Добавление правил парсинга событий из Kaspersky CyberTrace в FortiSIEM

В этом разделе описывается порядок добавления в FortiSIEM правил парсинга событий, поступающих из Kaspersky CyberTrace.

Чтобы добавить в FortiSIEM правила парсинга событий, выполните следующие действия:

- Откройте веб-консоль FortiSIEM.

- Выберите Admin > Device Support > Parser.

- Выберите парсер, после которого требуется добавить новый, и нажмите New.

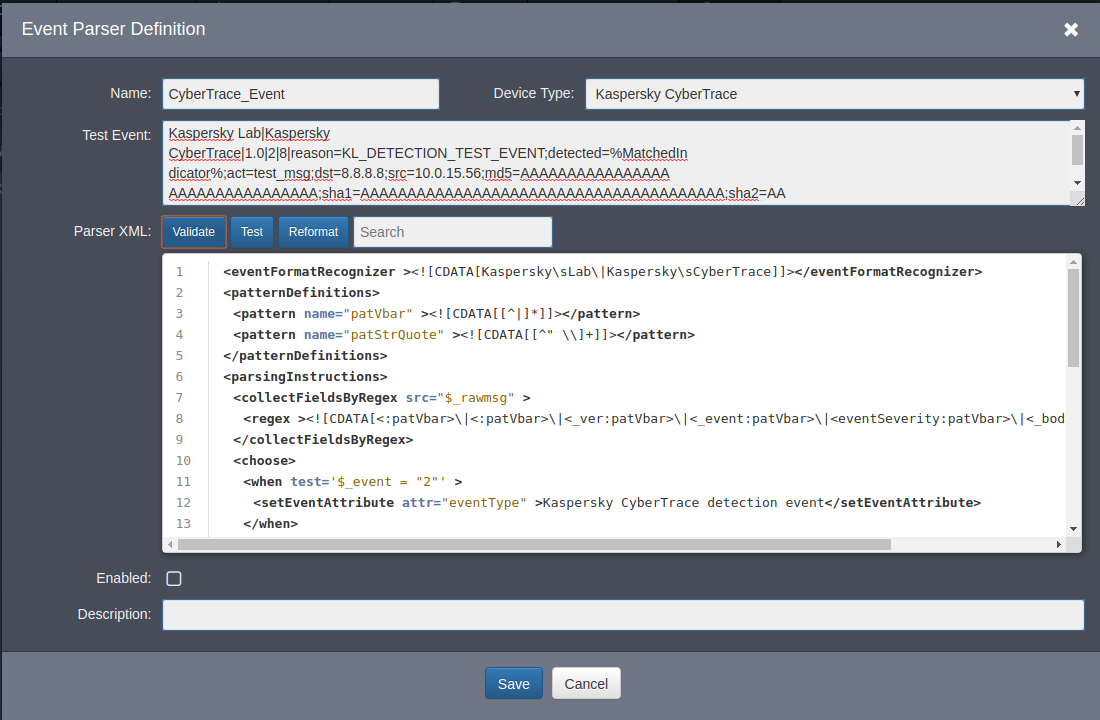

Откроется окно Event Parser Definition.

- Укажите следующие значения:

- В поле Name, укажите CyberTrace_Event.

- В поле Device Type выберите Kaspersky CyberTrace.

- В поле Test Event укажите следующее значение:

Kaspersky Lab|Kaspersky CyberTrace|1.0|2|8|reason=KL_DETECTION_TEST_EVENT;detected=%MatchedIndicator%;act=test_msg;dst=8.8.8.8;src=10.0.15.56;md5=AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA;sha1=AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA;sha2=AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA;request=http://test.test;dvc=127.0.0.5;sourceServiceName=TEST_DEVICE;suser=test_user;msg=there_is_some_context:true and_more:true

Kaspersky Lab|Kaspersky CyberTrace|1.0|1|4|alert=KL_TEST_ALERT;msg=there_is_some_context:true and_more:true

- В поле Parser XML укажите следующее значение:

<eventFormatRecognizer>

<![CDATA[Kaspersky\sLab\|Kaspersky\sCyberTrace]]>

</eventFormatRecognizer>

<patternDefinitions>

<pattern name="patVbar" ><![CDATA[[^|]*]]></pattern>

<pattern name="patStrQuote" ><![CDATA[[^" \\]+]]></pattern>

</patternDefinitions>

<parsingInstructions>

<collectFieldsByRegex src="$_rawmsg" >

<regex>

<![CDATA[<:patVbar>\|<:patVbar>\|<_ver:patVbar>\|<_event:patVbar>\|<eventSeverity:patVbar>\|<_body:gPatMesgBody>]]>

</regex>

</collectFieldsByRegex>

<choose>

<when test='$_event = "2"' >

<setEventAttribute attr="eventType" >Kaspersky CyberTrace detection event</setEventAttribute>

</when>

<when test='$_event = "1"' >

<setEventAttribute attr="eventType" >Kaspersky CyberTrace service event</setEventAttribute>

</when>

</choose>

<collectFieldsByKeyValuePair kvsep="=" sep=";" src="$_body" >

<attrKeyMap attr="alertName" key="alert" />

<attrKeyMap attr="threatCategory" key="reason" />

<attrKeyMap attr="detectedIndicator" key="detected" />

<attrKeyMap attr="srcAction" key="act" />

<attrKeyMap attr="destIpAddr" key="dst" />

<attrKeyMap attr="srcIpAddr" key="src" />

<attrKeyMap attr="hashMD5" key="md5" />

<attrKeyMap attr="hashSHA1" key="sha1" />

<attrKeyMap attr="hashSHA2" key="sha2" />

<attrKeyMap attr="uriQuery" key="request" />

<attrKeyMap attr="dvcIpAddr" key="dvc" />

<attrKeyMap attr="serviceName" key="sourceServiceName" />

<attrKeyMap attr="user" key="suser" />

<attrKeyMap attr="msg" key="msg" />

</collectFieldsByKeyValuePair>

</parsingInstructions>

Если вы добавили новые регулярные выражения и изменили формат событий обнаружения в файле конфигурации kl_feed_service.conf, укажите новый формат событий обнаружения в поле Test Event. Кроме того, в поле Parser XML в элементе

collectFieldsByKeyValuePairдобавьте правила соответствия между полями событий из Kaspersky CyberTrace и полями FortiSIEM, в которых должны сохраняться значения этих полей событий. Правила соответствия должны иметь следующий формат:<attrKeyMap attr="%FortiSIEM_field%" key="%Kaspersky_CyberTrace_field%" />.

Редактирование определения парсера

- Нажмите кнопку Reformat.

- Нажмите кнопку Validate, чтобы проверить XML-данные в поле Parser XML.

Отобразится сообщение с результатом проверки.

- Нажмите кнопку Test.

Откроется окно для проверки введенных данных.

- В окне Test Event Parser нажмите кнопку Test.

Если в столбце Errors появляются сообщения об ошибках, выполните следующие действия:

- Обратитесь к своему персональному техническому менеджеру (ПТМ), чтобы согласовать содержимое поля Test Event и содержимое поля Parser XML.

- Нажмите Back и укажите правильные данные в полях Test Event и Parser XML.

- Еще раз проверьте данные.

- Нажмите Back.

- В окне Event Parser Definition установите флажок Enabled.

- Нажмите на кнопку Save.

- В разделе Admin > Device Support > Parser нажмите Apply, а в открывшемся окне сообщения нажмите Yes, чтобы согласиться с изменениями.

Дополнительные сведения о парсерах событий см. на странице http://help.fortinet.com/fsiem/5-1-1/Online-Help/HTML5_Help/Configuring_parsers.htm.

В начало