Добавление пользовательского или стороннего потока данных об угрозах типа «электронная почта»

В этом разделе описывается порядок добавления пользовательского или стороннего потока данных об угрозах типа «электронная почта» и изменение его параметров.

Из-за ограничений, налагаемых уровнем лицензирования, эта функция может быть отключена.

Чтобы добавить пользовательский поток данных, выполните следующие действия:

- На странице Настройка → Потоки индикаторов нажмите Добавить пользовательский поток данных.

- Выберите тип потока данных email.

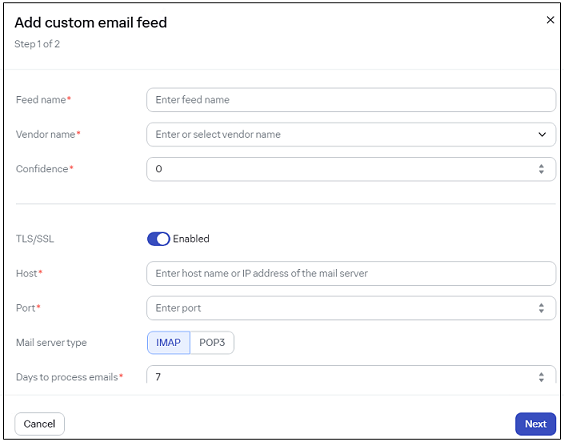

Откроется окно для добавления пользовательского потока данных типа «электронная почта»:

Добавление потока данных об угрозах типа «электронная почта»

- Для потока данных об угрозах типа «электронная почта» укажите следующую информацию:

- Имя потока данных

В имени потока данных можно использовать латинские буквы, цифры, знаки подчеркивания и дефисы. Имя не должно совпадать с другими уже используемыми именами потоков данных об угрозах.

В качестве имени потока данных об угрозах не следует использовать «FalsePositive» или «InternalTI», поскольку эти имена зарезервированы для встроенных имен источников данных об угрозах Kaspersky CyberTrace.

В имени потока данных об угрозах не следует использовать символ «@», если используется базовая аутентификация, а имя пользователя или пароль содержат «@».

- Название поставщика

В раскрывающемся списке выберите или введите название поставщика потока данных.

- Уровень доверия

Уровень доверия к источнику данных об угрозах. Это поле не может быть пустым. Диапазон возможных значений — от 1 до 100.

По умолчанию заданы значения:

100для потоков данных об угрозах «Лаборатории Касперского»,50для потоков данных об угрозах OSINT и50для сторонних потоков данных об угрозах. Эти значения можно изменить. - TLS/SSL

Включение TLS/SSL позволяет использовать сертификаты TLS/SSL при взаимодействии с почтовым сервером.

По умолчанию TLS/SSL включен. Отключите переключатель, если почтовый сервер не использует TLS/SSL.

- Хост

Имя хоста или IP-адрес почтового сервера, к которому требуется подключаться. Это поле не может быть пустым.

- Порт

Порт почтового сервера, к которому требуется подключаться. Это поле не может быть пустым.

- Тип почтового сервера

Протокол взаимодействия с почтовым сервером. Выберите POP3 или IMAP. По умолчанию выбран протокол IMAP.

- Период обработки почты в днях

Количество дней, необходимое для обработки сообщений с почтового сервера.

Необходимо указать целое положительное число. Максимальное значение: 365. По умолчанию задано значение 7.

- Логин

Учетная запись пользователя для подключения к почтовому серверу. Это поле не может быть пустым.

- Пароль

Пароль учетной записи для подключения к почтовому серверу. Это поле не может быть пустым.

- Проверка соединения

Нажмите на кнопку Проверка соединения, чтобы подключиться к почтовому серверу. Результат отображается во всплывающем окне.

- Имя потока данных

После заполнения вышеуказанных полей нажмите кнопку Далее, чтобы перейти к следующему окну настройки, затем укажите правила фильтрации для сообщений электронной почты и правила парсинга для тела и вложений сообщений.

После добавления потока данных об угрозах типа «электронная почта» обновите значение Retention period (по умолчанию 365 дней).

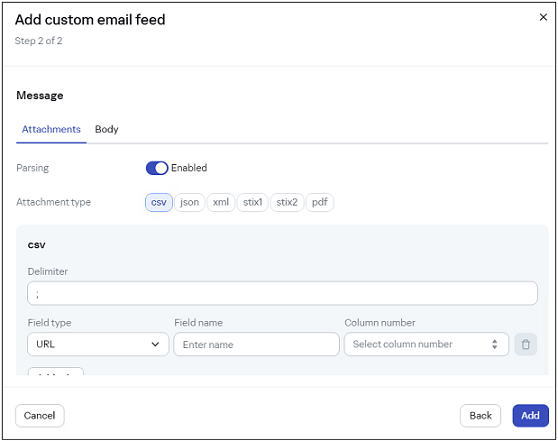

Настройка правил фильтрации и парсинга для потоков данных об угрозах типа «электронная почта»

В следующем окне собраны поля для настройки правил фильтрации и парсинга:

Правила фильтрации и парсинга

Добавление фильтров сообщений

Фильтры сообщений задают правила выбора сообщений электронной почты для парсинга. Сообщения электронной почты могут выбираться по теме и по отправителю. Во всех правилах используется оператор конъюнкции («AND»).

Чтобы добавить фильтры сообщений, выполните следующие действия:

- В разделе Правила фильтрации электронной почты нажмите на кнопку Добавить правило.

Можно добавить одно или несколько правил. Если не добавлено ни одно правило, парсингу подвергаются все сообщения электронной почты с сервера.

- Для каждого поля указывается следующая информация:

- Поле

Правила фильтрации можно применить к одному из следующих полей сообщения электронной почты:

- От

Отправитель сообщения электронной почты.

- Тема

Тема сообщения электронной почты.

- От

- Условие

Выберите одно из следующих значений:

- Содержит (по умолчанию)

Значение из сообщения электронной почты должно содержать значение из этого поля.

Это значение задано по умолчанию.

- Не содержит

Значение из сообщения электронной почты должно не содержать значения из этого поля.

- Совпадает

Значение из сообщения электронной почты должно быть равно значению из этого поля.

- Не совпадает

Значение из сообщения электронной почты должно быть не равно значению из этого поля.

- Содержит (по умолчанию)

- Значение

Критерий, используемый для фильтрации сообщений электронной почты с почтового сервера.

Это поле не может быть пустым.

- Поле

Почтовый сервер формирует поле От в двух вариантах: sender@mail.ru или sender<sender@mail.ru>.

Если в Поле выбрано От, а в Условие выбрано Совпадает, значение Значение сравнивается со значением sender@mail.ru (если в поле От задано sender@mail.ru), либо сравнение выполняется со значением в круглых скобках (если в поле От задано sender<sender@mail.ru>).

Настройка правил парсинга вложения сообщения

Эти правила содержат настройки для типов вложений, а также регулярные выражения для парсинга индикаторов и контекста вложений.

Чтобы задать правила парсинга вложений сообщений, выполните следующие действия:

- Перейдите в раздел Сообщение, затем выберите Вложения.

Парсинг вложений сообщения активен по умолчанию. Можно применить один или несколько типов вложений. Вложение одного типа можно применить только один раз.

- Укажите поля, которые зависят от выбранного типа вложения.

- Тип вложения

Выберите тип вложения. В качестве типов вложения можно использовать одно или несколько из следующих значений:

- csv

Для вложений CSV необходимо указать символ-разделитель столбцов. Длина разделителя должна быть равна одному символу, исключениями являются

\nи\t. По умолчанию в качестве разделителя используется точка с запятой (;).Задаются следующие поля: Тип поля, Имя поля, Номер столбца.

- json

Задаются следующие поля: Тип поля, Имя поля, Корневой элемент.

- stix1

Если в настройках потока данных об угрозах типа «электронная почта» одновременно указаны правила парсинга для stix1 и xml, сначала выполняется парсинг файла stix1.

Если парсинг файла stix1 прошел без ошибок, дальнейшая обработка этого файла в качестве обычного файла XML не выполняется.

- stix2

Если в настройках потока данных об угрозах типа «электронная почта» одновременно указаны правила парсинга для stix2 и json, сначала выполняется парсинг файла stix2.

Если парсинг файла stix2 прошел без ошибок, дальнейшая обработка этого файла в качестве обычного файла json не выполняется.

- pdf

В разделе Вложения задаются следующие поля: Тип поля, Имя поля, Регулярное выражение.

В поле Регулярное выражение можно выбрать предустановленные регулярные выражения или, при необходимости, скорректировать их.

Для индикаторов URL и IP заданное регулярное выражение настраивается для получения индикаторов, в значении которых есть точка, заключенная в квадратные скобки (например: badurl[.].com).

В Kaspersky CyberTrace, начиная с версии 4.2, регулярные выражения для MD5, SHA1 и SHA256 могут извлекать фрагменты значений из более длинных индикаторов (например, более длинных хешей или URL, если они состоят из символов

a–fи цифр). Рекомендуется заменить предустановленные регулярные выражения для MD5, SHA1 и SHA256 более конкретными. Например, для MD5 можно использовать[^\da-fA-F]([\da-fA-F]{32})[^\da-fA-F]вместо([\da-fA-F]{32}). - xml

Для вложения XML необходимо указать корневой элемент. Это позволяет использовать имена элементов потока данных об угрозах относительно корневого элемента. Элемент, указываемый в качестве корневого, зависит от уровня вложенности в данном потоке данных об угрозах. Пример корневого элемента для потока данных об угрозах типа XML приведен в шаге 4 раздела Добавление пользовательского или стороннего потока данных об угрозах.

В разделе Вложения задаются следующие поля: Тип поля, Имя поля, Элемент.

- csv

- Тип поля

Выберите тип индикатора.

Это поле недоступно для stix1 и stix2.

- Имя поля

Это имя поля будет использоваться в процессе сопоставления.

В имени поля можно использовать латинские буквы, цифры, знаки подчеркивания и дефисы. Имя должно содержать хотя бы одну латинскую букву.

Это поле недоступно для stix1 и stix2.

- Корневой элемент

Укажите корневой элемент для типов вложения json и xml. Можно указать значение корневого элемента с любым уровнем вложенности. Пределы уровня вложенности задаются с помощью символа «

/».Параметр «Root element» может быть пустым. Если он не пустой, значение корневого элемента не должно содержать пустых уровней вложенности (подстрока «

//»), а также не должно начинаться или заканчиваться символом «/».В корневом элементе для потоков данных об угрозах JSON нельзя использовать подстановочные знаки.

- Тип вложения

- Если в разделе Исключения требуется применять правила исключения, следует использовать регулярные выражения.

- Нажмите Проверка парсинга, чтобы проверить настройки парсинга вложений.

Отобразятся первые 50 строк итогового потока данных об угрозах, в том числе индикаторы тела и вложений обработанных сообщений.

- Нажмите на кнопку Добавить.

Настройка правил парсинга тела сообщения

Эти правила содержат регулярные выражения для парсинга индикаторов и контекста тела сообщения.

Чтобы задать правила парсинга тела сообщений, выполните следующие действия:

- Перейдите в раздел Сообщение, затем перейдите на вкладку Тело.

- Задайте значения следующих полей:

- Тип поля

Выберите тип индикатора.

- Имя поля

Это имя поля будет использоваться в процессе сопоставления.

В имени поля можно использовать латинские буквы, цифры, знаки подчеркивания и дефисы. Имя должно содержать хотя бы одну латинскую букву.

- Регулярное выражение

В поле Регулярное выражение можно выбрать предустановленные регулярные выражения или, при необходимости, скорректировать их.

Для индикаторов URL и IP заданное регулярное выражение настраивается для получения индикаторов, в значении которых есть точка, заключенная в квадратные скобки (например: badurl[.].com).

В Kaspersky CyberTrace, начиная с версии 4.2, регулярные выражения для MD5, SHA1 и SHA256 могут извлекать фрагменты значений из более длинных индикаторов (например, более длинных хешей или URL, если они состоят из символов

a–fи цифр). Рекомендуется заменить предустановленные регулярные выражения для MD5, SHA1 и SHA256 более конкретными. Например, для MD5 можно использовать[^\da-fA-F]([\da-fA-F]{32})[^\da-fA-F]вместо([\da-fA-F]{32}).Нажмите Добавить правило, чтобы применить еще одно регулярное выражение.

- Исключения

Если требуется применять правила исключения, следует использовать регулярные выражения.

В разделе Исключения добавьте исключения нажатием на кнопку Добавить исключение.

- Тип поля

- Нажмите Проверка парсинга, чтобы проверить настройки парсинга тела сообщения.

Отобразятся первые 50 строк итогового потока данных об угрозах, в том числе индикаторы тела обрабатываемых сообщений и их вложений.

- Нажмите на кнопку Добавить.