Kontrola sieci

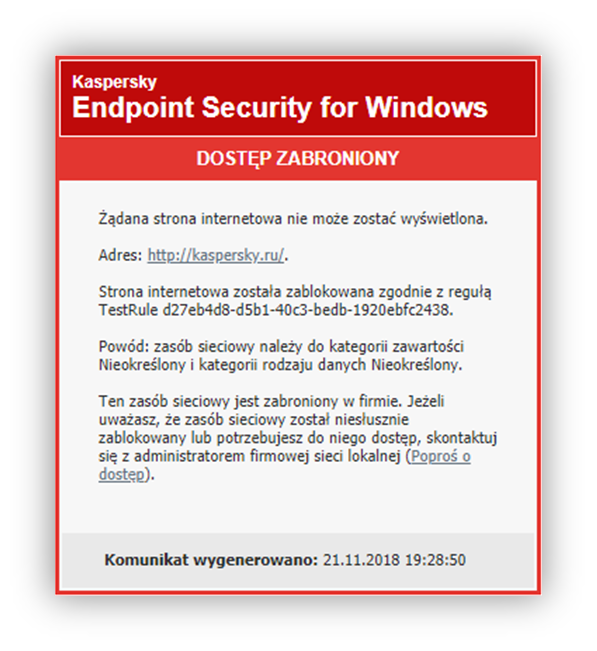

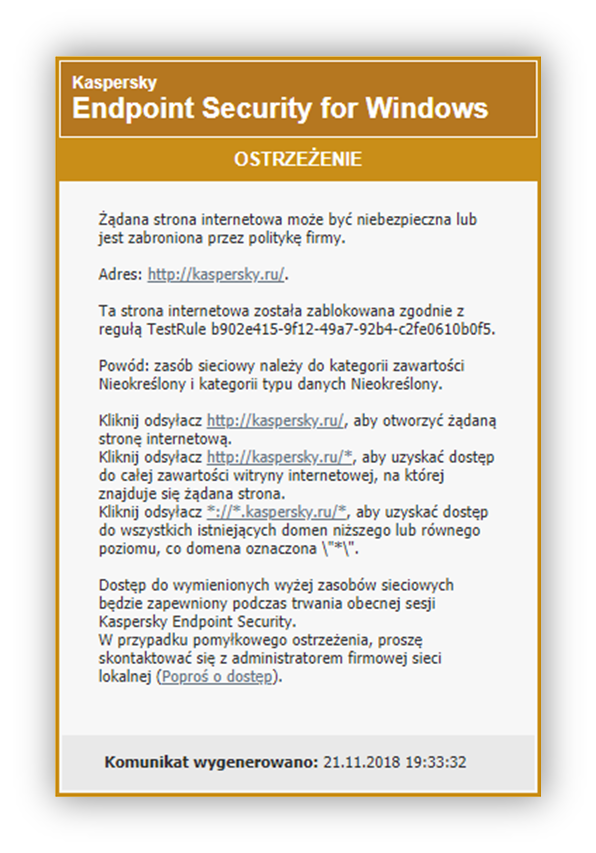

Kontrola sieci zarządza dostępem użytkowników zasobów sieciowych. Pomaga to zmniejszyć ruch sieciowy i nieodpowiednie dysponowanie czasem pracy. Gdy użytkownik próbuje otworzyć stronę internetową ograniczoną przez Kontrolę sieci, Kaspersky Endpoint Security zablokuje dostęp lub wyświetli ostrzeżenie (patrz rysunek poniżej).

Kaspersky Endpoint Security monitoruje tylko ruch HTTP i HTTPS.

Dla monitorowania ruchu HTTPS należy włączyć skanowanie zaszyfrowanych połączeń.

Metody zarządzania dostępem do stron internetowych

Kontrola sieci umożliwia konfigurowanie dostępu do stron internetowych przy użyciu następujących metod:

- Kategoria strony internetowej. Strony internetowe są kategoryzowane zgodnie z usługą chmury Kaspersky Security Network, analizą heurystyczną i bazą danych znanych stron internetowych (znajdującą się w bazach danych aplikacji). Możesz ograniczyć dostęp użytkowników, na przykład, do kategorii „Sieci społecznościowe” lub do innych kategorii.

- Typ danych. Na przykład, możesz ograniczyć dostęp użytkowników do danych na stronie internetowej i ukryć zawartość graficzną. Kaspersky Endpoint Security określa typ danych w oparciu o format pliku, a nie w oparciu o jego rozszerzenie.

Kaspersky Endpoint Security nie skanuje plików w archiwach. Na przykład, jeśli pliki obrazów zostały umieszczone w archiwum, Kaspersky Endpoint Security identyfikuje typ danych „Archiwa”, a nie „Pliki graficzne”.

- Określony adres. Możesz wprowadzić adres internetowy lub użyć masek.

Możesz jednocześnie użyć kilku metod do regulowania dostępu do stron internetowych. Na przykład, możesz ograniczyć dostęp do typu danych „Pliki biurowe” tylko dla kategorii stron internetowych „Poczta przez WWW”.

Reguły dostępu do stron internetowych

Kontrola sieci zarządza dostępem użytkowników do stron internetowych przy użyciu reguł dostępu. Możesz skonfigurować następujące zaawansowane ustawienia reguły dostępu do stron internetowych:

- Użytkowników, do których stosowana jest reguła.

Na przykład, możesz ograniczyć dostęp do internetu poprzez przeglądarkę dla wszystkich użytkowników firmy, za wyjątkiem działu IT.

- Terminarz reguły.

Na przykład, możesz ograniczyć dostęp do internetu poprzez przeglądarkę tylko w trakcie godzin pracy.

Priorytety reguł dostępu

Każda reguła posiada priorytet. Im wyżej reguła znajduje się na liście reguł, tym wyższy priorytet posiada. Jeśli strona internetowa została dodana do kilku reguł, Kontrola sieci reguluje dostęp do strony internetowej w oparciu o regułę z najwyższym priorytetem. Na przykład, Kaspersky Endpoint Security może identyfikować portal firmowy jako sieć społecznościową. Aby ograniczyć dostęp do sieci społecznościowych i zapewnić dostęp do firmowego portalu internetowego, utwórz dwie reguły: jedną regułę blokady dla kategorii stron internetowych „Sieci społecznościowe” i jedną regułę zezwalającą dla firmowego portalu internetowego. Reguła dostępu dla firmowego portalu internetowego musi posiadać wyższy priorytet niż reguła dostępu dla sieci społecznościowych.

Wiadomości Kontroli sieci

Ustawienia komponentu Kontrola sieci

Parametr |

Opis |

|---|---|

Lista reguł |

Lista zawierająca reguły dostępu do zasobu sieciowego. Każda reguła posiada priorytet. Im wyżej reguła znajduje się na liście reguł, tym wyższy priorytet posiada. Jeśli strona internetowa została dodana do kilku reguł, Kontrola sieci reguluje dostęp do strony internetowej w oparciu o regułę z najwyższym priorytetem. |

Reguła domyślna |

Domyślna reguła to reguła dostępu do zasobów internetowych, które nie są objęte żadną inną regułą. Dostępne są następujące opcje:

|

Szablony wiadomości |

|

Rejestruj otwieranie dozwolonych stron internetowych |

Kaspersky Endpoint Security zapisuje dane dotyczące odwiedzin na wszystkich stronach internetowych, w tym dozwolonych stronach internetowych. Kaspersky Endpoint Security wysyła zdarzenia do Kaspersky Security Center, do lokalnego raportu Kaspersky Endpoint Security, a także do dziennika zdarzeń systemu Windows. Aby monitorować aktywność internetową użytkownika, należy skonfigurować ustawienia zapisywania zdarzeń. Monitorowanie aktywności użytkownika w internecie może wymagać więcej zasobów komputera podczas deszyfrowania ruchu HTTPS. |