Kontrola urządzeń

Kontrola urządzeń zarządza dostępem użytkownika do urządzeń, które są instalowane na komputerze lub są podłączone do komputera (na przykład: dyski twarde, kamery lub moduły Wi-Fi). Umożliwia to ochronę komputera przed infekcją, gdy takie urządzenia są podłączone, oraz zapobieganie utracie lub wyciekowi danych.

Poziomy dostępu do urządzenia

Kontrola urządzeń kontroluje dostęp na następujących poziomach:

- Typ urządzenia. Na przykład: drukarki, dyski wymienne oraz płyty CD/DVD.

Dostęp urządzenia możesz skonfigurować w następujący sposób:

- Zezwól –

.

. - Blokuj –

.

. - Zgodnie z regułami (tylko drukarki i urządzenia przenośne) –

.

. - W zależności od magistrali połączenia (z wyłączeniem Wi-Fi) –

.

. - Blokuj z wyjątkami (Tylko Wi-Fi) –

.

.

- Zezwól –

- Magistrala połączeń. Magistrala połączeń to interfejs używany do podłączania urządzeń do komputera (na przykład: USB lub FireWire). Dlatego możesz ograniczyć podłączenie wszystkich urządzeń, na przykład, za pośrednictwem USB.

Dostęp urządzenia możesz skonfigurować w następujący sposób:

- Zezwól –

.

. - Blokuj –

.

.

- Zezwól –

- Zaufane urządzenia. Zaufane urządzenia są urządzeniami, do których użytkownicy, określeni w ustawieniach zaufanego urządzenia, mają przez cały czas pełne prawa dostępu.

Możesz dodać zaufane urządzenia w oparciu o następujące dane:

- Urządzenia według ID. Każde urządzenie posiada unikatowy identyfikator (identyfikator sprzętu lub HWID). Możesz sprawdzić identyfikator we właściwościach urządzenia, korzystając z narzędzi systemu operacyjnego. Przykładowy identyfikator urządzenia:

SCSI\CDROM&VEN_NECVMWAR&PROD_VMWARE_SATA_CD00\5&354AE4D7&0&000000. Dodawanie urządzeń według identyfikatora jest wygodne, jeśli chcesz dodać kilka określonych urządzeń. - Urządzenia według modelu. Każde urządzenie posiada identyfikator producenta (VID) oraz identyfikator produktu (PID). Możesz sprawdzić identyfikatory we właściwościach urządzenia, korzystając z narzędzi systemu operacyjnego. Szablon do wprowadzenia VID i PID:

VID_1234&PID_5678. Dodawanie urządzeń według modelu jest wygodne, jeśli w swojej organizacji używasz urządzeń pewnego modelu. W ten sposób możesz dodać wszystkie urządzenia tego modelu. - Urządzenia według maski ID. Jeśli używasz kilku urządzeń z podobnymi identyfikatorami, możesz dodać urządzenia do listy zaufanych, korzystając z maski. Znak

*zastępuje dowolny zestaw znaków. Kaspersky Endpoint Security nie obsługuje znaku?podczas wprowadzania maski. Na przykład:WDC_C*. - Urządzenia według maski modelu. Jeśli używasz kilku urządzeń z podobnymi numerami VID lub PID (na przykład, urządzeń od tego samego producenta), możesz dodać urządzenia do listy zaufanych przy użyciu masek. Znak

*zastępuje dowolny zestaw znaków. Kaspersky Endpoint Security nie obsługuje znaku?podczas wprowadzania maski. Na przykład:VID_05AC & PID_ *.

- Urządzenia według ID. Każde urządzenie posiada unikatowy identyfikator (identyfikator sprzętu lub HWID). Możesz sprawdzić identyfikator we właściwościach urządzenia, korzystając z narzędzi systemu operacyjnego. Przykładowy identyfikator urządzenia:

Kontrola urządzeń reguluje dostęp użytkownika do urządzeń przy użyciu reguł dostępu. Kontrola urządzeń umożliwia także zapisywanie zdarzeń podłączenia/odłączenia urządzenia. Aby zapisać zdarzenia, musisz skonfigurować rejestrację zdarzeń w profilu.

Jeśli dostęp do urządzenia zależy od magistrali połączenia (stan ![]() ), Kaspersky Endpoint Security nie zapisuje zdarzeń podłączenia/odłączenia urządzenia. Aby umożliwić Kaspersky Endpoint Security zapisywanie zdarzeń podłączenia/odłączenia urządzenia, zezwól na dostęp do odpowiedniego typu urządzenia (stan

), Kaspersky Endpoint Security nie zapisuje zdarzeń podłączenia/odłączenia urządzenia. Aby umożliwić Kaspersky Endpoint Security zapisywanie zdarzeń podłączenia/odłączenia urządzenia, zezwól na dostęp do odpowiedniego typu urządzenia (stan ![]() ) lub dodaj urządzenie do listy zaufanych.

) lub dodaj urządzenie do listy zaufanych.

Jeśli urządzenie, które jest zablokowane przez Kontrolę urządzeń, zostanie podłączone do komputera, Kaspersky Endpoint Security zablokuje dostęp i wyświetli komunikat (patrz rysunek poniżej).

Komunikat Kontroli urządzeń

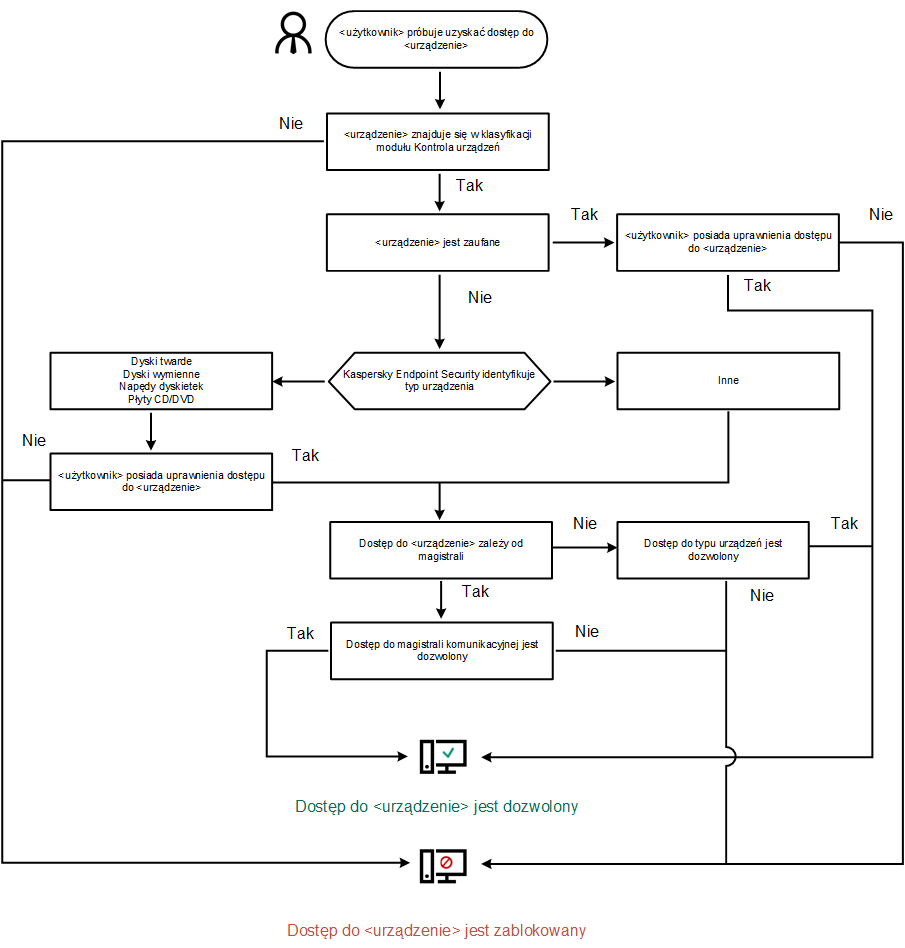

Algorytm działania Kontroli urządzeń

Kaspersky Endpoint Security podejmuje decyzję dotyczącą zezwolenia na dostęp do urządzenia po podłączeniu urządzenia do komputera przez użytkownika (patrz rysunek poniżej).

Algorytm działania Kontroli urządzeń

Jeśli urządzenie jest podłączone i dostęp jest dozwolony, możesz edytować regułę dostępu i zablokować dostęp. W tym przypadku, kolejnym razem, gdy ktoś spróbuje uzyskać dostęp do urządzenia (np. przejrzeć drzewo folderów lub wykonać operacje odczytu lub zapisu), Kaspersky Endpoint Security zablokuje dostęp. Urządzenie bez systemu plików jest blokowane dopiero przy następnym podłączeniu.

Jeśli użytkownik komputera, na którym jest zainstalowany program Kaspersky Endpoint Security, poprosi o dostęp do urządzenia, które uważa, że zostało zablokowane przez pomyłkę, wyślij do użytkownika instrukcje wysyłania pliku żądania dostępu.