로그 검사

이 구성 요소는 Kaspersky Endpoint Security가 서버용 Windows에서 실행 중인 컴퓨터에 설치되어 있는 경우 사용할 수 있습니다. 이 구성 요소는 Kaspersky Endpoint Security가 워크스테이션용 Windows에서 실행 중인 컴퓨터에 설치되어 있는 경우 사용할 수 없습니다.

Kaspersky Endpoint Security for Windows는 11.11.0 버전부터 로그 검사 구성 요소를 포함합니다. 로그 검사는 Windows 이벤트 로그 분석 결과를 바탕으로 보호 중인 환경의 무결성을 모니터링합니다. 이 애플리케이션이 시스템에서 비정상적인 행동 징후를 감지하면 이것이 사이버 공격 시도를 의미할 수 있으므로 관리자에게 알립니다.

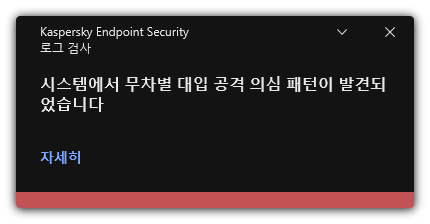

Kaspersky Endpoint Security는 규칙에 따라 Windows 이벤트 로그를 분석하여 위반 사항을 감지합니다. 이 구성 요소에는 사전 정의된 규칙이 포함되어 있습니다. 사전 정의된 규칙은 휴리스틱 분석으로 작동합니다. 사용자 자신의 규칙을 추가할 수도 있습니다(사용자 지정 규칙). 규칙이 트리거되면 애플리케이션이 심각 상태의 이벤트를 생성합니다(아래 그림 참조).

로그 검사를 사용할 경우에는 감사 정책이 구성되어 있어 시스템에서 관련 이벤트를 기록하는지 확인해야 합니다(자세한 내용은 Microsoft 기술 지원 웹사이트 참조).

로그 검사 알림

로그 검사 설정

파라미터 |

설명 |

|---|---|

사전 정의된 규칙 |

로그 검사 규칙 목록입니다. 사전 정의된 규칙에는 보호 대상 컴퓨터에서 일어나는 비정상 활동 템플릿이 포함됩니다. 비정상 활동은 공격 시도를 의미할 수 있습니다. |

사용자 지정 규칙 |

사용자가 추가한 로그 검사 규칙 목록입니다. 사용자 자신의 로그 검사 규칙 트리거 기준을 설정할 수 있습니다. 이를 위해서는 이벤트 ID를 입력하고 이벤트 소스를 선택해야 합니다. 표준 로그인 Application, Security, System 중에서 이벤트 소스를 선택할 수 있습니다. 타사 애플리케이션 로그를 지정할 수도 있습니다. |