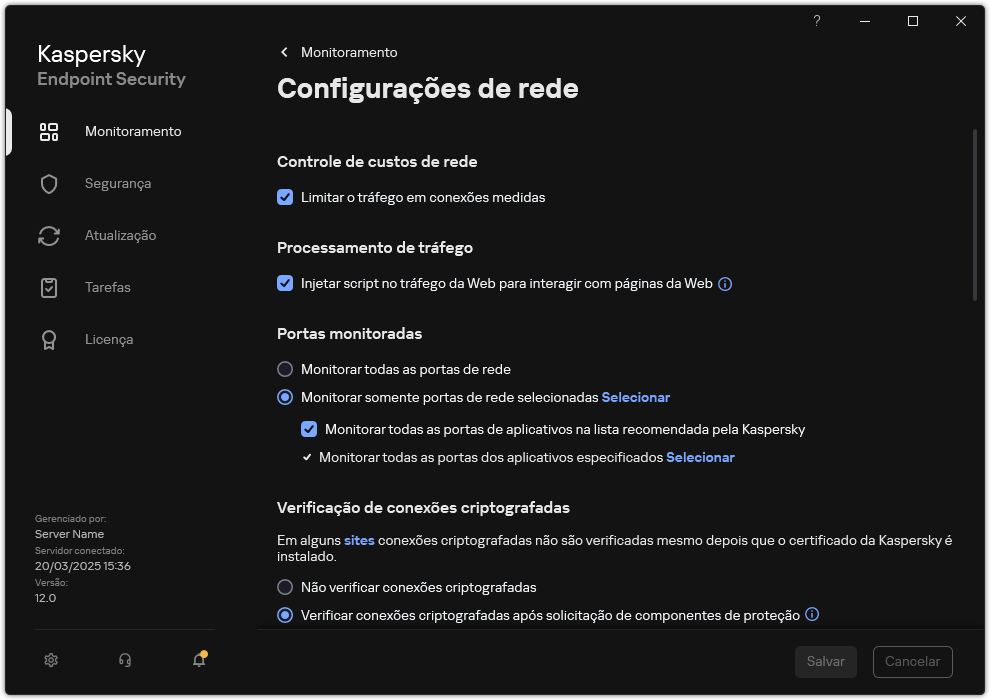

Ativar a verificação de conexões criptografadas

Por padrão, o Kaspersky Endpoint Security verifica as conexões criptografadas apenas quando solicitado pelos componentes de proteção.

Como ativar a verificação de conexões criptografadas no Console de Administração (MMC)

Como ativar a verificação de conexões criptografadas no Web Console e Cloud Console

Como ativar a verificação de conexões criptografadas na interface do aplicativo

Configurações da Verificação de conexões criptografadas

Parâmetro |

Descrição |

|---|---|

Certificados raiz confiáveis |

Lista de certificados raiz confiáveis. O Kaspersky Endpoint Security permite a instalação de certificados raiz confiáveis nos computadores dos usuários caso, por exemplo, seja necessário implementar um novo centro de certificação. O aplicativo permite adicionar um certificado para uma loja especial de certificado Kaspersky Endpoint Security. Neste caso, o certificado é considerado confiável somente para o aplicativo Kaspersky Endpoint Security. Em outras palavras, o usuário pode ter acesso a um site com um novo certificado no navegador. Caso outro aplicativo tente acessar o site, é possível ocorrer um erro de conexão devido a um problema de certificado. Para adicionar ao sistema de armazenamento de certificados, é possível usar as políticas do grupo do Active Directory. |

Acesso a um domínio com um certificado não confiável |

|

Acesso a um domínio com um erro de verificação de conexões criptografadas |

|

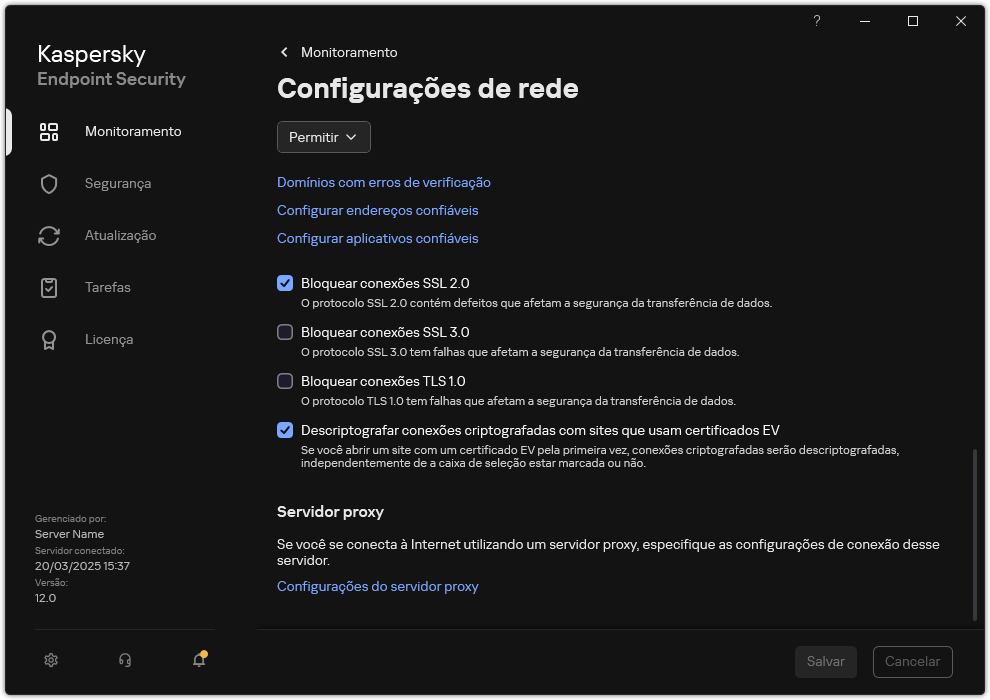

Bloquear conexões SSL 2.0 |

Se a caixa de seleção estiver marcada, o aplicativo monitora e bloqueia as conexões de rede estabelecidas por meio do protocolo SSL 2.0. Se a caixa de seleção for desmarcada, o aplicativo não bloqueará as conexões de rede estabelecidas por meio do protocolo SSL 2.0. No entanto, o aplicativo não monitora o tráfego de rede por meio desse protocolo. |

Bloquear conexões SSL 3.0 |

Se a caixa de seleção for marcada, o aplicativo bloqueará as conexões de rede estabelecidas por meio do protocolo SSL 3.0. Se a caixa de seleção for marcada, o aplicativo bloqueará as conexões de rede estabelecidas por meio do protocolo SSL 3.0. O aplicativo monitora o tráfego de rede por meio desse protocolo. Todos os componentes do aplicativo funcionam sem restrições. |

Bloquear conexões TLS 1.0 |

Se a caixa de seleção for marcada, o aplicativo bloqueará as conexões de rede estabelecidas por meio do protocolo TLS 1.0. Se a caixa de seleção for marcada, o aplicativo bloqueará as conexões de rede estabelecidas por meio do protocolo TLS 1.0. O aplicativo monitora o tráfego de rede por meio desse protocolo. Todos os componentes do aplicativo funcionam sem restrições. |

Descriptografar conexões criptografadas com sites que usam certificados EV |

Os certificados EV (Extended Validation Certificate) confirmam a autenticidade dos sites e aumentam a segurança da conexão. Os navegadores usam um ícone de fechadura na sua barra de endereço para indicar que um site possui um certificado EV. Os navegadores também podem colorir total ou parcialmente a barra de endereço em verde. Se a caixa de seleção estiver selecionada, o aplicativo descriptografa e monitora as conexões criptografadas que usam um certificado EV. Se a caixa de seleção estiver desmarcada, o aplicativo não tem acesso ao conteúdo do tráfego HTTPS. Por esse motivo, o aplicativo monitora o tráfego HTTPS apenas com base no endereço do site, por exemplo, Se você estiver abrindo um site com um certificado EV pela primeira vez, a conexão criptografada será descriptografada independentemente se a caixa foi ou não marcada. |

.

.