Tworzenie roli IAM dla Serwera administracyjnego

Przed zainstalowaniem Serwera administracyjnego, w konsoli AWS Management Console utwórz rolę IAM z uprawnieniami wymaganymi do zainstalowania aplikacji na instancjach. Więcej informacji znajdziesz w sekcjach pomocy AWS o rolach IAM.

W celu utworzenia roli IAM dla Serwera administracyjnego:

- Otwórz konsolę AWS Management Console i zaloguj się z poziomu konta AWS.

- Przejdź do sekcji Role.

- Kliknij przycisk Create Role.

- Na liście usług, która zostanie wyświetlona, wybierz EC2, a następnie, na liście Select Your Use Case ponownie wybierz EC2.

- Kliknij przycisk Next: Permissions.

- Na otwartej liście zaznacz następujące pole/pola:

- Obok AmazonEC2ReadOnlyAccess, jeśli planujesz tylko uruchamiać przeszukiwanie segmentów chmury, a nie chcesz instalować aplikacji na instancjach EC2 przy użyciu AWS API.

- Obok AmazonEC2ReadOnlyAccess i AmazonSSMFullAccess, jeśli planujesz uruchamiać przeszukiwanie segmentów chmury i chcesz instalować aplikacje na instancjach EC2 przy użyciu AWS API. W tym przypadku konieczne będzie też przypisanie roli IAM z uprawnieniem AmazonEC2RoleforSSM do chronionych instancji EC2.

- Kliknij przycisk Next: Review.

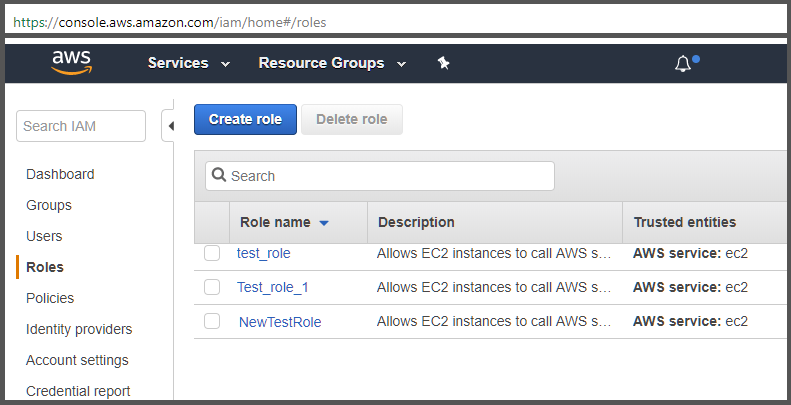

- Wprowadź nazwę i opis dla roli IAM i kliknij przycisk Create role (patrz rysunek poniżej).

Utworzona rola pojawi się na liście roli z wprowadzoną nazwą i opisem.

Tworzenie roli IAM w konsoli AWS Management Console

Będziesz musiał przypisać tę rolę do instancji EC2, której będziesz używał jako Serwera administracyjnego.

Nowo utworzona rola jest dostępna dla wszystkich aplikacji na Serwerze administracyjnym. Dlatego też każda aplikacja uruchomiona na Serwerze administracyjnym posiada możliwość przeszukiwania segmentów chmury lub instalowania aplikacji na instancjach EC2 w segmencie chmury.

Adresy stron internetowych cytowane w tym dokumencie są poprawne w dniu wydania Kaspersky Security Center.