À propos de la correction des vulnérabilités des logiciels tiers dans un réseau isolé

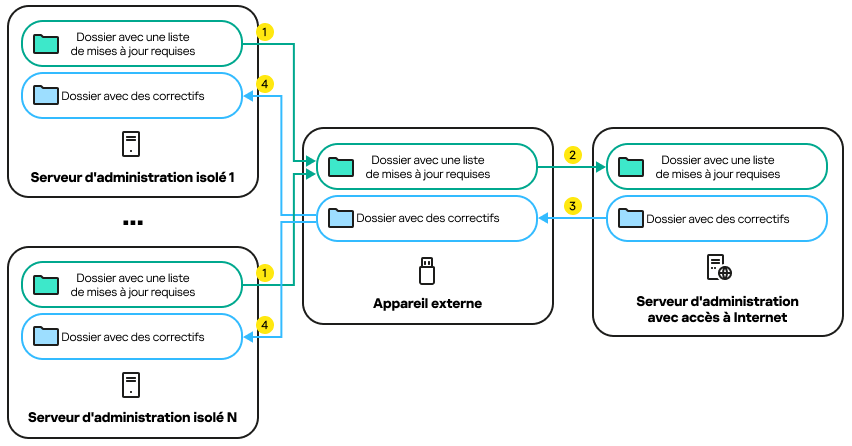

Le processus de correction des vulnérabilités des logiciels tiers dans un réseau isolé est illustré dans la figure ci-dessous. Vous pouvez répéter ce processus périodiquement.

Le processus de transmission des correctifs et la liste des mises à jour nécessaires entre le Serveur d'administration avec accès à Internet et les Serveurs d'administration isolés

Chaque Serveur d'administration isolé d'Internet (ci-après dénommé Serveur d'administration isolé) génère une liste des mises à jour qui doivent être installées sur les appareils administrés connectés à ce Serveur d'administration. La liste des mises à jour est stockée dans un dossier particulier sous la forme d'un ensemble de fichiers binaires, chacun portant l'identifiant du correctif contenant la mise à jour nécessaire. Par conséquent, chaque fichier de la liste correspond à un correctif particulier.

La liste des mises à jour requises est transférée du Serveur d'administration isolé vers le Serveur d'administration désigné avec accès à Internet à l'aide d'un appareil externe. Ensuite, le Serveur d'administration désigné télécharge les correctifs depuis Internet et les place dans le dossier prévu à cet effet.

Une fois que tous les correctifs sont téléchargés et placés dans le dossier désigné, ils sont retransférés vers chaque Serveur d'administration isolé à partir duquel la liste des mises à jour requises a été obtenue. Les correctifs sont enregistrés dans un dossier créé spécialement pour eux sur chaque Serveur d'administration isolé.

Par conséquent, la tâche Installation des mises à jour requises et correction des vulnérabilités exécute les correctifs et installe les mises à jour sur les appareils administrés des Serveurs d'administration isolés.