Содержание

- Начало работы

- Установка

- Настройка сервера MariaDB x64 для работы с Kaspersky Security Center Linux

- Настройка сервера PostgreSQL или Postgres Pro для работы с Kaspersky Security Center Linux

- Настройка сервера MySQL x64 для работы с Kaspersky Security Center Linux

- Установка Kaspersky Security Center Linux

- Установка Kaspersky Security Center Web Console

- Развертывание отказоустойчивого кластера Kaspersky Security Center Linux

- Сценарий: развертывание отказоустойчивого кластера Kaspersky Security Center Linux

- Об отказоустойчивом кластере Kaspersky Security Center Linux

- Подготовка файлового сервера для отказоустойчивого кластера Kaspersky Security Center Linux

- Подготовка узлов для отказоустойчивого кластера Kaspersky Security Center Linux

- Установка Kaspersky Security Center Linux на узлы отказоустойчивого кластера Kaspersky Security Center Linux

- Установка Kaspersky Security Center Web Console, подключенной к Серверу администрирования, установленного на узлах отказоустойчивого кластера Kaspersky Security Center Linux

- Запуск и остановка узла кластера вручную

- Учетные записи для работы с СУБД

- Сертификаты для работы с Kaspersky Security Center Linux

- О сертификатах Kaspersky Security Center

- Требования к пользовательским сертификатам, используемым в Kaspersky Security Center Linux

- Перевыпуск сертификата для Kaspersky Security Center Web Console

- Замена сертификата для Kaspersky Security Center Web Console

- Преобразование сертификата из формата PFX в формат PEM

- Сценарий: задание пользовательского сертификата Сервера администрирования

- Замена сертификата Сервера администрирования с помощью утилиты klsetsrvcert

- Подключение Агентов администрирования к Серверу администрирования с помощью утилиты klmover

- Перевыпуск сертификата Веб-сервера

- Задание папки общего доступа

- Вход в приложение Kaspersky Security Center Web Console и выход из него

- Интерфейс Kaspersky Security Center Web Console

- Мастер первоначальной настройки

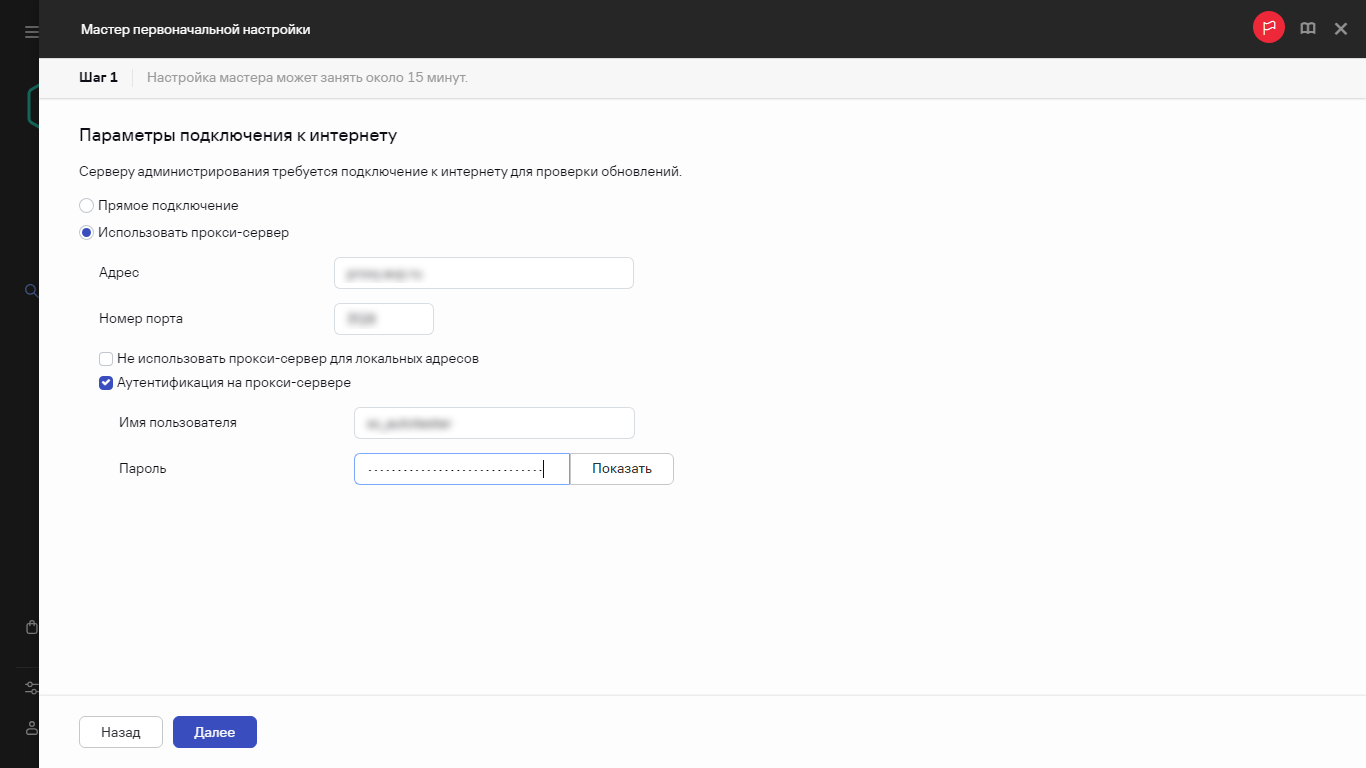

- Шаг 1. Указание параметров подключения к интернету

- Шаг 2. Загрузка требуемых обновлений

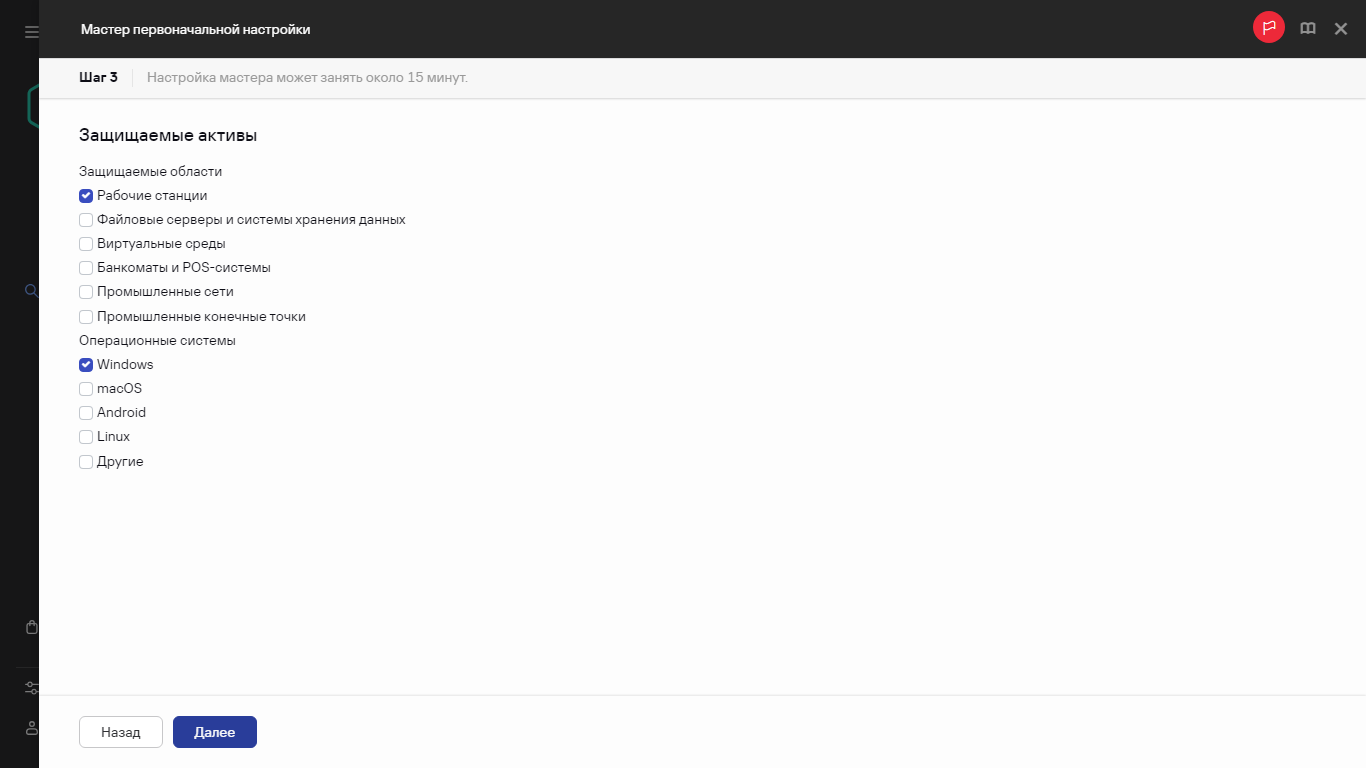

- Шаг 3. Выбор активов для защиты

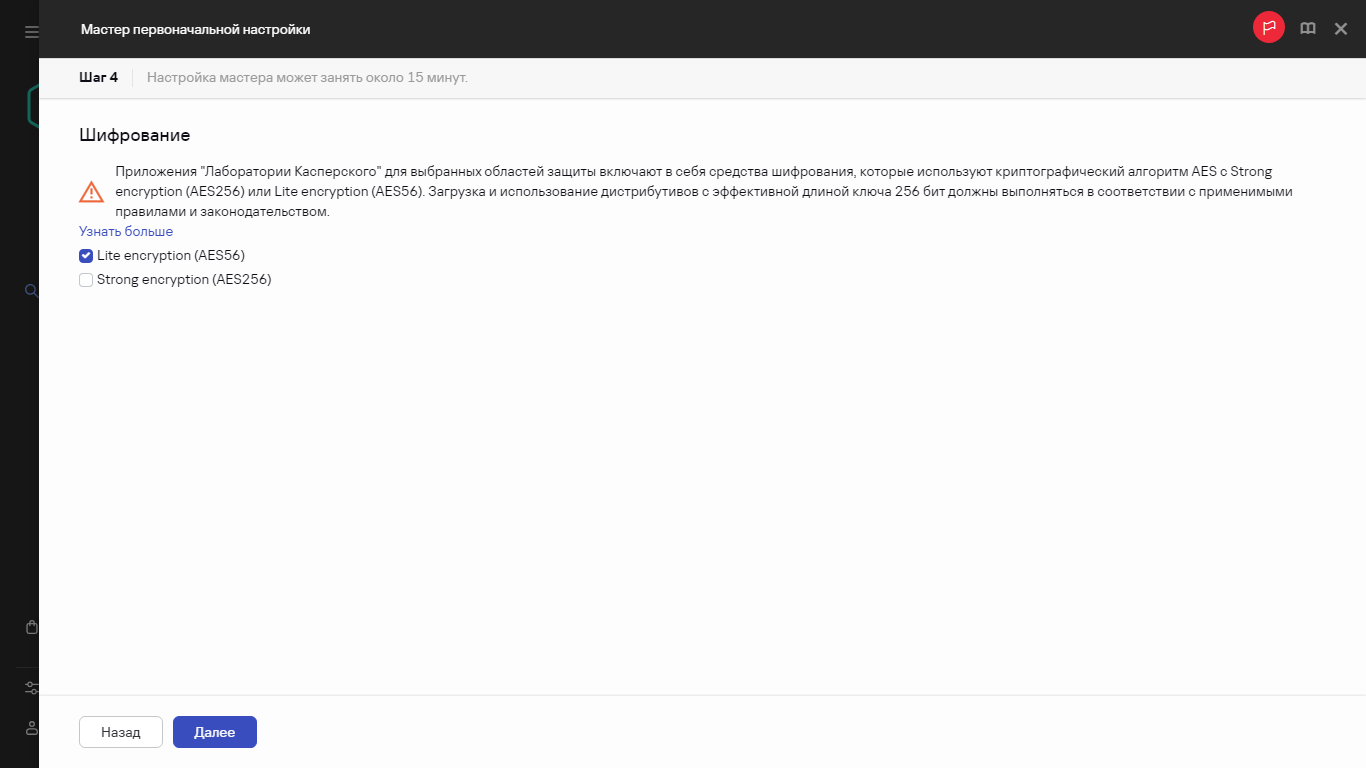

- Шаг 4. Выбор шифрования

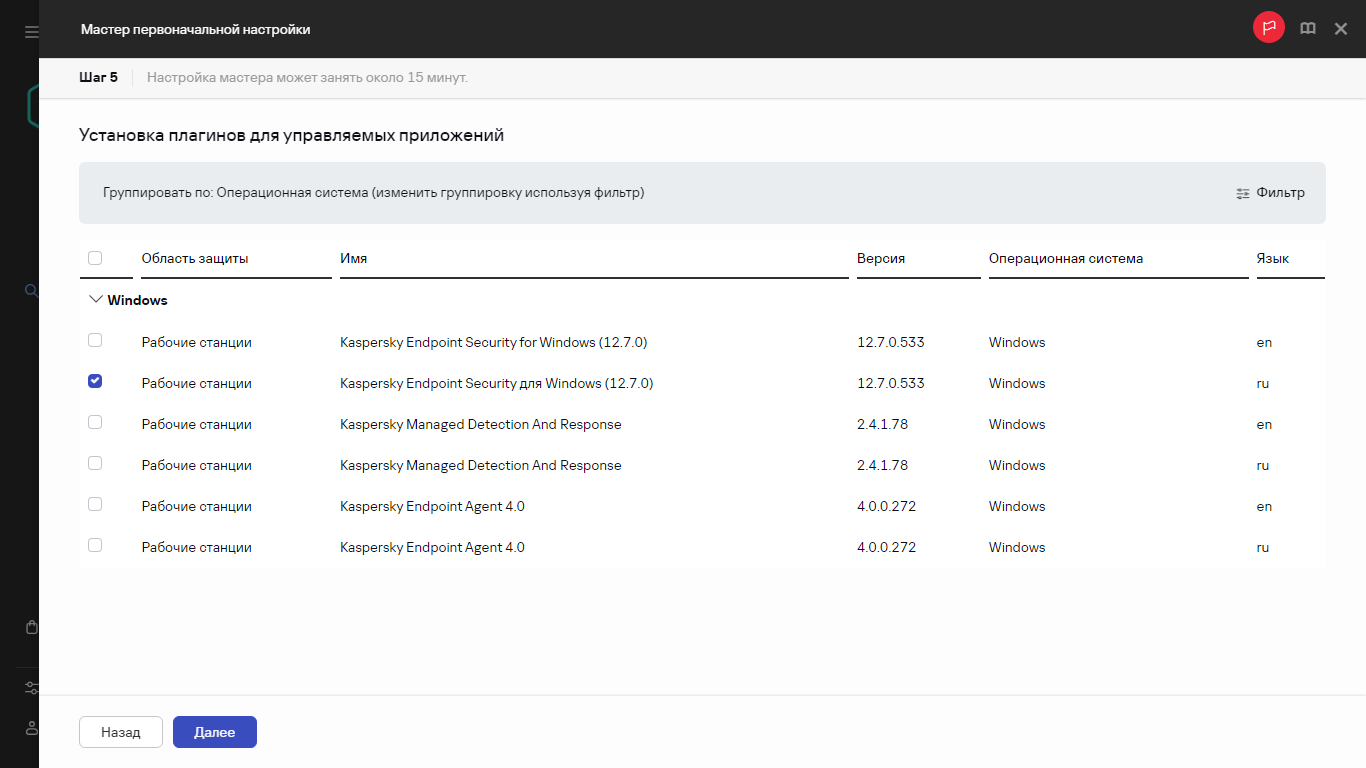

- Шаг 5. Настройка установки плагинов для управляемых приложений

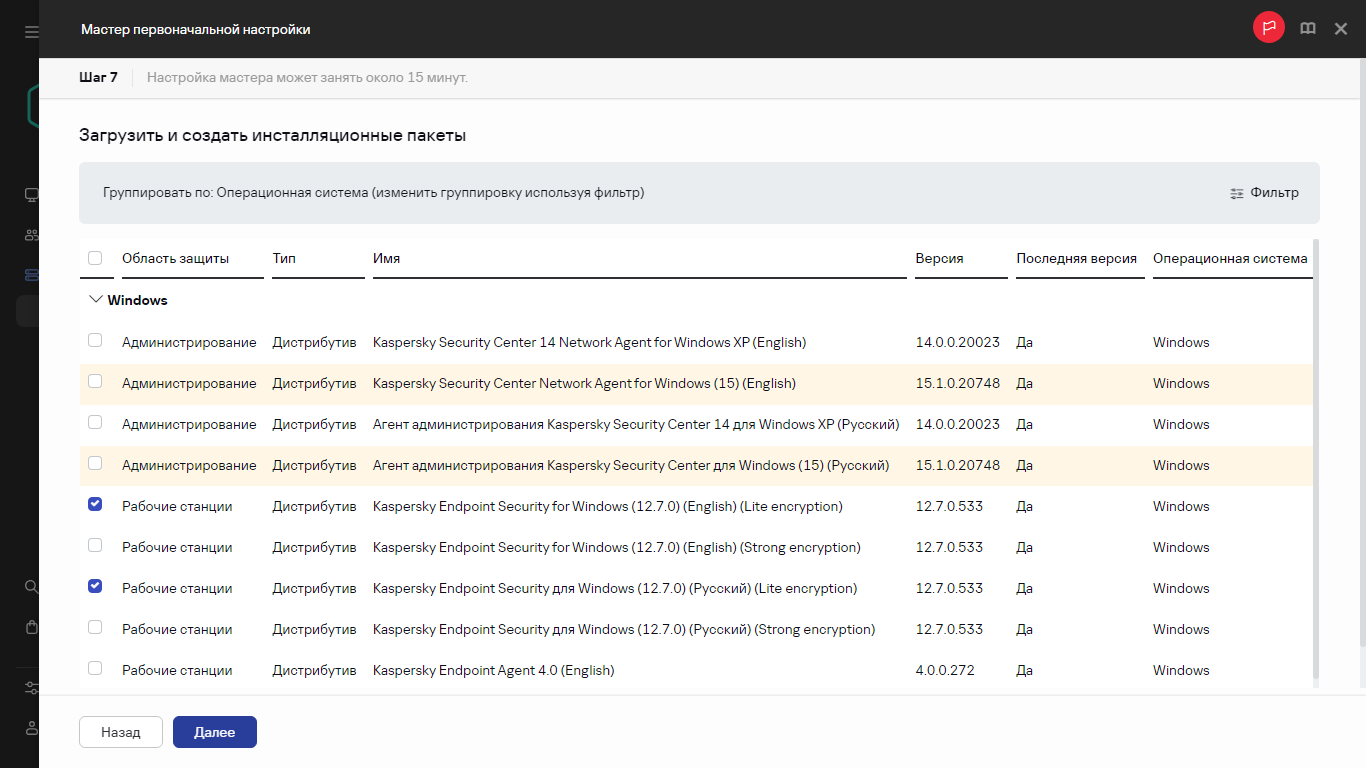

- Шаг 6. Загрузка дистрибутивов и создание инсталляционных пакетов

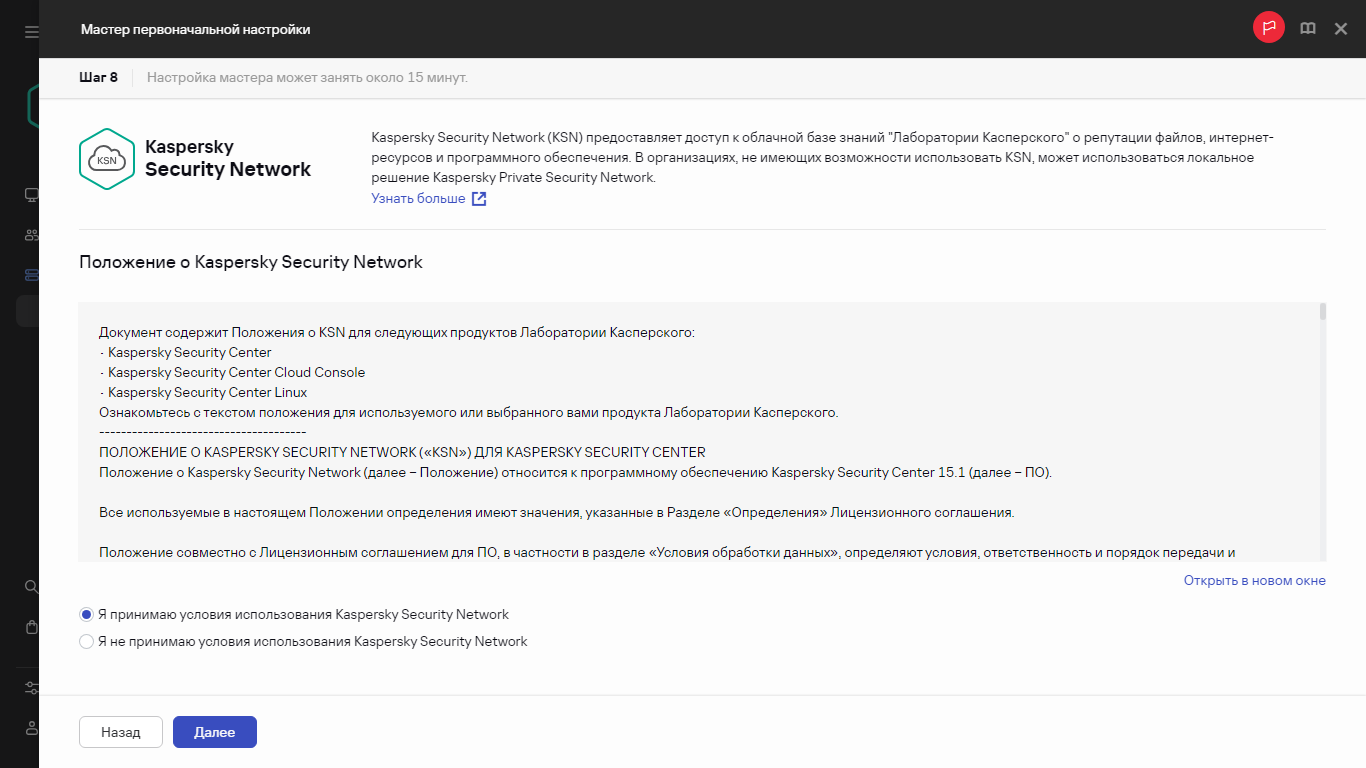

- Шаг 7. Настройка Kaspersky Security Network

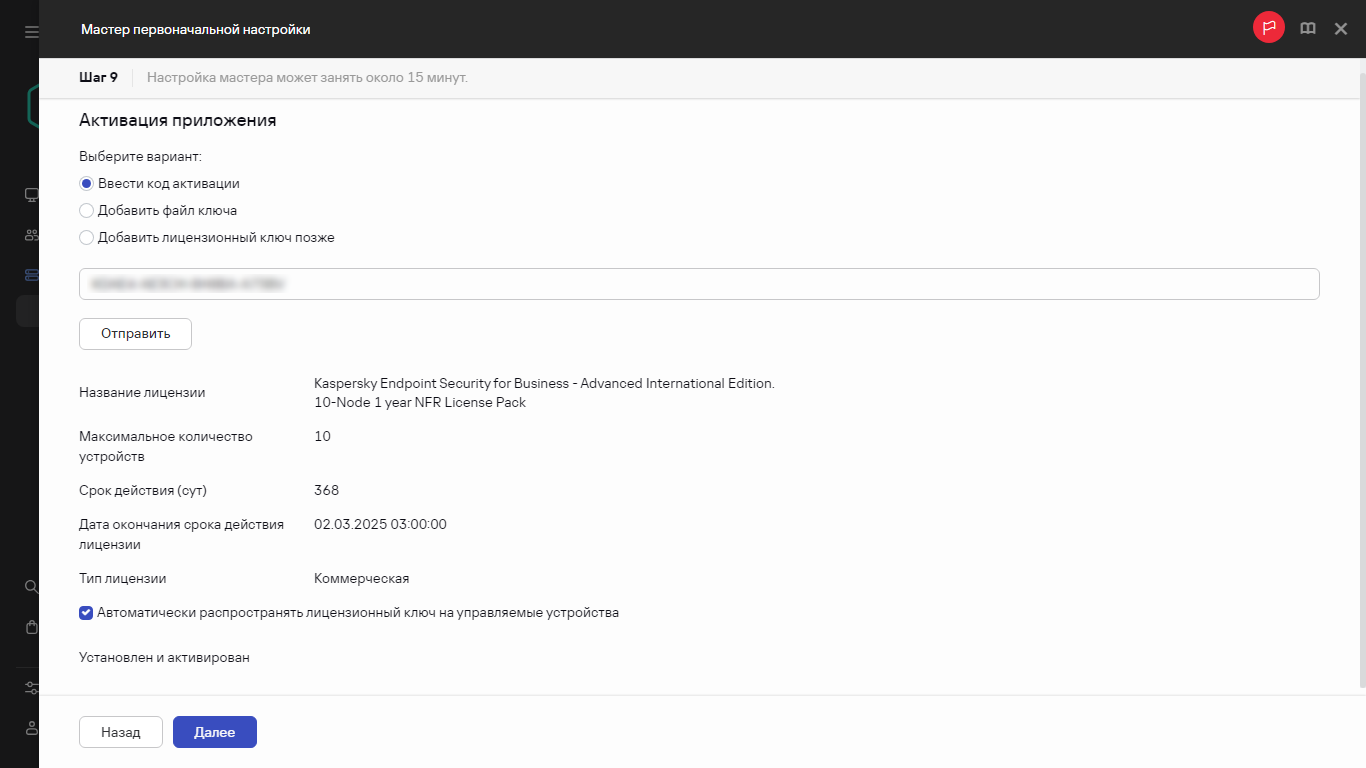

- Шаг 8. Выбор способа активации приложения

- Шаг 9. Указание параметров управления обновлениями приложений сторонних производителей

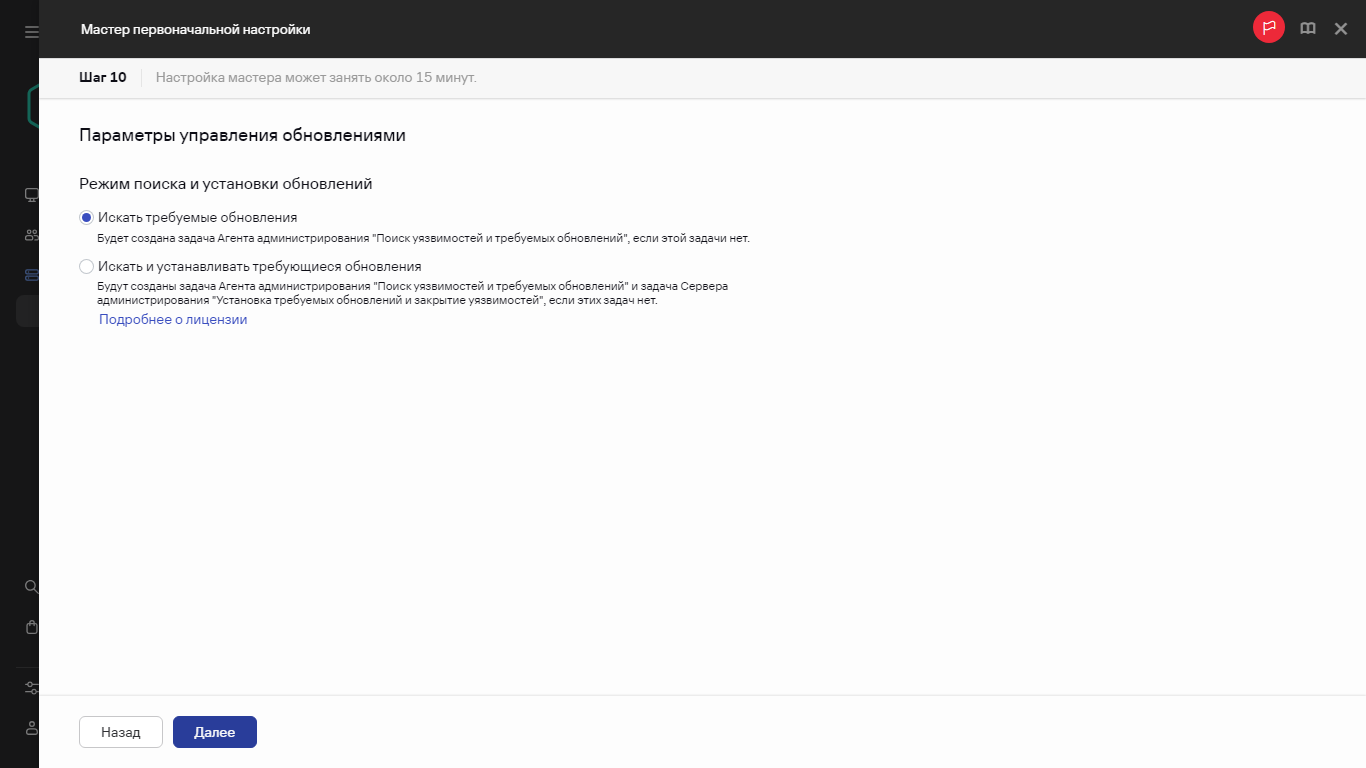

- Шаг 10. Создание базовой конфигурации защиты сети

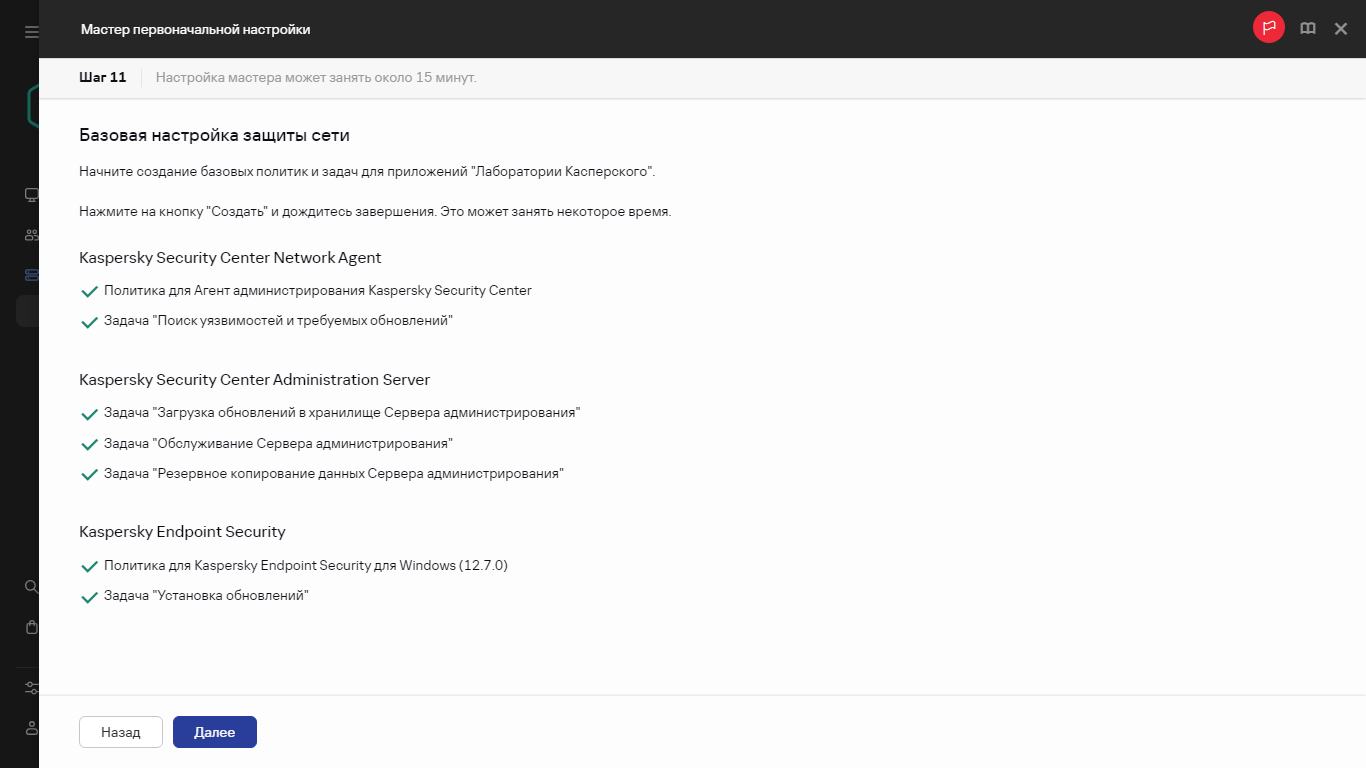

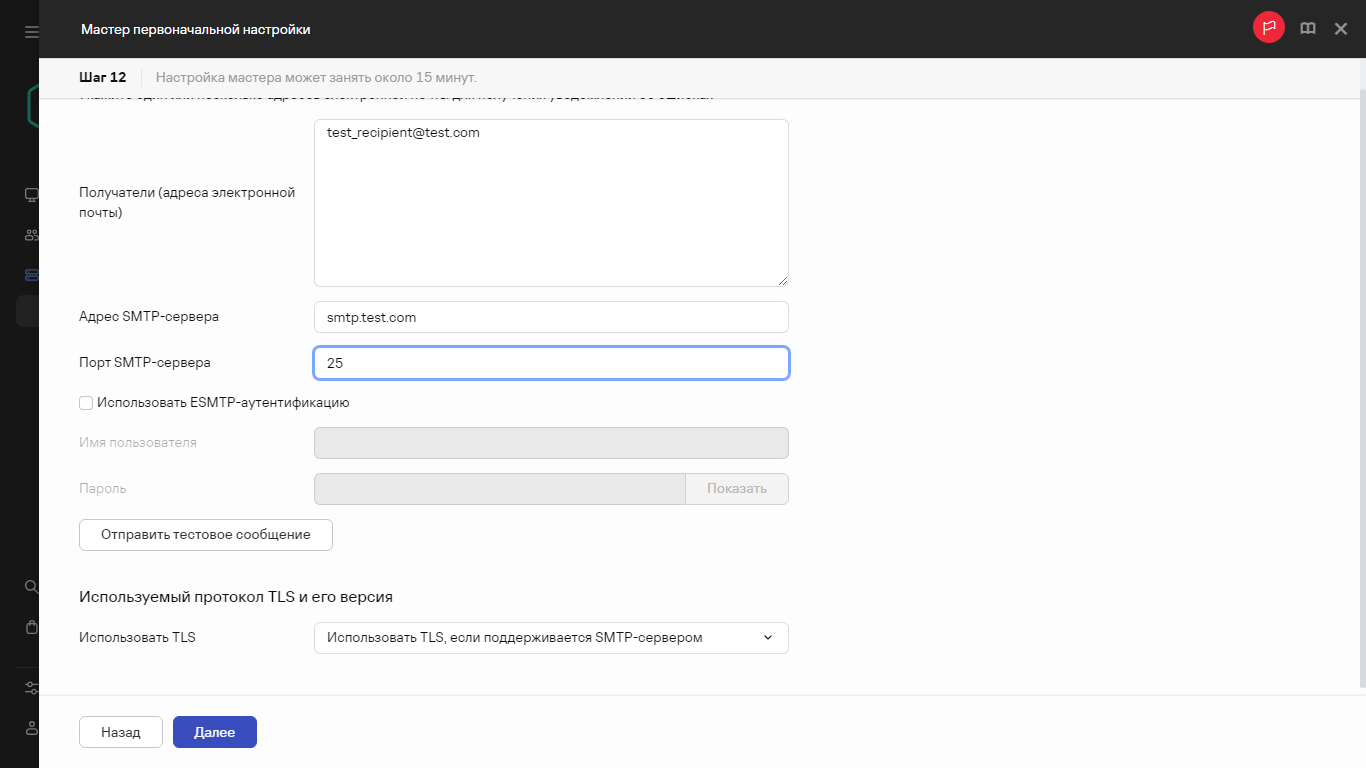

- Шаг 11. Настройка параметров отправки уведомлений по электронной почте

- Шаг 12. Завершение работы мастера первоначальной настройки

- Мастер развертывания защиты

- Запуск мастера развертывания защиты

- Выбор инсталляционного пакета

- Выбор способа распространения файла ключа или кода активации

- Выбор версии Агента администрирования

- Выбор устройств

- Задание параметров задачи удаленной установки

- Шаг 6. Управление перезагрузкой

- Удаление несовместимых приложений перед установкой

- Перемещение устройств в папку Управляемые устройства

- Выбор учетных записей для доступа к устройствам

- Запуск установки

- Установка

Начало работы

Следуя этому сценарию, вы установите Сервер администрирования Kaspersky Security Center Linux и Kaspersky Security Center Web Console, выполните первоначальную настройку Сервера администрирования с помощью мастера первоначальной настройки, а также установите приложения "Лаборатории Касперского" на управляемые устройства с помощью мастера развертывания защиты.

Предварительные требования

У вас должен быть лицензионный ключ (код активации) для Kaspersky Endpoint Security для бизнеса или лицензионные ключи (коды активации) для приложений безопасности "Лаборатории Касперского".

Если вы хотите попробовать Kaspersky Security Center Linux, вы можете получить пробную тридцатидневную версию на веб-сайте "Лаборатории Касперского".

Этапы

Основной сценарий установки состоит из следующих этапов:

- Выбор структуры защиты организации

Ознакомьтесь с компонентами Kaspersky Security Center Linux. Исходя из конфигурации сети и пропускной способности каналов связи определите, какое количество Серверов администрирования необходимо использовать и как их разместить по офисам, если вы работаете с распределенной сетью.

Определите, будет ли в вашей организации использоваться иерархия Серверов администрирования. Для этого нужно понять, возможно и целесообразно ли обслуживание всех клиентских устройств одним Сервером администрирования или требуется выстроить иерархию Серверов администрирования. Вам также может потребоваться выстроить иерархию Серверов администрирования, совпадающую с организационной структурой предприятия, сеть которого вы хотите защитить.

- Подготовка к использованию пользовательских сертификатов

Если инфраструктура открытых ключей (PKI) вашей организации требует, чтобы вы использовали пользовательские сертификаты, выпущенные определенным доверенным центром сертификации (CA), подготовьте эти сертификаты и убедитесь, что они соответствуют всем требованиям.

- Установка системы управления базами данных (СУБД)

Установите СУБД, используемую Kaspersky Security Center Linux, или используйте существующую СУБД.

Вы можете выбрать одну из поддерживаемых СУБД. Сведения о том, как установить выбранную СУБД, см. в документации к ней.

Если дистрибутив вашей операционной системы на базе Linux не содержит поддерживаемую СУБД, вы можете установить СУБД из стороннего хранилища пакетов. Если установка дистрибутивов из сторонних хранилищ запрещена, вы можете установить СУБД на отдельном устройстве.

Если вы решили установить СУБД PostgreSQL или Postgres Pro, убедитесь, что вы указали пароль для суперпользователя. Если пароль не указан, Сервер администрирования может не подключиться к базе данных.

Если вы установите MariaDB, PostgreSQL или Postgres Pro используйте рекомендуемые параметры, чтобы обеспечить правильную работу СУБД.

Если вы хотите изменить тип СУБД после установки, вам необходимо переустановить Kaspersky Security Center Linux. Данные могут быть частично и вручную перенесены в другую базу данных.

- Настройка портов

Убедитесь, что для взаимодействия компонентов согласно выбранной вами структуре защиты открыты необходимые порты.

Если требуется предоставить доступ к Серверу администрирования из интернета, настройте порты и параметры подключения в зависимости от конфигурации сети.

- Установка Kaspersky Security Center Linux

Выберите устройство c операционной системой Linux, которое вы собираетесь использовать в качестве Сервера администрирования; убедитесь, что аппаратное и программное обеспечение устройства соответствует требованиям, и установите на устройство Kaspersky Security Center Linux. Вместе с компонентом Сервер администрирования автоматически будет установлена серверная версия Агента администрирования.

- Установка Kaspersky Security Center Web Console и веб-плагинов управления

Выберите устройство с операционной системой Linux, которое вы собираетесь использовать в качестве рабочей станции администратора; убедитесь, что аппаратное и программное обеспечение устройства соответствует требованиям, и установите на это устройство Kaspersky Security Center Web Console. Вы можете установить Kaspersky Security Center Web Console на том же устройстве, что и Сервер администрирования.

Загрузите веб-плагин управления Kaspersky Endpoint Security для Linux и установите его на то же устройство, на котором установлено приложение Kaspersky Security Center Web Console.

- Установка Kaspersky Endpoint Security для Linux и Агента администрирования на устройство с Сервером администрирования

По умолчанию приложение не использует устройство с Сервером администрирования как управляемое устройство. Для защиты Сервера администрирования от вирусов и других угроз, а также для управления этим устройством рекомендуется установить Kaspersky Endpoint Security для Linux и Агент администрирования для Linux на устройство с Сервером администрирования. В этом случае Агент администрирования для Linux устанавливается и работает независимо от серверной версии Агента администрирования, которая была установлена вместе с Сервером администрирования.

- Выполнение первоначальной настройки

После завершения установки Сервера администрирования при первом подключении к Серверу администрирования автоматически запускается Мастер первоначальной настройки. Выполните первоначальную настройку Сервера администрирования в соответствии с вашими требованиями. На этапе первоначальной настройки мастер создает необходимые для развертывания защиты политики и задачи с параметрами по умолчанию. Эти параметры могут оказаться неоптимальными для нужд вашей организации. При необходимости вы можете изменить параметры политик и задач.

- Обнаружение сетевых устройств

Опросите сеть для обнаружения устройств вручную. В результате Сервер администрирования Kaspersky Security Center Linux получает адреса и имена всех устройств, зарегистрированных в сети. В дальнейшем вы можете с помощью Kaspersky Security Center Linux устанавливать приложения "Лаборатории Касперского" и других производителей на обнаруженные устройства. Kaspersky Security Center Linux запускает обнаружение устройств регулярно, поэтому, если в сети появятся новые устройства, они будут обнаружены автоматически.

- Объединение устройств в группы администрирования

В некоторых случаях для развертывания защиты на устройствах сети оптимальным образом может потребоваться разделить устройства на группы администрирования с учетом организационной структуры организации. Вы можете создать правила перемещения для распределения устройств по группам или распределить устройства вручную. Для групп администрирования можно назначать групповые задачи, определять область действия политик и назначать точки распространения.

Убедитесь, что все управляемые устройства правильно распределены по соответствующим группам администрирования и что у вас в сети не осталось нераспределенных устройств.

- Назначение точек распространения

Точки распространения для групп администрирования назначаются автоматически, но при необходимости вы можете назначить их вручную. Точки распространения рекомендуется использовать в больших сетях для снижения нагрузки на Сервер администрирования, а также в сетях с распределенной структурой для предоставления Серверу администрирования доступа к устройствам или группам устройств, соединенным каналами с низкой пропускной способностью.

- Установка Агента администрирования и приложений безопасности на устройства в сети

Развертывание защиты в сети организации подразумевает установку Агента администрирования и приложений безопасности на устройства, найденные Сервером администрирования в процессе обнаружения устройств.

Чтобы выполнить удаленную установку приложения, запустите мастер развертывания защиты.

Приложения безопасности защищают устройства от вирусов и других приложений, представляющих угрозу. Агент администрирования обеспечивает связь устройства с Сервером администрирования. Параметры Агента администрирования автоматически настраиваются по умолчанию.

Перед тем как установить Агент администрирования и приложения безопасности на устройства в сети, убедитесь, что эти устройства доступны (включены).

- Распространение лицензионных ключей на клиентские устройства

Распространите лицензионные ключи на клиентские устройства, чтобы активировать управляемые приложения безопасности на этих устройствах.

- Настройка политик приложений "Лаборатории Касперского"

Чтобы на различных устройствах были применены разные параметры приложений, можно использовать управление безопасностью устройств или управление безопасностью, ориентированное на пользователей. Управление безопасностью устройств реализуется с помощью политик и задач. Задачи могут выполняться только на устройствах, которые соответствуют определенным условиям. Для создания условий отбора устройств используются выборки устройств и теги.

- Мониторинг состояния защиты сети

Вы можете организовывать мониторинг сети с помощью веб-виджетов на информационной панели, формировать отчеты о приложениях "Лаборатории Касперского", настраивать и просматривать выборки событий, полученные от приложений на управляемых устройствах, и просматривать список уведомлений.

Установка

В этом разделе описана установка Kaspersky Security Center Linux и Kaspersky Security Center Web Console.

Настройка сервера MariaDB x64 для работы с Kaspersky Security Center Linux

Рекомендуемые параметры для файла my.cnf

Подробнее о настройке СУБД см. также в процедуре настройки учетной записи. Для получения информации об установке СУБД обратитесь к процедуре установки СУБД.

Чтобы настроить файл my.cnf:

- Откройте файл my.cnf с помощью текстового редактора.

- Введите следующие строки в раздел [mysqld] файла my.cnf:

sort_buffer_size=10M

join_buffer_size=100M

join_buffer_space_limit=300M

join_cache_level=8

tmp_table_size=512M

max_heap_table_size=512M

key_buffer_size=200M

innodb_buffer_pool_size=

<value>innodb_thread_concurrency=20

innodb_flush_log_at_trx_commit=0

innodb_lock_wait_timeout=300

max_allowed_packet=32M

max_connections=151

max_prepared_stmt_count=12800

table_open_cache=60000

table_open_cache_instances=4

table_definition_cache=60000

Значение

innodb_buffer_pool_sizeдолжно быть не менее 80 процентов от ожидаемого размера базы данных KAV. Обратите внимание, что указанная память выделяется при запуске сервера. Если размер базы данных меньше указанного размера буфера, выделяется только необходимая память. Если вы используете MariaDB 10.4.3 или более раннюю версию, фактический размер выделенной памяти примерно на 10 процентов превышает указанный размер буфера.Рекомендуется использовать значение параметра

innodb_flush_log_at_trx_commit=0, поскольку значения "1" или "2" отрицательно влияют на скорость работы MariaDB. Убедитесь, что для параметраinnodb_file_per_tableустановлено значение1.Для MariaDB 10.6 дополнительно введите в раздел [mysqld] следующие строки:

optimizer_prune_level=0

optimizer_search_depth=8

По умолчанию надстройки оптимизатора join_cache_incremental, join_cache_hashed, join_cache_bka включены. Если эти надстройки не включены, их необходимо включить.

Чтобы проверить, включены ли надстройки оптимизатора:

- В клиентской консоли MariaDB выполните команду:

SELECT @@optimizer_switch; - Убедитесь, что вывод содержит следующие строки:

join_cache_incremental=onjoin_cache_hashed=onjoin_cache_bka=onЕсли эти строки присутствуют и содержат значения

on, то надстройки оптимизатора включены.Если эти строки отсутствуют или имеют значения

off, вам необходимо выполнить следующее:- Откройте файл my.cnf с помощью текстового редактора.

- Добавьте в файл my.cnf следующие строки:

optimizer_switch='join_cache_incremental=on'optimizer_switch='join_cache_hashed=on'optimizer_switch='join_cache_bka=on'

Надстройки join_cache_incremental, join_cache_hash и join_cache_bka включены.

Настройка сервера PostgreSQL или Postgres Pro для работы с Kaspersky Security Center Linux

Kaspersky Security Center Linux поддерживает СУБД PostgreSQL и Postgres Pro. Если вы используете одну из этих СУБД, рассмотрите возможность настройки параметров сервера СУБД для оптимизации работы СУБД с Kaspersky Security Center Linux.

Путь по умолчанию к конфигурационному файлу: /etc/postgresql/<ВЕРСИЯ>/main/postgresql.conf

Рекомендуемые параметры для PostgreSQL и Postgres Pro:

shared_buffers =25% от объема оперативной памяти устройства, на котором установлена СУБДЕсли оперативной памяти меньше 1 ГБ, то оставьте значение по умолчанию.

max_stack_depth =максимальный размер стека (выполните команду 'ulimit -s', чтобы получить это значение в КБ) минус 1 МБtemp_buffers = 24MBwork_mem = 16MBmax_connections = 151max_parallel_workers_per_gather = 0maintenance_work_mem = 128MB

Убедитесь, что для параметра standard_conforming_strings значение по умолчанию установлено on. Примените конфигурацию или перезапустите службу после обновления файла postgresql.conf. Дополнительную информацию см. в документации PostgreSQL.

Если вы используете Postgres Pro 15.7 или Postgres Pro 15.7.1, выключите параметр enable_compound_index_stats:

enable_compound_index_stats = off

Подробную информацию о параметрах сервера PostgreSQL и Postgres Pro, а также о том, как указать эти параметры, см. в соответствующей документации по СУБД.

Подробнее о том, как создавать и настраивать учетные записи для PostgreSQL и Postgres Pro, см. в следующем разделе: Настройка учетных записей для работы с PostgreSQL и Postgres Pro.

В началоНастройка сервера MySQL x64 для работы с Kaspersky Security Center Linux

Если вы используете сервер MySQL для Kaspersky Security Center, включите поддержку InnoDB и хранилища MEMORY, а также поддержку кодировок UTF-8 и UCS-2.

Рекомендуемые параметры для файла my.cnf

Подробнее о настройке СУБД см. также в процедуре настройки учетной записи. Для получения информации об установке СУБД обратитесь к процедуре установки СУБД.

Чтобы настроить файл my.cnf:

- Откройте файл my.cnf с помощью текстового редактора.

- Добавьте следующие строки в раздел

[mysqld]файла my.cnf:sort_buffer_size=10Mjoin_buffer_size=20Mtmp_table_size=600Mmax_heap_table_size=600Mkey_buffer_size=200Minnodb_buffer_pool_size=реальное значение должно быть не менее 80% от ожидаемого размера базы данных KAVinnodb_thread_concurrency=20innodb_flush_log_at_trx_commit=0(в большинстве случаев сервер использует небольшие транзакции)innodb_lock_wait_timeout=300max_allowed_packet=32Mmax_connections=151max_prepared_stmt_count=12800table_open_cache=60000table_open_cache_instances=4table_definition_cache=60000Обратите внимание, что память, указанная в

innodb_buffer_pool_size, выделяется при запуске сервера. Если размер базы данных меньше указанного размера буфера, выделяется только необходимая память. Фактический размер выделенной памяти примерно на 10 процентов превышает указанный размер буфера. Дополнительную информацию см. в документации MySQL.Рекомендуется использовать значение параметра

innodb_flush_log_at_trx_commit = 0, поскольку значения "1" или "2" отрицательно влияют на скорость работы MySQL. Убедитесь, что для параметраinnodb_file_per_tableустановлено значение1.

Установка Kaspersky Security Center Linux

В этом разделе описана установка Kaspersky Security Center Linux.

Перед установкой:

- Установите СУБД.

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Linux, работает один из поддерживаемых дистрибутивов Linux.

Если вы используете операционную систему РЕД ОС 7.3.4 и выше или МСВСфера 9.2 и выше, установите пакет libxcrypt-compat для корректной работы Сервера администрирования.

Вам нужно использовать установочный файл ksc64_[номер_версии]_amd64.deb или ksc64-[номер_версии].x86_64.rpm, который соответствует дистрибутиву Linux, установленному на вашем устройстве. Вы получите установочный файл, загрузив его с сайта "Лаборатории Касперского".

Чтобы установить Kaspersky Security Center Linux, вам нужно выполнить команды, указанные в инструкции ниже, под учетной записью с правами root.

Чтобы установить Kaspersky Security Center Linux:

- Создайте группу kladmins и непривилегированную учетную запись ksc. Учетная запись должна быть членом группы kladmins. Для этого последовательно выполните следующие команды:

# adduser ksc# groupadd kladmins# gpasswd -a ksc kladmins# usermod -g kladmins ksc - Увеличьте установленное по умолчанию максимальное количество файлов, которые можно открывать (файловые дескрипторы) для учетных записей, используемых для работы служб Сервера администрирования. Для этого откройте файл /etc/security/limits.conf и укажите мягкие и жесткие ограничения файловых дескрипторов следующим образом:

ksc soft nofile 32768

ksc hard nofile 131072

- Запустите установку Kaspersky Security Center Linux. В зависимости от вашего дистрибутива Linux выполните одну из следующих команд:

# apt install /<path>/ksc64_[номер_версии]_amd64.deb# yum install /<path>/ksc64-[номер_версии].x86_64.rpm -y

- Запустите настройку Kaspersky Security Center Linux:

# /opt/kaspersky/ksc64/lib/bin/setup/postinstall.pl - Прочтите Лицензионное соглашение и Политику конфиденциальности. Текст отображается в окне командной строки. Нажмите пробел, чтобы просмотреть следующий фрагмент текста. При отображении запроса введите следующие значения:

- Введите

y, если вы понимаете и принимаете условия Лицензионного соглашения. Введитеn, если вы не принимаете условия Лицензионного соглашения. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Лицензионного соглашения. - Введите

y, если вы понимаете и принимаете условия Политики конфиденциальности и соглашаетесь, что ваши данные будут обрабатываться и пересылаться (в том числе в третьи страны), согласно Политике конфиденциальности. Введитеn, если вы не принимаете условия Политики конфиденциальности. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Политики конфиденциальности.

- Введите

- При отображении запроса введите следующие параметры:

- Введите DNS-имя Сервера администрирования или статический IP-адрес. Этот адрес будет использоваться другими устройствами для подключения к Серверу администрирования.

- Введите номер SSL-порта Сервера администрирования. По умолчанию номер порта – 13000.

- Оцените примерное количество устройств, которыми вы планируете управлять:

- Если у вас от 1 до 100 сетевых устройств, введите 1.

- Если у вас от 101 до 1000 сетевых устройств, введите 2.

- Если у вас более 1000 сетевых устройств, введите 3.

- Введите имя группы безопасности для служб. По умолчанию используется группа

kladmins. - Введите имя учетной записи для запуска службы Сервера администрирования. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись

ksc. - Введите имя учетной записи, чтобы запустить другие службы. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись

ksc. - Выберите СУБД, которую вы установили для работы с Kaspersky Security Center Linux:

- Если вы установили MySQL или MariaDB, введите 1.

- Если вы установили PostgreSQL или Postgres Pro SQL, введите 2.

- Введите DNS-имя или IP-адрес устройства, на котором установлена база данных. Для локальной установки СУБД адрес по умолчанию –

127.0.0.1. - Введите номер порта базы данных. Этот порт используется для связи с Сервером администрирования. По умолчанию используются следующие порты:

- порт

3306для MySQL или MariaDB; - порт

5432для PostgreSQL или Postgres Pro.

- порт

- Введите имя базы данных.

- Введите имя учетной записи root базы данных, которая используется для доступа к базе данных.

- Введите пароль учетной записи root базы данных, которая используется для доступа к базе данных.

Подождите, пока службы добавятся и запустятся автоматически:

klnagent_srvkladminserver_srvklactprx_srvklwebsrv_srv

- Создайте учетную запись, которая будет выполнять роль администратора Сервера администрирования. Введите имя пользователя и пароль.

Пароль должен соответствовать следующим правилам:

- Пароль пользователя не может содержать менее 8 или более 256 символов.

- Пароль должен содержать символы как минимум трех групп списка ниже:

- верхний регистр (A–Z);

- нижний регистр (a–z);

- числа (0–9);

- специальные символы (@ # $ % ^ & * - _ ! + = [ ] { } | : ' , . ? / \ ` ~ " ( ) ;).

Если вы пропустите этот шаг, позже вы можете использовать следующую команду для создания пользователя:

/opt/kaspersky/ksc64/sbin/kladduser -n ksc -p <пароль>

Пользователь добавлен, и Kaspersky Security Center Linux установлен.

Проверка служб

Используйте следующие команды, чтобы проверить, запущена ли служба:

# systemctl status klnagent_srv.service# systemctl status kladminserver_srv.service# systemctl status klactprx_srv.service# systemctl status klwebsrv_srv.service

Установка Kaspersky Security Center Linux в тихом режиме

Вы можете установить Kaspersky Security Center Linux на Linux-устройства, используя файл ответов для запуска установки в тихом режиме, то есть без участия пользователя. Файл ответов содержит настраиваемый набор параметров установки: переменные и соответствующие им значения.

Перед установкой:

- Установите систему управления базами данных (СУБД).

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Linux, работает один из поддерживаемых дистрибутивов Linux.

Если вы используете операционную систему РЕД ОС 7.3.4 и выше или МСВСфера 9.2 и выше, установите пакет libxcrypt-compat для корректной работы Сервера администрирования.

Чтобы установить Kaspersky Security Center Linux в тихом режиме:

- Прочитайте Лицензионное соглашение. Следуйте шагам ниже, только если вы понимаете и принимаете условия Лицензионного соглашения.

- Создайте группу "kladmins" и непривилегированную учетную запись "ksc", которая должна быть членом группы "kladmins". Для этого последовательно выполните следующие команды под учетной записью с root-правами:

# adduser ksc# groupadd kladmins# gpasswd -a ksc kladmins# usermod -g kladmins ksc - Создайте файл ответов (в формате TXT) и добавьте список переменных в формате

VARIABLE_NAME=variable_valueв файл ответов. Каждая переменная добавляется на отдельную строку. Файл ответов должен включать переменные, перечисленные в таблице ниже. - Задайте значение переменной среды

KLAUTOANSWERSв корневой среде, содержащей полное имя файла ответов, включая путь, например, с помощью следующей команды:export KLAUTOANSWERS=/tmp/ksc_install/answers.txt - Запустите установку Kaspersky Security Center Linux в тихом режиме и в зависимости от вашего дистрибутива Linux выполните одну из следующих команд:

# apt install /<path>/ksc64_[номер_версии]_amd64.deb# yum install /<path>/ksc64-[номер_версии].x86_64.rpm -y

- Создайте учетную запись для работы с Kaspersky Security Center Web Console. Для этого выполните следующую команду под учетной записью с правами root:

/opt/kaspersky/ksc64/sbin/kladduser -n ksc -p <пароль>, где пароль должен содержать хотя бы 8 символов.Переменные файла ответов, используемые в качестве параметров установки Kaspersky Security Center Linux в тихом режиме

Имя переменной

Обязательная

Описание

Возможные значения

EULA_ACCEPTEDДа

Подтверждает, что вы понимаете и принимаете условия Лицензионного соглашения.

1PP_ACCEPTEDДа

Подтверждает, что вы понимаете и принимаете условия Политики конфиденциальности.

1

KLSRV_UNATT_SERVERADDRESSДа

DNS-имя Сервера администрирования или статический IP-адрес.

DNS-имя устройства или IP-адрес.

KLSRV_UNATT_PORT_SRVНет

Номер порта Сервера администрирования. Необязательный параметр. По умолчанию указано значение 14000.

Номер порта

KLSRV_UNATT_PORT_SRV_SSLНет

Номер SSL-порта Сервера администрирования. Необязательный параметр. По умолчанию указано значение 13000.

Номер порта

KLSRV_UNATT_PORT_KLOAPIНет

Номер KLOAPI-порта Сервера администрирования. Необязательный параметр. По умолчанию указано значение 13299.

Номер порта

KLSRV_UNATT_PORT_GUIНет

Номер GUI-порта Сервера администрирования. Необязательный параметр. По умолчанию указано значение 13291.

Номер порта

KLSRV_UNATT_NETRANGETYPEНет

Примерное количество устройств, которыми вы планируете управлять. Необязательный параметр. По умолчанию указано значение 1.

1от 1 до 100 сетевых устройств.2от 101 до 1000 сетевых устройств.3более 1000 сетевых устройств.KLSRV_UNATT_DBMS_TYPEДа

Тип системы управления базой данных: MySQL (MariaDB) или Postgres.

mysql

илиpostgresKLSRV_UNATT_DBMS_INSTANCEДа

IP-адрес сервера базы данных.

IP-адрес;

KLSRV_UNATT_DBMS_PORTДа

Порт сервера базы данных. Значение по умолчанию для MySQL (MariaDB) – 3306; для Postgres – 5432.

3306

или5432KLSRV_UNATT_DB_NAMEДа

Имя базы данных.

kavKLSRV_UNATT_DBMS_LOGINДа

Имя пользователя, имеющего доступ к базе данных.

KLSRV_UNATT_DBMS_PASSWORDДа

Пароль пользователя, который имеет доступ к базе данных.

KLSRV_UNATT_KLADMINSGROUPДа

Имя группы безопасности для служб.

kladminsKLSRV_UNATT_KLSRVUSERДа

Имя учетной записи для запуска службы Сервера администрирования. Учетная запись должна быть членом группы безопасности, указанной в переменной

KLSRV_UNATT_KLADMINSGROUP.kscKLSRV_UNATT_KLSVCUSERДа

Имя учетной записи для запуска других служб. Учетная запись должна быть членом группы безопасности, указанной в переменной

KLSRV_UNATT_KLADMINSGROUP.kscЕсли Сервер администрирования будет развернут как отказоустойчивый кластер Kaspersky Security Center Linux, файл ответов должен включать следующие дополнительные переменные:

KLFOC_UNATT_NODEДа

Номер узла (1 или 2).

1

или2KLFOC_UNATT_STATE_SHARE_MOUNT_PATHДа

Точка подключения общей папки состояния.

KLFOC_UNATT_DATA_SHARE_MOUNT_PATHДа

Точка подключения общей папки данных.

KLFOC_UNATT_CONN_MODEДа

Режим подключения отказоустойчивого кластера.

VirtualAdapterИли

ExternalLoadBalancerЕсли переменная

KLFOC_UNATT_CONN_MODEимеет значениеVirtualAdapter, файл ответов должен включать следующие дополнительные переменные:KLFOC_UNATT_CONN_MODE_VA_NAMEДа

Имя виртуального сетевого адаптера.

KLFOC_UNATT_CONN_MODE_VA_IPV4Требуется одна из этих переменных

IP-адрес виртуального сетевого адаптера.

IP-адрес;

KLFOC_UNATT_CONN_MODE_VA_IPV6IPv6-адрес виртуального сетевого адаптера.

IPv6-адрес.

Установка Kaspersky Security Center Linux на Astra Linux в режиме замкнутой программной среды

В этом разделе описывается, как установить Kaspersky Security Center Linux на устройство с операционной системой Astra Linux Special Edition.

Перед установкой:

- Загрузите ключ приложения kaspersky_astra_pub_key.gpg.

Используйте установочный файл ksc64_[номер_версии]_amd64.deb. Вы получите установочный файл, загрузив его с сайта "Лаборатории Касперского".

Под учетной записью с привилегиями root выполняйте команды, представленные в этой инструкции, с высокой степенью целостности и нулевой конфиденциальности.

Чтобы установить Kaspersky Security Center Linux на устройство с операционной системой Astra Linux Special Edition (очередное обновление 1.7.2) и Astra Linux Special Edition (очередное обновление 1.6):

- Откройте файл

/etc/digsig/digsig_initramfs.confи укажите следующие параметры:DIGSIG_ELF_MODE=1 - В командной строке введите следующую команду, чтобы установить пакет совместимости:

apt install astra-digsig-oldkeys - Создайте директорию для ключа приложения:

mkdir -p /etc/digsig/keys/legacy/kaspersky/ - Поместите ключ приложения в директорию, созданную на предыдущем шаге:

cp kaspersky_astra_pub_key.gpg /etc/digsig/keys/legacy/kaspersky/ - Обновите исходный образ файловой системы RAM для всех ядер системы:

update-initramfs -u -k allПерезагрузите систему.

- Создайте группу kladmins и непривилегированную учетную запись ksc. Учетная запись должна быть членом группы kladmins. Для этого последовательно выполните следующие команды:

# adduser ksc# groupadd kladmins# gpasswd -a ksc kladmins# usermod -g kladmins ksc - Запустите установку Kaspersky Security Center Linux:

# apt install /<path>/ksc64_[номер_версии]_amd64.deb - Запустите настройку Kaspersky Security Center Linux:

# /opt/kaspersky/ksc64/lib/bin/setup/postinstall.pl - Прочтите Лицензионное соглашение и Политику конфиденциальности. Текст отображается в окне командной строки. Нажмите пробел, чтобы просмотреть следующий фрагмент текста. При отображении запроса введите следующие значения:

- Введите

y, если вы понимаете и принимаете условия Лицензионного соглашения. Введитеn, если вы не принимаете условия Лицензионного соглашения. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Лицензионного соглашения. - Введите

y, если вы понимаете и принимаете условия Политики конфиденциальности и соглашаетесь, что ваши данные будут обрабатываться и пересылаться (в том числе в третьи страны), согласно Политике конфиденциальности. Введитеn, если вы не принимаете условия Политики конфиденциальности. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Политики конфиденциальности.

- Введите

- При отображении запроса введите следующие параметры:

- Введите DNS-имя Сервера администрирования или статический IP-адрес.

- Введите номер порта Сервера администрирования. По умолчанию номер порта – 14000.

- Введите номер SSL-порта Сервера администрирования. По умолчанию номер порта – 13000.

- Оцените примерное количество устройств, которыми вы планируете управлять:

- Если у вас от 1 до 100 сетевых устройств, введите 1.

- Если у вас от 101 до 1000 сетевых устройств, введите 2.

- Если у вас более 1000 сетевых устройств, введите 3.

- Введите имя группы безопасности для служб. По умолчанию используется группа kladmins.

- Введите имя учетной записи для запуска службы Сервера администрирования. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись ksc.

- Введите имя учетной записи, чтобы запустить другие службы. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись ksc.

- Введите IP-адрес устройства, на котором установлена база данных.

- Введите номер порта базы данных. Этот порт используется для связи с Сервером администрирования. По умолчанию номер порта – 3306.

- Введите имя базы данных.

- Введите имя учетной записи root базы данных, которая используется для доступа к базе данных.

- Введите пароль учетной записи root базы данных, которая используется для доступа к базе данных.

Подождите, пока службы добавятся и запустятся автоматически:

klnagent_srvkladminserver_srvklactprx_srvklwebsrv_srv

- Создайте учетную запись, которая будет выполнять роль администратора Сервера администрирования. Введите имя пользователя и пароль.

Пароль должен соответствовать следующим правилам:

- Пароль пользователя должен содержать не менее 8 символов, но не более 256.

- Пароль должен содержать символы как минимум трех групп списка ниже:

- верхний регистр (A–Z);

- нижний регистр (a–z);

- числа (0–9);

- специальные символы (@ # $ % ^ & * - _ ! + = [ ] { } | : ' , . ? / \ ` ~ " ( ) ;).

Приложение Kaspersky Security Center Linux установлено и пользователь добавлен.

Проверка служб

Используйте следующие команды, чтобы проверить, запущена ли служба:

# systemctl status klnagent_srv.service# systemctl status kladminserver_srv.service# systemctl status klactprx_srv.service# systemctl status klwebsrv_srv.service

Установка Kaspersky Security Center Web Console

В этом разделе описано, как установить Сервер Kaspersky Security Center Web Console (далее также Kaspersky Security Center Web Console) на устройства с операционными системами Linux. Сначала необходимо установить СУБД и Сервер администрирования Kaspersky Security Center Linux.

Если вы устанавливаете Kaspersky Security Center Web Console на Astra Linux в режиме замкнутой программной среды, следуйте инструкциям для Astra Linux.

Используйте один из следующих установочных файлов, соответствующих дистрибутиву Linux, установленному на вашем устройстве:

- Для Debian: ksc-web-console-[номер_сборки].x86_64.deb.

- Для операционных систем на базе RPM: ksc-web-console-[номер_сборки].x86_64.rpm.

- Для Альт 8 СП: ksc-web-console-[номер_сборки]-alt8p.x86_64.rpm.

Вы получите установочный файл, загрузив его с сайта "Лаборатории Касперского".

Чтобы установить Kaspersky Security Center Web Console:

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Web Console, работает один из поддерживаемых дистрибутивов Linux.

- Прочитайте Лицензионное соглашение. Если в состав дистрибутива Kaspersky Security Center Linux не входит TXT файл с текстом Лицензионного соглашения, вы можете загрузить этот файл с сайта "Лаборатории Касперского". Если вы не согласны с условиями Лицензионного соглашения, не устанавливайте приложение.

- Создайте файл ответов, который содержит параметры для подключения Kaspersky Security Center Web Console к Серверу администрирования. Назовите этот файл ksc-web-console-setup.json и расположите его в следующей директории: /etc/ksc-web-console-setup.json.

Пример файла ответов, содержащего минимальный набор параметров, адрес и порт по умолчанию:

{"address": "127.0.0.1","port": 8080,"trusted": "127.0.0.1|13299|/var/opt/kaspersky/klnagent_srv/1093/cert/klserver.cer|KSC Server","acceptEula": true}Рекомендуется указывать номера портов больше 1024. Если вы хотите, чтобы приложение Kaspersky Security Center Web Console работало на портах ниже 1024, после установки вам нужно выполнить следующую команду:

sudo setcap 'cap_net_bind_service=+ep' /var/opt/kaspersky/ksc-web-console/nodeПри установке Kaspersky Security Center Web Console на устройство с операционной системой ALT Linux необходимо указать номер порта, отличный от 8080, так как порт 8080 используется операционной системой.

Приложение Kaspersky Security Center Web Console не может быть обновлено с помощью того же установочного файла .rpm. Если вы хотите изменить параметры файла ответов и использовать этот файл для переустановки приложения, вам нужно сначала удалить приложение, а затем установить его снова с новым файлом ответов.

- Под учетной записью с привилегиями root используйте командную строку для запуска установочного файла с расширением .deb или .rpm, в зависимости от вашего дистрибутива Linux.

- Чтобы установить или обновить предыдущую версию Kaspersky Security Center Web Console из файла .deb, выполните следующую команду:

$ sudo dpkg -iksc-web-console-[номер_версии].x86_64.deb - Чтобы установить Kaspersky Security Center Web Console из файла .rpm, выполните одну из следующих команд:

$ sudo rpm -ivh --nodeps ksc-web-console-[

номер_сборки].x86_64.rpmИли

$ sudo alien -iksc-web-console-[номер_сборки].x86_64.rpm - Чтобы обновить предыдущую версию Kaspersky Security Center Web Console, выполните одну из следующих команд:

- Для устройств с операционными системами RPM:

$ sudo rpm -Uvh --nodeps --force ksc-web-console-[

номер_сборки].x86_64.rpm - Для устройств с операционными системами Debian:

$ sudo dpkg -i ksc-web-console-[

номер_сборки].x86_64.deb

- Для устройств с операционными системами RPM:

Начнется распаковка установочного файла. Пожалуйста, дождитесь завершения установки. Kaspersky Security Center Web Console устанавливается в следующую директорию: /var/opt/kaspersky/ksc-web-console.

- Чтобы установить или обновить предыдущую версию Kaspersky Security Center Web Console из файла .deb, выполните следующую команду:

- Перезапустите все службы Kaspersky Security Center Web Console, выполнив следующую команду:

$ sudo systemctl restart KSC*

После завершения установки вы можете использовать браузер, чтобы открыть Kaspersky Security Center Web Console и осуществить вход.

В началоПараметры установки Kaspersky Security Center Web Console

Для установки Сервера Kaspersky Security Center Web Console на устройства с операционными системами Linux необходимо создать файл ответов (файл .json), который содержит параметры подключения Kaspersky Security Center Web Console к Серверу администрирования.

Пример файла ответов, содержащего минимальный набор параметров, адрес и порт по умолчанию:

{

"address": "127.0.0.1",

"port": 8080,

"defaultLangId": 1049,

"enableLog": false,

"trusted": "127.0.0.1|13299|/var/opt/kaspersky/klnagent_srv/1093/cert/klserver.cer|KSC Server",

"acceptEula": true,

"certPath": "/var/opt/kaspersky/klnagent_srv/1093/cert/klserver.cer",

"webConsoleAccount": "Группа1:Пользователь1",

"managementServiceAccount": "Группа1:Пользователь2",

"serviceWebConsoleAccount": "Группа1:Пользователь3",

"pluginAccount": "Группа1:Пользователь4",

"messageQueueAccount": "Группа1:Пользователь5"

}

Рекомендуется указывать номера портов больше 1024. Если вы хотите, чтобы приложение Kaspersky Security Center Web Console работало на портах ниже 1024, после установки вам нужно выполнить следующую команду:

sudo setcap 'cap_net_bind_service=+ep' /var/opt/kaspersky/ksc-web-console/node

При установке Kaspersky Security Center Web Console на устройство с операционной системой ALT Linux необходимо указать номер порта, отличный от 8080, так как порт 8080 используется операционной системой.

В таблице ниже описаны параметры, которые можно указать в файле ответов.

Параметры установки Kaspersky Security Center Web Console на устройствах с операционными системами Linux

Параметр |

Описание |

Доступные значения |

|---|---|---|

|

Адрес Сервера Kaspersky Security Center Web Console (обязательный параметр). |

Строковое значение. |

|

Номер порта, который Сервер Kaspersky Security Center Web Console использует для подключения к Серверу администрирования (обязательный параметр). |

Числовое значение. |

|

Язык пользовательского интерфейса (по умолчанию |

Числовой код языка:

Если значение не указано, используется английский язык (en-US). |

|

Включение или отключение журнала активности Kaspersky Security Center Web Console. |

Логическое значение:

|

|

Список доверенных Серверов администрирования, которым разрешено подключаться к Kaspersky Security Center Web Console. Для каждого Сервера администрирования должны быть заданы следующие параметры:

Параметры разделены символами вертикальной черты. Если указано несколько Серверов администрирования, разделите их двумя символами вертикальной черты. |

Строковое значение следующего формата:

Пример:

|

|

Принимаете ли вы условия Лицензионного соглашения. Файл, содержащий условия Лицензионного соглашения, загружается вместе с установочным файлом.

|

Логическое значение:

Если значение не указано, приложение установки Kaspersky Security Center Web Console отобразит Лицензионное соглашение и спросит, согласны ли вы принять условия Лицензионного соглашения. |

|

Если вы хотите создать сертификат, используйте этот параметр, чтобы указать имя домена, для которого должен быть создан сертификат. |

Строковое значение. |

|

Если вы хотите использовать существующий сертификат, используйте этот параметр, чтобы указать путь к файлу сертификата. |

Строковое значение. Укажите путь " |

|

Если вы хотите использовать существующий сертификат, используйте этот параметр, чтобы указать путь к файлу ключа. |

Строковое значение. |

|

Имя учетной записи, под которой запущена служба Kaspersky Security Center Web Console. |

Строковое значение следующего формата: Например: Если значение не указано, установщик Kaspersky Security Center Web Console создает по умолчанию учетную запись |

|

Имя привилегированной учетной записи, под которой запущена служба Kaspersky Security Center Web Console Management Service. |

Строковое значение следующего формата: Например: Если значение не указано, установщик Kaspersky Security Center Web Console создает по умолчанию учетную запись |

|

Имя учетной записи, под которой запущена служба Kaspersky Security Center Web Console. |

Строковое значение следующего формата: Например: Если значение не указано, установщик Kaspersky Security Center Web Console создает по умолчанию учетную запись |

|

Имя учетной записи, под которой запущена служба Kaspersky Security Center Product Plugins. |

Строковое значение следующего формата: Например: Если значение не указано, установщик Kaspersky Security Center Web Console создает по умолчанию учетную запись |

|

Имя учетной записи, под которой запущена служба Kaspersky Security Center Web Console Message Queue. |

Строковое значение следующего формата: Например: Если значение не указано, установщик Kaspersky Security Center Web Console создает по умолчанию учетную запись |

Если вы указываете параметры webConsoleAccount, managementServiceAccount, serviceWebConsoleAccount, pluginAccount или messageQueueAccount, убедитесь, что настраиваемые учетные записи пользователей принадлежат к одной и той же группе безопасности. Если эти параметры не указаны, установщик Kaspersky Security Center Web Console создает группу безопасности по умолчанию, а затем создает в этой группе учетные записи пользователей с именами по умолчанию.

Установка Kaspersky Security Center Web Console на Astra Linux в режиме замкнутой программной среды

В этом разделе описано, как установить Сервер Kaspersky Security Center Web Console (далее также Kaspersky Security Center Web Console) на устройства с операционной системой Astra Linux Special Edition. Сначала необходимо установить СУБД и Сервер администрирования Kaspersky Security Center Linux.

Чтобы установить Kaspersky Security Center Web Console:

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Web Console, работает один из поддерживаемых дистрибутивов Linux.

- Прочитайте Лицензионное соглашение. Если в состав дистрибутива Kaspersky Security Center Linux не входит TXT файл с текстом Лицензионного соглашения, вы можете загрузить этот файл с сайта "Лаборатории Касперского". Если вы не согласны с условиями Лицензионного соглашения, не устанавливайте приложение.

- Создайте файл ответов, который содержит параметры для подключения Kaspersky Security Center Web Console к Серверу администрирования. Назовите этот файл ksc-web-console-setup.json и расположите его в следующей директории: /etc/ksc-web-console-setup.json.

Пример файла ответов, содержащего минимальный набор параметров, адрес и порт по умолчанию:

{"address": "127.0.0.1","port": 8080,"trusted": "127.0.0.1|13299|/var/opt/kaspersky/klnagent_srv/1093/cert/klserver.cer|KSC Server","acceptEula": true} - Откройте файл

/etc/digsig/digsig_initramfs.confи укажите следующие параметры:DIGSIG_ELF_MODE=1 - В командной строке введите следующую команду, чтобы установить пакет совместимости:

apt install astra-digsig-oldkeys - Создайте директорию для ключа приложения:

mkdir -p /etc/digsig/keys/legacy/kaspersky/ - Поместите ключ приложения

/opt/kaspersky/ksc64/share/kaspersky_astra_pub_key.gpgв директорию, созданную на предыдущем шаге:cp kaspersky_astra_pub_key.gpg /etc/digsig/keys/legacy/kaspersky/Если в комплект поставки Kaspersky Security Center Linux не входит ключ kaspersky_astra_pub_key.gpg, вы можете загрузить этот ключ по ссылке https://media.kaspersky.com/utilities/CorporateUtilities/kaspersky_astra_pub_key.gpg.

- Обновите оперативную память дисков:

update-initramfs -u -k allПерезагрузите систему.

- Под учетной записью с правами root используйте командную строку для запуска установочного файла. Вы получите установочный файл, загрузив его с сайта "Лаборатории Касперского".

- Чтобы установить или обновить предыдущую версию Kaspersky Security Center Web Console, выполните следующую команду:

$ sudo dpkg -iksc-web-console-[номер_версии].x86_64.deb - Чтобы обновить предыдущую версию Kaspersky Security Center Web Console, выполните следующую команду:

$ sudo dpkg -i ksc-web-console-[

номер_сборки].x86_64.deb

Начнется распаковка установочного файла. Пожалуйста, дождитесь завершения установки. Kaspersky Security Center Web Console устанавливается в следующую директорию:

/var/opt/kaspersky/ksc-web-console. - Чтобы установить или обновить предыдущую версию Kaspersky Security Center Web Console, выполните следующую команду:

- Перезапустите все службы Kaspersky Security Center Web Console, выполнив следующую команду:

$ sudo systemctl restart KSC*

После завершения установки вы можете использовать браузер, чтобы открыть Kaspersky Security Center Web Console и осуществить вход.

В началоРазвертывание отказоустойчивого кластера Kaspersky Security Center Linux

Этот раздел содержит общую информацию об отказоустойчивом кластере Kaspersky Security Center Linux, а также инструкции по подготовке и развертыванию отказоустойчивого кластера Kaspersky Security Center Linux в вашей сети.

Сценарий: развертывание отказоустойчивого кластера Kaspersky Security Center Linux

Отказоустойчивый кластер Kaspersky Security Center Linux обеспечивает высокую доступность Kaspersky Security Center Linux и минимизирует простои Сервера администрирования в случае сбоя. Отказоустойчивый кластер основан на двух идентичных экземплярах Kaspersky Security Center Linux, установленных на двух компьютерах. Один из экземпляров работает как активный узел, а другой – как пассивный. Активный узел управляет защитой клиентских устройств, в то время как пассивный готов взять на себя все функции активного узла в случае отказа активного узла. Когда происходит сбой, пассивный узел становится активным, а активный узел становится пассивным.

Предварительные требования

У вас есть оборудование, соответствующее требованиям для отказоустойчивого кластера.

Развертывание приложений "Лаборатории Касперского" состоит из следующих этапов:

- Подготовка файлового сервера

Подготовьте файловый сервер к работе в составе отказоустойчивого кластера Kaspersky Security Center Linux. Убедитесь, что файловый сервер соответствует аппаратным и программным требованиям, создайте две общие папки для данных Kaspersky Security Center Linux и настройте права доступа к общим папкам.

Инструкции: Подготовка файлового сервера для отказоустойчивого кластера Kaspersky Security Center Linux.

- Подготовка активного и пассивного узлов

Подготовьте два компьютера с идентичным аппаратным и программным обеспечением для работы в качестве активного и пассивного узлов.

Инструкции: Подготовка узлов для отказоустойчивого кластера Kaspersky Security Center Linux.

- Создание учетных записей для служб Kaspersky Security Center Linux

Выполните следующие шаги на активном узле, пассивном узле и файловом сервере:

- Создайте группу с именем "kladmins" и назначьте один и тот же GID всем трем группам.

- Создайте учетную запись с именем "ksc" и назначьте один и тот же UID всем трем учетным записям пользователей. Для созданных учетных записей укажите в качестве основной группы kladmins.

- Создайте учетную запись с именем "rightless" и назначьте один и тот же UID всем трем учетным записям пользователей. Для созданных учетных записей укажите в качестве основной группы kladmins.

- Установка системы управления базами данных (СУБД)

У вас есть два варианта:

- Если вы хотите использовать MariaDB Galera Cluster, выделенный компьютер для СУБД не требуется. Установите кластер MariaDB Galera на каждый из узлов.

- Если вы хотите использовать любую другую поддерживаемую СУБД, установите выбранную СУБД на выделенный компьютер.

- Установка Kaspersky Security Center Linux

Установите Kaspersky Security Center Linux в режиме отказоустойчивого кластера на оба узла. Сначала необходимо установить Kaspersky Security Center Linux на активный узел, а затем установить его на пассивный.

Также вы можете установить Kaspersky Security Center Web Console на отдельном устройстве, не являющемся узлом кластера.

- Тестирование отказоустойчивого кластера

Убедитесь, что вы правильно настроили отказоустойчивый кластер и правильно ли он работает. Например, вы можете остановить одну из служб Kaspersky Security Center Linux на активном узле: kladminserver, klnagent, ksnproxy, klactprx или klwebsrv. После остановки службы управление защитой должно быть автоматически переключено на пассивный узел.

Результаты

Отказоустойчивый кластер Kaspersky Security Center Linux развернут. Пожалуйста, ознакомьтесь с событиями, которые приводят к переключению между активными и пассивными узлами.

В началоОб отказоустойчивом кластере Kaspersky Security Center Linux

Отказоустойчивый кластер Kaspersky Security Center Linux обеспечивает высокую доступность Kaspersky Security Center Linux и минимизирует простои Сервера администрирования в случае сбоя. Отказоустойчивый кластер основан на двух идентичных экземплярах Kaspersky Security Center Linux, установленных на двух компьютерах. Один из экземпляров работает как активный узел, а другой – как пассивный. Активный узел управляет защитой клиентских устройств, в то время как пассивный готов взять на себя все функции активного узла в случае отказа активного узла. Когда происходит сбой, пассивный узел становится активным, а активный узел становится пассивным.

На отказоустойчивом кластере Kaspersky Security Center Linux все службы Kaspersky Security Center Linux управляются автоматически. Не пытайтесь перезапускать службы вручную.

Аппаратные и программные требования

Для развертывания отказоустойчивого кластера Kaspersky Security Center Linux у вас должно быть следующее оборудование:

- Два компьютера с одинаковым оборудованием и программным обеспечением. Эти компьютеры будут действовать как активный и пассивный узлы.

- Файловый сервер под управлением Linux с файловой системой EXT4. Вам нужно предоставить выделенный компьютер, который будет выступать в качестве файлового сервера.

Убедитесь, что вы обеспечили высокую пропускную способность сети между файловым сервером, активным и пассивным узлами.

- Компьютер с поддерживаемой системой управления базами данных (СУБД). Если вы используете MariaDB Galera Cluster в качестве СУБД, выделенный компьютер для этой цели не требуется.

Схемы развертывания

Вы можете выбрать одну из следующих схем развертывания отказоустойчивого кластера Kaspersky Security Center Linux:

- Схема, в которой используется дополнительный сетевой адаптер.

- Схема, в которой используется сторонняя балансировка нагрузки.

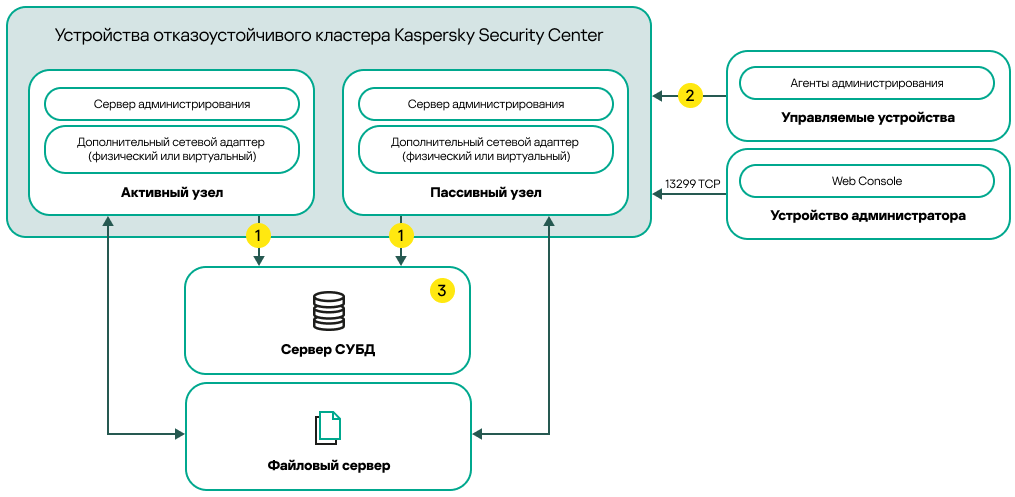

Схема, в которой используется дополнительный сетевой адаптер

Условные обозначения схемы:

![]() Сервер администрирования передает данные в базу данных. Откройте необходимые порты на устройстве, на котором расположена база данных, например порт 3306 для MySQL Server или порт 5432 для PostgreSQL или Postgres Pro. Подробную информацию см. в документации СУБД.

Сервер администрирования передает данные в базу данных. Откройте необходимые порты на устройстве, на котором расположена база данных, например порт 3306 для MySQL Server или порт 5432 для PostgreSQL или Postgres Pro. Подробную информацию см. в документации СУБД.

![]() На управляемых устройствах откройте следующие порты: TCP 13000, UDP 13000 и TCP 17000.

На управляемых устройствах откройте следующие порты: TCP 13000, UDP 13000 и TCP 17000.

![]() Компьютер с системой управления базами данных (СУБД). Если вы используете MariaDB Galera Cluster в качестве СУБД, выделенный компьютер для этой цели не требуется. Установите кластер MariaDB Galera на каждый из узлов.

Компьютер с системой управления базами данных (СУБД). Если вы используете MariaDB Galera Cluster в качестве СУБД, выделенный компьютер для этой цели не требуется. Установите кластер MariaDB Galera на каждый из узлов.

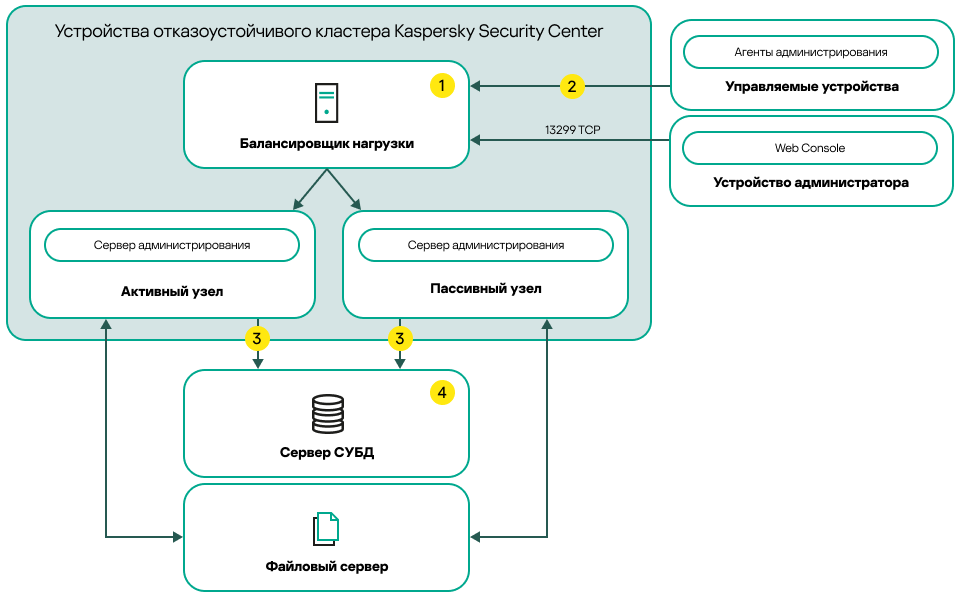

Схема, в которой используется сторонняя балансировка нагрузки

Условные обозначения схемы:

![]() На сервере устройства балансировки нагрузки откройте все порты Сервера администрирования: TCP 13000, UDP 13000, TCP 13291, TCP 13299 и TCP 17000.

На сервере устройства балансировки нагрузки откройте все порты Сервера администрирования: TCP 13000, UDP 13000, TCP 13291, TCP 13299 и TCP 17000.

![]() На управляемых устройствах откройте следующие порты: TCP 13000, UDP 13000 и TCP 17000.

На управляемых устройствах откройте следующие порты: TCP 13000, UDP 13000 и TCP 17000.

![]() Сервер администрирования передает данные в базу данных. Откройте необходимые порты на устройстве, на котором расположена база данных, например порт 3306 для MySQL Server или порт 5432 для PostgreSQL или Postgres Pro. Подробную информацию см. в документации СУБД.

Сервер администрирования передает данные в базу данных. Откройте необходимые порты на устройстве, на котором расположена база данных, например порт 3306 для MySQL Server или порт 5432 для PostgreSQL или Postgres Pro. Подробную информацию см. в документации СУБД.

![]() Компьютер с системой управления базами данных (СУБД). Если вы используете MariaDB Galera Cluster в качестве СУБД, выделенный компьютер для этой цели не требуется. Установите кластер MariaDB Galera на каждый из узлов.

Компьютер с системой управления базами данных (СУБД). Если вы используете MariaDB Galera Cluster в качестве СУБД, выделенный компьютер для этой цели не требуется. Установите кластер MariaDB Galera на каждый из узлов.

Условия переключения

Отказоустойчивый кластер переключает управление защитой клиентских устройств с активного узла на пассивный, если на активном узле происходит любое из следующих событий:

- Активный узел сломан из-за программного или аппаратного сбоя.

- Активный узел был временно остановлен для проведения технических работ.

- По крайней мере, одна из служб (или процессов) Kaspersky Security Center Linux завершилась с ошибкой или была намеренно остановлена пользователем. К службам Kaspersky Security Center Linux относятся: kladminserver, klnagent, klactprx и klwebsrv.

- Сетевое соединение между активным узлом и хранилищем на файловом сервере было прервано или разорвано.

Подготовка файлового сервера для отказоустойчивого кластера Kaspersky Security Center Linux

Файловый сервер работает как обязательный компонент отказоустойчивого кластера Kaspersky Security Center Linux.

Чтобы подготовить файловый сервер:

- Убедитесь, что файловый сервер соответствует аппаратным и программным требованиям.

- Установите и настройте NFS-сервер:

- Доступ к файловому серверу должен быть включен для обоих узлов в параметрах NFS-сервера.

- NFS-протокол должен иметь версию 4.0 или 4.1.

- Минимальные требования для ядра Linux:

- 3.19.0-25, если вы используете NFS 4.0;

- 4.4.0-176, если вы используете NFS 4.1.

- На файловом сервере создайте две папки и дайте доступ к ним с помощью NFS. Один из них используется для хранения информации о состоянии отказоустойчивого кластера. Другая используется для хранения данных и параметров Kaspersky Security Center Linux. Вам нужно будет указать пути к общим папкам при установке Kaspersky Security Center Linux.

В зависимости от вашего дистрибутива Linux установите либо пакет nfs-utils, либо пакет nfs-kernel-server, выполнив соответствующую команду:

sudo yum install nfs-utils

sudo apt install nfs-kernel-server

Выполните следующие команды:

sudo mkdir -p /mnt/KlFocStateShare

sudo mkdir -p /mnt/KlFocDataShare_klfoc

sudo chown ksc:kladmins /mnt/KlFocStateShare

sudo chown ksc:kladmins /mnt/KlFocDataShare_klfoc

sudo chmod -R 777 /mnt/KlFocStateShare /mnt/KlFocDataShare_klfoc

sudo sh -c "echo /mnt/KlFocStateShare *\(rw,sync,no_subtree_check,no_root_squash\) >> /etc/exports"

sudo sh -c "echo /mnt/KlFocDataShare_klfoc *\(rw,sync,no_subtree_check,no_root_squash\) >> /etc/exports"

sudo exportfs -a

sudo systemctl start rpcbind

sudo service nfs start

Включите автозапуск, выполнив следующую команду:

sudo systemctl enable rpcbind

- Перезапустите файловый сервер.

Файловый сервер подготовлен. Чтобы развернуть отказоустойчивый кластер Kaspersky Security Center Linux, следуйте инструкциям этого сценария.

Подготовка узлов для отказоустойчивого кластера Kaspersky Security Center Linux

Подготовьте два компьютера к работе в качестве активного и пассивного узла для отказоустойчивого кластера Kaspersky Security Center Linux.

Чтобы подготовить узлы для отказоустойчивого кластера Kaspersky Security Center Linux:

- Убедитесь, что у вас есть два компьютера, соответствующих аппаратным и программным требованиям. Эти компьютеры будут действовать как активные и пассивные узлы отказоустойчивого кластера.

- В зависимости от вашего дистрибутива Linux установите либо пакет nfs-utils, либо пакет nfs-kernel-server на каждом узле, выполнив соответствующую команду:

sudo yum install nfs-utils

sudo apt install nfs-kernel-server

- Создайте точки подключения, выполнив следующие команды:

sudo mkdir -p /mnt/KlFocStateShare

sudo mkdir -p /mnt/KlFocDataShare_klfoc

- Сопоставьте точки подключения и общие папки:

sudo sh -c "echo {

сервер}:{путь к папке KlFocStateShare} /mnt/KlFocStateShare nfs vers=4,auto,user,rw 0 0 >> /etc/fstab"sudo sh -c "echo {

сервер}:{путь к папке KlFocDataShare_klfoc folder} /mnt/KlFocDataShare_klfoc nfs vers=4,noauto,user,rw,exec 0 0 >> /etc/fstab"Здесь {

сервер}:{путь к папке KlFocStateShare} и {сервер}:{путь к папке KlFocDataShare_klfoc} – сетевые пути к общим папкам на файловом сервере. - Подключите общие папки, выполнив следующие команды:

mount /mnt/KlFocStateShare

mount /mnt/KlFocDataShare_klfoc

- Убедитесь, что разрешения на доступ к общим папкам принадлежат ksc:kladmins.

Выполните следующую команду:

sudo ls -la /mnt/

- На каждом из узлов настройте дополнительный сетевой адаптер.

Дополнительный сетевой адаптер может быть физическим или виртуальным. Если вы хотите использовать физический сетевой адаптер, подключите и настройте его с помощью стандартных инструментов операционной системы. Если вы хотите использовать виртуальный сетевой адаптер, создайте его с помощью приложений сторонних производителей.

Выполните одно из следующих действий:

- Используйте виртуальный сетевой адаптер.

- Введите следующую команду, чтобы убедиться, что NetworkManager используется для управления физическим адаптером:

nmcli device status

Если в выходных данных физический адаптер отображается как неуправляемый, настройте NetworkManager для управления физическим адаптером. Точные шаги настройки зависят от вашего дистрибутива.

- Используйте следующую команду для идентификации интерфейсов:

ip a

- Создайте конфигурационный профиль:

nmcli connection add type macvlan dev <

физический интерфейс> mode bridge ifname <виртуальный интерфейс> ipv4.addresses <маска адреса> ipv4.method manual autoconnect no

- Введите следующую команду, чтобы убедиться, что NetworkManager используется для управления физическим адаптером:

- Используйте физический сетевой адаптер или гипервизор. В этом случае отключите программное обеспечение NetworkManager.

- Удалите соединения NetworkManager для целевого интерфейса:

nmcli con del <

название соединения>Используйте следующую команду, чтобы проверить, есть ли подключения к целевому интерфейсу:

nmcli con show

- Измените файл NetworkManager.conf. Найдите раздел файла ключа и назначьте целевой интерфейс параметру unmanaged-devices.

[keyfile]

unmanaged-devices=interface-name:<

имя интерфейса> - Перезапустите NetworkManager:

systemctl reload NetworkManager

Чтобы проверить, что целевой интерфейс больше не является управляемым, используйте следующую команду:

nmcli dev status

- Удалите соединения NetworkManager для целевого интерфейса:

- Используйте сторонний балансировщик нагрузки. Например, вы можете использовать сервер nginx. В этом случае сделайте следующее:

- Предоставьте выделенный компьютер с операционной системой Linux с установленным nginx.

- Настройте балансировку нагрузки. Установите активный узел в качестве основного сервера и пассивный узел в качестве резервного сервера.

- На сервере nginx откройте все порты Сервера администрирования: TCP 13000, UDP 13000, TCP 13291, TCP 13299 и TCP 17000.

- Используйте виртуальный сетевой адаптер.

Узлы подготовлены. Чтобы развернуть отказоустойчивый кластер Kaspersky Security Center Linux, следуйте инструкциям сценария.

Установка Kaspersky Security Center Linux на узлы отказоустойчивого кластера Kaspersky Security Center Linux

Эта процедура описывает, как установить Kaspersky Security Center Linux на узлы отказоустойчивого кластера Kaspersky Security Center Linux. Kaspersky Security Center Linux устанавливается на оба узла отказоустойчивого кластера Kaspersky Security Center Linux по отдельности. Сначала вы устанавливаете приложение на активный узел, затем на пассивный. Во время установки вы выбираете, какой узел будет активным, а какой пассивным.

Используйте установочный файл ksc64_[номер_версии]_amd64.deb или ksc64-[номер_версии].x86_64.rpm, который соответствует дистрибутиву Linux, установленному на вашем устройстве. Вы получите установочный файл, загрузив его с сайта "Лаборатории Касперского".

Установка на основной (активный) узел

Чтобы установить Kaspersky Security Center Linux на основном узле:

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Linux, работает один из поддерживаемых дистрибутивов Linux.

- В командной строке выполните команды, представленные в этой инструкции.

- Запустите установку Kaspersky Security Center Linux. В зависимости от вашего дистрибутива Linux выполните одну из следующих команд:

sudo apt install /<path>/ksc64_[номер_версии]_amd64.debsudo yum install /<path>/ksc64-[номер_версии].x86_64.rpm -y

- Запустите настройку Kaspersky Security Center Linux:

sudo /opt/kaspersky/ksc64/lib/bin/setup/postinstall.pl - Прочтите Лицензионное соглашение и Политику конфиденциальности. Текст отображается в окне командной строки. Нажмите пробел, чтобы просмотреть следующий фрагмент текста. При отображении запроса введите следующие значения:

- Введите

y, если вы понимаете и принимаете условия Лицензионного соглашения. Введитеn, если вы не принимаете условия Лицензионного соглашения. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Лицензионного соглашения. - Введите

y, если вы понимаете и принимаете условия Политики конфиденциальности и соглашаетесь, что ваши данные будут обрабатываться и пересылаться (в том числе в третьи страны), согласно Политике конфиденциальности. Введитеn, если вы не принимаете условия Политики конфиденциальности. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Политики конфиденциальности.

- Введите

- Выберите значение Основной узел кластера, в качестве режима установки Сервера администрирования.

- При отображении запроса введите следующие параметры:

- Введите локальный путь к точке подключения общей папки состояния.

- Введите локальный путь к точке подключения общей папки данных.

- Выберите режим подключения отказоустойчивого кластера: через дополнительный сетевой адаптер или внешний балансировщик нагрузки.

- Если вы используете дополнительный сетевой адаптер, введите его имя.

- При появлении запроса на ввод DNS-имени или статического IP-адреса Сервера администрирования введите IP-адрес дополнительного сетевого адаптера или IP-адрес внешнего балансировщика нагрузки.

- Введите номер SSL-порта Сервера администрирования. По умолчанию номер порта – 13000.

- Оцените примерное количество устройств, которыми вы планируете управлять:

- Если у вас от 1 до 100 сетевых устройств, введите 1.

- Если у вас от 101 до 1000 сетевых устройств, введите 2.

- Если у вас более 1000 сетевых устройств, введите 3.

- Введите имя группы безопасности для служб. По умолчанию используется группа kladmins.

- Введите имя учетной записи для запуска службы Сервера администрирования. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись ksc.

- Введите имя учетной записи, чтобы запустить другие службы. Учетная запись должна быть членом указанной группы безопасности. По умолчанию используется учетная запись ksc.

- Выберите СУБД, которую вы установили для работы с Kaspersky Security Center Linux:

- Если вы установили MySQL или MariaDB, введите 1.

- Если вы установили PostgreSQL или Postgres Pro SQL, введите 2.

- Введите DNS-имя или IP-адрес устройства, на котором установлена база данных.

- Введите номер порта базы данных. Этот порт используется для связи с Сервером администрирования. По умолчанию используются следующие порты:

- порт 3306 для MySQL или MariaDB;

- порт 5432 для PostgreSQL или Postgres Pro.

- Введите имя базы данных.

- Введите имя учетной записи root базы данных, которая используется для доступа к базе данных.

- Введите пароль учетной записи root базы данных, которая используется для доступа к базе данных.

- Подождите, пока службы добавятся и запустятся автоматически:

- klfocsvc_klfoc

- kladminserver_klfoc

- klwebsrv_klfoc

- klactprx_klfoc

- klnagent_klfoc

- Создайте учетную запись, которая будет выполнять роль администратора Сервера администрирования. Введите имя пользователя и пароль. Пароль пользователя не может содержать менее 8 или более 256 символов.

Пользователь добавлен, и Kaspersky Security Center Linux установлен на первичном узле.

Установка на вторичном (пассивном) узле

Чтобы установить Kaspersky Security Center Linux на вторичный узел:

- Убедитесь, что на устройстве, на которое вы хотите установить Kaspersky Security Center Linux, работает один из поддерживаемых дистрибутивов Linux.

- В командной строке выполните команды, представленные в этой инструкции.

- Запустите установку Kaspersky Security Center Linux. В зависимости от вашего дистрибутива Linux выполните одну из следующих команд:

sudo apt install /<path>/ksc64_[номер_версии]_amd64.debsudo yum install /<path>/ksc64-[номер_версии].x86_64.rpm -y

- Запустите настройку Kaspersky Security Center Linux:

sudo /opt/kaspersky/ksc64/lib/bin/setup/postinstall.pl - Прочтите Лицензионное соглашение и Политику конфиденциальности. Текст отображается в окне командной строки. Нажмите пробел, чтобы просмотреть следующий фрагмент текста. При отображении запроса введите следующие значения:

- Введите

y, если вы понимаете и принимаете условия Лицензионного соглашения. Введитеn, если вы не принимаете условия Лицензионного соглашения. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Лицензионного соглашения. - Введите

y, если вы понимаете и принимаете условия Политики конфиденциальности и соглашаетесь, что ваши данные будут обрабатываться и пересылаться (в том числе в третьи страны), согласно Политике конфиденциальности. Введитеn, если вы не принимаете условия Политики конфиденциальности. Чтобы использовать Kaspersky Security Center Linux, вам нужно принять условия Политики конфиденциальности.

- Введите

- Выберите Вторичный узел кластера как режим установки Сервера администрирования.

- При появлении запроса введите локальный путь к точке подключения общей папки состояния.

Приложение Kaspersky Security Center Linux установлено на вторичном узле.

Проверка служб

Используйте следующие команды, чтобы проверить, запущена ли служба:

systemctl status klnagent_srv.servicesystemctl status kladminserver_srv.servicesystemctl status klactprx_srv.servicesystemctl status klwebsrv_srv.service

Теперь вы можете протестировать отказоустойчивый кластер Kaspersky Security Center Linux, чтобы убедиться, что вы корректно его настроили и кластер работает правильно.

В началоУстановка Kaspersky Security Center Web Console, подключенной к Серверу администрирования, установленного на узлах отказоустойчивого кластера Kaspersky Security Center Linux

В этом разделе описывается установка Сервера Kaspersky Security Center Web Console (далее также Kaspersky Security Center Web Console), который подключается к Серверу администрирования, установленному на узлах отказоустойчивого кластера Kaspersky Security Center Linux или Microsoft. Перед установкой Kaspersky Security Center Web Console установите СУБД и Сервер администрирования Kaspersky Security Center Linux на узлы отказоустойчивого кластера Kaspersky Security Center Linux.

Чтобы установить Kaspersky Security Center Web Console, которая подключается к Серверу администрирования, установленному на узлах отказоустойчивого кластера Kaspersky Security Center Linux:

- Выполните шаг 1 и шаг 2 из раздела Установка Kaspersky Security Center Web Console.

- На шаге 3 в файле ответов, укажите

доверенныйпараметр установки, разрешающий отказоустойчивому кластеру Kaspersky Security Center Linux подключаться к Kaspersky Security Center Web Console. Строковое значение этого параметра имеет следующий формат:"

trusted": "server address|port|certificate path|server name"Укажите компоненты

доверенногопараметра установки:- Адрес Сервера администрирования. Если вы создали дополнительный сетевой адаптер при подготовке узлов кластера, используйте IP-адрес адаптера в качестве адреса отказоустойчивого кластера Kaspersky Security Center Linux. В противном случае укажите IP-адрес стороннего балансировщика нагрузки, который вы используете.

- Порт Сервера администрирования. Порт OpenAPI, который Kaspersky Security Center Web Console, использует для подключения к Серверу администрирования (по умолчанию 13299).

- Сертификат Сервера администрирования. Сертификат Сервера администрирования находится в общем хранилище данных отказоустойчивого кластера Kaspersky Security Center Linux. Путь по умолчанию к файлу сертификата: <shared data folder>\1093\cert\klserver.cer. Скопируйте файл сертификата из общего хранилища данных на устройство, на котором вы устанавливаете Kaspersky Security Center Web Console. Укажите локальный путь к сертификату Сервера администрирования.

- Имя Сервера администрирования. Имя отказоустойчивого кластера Kaspersky Security Center Linux, которое будет отображаться в окне входа в Kaspersky Security Center Web Console.

- Продолжите стандартную установку Kaspersky Security Center Web Console.

После завершения установки на рабочем столе появляется ярлык и вы можете войти в Kaspersky Security Center Web Console.

Вы можете перейти в раздел Обнаружение устройств и развертывание → Нераспределенные устройства, чтобы просмотреть информацию об узлах кластера и о файловом сервере.

В началоЗапуск и остановка узла кластера вручную

Вам может потребоваться остановить весь отказоустойчивый кластер Kaspersky Security Center Linux или временно отключить один из узлов кластера для обслуживания. В этом случае следуйте инструкциям этого раздела. Не пытайтесь запускать или останавливать службы или процессы, связанные с отказоустойчивым кластером, с помощью других средств. Это может привести к потере данных.

Запуск и остановка всего отказоустойчивого кластера для обслуживания

Чтобы запустить или остановить весь отказоустойчивый кластер:

- На активном узле перейдите в /opt/kaspersky/ksc64/sbin.

- Откройте командную строку и выполните одну из следующих команд:

- Чтобы остановить кластер, выполните:

klfoc -stopcluster --stp klfoc - Чтобы запустить кластер, выполните:

klfoc -startcluster --stp klfoc

- Чтобы остановить кластер, выполните:

Отказоустойчивый кластер запускается или останавливается в зависимости от команды.

Обслуживание одного из узлов

Для обслуживания одного из узлов:

- На активном узле остановите отказоустойчивый кластер с помощью команды

klfoc -stopcluster --stp klfoc. - На узле, который вы хотите обслуживать, перейдите в /opt/kaspersky/ksc64/sbin.

- Откройте командную строку и отключите узел от кластера, выполнив команду

detach_node.sh. - На активном узле запустите отказоустойчивый кластер с помощью команды

klfoc -startcluster --stp klfoc. - Выполните работы по техническому обслуживанию.

- На активном узле остановите отказоустойчивый кластер с помощью команды

klfoc -stopcluster --stp klfoc. - На узле, который обслуживался, перейдите в /opt/kaspersky/ksc64/sbin.

- Откройте командную строку и подключите узел к кластеру, выполнив команду

attach_node.sh. - На активном узле запустите отказоустойчивый кластер с помощью команды

klfoc -startcluster --stp klfoc.

Узел обслуживается и подключается к отказоустойчивому кластеру.

Учетные записи для работы с СУБД

Для установки Сервера администрирования и работы с ним требуется внутренняя учетная запись СУБД. Эта учетная запись позволяет вам получить доступ к СУБД. Для такой учетной записи требуются определенные права. Набор необходимых прав зависит от следующих критериев:

- Тип СУБД:

- MySQL или MariaDB.

- PostgreSQL или Postgres Pro.

- Способ создания базы данных Сервера администрирования:

- Автоматически. При установке Сервера администрирования вы можете автоматически создать базу данных Сервера администрирования (далее также база данных Сервера) с помощью приложения установки Сервера администрирования (инсталлятора).

- Вручную. Можно использовать приложение стороннего производителя или скрипт для создания пустой базы данных. После этого вы можете указать эту базу данных в качестве базы данных Сервера при установке Сервера администрирования.

При предоставлении прав и разрешений учетным записям соблюдайте принцип наименьших привилегий. Это означает, что предоставленных прав достаточно только для выполнения требуемых действий.

В приведенных ниже таблицах содержится информация о правах на СУБД, которые требуется предоставить учетным записям перед установкой и запуском Сервера администрирования.

MySQL и MariaDB

Если вы выбираете MySQL или MariaDB в качестве СУБД, создайте внутреннюю учетную запись СУБД для доступа к СУБД, а затем предоставьте этой учетной записи необходимые права. Обратите внимание, что способ создания базы данных не влияет на набор прав. Необходимые права перечислены ниже:

- Схема привилегий:

- База данных Сервера администрирования: ALL (кроме GRANT OPTION).