Содержание

- Экспорт событий в SIEM-системы

- Настройка экспорта событий в SIEM-системы

- Предварительные условия

- Об экспорте событий

- О настройке экспорта событий в SIEM-системе

- Выбор событий для экспорта в SIEM-системы в формате Syslog

- Об экспорте событий в формате Syslog

- Настройка Kaspersky Security Center Linux для экспорта событий в SIEM-систему

- Экспорт событий напрямую из базы данных

- Просмотр результатов экспорта

Экспорт событий в SIEM-системы

В этом разделе описывается, как настроить экспорт событий в SIEM-системы.

Настройка экспорта событий в SIEM-системы

Kaspersky Security Center Linux позволяет настроить экспорт событий в SIEM-системы одним из следующих способов: экспорт в любую SIEM-систему, использующую формат Syslog, или экспорт событий в SIEM-системы непосредственно из базы данных Kaspersky Security Center. По завершении этого сценария Сервер администрирования автоматически отправляет события в SIEM-систему.

Предварительные требования

Перед началом настройки экспорта событий в Kaspersky Security Center Linux:

- Узнайте больше о методах экспорта событий.

- Убедитесь, что у вас есть значения системных параметров.

Вы можете выполнять шаги этого сценария в любом порядке.

Процесс экспорта событий в SIEM-систему состоит из следующих шагов:

- Настройка SIEM-системы для получения событий из Kaspersky Security Center Linux

Инструкции: Настройка экспорта событий в SIEM-системе.

- Выбор событий, которые вы хотите экспортировать в SIEM-систему

Отметьте события, которые вы хотите экспортировать в SIEM-систему. Отметьте общие события, которые возникают во всех управляемых приложениях "Лаборатории Касперского". Затем можно отметить события для экспорта для определенного управляемого приложения.

- Настройка экспорта событий в SIEM-систему

Экспортировать события можно следующими способами:

- Укажите протоколы TCP/IP, UDP или TLS over TCP.

- Использование экспорта событий напрямую из базы данных Kaspersky Security Center. В базе данных Kaspersky Security Center представлен набор публичных представлений; вы можете найти описание этих общедоступных представлений в документе klakdb.chm.

Результаты

После настройки экспорта событий в SIEM-систему вы можете просматривать результаты экспорта, если вы выбрали события, которые хотите экспортировать.

Предварительные условия

При настройке автоматического экспорта событий в Kaspersky Security Center Linux необходимо указать некоторые параметры SIEM-системы. Рекомендуется уточнить эти параметры заранее, чтобы подготовиться к настройке Kaspersky Security Center Linux.

Для настройки автоматического экспорта событий в SIEM-систему необходимо знать значения следующих параметров:

Об экспорте событий

Kaspersky Security Center Linux позволяет получать информацию о событиях, произошедших в процессе работы Сервера администрирования и приложений "Лаборатории Касперского", установленных на управляемых устройствах. Информация о событиях сохраняется в базе данных Сервера администрирования.

Вы можете использовать экспорт событий в централизованных системах, работающих с вопросами безопасности на организационном и техническом уровнях, обеспечивающих мониторинг систем безопасности и консолидирующих данные из различных решений. К ним относятся SIEM-системы, обеспечивающие анализ предупреждений систем безопасности и событий сетевого аппаратного обеспечения и приложений в режиме реального времени, а также центры управления безопасностью (Security Operation Center, SOC).

SIEM-системы получают данные из многих источников, включая сети, системы безопасности, серверы, базы данных и приложения. Они также обеспечивают функцию объединения обработанных данных, что не позволит вам пропустить критические события. Кроме того, эти системы выполняют автоматический анализ связанных событий и сигналов тревоги для уведомления администраторов о вопросах системы безопасности, требующих незамедлительного решения. Уведомления могут отображаться в панели индикаторов или рассылаться по сторонним каналам, например, по электронной почте.

В процедуре экспорта событий из Kaspersky Security Center Linux во внешние SIEM-системы участвуют две стороны: отправитель событий – Kaspersky Security Center Linux и получатель событий – SIEM-система. Для успешного экспорта событий необходимо выполнить настройки и в используемой SIEM-системе, и в Консоли администрирования Kaspersky Security Center Linux. Последовательность настройки не имеет значения: Вы можете либо сначала настроить отправку событий в Kaspersky Security Center Linux, а затем получение событий в SIEM-системе, либо наоборот.

Экспорт событий в формате Syslog

Вы можете отправлять события в формате Syslog в любую SIEM-систему. Используя формат Syslog, вы можете передавать любые события, произошедшие на Сервере администрирования и в приложениях "Лаборатории Касперского", установленных на управляемых устройствах. При экспорте событий в формате Syslog можно выбирать, какие именно события будут переданы в SIEM-систему.

Получение событий SIEM-системой

SIEM-система должна принимать и корректно анализировать события, получаемые из Kaspersky Security Center Linux. Для этого необходимо выполнить настройку SIEM-системы. Конфигурация зависит от конкретной используемой SIEM-системы. Однако в конфигурациях всех SIEM-систем существует ряд общих этапов, таких как настройка приемника и анализатора.

В началоО настройке экспорта событий в SIEM-системе

В процедуре экспорта событий из Kaspersky Security Center Linux во внешние SIEM-системы участвуют две стороны: отправитель событий – Kaspersky Security Center Linux и получатель событий – SIEM-система. Экспорт событий необходимо настроить в используемой SIEM-системе и в Kaspersky Security Center Linux.

Настройки, выполняемые в SIEM-системе, зависят от того, какую систему вы используете. В общем случае для всех SIEM-систем необходимо настроить приемник сообщений и, при необходимости, анализатор сообщений, для того чтобы разложить полученные сообщения на поля.

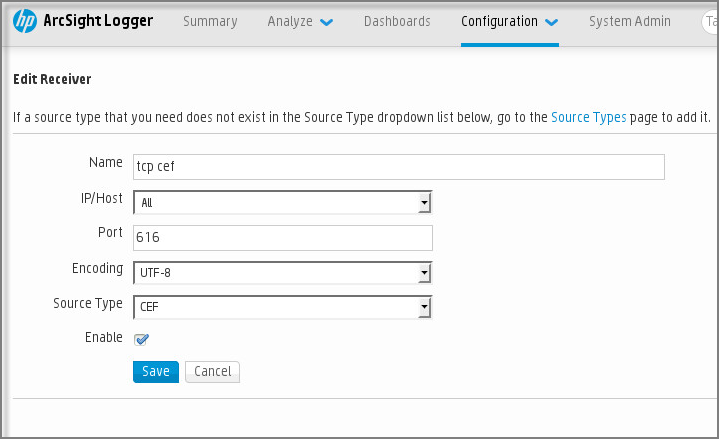

Настройка приемника сообщений

Для SIEM-системы необходимо настроить приемник для получения событий, отправляемых Kaspersky Security Center Linux. В общем случае в SIEM-системе необходимо указать следующие параметры:

- Протокол экспорта

Протокол передачи сообщений UDP, TCP или TLS, over TCP. Необходимо указать тот же протокол, который был выбран в Kaspersky Security Center Linux для передачи событий.

- Порт

Укажите номер порта для подключения к Kaspersky Security Center Linux. Этот порт должен совпадать с портом, который вы указываете в Kaspersky Security Center Linux при настройке экспорта событий в SIEM-систему.

- Формат даты

Укажите формат Syslog.

В зависимости от используемой SIEM-системы может потребоваться указать дополнительные параметры приемника сообщений.

На рисунке ниже приведен пример настройки приемника в ArcSight.

Настройка приемника в ArcSight

Анализатор сообщений

Экспортируемые события передаются в SIEM-систему в виде сообщений. Затем к этим сообщениям применяется анализатор, для того чтобы информация о событиях была должным образом передана в SIEM-систему. Анализатор сообщений встроен в SIEM-систему; он используется для разбиения сообщения на поля, такие как идентификатор сообщения, уровень важности, описание, параметры. В результате SIEM-система имеет возможность выполнять обработку событий, полученных из Kaspersky Security Center Linux, таким образом, чтобы они сохранялись в базе данных SIEM-системы.

Выбор событий для экспорта в SIEM-системы в формате Syslog

После включения автоматического экспорта событий необходимо выбрать, какие события будут экспортироваться во внешнюю SIEM-систему.

Вы можете настроить экспорт событий в формате Syslog во внешнюю систему на основе одного из следующих условий:

- Выбор общих событий. Если вы выберите экспортируемые события в политике, в свойствах события или в свойствах Сервера администрирования, то в SIEM-систему будут переданы выбранные события, которые произошли во всех приложениях, управляемых данной политикой. Если экспортируемые события были выбраны в политике, вам не удастся их переопределить для отдельного приложения, управляемой этой политикой.

- Выбор событий для управляемого приложения. Если вы выбираете экспортируемые события для управляемого приложения, установленного на управляемых устройствах, то в SIEM-систему будут переданы только события, которые произошли в этом приложении.

Выбор событий приложений "Лаборатории Касперского" для экспорта в формате Syslog

Если вы хотите выполнить экспорт событий, произошедших в определенном управляемом приложении, установленном на управляемых устройствах, выберите события для экспорта политике приложения. В этом случае отмеченные события экспортируются со всех устройств, входящих в область действия политики.

Чтобы отметить события для экспорта для определенного управляемого приложения:

- В главном окне приложения перейдите в раздел Активы (Устройства) → Политики и профили политик.

- Выберите политику приложения, для которого нужно отметить события.

Откроется окно свойств политики.

- Перейти в раздел Настройка событий.

- Установите флажки рядом с событиями, которые требуется экспортировать в SIEM-систему.

- Нажмите на кнопку Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему. - Нажмите на кнопку Сохранить.

Отмеченные события из управляемого приложения готовы к экспорту в SIEM-систему.

Вы можете отметить, какие события экспортировать в SIEM-систему для конкретного управляемого устройства. В случае, если ранее экспортируемые события были выбраны в политике приложения, вам не удастся переопределить выбранные события для управляемого устройства.

Чтобы выбрать события для управляемого устройства:

- В главном окне приложения перейдите в раздел Активы (Устройства) → Управляемые устройства.

Отобразится список управляемых устройств.

- Перейдите по ссылке с названием требуемого устройства в списке управляемых устройств.

Откроется окно свойств выбранного устройства.

- Перейти в раздел Приложения.

- Перейдите по ссылке с названием требуемого приложения в списке приложений.

- Перейдите в раздел Настройка событий.

- Установите флажки рядом с событиями, которые требуется экспортировать в SIEM-систему.

- Нажмите на кнопку Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

Теперь Сервер администрирования отправляет в SIEM-систему выбранные события, если экспорт в SIEM-систему настроен.

Выбор общих событий для экспорта в формате Syslog

Вы можете отметить общие события, которые Сервер администрирования будет экспортировать в SIEM-системы, используя формат Syslog.

Чтобы выбрать общие события для экспорта в SIEM-систему:

- Выполните одно из следующих действий:

- В главном меню нажмите на значок параметров (

) рядом с именем требуемого Сервера администрирования.

) рядом с именем требуемого Сервера администрирования. - В главном окне приложения перейдите в раздел Активы (Устройства) → Политики и профили политик, а затем перейдите по ссылке политики.

- В главном меню нажмите на значок параметров (

- В открывшемся окне перейдите на вкладку Настройка событий.

- Нажмите Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в столбце Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

Теперь Сервер администрирования отправляет в SIEM-систему выбранные события, если экспорт в SIEM-систему настроен.

Об экспорте событий в формате Syslog

Используя формат Syslog можно выполнять экспорт в SIEM-системы событий, произошедших на Сервере администрирования и в других приложениях "Лаборатории Касперского", установленных на управляемых устройствах.

Syslog – это стандартный протокол регистрации сообщений. Этот протокол позволяет разделить программное обеспечение, генерирующее сообщения, систему, в которой хранятся сообщения, и программное обеспечение, выполняющее анализ и отчетность по сообщениям. Каждому сообщению присваивается код устройства, указывающий тип программного обеспечения, с помощью которого было создано сообщение, и уровень важности.

Формат Syslog определяется документами Request for Comments (RFC), опубликованными Internet Engineering Task Force. Стандарт RFC 5424 используется для экспорта событий из Kaspersky Security Center Linux во внешние системы.

В Kaspersky Security Center Linux можно настроить экспорт событий во внешние системы в формате Syslog.

Процесс экспорта состоит из двух шагов:

- Включение автоматического экспорта событий. На этом шаге выполняется настройка Kaspersky Security Center Linux таким образом, чтобы выполнялась отправка событий в SIEM-систему. Отправка событий из Kaspersky Security Center Linux начинается сразу после включения автоматического экспорта.

- Выбор событий, которые будут экспортироваться во внешнюю систему. На этом шаге вам нужно выбрать, какие события будут экспортироваться в SIEM-систему.

Настройка Kaspersky Security Center Linux для экспорта событий в SIEM-систему

Для экспорта событий в SIEM-систему необходимо настроить процесс экспорта в Kaspersky Security Center Linux.

Чтобы настроить экспорт в SIEM-системы из Kaspersky Security Center Web Console:

- В главном меню нажмите на значок параметров (

) рядом с именем требуемого Сервера администрирования.

) рядом с именем требуемого Сервера администрирования.Откроется окно свойств Сервера администрирования.

- На вкладке Общие выберите раздел SIEM.

- Перейдите по ссылке Параметры.

Откроется раздел Параметры экспорта.

- Укажите параметры в разделе Параметры экспорта:

- Заархивированные события можно экспортировать из базы данных Сервера администрирования и задать начальную дату, с которой вы хотите начать экспорт заархивированных событий:

- Перейдите по ссылке Установите дату начала экспорта.

- В открывшемся разделе, укажите дату начала экспорта в поле Дата начала экспорта.

- Нажмите на кнопку ОК.

- Переключите параметр в положение Автоматически экспортировать события в базу SIEM-системы Включено.

- Чтобы убедиться, что соединение с SIEM-системой успешно настроено, нажмите на кнопку Проверить подключение.

Соединение с сервером SIEM-системы установлено, и отправлено тестовое событие. Отобразится статус подключения.

- Нажмите на кнопку Сохранить.

Экспорт в SIEM-систему настроен. Если вы настроили получение событий в SIEM-системе, Сервер администрирования экспортирует выбранные события в SIEM-систему. Если вы установите дату начала экспорта, Сервер администрирования также экспортирует выбранные события, хранящиеся в базе данных Сервера администрирования, с указанной даты.

Экспорт событий напрямую из базы данных

Вы можете извлекать события напрямую из базы данных Kaspersky Security Center, не используя интерфейс Kaspersky Security Center Linux. Можно создавать запросы непосредственно к публичным представлениям и извлекать из них данные о событиях или создавать собственные представления на базе существующих публичных представлений и обращаться к ним для получения требуемых данных.

Публичные представления

Для вашего удобства в базе данных Kaspersky Security Center Linux предусмотрен набор публичных представлений. Описание публичных представлений приведено в документе klakdb.chm.

Публичное представление v_akpub_ev_event содержит набор полей, соответствующих параметрам событий в базе данных. В документе klakdb.chm также содержится информация о публичных представлениях, относящихся к другим объектам Kaspersky Security Center Linux, например, устройствам, приложениям, пользователям. Вы можете использовать эту информацию при создании запросов.

В этом разделе приведены инструкции по выполнению SQL-запроса с помощью утилиты klsql2, а также пример такого запроса.

Вы также можете использовать любые другие приложения для работы с базами данных для создания SQL-запросов и представлений баз данных. Информация о том, как посмотреть параметры подключения к базе данных Kaspersky Security Center Linux, например, имя инстанса и имя базы данных, приведена в соответствующем разделе.

Выполнение SQL-запроса с помощью утилиты klsql2

В этой статье приведены инструкции по использованию утилиты klsql2, а также по выполнению SQL-запроса с использованием этой утилиты. Используйте версию утилиты klsql2, которая входит в вашу установленную версию Kaspersky Security Center Linux.

Чтобы использовать утилиту klsql2:

- Перейдите в директорию, в которой установлен Сервер администрирования. По умолчанию задан путь /opt/kaspersky/ksc64/sbin.

- В этой директории создайте пустой файл src.sql.

- Откройте файл src.sql с помощью любого текстового редактора.

- В файле src.sql введите требуемый SQL-запрос и сохраните файл.

- На устройстве, на котором установлен Сервер администрирования, в командной строке введите следующую команду для выполнения SQL-запроса из файла src.sql и сохранения результатов в файл result.xml:

sudo ./klsql2 -i src.sql -u <имя пользователя> -p <пароль> -o result.xmlгде

<имя пользователя>и<пароль>являются учетными данными учетной записи пользователя, имеющего доступ к базе данных. - При необходимости введите имя учетной записи и пароль пользователя, имеющего доступ к базе данных.

- Откройте созданный файл result.xml и посмотрите результаты выполнения SQL-запроса.

Вы можете изменить файл src.sql и создавать в нем любые SQL-запросы к публичным представлениям. Затем с помощью команды в командной строке можно запустить запрос и сохранить результаты в файл.

Пример SQL-запроса, созданного с помощью утилиты klsql2

В этом разделе приведен пример SQL-запроса, выполненного с помощью утилиты klsql2.

Следующие примеры показывают, как получить список событий, зарегистрированных на устройствах пользователей за последние 7 дней, и отсортировать их по времени возникновения, самые недавние события отображаются первыми.

Пример для Microsoft SQL Server: SELECT e.nId, /* идентификатор события */ e.tmRiseTime, /* время возникновения события */ e.strEventType, /* внутреннее имя типа события */ e.wstrEventTypeDisplayName, /* отображаемое имя события */ e.wstrDescription, /* отображаемое описание события */ e.wstrGroupName, /* имя группы устройств */ h.wstrDisplayName, /* отображаемое имя устройства, на котором произошло событие */ CAST(((h.nIp / 16777216) & 255) AS varchar(4)) + '.' + CAST(((h.nIp / 65536) & 255) AS varchar(4)) + '.' + CAST(((h.nIp / 256) & 255) AS varchar(4)) + '.' + CAST(((h.nIp) & 255) AS varchar(4)) as strIp /* IP-адрес устройства, на котором произошло событие */ FROM v_akpub_ev_event e INNER JOIN v_akpub_host h ON h.nId=e.nHostId WHERE e.tmRiseTime>=DATEADD(Day, -7, GETUTCDATE()) ORDER BY e.tmRiseTime DESC |

Пример для PostgreSQL: SELECT "e"."nId", /* идентификатор события */ "e"."tmRiseTime", /* время возникновения события */ "e"."strEventType", /* внутреннее имя типа события */ "e"."wstrEventTypeDisplayName", /* отображаемое имя события */ "e"."wstrDescription", /* отображаемое описание события */ "e"."wstrGroupName", /* отображаемое описание события */ "h"."wstrDisplayName", /* отображаемое имя устройства, на котором произошло событие */ ( CAST((("h"."nIp" / 16777216 )& 255 ) AS VARCHAR(4)) || '.' || CAST((("h"."nIp" / 65536 )& 255 ) AS VARCHAR(4)) || '.' || CAST((("h"."nIp" / 256 )& 255 ) AS VARCHAR(4)) || '.' || CAST((("h"."nIp" )& 255 ) AS VARCHAR(4)) ) AS "strIp" /* IP-адрес устройства, на котором произошло событие */ FROM "v_akpub_ev_event" AS "e" INNER JOIN "v_akpub_host" AS "h" ON "h"."nId" = "e"."nHostId" WHERE "e"."tmRiseTime" >= NOW() AT TIME ZONE 'utc' + make_interval(days => CAST(-7 AS INT)) ORDER BY "e"."tmRiseTime" DESC ; |

Пример для MySQL или MariaDB: SELECT `e`.`nId`, /* идентификатор события */ `e`.`tmRiseTime`, /* время возникновения события */ `e`.`strEventType`, /* внутреннее имя типа события */ `e`.`wstrEventTypeDisplayName`, /* отображаемое имя события */ `e`.`wstrDescription`, /* отображаемое описание события */ `e`.`wstrGroupName`, /* имя группы устройств */ `h`.`wstrDisplayName`, /* отображаемое имя устройства, на котором произошло событие */ CONCAT( LEFT(CAST(((`h`.`nIp` DIV 1677721) & 255) AS CHAR), 4), '.', LEFT(CAST(((`h`.`nIp` DIV 65536) & 255) AS CHAR), 4), '.', LEFT(CAST(((`h`.`nIp` DIV 256) & 255) AS CHAR), 4), '.', LEFT(CAST(((`h`.`nIp`) & 255) AS CHAR), 4) ) AS `strIp` /* IP-адрес устройства, на котором произошло событие */ FROM `v_akpub_ev_event` AS `e` INNER JOIN `v_akpub_host` AS `h` ON `h`.`nId` = `e`.`nHostId` WHERE `e`.`tmRiseTime` >= ADDDATE( UTC_TIMESTAMP( ) , INTERVAL -7 DAY) ORDER BY `e`.`tmRiseTime` DESC ; |

Просмотр имени базы данных Kaspersky Security Center Linux

Для доступа к базе данных Kaspersky Security Center Linux с помощью MySQL или MariaDB необходимо знать имя базы данных, чтобы иметь возможность подключиться к ней из редактора скриптов SQL.

Чтобы просмотреть имя базы данных Kaspersky Security Center Linux:

- В главном меню нажмите на значок параметров (

) рядом с именем требуемого Сервера администрирования.

) рядом с именем требуемого Сервера администрирования. Откроется окно свойств Сервера администрирования.

- На вкладке Общие выберите раздел Информация об используемой базе данных.

Имя базы данных указано в поле Имя базы данных. Используйте это имя базы данных для подключения и обращения к базе данных в ваших SQL-запросах.

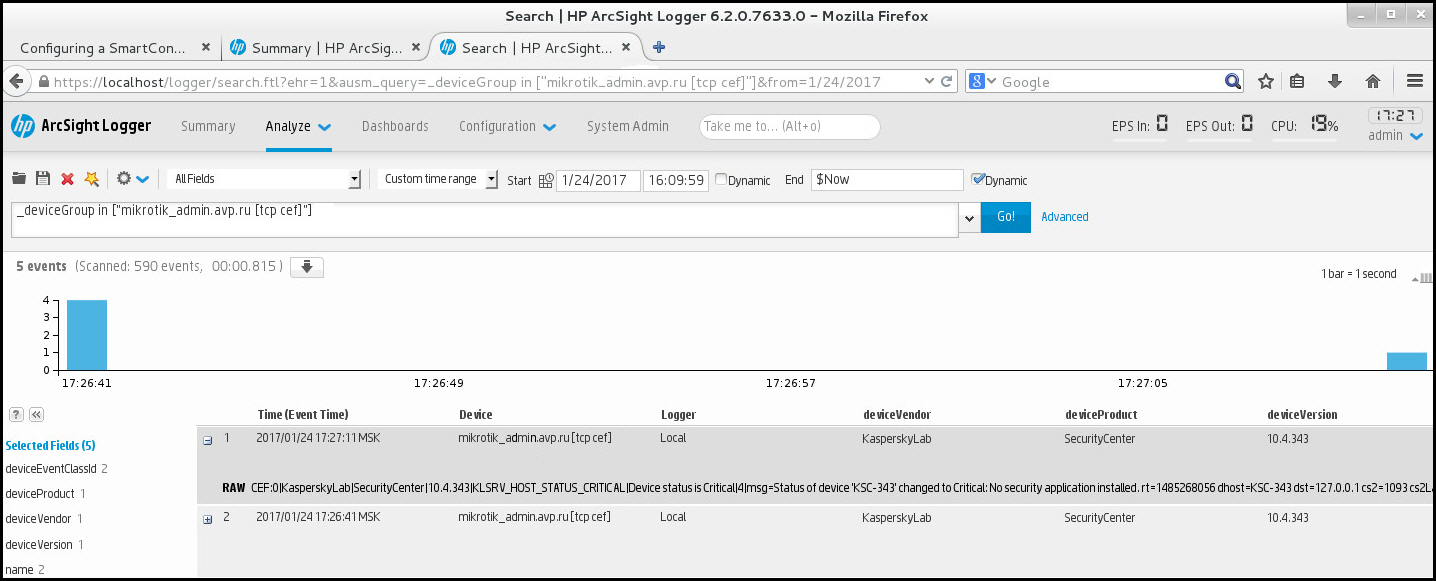

Просмотр результатов экспорта

Вы можете узнать, успешно ли завершилась процедура экспорта. Для этого проверьте, были ли получены SIEM-системой сообщения, содержащие экспортируемые события.

Если отправленные из Kaspersky Security Center Linux события получены и правильно интерпретированы SIEM-системой, значит, настройка на обеих сторонах выполнена корректно. В противном случае проверьте и при необходимости исправьте настройки Kaspersky Security Center Linux и SIEM-системы.

Ниже приведен пример событий, экспортированных в систему ArcSight. Например, первое событие – это критическое событие Сервера администрирования: Статус устройства "Критический".

Отображение экспортированных событий зависит от используемой SIEM-системы.

Пример событий