Najważniejsze funkcje Kaspersky Endpoint Security Cloud

Usługi Kaspersky Endpoint Security Cloud są podzielone na trzy główne sekcje.

Łatwość użycia

Prosta, intuicyjna Cloud Console oparta na chmurze

Kaspersky Endpoint Security Cloud jest zarządzany z prostej, opartej na chmurze konsoli. Jest dostępny w każdej chwili, z dowolnej lokalizacji i nie wymaga, aby urządzenie administratora znajdowało się w tej samej sieci co zarządzane urządzenia. Jeśli administrator zaloguje się do konsoli, specjalna strona Rozpoczęcie pracy zaoferuje proste kroki do zapewnienia ochrony urządzeń firmy. Ta strona wskazuje również, czy konfiguracja zabezpieczeń osiągnęła poziom Wymagane , który jest odpowiedni w większości przypadków, i jak osiągnąć poziom Zalecane .

Po trzykrotnym otwarciu obszaru roboczego, strona Panel informacyjny → Monitorowanie jest wyświetlana zamiast strony Panel informacyjny → Rozpoczęcie pracy.

Domyślnie prekonfigurowany profil zabezpieczeń

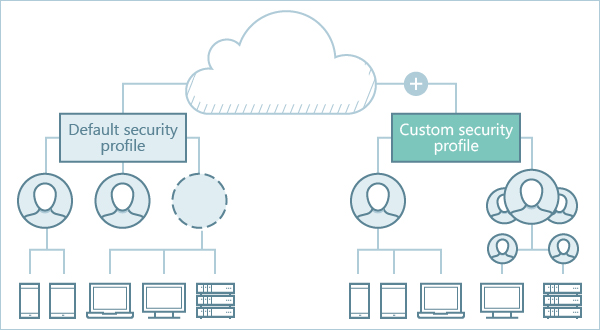

Aby zaoszczędzić czas na konfigurację zabezpieczeń, każdy obszar roboczy Kaspersky Endpoint Security Cloud zawiera domyślny profil zabezpieczeń (patrz rysunek poniżej). Obszar roboczy jest skonfigurowany w celu zapewnienia odpowiedniej ochrony dla typowego środowiska. Domyślny profil zabezpieczeń jest automatycznie stosowany na każdym urządzeniu po jego podłączeniu do komponentu Konsola zarządzająca rozwiązania Kaspersky Endpoint Security Cloud. Pozwala to zaoszczędzić czas na konfiguracji zabezpieczeń i zapewnia solidną ochronę, nawet bez udziału administratora.

Domyślne i niestandardowe profile zabezpieczeń

Jeden profil zabezpieczeń dla wszystkich urządzeń

Każdy profil zabezpieczeń zawiera ustawienia zabezpieczeń dla urządzeń z systemem Microsoft Windows, Apple macOS, Linux, Google Android, Apple iOS i iPadOS. Dzięki temu rozwiązaniu możesz skonfigurować i utrzymywać jeden profil zabezpieczeń zamiast pięciu, przypisać go użytkownikom lub grupom użytkowników oraz zachować spójne ustawienia bezpieczeństwa dla wszystkich użytkowników.

Proste wdrożenie

Ponieważ Kaspersky Endpoint Security Cloud jest zarządzany przez przeglądarkę, jedynie wymagane jest wdrożenie aplikacji zabezpieczającej na urządzeniach firmowych. Ten proces składa się z czterech prostych kroków:

- Wprowadź adresy e-mail pracowników w Kaspersky Endpoint Security Cloud.

- Wyślij pracownikom wiadomość e-mail z instrukcjami dotyczącymi instalacji aplikacji zabezpieczających na ich urządzeniach. Wiadomość zawiera linki do pobrania aplikacji.

- Upewnij się, że pracownicy zainstalowali aplikacje na swoich urządzeniach.

- Dopasuj urządzenia, które pojawią się w sekcji Urządzenia Konsoli zarządzającej Kaspersky Endpoint Security Cloud, do użytkowników.

Wiadomość e-mail, która jest generowana i wysyłana do pracowników przez Kaspersky Endpoint Security Cloud zawiera tylko jeden odnośnik instalacyjny. Jeśli pracownik kliknie ten odnośnik na urządzeniu, Kaspersky Endpoint Security Cloud zidentyfikuje system operacyjny i rozpocznie pobieranie właściwego pakietu instalacyjnego. Zminimalizuje to potencjalne błędy po stronie personelu.

Zaawansowane funkcje bezpieczeństwa

Niektóre funkcje wymienione w tej sekcji są dostępne tylko wtedy, gdy aktywowałeś Kaspersky Endpoint Security Cloud na podstawie licencji dla Kaspersky Endpoint Security Cloud Plus lub Pro (szczegółowe informacje znajdują się w porównaniu funkcji).

Pełny zestaw funkcji ochrony punktów końcowych

Komponenty Kaspersky Endpoint Security: Ochrona plików , Ochrona poczty , Ochrona sieci i Ochrona WWW obejmują technologie chroniące użytkowników przed złośliwym oprogramowaniem, phishingiem i innymi rodzajami zagrożeń.

Komponent Zapora sieciowa zarządza aktywnością sieciową i umożliwia blokowanie potencjalnie niebezpiecznych połączeń, takich jak połączenia pulpitu zdalnego.

Ochrona przed oprogramowaniem ransomware

Kaspersky Endpoint Security for Windows zapewnia ochronę przed oprogramowaniem ransomware dla stacji roboczych z systemami operacyjnymi Windows, a (począwszy od wersji 11) również ochronę przed oprogramowaniem ransomware dla serwerów plików z systemami operacyjnymi Windows. Komponenty Kaspersky Endpoint Security: Wykrywanie zachowań , Ochrona przed exploitami i Silnik korygujący monitorują aktywność aplikacji na urządzeniach i blokują szkodliwe działania.

Ochrona urządzeń mobilnych

W środowisku korporacyjnym urządzenia mobilne stają się tak samo ważne jak komputery stacjonarne: pracownicy używają ich do czytania firmowej poczty, komunikowania się z klientami i obsługi innych ważnych informacji. Kaspersky Endpoint Security Cloud zapewnia wszystkie podstawowe funkcje ochrony i zarządzania urządzeniami mobilnymi, które obejmują:

- Ochrona hasłem - chroni urządzenia mobilne przed nieuprawnionym dostępem.

- Ochrona antykradzieżowa dla urządzeń z systemem Android, iOS i iPadOS — chroni urządzenie przed nieautoryzowanym dostępem. Jeśli urządzenie zostanie zgubione lub skradzione, może zostać zdalnie zablokowane lub wszystkie dane mogą zostać z niego usunięte.

- Ochrona przed szkodliwym oprogramowaniem dla systemu Android: chroni urządzenie przed infekcjami w czasie rzeczywistym.

- Kontrola funkcji i Kontrola sieci: pomaga zapewnić, że urządzenia mobilne są wykorzystywane w celach służbowych, a nie na użytek prywatny.

Ocena luk i zarządzanie poprawkami

Ocena luk umożliwia wykrywanie luk w oprogramowaniu na urządzeniach użytkowników z systemem Windows. Luki są wykrywane w systemie operacyjnym i w aplikacjach stworzonych przez firmę Microsoft oraz innych producentów.

Zarządzanie poprawkami umożliwia zarządzanie aktualizacjami aplikacji zainstalowanych na urządzeniach użytkowników z systemem Windows, w tym poprawkami, które naprawiają luki w oprogramowaniu wykryte na urządzeniach.

Funkcje bezpieczeństwa w chmurze

Niektóre funkcje wymienione w tej sekcji są dostępne tylko wtedy, gdy aktywowałeś Kaspersky Endpoint Security Cloud na podstawie licencji dla Kaspersky Endpoint Security Cloud Plus lub Pro (szczegółowe informacje znajdują się w porównaniu funkcji).

Cloud Discovery

Cloud Discovery pozwala monitorować korzystanie z usług w chmurze na zarządzanych urządzeniach z systemem Windows i blokować dostęp do niechcianych usług w chmurze. Cloud Discovery śledzi próby użytkownika mające na celu uzyskanie dostępu do tych usług poprzez aplikacje przeglądarkowe i klasyczne. Ta funkcja umożliwia wykrywanie i przerywanie korzystania z usług w chmurze przez niezatwierdzone zasoby IT.

Data Discovery

Data Discovery wykrywa krytyczne informacje w plikach znajdujących się w magazynach w chmurze Microsoft 365. Możesz wyświetlić informacje o każdym wykrytym pliku - jego nazwie, typie udostępniania (prywatny, w firmie lub poza firmą) oraz o tym, kto ostatnio go edytował.

Ochrona Microsoft 365

Możesz użyć licencji Kaspersky Endpoint Security Cloud Plus lub Pro, aby aktywować Kaspersky Security for Microsoft Office 365.

Kaspersky Security for Microsoft Office 365 chroni firmową pocztę e-mail, udostępnianie plików, komunikację i usługi współpracy w ramach pakietu Microsoft 365 przed szkodliwym oprogramowaniem, phishingiem, spamem i innymi zagrożeniami. Dostępna liczba skrzynek pocztowych, które można chronić, jest 1,5 razy większa niż liczba użytkowników w limicie licencji (w zaokrągleniu do najbliższej liczby całkowitej).

Informacje na temat korzystania z Kaspersky Security for Microsoft Office 365 można znaleźć w Pomocy Kaspersky Security for Microsoft Office 365.

Możliwości zarządzania

Niektóre funkcje wymienione w tej sekcji są dostępne tylko wtedy, gdy aktywowałeś Kaspersky Endpoint Security Cloud na podstawie licencji dla Kaspersky Endpoint Security Cloud Plus lub Pro (szczegółowe informacje znajdują się w porównaniu funkcji).

Kontrola sieci

Kontrola sieci umożliwia zarządzanie działaniami użytkowników w internecie, zwiększając w ten sposób produktywność pracowników poprzez ograniczanie lub blokowanie dostępu do określonych zasobów internetowych.

Kontrola urządzeń

Kontrola urządzeń zapewnia bezpieczeństwo poufnych danych poprzez ograniczenie dostępu użytkowników do urządzeń, które mogą być podłączone do komputera.

Zarządzanie szyfrowaniem

Zarządzanie szyfrowaniem umożliwia skonfigurowanie szyfrowania zarządzanych urządzeń działających pod kontrolą systemu Windows i macOS. Szyfrowanie uniemożliwia innym użytkownikom uzyskanie nieautoryzowanego dostępu do danych przechowywanych na urządzeniu użytkownika.

Urządzenia z systemem Windows są szyfrowane przy pomocy szyfrowania dysków funkcją BitLocker. Urządzenia z systemem macOS są szyfrowane przy użyciu funkcji szyfrowania dysku FileVault.

Root-Cause Analysis

Root-Cause Analysis umożliwia wykrywanie i eliminowanie zaawansowanych ataków, przeprowadzanie analizy przyczyn źródłowych za pomocą wizualizowanego wykresu łańcucha rozprzestrzeniania się zagrożeń oraz przechodzenie do szczegółów w celu dalszej analizy.

Endpoint Detection and Response

Endpoint Detection and Response monitoruje i analizuje postęp zagrożenia oraz dostarcza informacje o możliwych atakach, aby ułatwić ręczną reakcję w odpowiednim czasie lub wykonuje wstępnie zdefiniowaną automatyczną reakcję.

Przejdź do góry