Содержание

- Защита компьютера

- Защита от файловых угроз

- Включение и выключение Защиты от файловых угроз

- Автоматическая приостановка Защиты от файловых угроз

- Изменение действия компонента Защита от файловых угроз над зараженными файлами

- Формирование области защиты компонента Защита от файловых угроз

- Использование методов проверки

- Использование технологий проверки в работе компонента Защита от файловых угроз

- Оптимизация проверки файлов

- Проверка составных файлов

- Изменение режима проверки файлов

- Защита от веб-угроз

- Включение и выключение Защиты от веб-угроз

- Изменение действия над вредоносными объектами веб-трафика

- Проверка ссылок по базам фишинговых и вредоносных веб-адресов

- Использование эвристического анализа в работе компонента Защита от веб-угроз

- Формирование списка доверенных веб-адресов

- Экспорт и импорт списка доверенных веб-адресов

- Защита от почтовых угроз

- Включение и выключение Защиты от почтовых угроз

- Изменение действия над зараженными сообщениями электронной почты

- Формирование области защиты компонента Защита от почтовых угроз

- Проверка составных файлов, вложенных в сообщения электронной почты

- Фильтрация вложений в сообщениях электронной почты

- Экспорт и импорт списка расширений для фильтра вложений

- Проверка почты в Microsoft Office Outlook

- Защита от сетевых угроз

- Сетевой экран

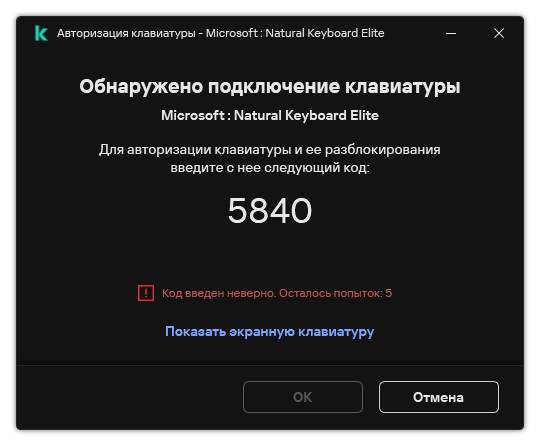

- Защита от атак BadUSB

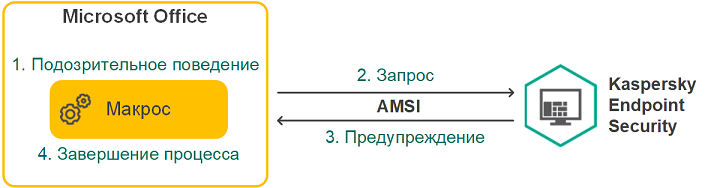

- AMSI-защита

- Защита от эксплойтов

- Анализ поведения

- Включение и выключение Анализа поведения

- Выбор действия при обнаружении вредоносной активности программы

- Защита папок общего доступа от внешнего шифрования

- Включение и выключение защиты папок общего доступа от внешнего шифрования

- Выбор действия при обнаружении внешнего шифрования папок общего доступа

- Создание исключения для защиты папок общего доступа от внешнего шифрования

- Настройка адресов исключений из защиты папок общего доступа от внешнего шифрования

- Экспорт и импорт списка исключений из защиты папок общего доступа от внешнего шифрования

- Предотвращение вторжений

- Откат вредоносных действий

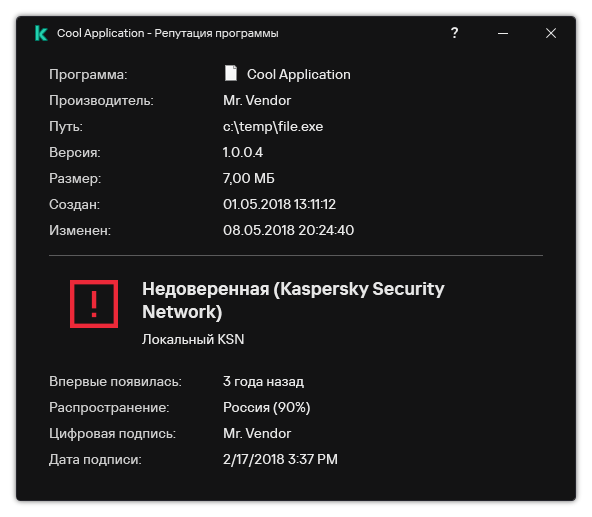

- Kaspersky Security Network

- Проверка защищенных соединений

- Защита от файловых угроз

Защита от файловых угроз

Компонент Защита от файловых угроз позволяет избежать заражения файловой системы компьютера. По умолчанию компонент Защита от файловых угроз постоянно находится в оперативной памяти компьютера. Компонент проверяет файлы на всех дисках компьютера, а также на подключенных дисках. Компонент обеспечивает защиту компьютера с помощью антивирусных баз, облачной службы Kaspersky Security Network и эвристического анализа.

Компонент проверяет файлы, к которым обращается пользователь или программа. При обнаружении вредоносного файла Kaspersky Endpoint Security блокирует операцию с файлом. Далее программа лечит или удаляет вредоносный файл, в зависимости от настройки компонента Защита от файловых угроз.

При обращении к файлу, содержимое которого расположено в облачном хранилище OneDrive, Kaspersky Endpoint Security загружает и проверяет содержимое этого файла.

Включение и выключение Защиты от файловых угроз

По умолчанию компонент Защита от файловых угроз включен и работает в рекомендованном специалистами "Лаборатории Касперского" режиме. Для работы Защиты от файловых угроз Kaspersky Endpoint Security применяет разные наборы настроек. Наборы настроек, сохраненные в программе, называются уровнями безопасности: Высокий, Рекомендуемый, Низкий. Параметры уровня безопасности Рекомендуемый считаются оптимальными, они рекомендованы специалистами "Лаборатории Касперского" (см. таблицу ниже). Вы можете выбрать один из предустановленных уровней безопасности или настроить параметры уровня безопасности самостоятельно. После того как вы изменили параметры уровня безопасности, вы всегда можете вернуться к рекомендуемым параметрам уровня безопасности.

Чтобы включить или выключить компонент Защита от файловых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Используйте переключатель Защита от файловых угроз, чтобы включить или выключить компонент.

- Если вы включили компонент, в блоке Уровень безопасности выполните одно из следующих действий:

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Высокий. Уровень безопасности файлов, при котором компонент Защита от файловых угроз максимально контролирует все открываемые, сохраняемые и запускаемые файлы. Компонент Защита от файловых угроз проверяет все типы файлов на всех жестких, сменных и сетевых дисках компьютера, а также архивы, установочные пакеты и вложенные OLE-объекты.

- Рекомендуемый. Уровень безопасности файлов, который рекомендован для использования специалистами "Лаборатории Касперского". Компонент Защита от файловых угроз проверяет только файлы определенных форматов на всех жестких, сменных и сетевых дисках компьютера, а также вложенные OLE-объекты, компонент Защита от файловых угроз не проверяет архивы и установочные пакеты. Значения параметров для рекомендуемого уровня безопасности см. в таблице ниже.

- Низкий. Уровень безопасности файлов, параметры которого обеспечивают максимальную скорость проверки. Компонент Защита от файловых угроз проверяет только файлы с определенными расширениями на всех жестких, сменных и сетевых дисках компьютера, компонент Защита от файловых угроз не проверяет составные файлы.

- Если вы хотите настроить уровень безопасности самостоятельно, нажмите на кнопку Расширенная настройка и задайте параметры работы компонента.

Вы можете восстановить значения предустановленных уровней безопасности по кнопке Восстановить рекомендуемый уровень безопасности в верхней части окна.

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Сохраните внесенные изменения.

Параметры Защиты от файловых угроз, рекомендованные специалистами "Лаборатории Касперского", (рекомендованный уровень безопасности)

Параметр

Значение

Описание

Типы файлов

Файлы, проверяемые по формату

Если выбран этот параметр, Kaspersky Endpoint Security проверяет только

. Перед началом поиска вредоносного кода в файле выполняется анализ его внутреннего заголовка на предмет формата файла (например, TXT, DOC, EXE). В процессе проверки учитывается также расширение файла.Эвристический анализ

Поверхностный

Технология обнаружения угроз, которые невозможно определить с помощью текущей версии баз программ "Лаборатории Касперского". Позволяет находить файлы, которые могут содержать неизвестный вирус или новую модификацию известного вируса.

Во время проверки файлов на наличие вредоносного кода эвристический анализатор выполняет инструкции в исполняемых файлах. Количество инструкций, которые выполняет эвристический анализатор, зависит от заданного уровня эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска новых угроз, степенью загрузки ресурсов операционной системы и длительностью эвристического анализа.

Проверять только новые и измененные файлы

Включено

Проверка только новых файлов и тех файлов, которые изменились после предыдущей проверки. Это позволит сократить время выполнения проверки. Такой режим проверки распространяется как на простые, так и на составные файлы.

Технология iSwift

Включено

Технология, позволяющая увеличить скорость проверки за счет исключения из нее некоторых файлов. Файлы исключаются из проверки по специальному алгоритму, учитывающему дату выпуска баз Kaspersky Endpoint Security, дату предыдущей проверки файла, а также изменение параметров проверки. Технология iSwift является развитием технологии iChecker для файловой системы NTFS.

Технология iChecker

Включено

Технология, позволяющая увеличить скорость проверки за счет исключения из нее некоторых файлов. Файлы исключаются из проверки по специальному алгоритму, учитывающему дату выпуска баз Kaspersky Endpoint Security, дату предыдущей проверки файла, а также изменение настроек проверки. Технология iChecker имеет ограничение: она не работает с файлами больших размеров, а кроме того, применима только к файлам с известной программе структурой (например, к файлам формата EXE, DLL, LNK, TTF, INF, SYS, COM, CHM, ZIP, RAR).

Проверять файлы офисных форматов

Включено

Проверка файлов Microsoft Office (DOC, DOCX, XLS, PPT и других). К файлам офисных форматов также относятся OLE-объекты.

Режим проверки

Интеллектуальный

Режим проверки, при котором Защита от файловых угроз проверяет объект на основании анализа операций, выполняемых над объектом. Например, при работе с документом Microsoft Office Kaspersky Endpoint Security проверяет файл при первом открытии и при последнем закрытии. Все промежуточные операции перезаписи файла из проверки исключаются.

Действие при обнаружении угрозы

Лечить; удалять, если лечение невозможно

Если выбран этот вариант действия, то Kaspersky Endpoint Security автоматически пытается вылечить все обнаруженные зараженные файлы. Если лечение невозможно, то Kaspersky Endpoint Security их удаляет.

Автоматическая приостановка Защиты от файловых угроз

Вы можете настроить автоматическую приостановку Защиты от файловых угроз в указанное время или во время работы с определенными программами.

Приостановка работы Защиты от файловых угроз при конфликте с определенными программами является экстренной мерой. Если во время работы компонента возникают какие-либо конфликты, рекомендуется обратиться в Службу технической поддержки "Лаборатории Касперского". Специалисты помогут вам наладить совместную работу компонента Защита от файловых угроз с другими программами на вашем компьютере.

Чтобы настроить автоматическую приостановку работы Защиты от файловых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Приостановка Защиты от файловых угроз перейдите по ссылке Приостановить Защиту от файловых угроз.

- В открывшемся окне настройте параметры приостановки работы Защиты от файловых угроз:

- Настройте расписание автоматической приостановки Защиты от файловых угроз.

- Сформируйте список программ, во время работы которых Защиту от файловых угроз следует приостанавливать.

- Сохраните внесенные изменения.

Изменение действия компонента Защита от файловых угроз над зараженными файлами

По умолчанию компонент Защита от файловых угроз автоматически пытается вылечить все обнаруженные зараженные файлы. Если лечение невозможно, то компонент Защита от файловых угроз удаляет эти файлы.

Чтобы изменить действие компонента Защита от файловых угроз над зараженными файлами, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- В блоке Действие при обнаружении угрозы выберите нужный вариант:

- Лечить; удалять, если лечение невозможно. Если выбран этот вариант действия, то Kaspersky Endpoint Security автоматически пытается вылечить все обнаруженные зараженные файлы. Если лечение невозможно, то Kaspersky Endpoint Security их удаляет.

- Лечить; блокировать, если лечение невозможно. Если выбран этот вариант действия, то Kaspersky Endpoint Security автоматически пытается вылечить все обнаруженные зараженные файлы. Если лечение невозможно, то Kaspersky Endpoint Security добавляет информацию об обнаруженных зараженных файлах в список активных угроз.

- Блокировать. Если выбран этот вариант действия, то компонент Защита от файловых угроз автоматически блокирует зараженные файлы без попытки их вылечить.

Перед лечением или удалением зараженного файла Kaspersky Endpoint Security формирует его резервную копию на тот случай, если впоследствии понадобится восстановить файл или появится возможность его вылечить.

- Сохраните внесенные изменения.

Формирование области защиты компонента Защита от файловых угроз

Под областью защиты подразумеваются объекты, которые проверяет компонент во время своей работы. Область защиты разных компонентов имеет разные свойства. Свойствами области защиты компонента Защита от файловых угроз являются местоположение и тип проверяемых файлов. По умолчанию компонент Защита от файловых угроз проверяет только потенциально заражаемые файлы, запускаемые со всех жестких, съемных и сетевых дисков компьютера.

Выбирая тип проверяемых файлов, нужно учитывать следующее:

- Вероятность внедрения вредоносного кода в файлы некоторых форматов и его последующей активации низка (например, формат TXT). В то же время существуют форматы файлов, которые содержат исполняемый код (например, форматы EXE, DLL). Также исполняемый код могут содержать форматы файлов, которые для этого не предназначены (например, формат DOC). Риск внедрения в такие файлы вредоносного кода и его активации высок.

- Злоумышленник может отправить вирус или другую программу, представляющую угрозу, на ваш компьютер в исполняемом файле, переименованном в файл с расширением txt. Если вы выбрали проверку файлов по расширению, то в процессе проверки программа пропускает такой файл. Если же выбрана проверка файлов по формату, то вне зависимости от расширения Kaspersky Endpoint Security анализирует заголовок файла. Если в результате выясняется, что файл имеет формат исполняемого файла (например, EXE), то программа проверяет его.

Чтобы сформировать область защиты, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Типы файлов укажите тип файлов, которые вы хотите проверять компонентом Защита от файловых угроз:

- Все файлы. Если выбран этот параметр, Kaspersky Endpoint Security проверяет все файлы без исключения (любых форматов и расширений).

- Файлы, проверяемые по формату. Если выбран этот параметр, Kaspersky Endpoint Security проверяет только потенциально заражаемые файлы. Перед началом поиска вредоносного кода в файле выполняется анализ его внутреннего заголовка на предмет формата файла (например, TXT, DOC, EXE). В процессе проверки учитывается также расширение файла.

- Файлы, проверяемые по расширению. Если выбран этот параметр, Kaspersky Endpoint Security проверяет только потенциально заражаемые файлы. Формат файла определяется на основании его расширения.

- Перейдите по ссылке Изменить область защиты.

- В открывшемся окне выберите объекты, которые вы хотите добавить в область защиты или исключить из нее.

Вы не можете удалить или изменить объекты, включенные в область защиты по умолчанию.

- Если вы хотите добавить новый объект в область защиты, выполните следующие действия:

- Нажмите на кнопку Добавить.

Откроется дерево папок.

- Выберите объект и нажмите на кнопку Выбрать.

Вы можете исключить объект из проверки, не удаляя его из списка объектов области проверки. Для этого снимите флажок рядом с ним.

- Нажмите на кнопку Добавить.

- Сохраните внесенные изменения.

Использование методов проверки

Во время своей работы Kaspersky Endpoint Security использует метод проверки Машинное обучение и сигнатурный анализ. В процессе сигнатурного анализа Kaspersky Endpoint Security сравнивает найденный объект с записями в базах программы. В соответствии с рекомендациями специалистов "Лаборатории Касперского" метод проверки Машинное обучение и сигнатурный анализ всегда включен.

Чтобы повысить эффективность защиты, вы можете использовать эвристический анализ. Во время проверки файлов на наличие вредоносного кода эвристический анализатор выполняет инструкции в исполняемых файлах. Количество инструкций, которые выполняет эвристический анализатор, зависит от заданного уровня эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска новых угроз, степенью загрузки ресурсов операционной системы и длительностью эвристического анализа.

Чтобы настроить использование эвристического анализа в работе компонента Защита от файловых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Методы проверки установите флажок Эвристический анализ, если вы хотите, чтобы программа использовала эвристический анализ для защиты от файловых угроз. Далее при помощи ползунка задайте уровень эвристического анализа: Поверхностный, Средний или Глубокий.

- Сохраните внесенные изменения.

Использование технологий проверки в работе компонента Защита от файловых угроз

Чтобы настроить использование технологий проверки в работе компонента Защита от файловых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Технологии проверки установите флажки около названий технологий, которые вы хотите использовать для защиты от файловых угроз:

- Технология iSwift. Технология, позволяющая увеличить скорость проверки за счет исключения из нее некоторых файлов. Файлы исключаются из проверки по специальному алгоритму, учитывающему дату выпуска баз Kaspersky Endpoint Security, дату предыдущей проверки файла, а также изменение параметров проверки. Технология iSwift является развитием технологии iChecker для файловой системы NTFS.

- Технология iChecker. Технология, позволяющая увеличить скорость проверки за счет исключения из нее некоторых файлов. Файлы исключаются из проверки по специальному алгоритму, учитывающему дату выпуска баз Kaspersky Endpoint Security, дату предыдущей проверки файла, а также изменение настроек проверки. Технология iChecker имеет ограничение: она не работает с файлами больших размеров, а кроме того, применима только к файлам с известной программе структурой (например, к файлам формата EXE, DLL, LNK, TTF, INF, SYS, COM, CHM, ZIP, RAR).

- Сохраните внесенные изменения.

Оптимизация проверки файлов

Вы можете оптимизировать проверку файлов компонентом Защита от файловых угроз: сократить время проверки и увеличить скорость работы Kaspersky Endpoint Security. Этого можно достичь, если проверять только новые файлы и те файлы, которые изменились с момента их предыдущего анализа. Такой режим проверки распространяется как на простые, так и на составные файлы.

Вы также можете включить использование технологий iChecker и iSwift, которые позволяют оптимизировать скорость проверки файлов за счет исключения из проверки файлов, не измененных с момента их последней проверки.

Чтобы оптимизировать проверку файлов, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Оптимизация проверки установите флажок Проверять только новые и измененные файлы.

- Сохраните внесенные изменения.

Проверка составных файлов

Распространенной практикой сокрытия вирусов и других программ, представляющих угрозу, является внедрение их в составные файлы, например, архивы или базы данных. Чтобы обнаружить скрытые таким образом вирусы и другие программы, представляющие угрозу, составной файл нужно распаковать, что может привести к снижению скорости проверки. Вы можете ограничить типы проверяемых составных файлов, таким образом увеличив скорость проверки.

Способ обработки зараженного составного файла (лечение или удаление) зависит от типа файла.

Компонент Защита от файловых угроз лечит составные файлы форматов RAR, ARJ, ZIP, CAB, LHA и удаляет файлы всех остальных форматов (кроме почтовых баз).

Чтобы настроить проверку составных файлов, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Проверка составных файлов укажите, какие составные файлы вы хотите проверять: архивы, установочные пакеты или файлы офисных форматов.

- Если режим проверки только новых и измененных файлов выключен, настройте параметры проверки каждого типа составных файлов: проверка всех файлов этого типа или только новых файлов.

Если режим проверки только новых и измененных файлов включен, Kaspersky Endpoint Security проверяет только новые и измененные файлы всех типов составных файлов.

- Настройте дополнительные параметры проверки составных файлов:

- Не распаковывать составные файлы большого размера.

Если флажок установлен, то Kaspersky Endpoint Security не проверяет составные файлы, размеры которых больше заданного значения.

Если флажок снят, Kaspersky Endpoint Security проверяет составные файлы любого размера.

Kaspersky Endpoint Security проверяет файлы больших размеров, извлеченные из архивов, независимо от того, установлен ли флажок Не распаковывать составные файлы большого размера.

- Распаковывать составные файлы в фоновом режиме.

Если флажок установлен, Kaspersky Endpoint Security предоставляет доступ к составным файлам, размер которых превышает заданное значение, до проверки этих файлов. При этом Kaspersky Endpoint Security в фоновом режиме распаковывает и проверяет составные файлы.

Kaspersky Endpoint Security предоставляет доступ к составным файлам, размер которых меньше данного значения, только после распаковки и проверки этих файлов.

Если флажок снят, Kaspersky Endpoint Security предоставляет доступ к составным файлам только после распаковки и проверки файлов любого размера.

- Не распаковывать составные файлы большого размера.

- Сохраните внесенные изменения.

Изменение режима проверки файлов

Под режимом проверки подразумевается условие, при котором компонент Защита от файловых угроз начинает проверять файлы. По умолчанию Kaspersky Endpoint Security использует интеллектуальный режим проверки файлов. Работая в этом режиме проверки файлов, компонент Защита от файловых угроз принимает решение о проверке файлов на основании анализа операций, которые пользователь, программа от имени пользователя (под учетными данными которого был осуществлен вход в операционную систему или другого пользователя) или операционная система выполняет над файлами. Например, работая с документом Microsoft Office Word, Kaspersky Endpoint Security проверяет файл при первом открытии и при последнем закрытии. Все промежуточные операции перезаписи файла из проверки исключаются.

Чтобы изменить режим проверки файлов, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от файловых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Режим проверки выберите нужный режим:

- Интеллектуальный. Режим проверки, при котором Защита от файловых угроз проверяет объект на основании анализа операций, выполняемых над объектом. Например, при работе с документом Microsoft Office Kaspersky Endpoint Security проверяет файл при первом открытии и при последнем закрытии. Все промежуточные операции перезаписи файла из проверки исключаются.

- При доступе и изменении. Режим проверки, при котором Защита от файловых угроз проверяет объекты при попытке их открыть или изменить.

- При доступе. Режим проверки, при котором Защита от файловых угроз проверяет объекты только при попытке их открыть.

- При выполнении. Режим проверки, при котором Защита от файловых угроз проверяет объекты только при попытке их запустить.

- Сохраните внесенные изменения.

Защита от веб-угроз

Этот компонент доступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для рабочих станций. Этот компонент недоступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для серверов.

Компонент Защита от веб-угроз предотвращает загрузку вредоносных файлов из интернета, а также блокирует вредоносные и фишинговые веб-сайты. Компонент обеспечивает защиту компьютера с помощью антивирусных баз, облачной службы Kaspersky Security Network и эвристического анализа.

Kaspersky Endpoint Security проверяет HTTP-, HTTPS- и FTP-трафик. Kaspersky Endpoint Security проверяет URL- и IP-адреса. Вы можете задать порты, которые Kaspersky Endpoint Security будет контролировать, или выбрать все порты.

Для контроля HTTPS-трафика нужно включить проверку защищенных соединений.

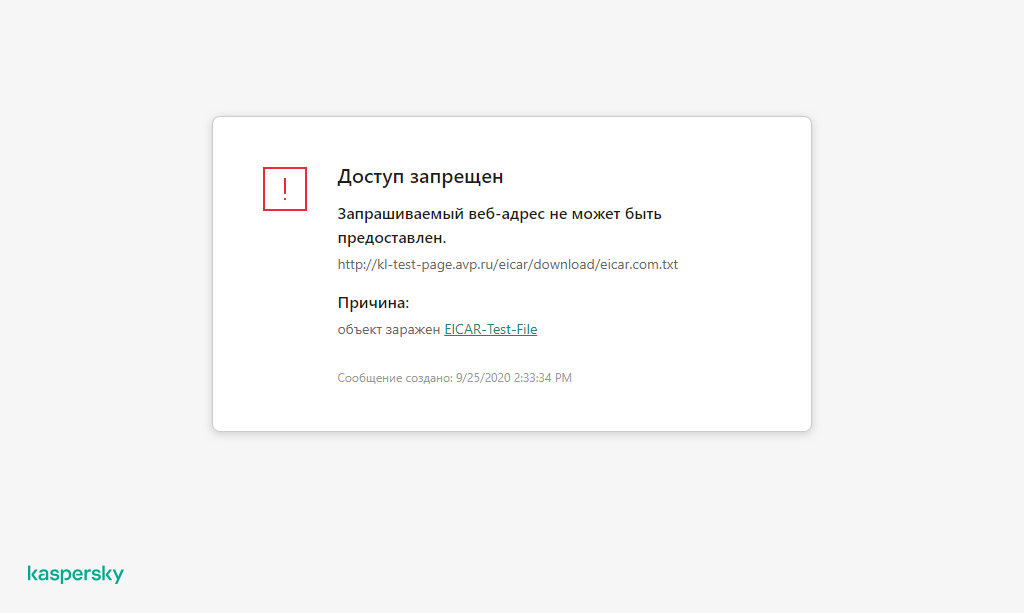

При попытке пользователя открыть вредоносный или фишинговый веб-сайт, Kaspersky Endpoint Security заблокирует доступ и покажет предупреждение (см. рис. ниже).

Сообщение о запрете доступа к веб-сайту

Включение и выключение Защиты от веб-угроз

По умолчанию компонент Защита от веб-угроз включен и работает в рекомендованном специалистами "Лаборатории Касперского" режиме. Для работы Защиты от веб-угроз Kaspersky Endpoint Security применяет разные наборы настроек. Наборы настроек, сохраненные в программе, называются уровнями безопасности: Высокий, Рекомендуемый, Низкий. Параметры уровня безопасности веб-трафика Рекомендуемый считаются оптимальными, они рекомендованы специалистами "Лаборатории Касперского" (см. таблицу ниже). Вы можете выбрать один из предустановленных уровней безопасности веб-трафика, получаемых или передаваемых по протоколам HTTP и FTP, или настроить уровень безопасности веб-трафика самостоятельно. После того как вы изменили параметры уровня безопасности веб-трафика, вы всегда можете вернуться к рекомендуемым параметрам уровня безопасности веб-трафика.

Чтобы включить или выключить компонент Защита от веб-угроз выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от веб-угроз.

- Используйте переключатель Защита от веб-угроз, чтобы включить или выключить компонент.

- Если вы включили компонент, в блоке Уровень безопасности выполните одно из следующих действий:

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Высокий. Уровень безопасности веб-трафика, при котором компонент Защита от веб-угроз максимально проверяет веб-трафик, поступающий на компьютер по HTTP- и FTP-протоколам. Защита от веб-угроз детально проверяет все объекты веб-трафика, используя полный набор баз программы, а также выполняет максимально глубокий .

- Рекомендуемый. Уровень безопасности веб-трафика, обеспечивающий оптимальный баланс между производительностью Kaspersky Endpoint Security и безопасностью веб-трафика. Компонент Защита от веб-угроз выполняет эвристический анализ на уровне Средний. Этот уровень безопасности веб-трафика рекомендован для использования специалистами "Лаборатории Касперского". Значения параметров для рекомендуемого уровня безопасности см. в таблице ниже.

- Низкий. Уровень безопасности веб-трафика, параметры которого обеспечивают максимальную скорость проверки веб-трафика. Компонент Защита от веб-угроз выполняет эвристический анализ на уровне Поверхностный.

- Если вы хотите настроить уровень безопасности самостоятельно, нажмите на кнопку Расширенная настройка и задайте параметры работы компонента.

Вы можете восстановить значения предустановленных уровней безопасности по кнопке Восстановить рекомендуемый уровень безопасности в верхней части окна.

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Сохраните внесенные изменения.

Параметры Защиты от веб-угроз, рекомендованные специалистами "Лаборатории Касперского", (рекомендованный уровень безопасности)

Параметр

Значение

Описание

Проверять веб-адрес по базе вредоносных веб-адресов

Включено

Проверка ссылок на принадлежность к базе вредоносных веб-адресов позволяет отследить веб-сайты, которые находятся в списке запрещенных веб-адресов. База вредоносных веб-адресов формируется специалистами "Лаборатории Касперского", входит в комплект поставки программы и пополняется при обновлении баз Kaspersky Endpoint Security.

Проверять веб-адрес по базе фишинговых веб-адресов

Включено

В состав базы фишинговых веб-адресов включены веб-адреса известных на настоящее время веб-сайтов, которые используются для фишинг-атак. Базу фишинговых веб-адресов специалисты "Лаборатории Касперского" пополняют веб-адресами, предоставленными международной организацией по борьбе с фишингом The Anti-Phishing Working Group. База фишинговых веб-адресов входит в комплект поставки программы и пополняется при обновлении баз Kaspersky Endpoint Security.

Использовать эвристический анализ (Защита от веб-угроз)

Средний

Технология обнаружения угроз, которые невозможно определить с помощью текущей версии баз программ "Лаборатории Касперского". Позволяет находить файлы, которые могут содержать неизвестный вирус или новую модификацию известного вируса.

Во время проверки веб-трафика на наличие вирусов и других программ, представляющих угрозу эвристический анализатор выполняет инструкции в исполняемых файлах. Количество инструкций, которые выполняет эвристический анализатор, зависит от заданного уровня эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска новых угроз, степенью загрузки ресурсов операционной системы и длительностью эвристического анализа.

Использовать эвристический анализ (Анти-Фишинг)

Включено

Технология обнаружения угроз, которые невозможно определить с помощью текущей версии баз программ "Лаборатории Касперского". Позволяет находить файлы, которые могут содержать неизвестный вирус или новую модификацию известного вируса.

Действие при обнаружении угрозы

Запрещать загрузку

Если выбран этот вариант, то в случае обнаружения в веб-трафике зараженного объекта компонент Защита от веб-угроз блокирует доступ к объекту и показывает сообщение в браузере.

Изменение действия над вредоносными объектами веб-трафика

По умолчанию в случае обнаружения в веб-трафике зараженного объекта компонент Защита от веб-угроз блокирует доступ к объекту и выводит на экран окно уведомления о блокировке.

Чтобы изменить действие над вредоносными объектами веб-трафика, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от веб-угроз.

- В блоке Действие при обнаружении угрозы выберите вариант действия, которое Kaspersky Endpoint Security выполняет над вредоносными объектами веб-трафика:

- Запрещать загрузку. Если выбран этот вариант, то в случае обнаружения в веб-трафике зараженного объекта компонент Защита от веб-угроз блокирует доступ к объекту и показывает сообщение в браузере.

- Информировать. Если выбран этот вариант, то в случае обнаружения в веб-трафике зараженного объекта, Kaspersky Endpoint Security разрешает загрузку этого объекта на компьютер и добавляет информацию о зараженном объекте в список активных угроз.

- Сохраните внесенные изменения.

Проверка ссылок по базам фишинговых и вредоносных веб-адресов

Проверка ссылок на принадлежность к фишинговым веб-адресам позволяет избежать фишинговых атак. Частным примером фишинговых атак может служить сообщение электронной почты якобы от банка, клиентом которого вы являетесь, со ссылкой на официальный веб-сайт банка в интернете. Воспользовавшись ссылкой, вы попадаете на точную копию веб-сайта банка и даже можете видеть его веб-адрес в браузере, однако находитесь на фиктивном веб-сайте. Все ваши дальнейшие действия на веб-сайте отслеживаются и могут быть использованы для кражи ваших денежных средств.

Поскольку ссылка на фишинговый веб-сайт может содержаться не только в сообщении электронной почты, но и, например, в тексте ICQ-сообщения, компонент Защита от веб-угроз отслеживает попытки перейти на фишинговый веб-сайт на уровне проверки веб-трафика и блокирует доступ к таким веб-сайтам. Списки фишинговых веб-адресов включены в комплект поставки Kaspersky Endpoint Security.

Чтобы настроить проверку компонентом Защита от веб-угроз ссылок по базам фишинговых и вредоносных веб-адресов, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от веб-угроз.

- Нажмите на кнопку Расширенная настройка.

- Выполните следующие действия:

- В блоке Методы проверки установите флажок Проверять веб-адрес по базе вредоносных веб-адресов, если вы хотите, чтобы компонент Защита от веб-угроз проверял ссылки по базам вредоносных веб-адресов. Проверка ссылок на принадлежность к базе вредоносных веб-адресов позволяет отследить веб-сайты, которые находятся в списке запрещенных веб-адресов. База вредоносных веб-адресов формируется специалистами "Лаборатории Касперского", входит в комплект поставки программы и пополняется при обновлении баз Kaspersky Endpoint Security.

Kaspersky Endpoint Security проверяет все ссылки по базам вредоносных веб-адресов. Параметры проверки защищенных соединений программы не влияют на проверку ссылок. То есть, если проверка защищенных соединений выключена, Kaspersky Endpoint Security проверяет ссылки по базам вредоносных веб-адресов, даже если сетевой трафик передается по защищенному соединению.

- В блоке Анти-Фишинг установите флажок Проверять веб-адрес по базе фишинговых веб-адресов, если вы хотите, чтобы компонент Защита от веб-угроз проверял ссылки по базам фишинговых веб-адресов. В состав базы фишинговых веб-адресов включены веб-адреса известных на настоящее время веб-сайтов, которые используются для фишинг-атак. Базу фишинговых веб-адресов специалисты "Лаборатории Касперского" пополняют веб-адресами, предоставленными международной организацией по борьбе с фишингом The Anti-Phishing Working Group. База фишинговых веб-адресов входит в комплект поставки программы и пополняется при обновлении баз Kaspersky Endpoint Security.

Для проверки ссылок вы также можете использовать репутационные базы Kaspersky Security Network.

- В блоке Методы проверки установите флажок Проверять веб-адрес по базе вредоносных веб-адресов, если вы хотите, чтобы компонент Защита от веб-угроз проверял ссылки по базам вредоносных веб-адресов. Проверка ссылок на принадлежность к базе вредоносных веб-адресов позволяет отследить веб-сайты, которые находятся в списке запрещенных веб-адресов. База вредоносных веб-адресов формируется специалистами "Лаборатории Касперского", входит в комплект поставки программы и пополняется при обновлении баз Kaspersky Endpoint Security.

- Сохраните внесенные изменения.

Использование эвристического анализа в работе компонента Защита от веб-угроз

Чтобы повысить эффективность защиты, вы можете использовать эвристический анализ. В процессе эвристического анализа Kaspersky Endpoint Security анализирует активность, которую программы производят в операционной системе. Эвристический анализ позволяет обнаруживать угрозы, записей о которых еще нет в базах Kaspersky Endpoint Security.

Чтобы настроить использование эвристического анализа, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от веб-угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Методы проверки установите флажок Использовать эвристический анализ, если вы хотите, чтобы программа использовала эвристический анализ при проверке веб-трафика на наличие вирусов и других программ, представляющих угрозу. Далее при помощи ползунка задайте уровень эвристического анализа: Поверхностный, Средний или Глубокий.

- В блоке Анти-Фишинг установите флажок Использовать эвристический анализ, если вы хотите, чтобы программа использовала эвристический анализ при проверке веб-страниц на наличие фишинговых ссылок.

- Сохраните внесенные изменения.

Формирование списка доверенных веб-адресов

Вы можете сформировать список веб-адресов, содержанию которых вы доверяете. Компонент Защита от веб-угроз не анализирует информацию, поступающую с доверенных веб-адресов, на присутствие вирусов и других программ, представляющих угрозу. Такая возможность может быть использована, например, в том случае, если компонент Защита от веб-угроз препятствует загрузке файла с известного вам веб-сайта.

Под веб-адресом подразумевается адрес как отдельной веб-страницы, так и веб-сайта.

Чтобы сформировать список доверенных веб-адресов, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от веб-угроз.

- Нажмите на кнопку Расширенная настройка.

- Установите флажок Не проверять веб-трафик с доверенных веб-адресов.

Если флажок установлен, компонент Защита от веб-угроз не проверяет содержимое веб-страниц / веб-сайтов, адреса которых включены в список доверенных веб-адресов. Вы можете добавить в список доверенных веб-адресов как конкретный адрес веб-страницы / веб-сайта, так и маску адреса веб-страницы / веб-сайта.

- Сформируйте список адресов веб-сайтов / веб-страниц, содержимому которых вы доверяете.

- Сохраните внесенные изменения.

Экспорт и импорт списка доверенных веб-адресов

Вы можете экспортировать список доверенных веб-адресов в файл в формате XML. Далее вы можете вносить изменения в файл, чтобы, например, добавить большое количество однотипных веб-адресов. Также вы можете использовать функцию экспорта / импорта для резервного копирования списка доверенных веб-адресов или для миграции списка на другой сервер.

Как экспортировать / импортировать список доверенных веб-адресов в Консоли администрирования (MMC)

Как экспортировать / импортировать список доверенных веб-адресов в Web Console и Cloud Console

В началоЗащита от почтовых угроз

Этот компонент доступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для рабочих станций. Этот компонент недоступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для серверов.

Компонент Защита от почтовых угроз проверяет вложения входящих и исходящих сообщений электронной почты на наличие в них вирусов и других программ, представляющих угрозу. Также компонент проверяет сообщения на наличие вредоносных и фишинговых ссылок. По умолчанию компонент Защита от почтовых угроз постоянно находится в оперативной памяти компьютера и проверяет все сообщения, получаемые или отправляемые по протоколам POP3, SMTP, IMAP, NNTP или в почтовом клиенте Microsoft Office Outlook (MAPI). Компонент обеспечивает защиту компьютера с помощью антивирусных баз, облачной службы Kaspersky Security Network и эвристического анализа.

Компонент Защита от почтовых угроз не проверяет сообщения, если почтовый клиент открыт в браузере.

При обнаружении вредоносного файла во вложении Kaspersky Endpoint Security меняет тему сообщения: [Сообщение заражено] <тема сообщения> или [Зараженный объект удален] <тема сообщения>.

Компонент взаимодействует с почтовыми клиентами, установленными на компьютере. Для почтового клиента Microsoft Office Outlook предусмотрено расширение с дополнительными параметрами. Расширение компонента Защита от почтовых угроз встраивается в почтовый клиент Microsoft Office Outlook во время установки Kaspersky Endpoint Security.

Включение и выключение Защиты от почтовых угроз

По умолчанию компонент Защита от почтовых угроз включен и работает в рекомендованном специалистами "Лаборатории Касперского" режиме. Для работы Защиты от почтовых угроз Kaspersky Endpoint Security применяет разные наборы настроек. Наборы настроек, сохраненные в программе, называются уровнями безопасности: Высокий, Рекомендуемый, Низкий. Параметры уровня безопасности почты Рекомендуемый считаются оптимальными, они рекомендованы специалистами "Лаборатории Касперского" (см. таблицу ниже). Вы можете выбрать один из предустановленных уровней безопасности почты или настроить уровень безопасности почты самостоятельно. После того как вы изменили параметры уровня безопасности почты, вы всегда можете вернуться к рекомендуемым параметрам уровня безопасности почты.

Чтобы включить или выключить компонент Защита от почтовых угроз выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз.

- Используйте переключатель Защита от почтовых угроз, чтобы включить или выключить компонент.

- Если вы включили компонент, в блоке Уровень безопасности выполните одно из следующих действий:

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Высокий. Уровень безопасности почты, при котором компонент Защита от почтовых угроз максимально контролирует сообщения. Компонент Защита от почтовых угроз проверяет входящие и исходящие сообщения электронной почты, а также выполняет глубокий эвристический анализ. Уровень безопасности почты Высокий рекомендуется применять для работы в опасной среде. Примером опасной среды может служить подключение к одному из бесплатных почтовых сервисов из домашней сети, не обеспечивающей централизованной защиты почты.

- Рекомендуемый. Уровень безопасности почты, обеспечивающий оптимальный баланс между производительностью Kaspersky Endpoint Security и безопасностью почты. Компонент Защита от почтовых угроз проверяет входящие и исходящие сообщения электронной почты, а также выполняет эвристический анализ среднего уровня. Этот уровень безопасности почты рекомендован для использования специалистами "Лаборатории Касперского". Значения параметров для рекомендуемого уровня безопасности см. в таблице ниже.

- Низкий. Уровень безопасности почты, при котором компонент Защита от почтовых угроз проверяет только входящие сообщения электронной почты, а также выполняет поверхностный эвристический анализ и не проверяет архивы, вложенные в сообщения. Если используется этот уровень безопасности почты, компонент Защита от почтовых угроз проверяет сообщения электронной почты максимально быстро и затрачивает минимум ресурсов операционной системы. Уровень безопасности почты Низкий рекомендуется применять для работы в хорошо защищенной среде. Примером такой среды может служить локальная сеть организации с централизованным обеспечением безопасности почты.

- Если вы хотите настроить уровень безопасности самостоятельно, нажмите на кнопку Расширенная настройка и задайте параметры работы компонента.

Вы можете восстановить значения предустановленных уровней безопасности по кнопке Восстановить рекомендуемый уровень безопасности в верхней части окна.

- Если вы хотите применить один из предустановленных уровней безопасности, выберите его при помощи ползунка:

- Сохраните внесенные изменения.

Параметры Защиты от почтовых угроз, рекомендованные специалистами "Лаборатории Касперского", (рекомендованный уровень безопасности)

Параметр

Значение

Описание

Область защиты

Входящие и исходящие сообщения

Область защиты – это объекты, которые проверяет компонент во время своей работы: Входящие и исходящие сообщения или Только входящие сообщения.

Для защиты компьютеров достаточно проверять только входящие сообщения. Вы можете включить проверку исходящих сообщений для предотвращения отправки зараженных файлов в архивах. Вы также можете включить проверку исходящих сообщений, если вы хотите запретить обмен файлами определенных форматов, например, аудио или видео.

Подключить расширение для Microsoft Outlook

Включено

Если флажок установлен, включена проверка сообщений электронной почты, передающихся по протоколам POP3, SMTP, NNTP, IMAP на стороне расширения, интегрированного в Microsoft Outlook.

В случае проверки почты с помощью расширения для Microsoft Outlook рекомендуется использовать режим кеширования Exchange (Cached Exchange Mode). Более подробную информацию о режиме кеширования Exchange и рекомендации по его использованию вы можете найти в базе знаний Microsoft.

Проверять вложенные архивы

Включено

Проверка архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

Проверять вложенные файлы офисных форматов

Включено

Проверка файлов Microsoft Office (DOC, DOCX, XLS, PPT и других). К файлам офисных форматов также относятся OLE-объекты.

Фильтр вложений

Переименовывать вложения указанных типов

Если выбран этот вариант, компонент Защита от почтовых угроз заменяет последний символ расширения вложенных файлов указанных типов на символ подчеркивания (например, attachment.doc_). Таким образом, чтобы открыть файл, пользователю нужно переименовать файл.

Эвристический анализ

Средний

Технология обнаружения угроз, которые невозможно определить с помощью текущей версии баз программ "Лаборатории Касперского". Позволяет находить файлы, которые могут содержать неизвестный вирус или новую модификацию известного вируса.

Во время проверки файлов на наличие вредоносного кода эвристический анализатор выполняет инструкции в исполняемых файлах. Количество инструкций, которые выполняет эвристический анализатор, зависит от заданного уровня эвристического анализа. Уровень эвристического анализа обеспечивает баланс между тщательностью поиска новых угроз, степенью загрузки ресурсов операционной системы и длительностью эвристического анализа.

Действие при обнаружении угрозы

Лечить; удалять, если лечение невозможно

При обнаружении зараженного объекта во входящем или исходящем сообщении Kaspersky Endpoint Security пытается вылечить обнаруженный объект. Пользователю будет доступно сообщение с безопасным вложением. Если вылечить объект не удалось, Kaspersky Endpoint Security удаляет зараженный объект. Kaspersky Endpoint Security добавит информацию о выполненном действии в тему сообщения:

[Зараженный объект удален] <тема сообщения>.

В начало

Изменение действия над зараженными сообщениями электронной почты

По умолчанию компонент Защита от почтовых угроз автоматически пытается вылечить все обнаруженные зараженные сообщения электронной почты. Если лечение невозможно, то компонент Защита от почтовых угроз удаляет зараженные сообщения электронной почты.

Чтобы изменить действие над зараженными сообщениями электронной почты, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз.

- В блоке Действие при обнаружении угрозы выберите вариант действия, которое выполняет Kaspersky Endpoint Security при обнаружении зараженного сообщения:

- Лечить; удалять, если лечение невозможно. При обнаружении зараженного объекта во входящем или исходящем сообщении Kaspersky Endpoint Security пытается вылечить обнаруженный объект. Пользователю будет доступно сообщение с безопасным вложением. Если вылечить объект не удалось, Kaspersky Endpoint Security удаляет зараженный объект. Kaspersky Endpoint Security добавит информацию о выполненном действии в тему сообщения:

[Зараженный объект удален] <тема сообщения>. - Лечить; блокировать, если лечение невозможно. При обнаружении зараженного объекта во входящем сообщении Kaspersky Endpoint Security пытается вылечить обнаруженный объект. Пользователю будет доступно сообщение с безопасным вложением. Если вылечить объект не удалось, Kaspersky Endpoint Security добавит предупреждение к теме сообщения:

[Сообщение заражено] <тема сообщения>. Пользователю будет доступно сообщение с исходным вложением. При обнаружении зараженного объекта в исходящем сообщении Kaspersky Endpoint Security пытается вылечить обнаруженный объект. Если вылечить объект не удалось, Kaspersky Endpoint Security блокирует отправку сообщения, почтовый клиент показывает ошибку. - Блокировать. При обнаружении зараженного объекта во входящем сообщении Kaspersky Endpoint Security добавит предупреждение к теме сообщения:

[Сообщение заражено] <тема сообщения>. Пользователю будет доступно сообщение с исходным вложением. При обнаружении зараженного объекта в исходящем сообщении Kaspersky Endpoint Security блокирует отправку сообщения, почтовый клиент показывает ошибку.

- Лечить; удалять, если лечение невозможно. При обнаружении зараженного объекта во входящем или исходящем сообщении Kaspersky Endpoint Security пытается вылечить обнаруженный объект. Пользователю будет доступно сообщение с безопасным вложением. Если вылечить объект не удалось, Kaspersky Endpoint Security удаляет зараженный объект. Kaspersky Endpoint Security добавит информацию о выполненном действии в тему сообщения:

- Сохраните внесенные изменения.

Формирование области защиты компонента Защита от почтовых угроз

Область защиты – это объекты, которые проверяет компонент во время своей работы. Область защиты разных компонентов имеет разные свойства. Свойствами области защиты компонента Защита от почтовых угроз являются параметры интеграции компонента Защита от почтовых угроз в почтовые клиенты, тип сообщений электронной почты и почтовые протоколы, трафик которых проверяет компонент Защита от почтовых угроз. По умолчанию Kaspersky Endpoint Security проверяет как входящие, так и исходящие сообщения электронной почты, трафик почтовых протоколов POP3, SMTP, NNTP и IMAP, а также интегрируется в почтовый клиент Microsoft Office Outlook.

Чтобы сформировать область защиты компонента Защита от почтовых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Область защиты выберите сообщения для проверки:

- Входящие и исходящие сообщения.

- Только входящие.

Для защиты компьютеров достаточно проверять только входящие сообщения. Вы можете включить проверку исходящих сообщений для предотвращения отправки зараженных файлов в архивах. Вы также можете включить проверку исходящих сообщений, если вы хотите запретить обмен файлами определенных форматов, например, аудио или видео.

Если вы выбираете проверку только входящих сообщений, рекомендуется однократно проверить все исходящие сообщения, поскольку существует вероятность того, что на вашем компьютере есть почтовые черви, которые используют электронную почту в качестве канала распространения. Это позволит избежать проблем, связанных с неконтролируемой рассылкой зараженных сообщений с вашего компьютера.

- В блоке Встраивание в операционную систему выполните следующие действия:

- Установите флажок Проверять трафик POP3, SMTP, NNTP, IMAP, если вы хотите, чтобы компонент Защита от почтовых угроз проверял сообщения, передающиеся по протоколам POP3, SMTP, NNTP и IMAP, до их получения на компьютере пользователя.

Снимите флажок Проверять трафик POP3, SMTP, NNTP, IMAP, если вы хотите, чтобы компонент Защита от почтовых угроз не проверял сообщения, передающиеся по протоколам POP3, SMTP, NNTP и IMAP, до их получения на компьютере пользователя. В этом случае сообщения проверяет расширение компонента Защита от почтовых угроз, встроенное в почтовый клиент Microsoft Office Outlook, после их получения на компьютере пользователя, если установлен флажок Подключить расширение для Microsoft Outlook.

Если вы используете почтовый клиент, отличный от Microsoft Office Outlook, то при снятом флажке Проверять трафик POP3, SMTP, NNTP, IMAP компонент Защита от почтовых угроз не проверяет сообщения, передающиеся по почтовым протоколам POP3, SMTP, NNTP и IMAP.

- Установите флажок Подключить расширение для Microsoft Outlook, если вы хотите открыть доступ к настройке параметров компонента Защита от почтовых угроз из программы Microsoft Office Outlook и включить проверку сообщений, передающихся по протоколам POP3, SMTP, NNTP, IMAP и MAPI, после их получения на компьютере пользователя с помощью расширения, интегрированного в программу Microsoft Office Outlook.

Снимите флажок Подключить расширение для Microsoft Outlook, если вы хотите закрыть доступ к настройке параметров компонента Защита от почтовых угроз из программы Microsoft Office Outlook и выключить проверку сообщений, передающихся по протоколам POP3, SMTP, NNTP, IMAP и MAPI, после их получения на компьютере пользователя с помощью расширения, интегрированного в программу Microsoft Office Outlook.

Расширение компонента Защита от почтовых угроз встраивается в почтовый клиент Microsoft Office Outlook во время установки Kaspersky Endpoint Security.

- Установите флажок Проверять трафик POP3, SMTP, NNTP, IMAP, если вы хотите, чтобы компонент Защита от почтовых угроз проверял сообщения, передающиеся по протоколам POP3, SMTP, NNTP и IMAP, до их получения на компьютере пользователя.

- Сохраните внесенные изменения.

Проверка составных файлов, вложенных в сообщения электронной почты

Вы можете включить или выключить проверку объектов, вложенных в сообщения, ограничить максимальный размер проверяемых объектов, вложенных в сообщения, и максимальную длительность проверки объектов, вложенных в сообщения.

Чтобы настроить проверку составных файлов, вложенных в сообщения электронной почты, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Проверка составных файлов настройте параметры проверки:

- Проверять вложенные файлы офисных форматов. Проверка файлов Microsoft Office (DOC, DOCX, XLS, PPT и других). К файлам офисных форматов также относятся OLE-объекты.

- Проверять вложенные архивы. Проверка архивов форматов RAR, ARJ, ZIP, CAB, LHA, JAR, ICE.

- Не проверять архивы размером более N MБ. Если флажок установлен, компонент Защита от почтовых угроз исключает из проверки вложенные в сообщения электронной почты архивы, размер которых больше заданного. Если флажок снят, компонент Защита от почтовых угроз проверяет архивы любого размера, вложенные в сообщения электронной почты.

- Ограничить время проверки архива до N сек. Если флажок установлен, то время проверки архивов, вложенных в сообщения электронной почты, ограничено указанным периодом.

Если во время проверки приложение Kaspersky Endpoint Security обнаружило в тексте сообщения пароль к архиву, пароль будет использован для проверки содержания этого архива на наличие вредоносных приложений. Пароль при этом не сохраняется. При проверке архива выполняется его распаковка. Если во время распаковки архива произошел сбой в работе приложения, вы можете вручную удалить файлы, которые при распаковке сохраняются по следующему пути: %systemroot%\temp. Файлы имеют префикс PR.

- Сохраните внесенные изменения.

Фильтрация вложений в сообщениях электронной почты

Функциональность фильтрации вложений не применяется для исходящих сообщений электронной почты.

Вредоносные программы могут распространяться в виде вложений в сообщениях электронной почты. Вы можете настроить фильтрацию по типу вложений в сообщениях, чтобы автоматически переименовывать или удалять файлы указанных типов. Переименовав вложение определенного типа, Kaspersky Endpoint Security может защитить ваш компьютер от автоматического запуска вредоносной программы.

Чтобы настроить фильтрацию вложений, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от почтовых угроз.

- Нажмите на кнопку Расширенная настройка.

- В блоке Фильтр вложений выполните одно из следующих действий:

- Не применять фильтр. Если выбран этот вариант, компонент Защита от почтовых угроз не фильтрует файлы, вложенные в сообщения электронной почты.

- Переименовывать вложения указанных типов. Если выбран этот вариант, компонент Защита от почтовых угроз заменяет последний символ расширения вложенных файлов указанных типов на символ подчеркивания (например, attachment.doc_). Таким образом, чтобы открыть файл, пользователю нужно переименовать файл.

- Удалять вложения указанных типов. Если выбран этот вариант, компонент Защита от почтовых угроз удаляет из сообщений электронной почты вложенные файлы указанных типов.

- Если на предыдущем шаге инструкции вы выбрали вариант Переименовывать вложения указанных типов или вариант Удалять вложения указанных типов, установите флажки напротив нужных типов файлов.

- Сохраните внесенные изменения.

Экспорт и импорт списка расширений для фильтра вложений

Вы можете экспортировать список расширений для работы фильтра вложений в файл в формате XML. Вы можете использовать функцию экспорта / импорта для резервного копирования списка расширений или для миграции списка на другой сервер.

В началоПроверка почты в Microsoft Office Outlook

Во время установки Kaspersky Endpoint Security в программу Microsoft Office Outlook (далее также "Outlook") встраивается расширение компонента Защита от почтовых угроз. Оно позволяет перейти к настройке параметров компонента Защита от почтовых угроз из программы Outlook, а также указать, в какой момент проверять сообщения электронной почты на присутствие вирусов и других программ, представляющих угрозу. Расширение компонента Защита от почтовых угроз для Outlook может проверять входящие и исходящие сообщения, переданные по протоколам POP3, SMTP, NNTP, IMAP и MAPI. Также Kaspersky Endpoint Security поддерживает работу с другими почтовыми клиентами (в том числе с Microsoft Outlook Express, Windows Mail и Mozilla Thunderbird).

Расширение компонента Защита от почтовых угроз поддерживает работу с Outlook 2010, 2013, 2016, 2019.

Работая с почтовым клиентом Mozilla Thunderbird, компонент Защита от почтовых угроз не проверяет на вирусы и другие программы, представляющие угрозу, сообщения, передаваемые по протоколу IMAP, в случае если используются фильтры, перемещающие сообщения из папки Входящие.

В программе Outlook входящие сообщения сначала проверяет компонент Защита от почтовых угроз (если в интерфейсе программы Kaspersky Endpoint Security включена проверка трафика POP3 / SMTP / NNTP / IMAP), затем входящие сообщения проверяет расширение компонента Защита от почтовых угроз для Outlook. Если компонент Защита от почтовых угроз обнаруживает в сообщении вредоносный объект, он уведомляет вас об этом.

Настройка параметров компонента Защита от почтовых угроз из программы Outlook доступна в том случае, если в интерфейсе программы Kaspersky Endpoint Security подключено расширение для Microsoft Outlook.

Исходящие сообщения сначала проверяет расширение компонента Защита от почтовых угроз для Outlook, а затем проверяет компонент Защита от почтовых угроз.

В случае проверки почты с помощью расширения компонента Защита от почтовых угроз для Outlook рекомендуется использовать режим кеширования сервера Exchange (Use Cached Exchange Mode). Более подробную информацию о режиме кеширования Exchange и рекомендации по его использованию вы можете найти в базе знаний Microsoft.

Чтобы настроить режим работы расширения компонента Защита от почтовых угроз для Outlook с помощью Kaspersky Security Center, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Базовая защита → Защита от почтовых угроз.

- В блоке Уровень безопасности нажмите на кнопку Настройка.

- В открывшемся окне в блоке Встраивание в систему нажмите на кнопку Настройка.

- В окне Защита почты выполните следующие действия:

- Установите флажок Проверять при получении, если вы хотите, чтобы расширение компонента Защита от почтовых угроз для Outlook проверяло входящие сообщения в момент их поступления в почтовый ящик.

- Установите флажок Проверять при прочтении, если вы хотите, чтобы расширение компонента Защита от почтовых угроз для Outlook проверяло входящие сообщения в тот момент, когда пользователь открывает их для чтения.

- Установите флажок Проверять при отправке, если вы хотите, чтобы расширение компонента Защита от почтовых угроз для Outlook проверяло исходящие сообщения в момент их отправки.

- Сохраните внесенные изменения.

Защита от сетевых угроз

Компонент Защита от сетевых угроз (англ. IDS – Intrusion Detection System) отслеживает во входящем сетевом трафике активность, характерную для сетевых атак. Обнаружив попытку сетевой атаки на компьютер пользователя, Kaspersky Endpoint Security блокирует сетевое соединение с атакующим компьютером. Описания известных в настоящее время видов сетевых атак и методов борьбы с ними содержатся в базах Kaspersky Endpoint Security. Список сетевых атак, которые обнаруживает компонент Защита от сетевых угроз, пополняется в процессе обновления баз и модулей программы.

Включение и выключение Защиты от сетевых угроз

По умолчанию Защита от сетевых угроз включена и работает в оптимальном режиме. При необходимости вы можете выключить Защиту от сетевых угроз.

Чтобы включить или выключить Защиту от сетевых угроз, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от сетевых угроз.

- Используйте переключатель Защита от сетевых угроз, чтобы включить или выключить компонент.

- Сохраните внесенные изменения.

В результате, если Защита от сетевых угроз включена, Kaspersky Endpoint Security отслеживает во входящем сетевом трафике активность, характерную для сетевых атак. Обнаружив попытку сетевой атаки на компьютер пользователя, Kaspersky Endpoint Security блокирует сетевое соединение с атакующим компьютером.

В началоБлокирование атакующего компьютера

Чтобы заблокировать атакующий компьютер, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от сетевых угроз.

- Установите флажок Добавлять атакующий компьютер в список блокирования на N мин.

Если переключатель включен, компонент Защита от сетевых угроз добавляет атакующий компьютер в список блокирования. Это означает, что компонент Защита от сетевых угроз блокирует сетевое соединение с атакующим компьютером после первой попытки сетевой атаки в течение заданного времени, чтобы автоматически защитить компьютер пользователя от возможных будущих сетевых атак с этого адреса.

Вы можете посмотреть список блокирования в окне инструмента Мониторинг сети.

Kaspersky Endpoint Security очищает список блокирования при перезапуске программы и при изменении параметров Защиты от сетевых угроз.

- Измените время блокирования атакующего компьютера в поле, расположенном справа от флажка Добавлять атакующий компьютер в список блокирования на N мин.

- Сохраните внесенные изменения.

В результате Kaspersky Endpoint Security, обнаружив попытку сетевой атаки на компьютер пользователя, блокирует все соединения с атакующим компьютером.

В началоНастройка адресов исключений из блокирования

Kaspersky Endpoint Security может распознать сетевую атаку и заблокировать безопасное сетевое соединение, по которому передается большое количество пакетов (например, от камер наблюдения). Для работы с доверенными устройствами вы можете добавить IP-адреса этих устройств в список исключений.

Чтобы настроить адреса исключений из блокирования, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от сетевых угроз.

- Нажмите на ссылку Настроить исключения.

- В открывшемся окне нажмите на кнопку Добавить.

- Введите IP-адрес компьютера, сетевые атаки с которого не должны блокироваться.

- Сохраните внесенные изменения.

В результате Kaspersky Endpoint Security не отслеживает активность от устройств из списка исключений.

В началоЭкспорт и импорт списка исключений из блокирования

Вы можете экспортировать список исключений в файл в формате XML. Далее вы можете вносить изменения в файл, чтобы, например, добавить большое количество однотипных адресов. Также вы можете использовать функцию экспорта / импорта для резервного копирования списка исключений или для миграции списка на другой сервер.

Как экспортировать / импортировать список исключений в Консоли администрирования (MMC)

Как экспортировать / импортировать список исключений в Web Console и Cloud Console

В началоНастройка защиты от сетевых атак по типам

Kaspersky Endpoint Security позволяет управлять защитой от следующих типов сетевых атак:

- Атака типа Интенсивные сетевые запросы (англ. Network Flooding) – атака на сетевые ресурсы организации (например, веб-серверы). Атака заключается в отправке большого количества запросов для превышения пропускной способности сетевых ресурсов. Таким образом пользователи не могут получить доступ к сетевым ресурсам организации.

- Атака типа Сканирование портов заключается в сканировании UDP- и TCP-портов, а также сетевых служб на компьютере. Атака позволяет определить степень уязвимости компьютера перед более опасными видами сетевых атак. Сканирование портов также позволяет злоумышленнику определить операционную систему на компьютере и выбрать подходящие для нее сетевые атаки.

- Атака типа MAC-спуфинг заключается в изменении MAC-адреса сетевого устройства (сетевой карты). В результате злоумышленник может перенаправить данные, отправленные на устройство, на другое устройство и получить доступ к этим данным. Kaspersky Endpoint Security позволяет блокировать атаки MAC-спуфинга и получать уведомления об атаках.

Вы можете выключить обнаружение этих типов атак, так как некоторые разрешенные программы выполняют действия, характерные для таких атак. Таким образом, вы можете избежать ложных срабатываний.

По умолчанию Kaspersky Endpoint Security не отслеживает атаки типа Интенсивные сетевые запросы, Сканирование портов и MAC-спуфинг.

Чтобы настроить защиту от сетевых атак по типам, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Защита от сетевых угроз.

- Используйте переключатель Считать атаками сканирование портов и интенсивные сетевые запросы, чтобы включить или выключить обнаружение атак.

- Используйте переключатель Защита от MAC-спуфинга.

- В блоке При обнаружении атаки MAC-спуфинг выберите один из следующих вариантов:

- Только уведомлять.

- Уведомлять и блокировать.

- Сохраните внесенные изменения.

Сетевой экран

Сетевой экран блокирует несанкционированные подключения к компьютеру во время работы в интернете или локальной сети. Также Сетевой экран контролирует сетевую активность программ на компьютере. Это позволяет защитить локальную сеть организации от кражи персональных данных и других атак. Компонент обеспечивает защиту компьютера с помощью антивирусных баз, облачной службы Kaspersky Security Network и предустановленных сетевых правил.

Для взаимодействия с Kaspersky Security Center программа использует Агент администрирования. При этом Сетевой экран автоматически создает сетевые правила, необходимые для работы Агента администрирования и программы. В результате Сетевой экран открывает некоторые порты на компьютере. Набор портов отличается в зависимости от роли компьютера (например, точка распространения). Подробнее о портах, которые будут открыты на компьютере, см. в справке Kaspersky Security Center.

Сетевые правила

Вы можете настроить сетевые правила на следующих уровнях:

- Сетевые пакетные правила. Используются для ввода ограничений на сетевые пакеты независимо от программы. Такие правила ограничивают входящую и исходящую сетевую активность по определенным портам выбранного протокола передачи данных. Kaspersky Endpoint Security имеет предустановленные сетевые пакетные правила с разрешениями, рекомендованными специалистами "Лаборатории Касперского".

- Сетевые правила программ. Используются для ограничения сетевой активности конкретной программы. Учитываются не только характеристики сетевого пакета, но и конкретная программа, которой адресован этот сетевой пакет, либо которая инициировала отправку этого сетевого пакета.

Контроль доступа программ к ресурсам операционной системы, процессам и персональным данным обеспечивает компонент Предотвращение вторжений с помощью прав программ.

Во время первого запуска программы Сетевой экран выполняет следующие действия:

- Проверяет безопасность программы с помощью загруженных антивирусных баз.

- Проверяет безопасность программы в Kaspersky Security Network.

Для более эффективной работы Сетевого экрана вам рекомендуется принять участие в Kaspersky Security Network.

- Помещает программу в одну из групп доверия: Доверенные, Слабые ограничения, Сильные ограничения, Недоверенные.

Группа доверия определяет права, которые Kaspersky Endpoint Security использует для контроля активности программ. Kaspersky Endpoint Security помещает программу в группу доверия в зависимости от уровня опасности, которую эта программа может представлять для компьютера.

Kaspersky Endpoint Security помещает программу в группу доверия для компонентов Сетевой экран и Предотвращение вторжений. Изменить группу доверия только для Сетевого экрана или только для Предотвращения вторжений невозможно.

Если вы отказались принимать участие в KSN или отсутствует сеть, Kaspersky Endpoint Security помещает программу в группу доверия в зависимости от параметров компонента Предотвращение вторжений. После получения данных о репутации программы от KSN группа доверия может быть изменена автоматически.

- Блокирует сетевую активность программы в зависимости от группы доверия. Например, программам из группы доверия "Сильные ограничения" запрещены любые сетевые соединения.

При следующем запуске программы Kaspersky Endpoint Security проверяет целостность программы. Если программа не была изменена, компонент применяет к ней текущие сетевые правила. Если программа была изменена, Kaspersky Endpoint Security исследует программу как при первом запуске.

Приоритеты сетевых правил

Каждое правило имеет приоритет. Чем выше правило в списке, тем выше его приоритет. Если сетевая активность добавлена в несколько правил, Сетевой экран регулирует сетевую активность по правилу с высшим приоритетом.

Сетевые пакетные правила имеют более высокий приоритет, чем сетевые правила программ. Если для одного и того же вида сетевой активности заданы и сетевые пакетные правила, и сетевые правила программ, то эта сетевая активность обрабатывается по сетевым пакетным правилам.

Сетевые правила программ имеют особенность. Сетевые правило программ включает в себя правила доступа по статусу сети: публичная, локальная, доверенная. Например, для группы доверия "Сильные ограничения" по умолчанию запрещена любая сетевая активность программы в сетях всех статусов. Если для отдельной программы (родительская программа) задано сетевое правило, то дочерние процессы других программ будут выполнены в соответствии с сетевым правилом родительской программы. Если сетевое правило для программы отсутствует, дочерние процессы будут выполнены в соответствии с правилом доступа к сетям группы доверия.

Например, вы запретили любую сетевую активность всех программ для сетей всех статусов, кроме браузера X. Если в браузере X (родительская программа) запустить установку браузера Y (дочерний процесс), то установщик браузера Y получит доступ к сети и загрузит необходимые файлы. После установки браузеру Y будут запрещены любые сетевые соединения в соответствии с параметрами Сетевого экрана. Чтобы запретить установщику браузера Y сетевую активность в качестве дочернего процесса, необходимо добавить сетевое правило для установщика браузера Y.

Статусы сетевых соединений

Сетевой экран позволяет контролировать сетевую активность в зависимости от статуса сетевого соединения. Kaspersky Endpoint Security получает статус сетевого соединения от операционной системы компьютера. Статус сетевого соединения в операционной системе задает пользователь при настройке подключения. Вы можете изменить статус сетевого соединения в параметрах Kaspersky Endpoint Security. Сетевой экран будет контролировать сетевую активность в зависимости от статуса сети в параметрах Kaspersky Endpoint Security, а не операционной системы.

Выделены следующие статусы сетевого соединения:

- Публичная сеть. Сеть не защищена антивирусными программами, сетевыми экранами, фильтрами (например, Wi-Fi в кафе). Пользователю компьютера, подключенного к такой сети, Сетевой экран закрывает доступ к файлам и принтерам этого компьютера. Сторонние пользователи также не могут получить доступ к информации через папки общего доступа и удаленный доступ к рабочему столу этого компьютера. Сетевой экран фильтрует сетевую активность каждой программы в соответствии с сетевыми правилами этой программы.

Сетевой экран по умолчанию присваивает статус Публичная сеть сети Интернет. Вы не можете изменить статус сети Интернет.

- Локальная сеть. Сеть для пользователей, которым ограничен доступ к файлам и принтерам этого компьютера (например, для локальной сети организации или для домашней сети).

- Доверенная сеть. Безопасная сеть, во время работы в которой компьютер не подвергается атакам и попыткам несанкционированного доступа к данным. Для сетей с этим статусом Сетевой экран разрешает любую сетевую активность в рамках этой сети.

Включение и выключение Сетевого экрана

По умолчанию Сетевой экран включен и работает в оптимальном режиме.

Чтобы включить или выключить Сетевой экран выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Сетевой экран.

- Используйте переключатель Сетевой экран, чтобы включить или выключить компонент.

- Сохраните внесенные изменения.

Изменение статуса сетевого соединения

Сетевой экран по умолчанию присваивает статус Публичная сеть сети Интернет. Вы не можете изменить статус сети Интернет.

Чтобы изменить статус сетевого соединения, выполните следующие действия:

- В главном окне программы нажмите на кнопку

.

. - В окне параметров программы выберите раздел Базовая защита → Сетевой экран.

- Нажмите на кнопку Доступные сети.

- Выберите сетевое соединение, статус которого вы хотите изменить.

- В графе Тип сети выберите статус сетевого соединения:

- Публичная сеть. Сеть не защищена антивирусными программами, сетевыми экранами, фильтрами (например, Wi-Fi в кафе). Пользователю компьютера, подключенного к такой сети, Сетевой экран закрывает доступ к файлам и принтерам этого компьютера. Сторонние пользователи также не могут получить доступ к информации через папки общего доступа и удаленный доступ к рабочему столу этого компьютера. Сетевой экран фильтрует сетевую активность каждой программы в соответствии с сетевыми правилами этой программы.

- Локальная сеть. Сеть для пользователей, которым ограничен доступ к файлам и принтерам этого компьютера (например, для локальной сети организации или для домашней сети).

- Доверенная сеть. Безопасная сеть, во время работы в которой компьютер не подвергается атакам и попыткам несанкционированного доступа к данным. Для сетей с этим статусом Сетевой экран разрешает любую сетевую активность в рамках этой сети.

- Сохраните внесенные изменения.

Работа с сетевыми пакетными правилами

Вы можете выполнить следующие действия в процессе работы с сетевыми пакетными правилами:

- Создать новое сетевое пакетное правило.

Вы можете создать новое сетевое пакетное правило, сформировав набор условий и действий над сетевыми пакетами и потоками данных.

- Включить и выключить сетевое пакетное правило.

Все сетевые пакетные правила, созданные Сетевым экраном по умолчанию, имеют статус Включено. Если сетевое пакетное правило включено, Сетевой экран применяет это правило.

Вы можете выключить любое сетевое пакетное правило, выбранное в списке сетевых пакетных правил. Если сетевое пакетное правило выключено, Сетевой экран временно не применяет это правило.

Новое сетевое пакетное правило, созданное пользователем, по умолчанию добавляется в список сетевых пакетных правил со статусом Включено.

- Изменить параметры существующего сетевого пакетного правила.

После того как вы создали новое сетевое пакетное правило, вы всегда можете вернуться к настройке его параметров и изменить нужные.

- Изменить действие Сетевого экрана для сетевого пакетного правила.

В списке сетевых пакетных правил вы можете изменить действие, которое Сетевой экран выполняет, обнаружив сетевую активность указанного сетевого пакетного правила.

- Изменить приоритет сетевого пакетного правила.

Вы можете повысить или понизить приоритет выбранного в списке сетевого пакетного правила.

- Удалить сетевое пакетное правило.

Вы можете удалить сетевое пакетное правило, если вы не хотите, чтобы Сетевой экран применял это правило при обнаружении сетевой активности, и чтобы оно отображалось в списке сетевых пакетных правил со статусом Выключено.

Создание сетевого пакетного правила

Вы можете создать сетевое пакетное правило следующими способами:

- С помощью инструмента Мониторинг сети.