Inicio del Cifrado de unidad BitLocker

Antes de comenzar el cifrado de disco completo, es aconsejable asegurarse de que el equipo no esté infectado. Para ello, ejecute la tarea Análisis completo o Análisis de áreas críticas. Cifrar un disco completo en un equipo infectado con un rootkit puede provocar que el equipo se inutilice.

Para usar el Cifrado de unidad BitLocker en equipos con sistemas operativos Windows para servidores, puede ser necesario instalar el componente Cifrado de unidad BitLocker. Instale el componente con las herramientas del sistema operativo (Asistente para añadir roles y componentes). Para obtener más información sobre cómo instalar el Cifrado de unidad BitLocker, consulte la documentación de Microsoft.

Cómo ejecutar el Cifrado de unidad BitLocker mediante la Consola de administración (MMC)

Cómo ejecutar el Cifrado de unidad BitLocker mediante Web Console y Cloud Console

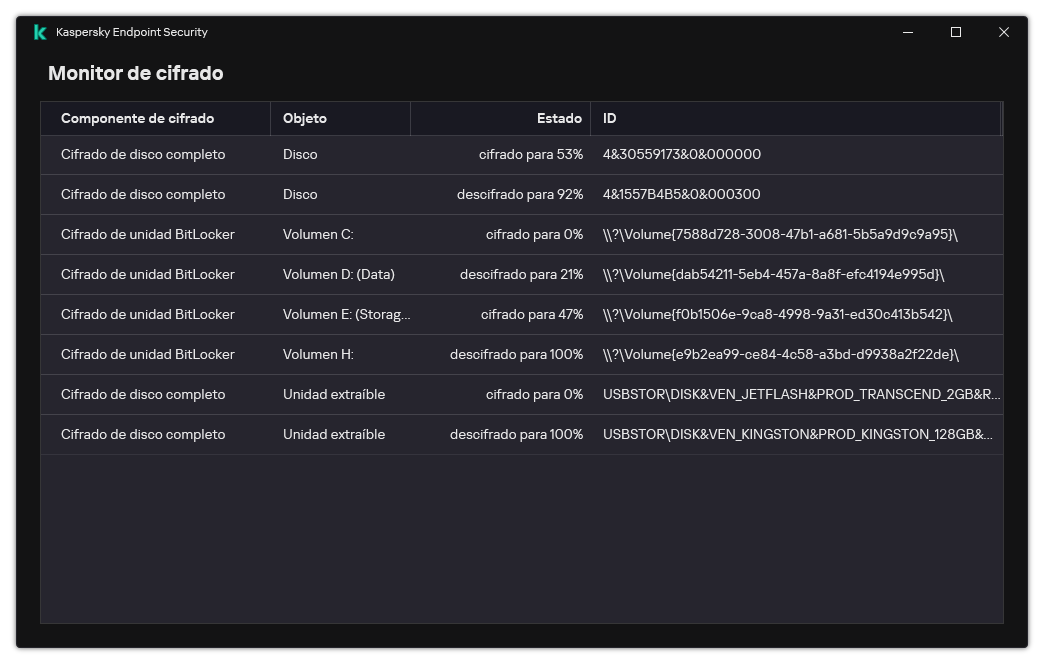

Puede utilizar la herramienta Monitor de cifrado para controlar el proceso de cifrado o descifrado del disco en el equipo de un usuario. Puede ejecutar la herramienta Monitor de cifrado desde la ventana principal de la aplicación.

Monitor de cifrado

Después de aplicar la directiva, la aplicación muestra las siguientes preguntas según la configuración de la autenticación:

- Solo TPM. No se requiere la acción del usuario. El disco se cifrará cuando se reinicie el equipo.

- TPM + PIN/Contraseña. Si un módulo TPM está disponible, se abre una ventana para escribir el código PIN. Si un módulo TPM no está disponible, verá una ventana de contraseña para la autenticación previa al arranque.

- Solo contraseña. Verá una ventana de solicitud de contraseña para la autenticación previa al inicio.

Si el modo de compatibilidad con los Estándares federales de procesamiento de la información está habilitado para el sistema operativo del equipo, entonces en Windows 8 y versiones anteriores del sistema operativo se mostrará una solicitud para conectar un dispositivo de almacenamiento para guardar el archivo clave de recuperación. Puede guardar varios archivos de clave de recuperación en un solo dispositivo de almacenamiento.

Después de establecer una contraseña o un PIN, BitLocker le pedirá que reinicie su equipo para completar el cifrado. A continuación, el usuario debe pasar por el procedimiento de autenticación de BitLocker. Tras el procedimiento de autenticación, el usuario debe iniciar sesión en el sistema. Una vez que el sistema operativo se haya cargado, BitLocker completará el cifrado.

Si no hay acceso a claves de cifrado, el usuario puede solicitar que el administrador de la red local le proporcione una clave de recuperación (siempre que la clave de recuperación no se haya guardado anteriormente en el dispositivo USB o se haya perdido).

Configuración del componente Cifrado de unidad BitLocker

Parámetro |

Descripción |

|---|---|

Activar el uso de autenticación BitLocker que requiera entrada de teclado de prearranque en tabletas |

Esta casilla de verificación activa o desactiva el uso de la autenticación que requiere la entrada de datos en un entorno de prearranque, incluso si la plataforma no tiene la capacidad de entrada de prearranque (por ejemplo, con los teclados de la pantalla táctil de las tabletas). La pantalla táctil de las tabletas no está disponible en el entorno de prearranque. Para completar la autenticación BitLocker en tabletas, el usuario debe conectar un teclado USB, por ejemplo. Si selecciona, se permite el uso de la autenticación que requiere la entrada de prearranque en las tabletas. Se recomienda utilizar esta configuración solo en dispositivos con herramientas alternativas de entrada de datos en un entorno de prearranque, como un teclado USB, además de los teclados de la pantalla táctil. Si se desactiva, el Cifrado de unidad BitLocker no es posible en tabletas. |

Utilizar cifrado de hardware (Windows 8 y versiones posteriores) |

Si se selecciona, la aplicación utiliza el cifrado basado en hardware, lo que le permite aumentar la velocidad de cifrado y utilizar menos recursos del equipo. |

Cifrar solo el espacio en disco utilizado (reduce el tiempo de cifrado) |

Esta casilla activa o desactiva la opción que limita el área de cifrado solo a los sectores del disco duro que están ocupados. Este límite le permite reducir el tiempo de cifrado. Activar o desactivar la función Cifrar solo el espacio en disco utilizado (reduce el tiempo de cifrado) después de iniciar el cifrado no modifica esta configuración hasta que se descifran los discos duros. Debe seleccionar o desactivar la casilla de verificación antes de iniciar el cifrado. Si se selecciona, solo se cifran las partes del disco duro ocupadas por archivos. Kaspersky Endpoint Security cifra automáticamente los datos a medida que se añaden. Si se desactiva, se cifra todo el disco duro, incluidos los fragmentos restantes de los archivos que se han modificado o eliminado previamente. Se recomienda esta opción para nuevos discos duros cuyos datos no se han modificado ni eliminado. Si va a aplicar cifrado a una unidad de disco que está ya en uso, se recomienda que cifre la unidad de disco completa. Esto garantiza la protección de todos los datos, incluso los datos eliminados que son potencialmente recuperables. Esta casilla de verificación está desactivada de forma predeterminada. |

Método de autenticación |

Solo contraseña (Windows 8 y versiones posteriores) Si se selecciona esta opción, Kaspersky Endpoint Security solicita una contraseña al usuario cada vez que este intenta acceder a la unidad cifrada. Se puede seleccionar cuando el módulo de plataforma segura (TPM) no se está utilizando. Módulo de plataforma segura (TPM) Si se selecciona esta opción, BitLocker utiliza el módulo de plataforma segura (TPM). Un módulo de plataforma segura (TPM) es un microchip desarrollado para proporcionar funciones básicas relacionadas con la seguridad (por ejemplo, para almacenar claves de cifrado). Un módulo de plataforma segura se suele instalar en la placa base del equipo e interactúa con todos los otros componentes del sistema a través del bus de hardware. En equipos con Windows 7 o Windows Server 2008 R2, solo es posible utilizar el cifrado con módulo TPM. El cifrado BitLocker no está disponible en equipos que no cuentan con este módulo. No es posible utilizar una contraseña en tales equipos. Un dispositivo equipado con un módulo de plataforma segura puede crear claves de cifrado que solo con dicho dispositivo se pueden descifrar. El módulo de plataforma segura cifra las claves de cifrado con su propia clave raíz de almacenamiento. La clave raíz de almacenamiento se guarda en el módulo de plataforma segura, lo que proporciona un nivel adicional de protección contra los intentos de piratear las claves de cifrado. Esta acción está seleccionada de forma predeterminada. Puede establecer una capa de protección adicional para acceder a la clave de cifrado, y cifrar la clave con una contraseña o PIN:

|