Migration der vertrauenswürdigen Zone für KSWS

Die vertrauenswürdige Zone ist eine Liste mit Objekten und Programmen, die nicht von Kaspersky Endpoint Security untersucht werden. Diese Liste wird vom Systemadministrator erstellt. Sie können Objekte der vertrauenswürdigen Zone von KSWS nach KES migrieren und dazu den Assistenten für das Massenkonvertieren von Richtlinien und Aufgaben oder den Assistenten zum Erstellen einer neuen KES-Richtlinie, die auf der KSWS-Richtlinie basiert verwenden. KSWS und KES haben eine unterschiedliche Auswahl von Komponenten und Funktionen, daher müssen Sie nach der Migration überprüfen, ob die Ausnahmen den Sicherheitsanforderungen Ihres Unternehmens entsprechen. Auch die Methoden, mit denen Ausnahmen zur vertrauenswürdigen Zone hinzugefügt werden, sind für KES und KSWS unterschiedlich. Der Migrations-Assistent bietet keine Tools zur Migration aller KSWS-Ausnahmen. Das bedeutet, dass Sie nach der Migration einige KSWS-Ausnahmen manuell hinzufügen müssen.

Um das korrekte Funktionieren von Kaspersky Endpoint Security auf den Servern sicherzustellen, wird empfohlen, Dateien, die für das Funktionieren von Servern wichtig sind, der vertrauenswürdigen Zone hinzuzufügen. Für SQL-Server müssen Sie MDF- und LDF-Datenbankdateien hinzufügen. Für Microsoft Exchange-Server müssen Sie CHK-, EDB-, JRS-, LOG- und JSL-Dateien hinzufügen. Sie können Masken verwenden, z. B. C:\Program Files (x86)\Microsoft SQL Server\*.mdf.

Ab Kaspersky Endpoint Security 12.6 für Windows gehören Untersuchungsausnahmen und vertrauenswürdige Programme zur vertrauenswürdigen Zone. Vordefinierte Untersuchungsausnahmen und vertrauenswürdige Programme vereinfachen die schnelle Konfiguration von Kaspersky Endpoint Security auf SQL-Servern, Microsoft Exchange-Servern und System Center Configuration Manager. Das bedeutet, dass Sie auf Servern nicht manuell eine vertrauenswürdige Zone für die App einrichten müssen.

Methoden zum Erstellen der vertrauenswürdige Zone für KES und KSWS.

KSWS |

|

KES |

|---|---|---|

Untersuchungsobjekt |

|

|

|

(wird nicht migriert) |

|

|

→ |

Datei oder Ordner |

|

→ |

Datei oder Ordner |

|

(wird nicht migriert) |

|

Erkanntes Objekt |

→ |

Objektname |

Vertrauenswürdige Prozesse |

→ |

Vertrauenswürdige Programme |

Migration untersuchter Objekte

KSWS-Ausnahmen, in deren Eigenschaften die Methode Untersuchungsobjekt ausgewählt ist, werden mit gewissen Einschränkungen in KES-Ausnahmen migriert, in deren Eigenschaften die Methode Datei oder Ordner ausgewählt ist. Die Migration einer Ausnahme ist von der Methode zur Objektauswahl abhängig:

- Vordefinierter Bereich – nicht migrieren.

Solche Ausnahmen müssen Sie nach der Migration manuell hinzufügen. Ausnahmen in Form vordefinierter Bereiche müssen in den Einstellungen der Aufgabe Schadsoftware-Untersuchung konfiguriert werden.

- Datenträger, Ordner oder Netzwerkpfad – in KES-Ausnahmen migrieren, in deren Eigenschaften die Methode „Datei oder Ordner“ ausgewählt ist.

- Datei – in KES-Ausnahmen migrieren, in deren Eigenschaften die Methode „Datei oder Ordner“ ausgewählt ist.

- Skriptdatei oder Webadresse – nicht migrieren.

Solche Ausnahmen müssen Sie nach der Migration manuell hinzufügen. Ausnahmen in Form von Skript-Webadressen müssen zu den vertrauenswürdigen Webadressen für den „Schutz vor Web-Bedrohungen“ hinzugefügt werden.

Wenn das Kontrollkästchen Auch für Unterordner übernehm für das untersuchte Objekt aktiviert ist, wird diese Einstellung in die KES-Ausnahme migriert (Kontrollkästchen Unterordner einschließen).

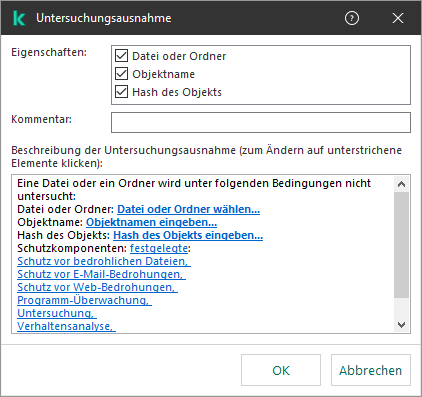

Einstellungen der KES-Ausnahme

Einstellungen der KSWS-Ausnahme

Migration erkannter Objekte

KSWS-Ausnahmen, in deren Eigenschaften die Methode Erkanntes Objekt ausgewählt ist, werden in KES-Ausnahmen migriert, in deren Eigenschaften die Methode Objektname ausgewählt ist. Der Name des erkannten Objekts entspricht der Klassifikation der Kaspersky-Enzyklopädie (z. B. Email-Worm, Rootkit oder RemoteAdmin). Kaspersky Endpoint Security unterstützt Masken mit einem Fragezeichen ? (Platzhalter für ein beliebiges einzelnes Zeichen) und dem Sternchen * (Platzhalter für eine Zeichenfolge).

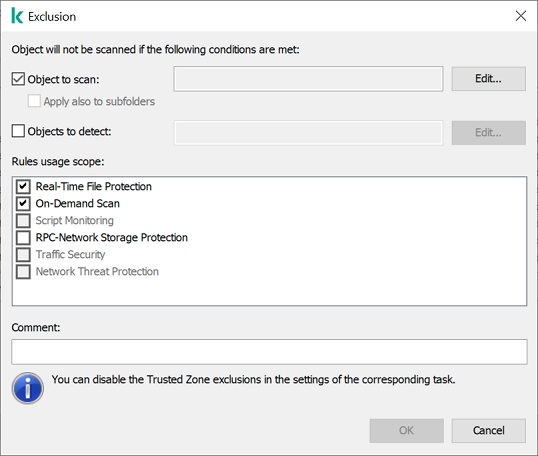

Migration des Verwendungsbereichs einer Ausnahme

Der Verwendungsbereich einer Ausnahme ist eine Auswahl von Komponenten, für welche die Ausnahme gilt. KES und KSWS verfügen über eine unterschiedliche Auswahl von Komponenten. Deshalb kann der Migrations-Assistent den Verwendungsbereich einer Ausnahme nicht migrieren. Wenn also im KSWS-Verwendungsbereich mindestens eine Komponente ausgewählt ist, wendet KES die Ausnahme auf alle App-Komponenten an.

Einen KSWS-Verwendungsbereich können Sie in den Einstellungen der vertrauenswürdigen Zone sowie in den Einstellungen der KSWS-Schutzkomponenten konfigurieren. Aktivieren oder deaktivieren Sie dazu das Kontrollkästchen Vertrauenswürdige Zone anwenden im entsprechenden Abschnitt der Richtlinie. In den Einstellungen der KES-Schutzkomponenten gibt es dieses Kontrollkästchen nicht. Das bedeutet, dass der Status der vertrauenswürdigen Zone in individuellen Komponenteneinstellungen bei der Migration verloren geht. Wählen Sie nach Abschluss der Migration die Komponenten aus, für welche die Ausnahme in den Einstellungen der vertrauenswürdigen Zone in der KES-Richtlinie gilt.

Kommentare zur Migration

Kommentare aus der vertrauenswürdigen Zone für KSWS werden unverändert in Kommentare einer KES-Ausnahme migriert.

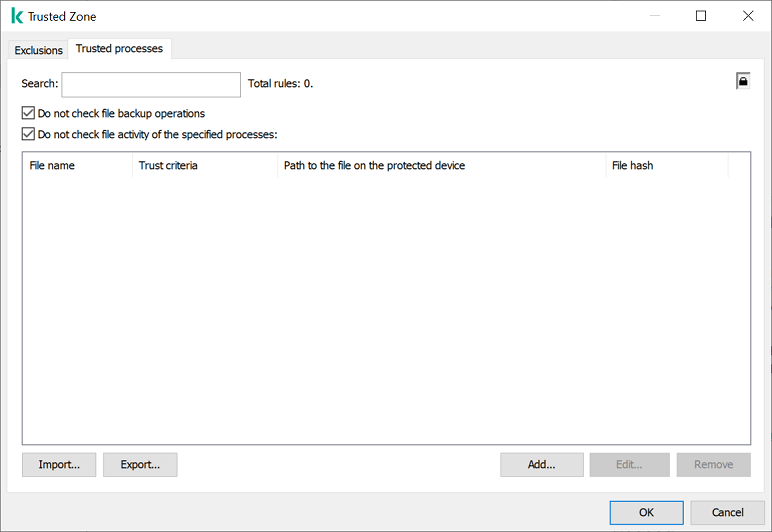

Vertrauenswürdige Prozesse migrieren

Vertrauenswürdige Prozesse von KSWS werden ohne Einschränkungen in vertrauenswürdige Prozesse von KES migriert. Die Migration von vertrauenswürdigen Prozessen ist von der Methode zur Objektauswahl abhängig:

- Pfad der Datei auf dem geschützten Gerät – in die vertrauenswürdigen Anwendungen für KES migrieren.

- Datei-Hash – nicht migrieren.

Vertrauenswürdige Prozesse, die KSWS als Datei konfiguriert hat, werden nicht migriert. Solche vertrauenswürdigen Prozesse müssen Sie nach der Migration manuell hinzufügen.

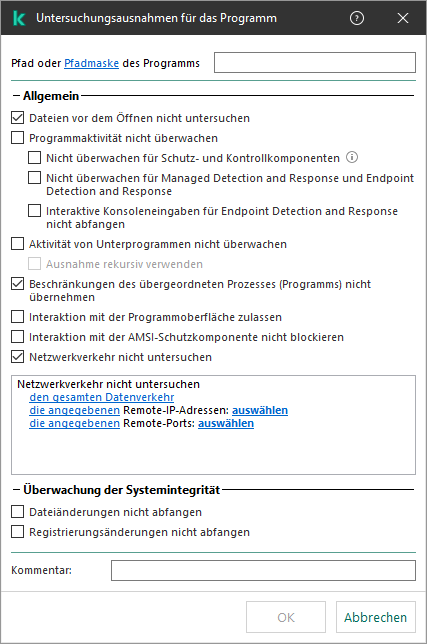

Wenn das Kontrollkästchen Datei-Aktivität beim Erstellen eines Backups nicht untersuchen in den Einstellungen des vertrauenswürdigen Prozesses aktiviert ist, wird diese Einstellung in die vertrauenswürdigen Anwendungen von KES migriert (Kontrollkästchen Programmaktivität nicht überwachen).

Einstellungen für vertrauenswürdige Anwendungen für KES

Einstellungen für vertrauenswürdige Prozesse für KSWS

Nach oben