GetThreats. Daten über erkannte Bedrohungen abrufen

Anzeigen einer Liste der erkannten Bedrohungen (Bericht über Bedrohungen). Dieser Bericht enthält Informationen über die Bedrohungen und die Virenaktivität während der letzten 30 Tage bevor der Bericht erstellt wurde.

Um den Befehl auszuführen, wechseln Sie zu dem Ordner, in dem sich die ausführbare Datei von Kaspersky Endpoint Security befindet.

Befehlssyntax

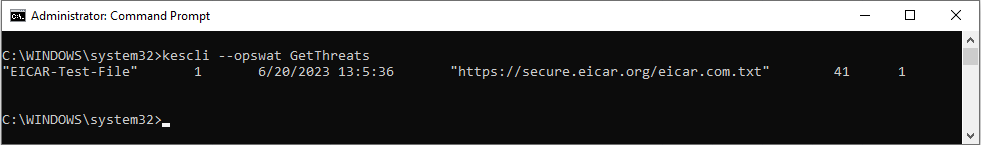

kescli --opswat GetThreats

Wenn dieser Befehl ausgeführt wird, sendet Kaspersky Endpoint Security eine Antwort mit dem folgenden Format:

<name of detected object> <type of object> <detection date and time> <path to file> <action on threat detection> <threat danger level>

Programm über die Befehlszeile verwalten

Typ des Objekts |

|

|

Unbekannt ( |

|

Viren ( |

|

Trojaner ( |

|

Schadsoftware ( |

|

Adware ( |

|

Dialer-Programme ( |

|

Anwendungen, mit denen Cyberkriminelle den Computer oder die Benutzerdaten beschädigen können ( |

|

Gepackte Objekte, mit deren Packverfahren bösartiger Code geschützt werden kann ( |

|

Unbekannte Objekte ( |

|

Bekannte Anwendungen ( |

|

Verdeckte Dateien ( |

|

Anwendungen, die Aufmerksamkeit erfordern ( |

|

Anomales Verhalten ( |

|

Nicht ermittelt ( |

|

Werbebanner ( |

|

Netzwerkangriff ( |

|

Registrierungszugriff ( |

|

Verdächtige Aktivität ( |

|

Schwachstellen ( |

|

Phishing ( |

|

Unerwünschter E-Mail-Anhang ( |

|

Schadsoftware, die von Kaspersky Security Network erkannt wurde ( |

|

Unbekannter Link ( |

|

Andere Schadsoftware ( |

Aktion beim Fund einer Bedrohung |

|

|

Unbekannt ( |

|

Bedrohung wurde neutralisiert ( |

|

Objekt war infiziert und wurde nicht desinfiziert ( |

|

Objekt befindet sich in einem Archiv und wurde nicht desinfiziert ( |

|

Objekt wurde desinfiziert ( |

|

Objekt wurde nicht desinfiziert ( |

|

Objekt wurde gelöscht ( |

|

Eine Backup-Kopie des Objekts wurde erstellt ( |

|

Objekt wurde ins Backup verschoben ( |

|

Objekt wurde beim Neustart des Computers gelöscht ( |

|

Objekt wurde beim Neustart des Computers desinfiziert ( |

|

Objekt wurde vom Benutzer ins Backup verschoben ( |

|

Objekt wurde zu den Ausnahmen hinzugefügt ( |

|

Objekt wurde beim Neustart des Computers ins Backup verschoben ( |

|

Fehlalarm ( |

|

Prozess wurde beendet ( |

|

Objekt wurde nicht erkannt ( |

|

Bedrohung kann nicht neutralisiert werden ( |

|

Objekt wurde wiederhergestellt ( |

|

Objekt wurde aufgrund einer Bedrohungsaktivität erstellt ( |

|

Objekt wurde beim Neustart des Computers wiederhergestellt ( |

|

Objekt wurde nicht bearbeitet ( |

Gefahrenstufe der Bedrohung |

|

|

Unbekannt |

|

Hoch |

|

Mittlere Untersuchung |

|

Niedrig |

|

Info (niedriger als Niedrig) |