Integracja EDR Agent z KATA (EDR)

EDR Agent instalowany jest na stacjach roboczych i serwerach w infrastrukturze informatycznej organizacji. Na tych komputerach EDR Agent stale monitoruje procesy, otwarte połączenia sieciowe i modyfikowane pliki oraz wysyła dane monitorujące do serwera za pomocą komponentu Central Node.

Aby zintegrować się z EDR (KATA), należy dodać komponent Endpoint Detection and Response (KATA) oraz skonfigurować EDR Agent.

W celu zapewnienia działania Endpoint Detection and Response (KATA) muszą być spełnione następujące warunki:

- Kaspersky Anti Targeted Attack Platform w wersji 5.0 lub nowszej.

- Kaspersky Security Center w wersji 14.2 lub nowszej. We wcześniejszych wersjach Kaspersky Security Center nie ma możliwości aktywowania funkcji Endpoint Detection and Response (KATA).

Integracja z Endpoint Detection and Response (KATA) obejmuje następujące etapy:

- Aktywowanie Endpoint Detection and Response (KATA)

Musisz zakupić osobną licencję dla korzystania z EDR (KATA) (dodatek Kaspersky Endpoint Detection and Response (KATA)).

Funkcja będzie dostępna po dodaniu oddzielnego klucza dla Kaspersky Endpoint Detection and Response (KATA). Zasady udzielania licencji dla autonomicznej funkcjonalności Endpoint Detection and Response (KATA) są takie same jak w przypadku udzielania licencji dla Kaspersky Endpoint Security.

Upewnij się, że funkcja EDR (KATA) znajduje się w licencji i jest uruchomiona w lokalnym interfejsie aplikacji.

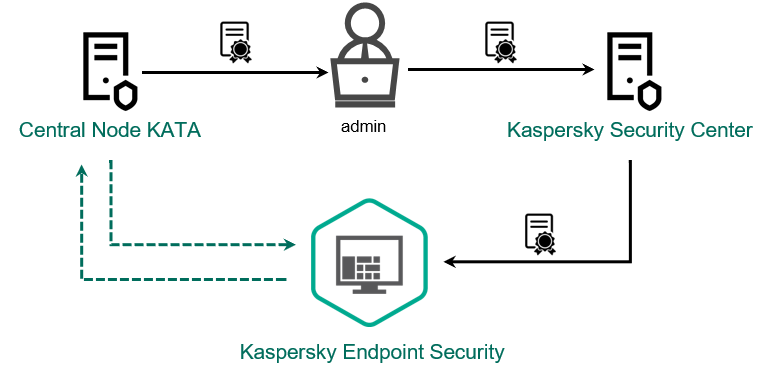

- Łączenie z węzłem centralnym

Kaspersky Anti Targeted Attack Platform wymaga ustanowienia zaufanego połączenia między Kaspersky Endpoint Security a komponentem Central Node. Aby skonfigurować zaufane połączenie, musisz użyć certyfikatu TLS. Możesz uzyskać certyfikat TLS w konsoli Kaspersky Anti Targeted Attack Platform (zobacz instrukcje w Pomoc Kaspersky Anti Targeted Attack Platform). Następnie musisz dodać certyfikat TLS do Kaspersky Endpoint Security (zobacz instrukcje poniżej).

Dodanie certyfikatu TLS do Kaspersky Endpoint Security

Domyślnie Kaspersky Endpoint Security sprawdza tylko certyfikat TLS węzła centralnego. Aby połączenie było bezpieczniejsze, możesz dodatkowo włączyć weryfikację komputera na Węźle Centralnym (uwierzytelnianie dwukierunkowe). Aby włączyć tę weryfikację, musisz włączyć uwierzytelnianie dwukierunkowe w ustawieniach węzła centralnego i Kaspersky Endpoint Security. Aby korzystać z uwierzytelniania dwukierunkowego, potrzebujesz również kontener kryptograficzny. Kontener kryptograficzny to archiwum PFX z certyfikatem i kluczem prywatnym. Kontener kryptograficzny można uzyskać w konsoli Kaspersky Anti Targeted Attack Platform (zobacz instrukcje w pliku Pomoc Kaspersky Anti Targeted Attack Platform).

Jak połączyć komputer Kaspersky Endpoint Security z węzłem centralnym przy użyciu Web Console

W rezultacie komputer zostanie dodany do konsoli Kaspersky Anti Targeted Attack Platform. Sprawdź stan działania komponentu, przeglądając Raport o stanie składników aplikacji. Stan działania komponentu można sprawdzić także w raportach, w lokalnym interfejsie Kaspersky Endpoint Security. Komponent Endpoint Detection and Response Expert (on-premise) zostanie dodany do listy komponentów Kaspersky Endpoint Security.

.

.