Содержание

- Интеграция Kaspersky Security Center с другими решениями

- Настройка доступа к веб-консоли KATA/KEDR

- Установка фонового соединения

- Экспорт событий в SIEM-системы

- Сценарий: Настройка экспорта событий в SIEM-системы

- Предварительные условия

- О событиях в Kaspersky Security Center

- Об экспорте событий

- О настройке экспорта событий в SIEM-системе

- Выбор событий для экспорта в SIEM-системы в формате Syslog

- Об экспорте событий в форматах CEF и LEEF

- Об экспорте событий в формате Syslog

- Настройка Kaspersky Security Center для экспорта событий в SIEM-систему

- Экспорт событий напрямую из базы данных

- Просмотр результатов экспорта

Интеграция Kaspersky Security Center с другими решениями

В этом разделе описывается, как настроить доступ из Kaspersky Security Center Web Console к другой программе "Лаборатории Касперского", например Kaspersky Endpoint Detection and Response и Kaspersky Managed Detection and Response. Также описано как настроить экспорт событий в SIEM-системы.

Настройка доступа к веб-консоли KATA/KEDR

Kaspersky Anti Targeted Attack (KATA) и Kaspersky Endpoint Detection and Response (KEDR) это два функциональных блока программы Kaspersky Anti Targeted Attack Platform. Вы можете управлять этими функциональными блоками с помощью веб-консоли для Kaspersky Anti Targeted Attack Platform (веб-консоль KATA / KEDR). Если вы используете и Kaspersky Security Center 13.2 Web Console и веб-консоль KATA / KEDR, вы можете настроить доступ к веб-консоли KATA / KEDR напрямую через интерфейс программы Kaspersky Security Center 13.2 Web Console.

Чтобы настроить доступ к веб-консоли KATA / KEDR:

- В раскрывающемся списке Параметры консоли выберите Интеграция.

Откроется окно Параметры консоли.

- Выберите закладку Интеграция.

- На закладке Интеграция выберите раздел KATA.

- Укажите веб-адрес веб-консоли KATA / KEDR в поле Веб-адрес веб-консоли KATA/KEDR.

- Нажмите на кнопку Сохранить.

Раскрывающийся список Расширенное управление добавляется в верхнюю часть главного окна программы. Вы можете использовать это меню, чтоб открывать веб-консоль KATA / KEDR. После того, как вы нажмете Advanced Cybersecurity, в вашем браузере откроется новая закладка с указанным вами веб-адресом.

Установка фонового соединения

Чтобы программа Kaspersky Security Center 13.2 Web Console могла выполнять свои фоновые задачи, вам необходимо установить межсервисное соединение между Kaspersky Security Center Web Console и Сервером администрирования. Вы можете установить это соединение, только если в вашей учетной записи есть право Изменение списков управления доступом объектов в функциональной области Общий функционал: Права пользователей.

Если вы устанавливаете плагин Kaspersky Endpoint Security для Windows 11.7.0 или обновляете плагин Kaspersky Endpoint Security для Windows с версии ниже 11.7 и фоновое соединение еще не установлено, отображается уведомление о том, что необходимо установить фоновое соединение. Также вам нужно будет предоставить учетной записи службы права Общий функционал: функциональная область Операции с Сервером администрирования.

Чтобы установить фоновое соединение:

- В раскрывающемся списке Параметры консоли выберите Интеграция.

Откроется окно Параметры консоли.

- Выберите закладку Интеграция.

- На закладке Интеграция выберите раздел Межсервисная интеграция.

- Переключите переключатель установки фонового соединения в положение: Установите фоновое соединение для межсервисной интеграции Включено.

- В разделе Служба, устанавливающая фоновое соединение, будет запущена на устройстве, на котором установлен Сервер Kaspersky Security Center Web Console нажмите на кнопку ОК.

Фоновое соединение между Kaspersky Security Center Web Console и Сервером администрирования установлено. Сервер администрирования создает учетную запись для фонового подключения, и эта учетная запись используется как служебная учетная запись для поддержания взаимодействия Kaspersky Security Center с другой программой или решением "Лаборатории Касперского". Имя этой учетной записи службы содержит префикс NWCSvcUser.

Сервер администрирования автоматически меняет пароль учетной записи службы каждые 30 дней в целях безопасности. Вы не можете удалить учетную запись службы вручную. Сервер администрирования автоматически удаляет эту учетную запись при отключении межсервисного соединения. Сервер администрирования создает единую учетную запись службы для каждой Консоли администрирования и назначает все учетные записи службы группе безопасности с именем ServiceNwcGroup. Сервер администрирования создает эту группу безопасности автоматически в процессе установки Kaspersky Security Center. Вы не можете удалить эту группу безопасности вручную.

Экспорт событий в SIEM-системы

В этом разделе описывается, как настроить экспорт событий в SIEM-системы.

Сценарий: Настройка экспорта событий в SIEM-системы

Kaspersky Security Center позволяет выполнять настройку одним из способов: экспорт в любую SIEM-систему, использующую формат Syslog, экспорт в QRadar, Splunk, ArcSight SIEM-системы, использующие форматы LEEF и CEF, или экспорт событий в SIEM-системы прямо из базы Kaspersky Security Center. По завершении этого сценария Сервер администрирования автоматически отправляет события в SIEM-систему.

Предварительные требования

Перед началом настройки экспорта событий в Kaspersky Security Center:

- Узнайте больше о методах экспорта событий.

- Убедитесь, что у вас есть значения системных параметров.

Вы можете выполнять шаги этого сценария в любом порядке.

Процесс экспорта событий в SIEM-систему состоит из следующих шагов:

- Настройка SIEM-системы для получения событий из Kaspersky Security Center

Инструкции: Настройка экспорта событий в SIEM-системе.

- Выбор события, которые вы хотите экспортировать в SIEM-систему:

Инструкции:

- Консоль администрирования: Выбор событий программ "Лаборатории Касперского" для экспорта в формате Syslog, Выбор общих событий для экспорта в формате Syslog.

- Kaspersky Security Center 13.2 Web Console Выбор событий программ "Лаборатории Касперского" для экспорта в формате Syslog, Выбор общих событий для экспорта в формате Syslog.

- Настройка экспорта событий в SIEM-систему одним из следующих способов:

- Укажите протоколы TCP/IP, UDP или TLS over TCP.

Инструкции:

- Консоль администрирования: Настройка экспорта событий в SIEM-системы.

- Kaspersky Security Center 13.2 Web Console Настройка экспорта событий в SIEM-системы.

- Использование экспорта событий напрямую из базы данных Kaspersky Security Center. В базе данных Kaspersky Security Center представлен набор публичных представлений; вы можете найти описание этих общедоступных представлений в документе klakdb.chm.

- Укажите протоколы TCP/IP, UDP или TLS over TCP.

Результаты

После настройки экспорта событий в SIEM-систему вы можете просматривать результаты экспорта, если вы выбрали события, которые хотите экспортировать.

Предварительные условия

При настройке автоматического экспорта событий в Kaspersky Security Center необходимо указать некоторые параметры SIEM-системы. Рекомендуется уточнить эти параметры заранее, чтобы подготовиться к настройке Kaspersky Security Center.

Для настройки автоматического экспорта событий в SIEM-систему необходимо знать значения следующих параметров:

О событиях в Kaspersky Security Center

Kaspersky Security Center позволяет получать информацию о событиях, произошедших в процессе работы Сервера администрирования и программ "Лаборатории Касперского", установленных на управляемых устройствах. Информация о событиях сохраняется в базе данных Сервера администрирования. Вы можете экспортировать эту информацию во внешние SIEM-системы. Экспорт информации о событиях во внешние SIEM-системы позволяет администраторам SIEM-систем оперативно реагировать на события системы безопасности, произошедшие на управляемых устройствах или группах администрирования.

Типы событий

В Kaspersky Security Center существуют следующие типы уведомлений:

- Общие события. Эти события возникают во всех управляемых программах "Лаборатории Касперского". Например, общее событие Вирусная атака. Общие события имеют строго определенные синтаксис и семантику. Общие события используются, например, в отчетах и панели мониторинга.

- Специфические события управляемых программ "Лаборатории Касперского". Каждая управляемая программа "Лаборатории Касперского" имеет собственный набор событий.

Источники событий

События могут генерироваться следующими программами:

- Компонентами программы Kaspersky Security Center:

- Управляемыми программами "Лаборатории Касперского".

Подробнее о событиях, генерируемых управляемыми программами "Лаборатории Касперского", см. в документации соответствующей программы.

Просмотреть полный список событий, которые может генерировать программа, можно на закладке Настройка событий в свойствах политики программы. Для Сервера администрирования можно дополнительно просмотреть список событий в свойствах Сервера администрирования.

Уровень важности события

Каждое событие имеет собственный уровень важности. В зависимости от условий возникновения, событию могут быть присвоены различные уровни важности. Существует четыре уровня важности событий:

- Критическое событие – событие, указывающее на возникновение критической проблемы, которая может привести к потере данных, сбою в работе или критической ошибке.

- Отказ функционирования – событие, указывающее на возникновение серьезной проблемы, ошибки или сбоя, произошедшего во время работы программы или выполнения процедуры.

- Предупреждение – событие, не обязательно являющееся серьезным, однако указывающее на возможное возникновение проблемы в будущем. Чаще всего события относятся к Предупреждениям, если после их возникновения работа программы может быть восстановлена без потери данных или функциональных возможностей.

- Информационное сообщение – событие, возникающее с целью информирования об успешном выполнении операции, корректной работе программы или завершении процедуры.

Для каждого события задано время хранения, которое можно посмотреть или изменить в Kaspersky Security Center. Некоторые события не сохраняются в базе данных Сервера администрирования по умолчанию, поскольку для них установленное время хранения равно нулю. Во внешние системы можно экспортировать только те события, которые хранятся в базе данных Сервера администрирования не менее одного дня.

Об экспорте событий

Вы можете использовать экспорт событий в централизованных системах, работающих с вопросами безопасности на организационном и техническом уровнях, обеспечивающих мониторинг систем безопасности и консолидирующих данные из различных решений. К ним относятся SIEM-системы, обеспечивающие анализ предупреждений систем безопасности и событий сетевого аппаратного обеспечения и приложений в режиме реального времени, а также центры управления безопасностью (Security Operation Center, SOC).

SIEM-системы получают данные из многих источников, включая сети, системы безопасности, серверы, базы данных и приложения. Они также обеспечивают функцию объединения обработанных данных, что не позволит вам пропустить критические события. Кроме того, эти системы выполняют автоматический анализ связанных событий и сигналов тревоги для уведомления администраторов о вопросах системы безопасности, требующих незамедлительного решения. Уведомления могут отображаться на панели индикаторов или рассылаться по сторонним каналам, например, по электронной почте.

В процедуре экспорта событий из Kaspersky Security Center во внешние SIEM-системы участвуют две стороны: отправитель событий – Kaspersky Security Center и получатель событий – SIEM-система. Для успешного экспорта событий необходимо выполнить настройки и в используемой SIEM-системе, и в Консоли администрирования Kaspersky Security Center. Последовательность настройки не имеет значения: Вы можете либо сначала настроить отправку событий в Kaspersky Security Center, а затем получение событий в SIEM-системе, либо наоборот.

Способы отправки событий из Kaspersky Security Center

Существует три способа отправки событий из Kaspersky Security Center во внешние системы:

- Отправка событий по протоколу Syslog в любую SIEM-систему.

По протоколу Syslog можно передавать любые события, произошедшие на Сервере администрирования Kaspersky Security Center и в программах "Лаборатории Касперского", установленных на управляемых устройствах. Протокол Syslog – это стандартный протокол регистрации сообщений. Вы можете использовать этот протокол для экспорта событий в любую SIEM-систему.

Для этого нужно отметить события, которые вы хотите передать в SIEM-систему. Вы можете отметить события с помощью Консоли администрирования или Kaspersky Security Center 13.2 Web Console). Только отмеченные события будут передаваться в SIEM-систему. Если вы ничего не отметили, никакие события не будут передаваться.

- Отправка событий по протоколам CEF и LEEF в системы QRadar, Splunk и ArcSight.

Протоколы CEF и LEEF можно использовать для экспорта общих событий. При экспорте событий по протоколам CEF и LEEF у вас нет возможности выбора определенных экспортируемых событий. Вместо этого выполняется экспорт всех общих событий. В отличие от протокола Syslog, протоколы CEF и LEEF не являются универсальными. Протоколы CEF и LEEF предназначены для соответствующих SIEM-систем (QRadar, Splunk и ArcSight). Поэтому при выборе экспорта событий по одному из этих протоколов в SIEM-системе используется нужный анализатор.

Чтобы экспортировать события по протоколам CEF и LEEF, Интеграция с SIEM-системами должна быть активирована на Сервере администрирования с использованием действующего кода активации или активного лицензионного ключа.

- Напрямую из базы данных Kaspersky Security Center в любую SIEM-систему.

Этот способ экспорта событий можно использовать для получения событий напрямую из публичных представлений базы данных с помощью SQL-запросов. Результаты выполнения запроса сохраняются в .xml файл, который можно использовать в качестве входных данных для внешней системы. Напрямую из базы данных можно экспортировать только события, доступные в публичных представлениях.

Получение событий SIEM-системой

SIEM-система должна принимать и корректно анализировать события, получаемые из Kaspersky Security Center. Для этого необходимо выполнить настройку SIEM-системы. Конфигурация зависит от конкретной используемой SIEM-системы. Однако в конфигурациях всех SIEM-систем существует ряд общих этапов, таких как настройка приемника и анализатора.

О настройке экспорта событий в SIEM-системе

В процедуре экспорта событий из Kaspersky Security Center во внешние SIEM-системы участвуют две стороны: отправитель событий – Kaspersky Security Center и получатель событий – SIEM-система. Экспорт событий необходимо настроить в используемой SIEM-системе и в Kaspersky Security Center.

Настройки, выполняемые в SIEM-системе, зависят от того, какую систему вы используете. В общем случае для всех SIEM-систем необходимо настроить приемник сообщений и, при необходимости, анализатор сообщений, для того чтобы разложить полученные сообщения на поля.

Настройка приемника сообщений

Для SIEM-системы необходимо настроить приемник для получения событий, отправляемых Kaspersky Security Center. В общем случае в SIEM-системе необходимо указать следующие параметры:

В зависимости от используемой SIEM-системы может потребоваться указать дополнительные параметры приемника сообщений.

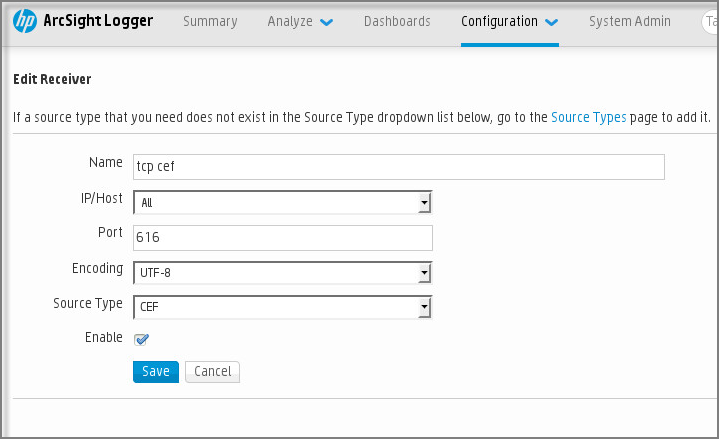

На рисунке ниже приведен пример настройки приемника в ArcSight.

Настройка приемника в ArcSight

Анализатор сообщений

Экспортируемые события передаются в SIEM-систему в виде сообщений. Затем к этим сообщениям применяется анализатор, для того чтобы информация о событиях была должным образом передана в SIEM-систему. Анализатор сообщений встроен в SIEM-систему; он используется для разбиения сообщения на поля, такие как идентификатор сообщения, уровень важности, описание и прочие параметры. В результате SIEM-система имеет возможность выполнять обработку событий, полученных из Kaspersky Security Center, таким образом, чтобы они сохранялись в базе данных SIEM-системы.

В каждой SIEM-системе имеется набор стандартных анализаторов сообщений. "Лаборатория Касперского" также предоставляет анализаторы сообщений для некоторых SIEM-систем, например, для QRadar и ArcSight. Вы можете загрузить эти анализаторы сообщений с веб-страниц соответствующих SIEM-систем. При настройке приемника можно выбрать используемый анализатор сообщений: один из стандартных анализаторов вашей SIEM-системы или анализатор, предоставляемый "Лабораторией Касперского".

Выбор событий для экспорта в SIEM-системы в формате Syslog

В этом разделе описывается, как выбрать события для дальнейшего экспорта в SIEM-системы в формате Syslog.

О выборе событий для экспорта в SIEM-систему в формате Syslog

После включения автоматического экспорта событий необходимо выбрать, какие события будут экспортироваться во внешнюю SIEM-систему.

Вы можете настроить экспорт событий в формате Syslog во внешнюю систему на основе одного из следующих условий:

- Выбор общих событий. Если вы выберите экспортируемые события в политике, в свойствах события или в свойствах Сервера администрирования, то в SIEM-систему будут переданы выбранные события, которые произошли во всех программах, управляемых данной политикой. Если экспортируемые события были выбраны в политике, вам не удастся их переопределить для отдельной программы, управляемой этой политикой.

- Выбор событий для управляемой программы. Если вы выбираете экспортируемые события для управляемой программы, установленной на управляемых устройствах, то в SIEM-систему будут переданы только события, которые произошли в этой программе.

Выбор событий программ "Лаборатории Касперского" для экспорта в формате Syslog

Если вы хотите выполнить экспорт событий, произошедших в определенной управляемой программе, установленной на управляемых устройствах, выберите для программы события для экспорта. В этом случае отмеченные события экспортируются со всех устройств, входящих в область действия политики.

Чтобы отметить события для экспорта для определенной управляемой программы:

- В главном окне программы перейдите в раздел Устройства → Политики и профили политик.

- Выберите политику программы, для которой нужно отметить события.

Откроется окно свойств политики.

- Перейти в раздел Настройка событий.

- Установите флажки рядом с событиями, которые требуется экспортировать в SIEM-систему.

- Нажмите на кнопку Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему. - Нажмите на кнопку Сохранить.

Отмеченные события из управляемой программы готовы к экспорту в SIEM-систему.

Вы можете отметить, какие события экспортировать в SIEM-систему для конкретного управляемого устройства. В случае, если ранее экспортируемые события были выбраны в политике программы, вам не удастся переопределить выбранные события для управляемого устройства.

Чтобы выбрать события для управляемого устройства:

- В главном окне программы перейдите в раздел Устройства → Управляемые устройства.

Отобразится список управляемых устройств.

- Перейдите по ссылке с названием требуемого устройства в списке управляемых устройств.

Откроется окно свойств выбранного устройства.

- Перейти в раздел Программы.

- Перейдите по ссылке с названием требуемой программы в списке программ.

- Перейти в раздел Настройка событий.

- Установите флажки рядом с событиями, которые требуется экспортировать в SIEM-систему.

- Нажмите на кнопку Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

Теперь Сервер администрирования отправляет в SIEM-систему выбранные события, если экспорт в SIEM-систему настроен.

Выбор общих событий для экспорта в формате Syslog

Вы можете отметить общие события, которые Сервер администрирования будет экспортировать в SIEM-системы, используя формат Syslog.

Чтобы выбрать общие события для экспорта в SIEM-систему:

- Выполните одно из следующих действий:

- Нажмите на значок параметров (

) рядом с именем требуемого Сервера администрирования.

) рядом с именем требуемого Сервера администрирования. - В главном окне программы перейдите в раздел Устройства → Политики и профили политик, а затем перейдите по ссылке политики.

- Нажмите на значок параметров (

- В открывшемся окне перейдите на закладку Настройка событий.

- Нажмите на кнопку Отметить для экспорта в SIEM-систему по протоколу Syslog.

Также вы можете выбрать событие для экспорта в SIEM-систему в разделе Регистрация событий, который открывается по ссылке на событие.

- Флажок (

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

) появляется в графе Syslog для события или событий, которые вы отметили для экспорта в SIEM-систему.

Теперь Сервер администрирования отправляет в SIEM-систему выбранные события, если экспорт в SIEM-систему настроен.

Об экспорте событий в форматах CEF и LEEF

Форматы CEF и LEEF можно использовать для экспорта в SIEM-систему общих событий, а также событий, переданных программами "Лаборатории Касперского" Серверу администрирования. Набор экспортируемых событий определен заранее, возможность выбирать экспортируемые события отсутствует.

Чтобы экспортировать события по протоколам CEF и LEEF, Интеграция с SIEM-системами должна быть активирована на Сервере администрирования с использованием действующего кода активации или активного лицензионного ключа.

Формат экспорта можно выбрать в зависимости от того, какую SIEM-систему вы используете. В следующей таблице приведены SIEM-системы и соответствующие им форматы экспорта.

Форматы экспорта событий в SIEM-систему

SIEM-система |

Формат экспорта |

|---|---|

QRadar |

LEEF |

ArcSight |

CEF |

Splunk |

CEF |

- LEEF – это специализированный формат событий для IBM Security QRadar SIEM. QRadar может получать, идентифицировать и обрабатывать события, передаваемые по протоколу LEEF. Для протокола LEEF должна использоваться кодировка UTF-8. Более подробную информацию о протоколе LEEF см. на веб-странице IBM Knowledge Center.

- CEF – это стандарт управления типа "открытый журнал", который улучшает совместимость информации системы безопасности от разных сетевых устройств и приложений. Протокол CEF позволяет использовать общий формат журнала событий, чтобы системы управления предприятием могли легко получать и объединять данные для анализа.

При автоматическом экспорте Kaspersky Security Center отправляет общие события в SIEM-систему. Автоматический экспорт событий начинается сразу после включения. В этом разделе описана процедура включения автоматического экспорта событий.

Об экспорте событий в формате Syslog

Используя формат Syslog можно выполнять экспорт в SIEM-системы событий, произошедших на Сервере администрирования и в других программах "Лаборатории Касперского", установленных на управляемых устройствах.

Syslog – это стандартный протокол регистрации сообщений. Этот протокол позволяет разделить программное обеспечение, генерирующее сообщения, систему, в которой хранятся сообщения, и программное обеспечение, выполняющее анализ и отчетность по сообщениям. Каждому сообщению присваивается код устройства, указывающий тип программного обеспечения, с помощью которого было создано сообщение, и уровень важности.

Формат Syslog определяется документами Request for Comments (RFC), опубликованными Internet Engineering Task Force. Стандарт RFC 5424 используется для экспорта событий из Kaspersky Security Center во внешние системы.

В Kaspersky Security Center можно настроить экспорт событий во внешние системы в формате Syslog.

Процесс экспорта состоит из двух шагов:

- Включение автоматического экспорта событий. На этом шаге выполняется настройка Kaspersky Security Center таким образом, чтобы выполнялась отправка событий в SIEM-систему. Отправка событий из Kaspersky Security Center начинается сразу после включения автоматического экспорта.

- Выбор событий, которые будут экспортироваться во внешнюю систему. На этом шаге вам нужно выбрать, какие события будут экспортироваться в SIEM-систему.

Настройка Kaspersky Security Center для экспорта событий в SIEM-систему

В этой статье описывается, как настроить экспорт событий в SIEM-системы.

Чтобы настроить экспорт в SIEM-системы из Kaspersky Security Center 13.2 Web Console:

- В раскрывающемся списке Параметры консоли выберите Интеграция.

Откроется окно Параметры консоли.

- Выберите закладку Интеграция.

- На закладке Интеграция выберите раздел SIEM.

- Перейдите по ссылке Параметры.

Откроется раздел Параметры экспорта.

- Укажите параметры в разделе Параметры экспорта:

Если вы выбрали формат Syslog, вы должны указать:

- Переключите параметр в положение Автоматически экспортировать события в базу SIEM-системы Включено.

- Нажмите на кнопку Сохранить.

Экспорт в SIEM-систему настроен.

Экспорт событий напрямую из базы данных

Вы можете извлекать события напрямую из базы данных Kaspersky Security Center, не используя интерфейс Kaspersky Security Center. Можно создавать запросы непосредственно к публичным представлениям и извлекать из них данные о событиях или создавать собственные представления на базе существующих публичных представлений и обращаться к ним для получения требуемых данных.

Публичные представления

Для вашего удобства в базе данных Kaspersky Security Center предусмотрен набор публичных представлений. Описание публичных представлений приведено в документе klakdb.chm.

Публичное представление v_akpub_ev_event содержит набор полей, соответствующих параметрам событий в базе данных. В документе klakdb.chm также содержится информация о публичных представлениях, относящихся к другим объектам Kaspersky Security Center, например, устройствам, программам, пользователям. Вы можете использовать эту информацию при создании запросов.

В этом разделе приведены инструкции по созданию SQL-запроса с помощью утилиты klsql2, а также пример такого запроса.

Вы также можете использовать любые другие программы для работы с базами данных для создания SQL-запросов и представлений баз данных. Информация о том, как посмотреть параметры подключения к базе данных Kaspersky Security Center, например, имя инстанса и имя базы данных, приведена в соответствующем разделе.

Создание SQL-запроса с помощью утилиты klsql2

В этом разделе приведены инструкции по загрузке и использованию утилиты klsql2, а также по созданию SQL-запроса с использованием этой утилиты. При создании SQL-запроса с помощью утилиты klsql2 нет необходимости в явном виде указывать имя и параметры доступа для базы данных Kaspersky Security Center, поскольку запрос обращается напрямую к публичным представлениям Kaspersky Security Center.

Чтобы загрузить и использовать утилиту klsql2:

- Загрузите утилиту klsql2 с веб-сайта "Лаборатории Касперского".

- Скопируйте и извлеките содержимое архива klsql2.zip в любую папку на устройстве, на котором установлен Сервер администрирования Kaspersky Security Center.

Пакет klsql2.zip содержит следующие файлы:

- klsql2.exe

- src.sql

- start.cmd

- Откройте файл src.sql с помощью любого текстового редактора.

- В файле src.sql введите требуемый SQL-запрос и сохраните файл.

- На устройстве, на котором установлен Сервер администрирования Kaspersky Security Center, в командной строке введите следующую команду для запуска SQL-запроса из файла src.sql и сохранения результатов в файл result.xml:

klsql2 -i src.sql -o result.xml - Откройте созданный файл result.xml и посмотрите результаты выполнения запроса.

Вы можете редактировать файл src.sql и создавать в нем любые запросы к публичным представлениям. Затем с помощью команды в командной строке можно запустить запрос и сохранить результаты в файл.

Пример SQL-запроса, созданного с помощью утилиты klsql2

В этом разделе приведен пример SQL-запроса, созданного с помощью утилиты klsql2.

Следующий пример показывает, как получить список событий, произошедших на устройствах пользователей за последние 7 дней, и отсортировать его по времени возникновения событий, самые недавние события отображаются первыми.

Пример: SELECT e.nId, /* идентификатор события */ e.tmRiseTime, /* время возникновения события */ e.strEventType, /* внутреннее имя типа события */ e.wstrEventTypeDisplayName, /* отображаемое имя события */ e.wstrDescription, /* отображаемое описание события */ e.wstrGroupName, /* имя группы устройств */ h.wstrDisplayName, /* отображаемое имя устройства, на котором произошло событие */ CAST(((h.nIp / 16777216) & 255) AS varchar(4)) + '.' + CAST(((h.nIp / 65536) & 255) AS varchar(4)) + '.' + CAST(((h.nIp / 256) & 255) AS varchar(4)) + '.' + CAST(((h.nIp) & 255) AS varchar(4)) as strIp /* IP-адрес устройства, на котором произошло событие */ FROM v_akpub_ev_event e INNER JOIN v_akpub_host h ON h.nId=e.nHostId WHERE e.tmRiseTime>=DATEADD(Day, -7, GETUTCDATE()) ORDER BY e.tmRiseTime DESC |

Просмотр имени базы данных Kaspersky Security Center

Может быть полезно знать имя базы данных, если вам нужно, например, отправить SQL-запрос и подключиться к базе данных из редактора скриптов SQL.

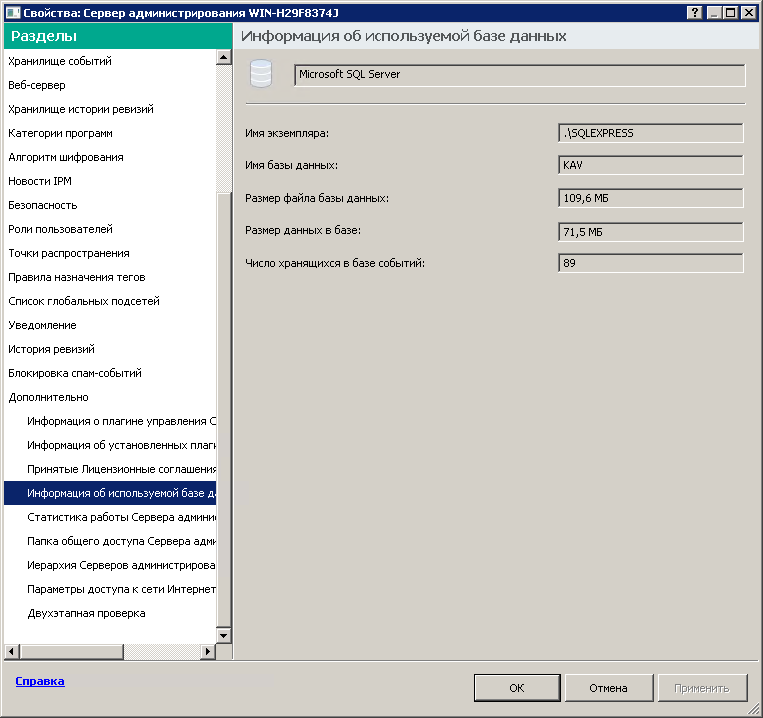

Чтобы просмотреть имя базы данных Kaspersky Security Center:

- В дереве консоли Kaspersky Security Center откройте контекстное меню узла Сервер администрирования по правой клавише мыши и выберите пункт Свойства.

- В окне свойств Сервера администрирования выберите раздел Дополнительно, а затем Информация об используемой базе данных.

- В разделе Информация об используемой базе данных обратите внимание на следующие свойства базы данных (см. рис. ниже):

Раздел с информацией об используемой базе данных Сервера администрирования

- Нажмите на кнопку ОК, чтобы закрыть окно свойств Сервера администрирования.

Используйте это имя базы данных для подключения и обращения к базе данных в ваших SQL-запросах.

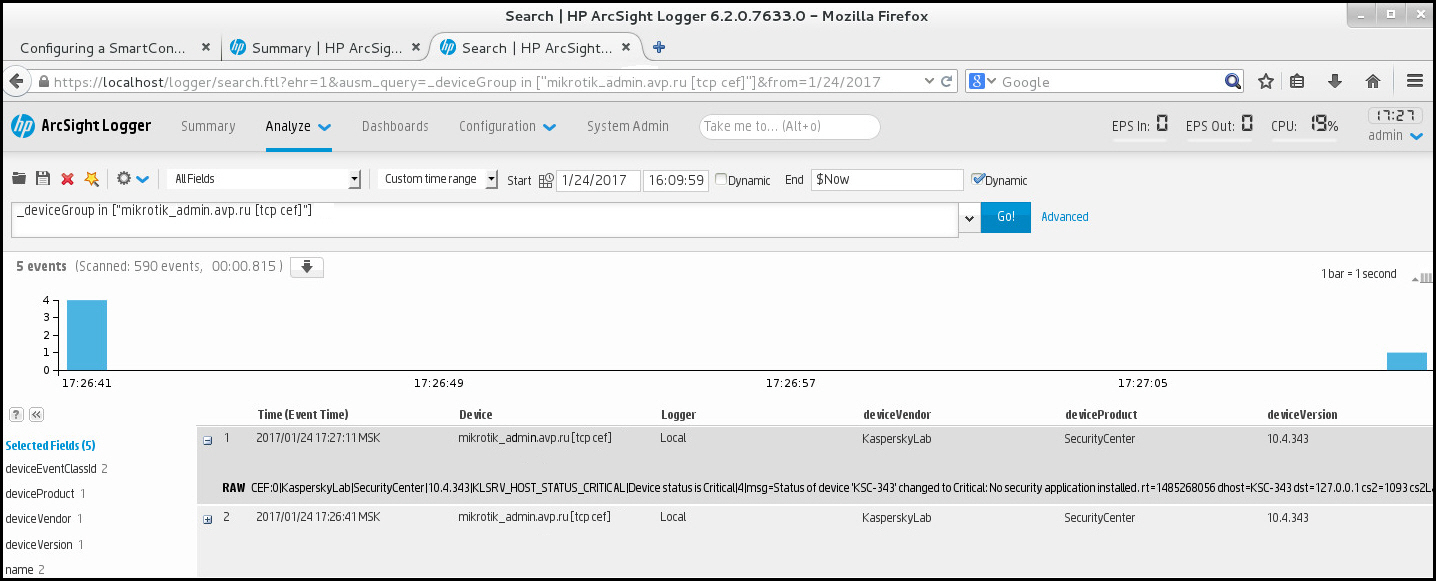

Просмотр результатов экспорта

Вы можете узнать, успешно ли завершилась процедура экспорта. Для этого проверьте, были ли получены SIEM-системой сообщения, содержащие экспортируемые события.

Если отправленные из Kaspersky Security Center события получены и правильно интерпретированы SIEM-системой, значит, настройка на обеих сторонах выполнена корректно. В противном случае проверьте и при необходимости исправьте настройки Kaspersky Security Center и SIEM-системы.

Ниже приведен пример событий, экспортированных в систему ArcSight. Например, первое событие – это критическое событие Сервера администрирования: Статус устройства "Критический".

Отображение экспортированных событий зависит от используемой SIEM-системы.

Пример событий