Acerca de la reparación de vulnerabilidades de software de terceros en una red aislada

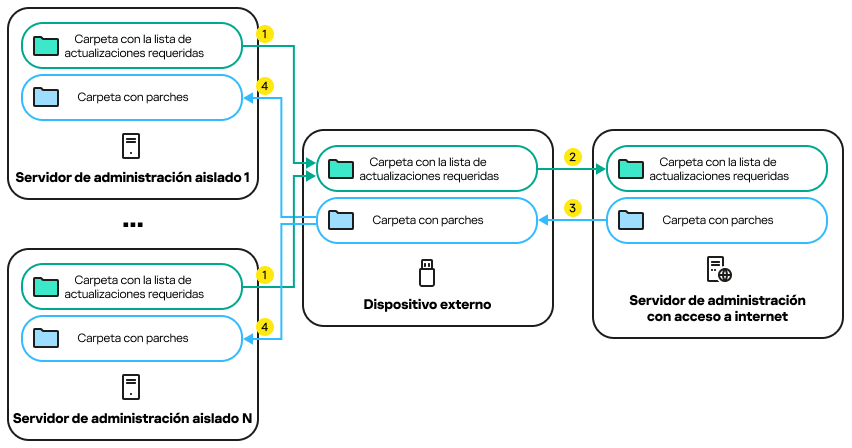

El proceso de reparar vulnerabilidades de software de terceros en una red aislada se muestra en la figura y se describe a continuación. Este proceso puede llevarse a cabo periódicamente.

Transmisión de parches y de la lista de actualizaciones requeridas entre los servidores de administración aislados y el Servidor de administración con acceso a Internet

Cada Servidor de administración aislado de Internet (denominado, en lo sucesivo, "Servidor de administración aislado") genera una lista con las actualizaciones requeridas por los dispositivos administrados que a él se encuentran conectados. La lista de actualizaciones requeridas se almacena en una carpeta específica y presenta un conjunto de archivos binarios. El nombre de cada archivo contiene el identificador del parche con la actualización requerida. Cada archivo de la lista apunta, por ende, a un parche en particular.

La lista de actualizaciones requeridas se transfiere del Servidor de administración aislado al Servidor de administración designado con acceso a Internet utilizando un dispositivo externo. Completada la transferencia, el Servidor de administración designado descarga los parches pertinentes de Internet y los pone en una carpeta separada.

Una vez que los parches pertinentes se han descargado a la carpeta específicamente creada para ellos, se los transfiere a cada Servidor de administración aislado del que se tomó una lista de actualizaciones requeridas. Los parches se guardan en una carpeta creada especialmente para ellos en el Servidor de administración aislado. Luego de esto, se ejecuta la tarea Instalar actualizaciones requeridas y reparar vulnerabilidades para instalar los parches y las actualizaciones en los dispositivos administrados conectados a los servidores de administración aislados.