Principio de funcionamiento de la aplicación

Kaspersky Web Traffic Security analiza el tráfico HTTP, HTTPS y FTP del usuario que pasa por el servidor proxy.

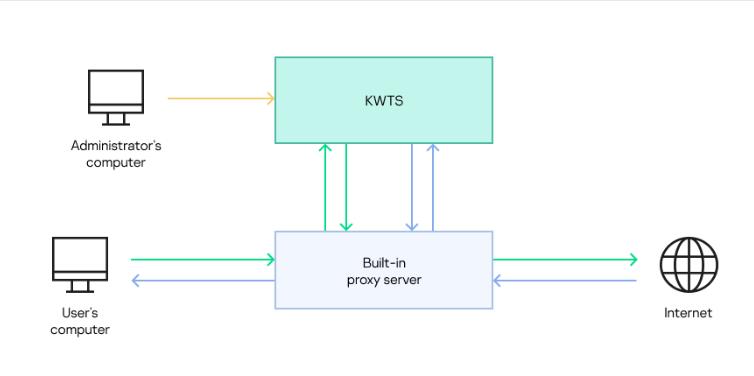

El mismo paquete de Kaspersky Web Traffic Security se instala en todos los servidores. Incluye la funcionalidad de procesamiento de tráfico y la interfaz de usuario para administrar la configuración de la aplicación. Luego, el tráfico se transmite desde las computadoras de los usuarios a través de un servidor proxy al nodo de Kaspersky Web Traffic Security para su análisis. Si el resultado del análisis permite el acceso al recurso web solicitado y el tráfico no contiene virus u otras amenazas, la solicitud se transmite a través del servidor proxy al servidor web. La respuesta del servidor web se procesa de manera similar. En la siguiente figura, se presenta el esquema de procesamiento de tráfico.

Cómo procesa el tráfico Kaspersky Web Traffic Security

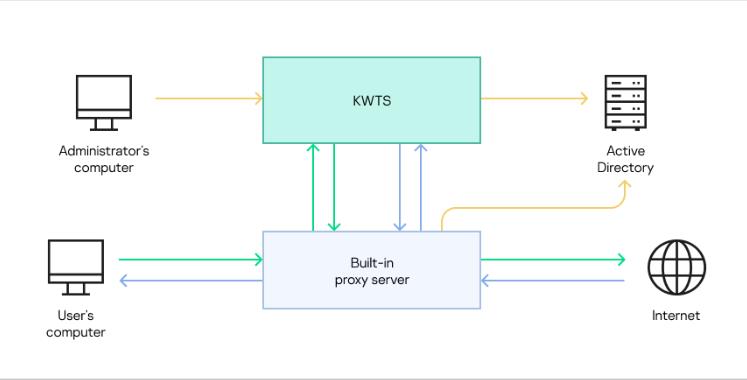

Al procesar el tráfico, la aplicación puede usar información sobre cuentas de usuario y su membresía en grupos de dominio. Para hacerlo, debe configurar la integración de Kaspersky Web Traffic Security con Active Directory. La integración con Active Directory le permite utilizar el autocompletado de cuentas de usuario al administrar los roles de usuario en la aplicación y reconocer cuentas de usuario al crear espacios de trabajo y reglas de procesamiento de tráfico. La autenticación del usuario principal se realizará en el servidor proxy. El servidor proxy pasa la información recibida de Active Directory a la aplicación junto con la solicitud original del usuario. El servidor proxy y los nodos de la aplicación interactuarán con el servidor de Active Directory independientemente uno del otro. El principio de funcionamiento de la aplicación cuando se configura la integración de Active Directory se muestra en la figura siguiente.

Principio de funcionamiento de la aplicación cuando se integra con Active Directory

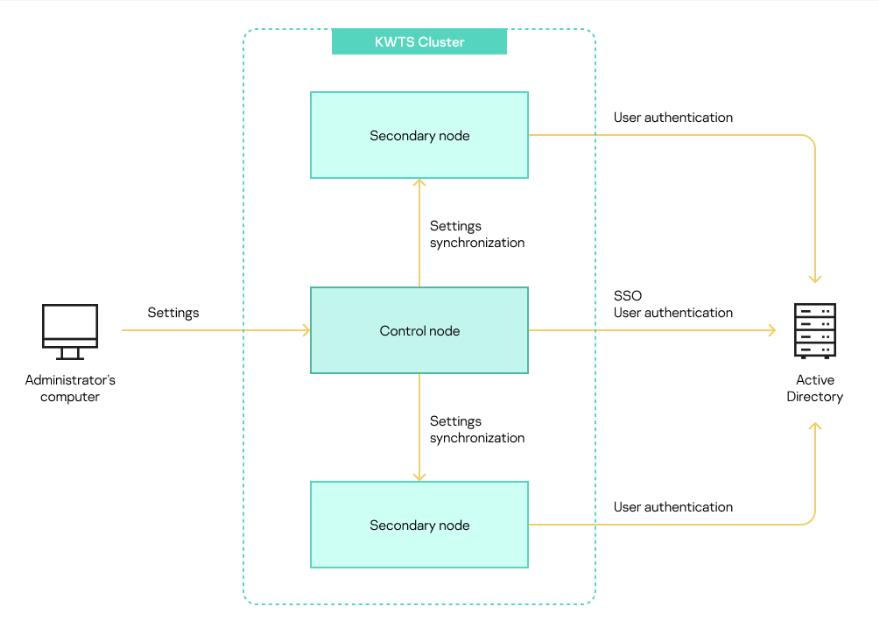

Si el procesamiento del tráfico requiere dos o más servidores de la aplicación, todos los servidores se combinan en un clúster. Se le debe asignar el rol Nodo con rol Control a uno de los servidores en el clúster. A los otros servidores en el clúster se les asignará el rol de nodo Secundario. Puede configurar el procesamiento de tráfico en todos los nodos, incluido en el nodo con rol Control. Puede usar el nodo Control, pero no los nodos Secundario para administrar la configuración de la aplicación. Se distribuyen del nodo con rol Control a todos los nodos con rol Secundario del clúster. Luego, cada nodo de clúster intercambia datos con el servidor de Active Directory independientemente del nodo con rol Control y otros nodos con rol Secundario. Las interacciones de los componentes se presentan en la figura a continuación.

Diagrama de interacción de los componentes de la aplicación

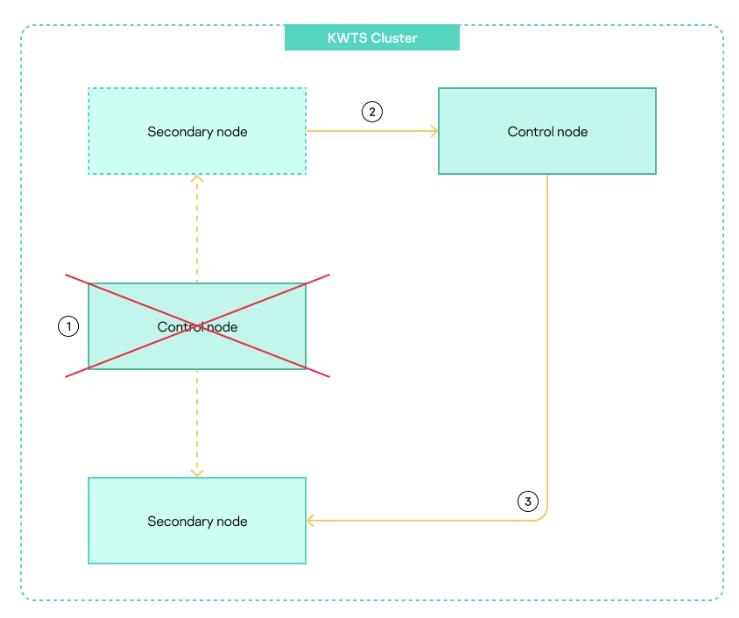

Si el nodo Control falla, la aplicación pasa al modo de emergencia. En este caso, el administrador debe asignar el rol de nodo Control a uno de los nodos con rol Secundario. El procesamiento del tráfico no se interrumpirá durante este procedimiento. Todos los nodos continúan procesando el tráfico de red utilizando la última configuración recibida del nodo Control antes de que la aplicación pasara al modo de emergencia. La configuración posterior de la configuración se realiza en el nuevo nodo con rol Control. El diagrama de cambios de rol que ocurren cuando la aplicación entra en modo de emergencia se muestra en la figura a continuación.

Diagrama de cambios de rol que ocurren cuando la aplicación entra en modo de emergencia

Si el volumen de tráfico procesado involucra una gran cantidad de nodos de clúster, se recomienda utilizar el balanceador de carga.