TLS 接続の概要

ユーザーが HTTPS プロトコル経由で Web リソースに接続する場合、ユーザーのコンピューターと目的の Web リソースをホストしている Web サーバーとの間にセキュアな暗号化された接続を確立する必要があります。基本的な TCP/IP 接続が確立されると、クライアントとサーバーの間でセキュリティ証明書と暗号化設定が交換されます。これにより、TLS(Transport Layer Security)プロトコルを使用して作成された暗号化接続が確立されます。暗号化された接続を TLS 接続と呼ぶことがあるのはこのためです。この接続内で、HTTP などのアプリケーションレイヤーのプロトコルでデータが送受信されます。

本製品で TLS/SSL 接続の復号化が無効になっている場合、プロキシサーバーはハンドシェイクに介入せずにクライアントとサーバー間のメッセージを転送します。この場合、Kaspersky Web Traffic Security の保護モジュール(アンチウイルスモジュールとアンチフィッシングモジュール)は、暗号化されたデータ接続内で送受信されるデータをスキャンできません。これにより、IT インフラストラクチャの保護レベルは低下します。このため、TLS/SSL 接続の復号を有効にすることが推奨されます。

本製品の設定で TLS/SSL 接続の復号化が有効になっている場合、プロキシサーバーがハンドシェイクに介入できます。この場合、本製品ではトラフィックに SSL ルールで指定した処理を適用したり、スキャンした結果いずれの SSL ルールの条件も満たさないトラフィックに既定の処理を適用することができます。

暗号化された接続に対する処理として、本製品では次の処理を指定できます:

- トンネル

- SNI チェックによるトンネル

- バンプ (Bump)

- 切断

高いセキュリティレベルを実現するために、「バンプ (Bump)」処理を選択することを推奨します。「トンネル」処理と「SNI チェックによるトンネル」処理は、送受信されるトラフィックの復号をサポートしていない Web リソースまたはアプリケーション(例:オンラインバンキング用のアプリケーションなど)に対してのみ指定することを推奨します。

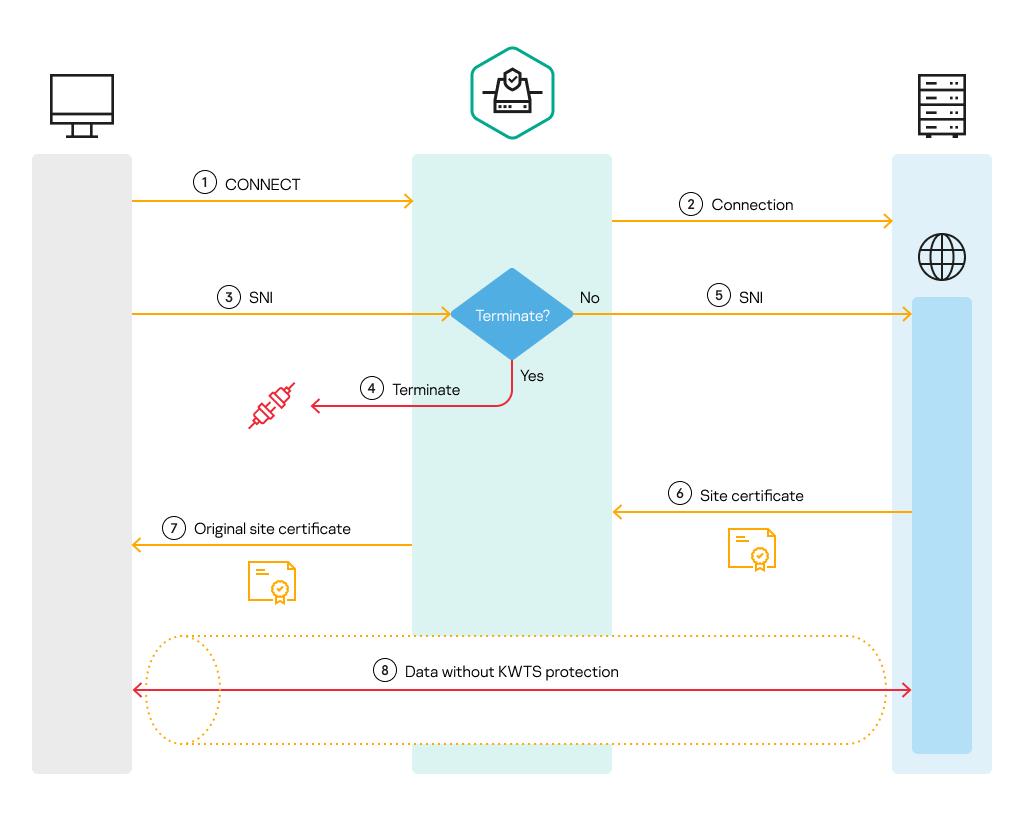

「トンネル」処理、「SNI チェックによるトンネル」処理、「切断」処理のいずれかを適用した場合

「トンネル」処理、「SNI チェックによるトンネル」処理、「切断」処理のいずれかを適用した場合に、どのように暗号化された接続が確立されるかを以下の図にまとめています。

「トンネル」処理、「SNI チェックによるトンネル」処理、「切断」処理のいずれかを適用した場合の暗号化された接続の確立プロセス

暗号化接続は、次のプロセスで確立されます:

- クライアントからの要求

クライアントが Web サーバーに接続するための CONNECT 要求をプロキシサーバーに送信します。この要求には、要求先の Web リソースをホストしている Web サーバーの完全修飾ドメイン名(FQDN)または IP アドレスが含まれています。

- 要求のサーバーへの転送

プロキシサーバーは Web サーバーへの接続要求を生成して送信し、Web サーバーからの応答を受信してこの応答をクライアントに転送します。

- SNI およびクライアント側の暗号化設定のプロキシサーバーへの送信

クライアントは、クライアントでサポートされている暗号化設定と、関連する Web リソース(Web サイト)の完全修飾ドメイン名(FQDN)を示す SNI フィールドの情報をプロキシサーバーに送信します。

- 接続を切断するかどうかの判定

SSL ルールで指定されている処理または既定の処理として「切断」処理が要求に適用される場合、接続は切断されます。ユーザーにブロック通知ページは表示されません。

- SNI およびクライアント側の暗号化設定の Web サーバーへの送信

「切断」処理が要求に適用されなかった場合、プロキシサーバーは SNI フィールドの情報と暗号化設定をクライアントから取得した情報として Web サーバーに転送します。

- Web リソースの証明書のプロキシサーバーへの送信

Web サーバーは、Web サーバー側でサポートされている暗号化設定とユーザーが SNI フィールドでアクセスを要求した Web リソースの証明書をプロキシサーバーに返します。

- Web リソースの証明書のクライアントへの送信

プロキシサーバーは、Web サーバーから取得した証明書と暗号化設定をクライアントに転送します。

- セキュアな接続の確立

クライアントとサーバーの間で接続に関するその他の詳細な設定が調整されます。これによりセキュアなデータ接続が確立され、クライアントとサーバーはこのセキュアな接続内でデータをやり取りできるようになります。

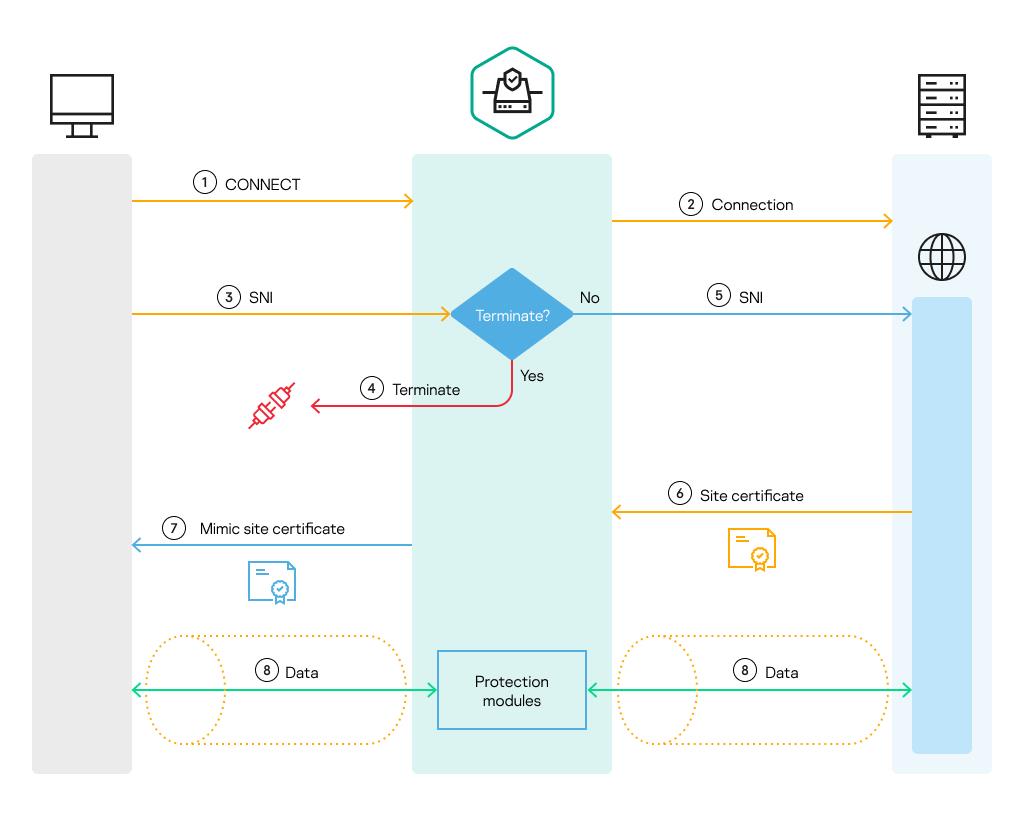

「切断」処理と「バンプ (Bump)」処理を適用した場合

「切断」処理と「バンプ (Bump)」処理を適用した場合の、暗号化された接続の処理プロセスを以下の図にまとめています。この場合、 5 番と 7 番のプロセスが、暗号化された接続の確立の基本プロセスと異なっています。5 番のプロセスではプロキシサーバーが、SNI フィールドと暗号化設定を、クライアントサーバーから取得した情報としてではなくプロキシサーバーからの情報として送信します。プロキシサーバーは要求された Web リソースの証明書を Web サーバーから取得すると、置き換え用の証明書を生成し、クライアントにこの置き換え用の証明書を転送します。

「切断」処理と「バンプ (Bump)」処理を適用した場合の暗号化された接続の処理プロセス

以下のテーブルは、設定された処理に応じて、本製品が暗号化された接続をどのように処理するかを示しています。

設定された処理に応じた暗号化接続の処理

プロキシサーバーを経由しない場合に実行される通常のプロセス |

トンネル |

SNI チェックによるトンネル |

バンプ (Bump) |

切断 |

|---|---|---|---|---|

クライアントからの要求 |

クライアントからの要求 Web サーバーの IP アドレスまたは完全修飾ドメイン名(FQDN)に基づいて、プロキシサーバーでセキュアな接続の確立が許可されます。 |

クライアントからの要求 |

クライアントからの要求 |

クライアントからの要求 |

サーバーからの応答 |

サーバーからの応答 |

サーバーからの応答 |

サーバーからの応答 |

サーバーからの応答 |

SNI およびクライアント側の暗号化設定の送信 |

SNI およびクライアント側の暗号化設定の送信 |

SNI およびクライアント側の暗号化設定の送信 要求された Web リソースの SNI に基づいて、プロキシサーバーでセキュアな接続の確立が許可されます。 |

SNI およびクライアント側の暗号化設定の送信 プロキシサーバーは、クライアントでなくプロキシサーバーが要求元として認識されるようなかたちで、これらのデータを送信します。 |

接続は切断されます。ユーザーにブロック通知ページは表示されません。 |

要求された Web リソースの証明書の送信 |

要求された Web リソースの証明書の送信 |

要求された Web リソースの証明書の送信 |

要求された Web リソースの証明書の送信 プロキシサーバーは Web サーバーから送信された証明書を途中でインターセプトし、置き換え用の証明書を生成します。 |

– |

セキュアな接続の確立 |

セキュアな接続の確立 送受信されるデータを、本製品のアンチウイルスモジュールとアンチフィッシングモジュールを使用してスキャンすることはできません。 |

セキュアな接続の確立 送受信されるデータを、本製品のアンチウイルスモジュールとアンチフィッシングモジュールを使用してスキャンすることはできません。 |

セキュアな接続の確立 クライアントとプロキシサーバーの間のセキュアな接続と、プロキシサーバーと Web サーバーの間のセキュアな接続の計 2 つのセキュアな接続が確立されます。暗号化された接続の内容を本製品で分析し、この接続内で送受信されるデータにトラフィック処理ルールを適用することができます。 |

– |