Cuprins

- Întrebări frecvente

- Noutăți

- Kaspersky Endpoint Security for Windows

- Instalarea și eliminarea aplicației

- Implementarea prin Kaspersky Security Center

- Instalarea locală a aplicației folosind Expertul

- Instalarea la distanță a aplicației folosindu-se System Center Configuration Manager

- Descrierea setărilor fișierului setup.ini

- Modificare componente ale aplicației

- Actualizarea de la o versiune anterioară a aplicației

- Eliminare aplicație

- Licența aplicației

- Despre Acordul de licență pentru utilizatorul final

- Despre licență

- Despre certificatul de licență

- Despre abonament

- Despre cheia de licență

- Despre codul de activare

- Despre fișierul cheie

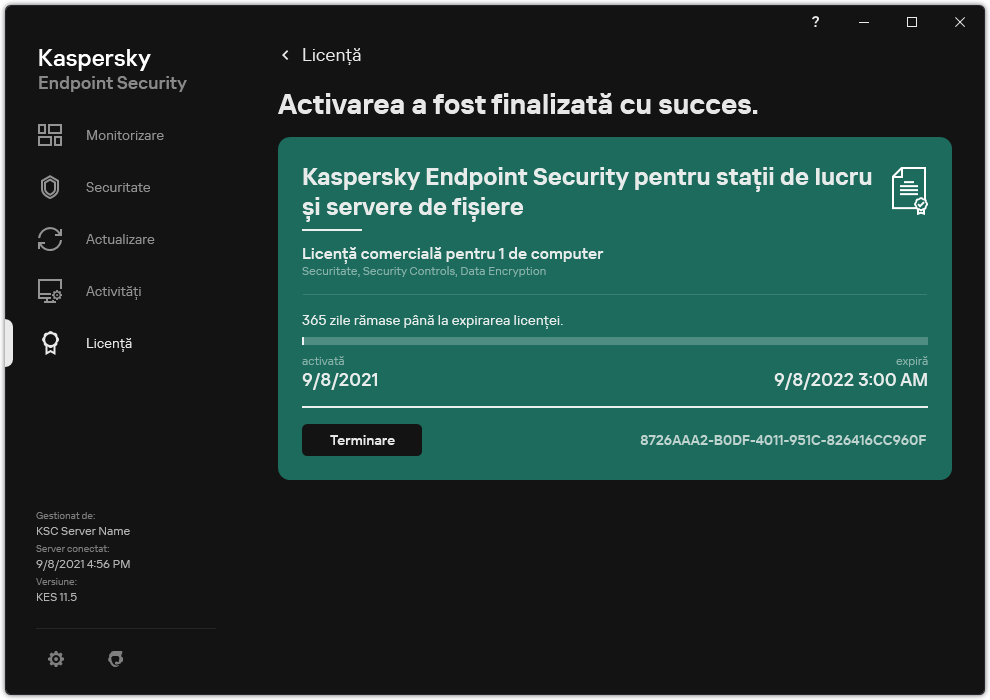

- Activarea aplicației

- Vizualizarea informațiilor despre licență

- Achiziționarea unei licențe

- Reînnoirea abonamentului

- Furnizarea de date

- Noțiuni de bază

- Despre upgrade-ul Plug-inului de gestionare al Kaspersky Endpoint Security for Windows

- Considerații speciale privind lucrul cu versiuni diferite de plug-inuri de gestionare

- Considerații speciale atunci când se utilizează protocoale criptate pentru interacțiunea cu servicii externe

- Interfața aplicației

- Noțiuni de bază

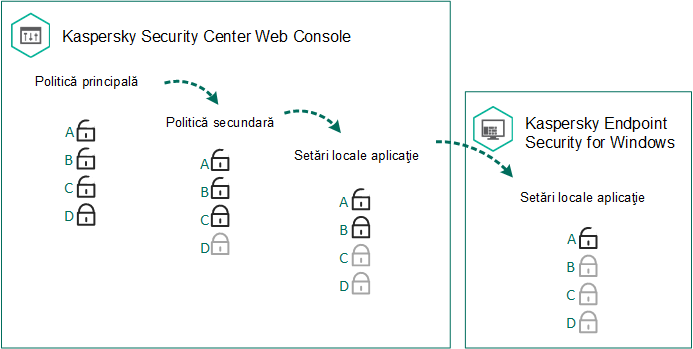

- Gestionarea politicilor

- Gestionare activităților

- Configurarea setărilor generale ale aplicației

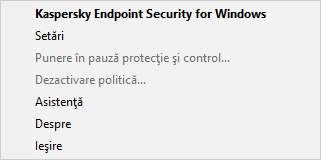

- Pornirea și oprirea Kaspersky Endpoint Security

- Trecerea în pauză și reluarea protecției și controlului computerului

- Scanare de viruși a computerului

- Scanarea computerului

- Scanarea unităților amovibile atunci când sunt conectate la computer

- Scanare în fundal

- Scanare din meniu contextual

- Verificarea integrității aplicației

- Editarea domeniului de scanare

- Executarea unei scanări planificate

- Executarea unei scanări ca utilizator diferit

- Optimizarea scanării

- Actualizarea bazelor de date și modulelor aplicației

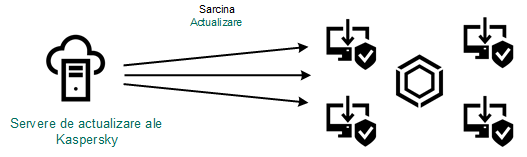

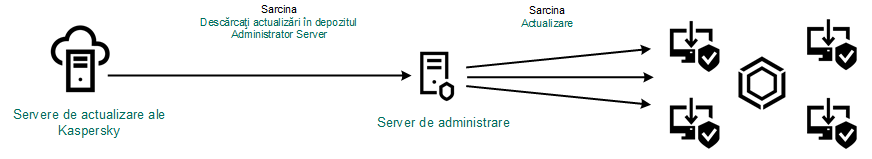

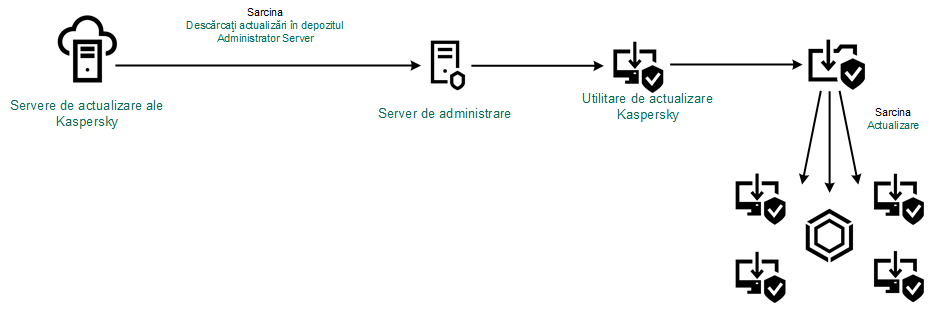

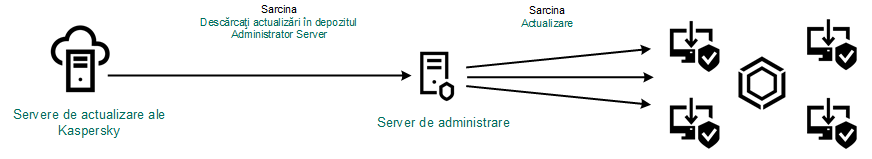

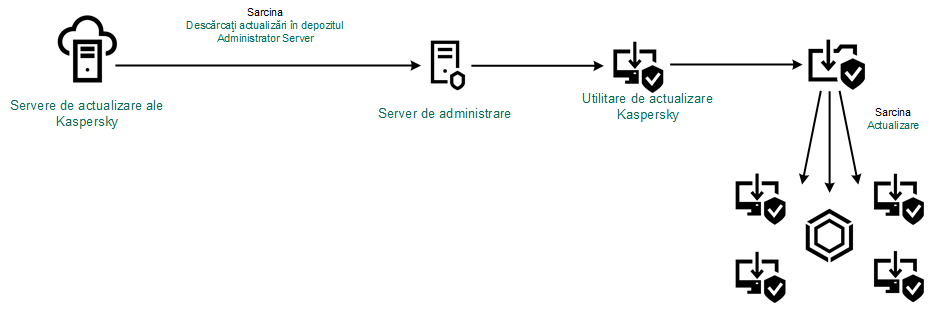

- Scenarii de actualizare a bazei de date și a modulului de aplicație

- Pornirea și oprirea unei activități de actualizare

- Pornirea unei activități de actualizare utilizând drepturile altui cont de utilizator

- Selectarea modului de executare a activității de actualizare

- Adăugarea unei surse de actualizare

- Configurarea actualizărilor dintr-un director partajat

- Actualizarea modulelor aplicației

- Utilizarea unui server proxy pentru actualizări

- Derulare înapoi ultima actualizare

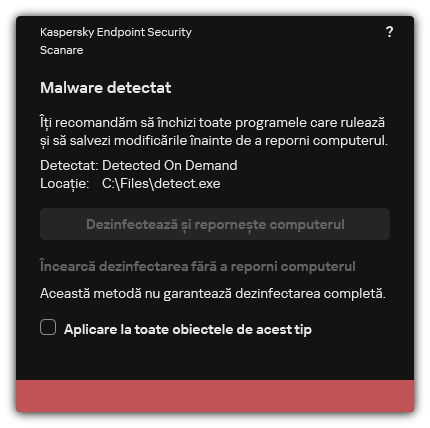

- Cum se lucrează cu amenințările active

- Protecția computerului

- File Threat Protection

- Activarea și dezactivarea componentei File Threat Protection

- Punerea automată în pauză a componentei File Threat Protection

- Modificarea acțiunii efectuate asupra fișierelor infectate de către componenta File Threat Protection

- Specificarea domeniului de protecție al componentei File Threat Protection

- Utilizarea metodelor de scanare

- Folosirea tehnologiilor de scanare în funcționarea componentei File Threat Protection

- Optimizarea scanării de fișiere

- Scanarea fișierelor compuse

- Schimbarea modului de scanare

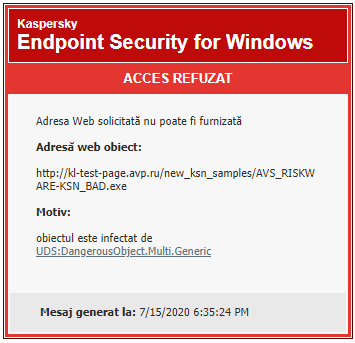

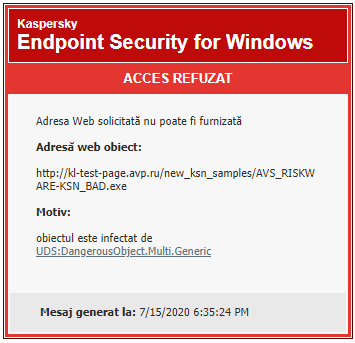

- Web Threat Protection

- Activarea și dezactivarea Web Threat Protection

- Schimbarea acțiunii de efectuat asupra obiectelor de trafic Web rău intenționate

- Scanarea adreselor URL în bazele de date de phishing și adrese URL rău intenționate

- Folosirea analizei euristice în funcționarea componentei Web Threat Protection

- Crearea listei de adrese web de încredere

- Exportul și importul listei de adrese URL de încredere

- Mail Threat Protection

- Activarea și dezactivarea Mail Threat Protection

- Schimbarea acțiunii de efectuat asupra mesajelor de e-mail infectate

- Specificarea domeniului de protecție al componentei Mail Threat Protection

- Scanarea fișierelor compuse atașate la mesaje de e-mail

- Filtrarea atașărilor mesajelor de e-mail

- Exportul și importul extensiilor pentru filtrarea atașamentelor

- Scanarea e-mailurilor în Microsoft Office Outlook

- Network Threat Protection

- Firewall

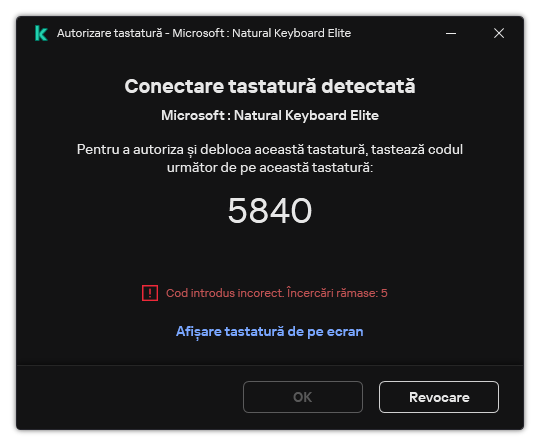

- BadUSB Attack Prevention

- Protecție AMSI

- Exploit Prevention

- Behavior Detection

- Activarea și dezactivarea componentei Behavior Detection

- Selectarea acțiunii de urmat la detectarea activității programelor malware

- Protecția directoarelor partajate împotriva criptării externe

- Activarea sau dezactivarea protecției directoarelor partajate împotriva criptării externe

- Selectarea acțiunii de luat atunci când este detectată criptarea externă a directoarelor partajate

- Configurarea adreselor de excluderi de la protecția directoarelor partajate împotriva criptării externe

- Exportarea și importarea unei liste de excluderi de la protecția directoarelor partajate împotriva criptării externe

- Host Intrusion Prevention

- Activarea și dezactivarea componentei Host Intrusion Prevention

- Administrarea grupurilor de încredere pentru aplicații

- Modificarea grupului de încredere al unei aplicații

- Configurarea drepturilor grupului de încredere

- Selectarea unui grup de încredere pentru aplicații lansate înainte de Kaspersky Endpoint Security

- Selectarea unui grup de încredere pentru aplicații necunoscute

- Selectarea unui grup de încredere pentru aplicațiile semnate digital

- Gestionarea drepturilor pentru aplicație

- Protejarea resurselor sistemului de operare și a datelor personale

- Ștergerea informațiilor despre aplicațiile neutilizate

- Monitorizarea Host Intrusion Prevention

- Protejarea accesului la componentele audio și video

- Remediation Engine

- Kaspersky Security Network

- Scanare conexiuni criptate

- File Threat Protection

- Controlul computerului

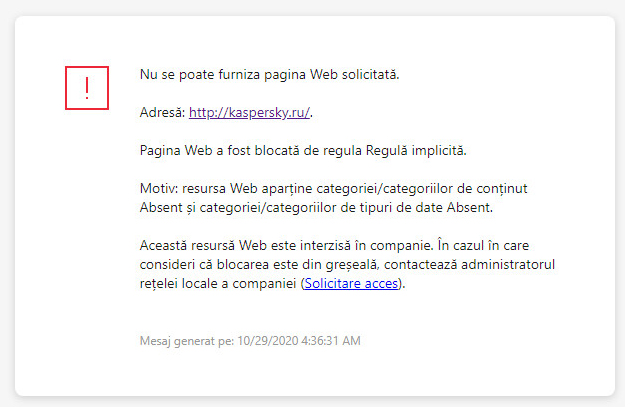

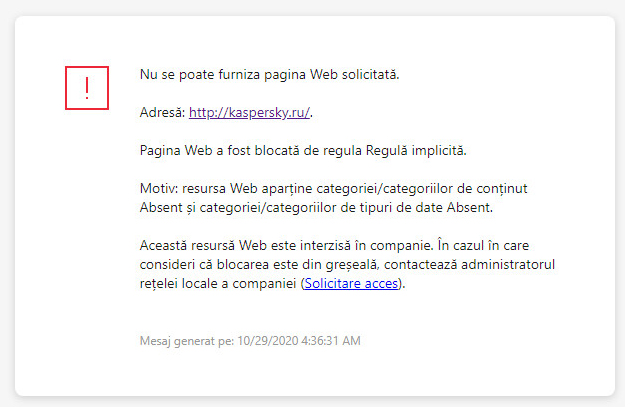

- Control Web

- Activarea și dezactivarea componentei Control Web

- Acțiuni asupra regulilor de acces la resurse Web

- Exportul și importul unei liste de adrese de resurse Web

- Monitorizarea activității pe Internet a utilizatorilor

- Editarea șabloanelor de mesaje ale componentei Control Web

- Editarea măștilor pentru adrese de resurse Web

- Migrarea regulilor de acces la resurse Web de la versiuni anterioare ale aplicației

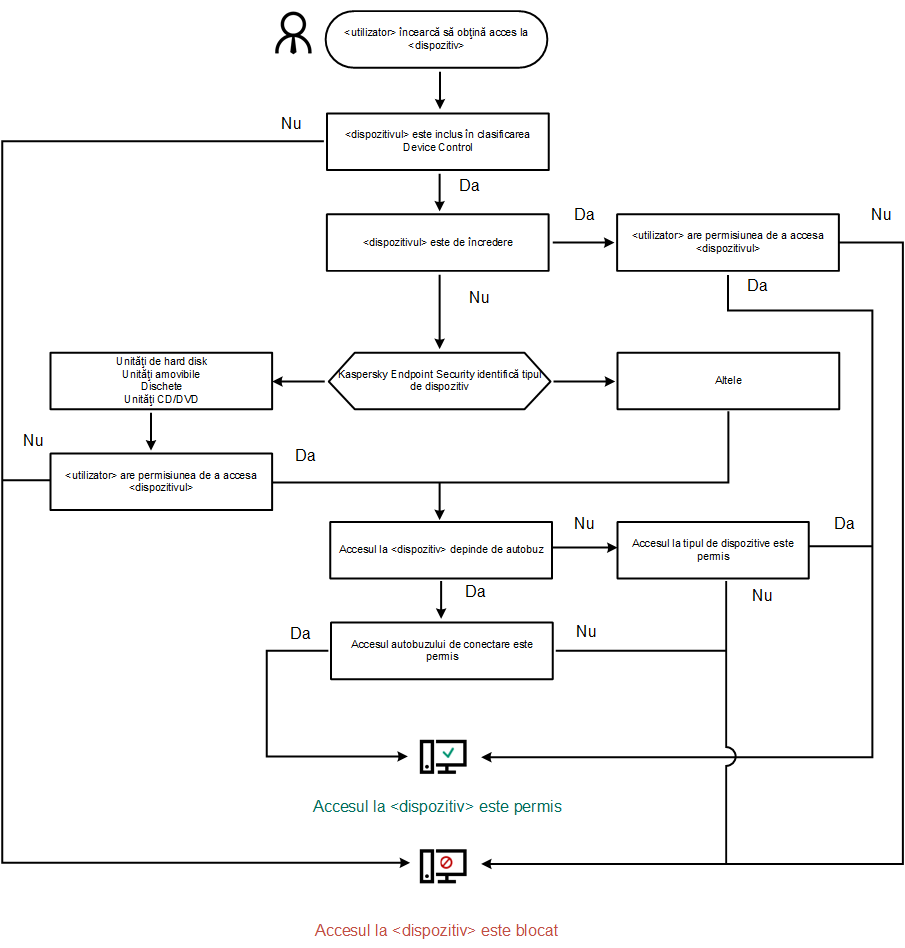

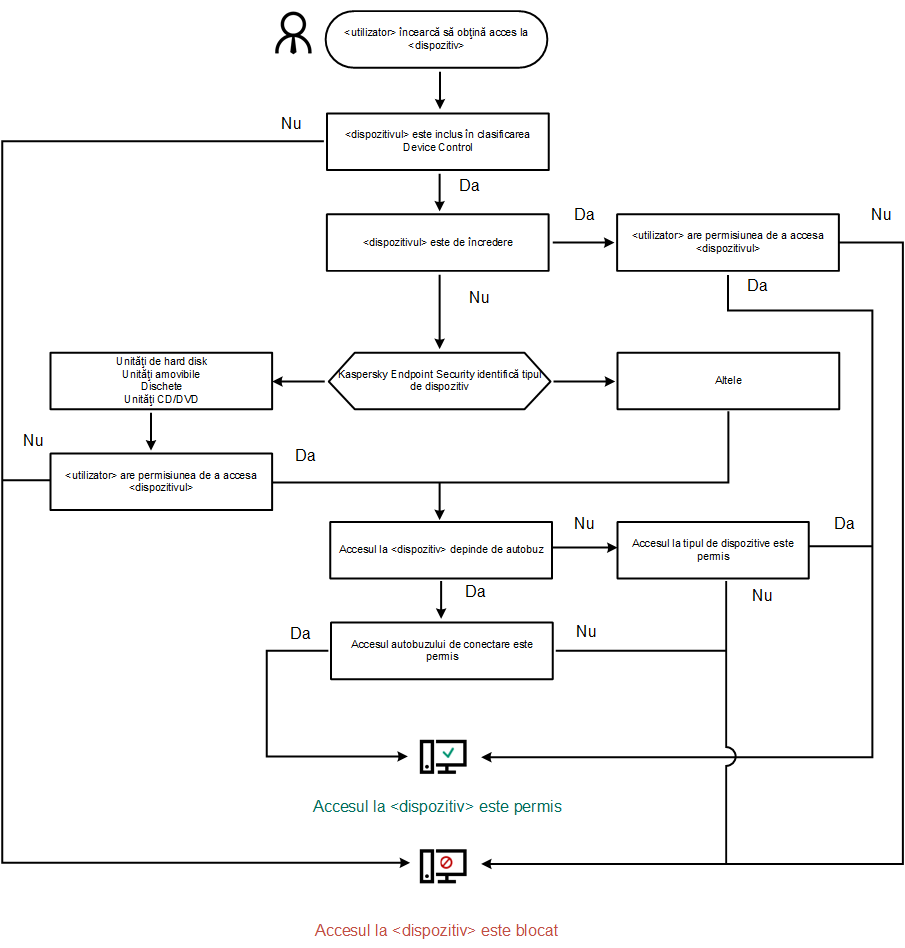

- Control dispozitive

- Activarea și dezactivarea componentei Control dispozitive

- Despre regulile de acces

- Editarea unei reguli de acces la dispozitive

- Editarea unei reguli de acces la magistrale de conectare

- Adăugarea unei rețele Wi-Fi la lista de încredere

- Monitorizarea utilizării unităților amovibile

- Modificarea duratei memorării în cache

- Acțiuni cu dispozitive de încredere

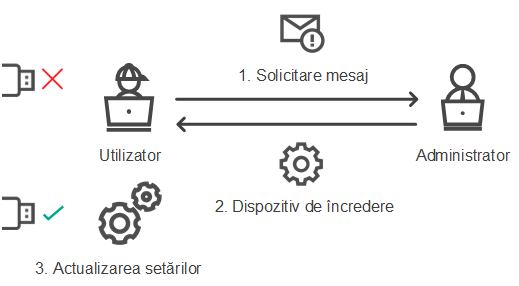

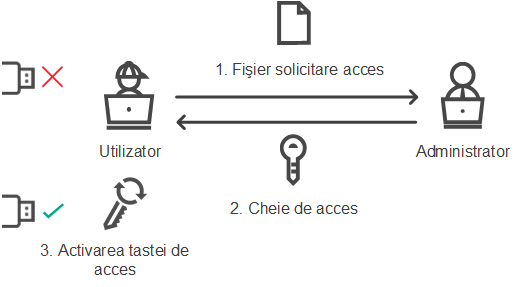

- Obținerea accesului la un dispozitiv blocat

- Editarea șabloanelor mesajelor componentei Control dispozitive

- Anti-Bridging

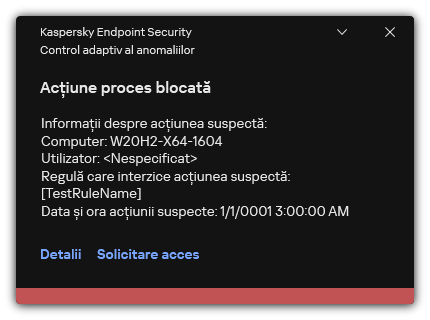

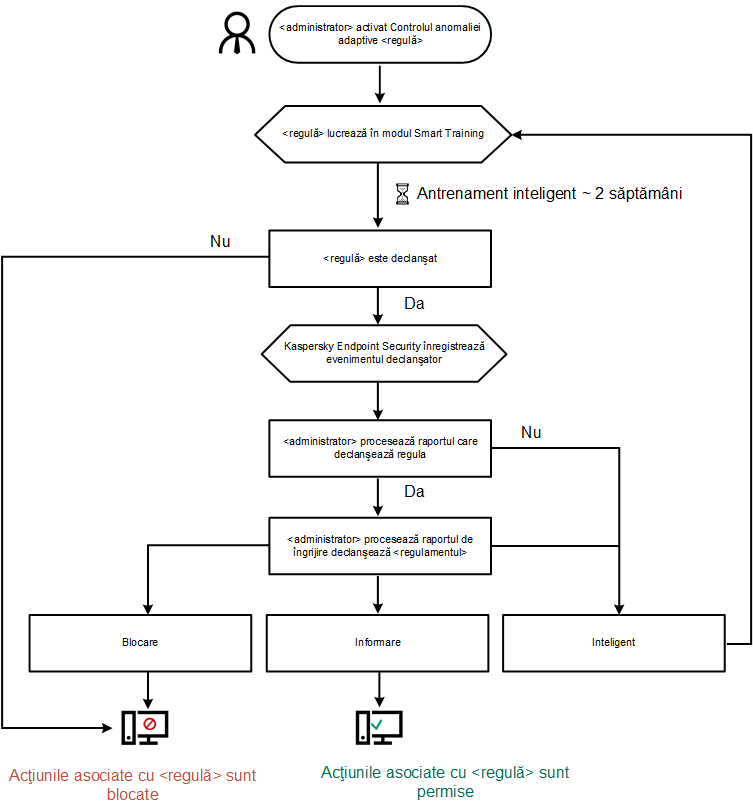

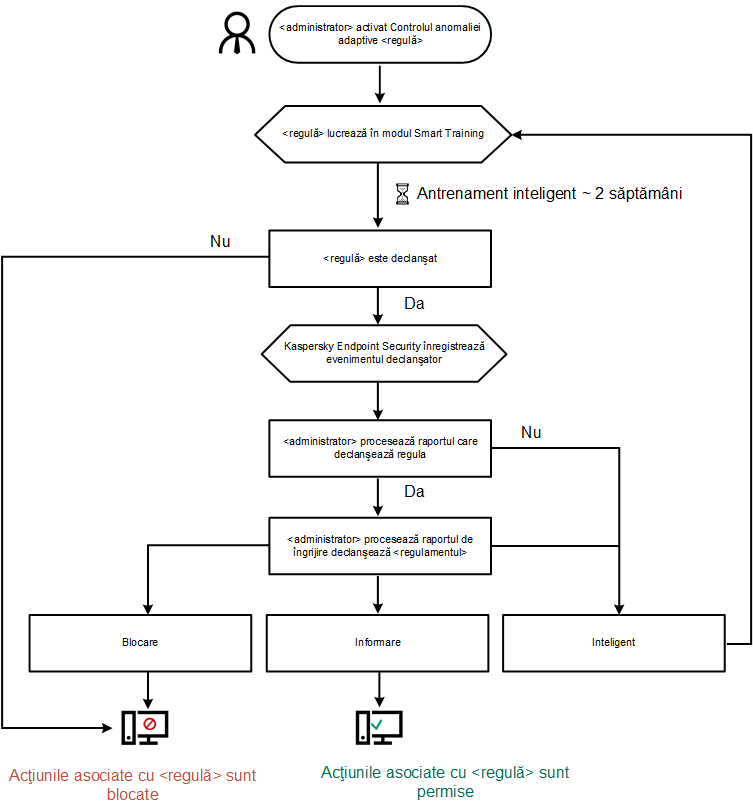

- Control anomalie adaptivă

- Activarea și dezactivarea componentei Control adaptiv al anomaliilor

- Activarea și dezactivarea unei reguli Control adaptiv al anomaliilor

- Modificarea acțiunii efectuate la declanșarea unei reguli Control adaptiv al anomaliilor

- Crearea unei excluderi pentru o regulă Control adaptiv al anomaliilor

- Exportarea și importarea de excluderi pentru reguli Control adaptiv al anomaliilor

- Aplicarea de actualizări pentru reguli Control adaptiv al anomaliilor

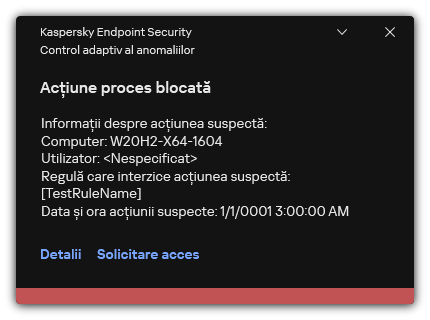

- Editarea șabloanelor de mesaje aferente componentei Control adaptiv al anomaliilor

- Vizualizarea rapoartelor componentei Control adaptiv al anomaliilor

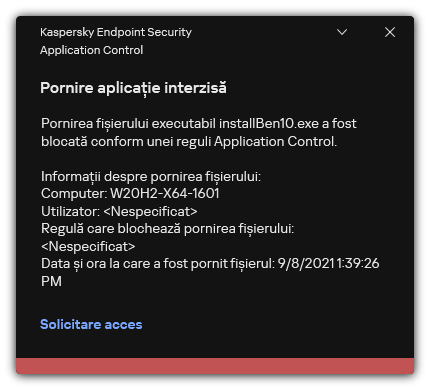

- Application Control

- Limitări în funcționalitatea componentei Application Control

- Activarea și dezactivarea componentei Application Control

- Selectarea modului Application Control

- Lucrul cu regulile de control al aplicației în interfața aplicației

- Gestionarea regulilor Application Control folosind Kaspersky Security Center

- Primirea de informații despre aplicațiile instalate pe computerele utilizatorilor

- Crearea categoriilor de aplicații

- Adăugarea fișierelor executabile din directorul Fișiere executabile în categoria de aplicații

- Adăugarea fișierelor executabile asociate evenimentelor în categoria de aplicații

- Adăugarea și modificarea unei reguli Application Control folosind Kaspersky Security Center

- Modificarea stării unei reguli Application Control folosind Kaspersky Security Center

- Exportul și importul regulilor Application Control

- Testarea regulilor Application Control folosind Kaspersky Security Center

- Vizualizarea evenimentelor rezultate din testarea funcționării componentei Application Control

- Vizualizarea unui raport despre aplicațiile blocate în modul de testare

- Vizualizarea evenimentelor rezultate din funcționarea componentei Application Control

- Vizualizarea unui raport despre aplicațiile blocate

- Testarea regulilor Application Control

- Monitorizare activitate aplicație

- Reguli pentru crearea măștilor de nume pentru fișiere sau directoare

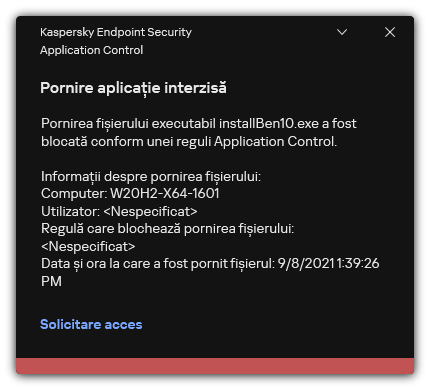

- Editarea șabloanelor de mesaje aferente componentei Application Control

- Cele mai bune practici pentru implementarea unei liste de aplicații permise

- Monitorizarea porturilor de rețea

- Control Web

- Ștergere date

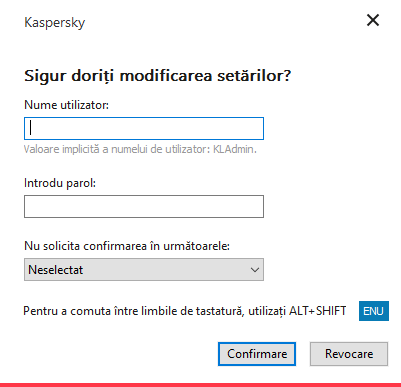

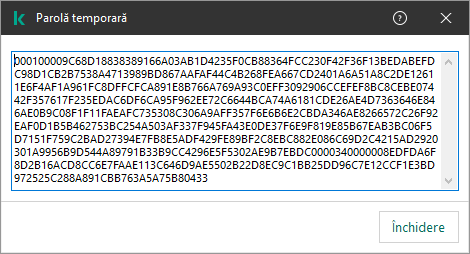

- Protecția prin parolă

- Zonă de încredere

- Crearea unei excluderi de la scanare

- Activarea și dezactivarea unei excluderi de la scanare

- Editarea listei de aplicații de încredere

- Activarea și dezactivarea regulilor pentru zona de încredere pentru o aplicație din lista de aplicații de încredere

- Folosirea depozitului de certificate de sistem de încredere

- Gestionarea copiilor de rezervă

- Serviciul de notificare

- Gestionarea rapoartelor

- Autoprotecţia aplicaţiei Kaspersky Endpoint Security

- Performanța și compatibilitatea produsului Kaspersky Endpoint Security cu alte aplicații

- Crearea și folosirea unui fișier de configurare

- Restaurarea setărilor implicite ale aplicației

- Mesajele între utilizatori și administrator

- Data Encryption

- Limitările funcționalității de criptare

- Modificarea lungimii cheii de criptare (AES56/AES256)

- Kaspersky Disk Encryption

- Caracteristici speciale ale criptării unității SSD

- Criptarea Full disk encryption folosind tehnologia Kaspersky Disk Encryption

- Crearea unei liste de unități de hard disk excluse de la criptare

- Exportarea și importarea unei liste de unități de hard disk excluse de la criptare

- Activarea tehnologiei Single Sign-On (SSO)

- Gestionarea conturilor Agentului de Autentificare

- Folosirea unui simbol/card inteligent cu Agentul de Autentificare

- Decriptarea unităților de hard disk

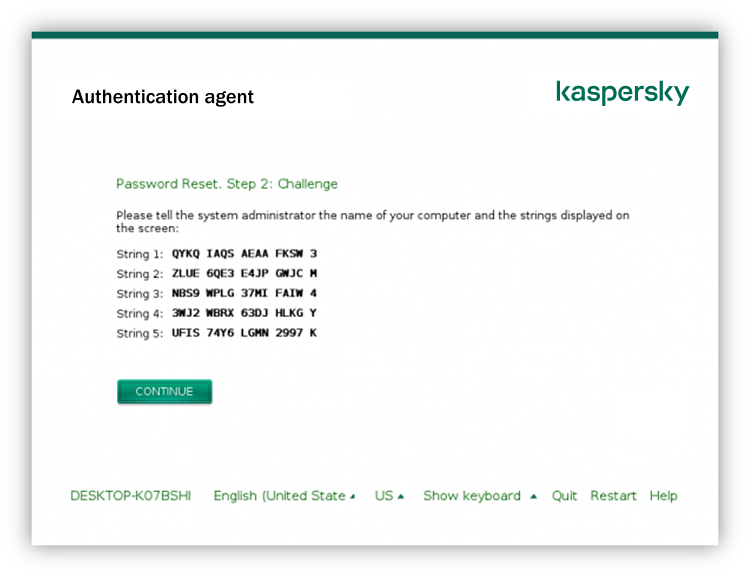

- Restabilirea accesului la o unitate protejată de tehnologia Kaspersky Disk Encryption

- Actualizarea sistemului de operare

- Eliminarea erorilor de actualizare a funcționalității de criptare

- Selectarea nivelului de urmărire pentru Agentul de Autentificare

- Editarea textelor de ajutor ale Agentului de Autentificare

- Eliminarea obiectelor și datelor rămase după testarea funcționării Agentului de Autentificare

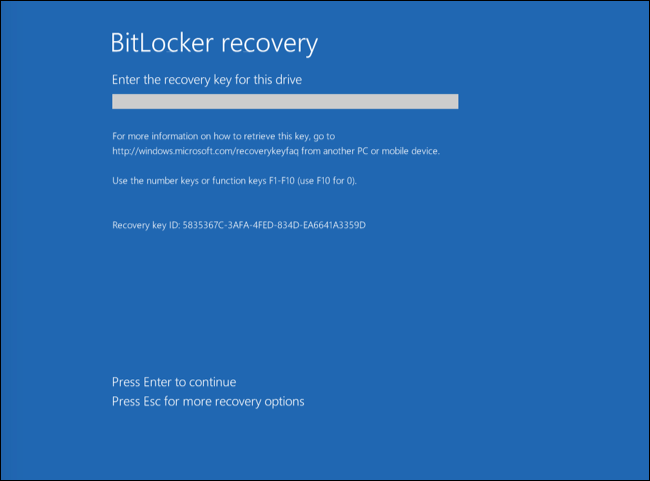

- Gestionare Bitlocker

- File Level Encryption pe unitățile locale ale computerului

- Criptarea fișierelor de pe unitățile locale ale computerului

- Crearea regulilor de acces la fișiere criptate pentru aplicații

- Criptarea fișierelor create sau modificate de aplicații specifice

- Generarea unei reguli de decriptare

- Decriptarea fișierelor de pe unitățile locale ale computerului

- Crearea pachetelor criptate

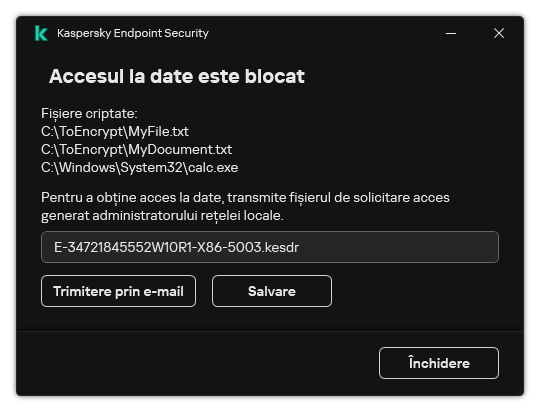

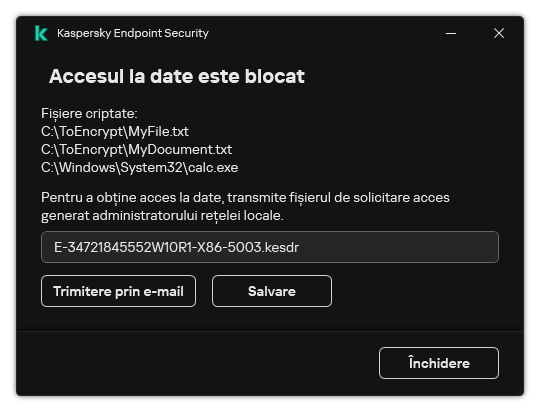

- Restaurarea accesului la fișierele criptate

- Restaurarea accesului la date criptate după o eroare de sistem

- Editarea șabloanelor de mesaje pentru acces la fișiere criptate

- Criptare unități amovibile

- Vizualizarea detaliilor de criptare date

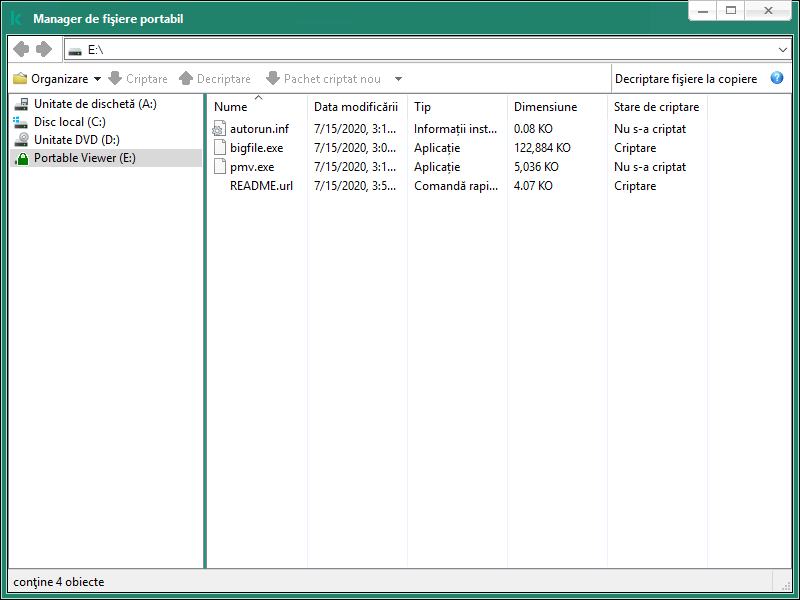

- Lucrul cu dispozitive criptate atunci când nu există acces la acestea

- Detection and Response

- Gestionarea aplicației din linia de comandă

- Instalarea aplicației

- Activarea aplicației

- Eliminare aplicație

- Comenzi AVP

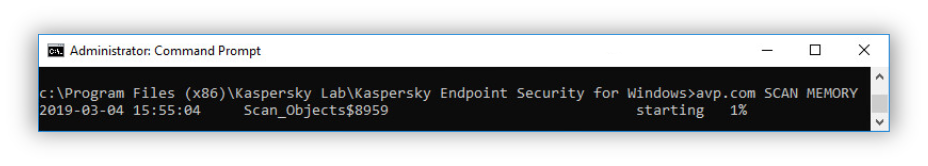

- SCAN. Scanare de viruși

- UPDATE. Actualizarea bazelor de date și modulelor aplicației

- ROLLBACK. Derulare înapoi ultima actualizare

- TRACES. Urmărirea

- START. Porniți profilul

- STOP. Oprirea unui profil

- STATUS. Starea profilului

- STATISTICS. Statistici de funcționare a profilului

- RESTORE. Restaurarea fișierelor din Copie de rezervă

- EXPORT. Exportarea setărilor aplicației

- IMPORT. Importarea setărilor aplicației

- ADDKEY. Aplicarea unui fișier cheie

- LICENSE. Licențiere

- RENEW. Achiziționarea unei licențe

- PBATESTRESET. Resetați rezultatele verificării discului înainte de criptarea discului

- EXIT. Ieșire din aplicație

- EXITPOLICY. Dezactivarea politicii

- STARTPOLICY. Activarea politicii

- DISABLE. Dezactivarea protecției

- SPYWARE. Detectarea programelor spyware

- KSN. Tranziție Global/Private KSN

- Comenzi KESCLI

- Scan. Scanare de viruși

- GetScanState. Starea finalizării scanării

- GetLastScanTime. Determinarea orei finalizării scanării

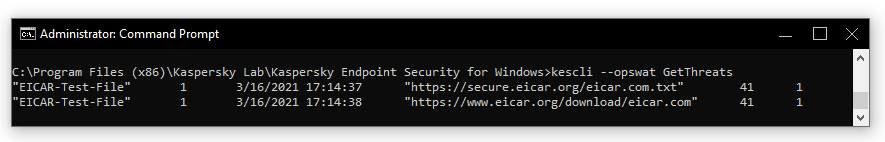

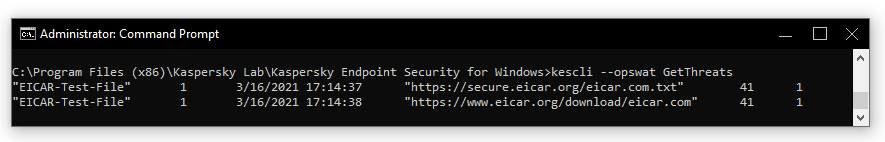

- GetThreats. Obținerea datelor despe amenințările detectate

- UpdateDefinitions. Actualizarea bazelor de date și modulelor aplicației

- GetDefinitionState. Determinarea orei finalizării actualizării

- EnableRTP. Activarea protecției

- GetRealTimeProtectionState. Starea File Threat Protection

- Version. Identificarea versiunii aplicației

- Comenzi de gestionare Detection and Response

- Coduri de eroare

- Appendix. Profiluri de aplicații

- Gestionarea aplicației prin API REST

- Surse de informații despre aplicație

- Contactarea Suportului tehnic

- Limitări și avertizări

- Glosar

- Activitate

- Adresă normalizată pentru o resursă Web

- Agent de Autentificare

- Agent de rețea

- Alarmă falsă

- Arhivă

- Bază de date de adrese Web de phishing

- Bază de date de adrese Web periculoase

- Baze de date antivirus

- Certificat licență

- Cheie activă

- Cheie suplimentară

- Dezinfectare

- Domeniu de protecție

- Domeniu de scanare

- Emitent certificat

- Fișier infectabil

- Fișier infectat

- Fișier IOC

- Grup de administrare

- IOC

- Manager de fișiere portabil

- Mască

- Obiect OLE

- OpenIOC

- Trusted Platform Module

- Anexe

- Anexa 1. Setări aplicație

- File Threat Protection

- Web Threat Protection

- Mail Threat Protection

- Network Threat Protection

- Firewall

- BadUSB Attack Prevention

- Protecție AMSI

- Exploit Prevention

- Behavior Detection

- Host Intrusion Prevention

- Remediation Engine

- Kaspersky Security Network

- Control Web

- Control dispozitive

- Application Control

- Control adaptiv al anomaliilor

- Senzor Endpoint

- Kaspersky Sandbox

- Endpoint Detection and Response

- Full Disk Encryption

- File Level Encryption

- Criptare unități amovibile

- Șabloane (criptarea datelor)

- Excluderi

- Setări aplicație

- Rapoarte și spații de stocare

- Setări de rețea

- Interfață

- Gestionare setări

- Actualizarea bazelor de date și modulelor aplicației

- Anexa 2. Grupurile de încredere pentru aplicații

- Anexa 3. Extensii de fișiere pentru scanarea rapidă a unităților amovibile

- Anexa 4. Tipuri de fișiere pentru filtrarea atașărilor Mail Threat Protection

- Anexa 5. Setări de rețea pentru interacțiunea cu servicii externe

- Anexa 6. Evenimentele aplicației în Jurnalul de evenimente Windows

- Anexa 7. Evenimentele aplicației din jurnalul de evenimente Kaspersky Security Center

- Anexa 8. Extensii de fișiere acceptate pentru prevenirea executării

- Anexa 9. Interpreți de scripturi acceptați

- Anexa 10. Domeniu de scanare IOC în registru (RegistryItem)

- Anexa 11. Cerințe privind fișierele IOC

- Anexa 1. Setări aplicație

- Informații despre codurile de la terți

- Note privind mărcile comerciale

Întrebări frecvente

Noutăți

Actualizare 11.7.0

Kaspersky Endpoint Security for Windows 11.7.0 oferă următoarele noi caracteristici și îmbunătățiri:

- Interfața Kaspersky Endpoint Security for Windows este actualizată.

- Suport pentru Windows 11, Windows 10 21H2 și Windows Server 2022.

- Componente nou adăugate:

- A fost adăugat un agent încorporat pentru integrarea cu Kaspersky Sandbox. Soluția Kaspersky Sandbox detectează și blochează automat amenințările avansate de pe computere. Kaspersky Sandbox analizează comportamentul obiectelor pentru a detecta activitatea rău intenționată și activitatea caracteristică atacurilor țintite asupra infrastructurii IT a organizației. Kaspersky Sandbox analizează și scanează obiecte de pe servere speciale cu imagini virtuale implementate ale sistemelor de operare Microsoft Windows (servere Kaspersky Sandbox). Pentru detalii despre soluție, consultați Ajutor Kaspersky Sandbox.

Nu mai aveți nevoie de Kaspersky Endpoint Agent pentru a utiliza Kaspersky Sandbox. Kaspersky Endpoint Security poate efectua toate funcțiile Kaspersky Endpoint Agent. Pentru a migra politicile Kaspersky Endpoint Agent, utilizați Expertul de migrare. Aveți nevoie de Kaspersky Security Center 13.2 pentru ca toate funcțiile Kaspersky Sandbox să funcționeze. Pentru detalii despre migrarea de la Kaspersky Endpoint Agent la Kaspersky Endpoint Security for Windows, consultați secțiunea Ajutor aplicație.

- A fost adăugat agentul încorporat pentru a sprijini funcționarea soluției Kaspersky Endpoint Detection and Response Optimum. Kaspersky Endpoint Detection and Response Optimum este o soluție pentru protejarea infrastructurii IT a organizației împotriva amenințărilor cibernetice avansate. Funcționalitatea soluției combină detectarea automată a amenințărilor cu capacitatea de a reacționa la aceste amenințări pentru a contracara atacurile avansate, inclusiv exploatările, programele ransomware, atacurile fără fișiere noi, precum și metode care utilizează instrumente de sistem legitime. Pentru mai multe informații despre soluție, consultați Ajutor Kaspersky Endpoint Detection and Response Optimum.

Nu mai aveți nevoie de Kaspersky Endpoint Agent pentru a utiliza Kaspersky Endpoint Detection and Response. Kaspersky Endpoint Security poate efectua toate funcțiile Kaspersky Endpoint Agent. Pentru a migra politicile și activitățile Kaspersky Endpoint Agent, utilizați Expertul de migrare. Pentru a utiliza toate funcțiile, Kaspersky Endpoint Detection and Response Optimum necesită Kaspersky Security Center 13.2. Pentru detalii despre migrarea de la Kaspersky Endpoint Agent la Kaspersky Endpoint Security for Windows, consultați secțiunea Ajutor aplicație.

- A fost adăugat un agent încorporat pentru integrarea cu Kaspersky Sandbox. Soluția Kaspersky Sandbox detectează și blochează automat amenințările avansate de pe computere. Kaspersky Sandbox analizează comportamentul obiectelor pentru a detecta activitatea rău intenționată și activitatea caracteristică atacurilor țintite asupra infrastructurii IT a organizației. Kaspersky Sandbox analizează și scanează obiecte de pe servere speciale cu imagini virtuale implementate ale sistemelor de operare Microsoft Windows (servere Kaspersky Sandbox). Pentru detalii despre soluție, consultați Ajutor Kaspersky Sandbox.

- A fost adăugat Expertul de migrare pentru politicile și activitățile Kaspersky Endpoint Agent. Expertul pentru migrare creează noi politici și activități combinate pentru Kaspersky Endpoint Security for Windows. Expertul permite comutarea soluțiilor Detection and Response de la Kaspersky Endpoint Agent la Kaspersky Endpoint Security. Soluțiile Detection and Response includ Kaspersky Sandbox, Kaspersky Endpoint Detection and Response Optimum (EDR Optimum) și Kaspersky Managed Detection and Response (MDR).

- Kaspersky Endpoint Agent, inclus în kitul de distribuție, a fost actualizat la versiunea 3.11.

Când faceți upgrade pentru Kaspersky Endpoint Security, aplicația detectează versiunea și scopul destinat al Kaspersky Endpoint Agent. Dacă Kaspersky Endpoint Agent este destinat utilizării Kaspersky Sandbox, Kaspersky Managed Detection and Response (MDR) și Kaspersky Endpoint Detection and Response Optimum (EDR Optimum), Kaspersky Endpoint Security comută funcționarea acestor soluții către agentul încorporat al aplicației. Pentru Kaspersky Sandbox și EDR Optimum, aplicația dezinstalează automat Kaspersky Endpoint Agent. Pentru MDR, puteți dezinstala Kaspersky Endpoint Agent manual. Dacă aplicația este destinată pentru funcționarea soluției Kaspersky Endpoint Detection and Response Expert (EDR Expert), Kaspersky Endpoint Security actualizează versiunea Kaspersky Endpoint Agent. Pentru mai multe detalii despre aplicație, consultați documentația soluțiilor Kaspersky compatibile cu Kaspersky Endpoint Agent.

- Funcționalitatea de criptare BitLocker a fost îmbunătățită:

- Codul PIN îmbunătățit poate fi utilizat acum cu BitLocker Drive Encryption. Codul PIN îmbunătățit permite utilizarea altor caractere în plus față de caracterele numerice: majuscule și litere mici din alfabetul latin, caractere speciale și spații.

- A fost adăugată o caracteristică pentru dezactivarea autentificării BitLocker pentru efectuarea uograde-ului sistemului de operare sau instalarea pachetelor de actualizare. Instalarea actualizărilor poate necesita repornirea computerului de mai multe ori. Pentru a instala corect actualizările, puteți dezactiva temporar autentificarea BitLocker și reactiva autentificarea după instalarea actualizărilor.

- Acum puteți seta un timp de expirare pentru parola sau codul PIN de criptare BitLocker. Când parola sau codul PIN expiră, Kaspersky Endpoint Security solicită utilizatorului o nouă parolă.

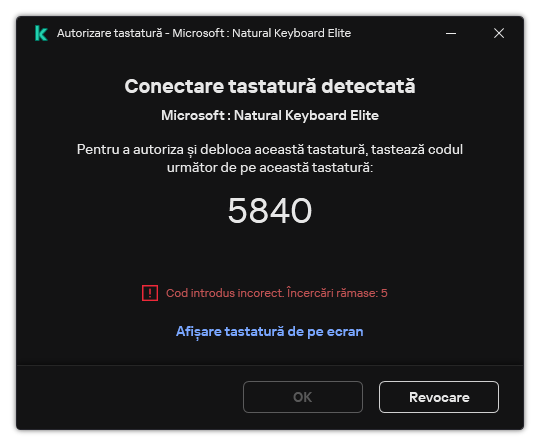

- Acum puteți configura numărul maxim de încercări de autorizare a tastaturii pentru BadUSB Attack Prevention. Când se atinge numărul configurat de încercări eșuate de introducere a codului de autorizare, dispozitivul USB este blocat temporar.

- Funcționalitatea Firewall este îmbunătățită:

- Acum puteți configura un interval de adrese IP pentru Reguli pachet Firewall. Puteți introduce un interval de adrese în format IPv4 sau IPv6. De exemplu,

192.168.1.1-192.168.1.100sau12:34::2-12:34::99. - Acum puteți introduce nume DNS pentru Reguli de pachet Firewall în loc de adrese IP. Trebuie să utilizați nume DNS numai pentru computerele LAN sau serviciile interne. Interacțiunea cu serviciile cloud (cum ar fi Microsoft Azure) și alte resurse de Internet trebuie gestionată de componenta Control web.

- Acum puteți configura un interval de adrese IP pentru Reguli pachet Firewall. Puteți introduce un interval de adrese în format IPv4 sau IPv6. De exemplu,

- Căutarea Regulă Control web a fost îmbunătățită. Pentru a căuta o regulă de acces la resursele web, pe lângă numele regulii, puteți utiliza adresa URL a site-ului web, un nume de utilizator, o categorie de conținut sau un tip de date.

- Activitatea Scanare de viruși a fost îmbunătățită:

- Activitatea Scanare de viruși în modul inactiv a fost îmbunătățită. Dacă ați repornit computerul în timpul scanării, Kaspersky Endpoint Security execută automat activitatea, continuând din punctul în care scanarea a fost întreruptă.

- Activitatea Scanare de viruși a fost optimizată. În mod implicit, Kaspersky Endpoint Security execută scanarea numai atunci când computerul este inactiv. Puteți configura când este executată scanarea computerului în proprietățile activității.

- Acum puteți restricționa accesul utilizatorului la datele furnizate de componenta Monitorizare activitate aplicație. Monitorizare activitate aplicație este un instrument destinat vizualizării în timp real a informațiilor despre activitatea aplicațiilor de pe computerul unui utilizator. Administratorul poate ascunde de utilizator componenta Monitorizare activitate aplicație în proprietățile politicii aplicației.

- S-a îmbunătățit securitatea gestionării aplicației prin API REST. Acum, Kaspersky Endpoint Security validează semnătura solicitărilor trimise prin API REST. Pentru a gestiona programul, trebuie să instalați un certificat de identificare a solicitării.

Actualizare 11.6.0

Kaspersky Endpoint Security 11.6.0 for Windows oferă următoarele caracteristici și îmbunătățiri:

- Compatibilitate pentru Windows 10 21H1. Pentru detalii referitoare la suportul pentru sistemul de operare Microsoft Windows 10, consultați Baza de cunoștințe a Serviciului de asistență tehnică.

- Componenta Managed Detection and Response a fost adăugată. Această componentă facilitează interacțiunea cu soluția cunoscută drept Kaspersky Managed Detection and Response. Componenta Kaspersky Managed Detection and Response (MDR) asigură protecție continuă împotriva unui număr în creștere de amenințări capabile să treacă de mecanismele de protecție automate pentru organizațiile cărora le este dificil să găsească experți foarte calificați sau care dispun de resurse interne limitate. Pentru informații detaliate despre modul în care funcționează soluțiile, consultați pagina Ajutor Kaspersky Managed Detection and Response.

- Kaspersky Endpoint Agent, inclus în kitul de distribuție, a fost actualizat la versiunea 3.10. Kaspersky Endpoint Agent 3.10 oferă caracteristici noi, rezolvă unele probleme anterioare și dispune de stabilitate îmbunătățită. Pentru mai multe detalii despre aplicație, consultați documentația soluțiilor Kaspersky compatibile cu Kaspersky Endpoint Agent.

- Acum oferă capabilitatea de a gestiona protecția împotriva atacurilor precum Supraîncărcare rețea și Scanare port în setările Network Threat Protection.

- S-a adăugat o nouă metodă de creare a regulilor de rețea pentru Firewall. Puteți adăuga reguli de pachet și reguli de aplicație pentru conexiunile care sunt afișate în fereastra Monitorizare rețea. Cu toate acestea, setările conexiunii pentru regula de rețea vor fi configurate automat.

- Interfața Monitor rețea este acum îmbunătățită. S-au adăugat informații despre activitatea de rețea: ID-ul procesului, care inițiază activitatea de rețea; tipul de rețea (rețea locală sau internet); porturile locale. În mod implicit, informațiile despre tipul de rețea sunt ascunse.

- Acum există capabilitatea de creare automată a conturilor Agent de autentificare pentru utilizatorii Windows noi. Agentul permite unui utilizator să finalizeze autentificarea pentru accesul la unitățile care au fost criptate utilizând tehnologia Kaspersky Disk Encryption și să încarce sistemul de operare. Informații privind sumele de verificare ale aplicației despre conturile utilizatorilor Windows de pe computer. Dacă Kaspersky Endpoint Security detectează un cont de utilizator Windows care nu are un cont Agent de autentificare, aplicația va crea un cont nou pentru accesarea unităților de disk criptate. Prin urmare, nu trebuie să adăugați manual conturi Agent de autentificare pentru computerele cu unitățile de hard disk deja criptate.

- Acum există capabilitatea să monitorizați procesul de criptare a discului în interfața aplicației pe computerele utilizatorilor (Kaspersky Disk Encryption și BitLocker). Puteți executa instrumentul Monitor criptare din fereastra principală a aplicației.

Kaspersky Endpoint Security for Windows

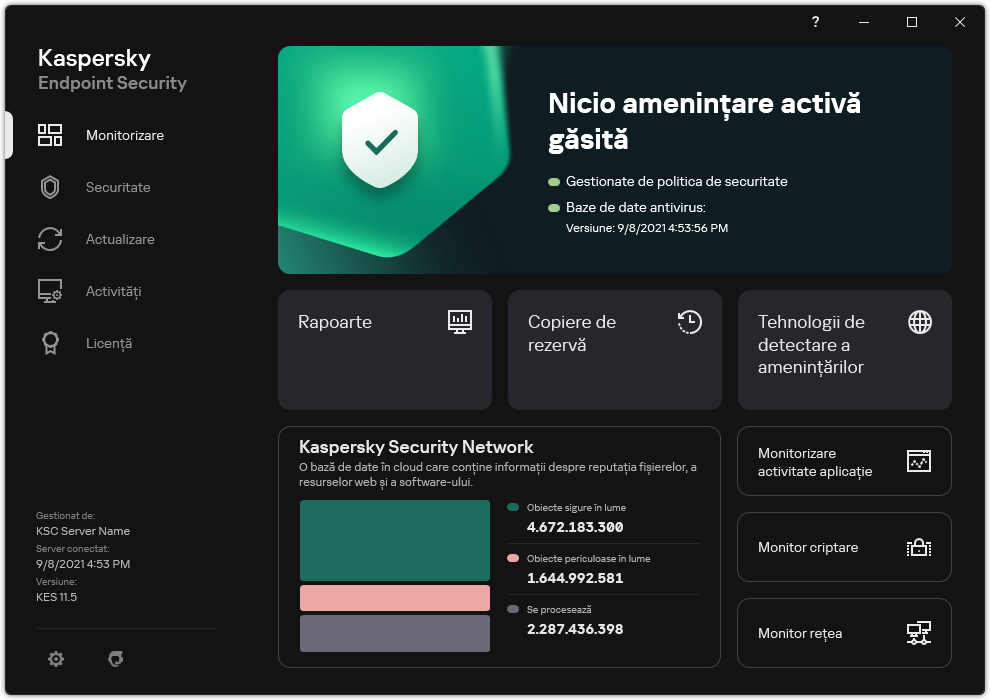

Kaspersky Endpoint Security for Windows (denumit în continuare Kaspersky Endpoint Security) asigură protecție completă împotriva diferitelor tipuri de amenințări, atacuri de rețea și atacuri de tip phishing.

Tehnologii de detectare a amenințărilor

Kaspersky Endpoint Security utilizează un model pentru tehnologia machine learning. Modelul a fost dezvoltat de experții Kaspersky. Ulterior, modelul este completat continuu cu date despred amenințări de la KSN (instruire model).

Kaspersky Endpoint Security primește date despre amenințări de la Kaspersky Security Network. Kaspersky Security Network (KSN) este o infrastructură de servicii în cloud care oferă acces la Baza de cunoștințe online Kaspersky, care conține informații despre reputația fișierelor, a resurselor Web și a programelor software.

Kaspersky Endpoint Security utilizează datele despre amenințări adăugate de analiștii de viruși ai Kaspersky. Analiștii de viruși evaluează obiectele, dacă reputația unui obiect nu poate fi determinată automat. |

Kaspersky Endpoint Security analizează activitatea unui obiect în timp real.

Kaspersky Endpoint Security primește date de la un sistem automat de analiză a obiectelor. Sistemul procesează toate obiectele care sunt trimise către Kaspersky. Sistemul determină apoi reputația obiectului și adaugă datele la bazele de date antivirus. Dacă sistemul nu poate determina reputația obiectului, sistemul îi întreabă pe analiștii de viruși ai Kaspersky.

Kaspersky Endpoint Security procesează obiectul de pe o mașină virtuală. Kaspersky Sandbox analizează comportamentul obiectului și ia o decizie privind reputația acestuia. Această tehnologie este disponibilă doar dacă utilizați soluția Kaspersky Sandbox. |

Arborele de selecție

Fiecare tip de amenințare este tratat de o componentă specială. Componentele pot fi activate sau dezactivate în mod individual, iar setările acestora pot fi configurate.

Arborele de selecție

Secțiune |

Componentă |

|---|---|

Essential Threat Protection

|

File Threat Protection Componenta File Threat Protection îți permite să împiedici infectarea sistemului de fișiere al computerului. În mod implicit, componenta File Threat Protection de își are originea permanentă în memoria RAM a computerului. Componenta scanează fișierele de pe toate unitățile computerului, precum și de pe unitățile conectate. Componenta oferă protecție computerului cu ajutorul bazelor de date antivirus, a serviciului cloud Kaspersky Security Network și a analizei euristice. Web Threat Protection Componenta Web Threat Protection previne descărcarea de pe Internet a fișierelor dăunătoare și, de asemenea, blochează site-urile web dăunătoare și de phishing. Componenta oferă protecție computerului cu ajutorul bazelor de date antivirus, a serviciului cloud Kaspersky Security Network și a analizei euristice. Mail Threat Protection Componenta Mail Threat Protection scanează atașările mesajelor de e-mail primite și trimise în vederea detectării virușilor și a altor amenințări. Componenta scanează, de asemenea, mesajele pentru detectarea link-urilor periculoase și de phishing. În mod implicit, componenta Mail Threat Protection își are originea permanent în memoria RAM a computerului și scanează toate mesajele primite sau trimise utilizând protocoalele POP3, SMTP, IMAP sau NNTP sau clientul de mail Microsoft Office Outlook (MAPI). Componenta oferă protecție computerului cu ajutorul bazelor de date antivirus, a serviciului cloud Kaspersky Security Network și a analizei euristice. Network Threat Protection Componenta Network Threat Protection scanează traficul de rețea de la intrare, căutând activitate tipică atacurilor de rețea. Când Kaspersky Endpoint Security detectează o încercare de atac asupra rețelei pe computerul utilizatorului, acesta blochează conexiunea la rețea cu respectivul computer atacator. Descrierile tipurilor de atacuri de rețea cunoscute în prezent și ale modurilor de combatere a acestora sunt furnizate în bazele de date Kaspersky Endpoint Security. Lista de atacuri de rețea pe care le detectează componenta Network Threat Protection este actualizată în cursul actualizărilor bazelor de date și modulelor aplicației. Firewall Firewall blochează conexiunile neautorizate la computer în timp ce lucrați pe Internet sau în rețeaua locală. Firewall-ul controlează, de asemenea, activitatea de rețea a aplicațiilor de pe computer. Acest lucru vă permite să vă protejați rețeaua LANl corporativă împotriva furturilor de identitate și a altor atacuri. Componenta oferă protecție computerului cu ajutorul bazelor de date antivirus, a serviciului cloud Kaspersky Security Network și a regulilor de rețea predefinite. BadUSB Attack Prevention Componenta BadUSB Attack Prevention împiedică dispozitivele USB infectate care emulează o tastatură să se conecteze la computer. Protecție AMSI Componenta Protecție AMSI are rol de suport pentru interfața Antimalware Scan Interface de la Microsoft. Antimalware Scan Interface (AMSI) permite aplicațiilor terțe cu suport AMSI să trimită obiecte (de exemplu, scripturi PowerShell) către Kaspersky Endpoint Security pentru scanare suplimentară și primește apoi rezultatele scanării pentru aceste obiecte. |

Advanced Threat Protection

|

Kaspersky Security Network Kaspersky Security Network (KSN) este o infrastructură de servicii în cloud care oferă acces la Baza de cunoștințe online Kaspersky, care conține informații despre reputația fișierelor, a resurselor Web și a programelor software. Utilizarea datelor de la Kaspersky Security Network asigură răspunsul mai rapid prin Kaspersky Endpoint Security la noile amenințări, îmbunătățește eficiența unor componente ale protecției și reduce posibilitatea alarmelor false. Dacă participați la Kaspersky Security Network, serviciile KSN oferă Kaspersky Endpoint Security informații despre categoria și reputația fișierelor scanate, precum și informații despre reputația adreselor web scanate. Behavior Detection Componenta Behavior Detection primește date despre acțiunile aplicațiilor de pe computer și transmite aceste informații altor componente de protecție pentru a le îmbunătăți performanța. Componenta Behavior Detection utilizează Semnăturile de flux de comportamental (Behavior Stream Signatures, BSS) pentru aplicații. Dacă activitatea aplicației corespunde unei semnături de șir comportamental, Kaspersky Endpoint Security execută acțiunea de răspuns selectată. Pe baza semnăturilor de flux de comportamental, Kaspersky Endpoint Security oferă o apărare proactivă pentru computer. Exploit Prevention Componenta Exploit Prevention detectează codul programului care profită de vulnerabilitățile de pe computer pentru a exploata privilegiile de administrator sau pentru a efectua activități dăunătoare. De exemplu, exploiturile pot utiliza un atac de supraîncărcare a memoriei tampon. Pentru a face acest lucru, exploitul trimite o cantitate mare de date unei aplicații vulnerabile. Atunci când prelucrează aceste date, aplicația vulnerabilă execută un cod rău intenționat. În urma acestui atac, exploitul poate porni instalarea neautorizată a unui program malware. Atunci când se încearcă executarea unui fișier executabil al unei aplicații vulnerabile care nu a fost efectuată de utilizator, Kaspersky Endpoint Security blochează executarea acestui fișier sau notifică utilizatorul. Host Intrusion Prevention Componenta Host Intrusion Prevention împiedică aplicațiile să execute acțiuni care ar putea fi periculoase pentru sistemul de operare și asigură controlul accesului la resursele sistemului de operare și la datele personale. Componenta oferă protecție computerului cu ajutorul bazelor de date antivirus și a serviciului cloud Kaspersky Security Network. Remediation Engine Componenta Remediation Engine permite Kaspersky Endpoint Security să restaureze acțiuni care au fost executate de către programe malware în sistemul de operare. |

Security Controls

|

Application Control Application Control administreazăă pornirea aplicațiilor pe computerele utilizatorilor. Acest lucru vă permite să implementați o politică de securitate corporativă atunci când utilizați aplicații. Application Control reduce, de asemenea, riscul de infectare a computerului prin restricționarea accesului la aplicații. Control dispozitive Componenta Control dispozitive gestionează accesul utilizatorilor la dispozitivele instalate sau conectate la computer (de exemplu, hard diskuri, camere video sau module Wi-Fi). Acest lucru îți permite să protejezi computerul de infecții atunci când sunt conectate astfel de dispozitive și să împiedici pierderea sau scurgerea de date. Control Web Componenta Control Web gestionează accesul utilizatorilor la resursele web. Acest lucru ajută la reducerea traficului și la utilizarea necorespunzătoare a timpului de muncă. Când un utilizator încearcă să deschidă un site web care este restricționat de Control Web, Kaspersky Endpoint Security blochează accesul sau afișează un avertisment. Control anomalie adaptivă Componenta Control adaptiv al anomaliilor monitorizează și blochează acțiunile care nu sunt specifice pentru computerele din rețeaua unei companii. Componenta Control adaptiv al anomaliilor utilizează un set de reguli pentru a urmări comportamentul necaracteristic (de exemplu, regula Pornire Microsoft PowerShell din aplicația de birou). Regulile sunt create de specialiștii Kaspersky pe baza scenariilor tipice de activitate periculoasă. Puteți configura modul în care componenta Control adaptiv al anomaliilor controlează fiecare regulă și, de exemplu, permite executarea scripturilor PowerShell care automatizează anumite activități ale fluxului de lucru. Kaspersky Endpoint Security actualizează setul de reguli împreună cu bazele de date ale aplicațiilor. |

Criptare

|

File Level Encryption Componenta permite crearea regulilor de criptare a fișierelor. Puteți selecta directoare predefinite pentru criptare, puteți selecta manual un director sau puteți selecta fișiere individuale după extensie. Full Disk Encryption Componenta permite criptarea unității de hard disc folosind Kaspersky Disk Encryption sau BitLocker Drive Encryption. Criptare unități amovibile Componenta permite protejarea datelor de pe unitățile amovibile. Puteți utiliza Full Disk Encryption (FDE) sau File Level Encryption (FLE). |

Detection and Response

|

Endpoint Detection and Response Agent încorporat pentru soluția Kaspersky Endpoint Detection and Response Optimum (denumită în continuare „EDR Optimum”). Kaspersky Endpoint Detection and Response Optimum este o soluție pentru protejarea infrastructurii IT a organizației împotriva amenințărilor cibernetice avansate. Funcționalitatea soluției combină detectarea automată a amenințărilor cu capacitatea de a reacționa la aceste amenințări pentru a contracara atacurile avansate, inclusiv exploatările, programele ransomware, atacurile fără fișiere noi, precum și metode care utilizează instrumente de sistem legitime. Pentru mai multe informații despre soluție, consultați Ajutor Kaspersky Endpoint Detection and Response Optimum. Kaspersky Sandbox Componenta permite interoperabilitatea cu soluția Kaspersky Sandbox. Soluția Kaspersky Sandbox detectează și blochează automat amenințările avansate de pe computere. Kaspersky Sandbox analizează comportamentul obiectelor pentru a detecta activitatea rău intenționată și activitatea caracteristică atacurilor țintite asupra infrastructurii IT a organizației. Kaspersky Sandbox analizează și scanează obiecte de pe servere speciale cu imagini virtuale implementate ale sistemelor de operare Microsoft Windows (servere Kaspersky Sandbox). Pentru detalii despre soluție, consultați Ajutor Kaspersky Sandbox. Managed Detection and Response Agent încorporat pentru a sprijini funcționarea soluției Kaspersky Endpoint Detection and Response. Soluția Kaspersky Managed Detection and Response (MDR) detectează și analizează automat incidentele de securitate din infrastructura dvs. Pentru aceasta, MDR folosește date de telemetrie primite de la puncte finale și învățarea programată. MDR trimite datele incidentelor către experții Kaspersky. Experții pot procesa apoi incidentul și, de exemplu, pot adăuga o nouă intrare în bazele de date antivirus. Alternativ, experții pot emite recomandări privind procesarea incidentului și, de exemplu, pot sugera izolarea computerului de rețea. Pentru informații detaliate despre modul în care funcționează soluțiile, consultați pagina Ajutor Kaspersky Managed Detection and Response. |

În afară de protecția în timp real pe care o oferă componentele aplicației, vă recomandăm să scanați computerul în mod regulat în vederea detectării virușilor și a altor amenințări. Acest lucru ajută la excluderea posibilității de răspândire de programe malware care nu au fost detectate de componentele de protecție, de exemplu din cauza unui nivel scăzut de securitate.

Pentru a menține protecția computerului actualizată, trebuie să actualizați bazele de date și modulele pe care le utilizează aplicația. Aplicația se actualizează automat în mod implicit, dar, dacă este necesar, poți actualiza manual bazele de date și modulele aplicației.

Kaspersky Endpoint Security pune la dispoziție următoarele activități:

- Verificare integritate. Kaspersky Endpoint Security verifică modulele aplicației din directorul de instalare a aplicației pentru a vedea dacă sunt deteriorate sau modificate. Dacă un modul al aplicației are o semnătură digitală incorectă, modulul este considerat deteriorat.

- Scanare completă. Kaspersky Endpoint Security scanează sistemul de operare, inclusiv memoria kernel, obiectele încărcate la pornirea sistemului de operare, sectoarele de boot ale discului, zona de copii de rezervă a sistemului de operare, precum și toate unitățile de hard disk și unitățile amovibile.

- Scanare personalizată. Kaspersky Endpoint Security scanează obiectele selectate de utilizator.

- Scanare zone critice. Kaspersky Endpoint Security scanează memoria kernel, obiectele încărcate la pornirea sistemului de operare și sectoarele de boot ale discului.

- Actualizare. Kaspersky Endpoint Security descarcă baze de date actualizate și module actualizate ale aplicației. Actualizarea vă păstrează computerul protejat împotriva celor mai noi viruși și a altor amenințări.

- Derulare înapoi ultima actualizare. Kaspersky Endpoint Security derulează înapoi ultima actualizare a bazelor de date și a modulelor. Acest lucru îți permite să derulezi înapoi bazele de date și modulele de aplicații la versiunile lor anterioare atunci când este necesar, de exemplu când noua versiune de bază de date conține o semnătură nevalidă care determină Kaspersky Endpoint Security să blocheze o aplicație sigură.

Funcții de service ale aplicației

Kaspersky Endpoint Security include un număr de funcții de depanareservice. Funcțiile de servicedepanare sunt furnizate pentru a asigura actualizarea aplicației, a extinde funcționalitatea ei și a ajuta utilizatorul în folosirea aplicației.

- Rapoarte. În cursul funcționării, aplicația ține evidența componentelor sale creând câte un raport pentru fiecare. Poți utiliza, de asemenea, rapoartele pentru a urmări rezultatele activităților finalizate. Rapoartele conțin liste de evenimente care au avut loc în timpul funcționării Kaspersky Endpoint Security și toate operațiile efectuate de aplicație. În cazul unui incident, poți trimite rapoarte la Kaspersky, unde specialiștii serviciului de asistență tehnică vor analiza problema în mod detaliat.

- Copie de rezervă. Dacă aplicația detectează fișiere infectate la scanarea computerului în vederea detectării de viruși și alte amenințări, fișierele respective sunt blocate. Kaspersky Endpoint Security stochează copiile fișierelor dezinfectate și șterse în Copii de rezervă. Kaspersky Endpoint Security mută fișierele neprocesate (indiferent de motiv) în lista de amenințări active. Poți scana fișiere, poți restaura fișiere în directoarele lor inițiale și poți goli zona de stocare a datelor.

- Notificări. Serviciul de notificare ajută utilizatorul să urmărească evenimentele care influențează starea de protecție a computerului și funcționarea Kaspersky Endpoint Security. Notificările pot fi afișate pe ecran sau pot fi trimise prin e-mail.

- Kaspersky Security Network. Participarea utilizatorilor la Kaspersky Security Network eficientizează protejarea computerelor prin utilizarea în timp real a informațiilor privind reputația fișierelor, resurselor Web și software-urilor primite de la utilizatori din întreaga lume.

- Licență. Achiziționarea unei licențe deblochează funcționalitatea completă a aplicației, oferă acces la actualizările bazei de date și ale modulelor aplicației și asistență prin telefon sau prin e-mail cu privire la instalarea, configurarea și utilizarea aplicației.

- Asistență. Toți utilizatorii înregistrați ai aplicației Kaspersky Endpoint Security pot contacta serviciul de asistență tehnică pentru a primi asistență. Poți să trimiți o solicitare la Serviciul de asistență tehnică Kaspersky prin intermediul portalului Kaspersky CompanyAccount sau să apelezi telefonic Serviciul de asistență tehnică.

Dacă aplicația returnează erori sau se blochează în cursul operării, este posibil să repornească automat.

Dacă aplicația întâlnește erori recurente care determină blocarea ei, aplicația efectuează următoarele operațiuni:

- Dezactivează funcțiile de control și protecție (funcționalitatea de criptare rămâne activată).

- Îl notifică pe utilizator că funcțiile au fost dezactivate.

- Încearcă să restabilească starea operațională a aplicației după actualizarea bazelor de date antivirus sau aplicația unor actualizări ale modulelor aplicației.

Kitul de distribuire

Kitul de distribuire include următoarele pachete de distribuire:

- Strong encryption (AES256)

Acest pachet de distribuire conține instrumente criptografice care implementează algoritmul de criptare AES (Advanced Encryption Standard) cu o lungime efectivă a cheii de 256 de biți.

- Lite encryption (AES56)

Acest pachet de distribuire conține instrumente criptografice care implementează algoritmul de criptare AES cu o lungime efectivă a cheii de 56 de biți.

Fiecare pachet de distribuire conține următoarele fișiere:

|

Pachetul de instalare pentru Kaspersky Endpoint Security. |

|

Fișierele necesare pentru instalarea aplicației folosindu-se oricare dintre metodele disponibile. |

|

Fișier pentru crearea de pachete de instalare pentru Kaspersky Endpoint Security. |

|

Pachet de instalare a Plug-inului de gestionare Kaspersky Endpoint Security pentru Kaspersky Security Center. |

|

Fișiere ale pachetului de actualizare utilizate în timpul instalării. |

|

Fișiere pentru eliminarea software-urilor incompatibile. |

|

Fișier care conține o listă de software-uri incompatibile. |

|

Fișier în care puteți citi condițiile de participare la Kaspersky Security Network. |

|

Fișier unde poți citi Acordul de licență pentru utilizatorul final și Politica privind confidențialitatea. |

|

Fișier care conține setările interne ale kitului de distribuire. |

|

Pachet de instalare pentru Kaspersky Endpoint Agent, care este necesar pentru integrarea cu alte soluții Kaspersky (de exemplu, Kaspersky Sandbox). |

|

Pachet de instalare Microsoft .NET Framework. |

|

Arhivă care conține fișierele necesare pentru instalarea plug-inului web Kaspersky Endpoint Security. |

Nu se recomandă modificarea acestor setări. Dacă dorești să modifici opțiunile de instalare, folosește fișierul setup.ini.

Începutul paginii

Cerințe hardware și software

Pentru a se asigura funcționarea corectă a aplicației Kaspersky Endpoint Security, computerul trebuie să îndeplinească următoarele cerințe:

Cerinţe minime generale:

- 2 GB spațiu liber pe unitatea de hard disk

- Procesor:

- Stație de lucru: 1 GHz

- Server: 1.4 GHz

- Compatibilitate pentru setul de instrucțiuni SSE2

- RAM:

- Stație de lucru (x86): 1 GO

- Stație de lucru (x64): 2 GO

- Server: 2 GO

- Microsoft .NET Framework 4.0 sau o versiune mai recentă

Sisteme de operare acceptate pentru stații de lucru:

- Windows 7 Home / Professional / Ultimate / Enterprise Service Pack 1 sau o versiune ulterioară;

- Windows 8 Professional/Enterprise;

- Windows 8.1 Professional/Enterprise;

- Windows 10 Home / Pro / Pro pentru stații de lucru / Education / Enterprise;

- Windows 11.

Algoritmul de semnare a modulului SHA-1 a fost retras de Microsoft. Actualizarea KB4474419 este necesară pentru instalarea cu succes a Kaspersky Endpoint Security pe un computer care rulează sistemul de operare Microsoft Windows 7. Pentru mai multe detalii despre această actualizare, vizitați site-ul web de asistență tehnică Microsoft.

Pentru detalii referitoare la suportul pentru sistemul de operare Microsoft Windows 10, consultați Baza de cunoștințe a Serviciului de asistență tehnică.

Pentru detalii referitoare la suportul pentru sistemul de operare Microsoft Windows 11, consultați Baza de cunoștințe a Serviciului de asistență tehnică.

Sisteme de operare acceptate pentru servere:

- Windows Small Business Server 2011 Essentials/Standard (64 de biți);

Microsoft Small Business Server 2011 Standard (64 de biți) este acceptat numai dacă este instalat Service Pack 1 pentru Microsoft Windows Server 2008 R2.

- Windows MultiPoint Server 2011 (64 de biți);

- Windows Server 2008 R2 Foundation/Standard/Enterprise/Datacenter Service Pack 1 sau o versiune ulterioară;

- Windows Server 2012 Foundation/Essentials/Standard/Datacenter;

- Windows Server 2012 R2 Foundation/Essentials/Standard/Datacenter;

- Windows Server 2016 Essentials/Standard/Datacenter;

- Windows Server 2019 Essentials/Standard/Datacenter;

- Windows Server 2022.

Algoritmul de semnare a modulului SHA-1 a fost retras de Microsoft. Actualizarea KB4474419 este necesară pentru instalarea cu succes a Kaspersky Endpoint Security pe un computer care rulează sistemul de operare Microsoft Windows Server 2008 R2. Pentru mai multe detalii despre această actualizare, vizitați site-ul web de asistență tehnică Microsoft.

Pentru informații detaliate despre asistența pentru sistemele de operare Microsoft Windows Server 2016 și Microsoft Windows Server 2019, consultați Baza de cunoștințe a Serviciului de asistență tehnică.

Pentru detalii referitoare la suportul pentru sistemul de operare Microsoft Windows Server 2022, consultați Baza de cunoștințe a suportului tehnic.

Tipuri de terminale de server acceptate:

- Microsoft Remote Desktop Services bazat pe Windows Server 2008 R2 SP1;

- Microsoft Remote Desktop Services bazat pe Windows Server 2012;

- Microsoft Remote Desktop Services bazat pe Windows Server 2012 R2;

- Microsoft Remote Desktop Services bazat pe Windows Server 2016;

- Microsoft Remote Desktop Services bazat pe Windows Server 2019.

Platforme virtuale acceptate:

- VMware Workstation 16.1.1 Pro;

- VMware ESXi 7.0 Update 2a;

- Microsoft Hyper-V Server 2019;

- Citrix Virtual Apps and Desktops 7 2103;

- Citrix Provisioning 2012;

- Citrix Hypervisor 8.2 LTSR.

Kaspersky Endpoint Security acceptă funcționarea cu următoarele versiuni ale Kaspersky Security Center:

- Kaspersky Security Center 11;

- Kaspersky Security Center 12;

- Kaspersky Security Center 12 Patch A;

- Kaspersky Security Center 12 Patch B;

- Kaspersky Security Center 13;

- Kaspersky Security Center 13.1;

- Kaspersky Security Center 13.2.

Compararea caracteristicilor disponibile ale aplicațiilor, în funcție de tipul de sistem de operare

Setul de caracteristici disponibile ale aplicației Kaspersky Endpoint Security depinde de tipul sistemului de operare: stație de lucru sau server (consultați tabelul de mai jos).

Comparație a caracteristicilor aplicației Kaspersky Endpoint Security

Caracteristică |

Stație de lucru |

Server |

|---|---|---|

Advanced Threat Protection |

|

|

Kaspersky Security Network |

|

|

Behavior Detection |

|

|

Exploit Prevention |

|

|

Host Intrusion Prevention |

|

– |

Remediation Engine |

|

|

Essential Threat Protection |

|

|

File Threat Protection |

|

|

Web Threat Protection |

|

– |

Mail Threat Protection |

|

– |

Firewall |

|

|

Network Threat Protection |

|

|

BadUSB Attack Prevention |

|

|

Protecție AMSI |

|

|

Security Controls |

|

|

Application Control |

|

|

Control dispozitive |

|

– |

Control Web |

|

– |

Control anomalie adaptivă |

|

– |

Data Encryption |

|

|

Kaspersky Disk Encryption |

|

– |

BitLocker Drive Encryption |

|

|

File Level Encryption |

|

– |

Criptare unități amovibile |

|

– |

Detection and Response |

|

|

Kaspersky Endpoint Agent |

|

|

Endpoint Detection and Response Optimum |

|

|

Kaspersky Sandbox |

|

|

Managed Detection and Response |

|

|

Compararea funcțiilor aplicației în funcție de instrumentele de gestionare

Setul de funcții disponibil în Kaspersky Endpoint Security depinde de instrumentele de gestionare (consultați tabelul de mai jos).

Puteți gestiona aplicația folosind următoarele console ale Kaspersky Security Center:

- Consola de administrare. Utilitarul de completare snap-in pentru Microsoft Management Console (MMC) a fost instalat pe stația de lucru a administratorului.

- Web Console. Componenta Kaspersky Security Center care este instalată pe Serverul de administrare. Puteți lucra în Web Console printr-un browser, de pe orice computer care are acces la Serverul de administrare.

De asemenea, puteți gestiona aplicația folosind Kaspersky Security Center Cloud Console. Kaspersky Security Center Cloud Console este versiunea cloud a Kaspersky Security Center. Aceasta înseamnă că serverul de administrare și alte componente ale Kaspersky Security Center sunt instalate în infrastructura cloud a Kaspersky. Pentru detalii privind administrarea aplicației utilizând Kaspersky Security Center Cloud Console, consultați Ghidul de ajutor pentru Kaspersky Security Center Cloud Console.

Comparație a caracteristicilor aplicației Kaspersky Endpoint Security

Caracteristică |

Kaspersky Security Center |

Kaspersky Security Center |

|

|---|---|---|---|

|

Consola de administrare |

Web Console |

Cloud Console |

Advanced Threat Protection |

|

|

|

Kaspersky Security Network |

|

|

|

Kaspersky Private Security Network |

|

|

– |

Behavior Detection |

|

|

|

Exploit Prevention |

|

|

|

Host Intrusion Prevention |

|

|

|

Remediation Engine |

|

|

|

Essential Threat Protection |

|

|

|

File Threat Protection |

|

|

|

Web Threat Protection |

|

|

|

Mail Threat Protection |

|

|

|

Firewall |

|

|

|

Network Threat Protection |

|

|

|

BadUSB Attack Prevention |

|

|

|

Managed Detection and Response |

|

|

|

Protecție AMSI |

|

|

|

Security Controls |

|

|

|

Application Control |

|

|

|

Control dispozitive |

|

|

|

Control Web |

|

|

|

Control anomalie adaptivă |

|

|

|

Data Encryption |

|

|

|

Kaspersky Disk Encryption |

|

|

– |

BitLocker Drive Encryption |

|

|

|

File Level Encryption |

|

|

– |

Criptare unități amovibile |

|

|

– |

Detection and Response |

|

|

|

Kaspersky Endpoint Agent |

|

|

|

Endpoint Detection and Response Optimum (EDR) |

– |

|

|

Kaspersky Sandbox |

– |

|

|

Managed Detection and Response |

|

|

|

Activități |

|

|

|

Adăugare cheie |

|

|

|

Modificare componente ale aplicației |

|

|

|

Inventar |

|

|

|

Actualizare |

|

|

|

Derulare înapoi actualizare |

|

|

|

Scanare de viruși |

|

|

|

Verificare integritate |

|

|

– |

Ștergere date |

|

|

|

Gestionare conturi Agent de Autentificare (Kaspersky Disk Encryption) |

|

|

– |

Scanare IOC (EDR) |

– |

|

|

Mută fișierul în carantină (EDR) |

– |

|

|

Obținere fișier (EDR) |

– |

|

|

Ștergere fișier (EDR) |

– |

|

|

Pornire proces (EDR) |

– |

|

|

Terminare proces (EDR) |

– |

|

|

Compatibilitatea cu alte aplicații

Înainte de instalare, Kaspersky Endpoint Security verifică prezența pe computer a aplicațiilor Kaspersky. Aplicația verifică și computerul pentru software incompatibil. Lista programelor software incompatibile este disponibilă în fișierul incompatible.txt, care este inclus în kitul de distribuție.

![]() DESCARCAȚI FIȘIERUL INCOMPATIBLE.TXT

DESCARCAȚI FIȘIERUL INCOMPATIBLE.TXT

Aplicația Kaspersky Endpoint Security este incompatibilă cu următoarele aplicații Kaspersky:

- Kaspersky Small Office Security.

- Kaspersky Internet Security.

- Kaspersky Anti-Virus.

- Kaspersky Total Security.

- Kaspersky Safe Kids.

- Kaspersky Free.

- Kaspersky Anti-Ransomware Tool.

- Kaspersky Anti Targeted Attack Platform (inclusiv componenta Senzor Endpoint).

- Kaspersky Sandbox (inclusiv Kaspersky Endpoint Agent).

- Kaspersky Endpoint Detection and Response (inclusiv componenta Senzor Endpoint).

În cazul în care componenta Agent Endpoint a fost instalată pe un computer folosind instrumentele de implementare ale aplicațiilor Kaspersky, componenta va fi eliminată automat în timpul instalării Kaspersky Endpoint Security. Kaspersky Endpoint Security poate include, de asemenea, componenta Senzor Endpoint/Kaspersky Endpoint Agent dacă ați selectat Agentul Endpoint în lista componentelor aplicației.

- Kaspersky Security for Virtualization Light Agent.

- Kaspersky Fraud Prevention for Endpoint.

- Kaspersky Security for Windows Server.

- Kaspersky Embedded Systems Security.

Dacă aplicațiile Kaspersky din această listă sunt instalate pe computer, Kaspersky Endpoint Security elimină aceste aplicații. Așteaptă terminarea acestui proces înainte de a continua instalarea aplicației Kaspersky Endpoint Security.

Începutul paginii

Instalarea și eliminarea aplicației

Aplicația Kaspersky Endpoint Security poate fi instalată pe un computer în următoarele moduri:

- local, folosind Expertul de configurare.

- local, din linia de comandă.

- de la distanță, folosind Kaspersky Security Center,

- la distanță, prin intermediul editorului de gestionare a politicilor de grup pentru Microsoft Windows (pentru mai multe detalii, vizitați Site web de suport tehnic Microsoft).

- la distanță, folosind System Center Configuration Manager.

Puteți configura setările de instalare a aplicației în mai multe moduri. Dacă utilizați simultan mai multe metode pentru configurarea setărilor, Kaspersky Endpoint Security aplică setările cu cea mai mare prioritate. Kaspersky Endpoint Security folosește următoarea ordine de priorități:

- Setări primite din fișierul setup.ini.

- Setări primite din fișierul installer.ini.

- Setări primite de la linia de comandă.

Recomandăm închiderea tuturor aplicațiilor în execuție înainte de a începe instalarea Kaspersky Endpoint Security (inclusiv instalarea la distanță).

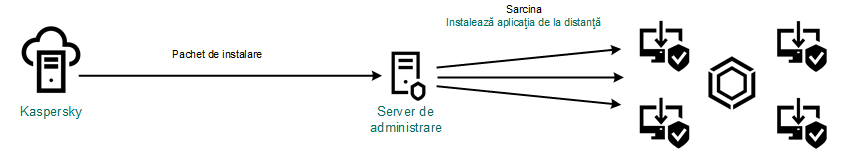

Implementarea prin Kaspersky Security Center

Kaspersky Endpoint Security se poate implementa pe computere dintr-o rețea de companie în mai multe moduri. Poți să alegi cel mai potrivit scenariu de implementare pentru organizația ta sau să combini simultan mai multe scenarii de implementare. Kaspersky Security Center acceptă următoarele metode principale de implementare:

- Instalarea aplicației folosind Expertul de implementare a protecției.

Metoda de instalare standard este convenabilă dacă ești mulțumit de setările implicite pentru Kaspersky Endpoint Security și organizația are o infrastructură simplă care nu necesită configurații speciale.

- Instalarea aplicației utilizând activitatea de instalare la distanță.

Metodă de instalare universală, care permite configurarea setărilor pentru Kaspersky Endpoint Security și gestionarea flexibilă a activităților de instalare la distanță. Instalarea Kaspersky Endpoint Security constă din următorii pași:

Kaspersky Security Center acceptă și alte metode de instalare a aplicației Kaspersky Endpoint Security, cum ar fi implementarea într-o imagine a sistemului de operare. Pentru detalii despre alte metode de implementare, consultați Ajutor pentru Kaspersky Security Center.

Instalarea standard a aplicației

Kaspersky Security Center furnizează un Expert de implementare a protecției pentru instalarea aplicației pe computerele companiei. Expertul de implementare a protecției include următoarele acțiuni principale:

- Selectarea unui pachet de instalare pentru Kaspersky Endpoint Security.

Un pachet de instalare este un set de fișiere create pentru instalarea la distanță a unei aplicații Kaspersky prin intermediul Kaspersky Security Center. Pachetul de instalare conține o serie de setări necesare pentru a instala aplicația și a o executa imediat după instalare. Pachetul de instalare este creat utilizându-se fișiere cu extensii .kpd și .kud incluse kitul de distribuire a aplicației. Pachetul de instalare pentru Kaspersky Endpoint Security este comun pentru toate versiunile de Windows și tipurile de arhitecturi acceptate.

- Crearea activității Instalare aplicație la distanță a Serverului de administrare Kaspersky Security Center.

Implementarea Kaspersky Endpoint Security

Cum se execută Expertul de implementare a protecției în Consola de administrare (MMC)

Cum se pornește Expertul de implementare a protecției în Web Console și Cloud Console

Începutul paginii

Crearea unui pachet de instalare

Un pachet de instalare este un set de fișiere create pentru instalarea la distanță a unei aplicații Kaspersky prin intermediul Kaspersky Security Center. Pachetul de instalare conține o serie de setări necesare pentru a instala aplicația și a o executa imediat după instalare. Pachetul de instalare este creat utilizându-se fișiere cu extensii .kpd și .kud incluse kitul de distribuire a aplicației. Pachetul de instalare pentru Kaspersky Endpoint Security este comun pentru toate versiunile de Windows și tipurile de arhitecturi acceptate.

Cum se creează un pachet de instalare în Consola de administrare (MMC)

Cum se creează un pachet de instalare în Web Console și Cloud Console

Setări pentru pachetului de instalare

Secțiune |

Descriere |

|---|---|

Componente protecție |

În această secțiune poți selecta componentele aplicației care vor fi disponibile. Poți să modifici ulterior setul de componente ale aplicației folosind activitatea Change application components. Componenta BadUSB Attack Prevention, componenta Endpoint Agent și componentele de criptare a datelor nu se instalează în mod implicit. Aceste componente se pot adăuga în setările pachetului de instalare. |

Setări instalare |

Adăugare locație aplicație la variabila de mediu %PATH%. Puteți adăuga calea de instalare la variabila %PATH% pentru utilizare comodă a interfeței liniei de comandă. Nu se protejează procesul de instalare. Protejarea instalării include protecția împotriva înlocuirii pachetului de distribuție cu aplicații rău intenționate, blocarea accesului la directorul de instalare al aplicației Kaspersky Endpoint Security și blocarea accesului la secțiunea de registre a sistemului care conține cheile aplicației. Dacă însă aplicația nu poate fi instalată (de exemplu, atunci când se execută o instalare la distanță cu ajutorul Windows Remote Desktop), te sfătuim să dezactivezi protecția procesului de instalare. Asigurare compatibilitate cu Citrix PVS. Poți activa suportul de la serviciile de asigurare a accesului Citrix pentru a instala aplicația Kaspersky Endpoint Security pe o mașină virtuală. Calea către directorul de instalare a aplicației. Poți schimba calea de instalare a aplicației Kaspersky Endpoint Security pe un computer client. În mod implicit, aplicația este instalată în directorul Fișier de configurare. Poți încărca un fișier care definește setările pentru aplicația Kaspersky Endpoint Security. Poți crea un fișier de configurare în interfața locală a aplicației. |

Actualizarea bazelor de date în pachetul de instalare

Pachetul de instalare conține baze de date antivirus din depozitul Serverului de administrare, care sunt actualizate la crearea pachetului de instalare. După crearea pachetului de instalare, puteți actualiza bazele de date antivirus din pachetul de instalare. Acest lucru vă permite să reduceți consumul de trafic la actualizarea bazelor de date antivirus după instalarea Kaspersky Endpoint Security.

Pentru a actualiza bazele de date antivirus din depozitul Serverului de administrare, utilizați activitatea Descărcare actualizări în depozitul Serverului de administrare a Serverului de administrare. Pentru mai multe informații despre actualizarea bazelor de date antivirus din depozitul Administration Server, vă rugăm să consultați Ghidul de ajutor al Kaspersky Security Center.

Puteți actualiza bazele de date din pachetul de instalare numai în Consola de administrare și Kaspersky Security Center Web Console. Nu este posibil să actualizați bazele de date din pachetul de instalare în Kaspersky Security Center Cloud Console.

Cum se actualizează bazele de date antivirus din pachetul de instalare prin Web Console

Începutul paginii

Crearea unui pachet de instalare la distanță

Activitatea Install application remotely este concepută pentru instalarea la distanță a Kaspersky Endpoint Security. Activitatea Install application remotely vă permite să implementați pachetul de instalare al aplicației pe toate computerele din organizație. Înainte de a implementa pachetul de instalare, puteți să actualizați bazele de date antivirus din pachet și să selectați componentele disponibile ale aplicației în proprietățile pachetului de instalare.

Cum se creează o activitate de instalare la distanță în Consola de administrare (MMC)

Cum se creează o activitate de instalare la distanță în Web Console și Cloud Console

Începutul paginii

Instalarea locală a aplicației folosind Expertul

Interfața aplicației Expert de configurare constă dintr-o secvență de ferestre corespunzătoare pașilor de instalare a aplicației.

Pentru a instala aplicația sau pentru a efectua un upgrade al aplicației de la o versiune anterioară folosind Expertul de instalare:

- Copiați folderul kitului de distribuire pe computerul utilizatorului.

- Rulați setup_kes.exe.

Expertul de instalare pornește.

Pregătirea pentru instalare

Înainte de a instala Kaspersky Endpoint Security pe un computer sau de a face upgrade de la o versiune anterioară, trebuie verificate următoarele condiții:

- Prezența programelor software incompatibile instalate (lista programelor software incompatibile este disponibilă în fișierul incompatible.txt, care este inclus în kitul de distribuție).

- Sunt sau nu îndeplinite cerințele hardware și software.

- Dacă utilizatorul are sau nu drepturile de a instala produsul software.

Dacă nu sunt îndeplinite toate cerințele anterioare, o notificare relevantă este afișată pe ecran.

Dacă sunt îndeplinite condițiile prezentate, Expertul de instalare caută aplicații Kaspersky care ar putea conduce la conflicte atunci când sunt executate în același timp cu aplicația care este instalată. Dacă sunt găsite astfel de aplicații, ți se solicită eliminarea lor manuală.

Dacă aplicațiile detectate includ versiuni anterioare ale Kaspersky Endpoint Security, toate datele care pot fi migrate (cum ar fi datele de activare și setările pentru aplicații) sunt reținute și utilizate la instalarea Kaspersky Endpoint Security 11.7.0 for Windows, iar versiunea anterioară a aplicației este eliminată automat. Acest lucru este aplicabil pentru următoarele versiuni ale aplicației:

- Kaspersky Endpoint Security 10 Service Pack 2 Maintenance Release 3 for Windows (versiunea 10.3.3.275).

- Kaspersky Endpoint Security 10 Service Pack 2 Maintenance Release 4 for Windows (versiunea 10.3.3.304).

- Kaspersky Endpoint Security 11.0.0 for Windows (versiunea 11.0.0.6499).

- Kaspersky Endpoint Security 11.0.1 for Windows (versiunea 11.0.1.90).

- Kaspersky Endpoint Security 11.0.1 for Windows SF1 (versiunea 11.0.1.90).

- Kaspersky Endpoint Security 11.1.0 for Windows (versiunea 11.1.0.15919).

- Kaspersky Endpoint Security 11.1.1 for Windows (versiunea 11.1.1.126).

- Kaspersky Endpoint Security 11.2.0 for Windows (versiunea 11.2.0.2254).

- Kaspersky Endpoint Security 11.2.0 for Windows CF1 (versiunea 11.2.0.2254).

- Kaspersky Endpoint Security 11.3.0 for Windows (versiunea 11.3.0.773).

- Kaspersky Endpoint Security 11.4.0 for Windows (versiunea 11.4.0.233).

- Kaspersky Endpoint Security 11.5.0 for Windows (versiunea 11.5.0.590).

- Kaspersky Endpoint Security 11.6.0 for Windows (versiunea 11.6.0.394).

Componentele Kaspersky Endpoint Security

În timpul procesului de instalare puteți selecta componentele Kaspersky Endpoint Security pe care doriți să le instalați. Componenta File Threat Protection trebuie să fie instalată în mod obligatoriu. Nu poți anula instalarea ei.

În mod implicit sunt selectate spre instalare toate componentele aplicației, cu excepția următoarelor:

Puteți schimba componentele disponibile ale aplicației după instalarea aplicației. Pentru a face acest lucru, trebuie să executați din nou Expertul de configurare și să alegeți să schimbați componentele disponibile.

Setări avansate

Protejează procesul de instalare a aplicației. Protejarea instalării include protecția împotriva înlocuirii pachetului de distribuție cu aplicații rău intenționate, blocarea accesului la directorul de instalare al aplicației Kaspersky Endpoint Security și blocarea accesului la secțiunea de registre a sistemului care conține cheile aplicației. Dacă însă aplicația nu poate fi instalată (de exemplu, atunci când se execută o instalare la distanță cu ajutorul Windows Remote Desktop), te sfătuim să dezactivezi protecția procesului de instalare.

Asigurare compatibilitate cu Citrix PVS. Poți activa suportul de la serviciile de asigurare a accesului Citrix pentru a instala aplicația Kaspersky Endpoint Security pe o mașină virtuală.

Adăugare locație aplicație la variabila de mediu %PATH%. Puteți adăuga calea de instalare la variabila %PATH% pentru utilizare comodă a interfeței liniei de comandă.

Începutul paginii

Instalarea la distanță a aplicației folosindu-se System Center Configuration Manager

Aceste instrucțiuni se aplică pentru System Center Configuration Manager 2012 R2.

Pentru a instala la distanță o aplicație folosind System Center Configuration Manager:

- Deschide consola Configuration Manager.

- În dreapta consolei, în secțiunea App management, selectați Packages.

- În partea de sus a consolei, în panoul de control, faceți clic pe butonul Create package.

Este lansat Expert pachet nou și aplicație.

- În Expert pachet nou și aplicație:

- În secțiunea Package:

- În câmpul Name, introdu numele pachetului de instalare.

- În câmpul Source folder, specificați o cale către directorul care conține pachetul de distribuție al Kaspersky Endpoint Security.

- În secțiunea Application type, selectați opțiunea Standard program.

- În secțiunea Standard program:

- În câmpul Name, introdu numele unic pentru pachetul de instalare (de exemplu, numele aplicației, inclusiv versiunea).

- În câmpul Command line, specifică opțiunile de instalare din linia de comandă pentru Kaspersky Endpoint Security.

- Faceți clic pe butonul Browse pentru a introduce o cale către fișierul executabil al aplicației.

- Asigură-te că în lista Run mode este selectat elementul Run with administrative rights.

- În secțiunea Requirements:

- Bifați caseta de selectare Run another program first dacă dorești ca o altă aplicație să fie pornită înainte de a instala Kaspersky Endpoint Security.

Selectați aplicația din lista verticală Application sau specifică o cale către fișierul executabil al acestei aplicații făcând clic pe butonul Browse.

- Selectați opțiunea This program can run only on specified platforms în secțiunea Platform requirements, dacă doriți ca aplicația să fie instalată numai pe sistemele de operare specificate.

În lista de mai jos, bifați casetele de selectare de lângă sistemele de operare pe care va fi instalat Kaspersky Endpoint Security.

Acest pas este opțional.

- Bifați caseta de selectare Run another program first dacă dorești ca o altă aplicație să fie pornită înainte de a instala Kaspersky Endpoint Security.

- În secțiunea Summary, verifică toate valorile introduse pentru setări și faceți clic pe Next.

Pachetul de instalare creat va apărea în secțiunea Packages, în lista de pachete de instalare disponibile.

- În secțiunea Package:

- În meniul contextual al pachetului de instalare, selectați Deploy.

Această acțiune pornește Expertul de implementare.

- În Expertul de implementare:

- În secțiunea General:

- În câmpul Software, introdu numele unic al pachetului de instalare sau selectați pachetul de instalare din listă făcând clic pe butonul Browse.

- În câmpul Collection, introdu numele colecției de computere pe care va fi instalată aplicația sau selectați colecția făcând clic pe butonul Browse.

- În secțiunea Contains, adaugă puncte de distribuție (pentru informații mai detaliate, consultați documentația de ajutor pentru System Center Configuration Manager).

- Dacă este nevoie, specifică valorile pentru alte setări în Expertul de implementare. Aceste setări sunt opționale pentru instalarea la distanță a Kaspersky Endpoint Security.

- În secțiunea Summary, verifică toate valorile introduse pentru setări și faceți clic pe Next.

După finalizarea Expertului de implementare, va fi creată o activitate pentru instalarea la distanță a Kaspersky Endpoint Security.

- În secțiunea General:

Descrierea setărilor fișierului setup.ini

Fișierul setup.ini este folosit atunci când se instalează aplicația din linia de comandă sau se folosește Editorul de politică de grup din Microsoft Windows Server. Pentru a aplica setări din fișierul setup.ini, plasează acest fișier în directorul care conține pachetul de distribuție Kaspersky Endpoint Security.

Fișierul setup.ini constă din următoarele secțiuni:

[Setup]– setări generale ale instalării aplicației.[Components]– selecția componentelor de aplicație de instalat. Dacă niciuna dintre componente nu este specificată, sunt instalate toate componentele disponibile pentru sistemul de operare. File Threat Protection este o componentă obligatorie și se instalează pe computer indiferent de setările indicate în această secțiune. Componenta Managed Detection and Response lipsește, de asemenea, din această secțiune. Pentru a instala această componentă, trebuie să activați componenta Managed Detection and Response în Kaspersky Security Center Console.[Tasks]– selecție a activităților care vor fi incluse în lista de activități Kaspersky Endpoint Security. Dacă nu este specificată nicio activitate, sunt incluse toate activitățile din lista de activități a Kaspersky Endpoint Security.

Valorile alternative pentru valoarea 1 sunt yes, on, enable și enabled.

Valorile alternative pentru valoarea 0 sunt no, off, disable și disabled.

Setări ale fișierului setup.ini file

Secțiune |

Parametru |

Descriere |

|---|---|---|

|

|

Calea către directorul de instalare a aplicației. |

|

|

Codul de activare pentru Kaspersky Endpoint Security. |

|

|

Acceptarea termenilor Acordului de licență pentru utilizatorul final. Textul Acordului de licență este inclus în kitul de distribuire al Kaspersky Endpoint Security. Acceptarea termenilor Acordului de licență pentru utilizatorul final este necesară pentru instalarea aplicației sau pentru efectuarea unui upgrade la versiunea aplicației. |

|

|

Acceptarea Politicii de confidențialitate. Textul Politicii de confidențialitate este inclus în kitul de distribuire Kaspersky Endpoint Security. Pentru a instala aplicația sau pentru a face upgrade la versiunea aplicației, trebuie să acceptați Politica de confidențialitate. |

|

|

Acordul sau refuzul de a participa în Kaspersky Security Network. Dacă pentru acest parametru nu este setată nicio valoare, Kaspersky Endpoint Security vă va solicita să confirmați consimțământul sau refuzul de a participa la KSN la prima pornire a aplicației Kaspersky Endpoint Security. Valori disponibile:

Pachetul de distribuție Kaspersky Endpoint Security este optimizat pentru utilizare cu Kaspersky Security Network. Dacă ați optat să nu participați la Kaspersky Security Network, trebuie să actualizați Kaspersky Endpoint Security imediat după finalizarea instalării. |

|

|

Setează numele de utilizator pentru accesarea caracteristicilor și setărilor aplicației Kaspersky Endpoint Security (componenta Protecție prin parolă). Numele de utilizator se setează împreună cu setările |

|

|

Specifică o parolă pentru accesarea funcțiilor și setărilor Kaspersky Endpoint Security (parola este specificată împreună cu parametrii Dacă ai specificat o parolă, însă nu ai specificat un număr de utilizator cu parametrul |

|

|