Содержание

- Шифрование данных

- Ограничения функциональности шифрования

- Смена длины ключа шифрования (AES56 / AES256)

- Шифрование диска Kaspersky

- Особенности шифрования SSD-дисков

- Полнодисковое шифрование с помощью технологии Шифрование диска Kaspersky

- Формирование списка жестких дисков для исключения из шифрования

- Экспорт и импорт списка жестких дисков для исключения из шифрования

- Включение использования технологии единого входа (SSO)

- Управление учетными записями Агента аутентификации

- Использование токена и смарт-карты при работе с Агентом аутентификации

- Расшифровка жестких дисков

- Восстановление доступа к диску, защищенному технологией Шифрование диска Kaspersky

- Обновление операционной системы

- Устранение ошибок при обновлении функциональности шифрования

- Выбор уровня трассировки Агента аутентификации

- Изменение справочных текстов Агента аутентификации

- Удаление объектов и данных, оставшихся после тестовой работы Агента аутентификации

- Управление BitLocker

- Шифрование файлов на локальных дисках компьютера

- Запуск шифрования файлов на локальных дисках компьютера

- Формирование правил доступа программ к зашифрованным файлам

- Шифрование файлов, создаваемых и изменяемых отдельными программами

- Формирование правила расшифровки

- Расшифровка файлов на локальных дисках компьютера

- Создание зашифрованных архивов

- Восстановление доступа к зашифрованным файлам

- Восстановление доступа к зашифрованным данным в случае выхода из строя операционной системы

- Изменение шаблонов сообщений для получения доступа к зашифрованным файлам

- Шифрование съемных дисков

- Просмотр информации о шифровании данных

- Работа с зашифрованными устройствами при отсутствии доступа к ним

Шифрование данных

Kaspersky Endpoint Security позволяет шифровать файлы и папки, хранящиеся на локальных дисках компьютера и съемных дисках, съемные и жесткие диски целиком. Шифрование данных снижает риски утечки информации в случае кражи / утери портативного компьютера, съемного диска или жесткого диска, а также при доступе посторонних пользователей и программ к данным. Kaspersky Endpoint Security использует алгоритм шифрования Advanced Encryption Standard (AES).

Если срок действия лицензии истек, то программа не шифрует новые данные, а старые зашифрованные данные остаются зашифрованными и доступными для работы. В этом случае для шифрования новых данных требуется активировать программу по новой лицензии, которая допускает использование шифрования.

В случае истечения срока действия лицензии, нарушения Лицензионного соглашения, удаления лицензионного ключа, удаления программы Kaspersky Endpoint Security или компонентов шифрования с компьютера пользователя не гарантируется, что файлы, зашифрованные ранее, останутся зашифрованными. Это связано с тем, что некоторые программы, например Microsoft Office Word, при редактировании файлов создают их временную копию, которой подменяют исходный файл при его сохранении. В результате при отсутствии или недоступности на компьютере функциональности шифрования файл остается незашифрованным.

Kaspersky Endpoint Security обеспечивает следующие направления защиты данных:

- Шифрование файлов на локальных дисках компьютера. Вы можете сформировать списки из файлов по расширению или группам расширений и из папок, расположенных на локальных дисках компьютера, а также создать правила шифрования файлов, создаваемых отдельными программами. После применения политики программа Kaspersky Endpoint Security шифрует и расшифровывает следующие файлы:

- файлы, отдельно добавленные в списки для шифрования и расшифровки;

- файлы, хранящиеся в папках, добавленных в списки для шифрования и расшифровки;

- файлы, создаваемые отдельными программами.

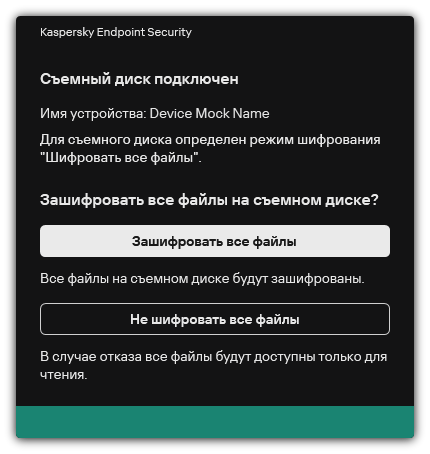

- Шифрование съемных дисков. Вы можете указать правило шифрования по умолчанию, в соответствии с которым программа выполняет одинаковое действие по отношению ко всем съемным дискам, и указать правила шифрования отдельных съемных дисков.

Правило шифрования по умолчанию имеет меньший приоритет, чем правила шифрования, созданные для отдельных съемных дисков. Правила шифрования, созданные для съемных дисков с указанной моделью устройства, имеют меньший приоритет, чем правила шифрования, созданные для съемных дисков с указанным идентификатором устройства.

Чтобы выбрать правило шифрования файлов на съемном диске, Kaspersky Endpoint Security проверяет, известны ли модель устройства и его идентификатор. Далее программа выполняет одно из следующих действий:

- Если известна только модель устройства, программа применяет правило шифрования, созданное для съемных дисков с данной моделью устройства, если такое правило есть.

- Если известен только идентификатор устройства, программа применяет правило шифрования, созданное для съемных дисков с данным идентификатором устройства, если такое правило есть.

- Если известны и модель устройства, и идентификатор устройства, программа применяет правило шифрования, созданное для съемных дисков с данным идентификатором устройства, если такое правило есть. Если такого правила нет, но есть правило шифрования, созданное для съемных дисков с данной моделью устройства, программа применяет его. Если не заданы правила шифрования ни для данного идентификатора устройства, ни для данной модели устройства, программа применяет правило шифрования по умолчанию.

- Если неизвестны ни модель устройства, ни идентификатор устройства, программа применяет правило шифрования по умолчанию.

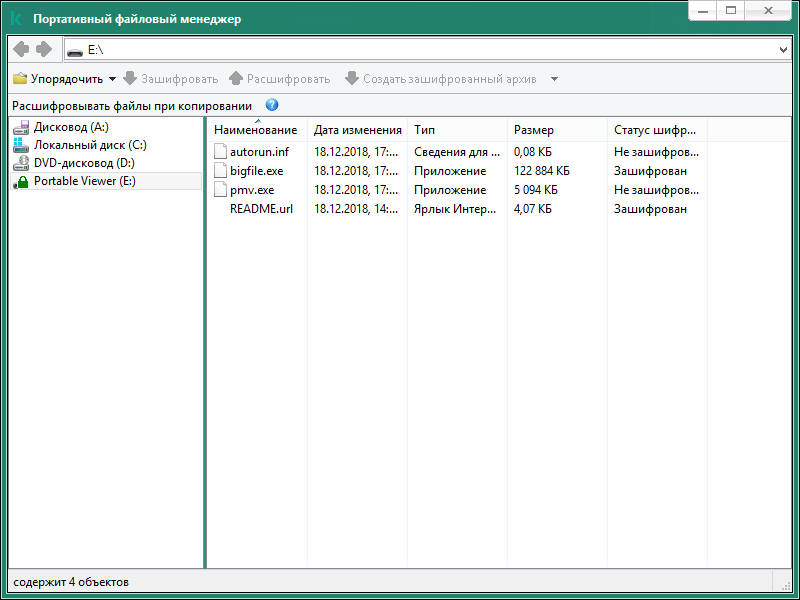

Программа позволяет подготовить съемный диск для работы с зашифрованными на нем файлами в портативном режиме. После включения портативного режима становится доступной работа с зашифрованными файлами на съемных дисках, подключенных к компьютеру с недоступной функциональностью шифрования.

- Управление правами доступа программ к зашифрованным файлам. Для любой программы вы можете создать правило доступа к зашифрованным файлам, запрещающее доступ к зашифрованным файлам или разрешающее доступ к зашифрованным файлам только в виде шифротекста - последовательности символов, полученной в результате применения шифрования.

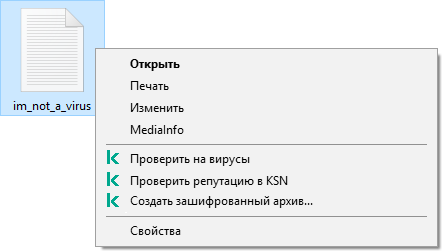

- Создание зашифрованных архивов. Вы можете создавать зашифрованные архивы и защищать доступ к этим архивам паролем. Доступ к содержимому зашифрованных архивов можно получить только после ввода паролей, которыми вы защитили доступ к этим архивам. Такие архивы можно безопасно передавать по сети или на съемных дисках.

- Полнодисковое шифрование. Вы можете выбрать технологию шифрования: Шифрование диска Kaspersky или Шифрование диска BitLocker (далее также "BitLocker").

BitLocker – технология, являющаяся частью операционной системы Windows. Если компьютер оснащен доверенным платформенным модулем (англ. Trusted Platform Module – TPM), BitLocker использует его для хранения ключей восстановления, позволяющих получить доступ к зашифрованному жесткому диску. При загрузке компьютера BitLocker запрашивает у доверенного платформенного модуля ключи восстановления жесткого диска и разблокирует его. Вы можете настроить использование пароля и / или PIN-кода для доступа к ключам восстановления.

Вы можете указать правило полнодискового шифрования по умолчанию и сформировать список жестких дисков для исключения из шифрования. Kaspersky Endpoint Security выполняет полнодисковое шифрование по секторам после применения политики Kaspersky Security Center. Программа шифрует сразу все логические разделы жестких дисков.

После шифрования системных жестких дисков при последующем включении компьютера доступ к ним, а также загрузка операционной системы возможны только после прохождения процедуры аутентификации с помощью

. Для этого требуется ввести пароль токена или смарт-карты, подключенных к компьютеру, или имя и пароль учетной записи Агента аутентификации, созданной системным администратором локальной сети организации с помощью задачи Управления учетными записями Агента аутентификации. Эти учетные записи основаны на учетных записях пользователей Microsoft Windows, под которыми пользователи выполняют вход в операционную систему. Также вы можете использовать технологию единого входа (англ. Single Sign-On – SSO), позволяющую осуществлять автоматический вход в операционную систему с помощью имени и пароля учетной записи Агента аутентификации.Если для компьютера была создана резервная копия, затем данные компьютера были зашифрованы, после чего была восстановлена резервная копия компьютера и данные компьютера снова были зашифрованы, Kaspersky Endpoint Security формирует дубликаты учетных записей Агента аутентификации. Для удаления дубликатов требуется использовать утилиту klmover с ключом

dupfix. Утилита klmover поставляется со сборкой Kaspersky Security Center. Подробнее о ее работе вы можете прочитать в справке для Kaspersky Security Center.Доступ к зашифрованным жестким дискам возможен только с компьютеров, на которых установлена программа Kaspersky Endpoint Security с доступной функциональностью полнодискового шифрования. Это условие сводит к минимуму вероятность утечки информации, хранящейся на зашифрованном жестком диске, при использовании зашифрованного жесткого диска вне локальной сети организации.

Для шифрования жестких и съемных дисков вы можете использовать функцию Шифровать только занятое пространство. Рекомендуется применять эту функцию только для новых, ранее не использовавшихся устройств. Если вы применяете шифрование на уже используемом устройстве, рекомендуется зашифровать все устройство. Это гарантирует защиту всех данных – даже удаленных, но еще содержащих извлекаемые сведения.

Перед началом шифрования Kaspersky Endpoint Security получает карту секторов файловой системы. В первом потоке шифруются секторы, занятые файлами на момент запуска шифрования. Во втором потоке шифруются секторы, в которые выполнялась запись после начала шифрования. После завершения шифрования все секторы, содержащие данные, оказываются зашифрованными.

Если после завершения шифрования пользователь удаляет файл, то секторы, в которых хранился этот файл, становятся свободными для дальнейшей записи информации на уровне файловой системы, но остаются зашифрованными. Таким образом, по мере записи файлов на новом устройстве при регулярном запуске шифрования с включенной функцией Шифровать только занятое пространство на компьютере через некоторое время будут зашифрованы все секторы.

Данные, необходимые для расшифровки объектов, предоставляет Сервер администрирования Kaspersky Security Center, под управлением которого находился компьютер в момент шифрования. Если по каким-либо причинам компьютер с зашифрованными объектами попал под управление другого Сервера администрирования, то получить доступ к зашифрованным данным возможно одним из следующих способов:

- Серверы администрирования в одной иерархии:

- Вам не нужно предпринимать никаких дополнительных действий. У пользователя останется доступ к зашифрованным объектам. Ключи шифрования распространяются на все Серверы администрирования.

- Серверы администрирования разрознены:

- Запросить доступ к зашифрованным объектам у администратора локальной сети организации.

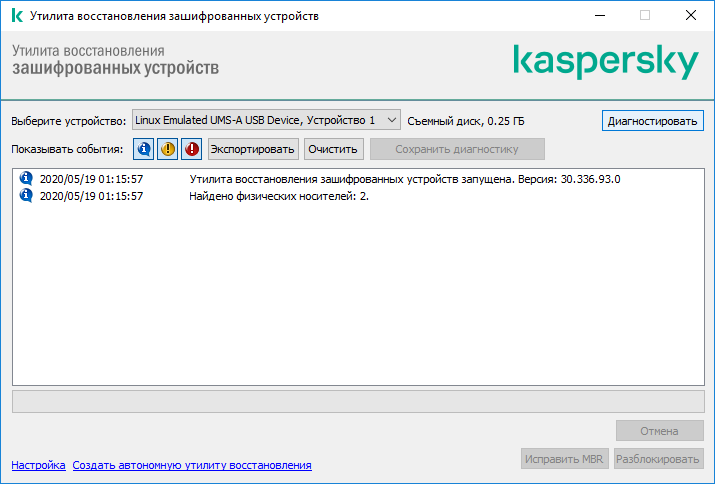

- Восстановить данные на зашифрованных устройствах с помощью утилиты восстановления.

- Восстановить конфигурацию Сервера администрирования Kaspersky Security Center, под управлением которого находился компьютер в момент шифрования, из резервной копии и использовать эту конфигурацию на Сервере администрирования, под управлением которого оказался компьютер с зашифрованными объектами.

При отсутствии доступа к зашифрованным данным следуйте специальным инструкциям по работе с зашифрованными данными (Восстановление доступа к зашифрованным файлам, Работа с зашифрованными устройствами при отсутствии доступа к ним).

Ограничения функциональности шифрования

Шифрование данных имеет следующие ограничения:

- В процессе шифрования программа создает служебные файлы. Для их хранения требуется около 0,5% нефрагментированного свободного пространства на жестком диске компьютера. Если нефрагментированного свободного пространства на жестком диске недостаточно, то шифрование не запускается до тех пор, пока не обеспечено это условие.

- Управление всеми компонентами шифрования данных доступно в Консоли администрирования Kaspersky Security Center и Kaspersky Security Center Web Console. В Kaspersky Security Center Cloud Console доступно только управление BitLocker.

- Шифрование данных доступно только при использовании Kaspersky Endpoint Security с системой администрирования Kaspersky Security Center или Kaspersky Security Center Cloud Console (только BitLocker). Шифрование данных при использовании Kaspersky Endpoint Security в автономном режиме невозможно, так как Kaspersky Endpoint Security хранит в Kaspersky Security Center ключи шифрования.

- Если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Microsoft Windows для серверов, то доступно только полнодисковое шифрование с помощью технологии Шифрование диска BitLocker. Если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для рабочих станций, то функциональность шифрования данных доступна в полном объеме.

Функциональность полнодискового шифрования с помощью технологии Шифрование диска Kaspersky недоступна для жестких дисков, которые не отвечают аппаратным и программным требованиям.

Не поддерживается совместимость между функциональностью полнодискового шифрования Kaspersky Endpoint Security и Антивирусом Касперского для UEFI. Антивирус Касперского для UEFI запускается до загрузки операционной системы. При полнодисковом шифровании программа обнаружит отсутствие установленной операционной системы на компьютере. В результате работа Антивируса Касперского для UEFI завершится с ошибкой. Шифрование файлов (FLE) не влияет на работу Антивируса Касперского для UEFI.

Kaspersky Endpoint Security поддерживает следующие конфигурации:

- HDD, SSD, USB-диски.

Технология Шифрование диска Kaspersky (FDE) поддерживает работу с SSD-дисками с сохранением производительности и срока службы SSD-дисков.

- Диски, подключенные по шине: SCSI, ATA, IEEE1934, USB, RAID, SAS, SATA, NVME.

- Несъемные диски, подключенные по шинам SD или MMC.

- Диски с размером сектора 512 байт.

- Диски с размером сектора 4096 байт, которые эмулируют 512 байт.

- Диски с типом партиций: GPT, MBR, VBR (съемные диски).

- Встроенное программное обеспечение стандарта UEFI 64 и Legacy BIOS.

- Встроенное программное обеспечение стандарта UEFI с поддержкой Secure Boot.

Secure Boot – технология проверки цифровых подписей для UEFI приложений-загрузчиков и драйверов. Secure Boot запрещает запуск неподписанных или подписанных неизвестными издателями UEFI приложений и драйверов. Шифрование диска Kaspersky (FDE) полностью поддерживает Secure Boot. Агент аутентификации подписан сертификатом Microsoft Windows UEFI Driver Publisher.

На некоторых устройствах (например, Microsoft Surface Pro и Microsoft Surface Pro 2) по умолчанию может быть установлен устаревший список сертификатов для проверки цифровых подписей. Перед шифрованием диска вам нужно обновить список сертификатов.

- Встроенное программное обеспечение стандарта UEFI с поддержкой Fast Boot.

Fast Boot – технология, позволяющая ускорить загрузку компьютера. При включенной технологии Fast Boot обычно загружается только минимальный набор UEFI-драйверов, необходимый для запуска операционной системы. При включенной технологии Fast Boot при работе с Агентом аутентификации могут не работать USB-клавиатуры, мыши, USB-токены, тачпады или тачскрины.

Для использования технологии Шифрование диска Kaspersky (FDE) рекомендуется выключить технологию Fast Boot. Вы можете проверить работу технологии Шифрование диска Kaspersky (FDE) с помощью FDE Test Utility.

Kaspersky Endpoint Security не поддерживает следующие конфигурации:

- Схема, при которой загрузчик расположен на одном диске, а операционная система – на другом.

- Встроенное программное обеспечение стандарта UEFI 32.

- Система с технологией Intel Rapid Start Technology и диски с разделом гибернации (hibernation partition), даже при отключенном использовании Intel Rapid Start Technology.

- Диски в формате MBR, имеющие более 10 расширенных разделов (extended partitions).

- Система, в которой есть файл подкачки, расположенный не на системном диске.

- Мультизагрузочная система с несколькими одновременно установленными операционными системами.

- Динамические разделы (поддерживаются только разделы основного типа).

- Диски, на которых менее 0,5% свободного нефрагментированного пространства.

- Диски с размером сектора, отличным от 512 байт или 4096 байт, которые эмулируют 512 байт.

- Гибридные диски.

- Система со сторонними загрузчиками.

- Диски со сжатыми NTFS-директориями.

- Технология Шифрование диска Kaspersky (FDE) несовместима с другими технологиями полнодискового шифрования (например, BitLocker, McAfee Drive Encryption, WinMagic SecureDoc).

- Технология Шифрование диска Kaspersky (FDE) несовместима с технологией Express Cache.

- Создание, удаление и изменение разделов на зашифрованном диске не поддерживается. Вы можете потерять данные.

- Не поддерживается форматирование файловых систем. Вы можете потерять данные.

Если необходимо отформатировать диск, зашифрованный технологией Шифрование диска Kaspersky (FDE), выполняйте форматирование диска на компьютере без Kaspersky Endpoint Security для Windows и используйте только полное форматирование.

Зашифрованный диск, отформатированный с помощью быстрого форматирования, при следующем подключении к компьютеру с Kaspersky Endpoint Security для Windows может быть ошибочно распознан как зашифрованный. Пользовательские данные будут недоступны.

- Агент аутентификации поддерживает не более 100 учетных записей.

- Технология единого входа (Single Sign-On) несовместима с другими технологиями сторонних производителей.

- Технология Шифрование диска Kaspersky (FDE) не поддерживается на следующих моделях устройств:

- Dell Latitude E6410 (UEFI mode);

- HP Compaq nc8430 (Legacy BIOS mode);

- Lenovo Think Center 8811 (Legacy BIOS mode).

- Агент аутентификации не поддерживает работу с USB-токенами при включенной функции Legacy USB Support. На компьютере будет возможна аутентификация только по паролю.

- При шифровании диска в режиме Legacy BIOS рекомендуется включить функцию Legacy USB Support на следующих моделях устройств:

- Acer Aspire 5560G;

- Acer Aspire 6930;

- Acer TravelMate 8572T;

- Dell Inspiron 1420;

- Dell Inspiron 1545;

- Dell Inspiron 1750;

- Dell Inspiron N4110;

- Dell Latitude E4300;

- Dell Studio 1537;

- Dell Studio 1569;

- Dell Vostro 1310;

- Dell Vostro 1320;

- Dell Vostro 1510;

- Dell Vostro 1720;

- Dell Vostro V13;

- Dell XPS L502x;

- Fujitsu Celsius W370;

- Fujitsu LifeBook A555;

- HP Compaq dx2450 Microtower PC;

- Lenovo G550;

- Lenovo ThinkPad L530;

- Lenovo ThinkPad T510;

- Lenovo ThinkPad W540;

- Lenovo ThinkPad X121e;

- Lenovo ThinkPad X200s (74665YG);

- Samsung R530;

- Toshiba Satellite A350;

- Toshiba Satellite U400 10O;

- MSI 760GM-E51 (материнская плата).

Смена длины ключа шифрования (AES56 / AES256)

Kaspersky Endpoint Security использует алгоритм шифрования AES (Advanced Encryption Standard). Kaspersky Endpoint Security поддерживает алгоритм шифрования AES с эффективной длиной ключа 256 и 56 бит. Алгоритм шифрования данных зависит от библиотеки шифрования AES, входящей в состав дистрибутива: Strong encryption (AES256) или Lite encryption (AES56). Библиотека шифрования AES устанавливается вместе с программой.

Смена длины ключа шифрования доступна только для Kaspersky Endpoint Security 11.2.0 и выше.

Смена длины ключа шифрования состоит из следующих этапов:

- Расшифруйте объекты, которые программа Kaspersky Endpoint Security зашифровала до начала смены длины ключа шифрования:

После смены длины ключа шифрования объекты, зашифрованные ранее, становятся недоступны.

- Удалите Kaspersky Endpoint Security.

- Установите Kaspersky Endpoint Security из дистрибутива Kaspersky Endpoint Security с другой библиотекой шифрования.

Вы также можете сменить длину ключа шифрования через обновление программы. Смена длины ключа через обновление программы доступна при выполнении следующих условий:

- На компьютере установлена программа Kaspersky Endpoint Security версии 10 Service Pack 2 и выше.

- На компьютере не установлены компоненты шифрования данных: Шифрование файлов, Полнодисковое шифрование.

По умолчанию компоненты шифрования данных не включены в состав Kaspersky Endpoint Security. Компонент Управление BitLocker не влияет на смену длины ключа шифрования.

Для смены длины ключа шифрования запустите файл kes_win.msi или setup_kes.exe из дистрибутива с нужной библиотекой шифрования. Также вы можете обновить программу дистанционно с помощью инсталляционного пакета.

Невозможно сменить длину ключа шифрования с помощью дистрибутива той же версии программы, которая установлена на вашем компьютере, без предварительного удаления программы.

В началоШифрование диска Kaspersky

Технология Шифрование диска Kaspersky доступна только для компьютеров под управлением операционной системы Windows для рабочих станций. Для компьютеров под управлением операционной системы Windows для серверов используйте технологию Шифрование диска BitLocker.

Kaspersky Endpoint Security поддерживает полнодисковое шифрование в файловых системах FAT32, NTFS и exFat.

Перед запуском полнодискового шифрования программа выполняет ряд проверок на возможность шифрования устройства, в том числе и проверку совместимости системного жесткого диска с Агентом аутентификации или с компонентами шифрования BitLocker. Для проверки совместимости требуется выполнить перезагрузку компьютера. После перезагрузки компьютера программа в автоматическом режиме выполняет все необходимые проверки. Если проверка на совместимость проходит успешно, то после загрузки операционной системы и запуска программы запускается полнодисковое шифрование. Если в процессе проверки обнаруживается несовместимость системного жесткого диска с Агентом аутентификации или с компонентами шифрования BitLocker, требуется перезагрузить компьютер с помощью аппаратной кнопки (Reset). Kaspersky Endpoint Security фиксирует информацию о несовместимости, на основе которой не запускает полнодисковое шифрование после старта операционной системы. В отчетах Kaspersky Security Center выводится информация об этом событии.

Если аппаратная конфигурация компьютера изменилась, то для проверки системного жесткого диска на совместимость с Агентом аутентификации и компонентами шифрования BitLocker требуется удалить информацию о несовместимости, полученную программой при предыдущей проверке. Для этого перед полнодисковым шифрованием в командной строке требуется ввести команду avp pbatestreset. Если после проверки системного жесткого диска на совместимость с Агентом аутентификации операционная система не может запуститься, требуется удалить объекты и данные, оставшиеся после тестовой работы Агента аутентификации, с помощью утилиты восстановления, далее запустить Kaspersky Endpoint Security и выполнить команду avp pbatestreset повторно.

После запуска полнодисковое шифрование Kaspersky Endpoint Security шифрует все, что записывается на жесткие диски.

Если во время полнодискового шифрования пользователь выключает или перезагружает компьютер, то перед последующей загрузкой операционной системы загружается Агент аутентификации. После прохождения процедуры аутентификации в агенте и загрузки операционной системы Kaspersky Endpoint Security возобновляет полнодисковое шифрование.

Если во время полнодискового шифрования операционная система переходит в режим гибернации (hibernation mode), то при выводе операционной системы из режима гибернации загружается Агент аутентификации. После прохождения процедуры аутентификации в агенте и загрузки операционной системы Kaspersky Endpoint Security возобновляет полнодисковое шифрование.

Если во время полнодискового шифрования операционная система переходит в спящий режим (sleep mode), то при выводе операционной системы из спящего режима Kaspersky Endpoint Security возобновляет полнодисковое шифрование без загрузки Агента аутентификации.

Аутентификация пользователя в Агенте аутентификации может выполняться двумя способами:

- путем ввода имени и пароля учетной записи Агента аутентификации, созданной администратором локальной сети организации средствами Kaspersky Security Center;

- путем ввода пароля подключенного к компьютеру токена или смарт-карты.

Использование токена или смарт-карты доступно, только если жесткие диски компьютера зашифрованы с помощью алгоритма шифрования AES256. Если жесткие диски компьютера зашифрованы с помощью алгоритма шифрования AES56, то в добавлении файла электронного сертификата в команду будет отказано.

Агент аутентификации поддерживает раскладки клавиатуры для следующих языков:

- Английский (Великобритания);

- Английский (США);

- Арабский (Алжир, Марокко, Тунис, раскладка AZERTY);

- Испанский (Латинская Америка);

- Итальянский;

- Немецкий (Германия и Австрия);

- Немецкий (Швейцария);

- Португальский (Бразилия, раскладка ABNT2);

- Русский (для 105-клавишных клавиатур IBM / Windows с раскладкой ЙЦУКЕН);

- Турецкий (раскладка QWERTY);

- Французский (Франция);

- Французский (Швейцария);

- Французский (Бельгия, раскладка AZERTY);

- Японский (для 106-клавишных клавиатур с раскладкой QWERTY).

Раскладка клавиатуры становится доступной в Агенте аутентификации, если она добавлена в настройках языка и региональных стандартов операционной системы и доступна на экране приветствия Microsoft Windows.

Если имя учетной записи Агента аутентификации содержит символы, которые невозможно ввести с помощью доступных в Агенте аутентификации раскладок клавиатуры, то доступ к зашифрованным жестким дискам возможен только после их восстановления с помощью утилиты восстановления или после восстановления имени и пароля учетной записи Агента аутентификации.

Особенности шифрования SSD-дисков

Программа поддерживает шифрование SSD-дисков, гибридных SSHD-дисков и дисков с функцией Intel Smart Response. Программа не поддерживает шифрование дисков с функцией Intel Rapid Start. Перед шифрованием диска выключите функцию Intel Rapid Start.

Шифрование SSD-дисков имеет следующие особенности:

- Если SSD-диск новый и на нем нет конфиденциальных данных, включите функцию шифрования только занятого пространства. Это позволит перезаписать необходимые секторы диска.

- Если SSD-диск используется и на нем хранятся конфиденциальные данные, выберите один из вариантов:

- Выполните полную очистку SSD-диска (Secure Erase), установите операционную систему и запустите шифрование SSD-диска с включенной функцией шифрования только занятого пространства.

- Запустите шифрование SSD-диска с выключенной функцией шифрования только занятого пространства.

Для запуска шифрования SSD-диска требуется 5-10 ГБ свободного пространства. Требования к свободному пространству для хранения служебных данных шифрования представлены в таблице ниже.

Требования к свободному пространству для хранения служебных данных шифрования

Объем SSD-диска (ГБ) |

Объем свободного пространства на первичном разделе SSD-диска (МБ) |

Объем свободного пространства на вторичном разделе SSD-диска (МБ) |

|---|---|---|

128 |

250 |

64 |

256 |

250 |

640 |

512 |

300 |

128 |

Полнодисковое шифрование с помощью технологии Шифрование диска Kaspersky

Перед запуском полнодискового шифрования рекомендуется убедиться в том, что компьютер не заражен. Для этого запустите полную проверку или проверку важных областей компьютера. Выполнение полнодискового шифрования на компьютере, зараженном руткитом, может привести к неработоспособности компьютера.

Чтобы выполнить полнодисковое шифрование с помощью технологии Шифрование диска Kaspersky, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Шифрование данных → Полнодисковое шифрование.

- В раскрывающемся списке Технология шифрования выберите элемент Шифрование диска Kaspersky.

Применение технологии шифрования Шифрование диска Kaspersky невозможно, если на компьютере есть жесткие диски, зашифрованные с помощью BitLocker.

- В раскрывающемся списке Режим шифрования выберите действие Шифровать все жесткие диски.

Если на компьютере установлено несколько операционных систем, то после шифрования всех жестких дисков вы сможете выполнить загрузку только той операционной системы, в которой установлена программа.

Если некоторые жесткие диски нужно исключить из шифрования, сформируйте их список.

- Настройте правила добавления учетных записей Агента аутентификации при шифровании диска. Агент позволяет пользователю пройти аутентификацию для доступа к зашифрованным дискам и для загрузки операционной системы. Для автоматического добавления учетных записей Агента аутентификации настройте следующие параметры:

- Автоматически создавать учетные записи Агента аутентификации для пользователей при применении шифрования на компьютере. Если флажок установлен, программа создает учетные записи Агента аутентификации на основе списков учетных записей Windows на компьютере. По умолчанию Kaspersky Endpoint Security использует все локальные и доменные учетные записи, с помощью которых пользователь выполнял вход в операционную систему за последние 30 дней.

- Автоматически создавать учетные записи Агента аутентификации для всех пользователей на компьютере при входе. Если флажок установлен, программа проверяет информацию об учетных записях Windows на компьютере перед запуском Агента аутентификации. Если Kaspersky Endpoint Security обнаружит учетную запись Windows, для которой нет учетной записи Агента аутентификации, программа создаст новую учетную запись для доступа к зашифрованным дискам. Новая учетная запись Агента аутентификации будет иметь параметры по умолчанию: вход только по паролю, смена пароля при первой аутентификации. Таким образом, вам не нужно вручную добавлять учетные записи Агента аутентификации с помощью задачи Управление учетными записями Агента аутентификации для компьютеров с уже зашифрованными дискам.

Если вы выключили автоматическое создание учетных записей Агента аутентификации, вы можете вручную добавить учетные записи Агента аутентификации с помощью задачи Управление учетными записями. Также с помощью задачи вы можете изменить параметры учетных записей Агента аутентификации, которые были созданы автоматически.

- Для удобства пользования вы можете сохранить имя пользователя в память Агента аутентификации, чтобы пользователь при следующем входе в систему вводил только пароль. Для этого установите флажок Сохранять введенное в Агенте аутентификации имя пользователя.

- Выберите один из следующих способов шифрования:

- Если вы хотите применить шифрование только к тем секторам жесткого диска, которые заняты файлами, установите флажок Шифровать только занятое пространство.

Если вы применяете шифрование на уже используемом диске, рекомендуется зашифровать весь диск. Это гарантирует защиту всех данных – даже удаленных, но еще содержащих извлекаемые сведения. Функцию Шифровать только занятое пространство рекомендуется использовать для новых, ранее не использовавшихся дисков.

- Если вы хотите применить шифрование ко всему жесткому диску, снимите флажок Шифровать только занятое пространство.

Если устройство было зашифровано ранее с использованием функции Шифровать только занятое пространство (сокращает время шифрования), после применения политики в режиме Шифровать все жесткие диски секторы, не занятые файлами, по-прежнему не будут зашифрованы.

- Если вы хотите применить шифрование только к тем секторам жесткого диска, которые заняты файлами, установите флажок Шифровать только занятое пространство.

- Если в ходе шифрования компьютера возникла проблема несовместимости с аппаратным обеспечением, вы можете установить флажок Использовать Legacy USB Support (не рекомендуется).

Legacy USB Support – функция BIOS / UEFI, которая позволяет использовать USB-устройства (например, токен) на этапе загрузки компьютера до запуска операционной системы (BIOS-режим). Функция Legacy USB Support не влияет на поддержку USB-устройств после запуска операционной системы.

При включенной функции Legacy USB Support Агент аутентификации в BIOS-режиме не поддерживает работу с токенами по USB. Функцию рекомендуется использовать только при возникновении проблемы несовместимости с аппаратным обеспечением и только для тех компьютеров, на которых возникла проблема.

- Сохраните внесенные изменения.

Вы можете контролировать процесс шифрования или расшифровки диска на компьютере пользователя с помощью инструмента Мониторинг шифрования. Вы можете запустить инструмент Мониторинг шифрования из главного окна программы.

Если системные жесткие диски зашифрованы, перед загрузкой операционной системы загружается Агент аутентификации. С помощью Агента аутентификации требуется пройти процедуру аутентификации для получения доступа к зашифрованным системным жестким дискам и загрузки операционной системы. После успешного прохождения процедуры аутентификации загружается операционная система. При последующих перезагрузках операционной системы требуется повторно проходить процедуру аутентификации.

В началоФормирование списка жестких дисков для исключения из шифрования

Вы можете сформировать список исключений из шифрования только для технологии Шифрование диска Kaspersky.

Чтобы сформировать список жестких дисков для исключения из шифрования, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Шифрование данных → Полнодисковое шифрование.

- В раскрывающемся списке Технология шифрования выберите вариант Шифрование диска Kaspersky.

В таблице Не шифровать следующие жесткие диски отобразятся записи о жестких дисках, которые программа не будет шифровать. Если вы ранее не сформировали список жестких дисков для исключения из шифрования, эта таблица пуста.

- Если вы хотите добавить жесткие диски в список жестких дисков, которые программа не будет шифровать, выполните следующие действия:

- Нажмите на кнопку Добавить.

- В окне Добавление устройств из списка Kaspersky Security Center укажите значения параметров Название, Компьютер, Тип диска, Шифрование диска Kaspersky.

- Нажмите на кнопку Обновить.

- В графе Название установите флажки в строках таблицы, соответствующих тем жестким дискам, которые вы хотите добавить в список жестких дисков для исключения из шифрования.

- Нажмите на кнопку OK.

Выбранные жесткие диски отобразятся в таблице Не шифровать следующие жесткие диски.

- Если вы хотите удалить жесткие диски из таблицы исключений, выберите одну или несколько строк в таблице Не шифровать следующие жесткие диски и нажмите на кнопку Удалить.

Чтобы выбрать несколько строк в таблице, выделяйте их, удерживая клавишу CTRL.

- Сохраните внесенные изменения.

Экспорт и импорт списка жестких дисков для исключения из шифрования

Вы можете экспортировать список исключений жестких дисков из шифрования в файл в формате XML. Далее вы можете вносить изменения в файл, чтобы, например, добавить большое количество однотипных исключений. Также вы можете использовать функцию экспорта / импорта для резервного копирования списка исключений или для миграции исключений на другой сервер.

Как экспортировать / импортировать список исключений жестких дисков из шифрования в Web Console

В началоВключение использования технологии единого входа (SSO)

Технология единого входа (англ. Single Sign-On – SSO) позволяет выполнить автоматический вход в операционную систему с помощью учетных данных Агента аутентификации.

При использовании технологии единого входа Агент аутентификации игнорирует требования к надежности пароля, заданные в Kaspersky Security Center. Вы можете задать требования к надежности пароля в параметрах операционной системы.

Технология единого входа несовместима со сторонними поставщиками учетных данных.

Как включить использование технологии единого входа в Консоли администрирования (MMC)

Как включить использование технологии единого входа в Web Console

Для работы технологии единого входа пароль учетной записи Windows и пароль учетной записи Агента аутентификации должны совпадать. Если пароли не совпадают, то пользователю нужно выполнить процедуру аутентификации дважды: в интерфейсе Агента аутентификации и перед загрузкой операционной системы. После этого Kaspersky Endpoint Security заменит пароль учетной записи Агента аутентификации на пароль учетной записи Windows.

В началоУправление учетными записями Агента аутентификации

Агент аутентификации нужен для работы с дисками, которые защищены с помощью технологии Шифрование диска Kaspersky (FDE). Перед загрузкой операционной системы пользователю нужно пройти аутентификацию с помощью агента. Для настройки параметров аутентификации пользователей предназначена задача Управление учетными записями Агента аутентификации. Вы можете использовать как локальные задачи для отдельных компьютеров, так и групповые задачи для компьютеров из отдельных групп администрирования или выборки компьютеров.

Настроить расписание запуска задачи Управление учетными записями Агента аутентификации невозможно. Также невозможно принудительно остановить выполнение задачи.

Как создать задачу Управление учетными записями Агента аутентификации в Web Console

Для добавления учетной записи Агента аутентификации нужно добавить специальную команду в задачу Управление учетными записями Агента аутентификации. Групповую задачу удобно использовать, например, для добавления учетной записи администратора на все компьютеры.

Kaspersky Endpoint Security позволяет автоматически создавать учетные записи Агента аутентификации перед шифрованием диска. Вы можете включить автоматическое создание учетных записей Агента аутентификации в параметрах политики полнодискового шифрования. Также вы можете использовать технологию единого входа (SSO).

Как добавить учетную запись Агента аутентификации через Консоль администрирования (MMC)

Как добавить учетную запись Агента аутентификации через Web Console

Для изменения пароля и других параметров учетной записи Агента аутентификации нужно добавить специальную команду в задачу Управление учетными записями Агента аутентификации. Групповую задачу удобно использовать, например, для замены сертификата токена администратора на всех компьютерах.

Как изменить учетную запись Агента аутентификации через Консоль администрирования (MMC)

Как изменить учетную запись Агента аутентификации через Web Console

Для удаления учетной записи Агента аутентификации нужно добавить специальную команду в задачу Управление учетными записями Агента аутентификации. Групповую задачу удобно использовать, например, для удаления учетной записи уволенного сотрудника.

Как удалить учетную запись Агента аутентификации через Консоль администрирования (MMC)

Как удалить учетную запись Агента аутентификации через Web Console

Для просмотра списка пользователей, которые могут пройти аутентификацию с помощью агента и загрузить операционную систему, нужно перейти в свойства управляемого компьютера.

Как просмотреть список учетных записей Агента аутентификации через Консоль администрирования (MMC)

Как просмотреть список учетных записей Агента аутентификации через Web Console

В началоИспользование токена и смарт-карты при работе с Агентом аутентификации

При аутентификации для доступа к зашифрованным жестким дискам можно использовать токен или смарт-карту. Для этого необходимо добавить файл электронного сертификата токена или смарт-карты в задачу Управление учетными записями Агента аутентификации.

Использование токена или смарт-карты доступно, только если жесткие диски компьютера зашифрованы с помощью алгоритма шифрования AES256. Если жесткие диски компьютера зашифрованы с помощью алгоритма шифрования AES56, то в добавлении файла электронного сертификата в команду будет отказано.

Kaspersky Endpoint Security работает со следующими токенами, считывателями смарт-карт и смарт-картами:

- SafeNet eToken PRO 64K (4.2b);

- SafeNet eToken PRO 72K Java;

- SafeNet eToken 4100-72K Java;

- SafeNet eToken 5100;

- SafeNet eToken 5105;

- SafeNet eToken 7300;

- EMC RSA SID 800;

- Gemalto IDPrime.NET 510;

- Gemalto IDPrime.NET 511;

- ruToken Рутокен ЭЦП;

- ruToken Рутокен ЭЦП Flash;

- Athena IDProtect Laser;

- SafeNet eToken PRO 72K Java;

- Aladdin-RD JaCarta PKI.

Чтобы добавить файл электронного сертификата токена или смарт-карты в команду для создания учетной записи Агента аутентификации, его требуется предварительно сохранить с помощью стороннего программного обеспечения, предназначенного для управления сертификатами.

Сертификат токена или смарт-карты должен обладать следующими свойствами:

- Сертификат удовлетворяет стандарту X.509, а файл сертификата имеет кодировку DER.

- Сертификат содержит RSA-ключ длиной не менее 1024 бит.

Если электронный сертификат токена или смарт-карты не удовлетворяет этим требованиям, загрузить файл сертификата в команду для создания учетной записи Агента аутентификации невозможно.

Также параметр KeyUsage сертификата должен иметь значение keyEncipherment или dataEncipherment. Параметр KeyUsage определяет назначение сертификата. Если параметр имеет другое значение, Kaspersky Security Center загрузит файл сертификата, но покажет предупреждение.

Если пользователь потерял токен или смарт-карту, администратору требуется добавить файл электронного сертификата нового токена или новой смарт-карты в команду для создания учетной записи Агента аутентификации. После этого пользователю требуется пройти процедуру получения доступа к зашифрованным устройствам или восстановления данных на зашифрованных устройствах.

В началоРасшифровка жестких дисков

Вы можете расшифровать жесткие диски даже при отсутствии действующей лицензии, допускающей шифрование данных.

Чтобы расшифровать жесткие диски, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Шифрование данных → Полнодисковое шифрование.

- В раскрывающемся списке Технология шифрования выберите ту технологию, с помощью которой были зашифрованы жесткие диски.

- Выполните одно из следующих действий:

- В раскрывающемся списке Режим шифрования выберите элемент Расшифровывать все жесткие диски, если вы хотите расшифровать все зашифрованные жесткие диски.

- В таблицу Не шифровать следующие жесткие диски добавьте те зашифрованные жесткие диски, которые вы хотите расшифровать.

Этот вариант доступен только для технологии шифрования Шифрование диска Kaspersky.

- Сохраните внесенные изменения.

Вы можете контролировать процесс шифрования или расшифровки диска на компьютере пользователя с помощью инструмента Мониторинг шифрования. Вы можете запустить инструмент Мониторинг шифрования из главного окна программы.

Если во время расшифровки жестких дисков, зашифрованных с помощью технологии Шифрование диска Kaspersky, пользователь выключает или перезагружает компьютер, то перед последующей загрузкой операционной системы загружается Агент аутентификации. После прохождения процедуры аутентификации в агенте и загрузки операционной системы Kaspersky Endpoint Security возобновляет расшифровку жестких дисков.

Если во время расшифровки жестких дисков, зашифрованных с помощью технологии Шифрование диска Kaspersky, операционная система переходит в режим гибернации (hibernation mode), то при выводе операционной системы из режима гибернации загружается Агент аутентификации. После прохождения процедуры аутентификации в агенте и загрузки операционной системы Kaspersky Endpoint Security возобновляет расшифровку жестких дисков. После расшифровки жестких дисков режим гибернации недоступен до первой перезагрузки операционной системы.

Если во время расшифровки жестких дисков операционная система переходит в спящий режим (sleep mode), то при выводе операционной системы из спящего режима Kaspersky Endpoint Security возобновляет расшифровку жестких дисков без загрузки Агента аутентификации.

В началоВосстановление доступа к диску, защищенному технологией Шифрование диска Kaspersky

Если пользователь забыл пароль доступа к жесткому диску, защищенному технологией Шифрование диска Kaspersky, нужно запустить процедуру восстановления ("Запрос - Ответ").

Восстановление доступа к системному жесткому диску

Восстановление доступа к системному жесткому диску, защищенному технологией Шифрование диска Kaspersky, состоит из следующих этапов:

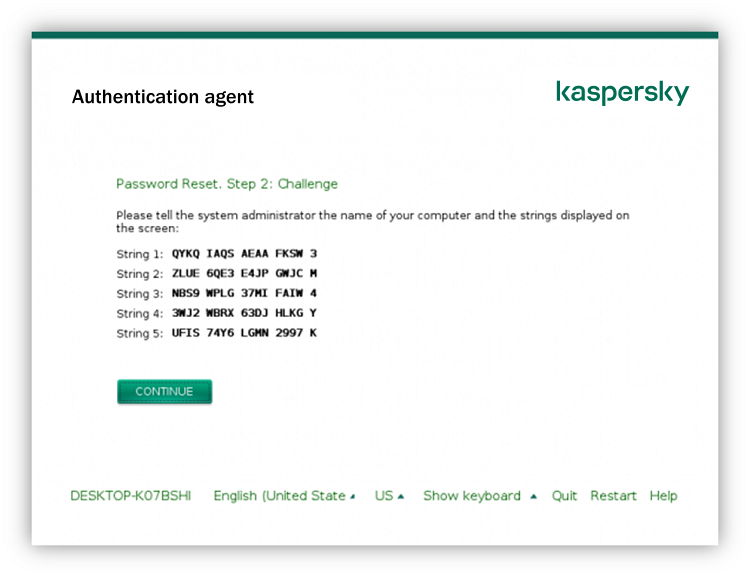

- Пользователь сообщает администратору блоки запроса (см. рис. ниже).

- Администратор вводит блоки запроса в Kaspersky Security Center, получает блоки ответа и сообщает блоки ответа пользователю.

- Пользователь вводит блоки ответа в интерфейсе Агента аутентификации и получает доступ к жесткому диску.

Восстановление доступа к системному жесткому диску, защищенного технологией Шифрование диска Kaspersky

Для запуска процедуры восстановления пользователю нужно в интерфейсе Агента аутентификации нажать на кнопку Forgot your password.

После прохождения процедуры восстановления Агент аутентификации предложит пользователю сменить пароль.

Восстановление доступа к несистемному жесткому диску

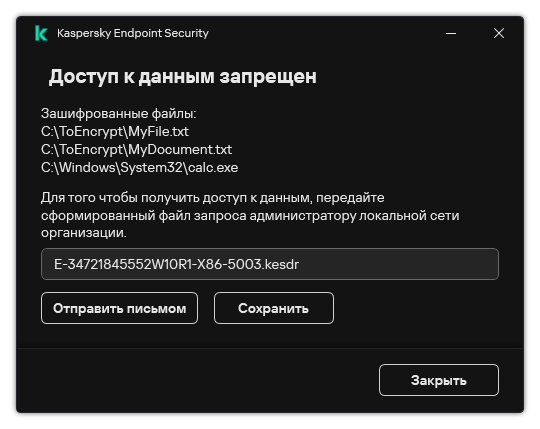

Восстановление доступа к несистемному жесткому диску, защищенному технологией Шифрование диска Kaspersky, состоит из следующих этапов:

- Пользователь отправляет администратору файл запроса.

- Администратор добавляет файл запроса в Kaspersky Security Center, создает файл ключа доступа и отправляет файл пользователю.

- Пользователь добавляет файл ключа доступа в Kaspersky Endpoint Security и получает доступ к жесткому диску.

Для запуска процедуры восстановления пользователю нужно обратиться к жесткому диску. В результате Kaspersky Endpoint Security создаст файл запроса (файл с расширением kesdc), который пользователю нужно передать администратору, например, по электронной почте.

Как получить файл ключа доступа к зашифрованному несистемному жесткому диску в Web Console

В началоОбновление операционной системы

Обновление операционной системы компьютера, защищенного с помощью полнодискового шифрования (FDE), имеет ряд особенностей. Выполняйте обновление операционной системы последовательно: сначала обновите ОС на одном компьютере, затем на небольшой части компьютеров, затем на всех компьютерах сети.

Если вы используете технологию Шифрование диска Kaspersky, то перед запуском операционной системы загружается Агент аутентификации. С помощью Агента аутентификации пользователь выполняет вход в систему и получает доступ к зашифрованным дискам. Далее начинается загрузка операционной системы.

Если запустить обновление операционной системы на компьютере, защищенном с помощью технологии Шифрование диска Kaspersky, мастер обновления ОС может удалить Агент аутентификации. В результате компьютер может быть заблокирован, так как загрузчик ОС не сможет получить доступ к зашифрованному диску.

Подробнее о безопасном обновлении операционной системы вы можете узнать в базе знаний Службы технической поддержки.

Автоматическое обновление операционной системы доступно при выполнении следующих условий:

- Обновление ОС через WSUS (Windows Server Update Services).

- На компьютере установлена операционная система Windows 10 версия 1607 (RS1) и выше.

- На компьютере установлена программа Kaspersky Endpoint Security версии 11.2.0 и выше.

При выполнении всех условий вы можете обновлять операционную систему обычным способом.

Если вы используете технологию Шифрование диска Kaspersky (FDE) и на компьютере установлена программа Kaspersky Endpoint Security для Windows версий 11.1.0 и 11.1.1, для обновления Windows 10 не нужно расшифровывать жесткие диски.

Для обновления операционной системы вам нужно выполнить следующие действия:

- Перед обновлением системы скопируйте драйверы cm_km.inf, cm_km.sys, klfde.cat, klfde.inf, klfde.sys, klfdefsf.cat, klfdefsf.inf, klfdefsf.sys в локальную папку. Например, C:\fde_drivers.

- Запустите установку обновления системы с ключом

/ReflectDrivers, указав папку с сохраненными драйверами:setup.exe /ReflectDrivers C:\fde_drivers

Если вы используете технологию Шифрование диска BitLocker, для обновления Windows 10 не нужно расшифровывать жесткие диски. Подробнее о BitLocker см. на сайте Microsoft.

В началоУстранение ошибок при обновлении функциональности шифрования

При обновлении с предыдущих версий программы до Kaspersky Endpoint Security для Windows 11.7.0 обновляется функциональность полнодискового шифрования.

При запуске обновления функциональности полнодискового шифрования могут возникнуть следующие ошибки:

- Не удалось инициализировать обновление.

- Устройство несовместимо с Агентом аутентификации.

Чтобы устранить ошибки, возникшие при запуске обновления функциональности полнодискового шифрования, в новой версии программы выполните следующие действия:

В процессе обновления функциональности полнодискового шифрования могут возникнуть следующие ошибки:

- Не удалось завершить обновление.

- Откат обновления функциональности шифрования завершен с ошибкой.

Чтобы устранить ошибки, возникшие в процессе обновления функциональности полнодискового шифрования,

восстановите доступ к зашифрованному устройству с помощью утилиты восстановления.

В началоВыбор уровня трассировки Агента аутентификации

Программа записывает служебную информацию о работе Агента аутентификации, а также информацию о действиях, которые выполняет пользователь в Агенте аутентификации, в файл трассировки.

Чтобы выбрать уровень трассировки Агента аутентификации, выполните следующие действия:

- Сразу после запуска компьютера с зашифрованными жесткими дисками по кнопке F3 вызовите окно для настройки параметров Агента аутентификации.

- В окне настройки параметров Агента аутентификации выберите уровень трассировки:

- Disable debug logging (default). Если выбран этот вариант, то программа не записывает информацию о событиях работы Агента аутентификации в файл трассировки.

- Enable debug logging. Если выбран этот вариант, то программа записывает информацию о работе Агента аутентификации и действиях, которые выполняет пользователь в Агенте аутентификации, в файл трассировки.

- Enable verbose logging. Если выбран этот вариант, то программа записывает детальную информацию о работе Агента аутентификации и действиях, которые выполняет пользователь в Агенте аутентификации, в файл трассировки.

Уровень детализации записей для этого варианта выше, чем при выборе уровня Enable debug logging. Высокий уровень детализации записей может замедлять загрузку Агента аутентификации и операционной системы.

- Enable debug logging and select serial port. Если выбран этот вариант, то программа записывает информацию о работе Агента аутентификации и действиях, которые выполняет пользователь в Агенте аутентификации, в файл трассировки, а также передает ее через COM-порт.

Если компьютер с зашифрованными жесткими дисками соединен с другим компьютером через COM-порт, то события работы Агента аутентификации можно исследовать с помощью этого компьютера.

- Enable verbose debug logging and select serial port. Если выбран этот вариант, то программа записывает детальную информацию о работе Агента аутентификации и действиях, которые выполняет пользователь в Агенте аутентификации, в файл трассировки, а также передает ее через COM-порт.

Уровень детализации записей для этого варианта выше, чем при выборе уровня Enable debug logging and select serial port. Высокий уровень детализации записей может замедлять загрузку Агента аутентификации и операционной системы.

Запись в файл трассировки Агента аутентификации выполняется в случае, если на компьютере есть зашифрованные жесткие диски или выполняется полнодисковое шифрование.

Файл трассировки Агента аутентификации не передается в "Лабораторию Касперского", как другие файлы трассировки программы. При необходимости вы можете самостоятельно отправить файл трассировки Агента аутентификации в "Лабораторию Касперского" для анализа.

В началоИзменение справочных текстов Агента аутентификации

Перед изменением справочных текстов Агента аутентификации ознакомьтесь со списком поддерживаемых символов в предзагрузочной среде (см. ниже).

Чтобы изменить справочные тексты Агента аутентификации, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Шифрование данных → Общие настройки шифрования.

- Нажмите на кнопку Справка в блоке Шаблоны.

Откроется окно Справочные тексты Агента аутентификации.

- Выполните следующие действия:

- Выберите закладку Аутентификация, если вы хотите изменить справочный текст, отображающийся в окне Агента аутентификации на этапе ввода учетных данных.

- Выберите закладку Смена пароля, если вы хотите изменить справочный текст, отображающийся в окне Агента аутентификации на этапе смены пароля для учетной записи Агента аутентификации.

- Выберите закладку Восстановление пароля, если вы хотите изменить справочный текст, отображающийся в окне Агента аутентификации на этапе восстановления пароля для учетной записи Агента аутентификации.

- Измените справочные тексты.

Если вы хотите восстановить исходный текст, нажмите на кнопку По умолчанию.

Вы можете ввести справочный текст, содержащий 16 или менее строк. Максимальная длина строки составляет 64 символа.

- Сохраните внесенные изменения.

Ограничения поддержки символов в справочных текстах Агента аутентификации

В предзагрузочной среде поддерживаются следующие символы Unicode:

- основная латиница (0000 - 007F);

- дополнительные символы Latin-1 (0080 - 00FF);

- расширенная латиница-A (0100 - 017F);

- расширенная латиница-B (0180 - 024F);

- некомбинируемые протяженные символы-идентификаторы (02B0 - 02FF);

- комбинируемые диакритические знаки (0300 - 036F);

- греческий и коптский алфавиты (0370 - 03FF);

- кириллица (0400 - 04FF);

- иврит (0590 - 05FF);

- арабское письмо (0600 - 06FF);

- дополнительная расширенная латиница (1E00 - 1EFF);

- знаки пунктуации (2000 - 206F);

- символы валют (20A0 - 20CF);

- буквоподобные символы (2100 - 214F);

- геометрические фигуры (25A0 - 25FF);

- формы представления арабских букв-B (FE70 - FEFF).

Символы, не указанные в этом списке, не поддерживаются в предзагрузочной среде. Не рекомендуется использовать такие символы в справочных текстах Агента аутентификации.

В началоУдаление объектов и данных, оставшихся после тестовой работы Агента аутентификации

Если в процессе удаления программы Kaspersky Endpoint Security обнаруживает объекты и данные, оставшиеся на системном жестком диске после тестовой работы Агента аутентификации, то удаление программы прерывается и становится невозможным до тех пор, пока эти объекты и данные не будут удалены.

Объекты и данные могут остаться на системном жестком диске после тестовой работы Агента аутентификации только в исключительных ситуациях. Например, если после применения политики Kaspersky Security Center c установленными параметрами шифрования компьютер не перезагружался или после тестовой работы Агента аутентификации программа не запускается.

Вы можете удалить объекты и данные, оставшиеся на системном жестком диске после тестовой работы Агента аутентификации, следующими способами:

- с помощью политики Kaspersky Security Center;

- с помощью утилиты восстановления.

Чтобы удалить объекты и данные, оставшиеся после тестовой работы Агента аутентификации, с помощью политики Kaspersky Security Center, выполните следующие действия:

- Примените к компьютеру политику Kaspersky Security Center с установленными параметрами для расшифровки всех жестких дисков компьютера.

- Запустите Kaspersky Endpoint Security.

Чтобы удалить данные о несовместимости программы с Агентом аутентификации,

в командной строке введите команду avp pbatestreset.

Управление BitLocker

BitLocker – встроенная в операционную систему Windows технология шифрования. Kaspersky Endpoint Security позволяет контролировать и управлять Bitlocker с помощью Kaspersky Security Center. BitLocker шифрует логический том. Шифрование съемных дисков с помощью BitLocker невозможно. Подробнее о BitLocker см. в документации Microsoft.

BitLocker обеспечивает безопасность хранения ключей доступа с помощью доверенного платформенного модуля. Доверенный платформенный модуль (англ. Trusted Platform Module – TPM) – микрочип, разработанный для предоставления основных функций, связанных с безопасностью (например, для хранения ключей шифрования). Доверенный платформенный модуль обычно устанавливается на материнской плате компьютера и взаимодействует с остальными компонентами системы при помощи аппаратной шины. Использование TPM является самым безопасным способом хранения ключей доступа BitLocker, так как TPM позволяет проверять целостность операционной системы. На компьютерах без TPM вы также можете зашифровать диски. При этом ключ доступа будет зашифрован паролем. Таким образом, BitLocker использует следующие способы аутентификации:

- TPM.

- TPM и PIN-код.

- Пароль.

После шифрования диска BitLocker создает мастер-ключ. Kaspersky Endpoint Security отправляет мастер-ключ в Kaspersky Security Center, чтобы вы имели возможность восстановить доступ к диску, если пользователь, например, забыл пароль.

Если пользователь самостоятельно зашифровал диск с помощью BitLocker, Kaspersky Endpoint Security отправит информацию о шифровании диска в Kaspersky Security Center. При этом Kaspersky Endpoint Security не отправит мастер-ключ в Kaspersky Security Center, и восстановить доступ к диску с помощью Kaspersky Security Center будет невозможно. Для корректной работы BitLocker c Kaspersky Security Center расшифруйте диск и зашифруйте диск повторно с помощью политики. Расшифровать диск вы можете локально или с помощью политики.

После шифрования системного жесткого диска для загрузки операционной системы пользователю нужно пройти процедуру аутентификации BitLocker. После прохождения процедуры аутентификации BitLocker будет доступен вход в систему. BitLocker не поддерживает технологию единого входа (SSO).

Если вы используете групповые политики для Windows, выключите управление BitLocker в параметрах политики. Параметры политики для Windows могут противоречить параметрам политики Kaspersky Endpoint Security. При шифровании диска могут возникнуть ошибки.

Запуск шифрования диска BitLocker

Перед запуском полнодискового шифрования рекомендуется убедиться в том, что компьютер не заражен. Для этого запустите полную проверку или проверку важных областей компьютера. Выполнение полнодискового шифрования на компьютере, зараженном руткитом, может привести к неработоспособности компьютера.

Для работы BitLocker на компьютерах под управлением операционной системы Windows для серверов может потребоваться установить компонент шифрования диска BitLocker. Установите компонент средствами операционной системы (мастер добавления ролей и компонентов). Подробнее об установке компонента шифрования диска BitLocker см. в документации Microsoft.

Как запустить шифрование диска BitLocker через Консоль администрирования (MMC)

Как запустить шифрование диска BitLocker через Web Console и Cloud Console

Вы можете контролировать процесс шифрования или расшифровки диска на компьютере пользователя с помощью инструмента Мониторинг шифрования. Вы можете запустить инструмент Мониторинг шифрования из главного окна программы.

После применения политики в зависимости от настроек аутентификации программа покажет следующие запросы:

- Только TPM. Участие пользователя не требуется. Диск будет зашифрован после перезагрузки компьютера.

- TPM + PIN / Пароль. При наличии модуля TPM, появится окно запроса PIN-кода. При отсутствии модуля TPM, появится окно запроса пароля для предзагрузочной аутентификации.

- Только пароль. Появится окно запроса пароля для предзагрузочной аутентификации.

Если в операционной системе включен режим совместимости с Федеральным стандартом обработки информации (FIPS), то в операционных системах Windows 8, а также в более ранних версиях появится окно запроса на подключение запоминающего устройства для сохранения файла ключа восстановления. Вы можете сохранять несколько файлов ключей восстановления на одном запоминающем устройстве.

После установки пароля или PIN-кода BitLocker запросит перезагрузку компьютера для завершения шифрования диска. Далее пользователю нужно пройти процедуру аутентификации BitLocker. После прохождения процедуры аутентификации BitLocker нужно выполнить вход в систему. После загрузки операционной системы BitLocker завершит шифрование диска.

При отсутствии доступа к ключам шифрования пользователь может запросить у администратора локальной сети организации ключ восстановления (если ключ восстановления не был сохранен ранее на запоминающем устройстве или был утерян).

Параметры компонента Шифрование диска BitLocker

Параметр |

Описание |

|---|---|

Включить использование проверки подлинности BitLocker, требующей предзагрузочного ввода с клавиатуры на планшетах |

Флажок включает / выключает использование аутентификации, требующей ввода данных в предзагрузочной среде, даже если у платформы отсутствует возможность предзагрузочного ввода (например, у сенсорных клавиатур на планшетах). Сенсорная клавиатура планшетов недоступна в предзагрузочной среде. Для прохождения аутентификации BitLocker на планшетах пользователю необходимо подключить, например, USB-клавиатуру. Если флажок установлен, то использование аутентификации, требующей предзагрузочного ввода, разрешено. Рекомендуется использовать этот параметр только для устройств, у которых во время предварительной загрузки, помимо сенсорных клавиатур, имеются альтернативные средства ввода данных, например, USB-клавиатура. Если флажок снят, шифрование диска BitLocker на планшетах невозможно. |

Использовать аппаратное шифрование (ОС Windows 8 и выше) |

Если флажок установлен, то программа применяет аппаратное шифрование. Это позволяет увеличить скорость шифрования и сократить использование ресурсов компьютера. |

Шифровать только занятое пространство (ОС Windows 8 и выше) |

Флажок включает / выключает функцию, ограничивающую область шифрования только занятыми секторами жесткого диска. Это ограничение позволяет сократить время шифрования. Включение / выключение функции Шифровать только занятое пространство (сокращает время шифрования) после запуска шифрования не изменяет этого параметра до тех пор, пока жесткие диски не будут расшифрованы. Требуется установить или снять флажок до начала шифрования. Если флажок установлен, то шифруется только та часть жесткого диска, которая занята файлами. Kaspersky Endpoint Security зашифровывает новые данные автоматически по мере их добавления. Если флажок снят, то шифруется весь жесткий диск, в том числе остатки удаленных и отредактированных ранее файлов. Данную функцию рекомендуется применять для новых жестких дисков, данные которых не редактировались и не удалялись. Если вы применяете шифрование на уже используемом жестком диске, рекомендуется зашифровать весь жесткий диск. Это гарантирует защиту всех данных – даже удаленных, но потенциально восстанавливаемых. По умолчанию флажок снят. |

Настройки аутентификации |

Использовать пароль (ОС Windows 8 и выше) Если выбран этот вариант, Kaspersky Endpoint Security запрашивает у пользователя пароль при обращении к зашифрованному диску. Этот вариант действия может быть выбран, если не используется доверенный платформенный модуль (TPM). Использовать доверенный платформенный модуль (TPM) Если выбран этот вариант, BitLocker использует доверенный платформенный модуль (TPM). Доверенный платформенный модуль (англ. Trusted Platform Module – TPM) – микрочип, разработанный для предоставления основных функций, связанных с безопасностью (например, для хранения ключей шифрования). Доверенный платформенный модуль обычно устанавливается на материнской плате компьютера и взаимодействует с остальными компонентами системы при помощи аппаратной шины. Для компьютеров под управлением операционных систем Windows 7 и Windows Server 2008 R2 доступно только шифрование с использованием модуля TPM. Если модуль TPM не установлен, шифрование BitLocker невозможно. Использование пароля на этих компьютерах не поддерживается. Устройство, оснащенное доверенным платформенным модулем, может создавать ключи шифрования, которые могут быть расшифрованы только с его помощью. Доверенный платформенный модуль шифрует ключи шифрования собственным корневым ключом хранилища. Корневой ключ хранилища хранится внутри доверенного платформенного модуля. Это обеспечивает дополнительную степень защиты ключей шифрования от попыток взлома. Этот вариант действия выбран по умолчанию. Вы можете установить дополнительную защиту для доступа к ключу шифрования и зашифровать ключ паролем или PIN:

Если флажок снят и модуль TPM недоступен, то полнодисковое шифрование не запускается. |

Расшифровка жесткого диска, защищенного BitLocker

Пользователь может самостоятельно расшифровать диск средствами операционной системы (функция Выключение BitLocker). После этого Kaspersky Endpoint Security предложит зашифровать диск повторно. Kaspersky Endpoint Security будет предлагать зашифровать диск пока вы не включите расшифровку дисков в политике.

Как расшифровать жесткий диск, защищенный BitLocker, через Консоль администрирования (MMC)

Как расшифровать жесткий диск, защищенный BitLocker, через Web Console и Cloud Console

Вы можете контролировать процесс шифрования или расшифровки диска на компьютере пользователя с помощью инструмента Мониторинг шифрования. Вы можете запустить инструмент Мониторинг шифрования из главного окна программы.

В началоВосстановление доступа к диску, защищенному BitLocker

Если пользователь забыл пароль доступа к жесткому диску, зашифрованному BitLocker, нужно запустить процедуру восстановления ("Запрос - Ответ").

Если в операционной системе включен режим совместимости с Федеральным стандартом обработки информации (FIPS), то для операционных систем Windows 8, а также в более ранних версий, файл ключа восстановления был сохранен на съемный диск перед шифрованием. Для восстановления доступа к диску вставьте съемный диск и следуйте инструкциям на экране.

Восстановление доступа к жесткому диску, зашифрованному BitLocker, состоит из следующих этапов:

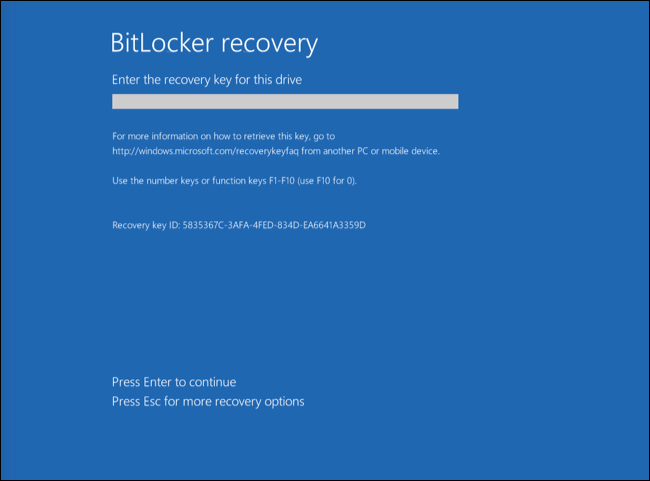

- Пользователь сообщает администратору идентификатор ключа восстановления (см. рис. ниже).

- Администратор проверяет идентификатор ключа восстановления в свойствах компьютера в Kaspersky Security Center. Идентификатор, который предоставил пользователь, должен соответствовать идентификатору, который отображается в свойствах компьютера.

- Если идентификаторы ключа восстановления совпадают, администратор сообщает пользователю ключ восстановления или передает файл ключа восстановления.

Файл ключа восстановления используется для компьютеров под управлением следующих операционных систем:

- Windows 7;

- Windows 8;

- Windows Server 2008;

- Windows Server 2011;

- Windows Server 2012.

Для остальных операционных систем используется ключ восстановления.

- Пользователь вводит ключ восстановления и получает доступ к жесткому диску.

Восстановление доступа к жесткому диску, зашифрованному BitLocker

Восстановление доступа к системному диску

Для запуска процедуры восстановления пользователю нужно на этапе предзагрузочной аутентификации нажать клавишу Esc.

После загрузки операционной системы Kaspersky Endpoint Security предложит пользователю сменить пароль или PIN-код. После установки нового пароля или PIN-кода BitLocker создаст новый мастер-ключ и отправит ключ в Kaspersky Security Center. В результате ключ восстановления и файл ключа восстановления будут обновлены. Если пользователь не сменил пароль, при следующей загрузке операционной системы вы можете использовать старый ключ восстановления.

На компьютерах под управлением Windows 7 сменить пароль или PIN-код невозможно. После ввода ключа восстановления и загрузки операционной системы Kaspersky Endpoint Security не предложит пользователю сменить пароль или PIN-код. Таким образом, установить новый пароль или PIN-код невозможно. Проблема связана с особенностями операционной системы. Для продолжения работы вам нужно перешифровать жесткий диск.

Восстановление доступа к несистемному диску

Для запуска процедуры восстановления пользователю нужно в окне предоставления доступа к диску перейти по ссылке Забыли пароль. После получения доступа к зашифрованному диску пользователь может включить автоматическую разблокировку диска при аутентификации Windows в параметрах BitLocker.

В началоПриостановка защиты BitLocker для обновления программного обеспечения

Обновление операционной системы, установка пакетов обновлений операционной системы или обновление другого программного обеспечения с включенной защитой BitLocker имеет ряд особенностей. При установке обновлений может потребоваться перезагрузить компьютер несколько раз. После каждой перезагрузки пользователю необходимо проходить аутентификацию BitLocker. Для корректной установки обновлений вы можете временно выключить аутентификацию BitLocker. При этом диск остается зашифрованным и пользователь имеет доступ к данным после входа в систему. Для управления аутентификацией BitLocker предназначена задача Управление защитой BitLocker. С помощью задачи вы можете установить количество перезагрузок компьютера, для которых не требуется аутентификация BitLocker. Таким образом, после установки обновлений и завершении работы задачи Управление защитой BitLocker аутентификация BitLocker будет автоматически включена. Вы можете включить аутентификацию BitLocker в любой момент.

Как приостановить защиту BitLocker в Консоли администрирования (MMC)

Как приостановить защиту BitLocker в Web Console

В результате после выполнения задачи при следующей перезагрузке компьютера BitLocker не будет запрашивать аутентификацию пользователя. После каждой перезагрузки компьютера Kaspersky Endpoint Security формирует событие о перезагрузке компьютера без аутентификации BitLocker и указывает количество оставшихся перезагрузок. Далее Kaspersky Endpoint Security отправляет событие в Kaspersky Security Center для контроля администратором. Также вы можете узнать количество оставшихся перезагрузок в свойствах компьютера в консоли Kaspersky Security Center.

По истечении заданного количества перезагрузок компьютера или срока действия задачи аутентификация BitLocker будет автоматически включена. Для доступа к данным пользователю нужно пройти процедуру аутентификации BitLocker.

На компьютерах под управлением Windows 7 в BitLocker отсутствует возможность подсчета количества перезагрузок компьютера. Подсчет перезагрузок на компьютерах под управлением Windows 7 выполняет Kaspersky Endpoint Security. Таким образом, для автоматического включения аутентификации BitLocker после каждой перезагрузки должен быть выполнен запуск Kaspersky Endpoint Security.

Для досрочного включения аутентификации BitLocker откройте свойства задачи Управление защитой BitLocker и установите значение Запрашивать пароль каждый раз.

В началоШифрование файлов на локальных дисках компьютера

Этот компонент доступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для рабочих станций. Этот компонент недоступен, если программа Kaspersky Endpoint Security установлена на компьютере под управлением операционной системы Windows для серверов.

Шифрование файлов имеет следующие особенности:

- Kaspersky Endpoint Security шифрует / расшифровывает стандартные папки только для локальных профилей пользователей (англ. local user profiles) операционной системы. Kaspersky Endpoint Security не шифрует и не расшифровывает стандартные папки для перемещаемых профилей пользователей (англ. roaming user profiles), обязательных профилей пользователей (англ. mandatory user profiles), временных профилей пользователей (англ. temporary user profiles), а также перенаправленные папки.

- Kaspersky Endpoint Security не выполняет шифрование файлов, изменение которых может повредить работе операционной системы и установленных программ. Например, в список исключений из шифрования входят следующие файлы и папки со всеми вложенными в них папками:

- %WINDIR%;

- %PROGRAMFILES% и %PROGRAMFILES(X86)%;

- файлы реестра Windows.

Список исключений из шифрования недоступен для просмотра и изменения. Файлы и папки из списка исключений из шифрования можно добавить в список для шифрования, но при выполнении шифрования файлов они не будут зашифрованы.

Запуск шифрования файлов на локальных дисках компьютера

Kaspersky Endpoint Security не шифрует файлы, содержимое которых расположено в облачном хранилище OneDrive, и блокирует копирование зашифрованных файлов в облачное хранилище OneDrive, если эти файлы не добавлены в правило расшифровки.

Чтобы зашифровать файлы на локальных дисках компьютера, выполните следующие действия:

- Откройте Консоль администрирования Kaspersky Security Center.

- В папке Управляемые устройства дерева Консоли администрирования откройте папку с названием группы администрирования, в состав которой входят нужные клиентские компьютеры.

- В рабочей области выберите закладку Политики.

- Выберите нужную политику и откройте свойства политики двойным щелчком мыши.

- В окне политики выберите Шифрование данных → Шифрование файлов.

- В правой части окна выберите закладку Шифрование.

- В раскрывающемся списке Режим шифрования выберите элемент Согласно правилам.

- На закладке Шифрование нажмите на кнопку Добавить и в раскрывающемся списке выберите один из следующих элементов:

- Выберите элемент Стандартные папки, чтобы добавить в правило шифрования файлы из папок локальных профилей пользователей, предложенных специалистами "Лаборатории Касперского".

- Документы. Файлы в стандартной папке операционной системы Документы, а также вложенные папки.

- Избранное. Файлы в стандартной папке операционной системы Избранное, а также вложенные папки.

- Рабочий стол. Файлы в стандартной папке операционной системы Рабочий стол, а также вложенные папки.

- Временные файлы. Временные файлы, связанные с работой установленных на компьютере программ. Например, программы Microsoft Office создают временные файлы с резервными копиями документов.

- Файлы Outlook. Файлы, связанные с работой почтового клиента Outlook: файлы данных (PST), автономные файлы данных (OST), файлы автономной адресной книги (OAB) и файлы персональной адресной книги (PAB).

- Выберите элемент Папку вручную, чтобы добавить в правило шифрования папку, путь к которой введен вручную.

При добавлении пути к папке следует использовать следующие правила:

- Используйте переменную окружения (например,

%FOLDER%\UserFolder\). Вы можете использовать переменную окружения только один раз и только в начале пути. - Не используйте относительные пути. Вы можете использовать набор

\..\(например,C:\Users\..\UserFolder\). Набор\..\обозначает переход к родительской папке. - Не используйте символы

*и?. - Не используйте UNC-пути.

- Используйте

;или,в качестве разделительного символа.

- Используйте переменную окружения (например,

- Выберите элемент Файлы по расширению, чтобы добавить в правило шифрования отдельные расширения файлов. Kaspersky Endpoint Security шифрует файлы с указанными расширениями на всех локальных дисках компьютера.

- Выберите элемент Файлы по группам расширений, чтобы добавить в правило шифрования группы расширений файлов (например, группа Документы Microsoft Office). Kaspersky Endpoint Security шифрует файлы с расширениями, перечисленными в группах расширений, на всех локальных дисках компьютера.

- Выберите элемент Стандартные папки, чтобы добавить в правило шифрования файлы из папок локальных профилей пользователей, предложенных специалистами "Лаборатории Касперского".

- Сохраните внесенные изменения.

Сразу после применения политики Kaspersky Endpoint Security шифрует файлы, включенные в правило шифрования и не включенные в правило расшифровки.

Шифрование файлов имеет следующие особенности:

- Если один и тот же файл добавлен и в правило шифрования, и в правило расшифровки, то Kaspersky Endpoint Security выполняет следующие действия:

- Если исходный файл не зашифрован, Kaspersky Endpoint Security не шифрует этот файл.