Gerenciar direitos do aplicativo

Por padrão, a atividade de aplicativos é controlada com base nos direitos do aplicativo que são definidos para o grupo de confiança específico que o Kaspersky Endpoint Security designou para o aplicativo quando ele foi iniciado pela primeira vez. Se necessário, é possível editar os direitos de aplicativos para todo o grupo de confiança, para um aplicativo individual ou para um grupo de aplicativos em um grupo de confiança.

Os direitos de aplicativos definidos manualmente possuem uma prioridade maior do que os direitos de aplicativos definidos para um grupo de confiança. Em outras palavras, se os direitos de aplicativos definidos manualmente diferem dos direitos de aplicativos definidos para um grupo de confiança, o componente de Prevenção de Intrusão do Host controla a atividade de aplicativos de acordo com os direitos de aplicativos definidos manualmente.

As regras criadas para aplicativos são herdadas pelos aplicativos secundários. Por exemplo, se todas as atividades de rede para o cmd.exe forem negadas, todas as atividade também serão negadas para o notepad.exe quando ele for iniciado usando o cmd.exe. Quando um aplicativo não é secundário ao aplicativo a partir do qual é executado, as regras não são herdadas.

Como alterar ou remover direitos de aplicativos no Console de administração (MMC)

- Abra o Console de Administração do Kaspersky Security Center.

- Na árvore do console, selecione Políticas.

- Selecione a política necessária e clique duas vezes para abrir as propriedades da política.

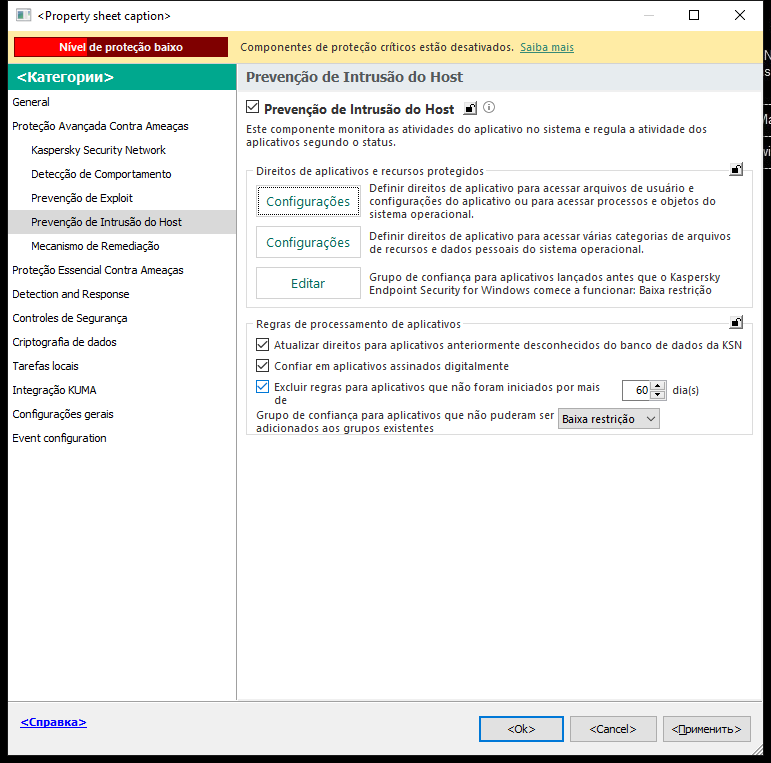

- Na janela da política, selecione Proteção Avançada Contra Ameaças → Prevenção de Intrusão do Host.

Configurações da Prevenção de Intrusões

- No bloco Direitos de aplicativos e recursos protegidos, clique no botão Configurações.

Isso abre a janela de configuração de Direitos de aplicativos e a lista de Recursos protegidos.

- Selecione a guia Direitos de aplicativos.

- Clique Adicionar.

- Na janela que é aberta, insira os critérios para buscar o aplicativo cujos direitos deseja alterar.

É possível inserir o nome do aplicativo ou o nome do fornecedor. O Kaspersky Endpoint Security oferece suporte a variáveis de ambiente e aos caracteres

*e?ao inserir uma máscara. - Clique Atualizar.

O Kaspersky Endpoint Security pesquisará o aplicativo na lista consolidada de aplicativos instalados em computadores gerenciados. O Kaspersky Endpoint Security exibirá uma lista de aplicativos que satisfazem os critérios de pesquisa.

- Selecione o aplicativo desejado.

- Na lista suspensa Adicionar aplicativos selecionados ao grupo de confiança, selecione Grupos padrão e clique em OK.

O aplicativo será adicionado ao grupos padrão.

- Selecione o aplicativo relevante e, então, selecione os Direitos de aplicativos a partir do menu de contexto do aplicativo.

Isso abre as propriedades do aplicativo.

- Realize uma das seguintes ações:

- Caso queira editar os direitos do grupo de confiança que regem as operações com o registro do sistema operacional, os arquivos do usuário e as configurações do aplicativo, selecione a guia Registro do sistema e arquivos.

- Caso queira editar os direitos do grupo de confiança que regem o acesso aos processos e objetos do sistema operacional, selecione a guia Direitos.

A atividade de rede dos aplicativos é controlada pelo Firewall usando regras de rede.

- Para o recurso relevante, na coluna da ação correspondente, clique com o botão direito do mouse para abrir o menu de contexto e selecionar a opção necessária: Herdar, Permitir (

) ou Bloquear (

) ou Bloquear ( ).

). - Caso queira monitorar o uso dos recursos do computador, selecione Criar log de eventos (

/

/  ).

).O Kaspersky Endpoint Security registrará as informações sobre o funcionamento do componente Prevenção de intrusão do host. Os relatórios contêm informações sobre as operações com recursos de computador realizados pelo aplicativo (permitidas ou proibidas). Os relatórios também contêm informações sobre os aplicativos que utilizam cada recurso.

- Salvar alterações.

Como alterar direitos de aplicativos no Web Console e no Cloud Console

- Na janela principal do Web Console, selecione Dispositivos → Políticas e perfis.

- Clique no nome da política do Kaspersky Endpoint Security.

A janela de propriedades da política é exibida.

- Selecione a guia Configurações do aplicativo.

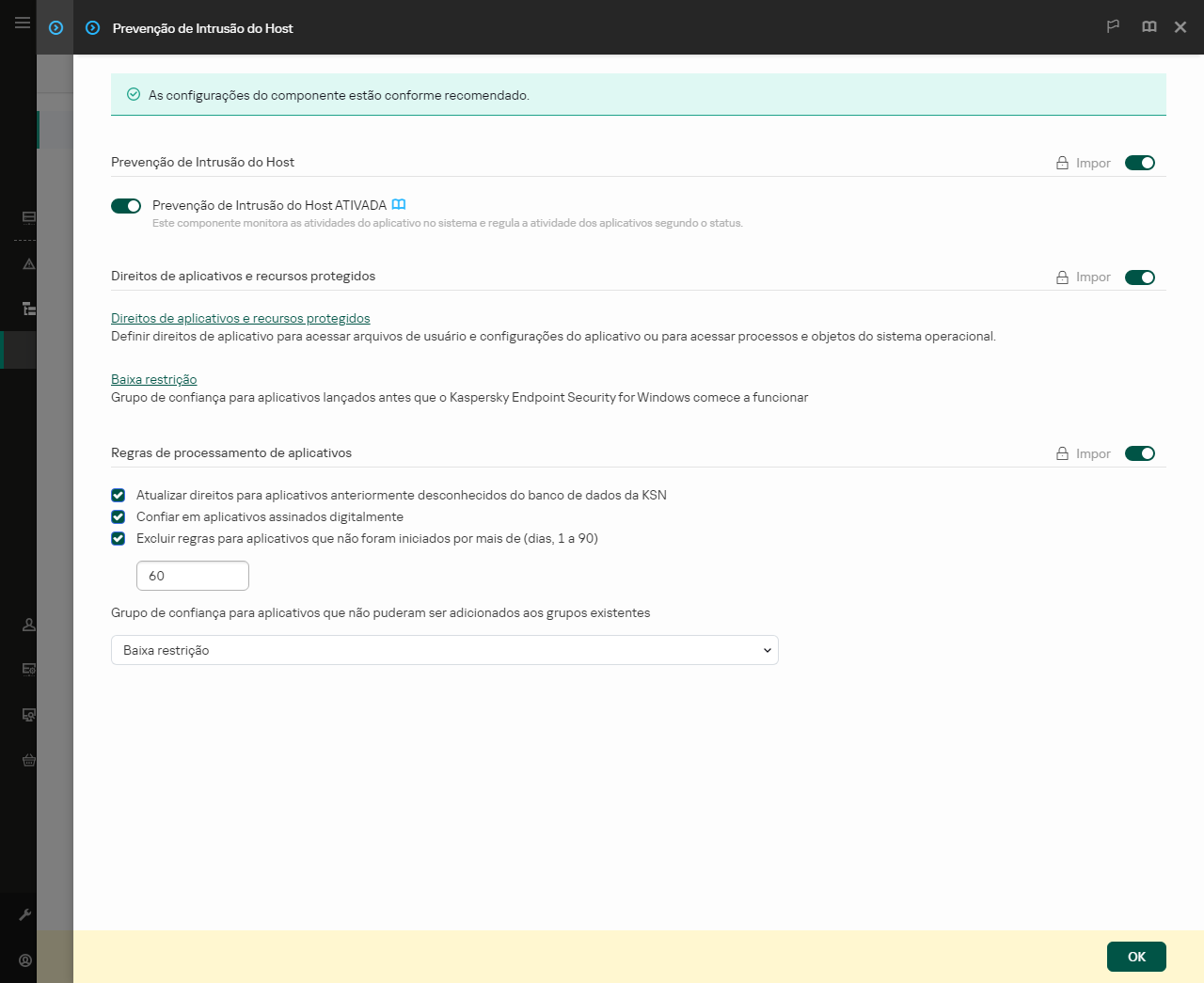

- Selecione Proteção Avançada Contra Ameaças → Prevenção de Intrusão do Host.

Configurações da Prevenção de Intrusões

- No bloco Direitos de aplicativos e recursos protegidos, clique no link Direitos de aplicativos e recursos protegidos.

Isso abre a janela de configuração de Direitos de aplicativos e a lista de Recursos protegidos.

- Selecione a guia Direitos de aplicativos.

Uma lista de Grupos de confiança será exibida no lado esquerdo da janela e suas propriedades no lado direito.

- Clique Adicionar.

Então, o assistente para adicionar um aplicativo a um grupo de confiança será iniciado.

- Selecione um grupo de confiança relevante para o aplicativo.

- Selecione o tipo de Aplicativo. Vá para a próxima etapa.

Caso queira alterar o grupo de confiança para múltiplos aplicativos, selecione o tipo de Grupo e defina um nome para o grupo de aplicativos.

- Na lista de aplicativos aberta, selecione os aplicativos cujos direitos deseja alterar.

Usar um filtro. É possível inserir o nome do aplicativo ou o nome do fornecedor. O Kaspersky Endpoint Security oferece suporte a variáveis de ambiente e aos caracteres

*e?ao inserir uma máscara. - Sair do assistente.

O aplicativo será adicionado ao grupo de confiança.

- Na parte esquerda da janela, selecione o aplicativo relevante.

- Na parte direita da janela, na lista suspensa, efetue uma das seguintes opções:

- Caso queira editar os direitos do grupo de confiança que regem as operações com o registro do sistema operacional, arquivos do usuário e configurações do aplicativo, selecione Registro do sistema e arquivos.

- Caso queira editar os direitos do grupo de confiança que regem o acesso aos processos e objetos do sistema operacional, selecione Direitos.

A atividade de rede dos aplicativos é controlada pelo Firewall usando regras de rede.

- Para o recurso relevante, na coluna da ação correspondente, selecione a opção necessária: Herdar, Permitir (

), Bloquear (

), Bloquear ( ).

). - Caso queira monitorar o uso dos recursos do computador, selecione Criar log de eventos (

/

/  ).

).O Kaspersky Endpoint Security registrará as informações sobre o funcionamento do componente Prevenção de intrusão do host. Os relatórios contêm informações sobre as operações com recursos de computador realizados pelo aplicativo (permitidas ou proibidas). Os relatórios também contêm informações sobre os aplicativos que utilizam cada recurso.

- Salvar alterações.

Como alterar os direitos de aplicativos na interface do aplicativo

- Na janela principal do aplicativo, clique no botão

.

. - Na janela de configurações do aplicativo, selecione Proteção Avançada Contra Ameaças → Prevenção de Intrusão do Host.

- Clique Gerenciar aplicativos.

Aparecerá a lista dos aplicativos instalados.

- Selecione o aplicativo desejado.

- No menu de contexto do aplicativo, selecione Detalhes e regras.

Isso abre as propriedades do aplicativo.

- Realize uma das seguintes ações:

- Caso queira editar os direitos do grupo de confiança que regem as operações com o registro do sistema operacional, os arquivos do usuário e as configurações do aplicativo, selecione a guia Registro do sistema e arquivos.

- Caso queira editar os direitos do grupo de confiança que regem o acesso aos processos e objetos do sistema operacional, selecione a guia Direitos.

- Para o recurso relevante, na coluna da ação correspondente, clique com o botão direito do mouse para abrir o menu de contexto e selecionar a opção necessária: Herdar, Permitir (

) ou Negar (

) ou Negar ( ).

). - Caso queira monitorar o uso dos recursos do computador, selecione Registrar eventos (

).

).O Kaspersky Endpoint Security registrará as informações sobre o funcionamento do componente Prevenção de intrusão do host. Os relatórios contêm informações sobre as operações com recursos de computador realizados pelo aplicativo (permitidas ou proibidas). Os relatórios também contêm informações sobre os aplicativos que utilizam cada recurso.

- Selecione a guia Exclusões e configure as configurações avançadas do aplicativo (veja a tabela abaixo).

- Salvar alterações.

Configurações avançadas do aplicativo

Parâmetro

Descrição

Não verificar arquivos antes de abrir

Todos os arquivos abertos pelo aplicativo são excluídos das verificações pelo Kaspersky Endpoint Security. Por exemplo, se você estiver usando aplicativos para fazer backup de arquivos, este recurso ajuda a reduzir o consumo de recursos pelo Kaspersky Endpoint Security.

Não monitorar a atividade do aplicativo

O Kaspersky Endpoint Security não monitorará os arquivos do aplicativo e a atividade de rede no sistema operacional. Você pode configurar o monitoramento da atividade dos aplicativos para diferentes componentes do Kaspersky Endpoint Security:

- Não monitorar componentes de proteção e controle. A atividade do aplicativo é monitorada pelos seguintes componentes: Detecção de Comportamento, Prevenção de Exploit, Prevenção de Intrusão do Host, Mecanismo de Remediação e Firewall.

- Não monitorar para Managed Detection and Response e Endpoint Detection and Response. A atividade do aplicativo é monitorada pelo agente MDR integrado e pelo agente EDR (KATA) integrado.

- Não interceptar a entrada interativa do console para o Endpoint Detection and Response. O Kaspersky Endpoint Security não envia dados de telemetria sobre o gerenciamento do aplicativo no console. Os dados de telemetria são usados pela Kaspersky Anti Targeted Attack Platform (EDR).

Não herdar restrições do processo principal (aplicativo)

As restrições configuradas para o processo pai não serão aplicadas pelo Kaspersky Endpoint Security a um processo filho. O processo pai é iniciado por um aplicativo para o qual os direitos do aplicativo (Prevenção de Intrusão do Host) e as Regras de rede de aplicativos (Firewall) são configurados.

Não monitorar a atividade de aplicativos secundários

O Kaspersky Endpoint Security não vai monitorar a atividade de arquivo ou atividade de rede de aplicativos iniciados pelo aplicativo. Você pode aplicar a exclusão recursivamente. Para que o aplicativo não monitore a atividade de toda a cadeia de aplicativos secundários.

Permitir a interação com a interface do Kaspersky Endpoint Security

A Autodefesa do Kaspersky Endpoint Security bloqueia todas as tentativas de gerenciar serviços de aplicativos a partir de um computador remoto. Se a caixa de seleção for marcada, o aplicativo de acesso remoto tem permissão para gerenciar configurações do Kaspersky Endpoint Security pela interface do Kaspersky Endpoint Security.

Não verificar tráfego criptografado / Não verificar todo o tráfego

O tráfego de rede iniciado pelo aplicativo será excluído das verificações pelo Kaspersky Endpoint Security. Você pode excluir todo o tráfego ou apenas o tráfego criptografado das verificações. Você também pode excluir endereços IP individuais e números de porta das verificações.