Wichtige Funktionen von Kaspersky Endpoint Security Cloud

Die Vorteile von Kaspersky Endpoint Security Cloud können in drei Hauptbereiche unterteilt werden.

Benutzerfreundlich

Einfache und intuitive cloudbasierte Konsole

Kaspersky Endpoint Security Cloud wird über eine einfache cloudbasierte Konsole verwaltet. Sie ist jederzeit und überall verfügbar und setzt nicht voraus, dass sich ein Administratorgerät im selben Netzwerk wie die verwalteten Geräte befindet. Wenn sich der Administrator in der Konsole anmeldet, wird die Seite Erste Schritte geöffnet, die einfach zu befolgende Schritte zum Schutz von Unternehmensgeräten enthält. Diese Seite informiert außerdem darüber, ob die Konfiguration der Sicherheit bereits die in den meisten Fällen angemessene Stufe Obligatorisch erreicht hat und wie die Stufe Empfohlen erreicht werden kann.

Nachdem ein Arbeitsbereich drei Mal geöffnet wurde, wird beim Start der Konsole die Seite Informationsbereich → Überwachung angezeigt und nicht die Seite Informationsbereich → Erste Schritte.

Vorkonfiguriertes Standard-Sicherheitsprofil

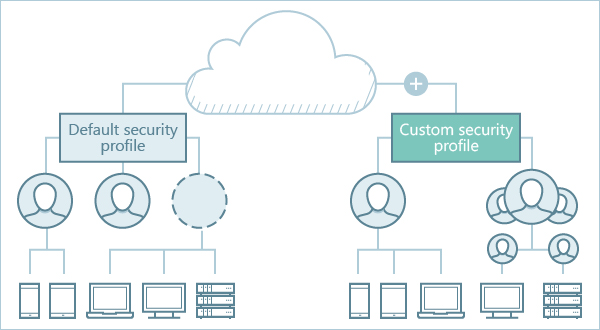

Damit Sie bei der Sicherheitskonfiguration Zeit sparen können, enthält jeder Arbeitsbereich bei Kaspersky Endpoint Security Cloud bereits ein vorkonfiguriertes Standard-Sicherheitsprofil (s. Abb. unten). Ein Arbeitsbereich ist für angemessenen Schutz in typischen Umgebungen konfiguriert. Das Standard-Sicherheitsprofil wird automatisch für jedes Gerät übernommen, das mit der Komponente "Management-Konsole" von Kaspersky Endpoint Security Cloud verbunden wird. Auf diese Weise sparen Sie Zeit bei der Konfiguration der Sicherheit und sind auch ohne Beteiligung eines Administrators sofort geschützt.

Standard- und benutzerdefinierte Sicherheitsprofile

Ein Sicherheitsprofil für alle Geräte

Jedes Sicherheitsprofil enthält Sicherheitseinstellungen für Geräte mit Microsoft Windows, Apple macOS, Linux, Google Android und Apple iOS sowie iPadOS. Auf diese Weise konfigurieren nur ein Sicherheitsprofil anstelle von fünf. Dieses eine Profil können Sie wie gewohnt verwalten und Benutzern oder Benutzergruppen zuweisen. Dadurch garantieren Sie einheitliche Sicherheitseinstellungen für alle Benutzer.

Einfache Verteilung

Da Kaspersky Endpoint Security Cloud über einen Browser verwaltet wird, müssen lediglich die Sicherheitsanwendungen auf den Unternehmensgeräten installiert werden. Dieser Vorgang besteht aus vier einfachen Schritten:

- Geben Sie die E-Mail-Adressen der Mitarbeiter in Kaspersky Endpoint Security Cloud ein.

- Senden Sie den Mitarbeitern eine E-Mail mit Anweisungen, wie sie die Sicherheitsanwendungen auf ihren Geräten installieren können. Die E-Mail enthält Links zum Download der Anwendungen.

- Stellen Sie sicher, dass die Mitarbeiter die Anwendungen auf ihren Geräten installiert haben.

- Ordnen Sie die Geräte, die im Abschnitt Geräte in der Management-Konsole von Kaspersky Endpoint Security Cloud angezeigt werden, den Benutzern zu.

Die E-Mail-Nachricht, die Kaspersky Endpoint Security Cloud erstellt und an die Mitarbeiter versendet, enthält nur einen einzigen Installationslink. Wenn ein Mitarbeiter diesen Link auf einem Gerät aufruft, identifiziert Kaspersky Endpoint Security Cloud das Betriebssystem und beginnt mit dem Download des entsprechenden Installationspakets. Das reduziert das Fehlerrisiko seitens der Mitarbeiter.

Erweiterte Sicherheitsfunktionen

Einige in diesem Abschnitt erwähnte Funktionen sind nur verfügbar, wenn Sie Kaspersky Endpoint Security Cloud im Rahmen einer Lizenz für Kaspersky Endpoint Security Cloud Plus oder Pro aktiviert haben. (Weitere Informationen finden Sie in der Gegenüberstellung der Funktionen).

Vollständige Auswahl an Schutzfunktionen für Endpoints

Die Komponenten Schutz vor bedrohlichen Dateien, Schutz vor E-Mail-Bedrohungen, Schutz vor Netzwerkbedrohungen und Schutz vor Web-Bedrohungen von Kaspersky Endpoint Security umfassen Technologien, die Benutzer vor Malware, Phishing und anderen Bedrohungstypen abschirmen.

Die Komponente Firewall verwaltet die Netzwerkaktivität und ermöglicht, potenziell gefährliche Verbindungen wie Remotedesktopverbindungen zu blockieren.

Schutz vor Ransomware

Kaspersky Endpoint Security für Windows bietet Schutz vor Ransomware für Workstations mit Windows-Betriebssystemen und (ab Version 11) auch Schutz vor Ransomware für Dateiserver mit Windows-Betriebssystemen. Die Komponenten Verhaltensanalyse, Exploit-Prävention und Rollback von schädlichen Aktionen von Kaspersky Endpoint Security überwachen die Aktivität von Anwendungen auf den Geräten und blockieren schädliche Aktionen.

Schutz für mobile Geräte

In der Unternehmensumgebung sind mobile Geräte ebenso wichtig wie stationäre Computer: Mitarbeiter verwenden sie, um Unternehmens-E-Mails zu lesen, mit Kunden zu kommunizieren und andere wichtige Informationen zu verwalten. Kaspersky Endpoint Security Cloud bietet alle Kernfunktionen zum Schutz und zur Verwaltung von mobilen Geräten, darunter:

- Kennwortschutz – schützt mobile Geräte vor unberechtigtem Zugriff.

- Diebstahlschutz für Android, iOS- und iPadOS-Geräte – schützt die Geräte vor unberechtigtem Zugriff. Wird ein Gerät verloren oder gestohlen, kann man es per Fernzugriff sperren oder sämtliche Daten darauf löschen.

- Anti-Malware-Schutz für Android – schützt Geräte in Echtzeit vor einer Infizierung.

- Funktionskontrolle und Web-Kontrolle – stellt sicher, dass mobile Geräte nur für die Arbeit und nicht für private Zwecke genutzt werden.

Schwachstellenbewertung und Patch-Management

Mithilfe der Schwachstellenbewertung finden Sie Schwachstellen in der Software auf den Windows-Geräten Ihrer Benutzer. Schwachstellen werden im Betriebssystem und in Microsoft- und Drittanbieter-Programmen erkannt.

Mittels Patch-Management können Sie Updates für die Programme verwalten, die auf den Windows-Geräten Ihrer Benutzer installiert sind. Dies trifft auch auf Patches zu, die auf den Geräten erkannte Programmschwachstellen schließen.

Sicherheitsfunktionen für Clouds

Einige in diesem Abschnitt erwähnte Funktionen sind nur verfügbar, wenn Sie Kaspersky Endpoint Security Cloud im Rahmen einer Lizenz für Kaspersky Endpoint Security Cloud Plus oder Pro aktiviert haben. (Weitere Informationen finden Sie in der Gegenüberstellung der Funktionen).

Cloud Discovery

Mit Cloud Discovery können Sie die Nutzung von Cloud-Diensten auf verwalteten Geräten unter Windows überwachen und den unerwünschten Zugriff auf Cloud-Dienste blockieren. Cloud Discovery verfolgt den Zugriff von Benutzern, die über Browser und Desktop-Anwendungen versuchen, auf diese Dienste zugreifen. Diese Funktion hilft Ihnen, die Schatten-IT-Nutzung von Cloud-Diensten zu erkennen und zu stoppen.

Data Discovery

Data Discovery erkennt kritische Informationen in Dateien, die sich in Cloud-Speichern von Microsoft 365 befinden. Sie können sich Informationen zu jeder gefundenen Datei ansehen: ihren Namen, den Typ ihrer Freigabe (privat, unternehmensintern oder unternehmensextern) und den Benutzer, der sie zuletzt bearbeitet hat.

Schutz von Microsoft 365

Mit Ihrer Lizenz von Kaspersky Endpoint Security Cloud Plus oder Pro können Sie Kaspersky Security für Microsoft Office 365 aktivieren.

Kaspersky Security für Microsoft Office 365 schützt die Dienste und Tools für E-Mail, Dateifreigabe, Kommunikation und Collaboration von Microsoft 365 vor Malware, Phishing, Spam und anderen Bedrohungen. Sie können 1,5 Mal mehr verfügbare Mailboxen schützen als die Anzahl der Benutzer in Ihrer Lizenzbeschränkung (aufgerundet auf die nächste ganze Zahl).

Weitere Informationen über das Arbeiten mit Kaspersky Security für Microsoft Office 365 finden Sie in der Hilfe zu Kaspersky Security für Microsoft Office 365.

Möglichkeiten der Verwaltung

Einige in diesem Abschnitt erwähnte Funktionen sind nur verfügbar, wenn Sie Kaspersky Endpoint Security Cloud im Rahmen einer Lizenz für Kaspersky Endpoint Security Cloud Plus oder Pro aktiviert haben. (Weitere Informationen finden Sie in der Gegenüberstellung der Funktionen).

Web-Kontrolle

Die Web-Kontrolle erlaubt Ihnen, die Aktionen der Benutzer im Internet zu verwalten und so die Produktivität der Mitarbeiter mittels Beschränkung oder Sperrung bestimmter Web-Ressourcen zu steigern.

Gerätekontrolle

Die Gerätekontrolle stellt die Sicherheit vertraulicher Daten sicher, indem der Benutzerzugriff auf Geräte beschränkt wird, die mit einem Computer verbunden werden können.

Verwaltung der Festplattenverschlüsselung

Die Verwaltung der Festplattenverschlüsselung erlaubt Ihnen, die Verschlüsselung verwalteter Geräte mit Windows und macOS zu konfigurieren. Die Verschlüsselung hindert andere Benutzer daran, unautorisierten Zugriff auf die auf dem Benutzergerät gespeicherten Daten zu bekommen.

Windows-Geräte werden mit der BitLocker-Laufwerkverschlüsselung verschlüsselt. macOS-Geräte werden mit der Festplattenverschlüsselungsfunktion FileVault verschlüsselt.

Root-Cause Analysis

Mithilfe von Root-Cause Analysis können Sie fortschrittliche Bedrohungen erkennen und verhindern. Sie erlaubt Ihnen, eine Root-Cause Analysis mit einer visualisierten Entwicklungskette der Bedrohung vorzunehmen und die Informationen für einen tieferen Einblick noch weiter aufzuschlüsseln.

Endpoint Detection and Response

Endpoint Detection and Response überwacht und analysiert Bedrohungsentwicklungen und stellt Ihnen Informationen über potentielle Angriffe zur Verfügung. Dadurch werden Sie bei der Ergreifung zeitnaher, manueller Reaktionen oder vordefinierter automatischer Reaktionen unterstützt.

Nach oben