Modificación de la lista de aplicaciones de confianza

La lista de aplicaciones de confianza es una lista de aplicaciones cuya actividad de archivos y de red (incluida la actividad maliciosa) y el acceso al registro del sistema no son supervisados por Kaspersky Endpoint Security. De manera predeterminada, Kaspersky Endpoint Security supervisa las acciones y el tráfico de red de todas las aplicaciones y analiza los objetos que abren, ejecutan o guardan los procesos asociados a las mismas. Una vez que se agrega una aplicación a la lista de aplicaciones de confianza, Kaspersky Endpoint Security deja de supervisar la actividad de la aplicación.

La diferencia entre las exclusiones de análisis y las aplicaciones de confianza es que, para las exclusiones, Kaspersky Endpoint Security no analiza los archivos, mientras que para las aplicaciones de confianza no controla los procesos iniciados. Si una aplicación de confianza crea un archivo malicioso en una carpeta que no está incluida en las exclusiones de análisis, Kaspersky Endpoint Security detectará el archivo y eliminará la amenaza. Si la carpeta se agrega a las exclusiones, Kaspersky Endpoint Security omitirá este archivo.

Por ejemplo, si considera que los objetos utilizados por la aplicación estándar Bloc de notas de Microsoft Windows son seguros, es decir, que confía en esta aplicación, puede agregar el Bloc de notas de Microsoft Windows a la lista de aplicaciones de confianza para no supervisar los objetos utilizados por esta aplicación. Esto aumentará el rendimiento del equipo, lo cual es especialmente importante cuando se usan aplicaciones de servidor.

Además, ciertas acciones clasificadas por Kaspersky Endpoint Security como sospechosas pueden ser seguras dentro del contexto de la funcionalidad de una cantidad de aplicaciones. Por ejemplo, la intercepción del texto escrito con el teclado es un proceso de rutina para los conmutadores de disposición del teclado automática (como Punto Switcher). Para tener en cuenta las características de estas aplicaciones y no supervisarlas, se recomienda agregarlas a la lista de aplicaciones de confianza.

Las aplicaciones de confianza ayudan a evitar problemas de compatibilidad entre Kaspersky Endpoint Security y otras aplicaciones (por ejemplo, el problema del análisis doble del tráfico de red de un equipo de terceros por parte de Kaspersky Endpoint Security y otra aplicación antivirus).

Al mismo tiempo, el archivo ejecutable y los procesos de la aplicación de confianza seguirán siendo analizados en busca de virus y otras clases de malware. Una aplicación se puede excluir completamente del análisis de Kaspersky Endpoint Security mediante Exclusiones de análisis.

Cómo agregar una aplicación a la lista de confianza en la Consola de administración (MMC)

- Abra la Consola de administración de Kaspersky Security Center.

- En el árbol de la consola, seleccione Directivas.

- Seleccione la directiva correspondiente y haga doble clic para abrir las propiedades de la directiva.

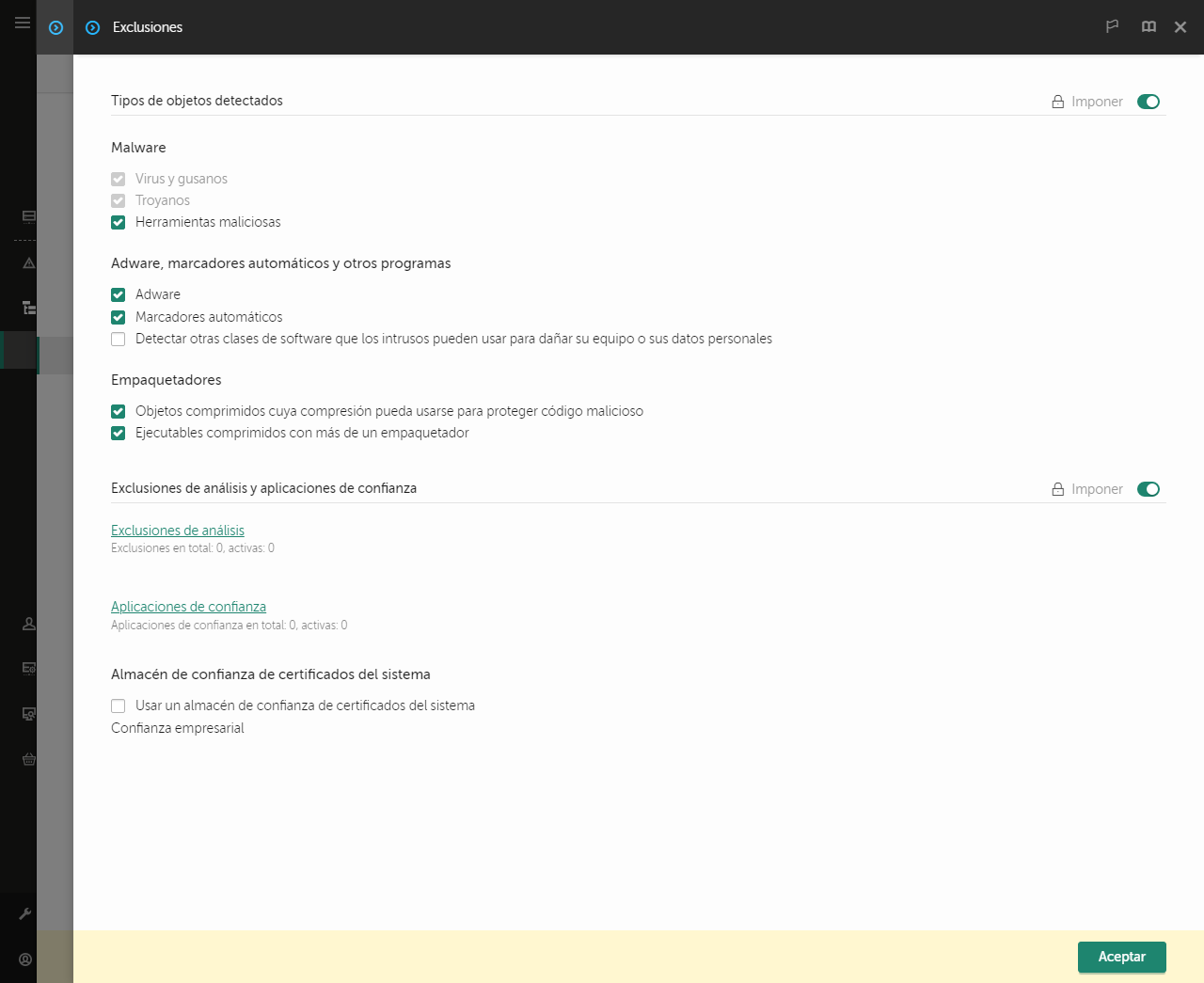

- En la ventana de la directiva, seleccione Configuración general → Exclusiones.

- En el bloque Exclusiones de análisis y aplicaciones de confianza, haga clic en el botón Configuración.

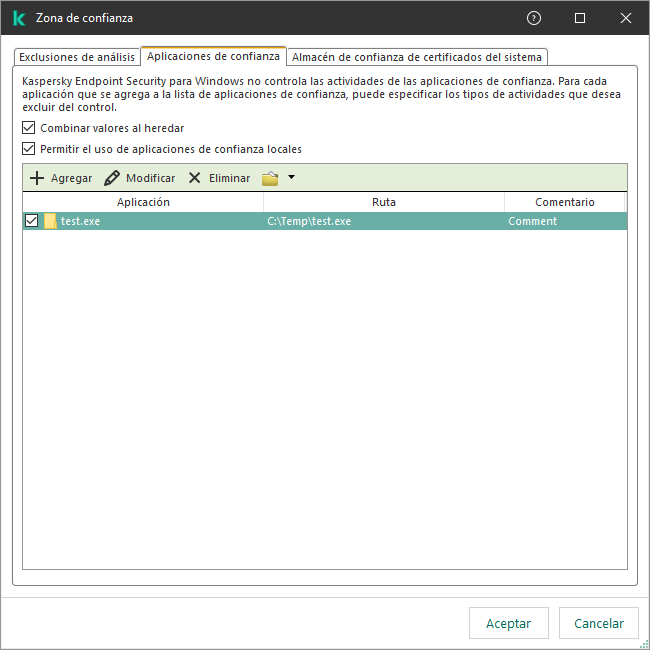

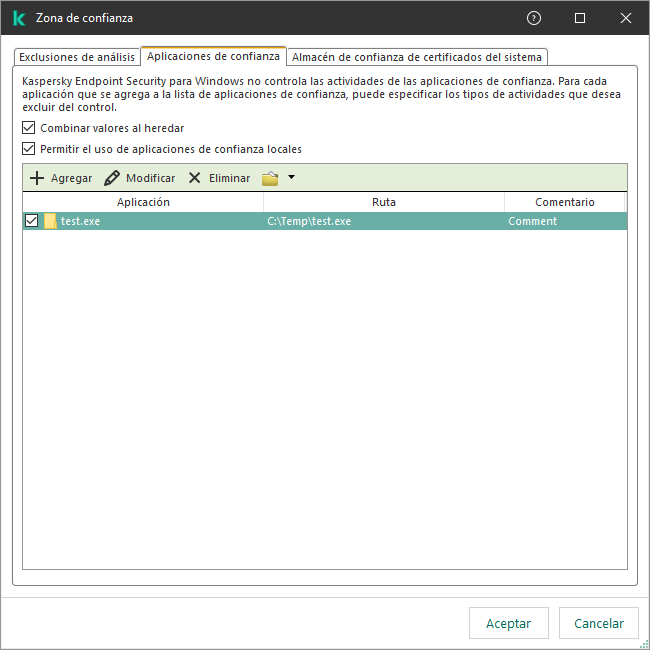

- En la ventana que se abre, seleccione la pestaña Aplicaciones de confianza.

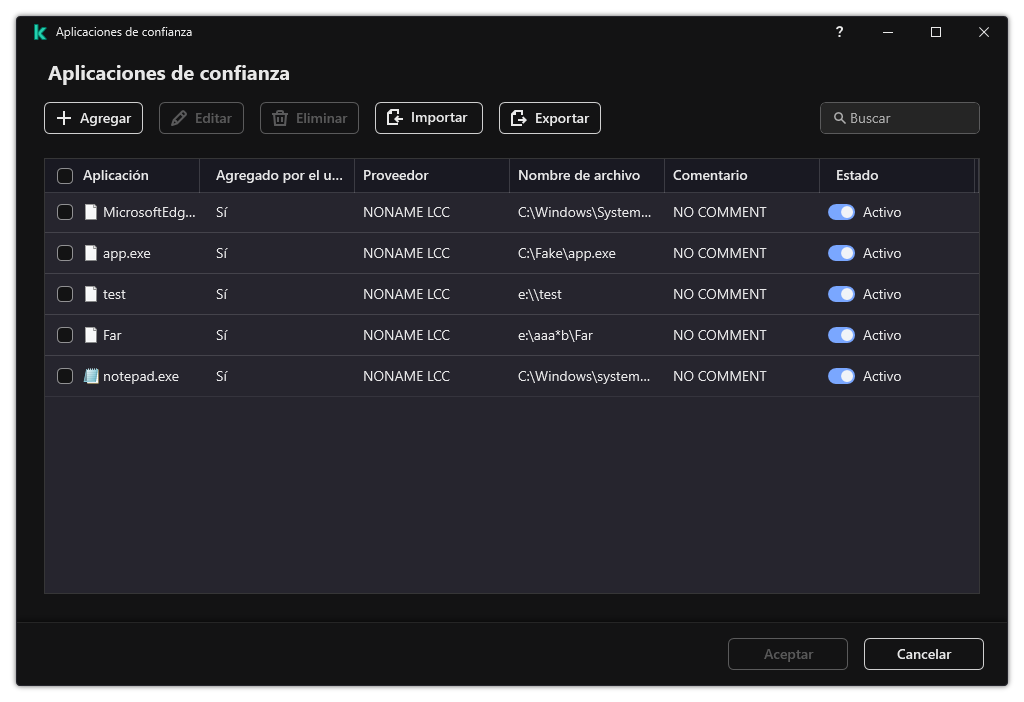

Esto abre una ventana que contiene una lista de las aplicaciones de confianza.

- Active la casilla Combinar valores al heredar si desea crear una lista de aplicaciones de confianza unificada para todos los equipos de la empresa. La lista de aplicaciones de confianza de la directiva principal se combinará con las listas de las directivas secundarias. Para que esto ocurra, debe haber habilitado la opción para que los valores se hereden y se combinen. Las aplicaciones de confianza de la directiva principal aparecerán en las directivas secundarias, pero solo podrá verlas. No podrá modificarlas ni eliminarlas.

- Seleccione la casilla Permitir el uso de aplicaciones de confianza locales si desea permitir que el usuario cree una lista local de aplicaciones de confianza. De esta manera, un usuario puede crear su propia lista local de aplicaciones de confianza además de la lista general de aplicaciones de confianza generada en la directiva. Un administrador puede usar Kaspersky Security Center para ver, agregar, editar o eliminar elementos de la lista en las propiedades del equipo.

Si la casilla no está seleccionada, el usuario puede acceder solo a la lista general de aplicaciones de confianza generada en la directiva.

- Haga clic en Agregar.

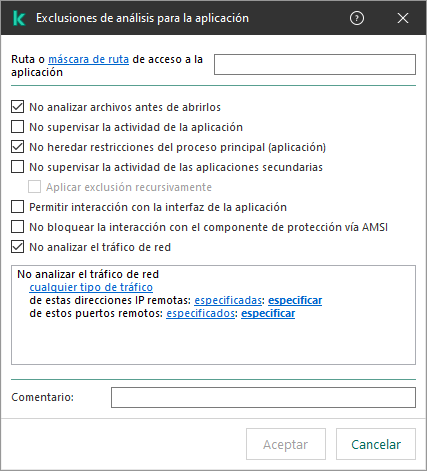

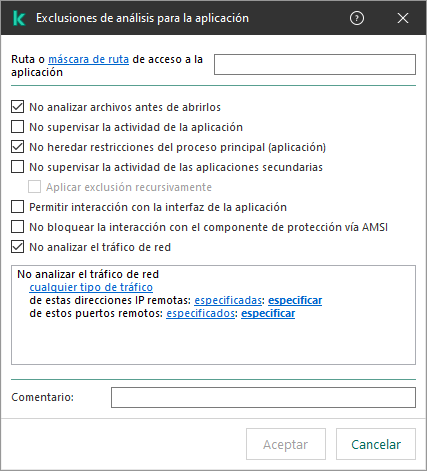

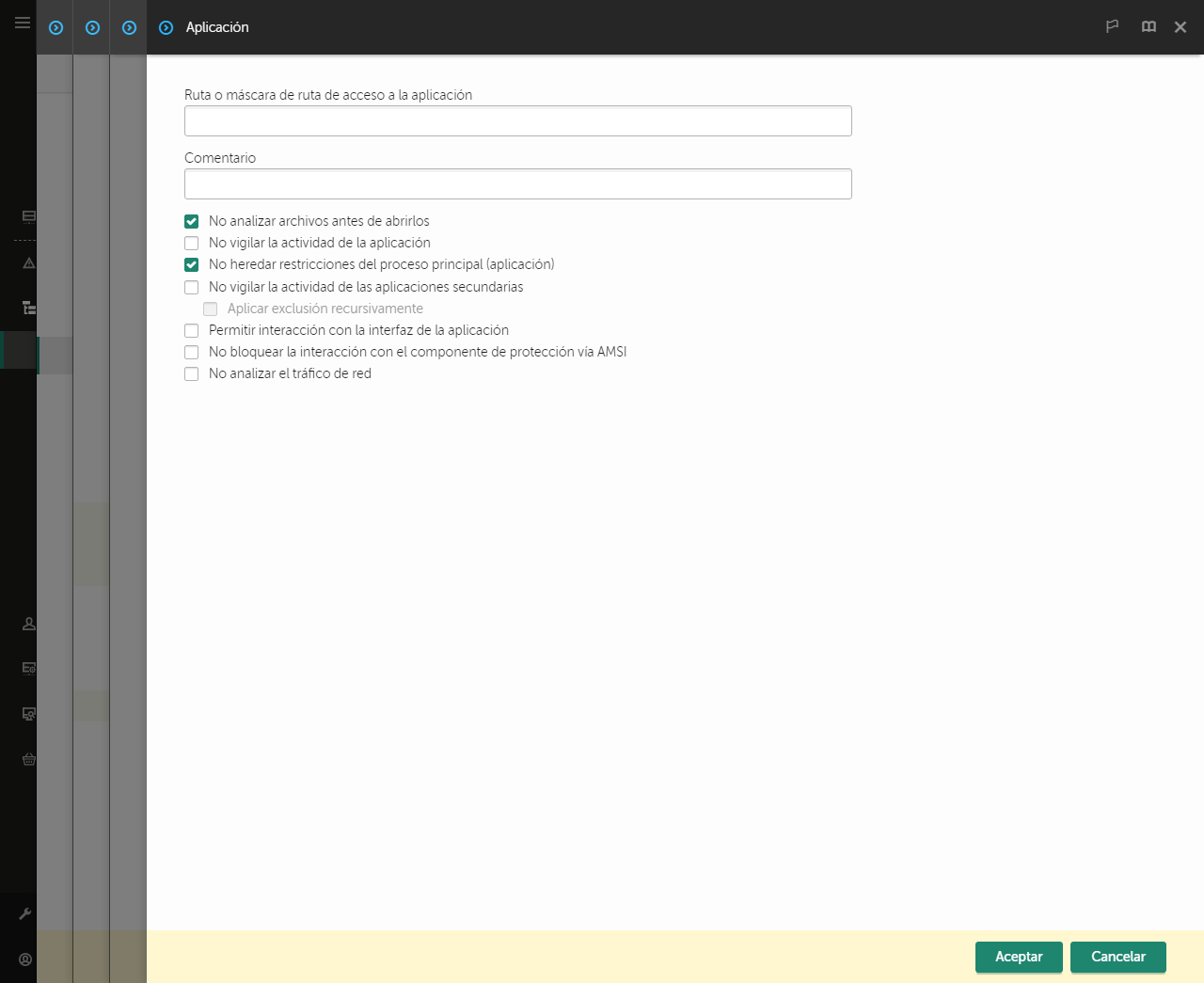

- En la ventana que se abre, ingrese la ruta al archivo ejecutable de la aplicación de confianza (consulte la figura a continuación).

Kaspersky Endpoint Security admite variables de entorno y los caracteres * y ? al ingresar una máscara.

Kaspersky Endpoint Security no admite la variable de entorno %userprofile% al generar una lista de aplicaciones de confianza en la consola de Kaspersky Security Center. Para aplicar la entrada a todas las cuentas de usuario, puede utilizar el carácter * (por ejemplo, C:\Usuarios\*\Documentos\Archivo.exe). Siempre que se agregue una variable de entorno nueva, se deberá reiniciar la aplicación.

Configuración de la aplicación de confianza

- Defina la configuración avanzada para la aplicación de confianza (consulte la tabla a continuación).

- Puede utilizar la casilla para excluir una aplicación de la zona de confianza en cualquier momento (consulte la figura a continuación).

- Guarde los cambios.

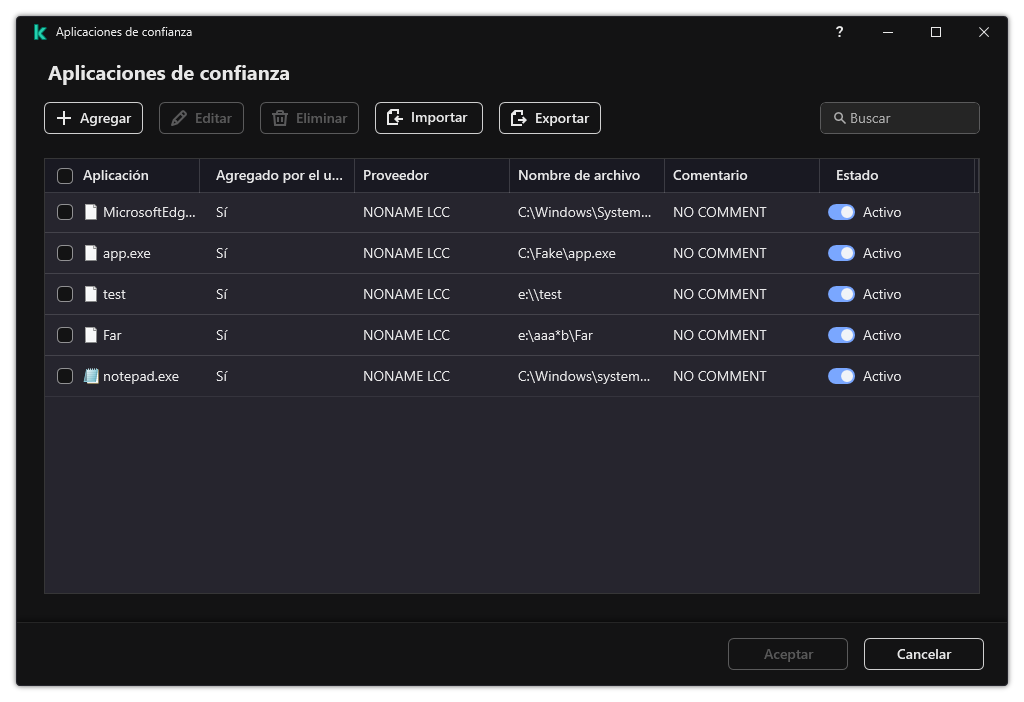

Lista de aplicaciones de confianza

Cómo agregar una aplicación a la lista de confianza en Web Console y Cloud Console

- En la ventana principal de Web Console, seleccione Dispositivos → Directivas y perfiles.

- Haga clic en el nombre de la directiva de Kaspersky Endpoint Security.

Se abre la ventana de propiedades de la directiva.

- Seleccione la ficha Configuración de la aplicación.

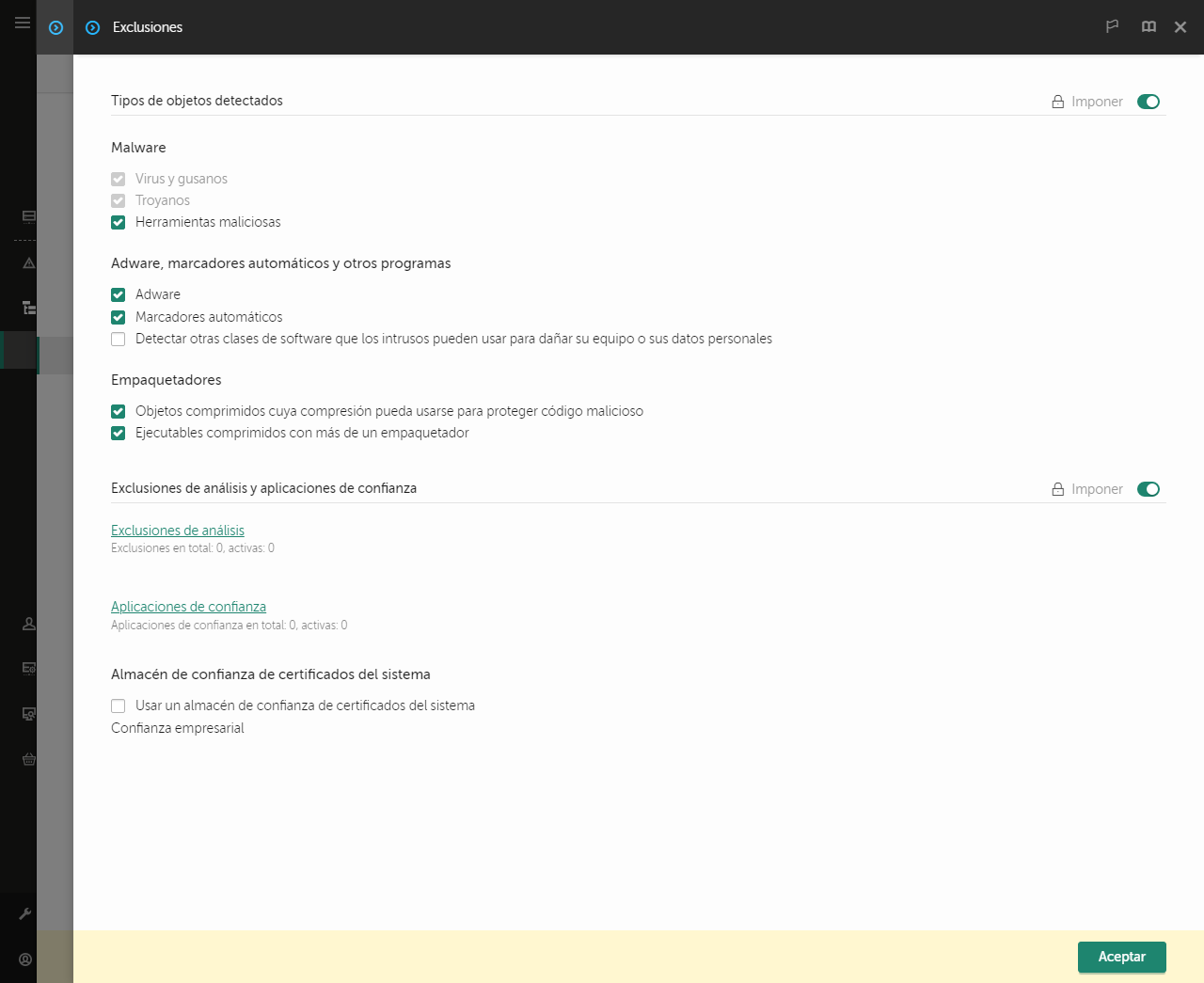

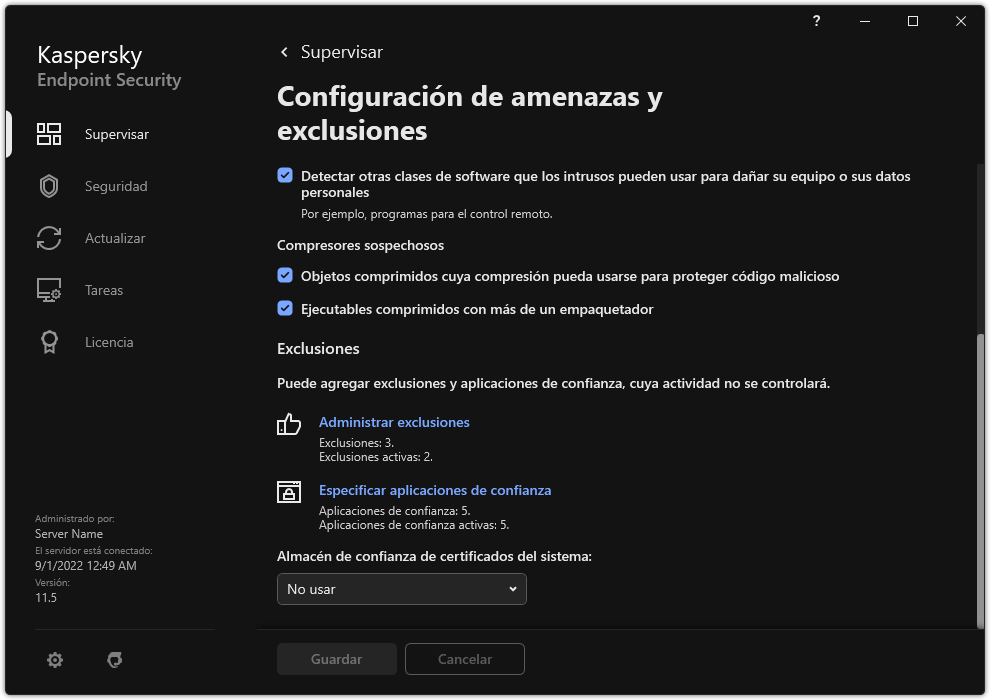

- Vaya a Configuración general → Exclusiones.

Configuración de exclusiones

- En el bloque Exclusiones de análisis y aplicaciones de confianza, haga clic en el vínculo Aplicaciones de confianza.

Esto abre una ventana que contiene una lista de las aplicaciones de confianza.

- Active la casilla Combinar valores al heredar si desea crear una lista de aplicaciones de confianza unificada para todos los equipos de la empresa. La lista de aplicaciones de confianza de la directiva principal se combinará con las listas de las directivas secundarias. Para que esto ocurra, debe haber habilitado la opción para que los valores se hereden y se combinen. Las aplicaciones de confianza de la directiva principal aparecerán en las directivas secundarias, pero solo podrá verlas. No podrá modificarlas ni eliminarlas.

- Seleccione la casilla Permitir el uso de aplicaciones de confianza locales si desea permitir que el usuario cree una lista local de aplicaciones de confianza. De esta manera, un usuario puede crear su propia lista local de aplicaciones de confianza además de la lista general de aplicaciones de confianza generada en la directiva. Un administrador puede usar Kaspersky Security Center para ver, agregar, editar o eliminar elementos de la lista en las propiedades del equipo.

Si la casilla no está seleccionada, el usuario puede acceder solo a la lista general de aplicaciones de confianza generada en la directiva.

- Haga clic en el botón Agregar.

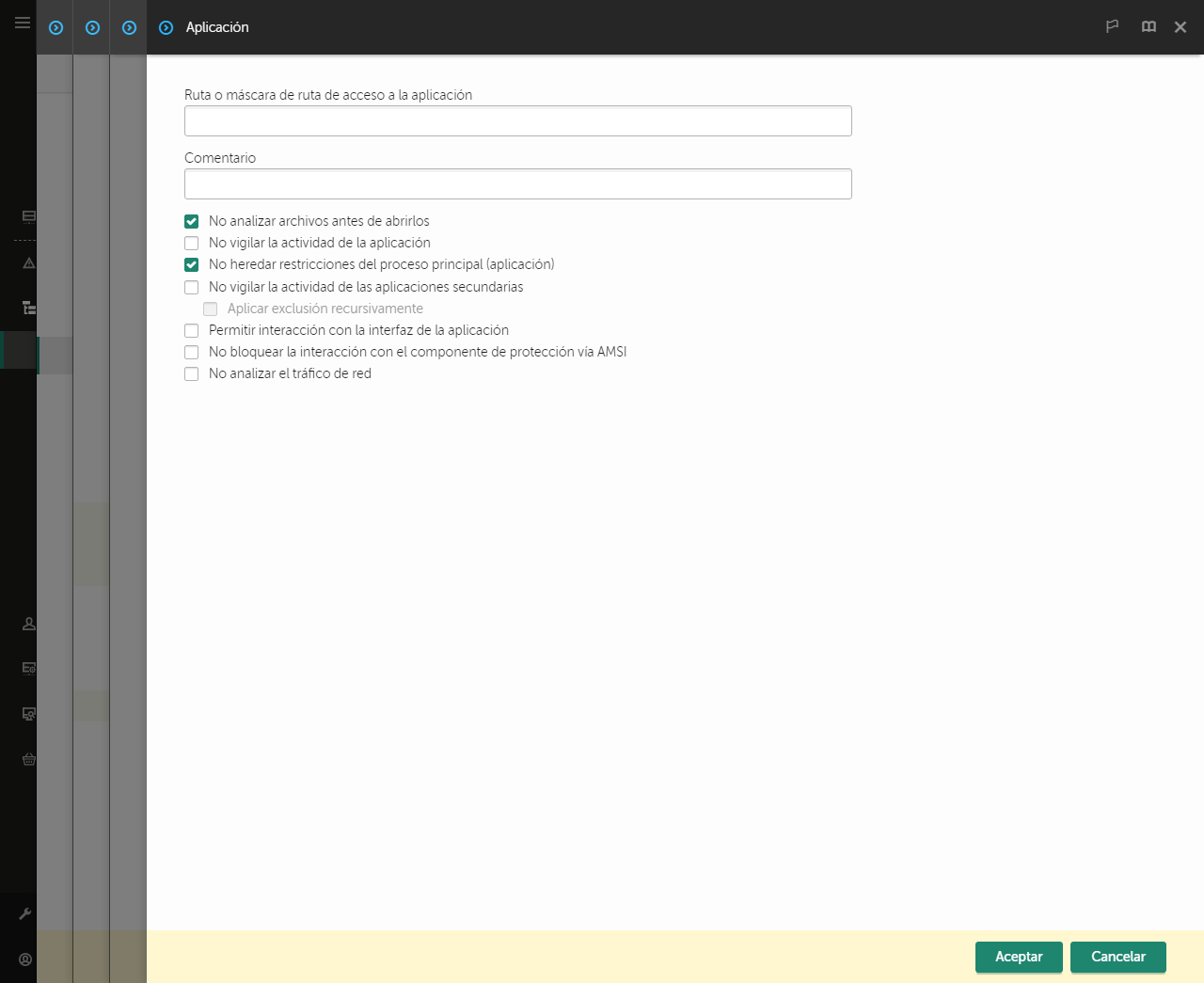

- En la ventana que se abre, ingrese la ruta al archivo ejecutable de la aplicación de confianza (consulte la figura a continuación).

Kaspersky Endpoint Security admite variables de entorno y los caracteres * y ? al ingresar una máscara.

Kaspersky Endpoint Security no admite la variable de entorno %userprofile% al generar una lista de aplicaciones de confianza en la consola de Kaspersky Security Center. Para aplicar la entrada a todas las cuentas de usuario, puede utilizar el carácter * (por ejemplo, C:\Usuarios\*\Documentos\Archivo.exe). Siempre que se agregue una variable de entorno nueva, se deberá reiniciar la aplicación.

Configuración de la aplicación de confianza

- Defina la configuración avanzada para la aplicación de confianza (consulte la tabla a continuación).

- Puede utilizar la casilla para excluir una aplicación de la zona de confianza en cualquier momento (consulte la figura a continuación).

- Guarde los cambios.

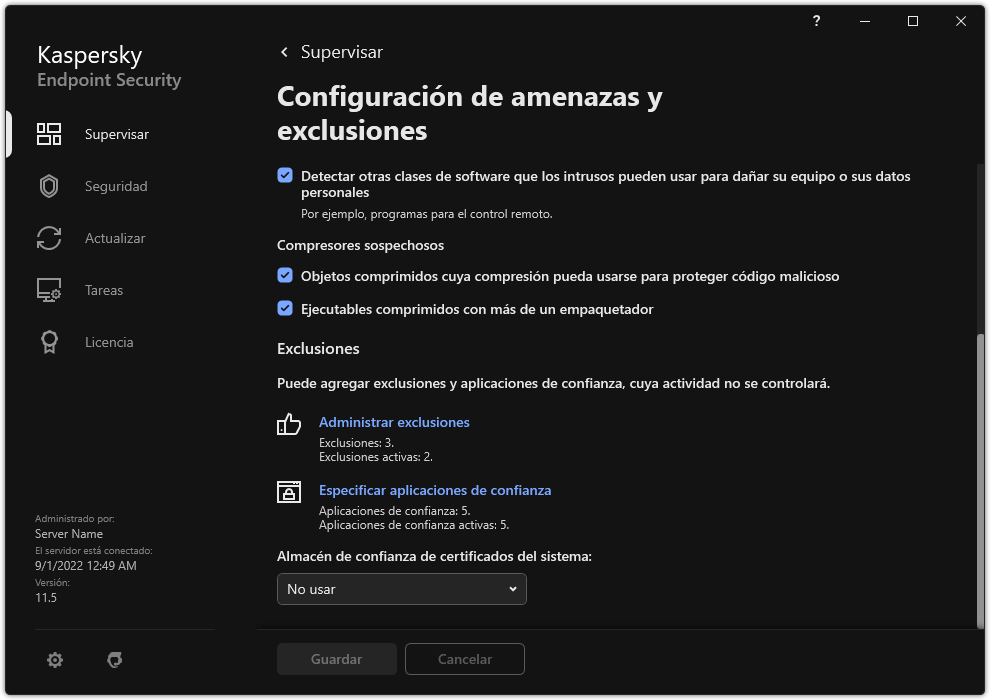

Cómo agregar una aplicación a la lista de confianza en la interfaz de la aplicación

- En la ventana principal de la aplicación haga clic en el botón

.

. - En la ventana de configuración de la aplicación, seleccione Configuración general → Amenazas y exclusiones.

- En el bloque Exclusiones, haga clic en el vínculo Especificar aplicaciones de confianza.

Configuración de exclusiones

- En la ventana que se abre, haga clic en el botón Agregar.

- Seleccione el archivo ejecutable de la aplicación de confianza.

También puede escribir la ruta manualmente. Kaspersky Endpoint Security admite variables de entorno y los caracteres * y ? al ingresar una máscara.

Kaspersky Endpoint Security es compatible con variables de entorno y convierte la ruta en la interfaz local de la aplicación. Es decir, si ingresa la ruta de archivo %userprofile%\Documentos\Archivo.exe, se agregará un registro C:\Usuarios\Fernando123\Documentos\Archivo.exe en la interfaz local de la aplicación para el usuario Fernando123. De forma similar, Kaspersky Endpoint Security omite el programa de confianza File.exe para otros usuarios. Para aplicar la entrada a todas las cuentas de usuario, puede utilizar el carácter * (por ejemplo, C:\Usuarios\*\Documentos\Archivo.exe).

Siempre que se agregue una variable de entorno nueva, se deberá reiniciar la aplicación.

- En la ventana de propiedades de la aplicación de confianza, defina la configuración avanzada (consulte la tabla a continuación).

- Puede usar el interruptor para excluir una aplicación de la zona de confianza en cualquier momento (consulte la figura a continuación).

- Guarde los cambios.

Lista de aplicaciones de confianza

Configuración de la aplicación de confianza

Parámetro

|

Descripción

|

No analizar archivos antes de abrirlos

|

Kaspersky Endpoint Security no analizará ningún archivo que la aplicación abra. Por ejemplo, si utiliza aplicaciones para realizar copias de seguridad de archivos, esta función ayuda a reducir el consumo de recursos de Kaspersky Endpoint Security.

|

No supervisar la actividad de la aplicación

|

Kaspersky Endpoint Security no supervisará la actividad de la red y los archivos de la aplicación en el sistema operativo. La actividad de la aplicación se supervisa través de los siguientes componentes: Detección de comportamiento, Prevención de exploits, Prevención de intrusiones en el host, Motor de reparación y Firewall.

|

No heredar restricciones del proceso principal (aplicación)

|

Kaspersky Endpoint Security no aplicará las restricciones configuradas para el proceso principal a un proceso secundario. El proceso principal lo inicia una aplicación para la que se configuran los derechos de aplicaciones (Prevención de intrusiones en el host) y las reglas de red de aplicaciones (Firewall).

|

No supervisar la actividad de las aplicaciones secundarias

|

Kaspersky Endpoint Security no supervisará las actividades de red ni las operaciones de archivo que realicen las aplicaciones iniciadas por la aplicación.

|

Permitir interacción con la interfaz de la aplicación

|

La Autoprotección de Kaspersky Endpoint Security bloquea todos los intentos de administrar servicios de aplicaciones desde un equipo remoto. Si se selecciona esta casilla, se permite que la aplicación de acceso remoto administre la configuración de Kaspersky Endpoint Security a través de la interfaz de Kaspersky Endpoint Security.

|

No bloquear la interacción con el componente de protección vía AMSI

|

Kaspersky Endpoint Security no supervisará las solicitudes de la aplicación de confianza para que el componente de protección vía AMSI analice objetos.

|

No analizar el tráfico de red

|

Kaspersky Endpoint Security no analizará el tráfico de red que tenga origen en la aplicación. Puede excluir de los análisis todo el tráfico o solo el tráfico cifrado. También puede excluir direcciones IP y números de puerto individuales de los análisis.

|

Comentario

|

Si es necesario, puede proporcionar un breve comentario para la aplicación de confianza. Los comentarios ayudan a simplificar las búsquedas y la clasificación de aplicaciones de confianza.

|

Estado

|

Estado de la aplicación de confianza:

- Un estado Activo significa que la aplicación está en la zona de confianza.

- Un estado Inactivo significa que la aplicación fue excluida de la zona de confianza.

|

Inicio de página