Contenido

- Ayuda de Kaspersky Endpoint Security para Windows

- Kaspersky Endpoint Security for Windows

- Instalación y eliminación de la aplicación

- Despliegue mediante Kaspersky Security Center

- Instalación local a través del Asistente

- Instalación remota de la aplicación con System Center Configuration Manager

- Descripción de la configuración de instalación del archivo setup.ini

- Cambiar componentes de la aplicación

- Actualización de una versión más antigua de la aplicación

- Eliminar la aplicación

- Licencia de la aplicación

- Acerca del Contrato de licencia de usuario final

- Acerca de la licencia

- Sobre el certificado de licencia

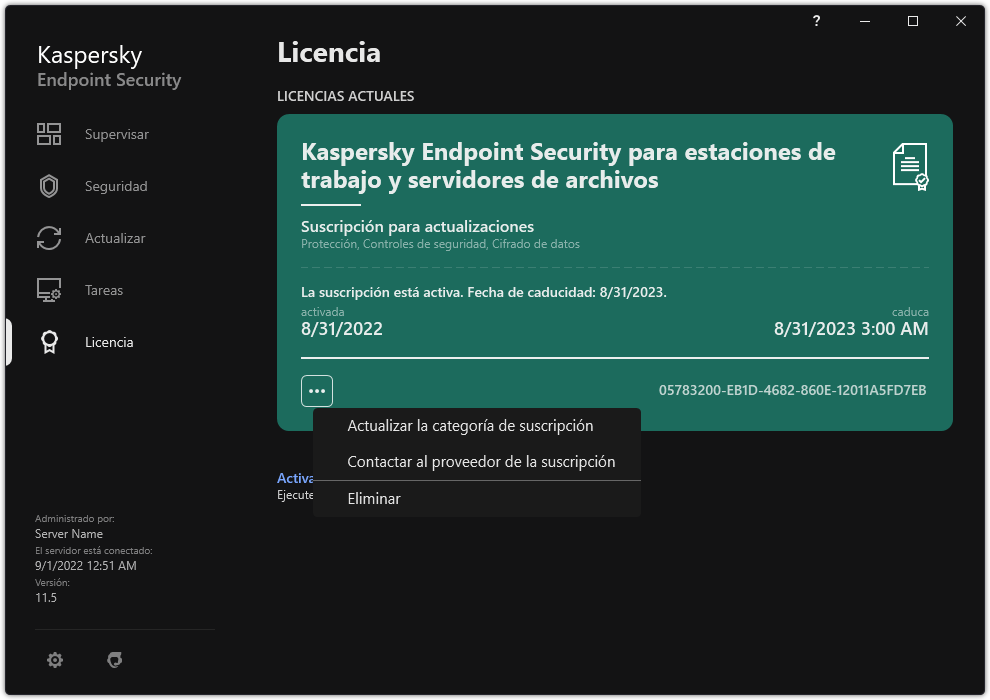

- Acerca de la suscripción

- Acerca de la clave de licencia

- Acerca del código de activación

- Acerca del archivo de clave

- Comparación de la funcionalidad de la aplicación según el tipo de licencia para las estaciones de trabajo

- Comparación de la funcionalidad de la aplicación según el tipo de licencia para servidores

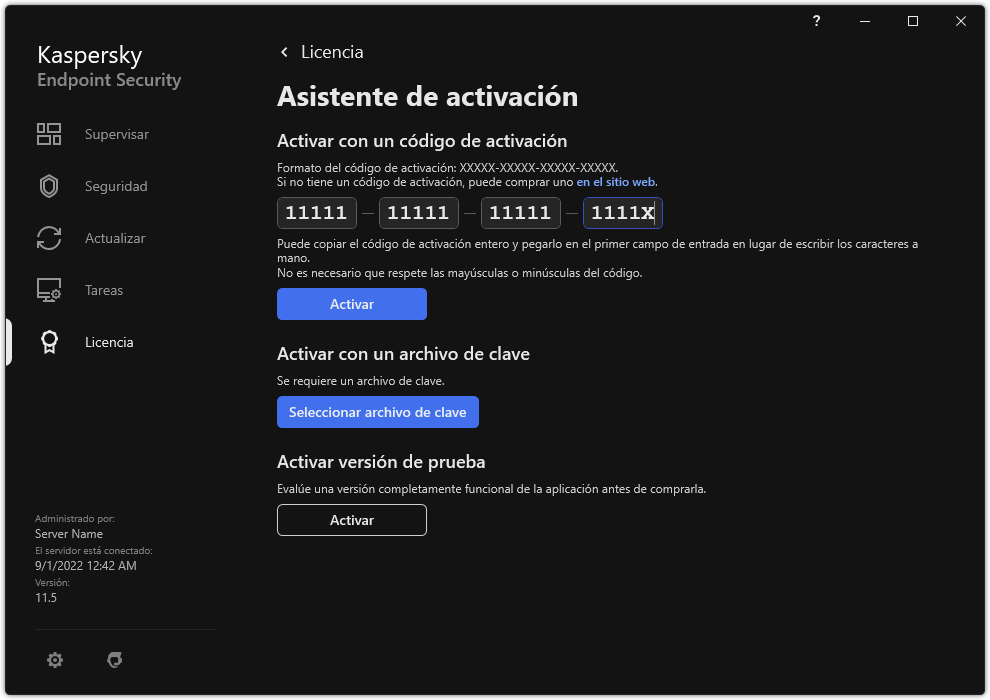

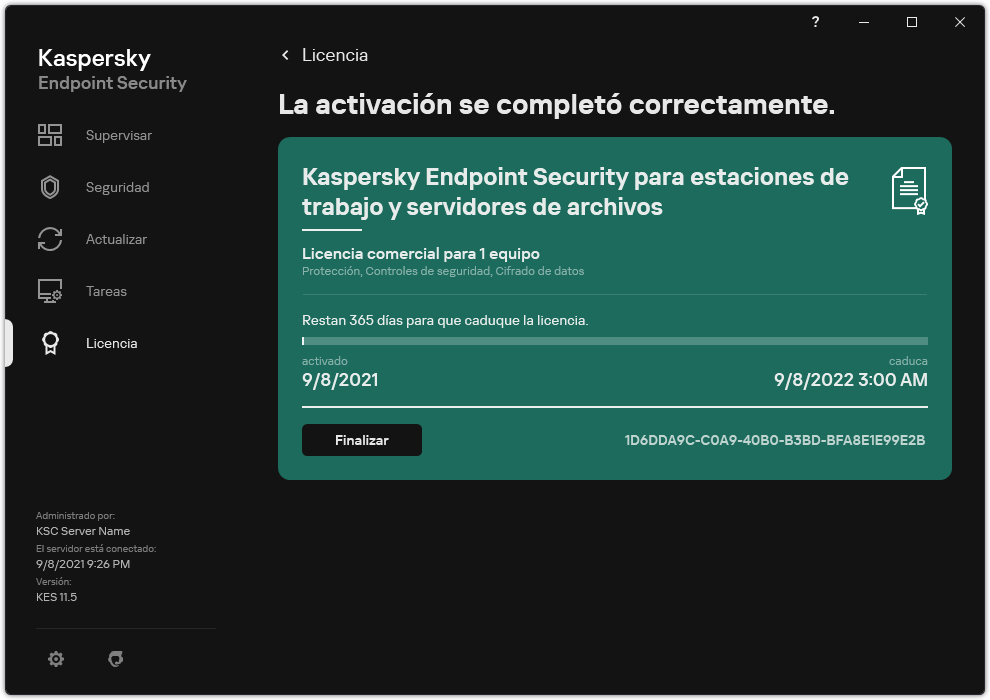

- Activación de la aplicación

- Visualización de la información de la licencia

- Adquisición de una licencia

- Renovación de una suscripción

- Suministro de datos

- Primeros pasos

- Acerca del Complemento de administración para Kaspersky Endpoint Security para Windows

- Consideraciones especiales cuando se trabaja con distintas versiones de complementos de administración

- Consideraciones especiales al utilizar protocolos cifrados para interactuar con servicios externos

- Interfaz de aplicación

- Primeros pasos

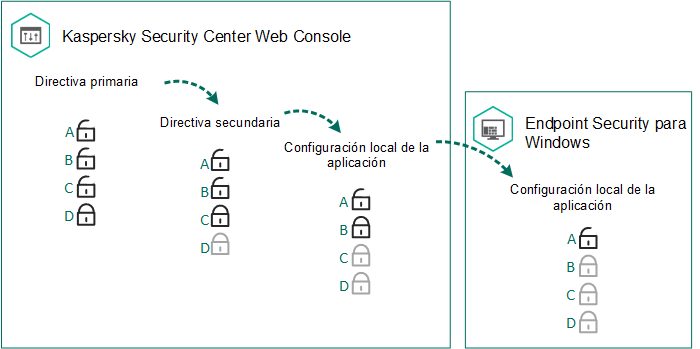

- Administración de directivas

- Administración de tareas

- Configuración local de la aplicación

- Iniciar y detener Kaspersky Endpoint Security

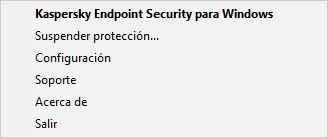

- Suspensión y reanudación de la protección y control del equipo

- Crear y utilizar un archivo de configuración

- Restauración de la configuración predeterminada de la aplicación

- Análisis de malware

- Análisis del equipo

- Análisis de unidades extraíbles cuando se conectan al equipo

- Análisis en segundo plano

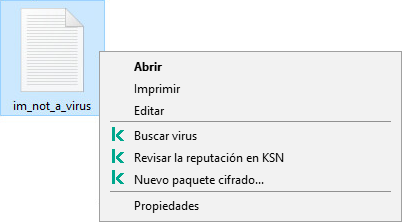

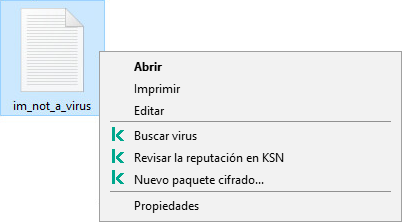

- Análisis desde el menú contextual

- Control de integridad de la aplicación

- Editar el alcance del análisis

- Ejecutar un análisis programado

- Ejecutar un análisis como un usuario diferente

- Optimización de análisis

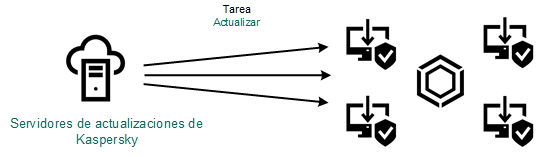

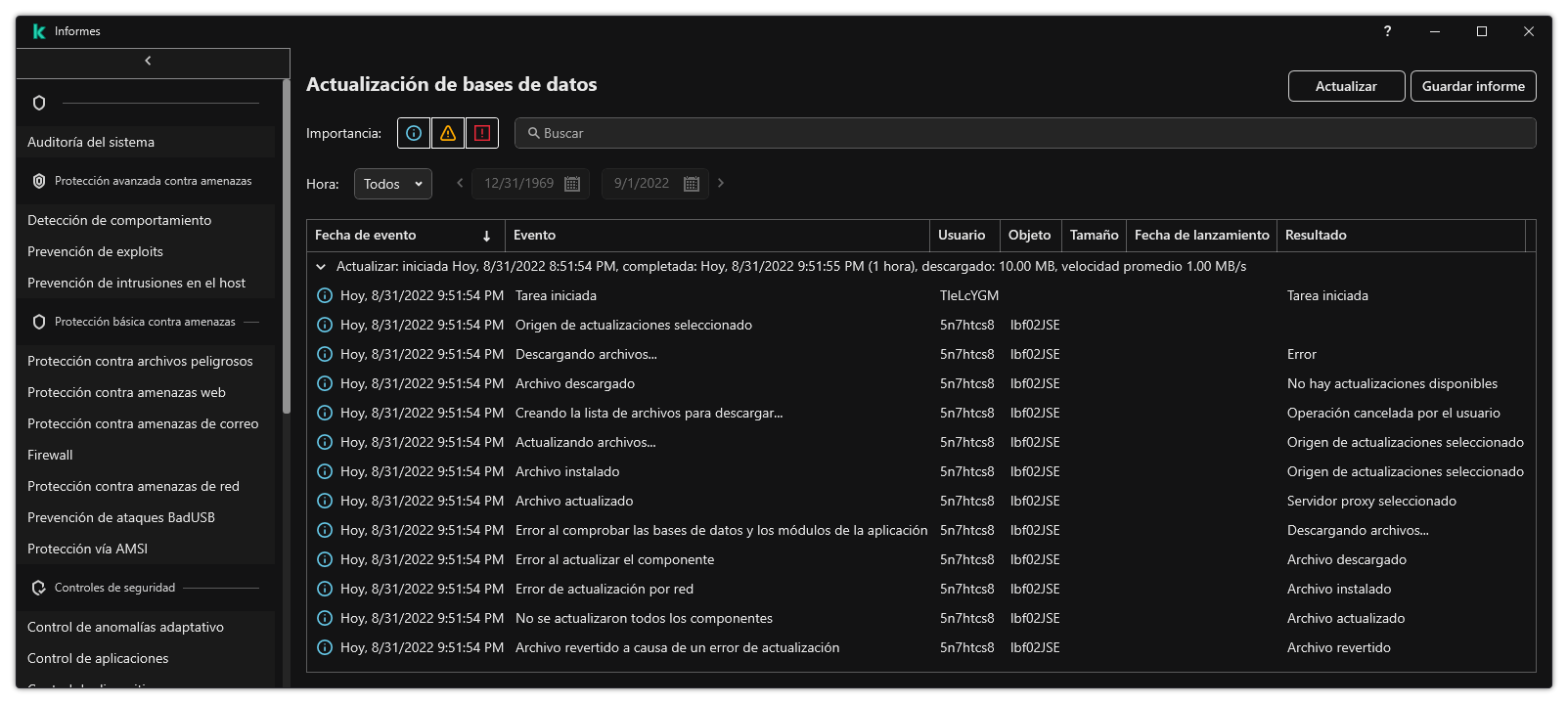

- Actualización de bases de datos y módulos de software de la aplicación

- Modalidades de actualización para las bases de datos y los módulos

- Inicio y detención de una tarea de actualización

- Inicio de una tarea de actualización según los derechos de una cuenta de usuario distinta

- Selección del modo de ejecución de la tarea de actualización

- Adición de un origen de actualizaciones

- Configuración de actualizaciones desde una carpeta compartida

- Actualización de los módulos de la aplicación

- Actualización mediante un servidor proxy

- Reversión de la última actualización

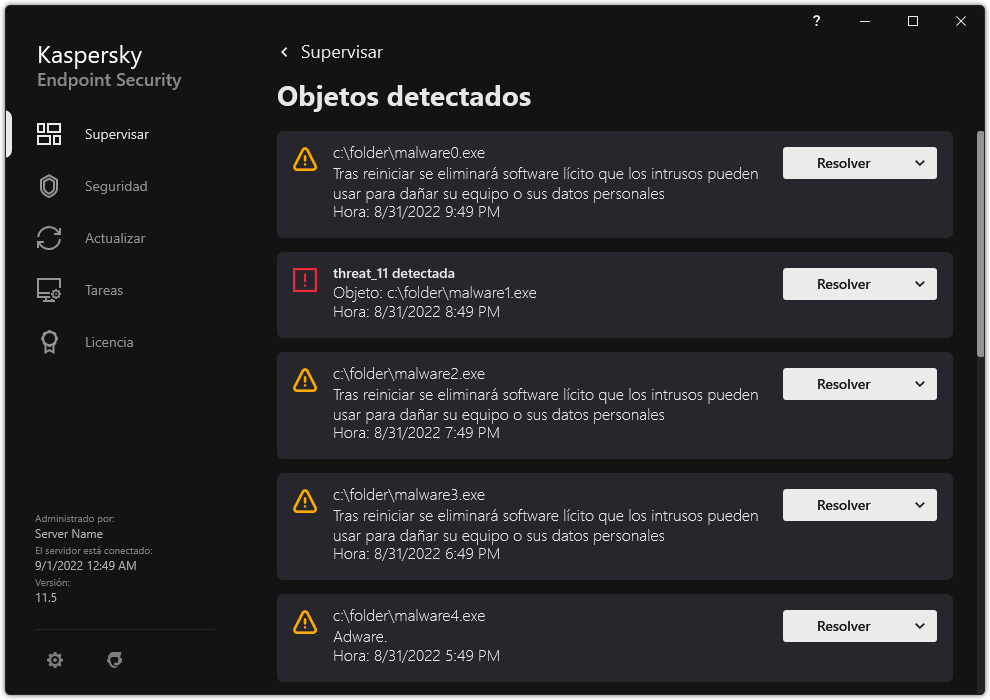

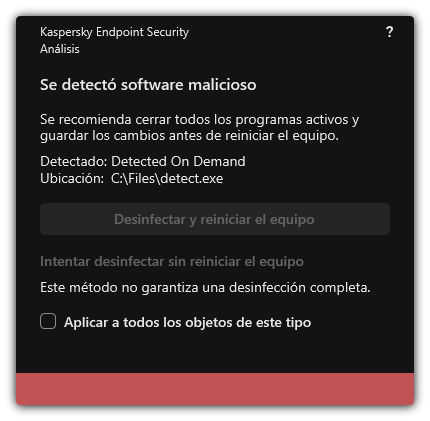

- Trabajar con amenazas activas

- Protección del equipo

- Protección contra archivos peligrosos

- Habilitación y deshabilitación de la Protección contra archivos peligrosos

- Suspensión automática de la Protección contra amenazas de archivos

- Cambio de la acción tomada respecto de archivos infectados por el componente Protección contra amenazas de archivos

- Formación del alcance de la protección del componente Protección contra archivos peligrosos

- Uso de métodos de análisis

- Utilización de tecnologías de análisis en la operación del componente Protección contra amenazas de archivos

- Optimización del análisis de archivos

- Análisis de archivos compuestos

- Modificación del modo de análisis

- Protección contra amenazas web

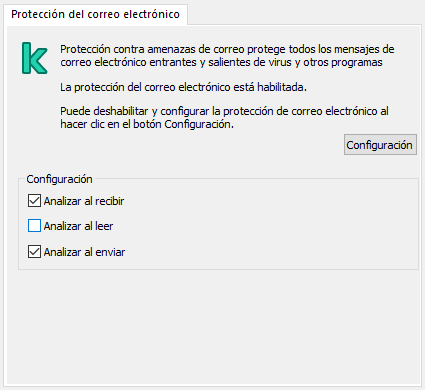

- Protección contra amenazas de correo

- Habilitación y deshabilitación de la Protección contra amenazas de correo

- Modificación de la acción que se llevará a cabo en mensajes de correo electrónico infectados

- Formación del alcance de protección del componente Protección contra amenazas de correo

- Análisis de archivos compuestos adjuntos a mensajes de correo electrónico

- Filtrado de datos adjuntos de mensajes de correo electrónico

- Exportar e importar extensiones para filtrado de datos adjuntos

- Análisis de correo electrónico en Microsoft Office Outlook

- Protección contra amenazas de red

- Firewall

- Habilitación o deshabilitación del Firewall

- Cambio del estado de la conexión de red

- Administración de reglas de paquetes de red

- Creación de una regla de paquetes de red

- Habilitación o deshabilitación de una regla de paquetes de red

- Cambio de la acción del Firewall para una regla de paquetes de red

- Cambio de la prioridad de una regla de paquetes de red

- Exportar e importar reglas de paquetes de red

- Definir las reglas de paquetes de red en XML

- Administración de reglas de red para aplicaciones

- Monitor de red

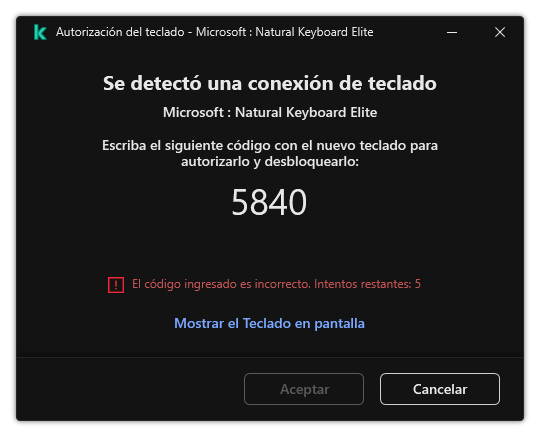

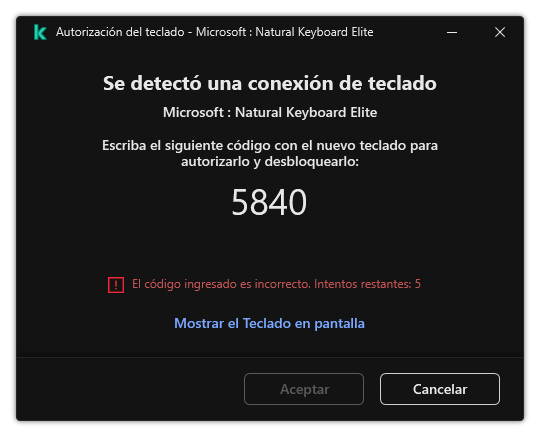

- Prevención de ataques BadUSB

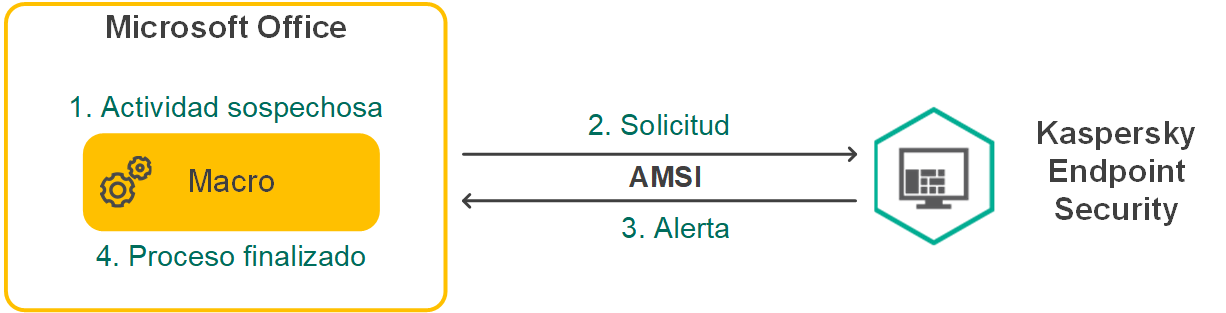

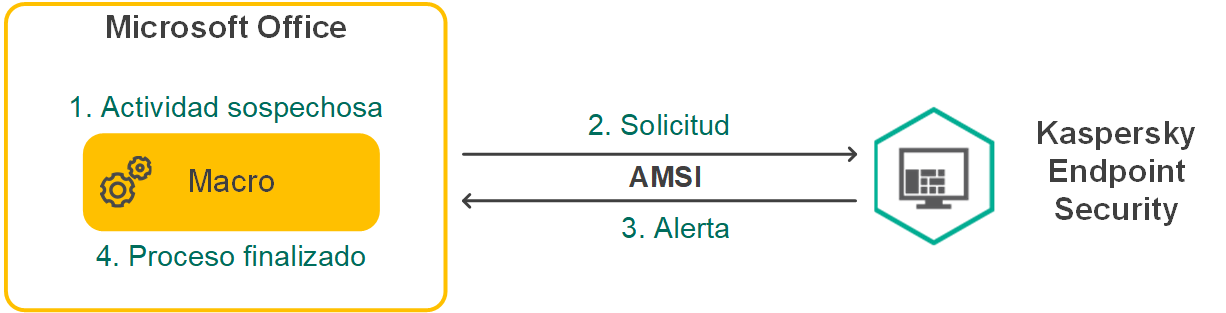

- Protección vía AMSI

- Prevención de exploits

- Detección de comportamiento

- Habilitación y deshabilitación de la Detección de comportamiento

- Selección de la acción que se realizará al detectarse actividades malintencionadas

- Protección de carpetas compartidas contra cifrado externo

- Habilitación y deshabilitación de la protección de carpetas compartidas contra el cifrado externo

- Selección de la acción para realizar ante la detección del cifrado externo de carpetas compartidas

- Creación de una exclusión para la protección de carpetas compartidas contra el cifrado externo

- Configuración de las direcciones de las exclusiones de la protección de carpetas compartidas contra el cifrado externo

- Exportar e importar una lista de exclusiones de la protección de carpetas compartidas contra el cifrado externo

- Prevención de intrusiones en el host

- Habilitación y deshabilitación de la Prevención de intrusiones en el host

- Administración de grupos de confianza de aplicaciones

- Modificación del grupo de confianza de una aplicación

- Configuración de los derechos disponibles en los grupos de confianza

- Selección de un grupo de confianza para aplicaciones iniciadas antes que Kaspersky Endpoint Security

- Selección del grupo de confianza para aplicaciones desconocidas

- Selección del grupo de confianza para aplicaciones con firma digital

- Administración de los derechos de las aplicaciones

- Protección de recursos del sistema operativo y datos personales

- Eliminación de la información sobre las aplicaciones en desuso

- Monitoreo de Prevención de intrusiones en el host

- Protección del acceso a dispositivos de audio y video

- Motor de reparación

- Kaspersky Security Network

- Análisis de conexiones cifradas

- Eliminación de datos

- Protección contra archivos peligrosos

- Control del equipo

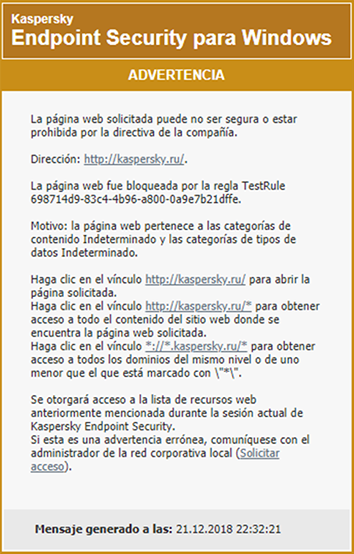

- Control Web

- Habilitación y deshabilitación del Control web

- Acciones con las reglas de acceso a recursos web

- Exportación e importación de la lista de direcciones de recursos web

- Supervisión de las actividades de los usuarios en Internet

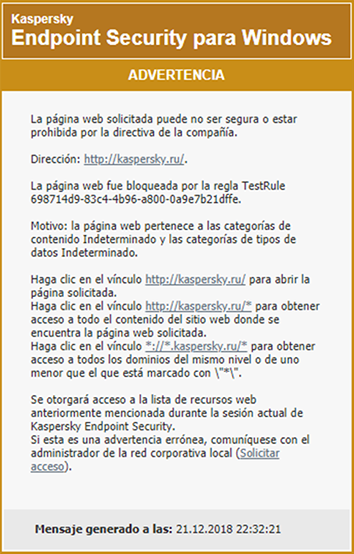

- Edición de plantillas de mensajes del Control web

- Edición de máscaras para direcciones de recursos web

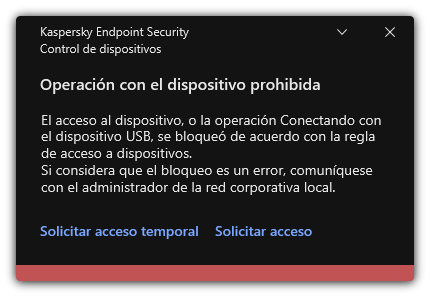

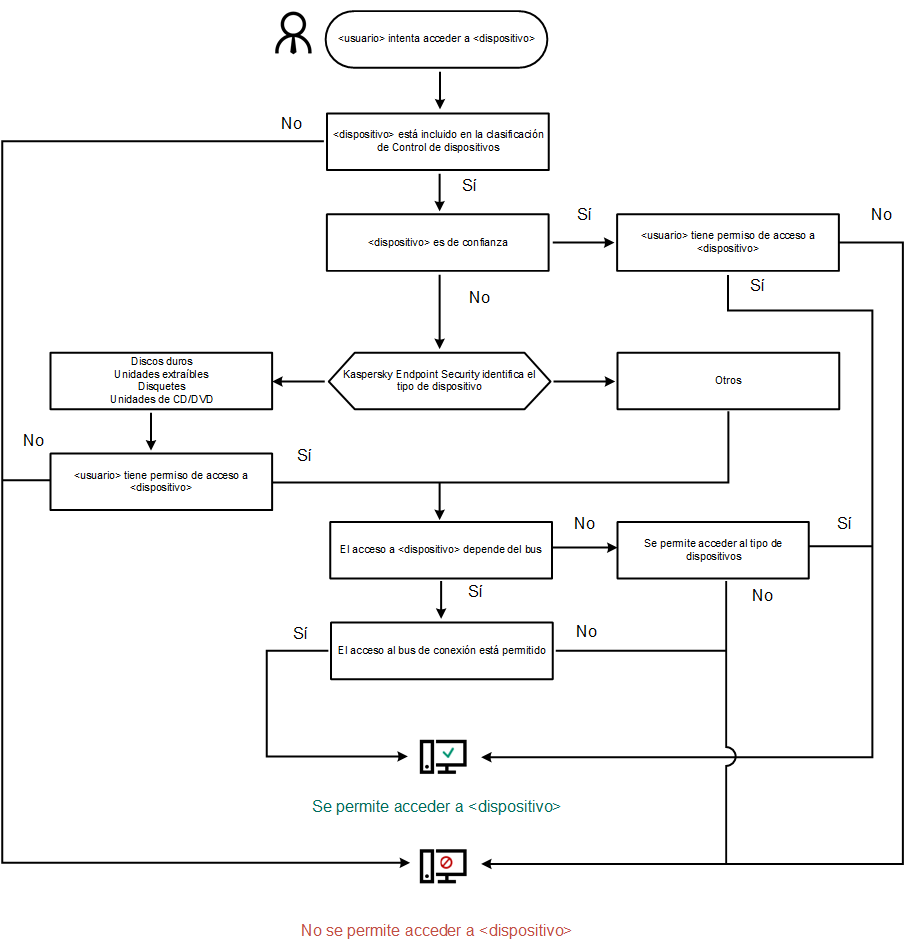

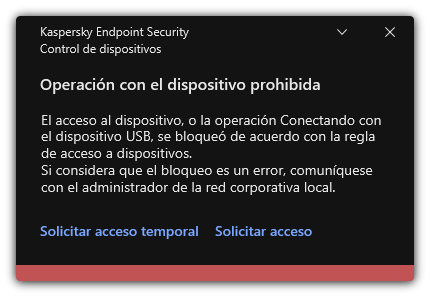

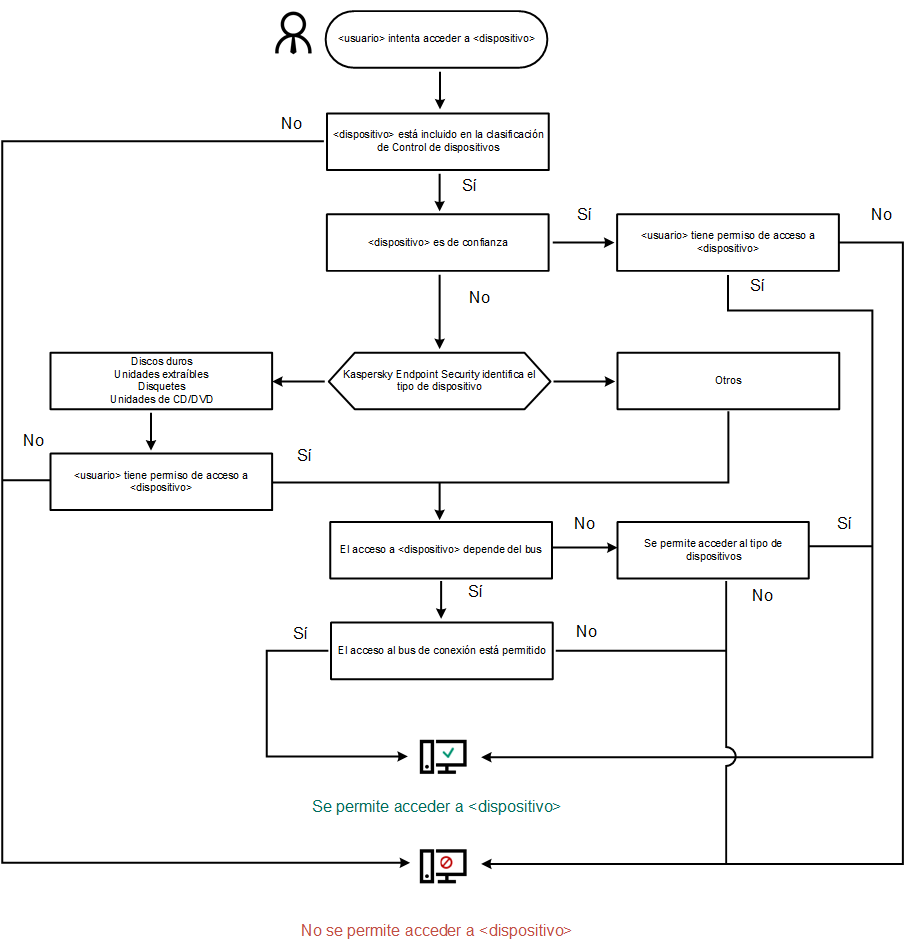

- Control de dispositivos

- Habilitación y deshabilitación del Control de dispositivos

- Acerca de las reglas de acceso

- Edición de una regla de acceso a dispositivos

- Edición de una regla de acceso a buses de conexión

- Administrar el acceso a los dispositivos móviles

- Control de impresión

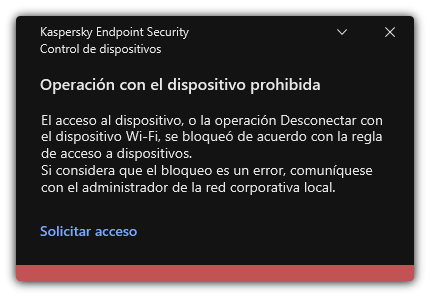

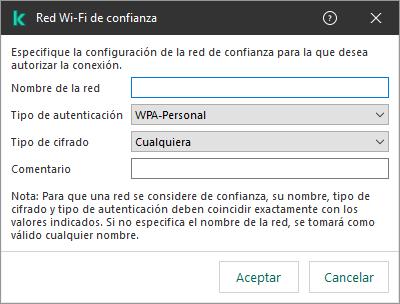

- Control de conexiones Wi-Fi

- Supervisar el uso de unidades extraíbles

- Cambiar la duración del almacenamiento en caché

- Acciones con dispositivos de confianza

- Obtención de acceso a un dispositivo bloqueado

- Edición de plantillas de mensajes del Control de dispositivos

- Anti-Bridging

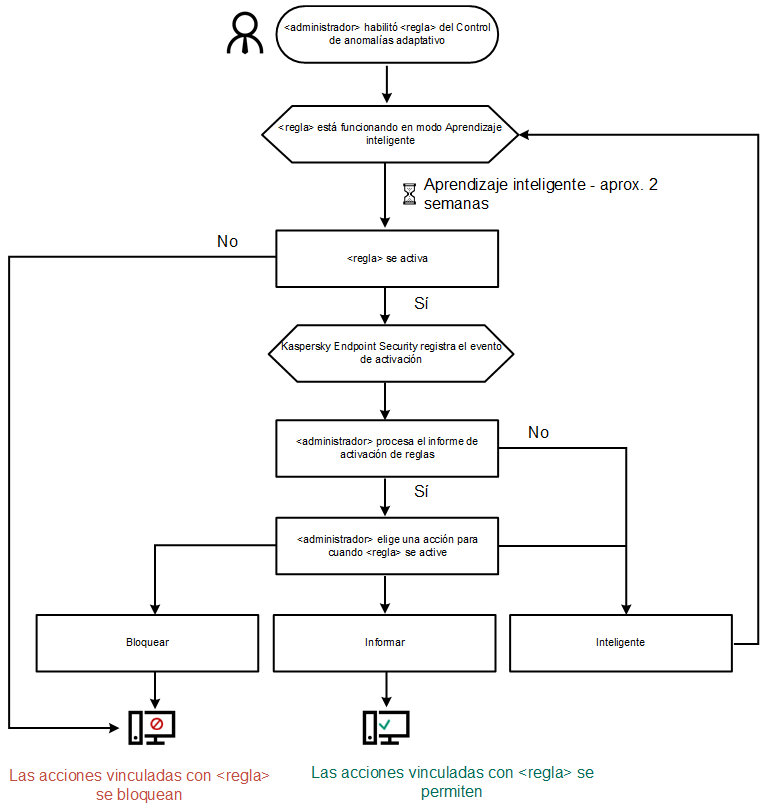

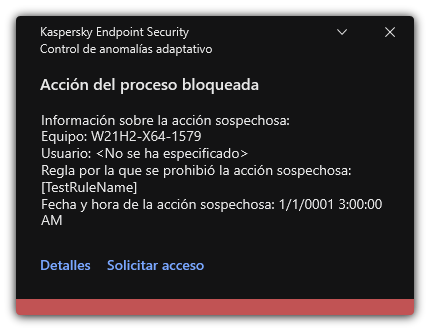

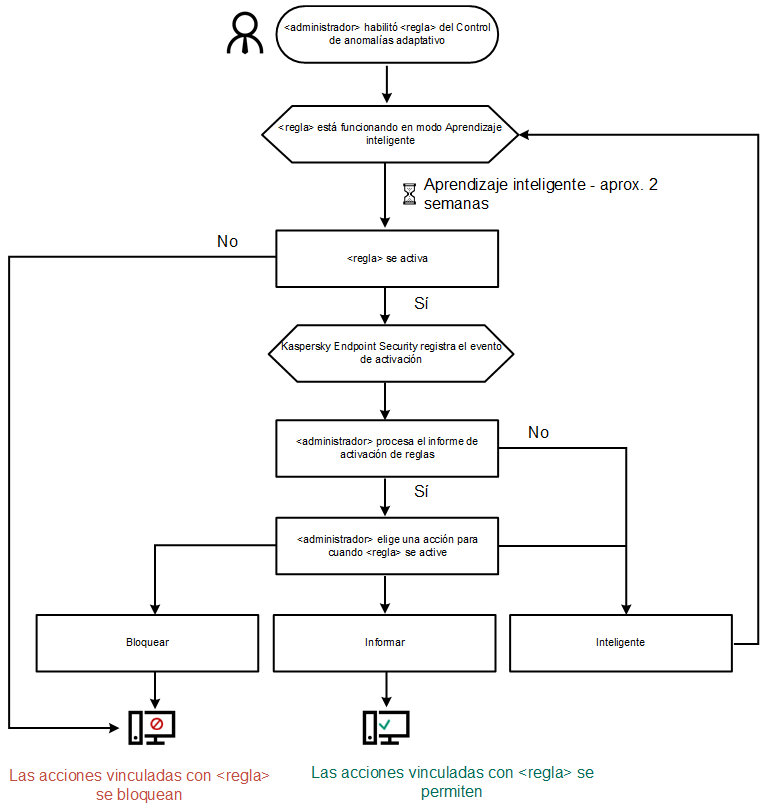

- Control de anomalías adaptativo

- Habilitación y deshabilitación del Control de anomalías adaptativo

- Habilitación y deshabilitación de una regla del Control de anomalías adaptativo

- Cambio de la acción que se realiza al activarse una regla del Control de anomalías adaptativo

- Crear una exclusión para una regla del Control de anomalías adaptativo

- Exportar e importar exclusiones para reglas del Control de anomalías adaptativo

- Actualización de las reglas del Control de anomalías adaptativo

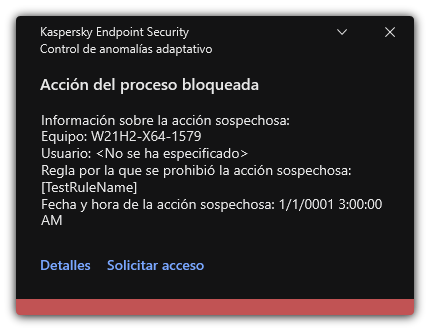

- Modificación de las plantillas de mensajes del Control de anomalías adaptativo

- Visualización de los informes del Control de anomalías adaptativo

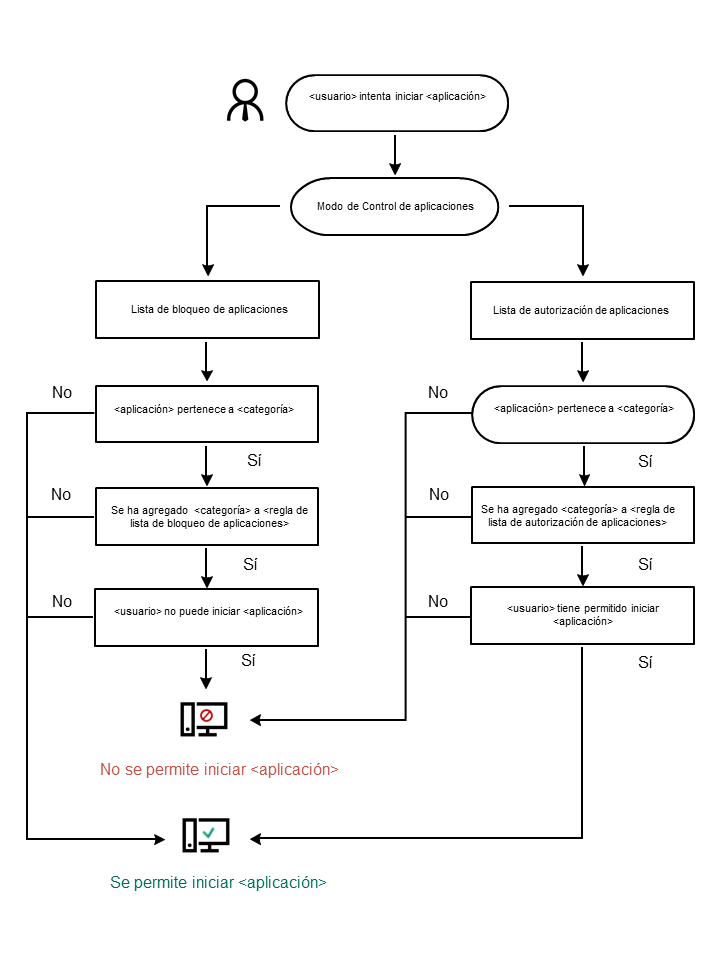

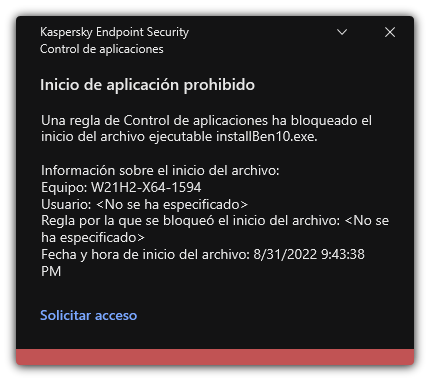

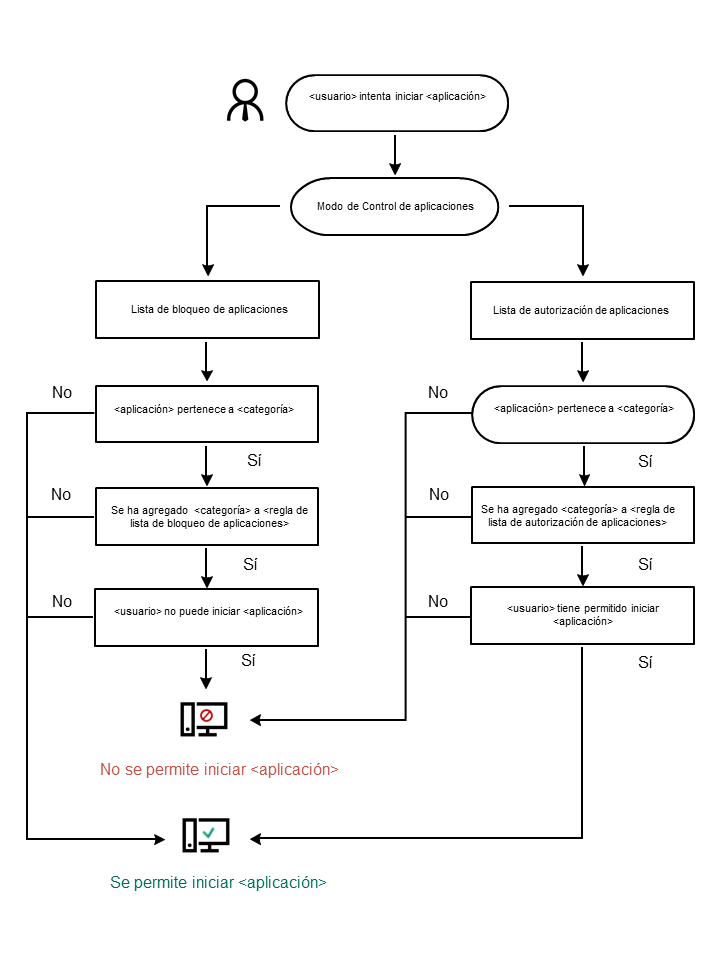

- Control de aplicaciones

- Limitaciones de la funcionalidad del Control de aplicaciones

- Recepción de información sobre las aplicaciones que se instalan en equipos de usuarios

- Habilitación y deshabilitación del Control de aplicaciones

- Selección del modo de Control de aplicaciones

- Administración de las reglas de Control de aplicaciones

- Adición de una condición de activación para la regla de Control de aplicaciones

- Agregar archivos ejecutables de la carpeta Archivos ejecutables a la categoría de la aplicación

- Adición de archivos ejecutables relacionados con eventos a la categoría de la aplicación

- Agregar una regla de control de aplicaciones

- Cambio del estado de una regla de Control de aplicaciones mediante Kaspersky Security Center

- Exportar e importar Reglas de control de aplicaciones

- Visualización de eventos resultantes de la operación del componente Control de aplicaciones

- Acceso al informe sobre las aplicaciones bloqueadas

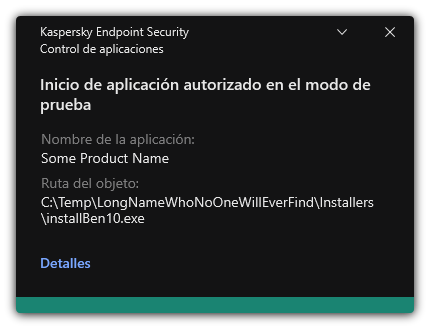

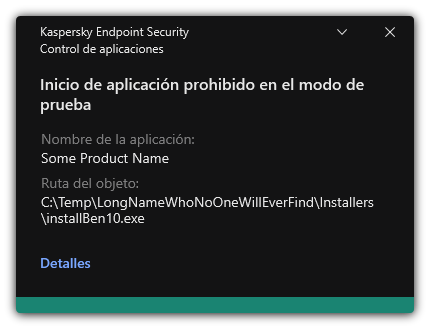

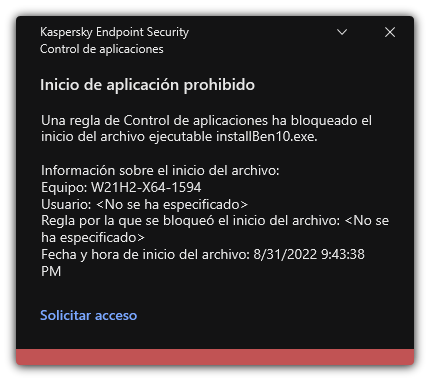

- Prueba de las reglas de Control de aplicaciones

- Monitor de actividades de aplicaciones

- Reglas para crear máscaras de nombres para archivos o carpetas

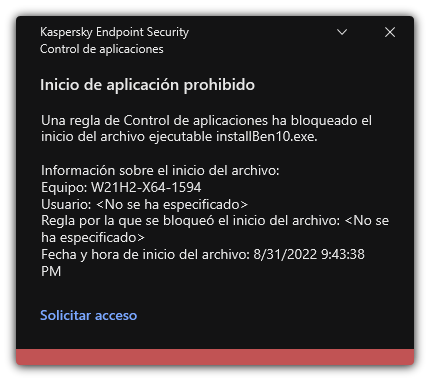

- Edición de las plantillas de mensajes de Control de aplicaciones

- Prácticas recomendadas para implementar una lista de aplicaciones permitidas

- Supervisión de puertos de red

- Inspección de registros

- Monitor de integridad de archivos

- Control Web

- Protección con contraseña

- Zona de confianza

- Administración del Depósito de copias de seguridad

- Servicio de notificación

- Administración de informes

- Autoprotección de Kaspersky Endpoint Security

- Rendimiento de Kaspersky Endpoint Security y su compatibilidad con otras aplicaciones

- Cifrado de datos

- Limitaciones de la función de cifrado

- Cómo cambiar la longitud de la clave de cifrado (AES56 o AES256)

- Cifrado de Disco de Kaspersky

- Características especiales del cifrado de unidades SSD

- Cómo iniciar el cifrado de disco de Kaspersky

- Creación de una lista de discos duros excluidos del cifrado

- Exportar e importar una lista de discos duros excluidos del cifrado

- Habilitación de la tecnología de inicio de sesión único (SSO)

- Administración de cuentas del Agente de autenticación

- Uso de un token y de una tarjeta inteligente con el Agente de autenticación

- Descifrado de discos duros

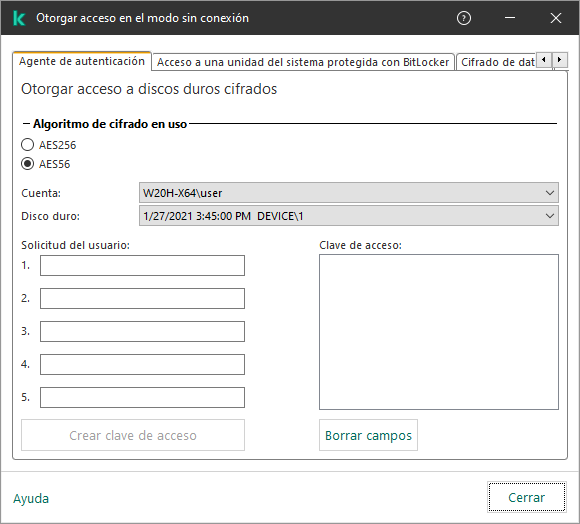

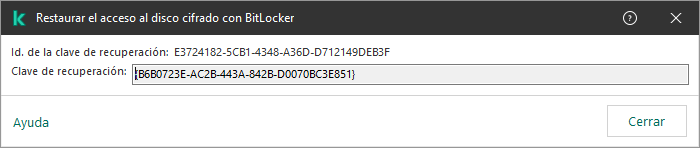

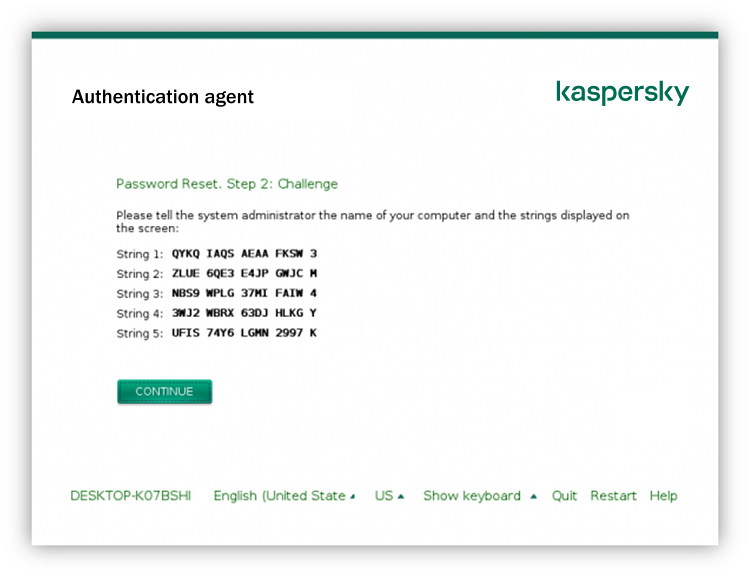

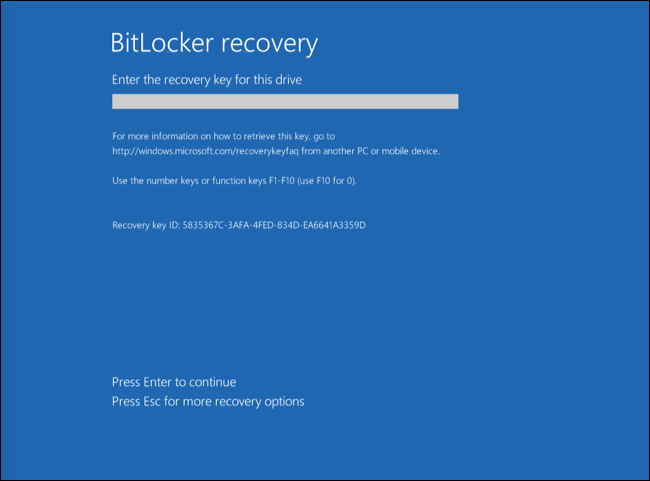

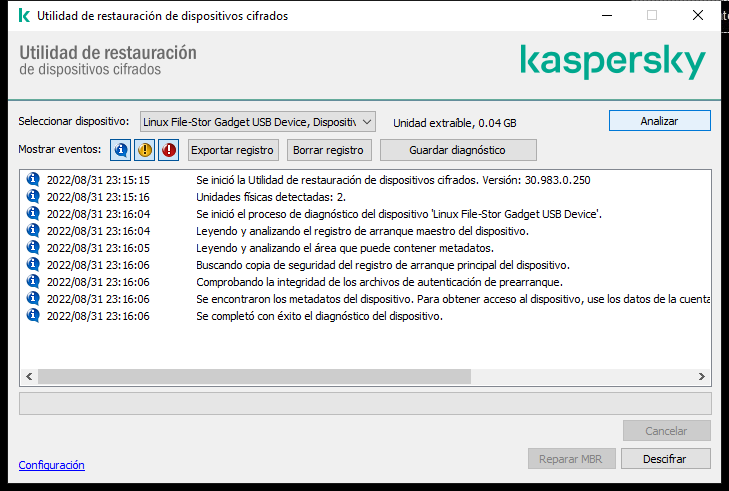

- Restaurar el acceso a una unidad protegida con la tecnología Cifrado de disco de Kaspersky

- Inicio de sesión con la cuenta del servicio del Agente de autenticación

- Actualización del sistema operativo

- Eliminación de errores de actualización de la funcionalidad de cifrado

- Selección del nivel de seguimiento para el Agente de autenticación

- Edición de los textos de ayuda del Agente de autenticación

- Eliminación de objetos y datos residuales tras evaluar el funcionamiento del Agente de autenticación

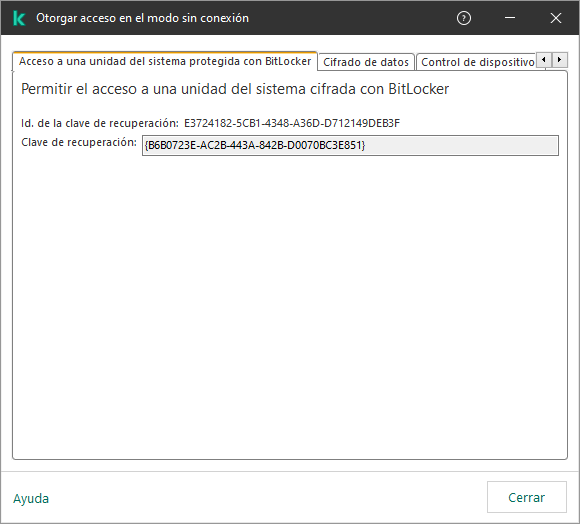

- Administración de BitLocker

- Cifrado de archivos en discos de equipos locales.

- Cifrado de archivos en discos locales del equipo.

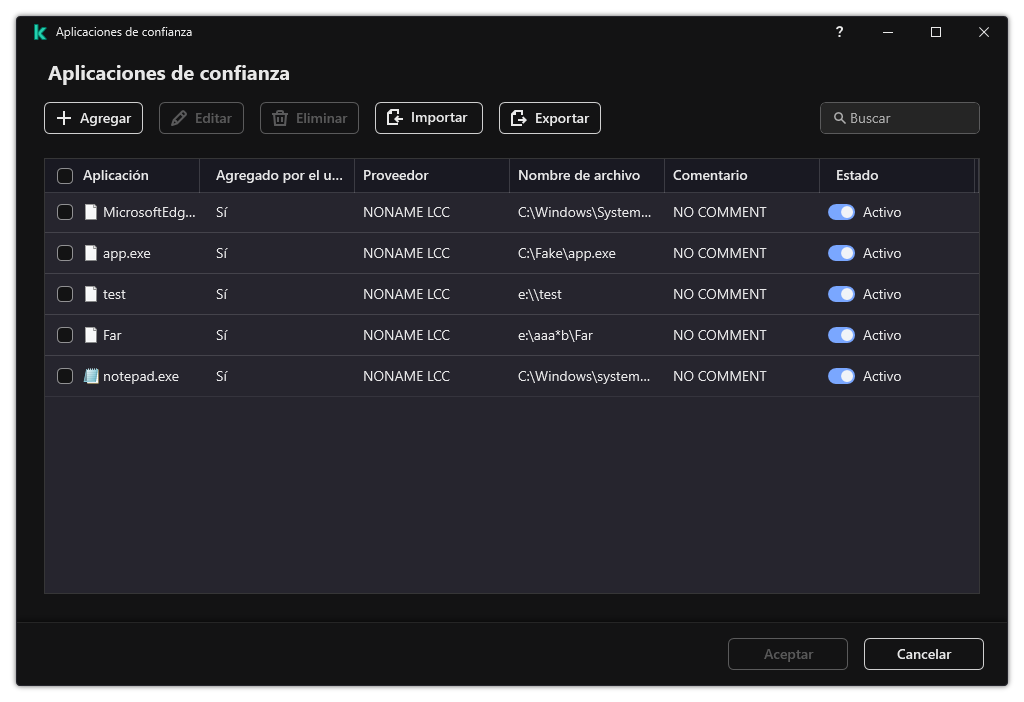

- Formación de reglas de acceso a archivos cifrados para aplicaciones

- Cifrado de archivos que son creados o modificados por aplicaciones específicas

- Generación de una regla de descifrado

- Descifrado de archivos en unidades de disco locales del equipo

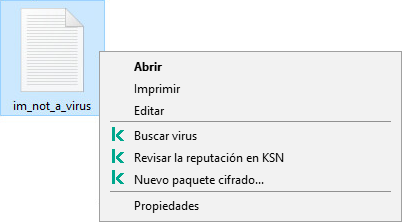

- Creación de paquetes cifrados

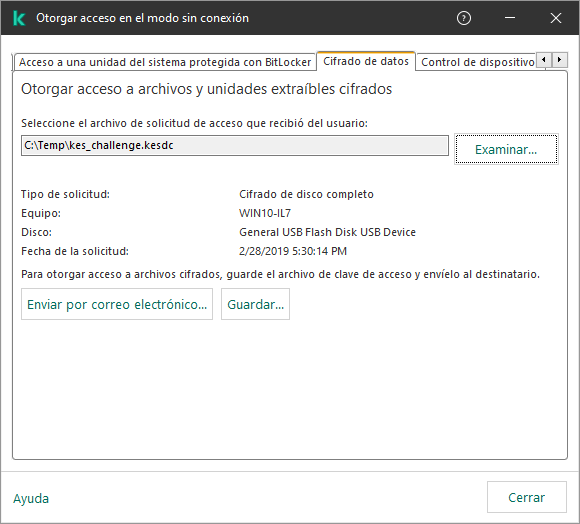

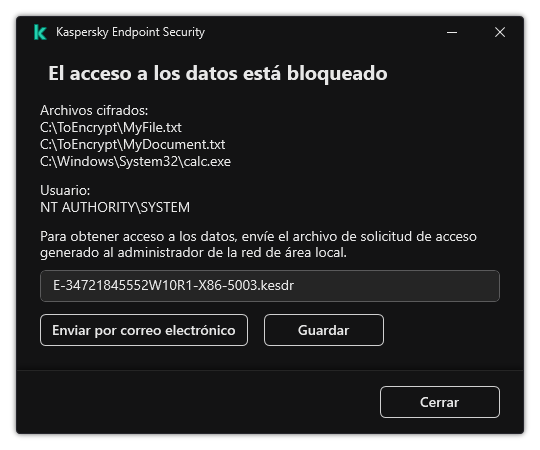

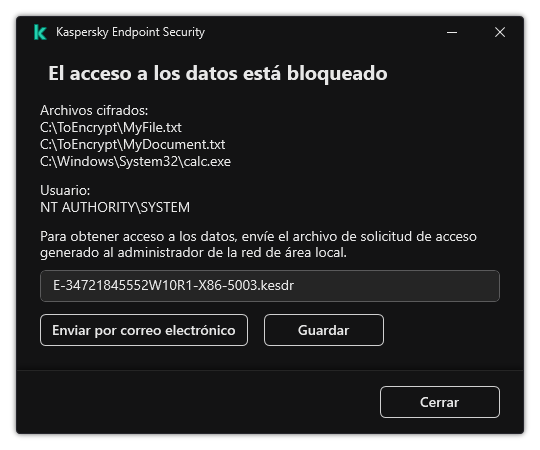

- Procedimiento para recuperar el acceso a archivos cifrados

- Restauración del acceso a datos cifrados después de una falla del sistema operativo

- Modificación de plantillas de mensajes de acceso a archivos cifrados

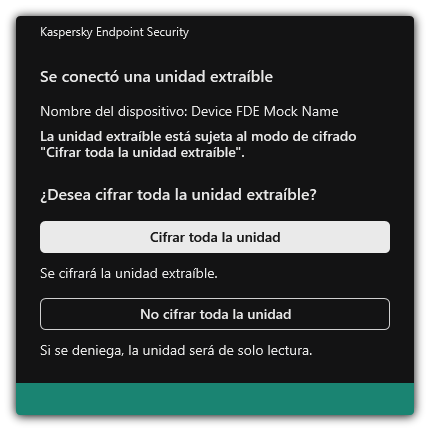

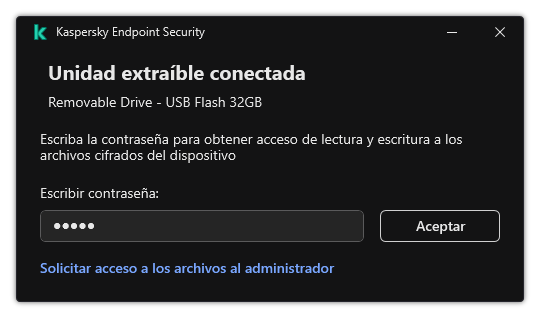

- Cifrado de unidades extraíbles

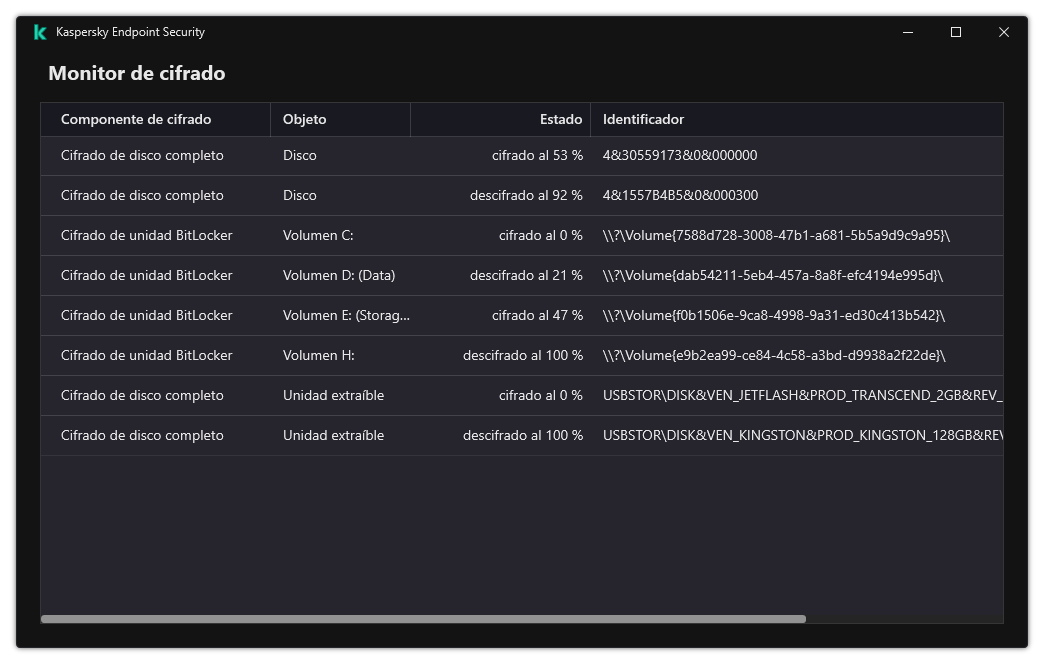

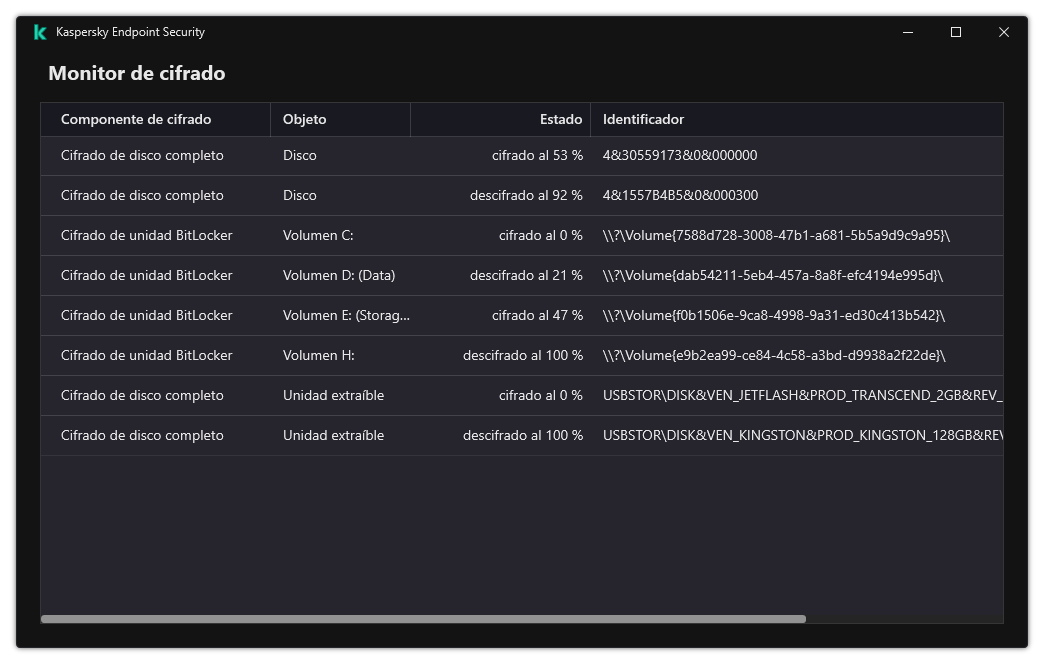

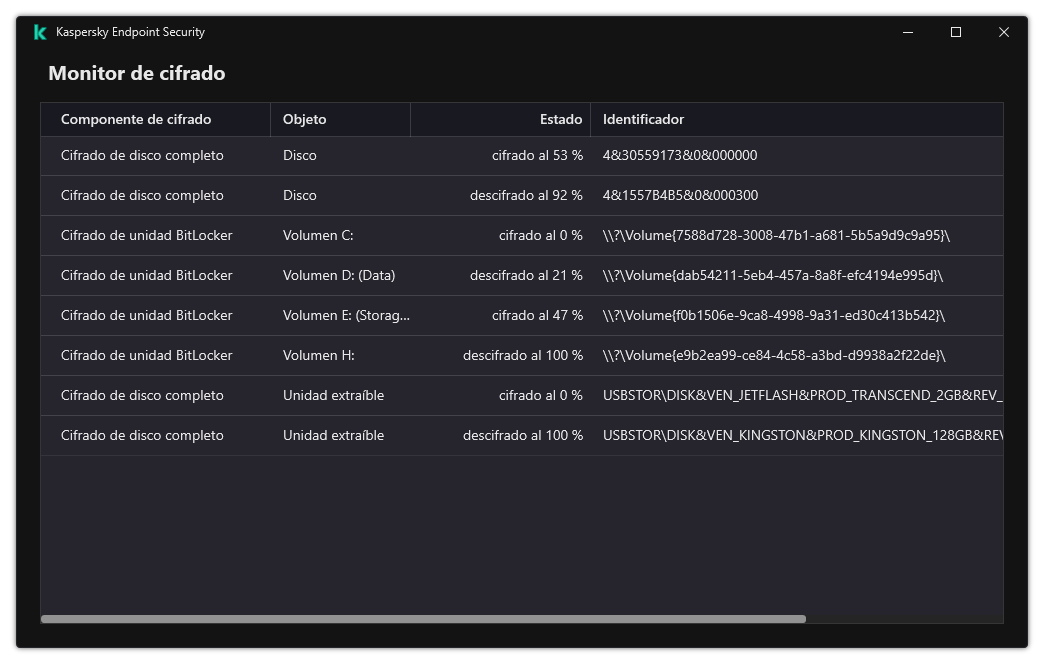

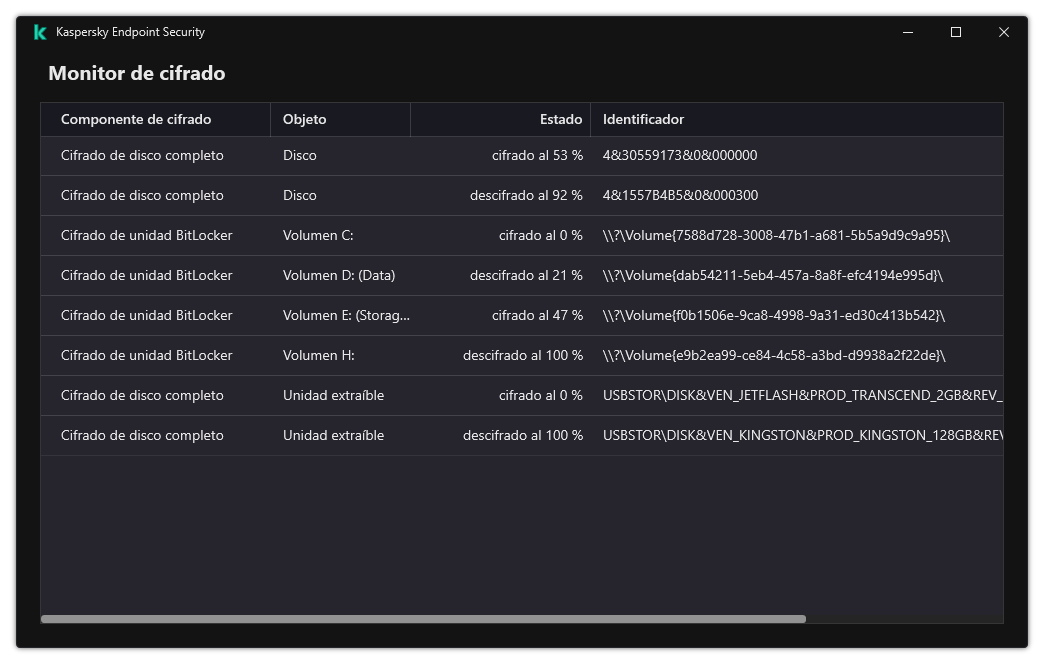

- Visualización de detalles del cifrado de datos

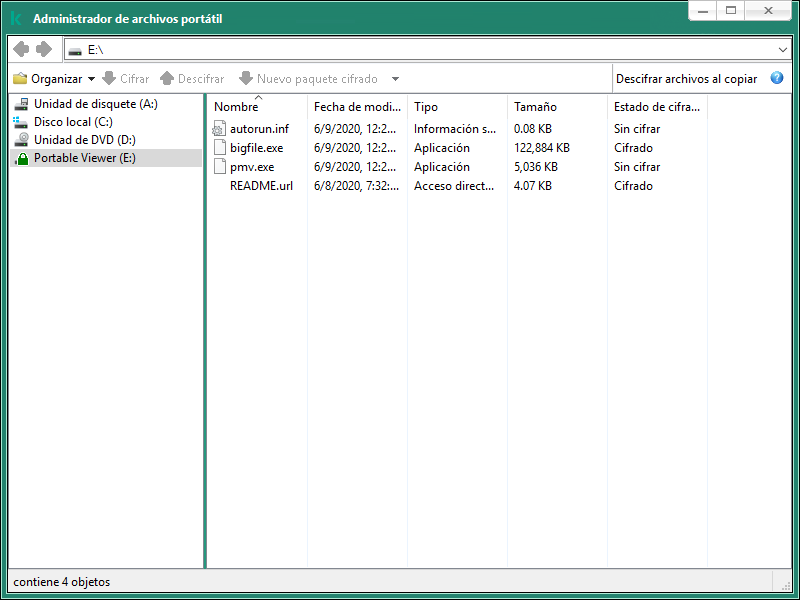

- Trabajar con dispositivos cifrados cuando no tenemos acceso a ellos

- Soluciones Detection and Response

- Kaspersky Endpoint Agent

- Managed Detection and Response

- Endpoint Detection and Response

- Integración con Kaspersky Endpoint Detection and Response

- Migración de Kaspersky Endpoint Agent

- Analizar en busca de indicadores de compromiso (tarea estándar)

- Mover el archivo a cuarentena

- Obtener archivo

- Eliminar archivo

- Inicio de proceso

- Terminar proceso

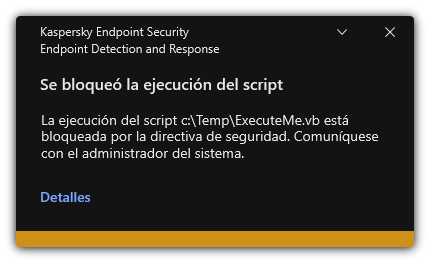

- Prevención de la ejecución

- Aislamiento de la red del equipo

- Cloud Sandbox

- Apéndice 1. Extensiones de archivo compatibles para la Prevención de ejecución

- Apéndice 2. Intérpretes de script admitidos

- Apéndice 3. Alcance del análisis de IOC en el registro (RegistryItem)

- Apéndice 4. Requisitos de archivos de IOC

- Kaspersky Sandbox

- Kaspersky Anti Targeted Attack Platform (KATA EDR)

- Gestión de la cuarentena

- Guía de migración de KSWS a KES

- Correspondencia de los componentes de KSWS y KES

- Correspondencia de las configuraciones de KSWS y KES

- Migración de componentes de KSWS

- Migración de tareas y directivas de KSWS

- Instalación de KES en lugar de KSWS

- Migrar la configuración [KSWS+KEA] a la configuración [KES+agente incorporado]

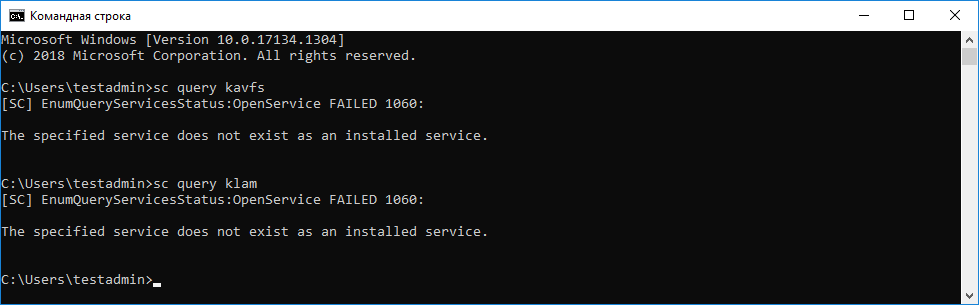

- Asegúrese de que Kaspersky Security para Windows Server se haya eliminado con éxito

- Activar KES con una clave KSWS

- Consideraciones especiales para migrar servidores de alta carga

- Ejemplo de migración de [KSWS+KEA] a KES

- Cómo administrar la aplicación en un servidor de modo básico

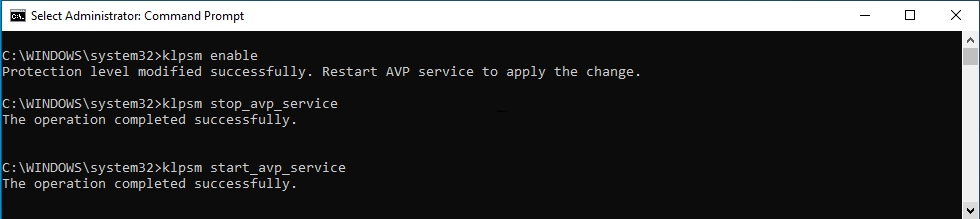

- Administración de la aplicación desde la línea de comandos

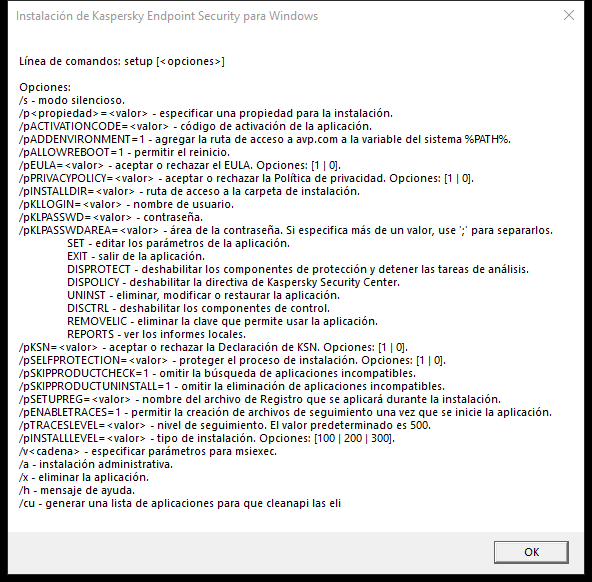

- Instalación de la aplicación

- Activación de la aplicación

- Eliminar la aplicación

- Comando de AVP

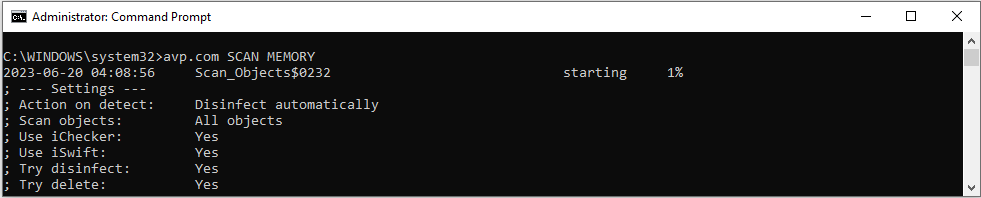

- SCAN. Análisis de malware

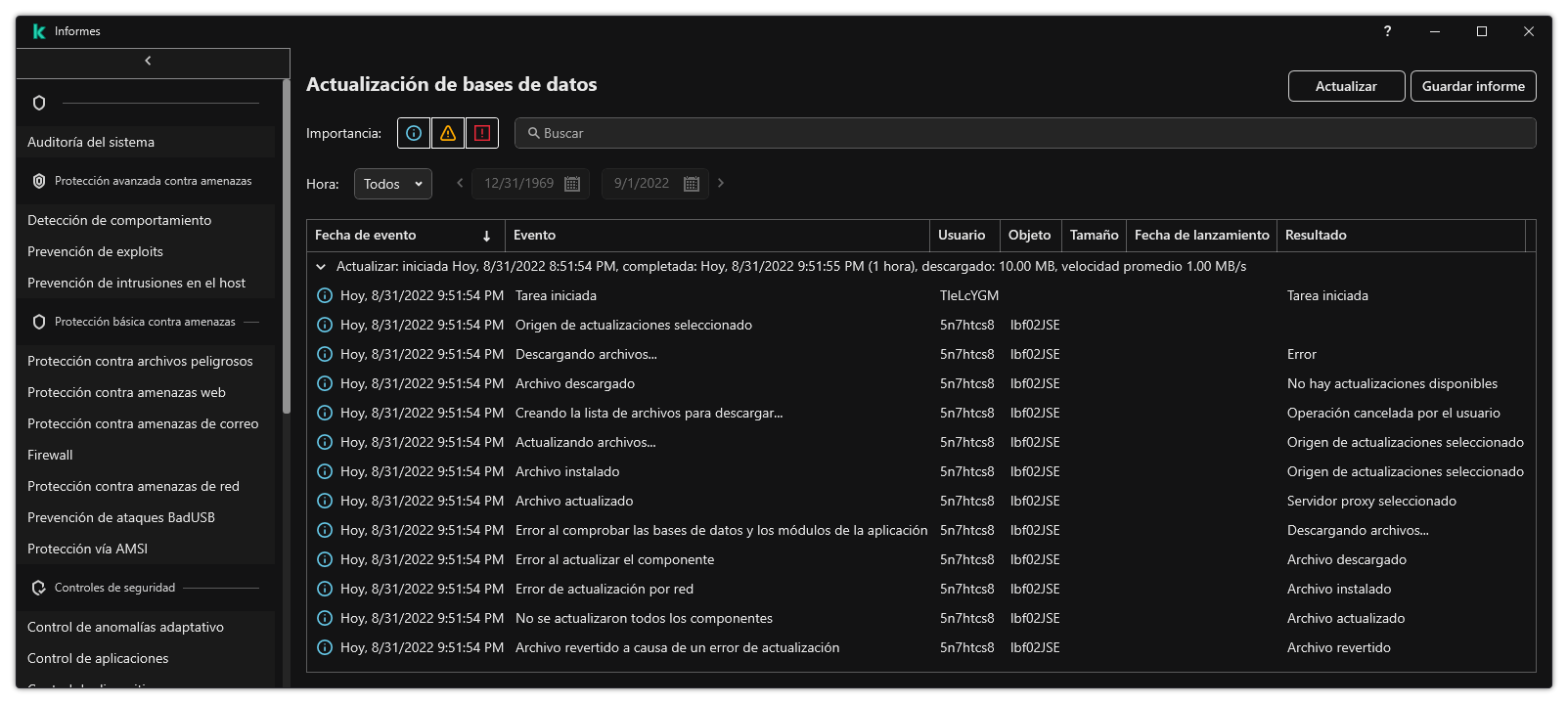

- UPDATE. Actualización de bases de datos y módulos de software de la aplicación

- ROLLBACK. Reversión de la última actualización

- TRACES. Seguimiento

- START. Iniciar un perfil

- STOP. Detener un perfil

- STATUS. Estado del perfil

- STATISTICS. Estadísticas sobre el funcionamiento de los perfiles

- RESTORE. Restauración de archivos desde copias de seguridad

- EXPORT. Exportar ajustes de la aplicación

- IMPORT. Importar ajustes de la aplicación

- ADDKEY. Aplicar un archivo de clave.

- LICENSE. Administración de licencias

- RENEW. Adquisición de una licencia

- PBATESTRESET. Restablecer los resultados de la comprobación del disco antes de cifrarlo

- EXIT. Salir de la aplicación

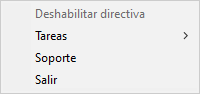

- EXITPOLICY. Deshabilitar una directiva

- STARTPOLICY. Habilitar una directiva

- DISABLE. Deshabilitar la protección

- SPYWARE. Detección de spyware

- KSN. Alternar entre KSN Global y KSN Privada

- Comando de KESCLI

- Análisis. Análisis de malware

- GetScanState. Estado de la finalización del análisis

- GetLastScanTime. Determinación de la hora de finalización del análisis

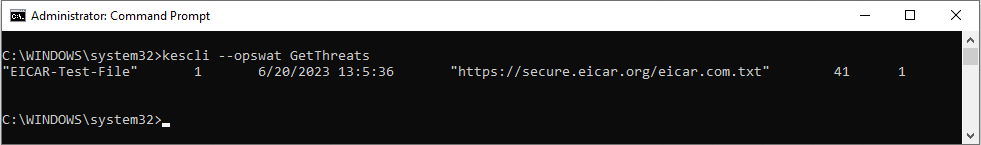

- GetThreats. Obtención de datos sobre las amenazas detectadas

- UpdateDefinitions. Actualización de bases de datos y módulos de software de la aplicación

- GetDefinitionState. Determinación de la hora de finalización de la actualización

- EnableRTP. Habilitación de la protección

- GetRealTimeProtectionState. Estado de la Protección contra archivos peligrosos

- Versión. Identificación de la versión de la aplicación

- Comandos de administración de Detection and Response

- SANDBOX. Administrar Kaspersky Sandbox

- PREVENTION. Administrar la prevención de la ejecución

- ISOLATION. Administrar el aislamiento de la red

- RESTORE. Restauración de archivos en Cuarentena

- IOCSCAN. Analizar en busca de indicadores de compromiso (IOC)

- MDRLICENSE. Activación de MDR

- EDRKATA. Integración con EDR (KATA)

- Códigos de error

- Apéndice. Perfiles de la aplicación

- Uso de la API REST para administrar la aplicación

- Fuentes de información acerca de la aplicación

- Contacto con Soporte técnico

- Limitaciones y advertencias

- Glosario

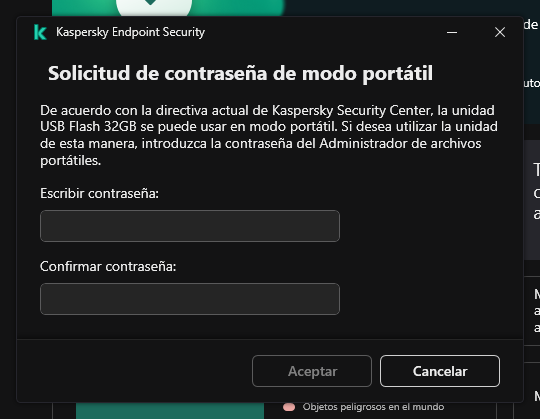

- Administrador de archivos portátiles

- Agente de autenticación

- Agente de red

- Alcance de la protección

- Alcance del análisis

- Archivo de almacenamiento

- Archivo de IOC

- Archivo infectable

- Archivo infectado

- Base de datos de direcciones web fraudulentas

- Base de datos de direcciones web malintencionadas

- Bases de datos de antivirus

- Certificado de licencia

- Clave activa

- Clave adicional

- Desinfección

- Emisor de certificado

- Falsa alarma

- Forma normalizada de la dirección de un recurso web

- Grupo de administración

- IOC

- Máscara

- Módulo de plataforma segura

- Objeto OLE

- OpenIOC

- Tarea

- Apéndices

- Apéndice 1. Configuración de la aplicación

- Protección contra archivos peligrosos

- Protección contra amenazas web

- Protección contra amenazas de correo

- Protección contra amenazas de red

- Firewall

- Prevención de ataques BadUSB

- Protección vía AMSI

- Prevención de exploits

- Detección de comportamiento

- Prevención de intrusiones en el host

- Motor de reparación

- Kaspersky Security Network

- Inspección de registros

- Control Web

- Control de dispositivos

- Control de aplicaciones

- Control de anomalías adaptativo

- Monitor de integridad de archivos

- Sensor de Endpoint

- Kaspersky Sandbox

- Endpoint Detection and Response

- Cifrado de disco completo

- Cifrado de archivos

- Cifrado de unidades extraíbles

- Plantillas (cifrado de datos)

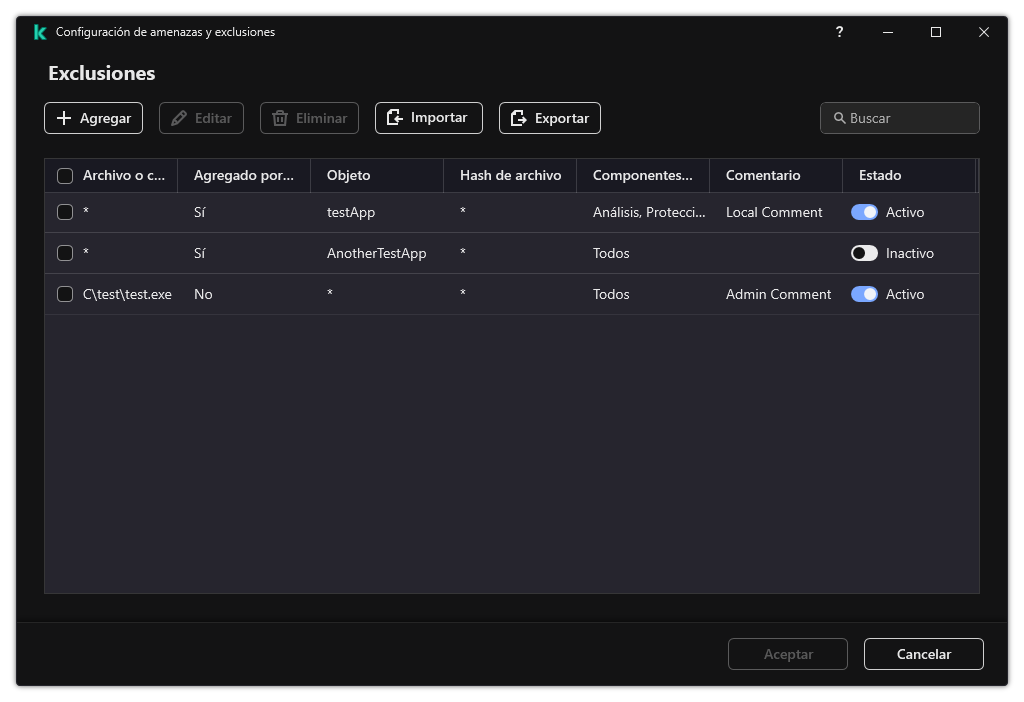

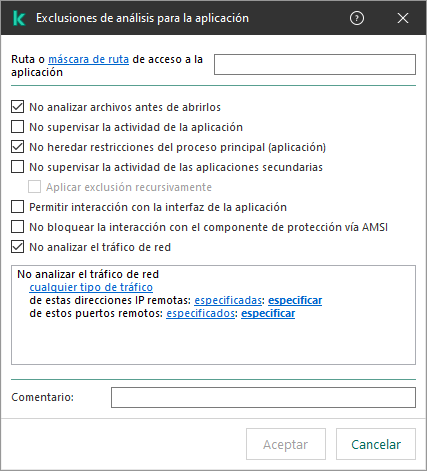

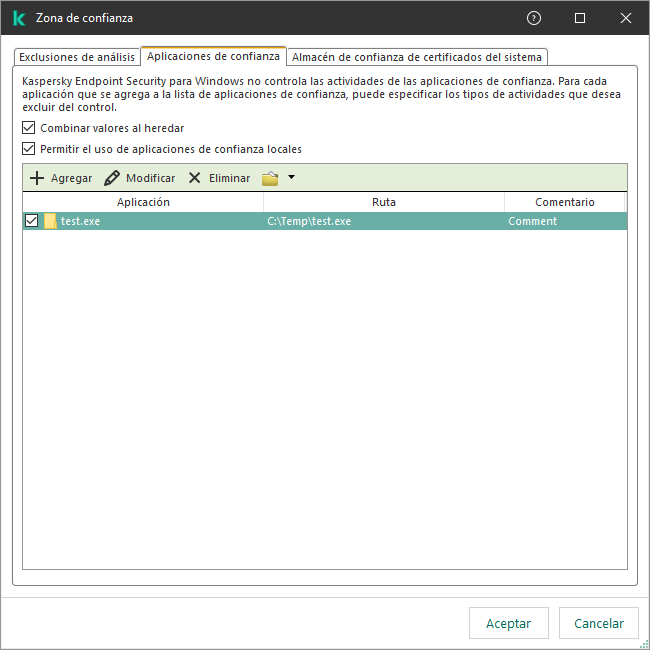

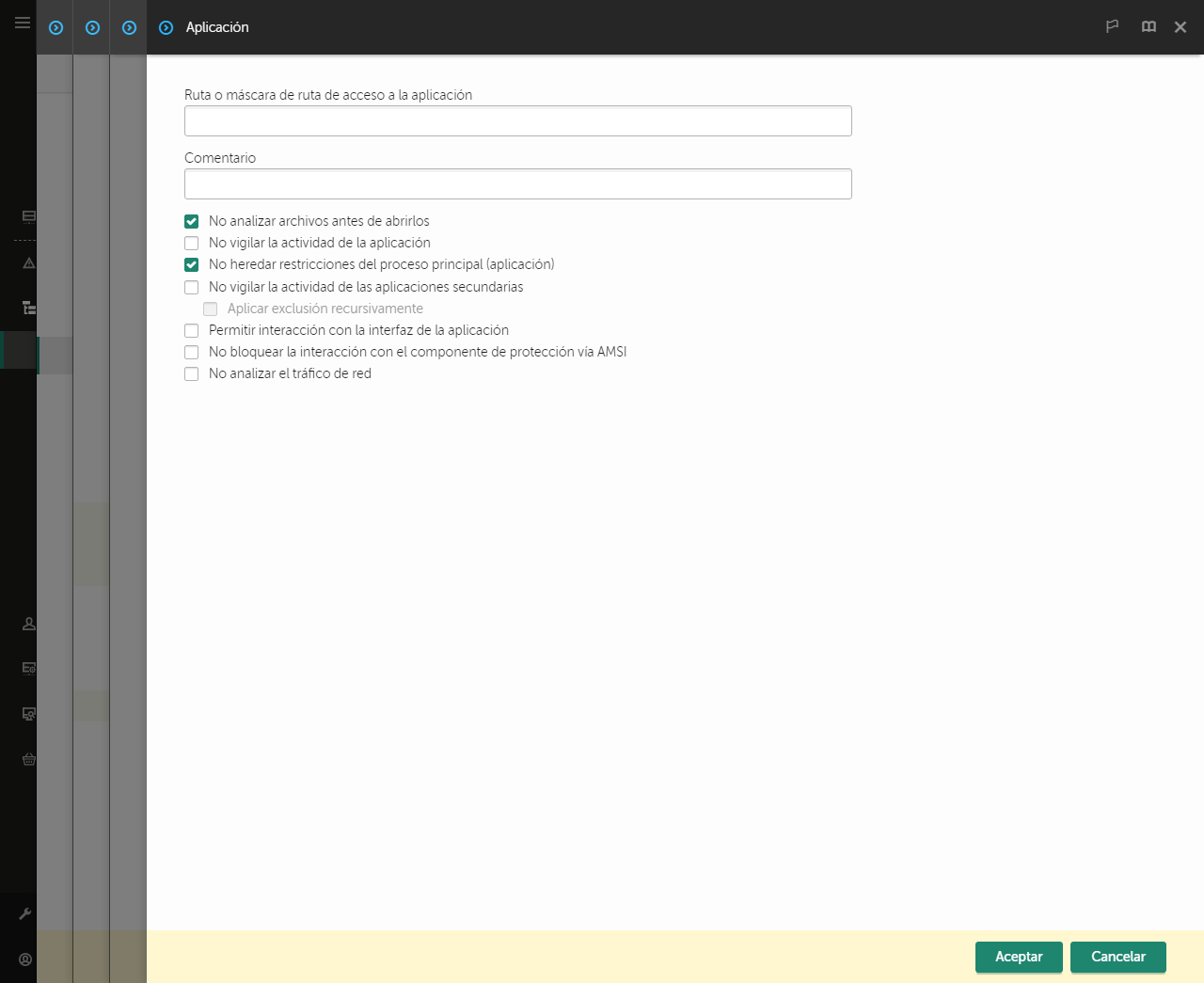

- Exclusiones

- Configuración de la aplicación

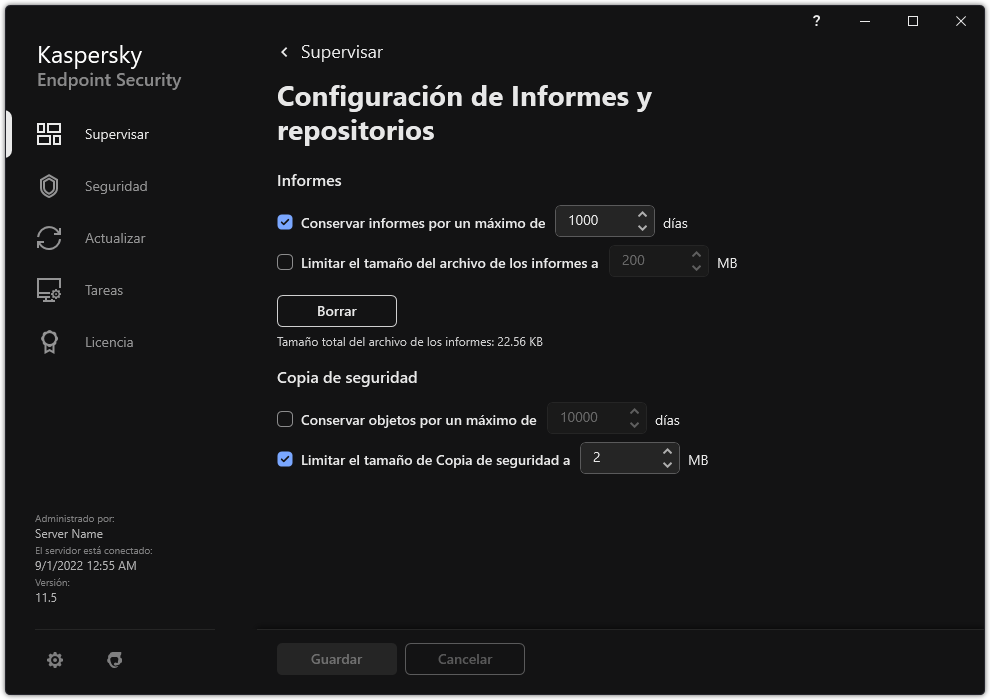

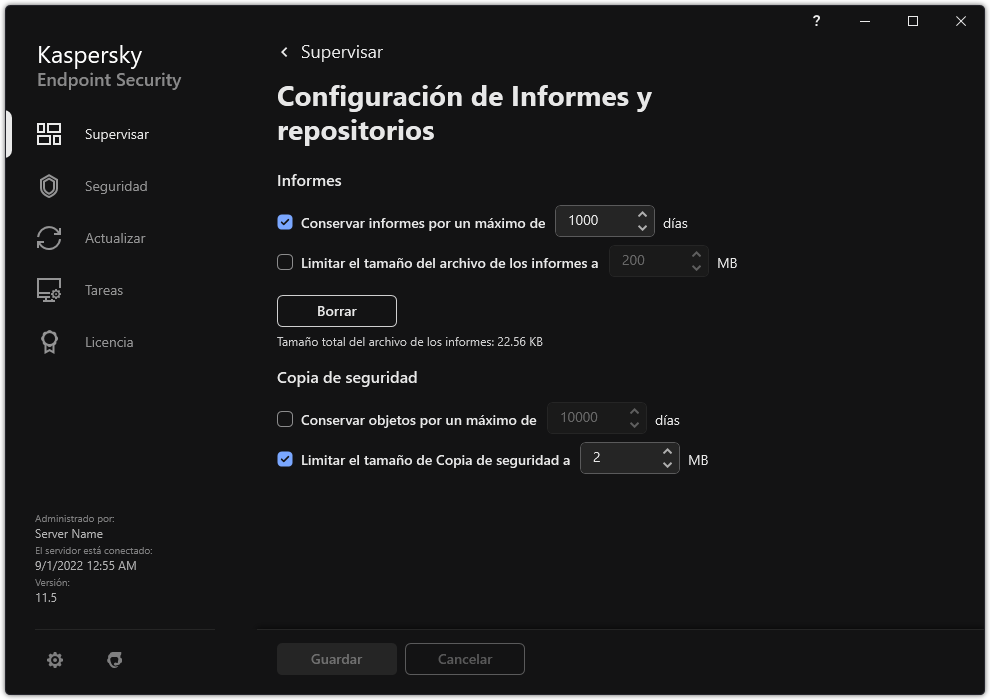

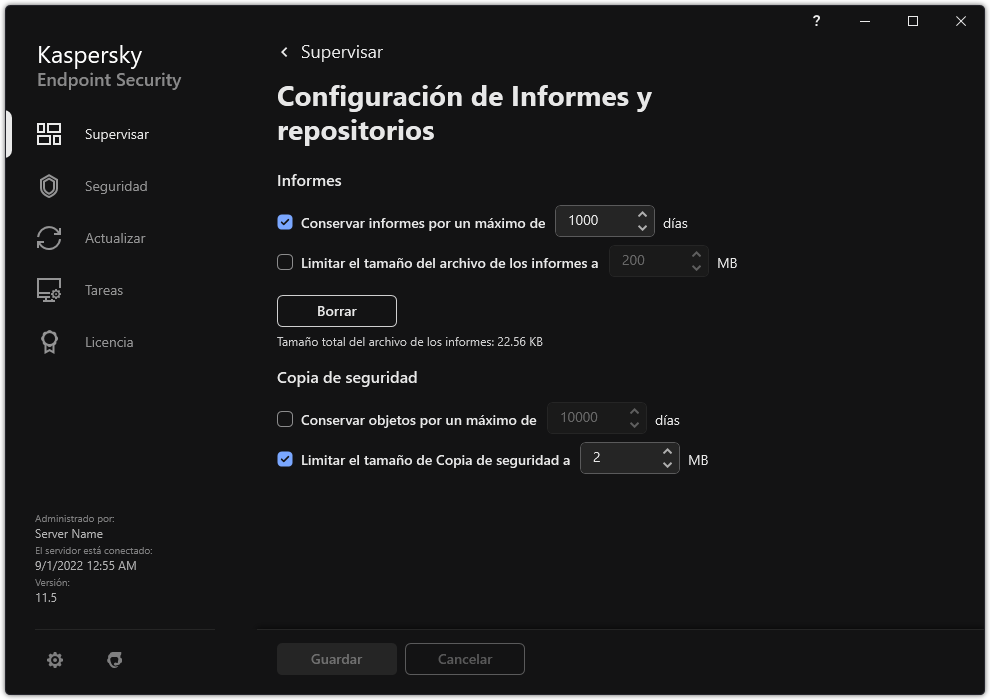

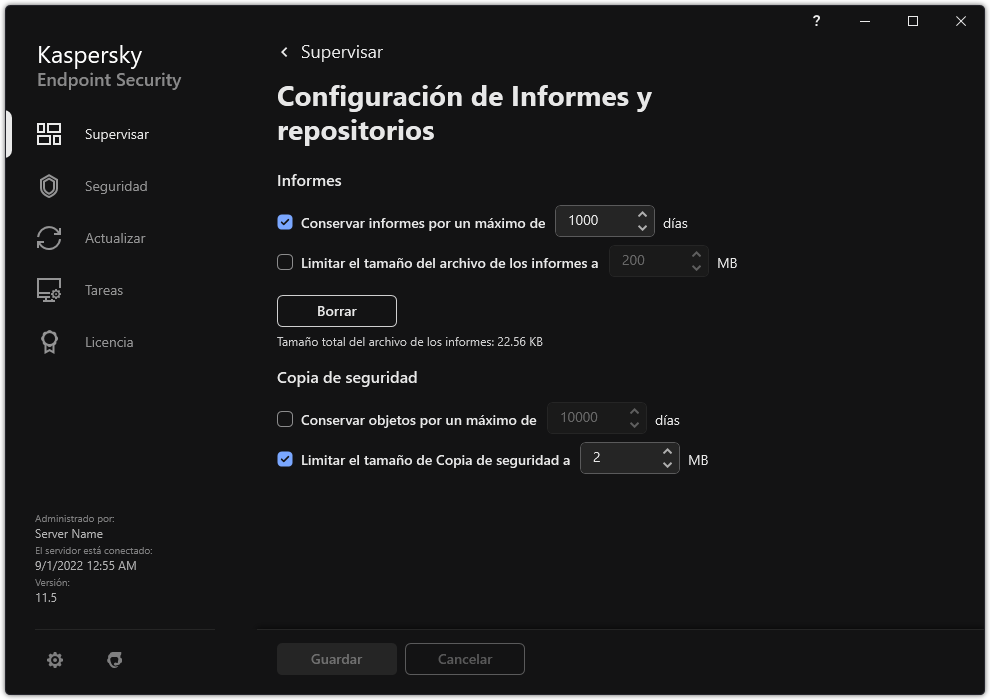

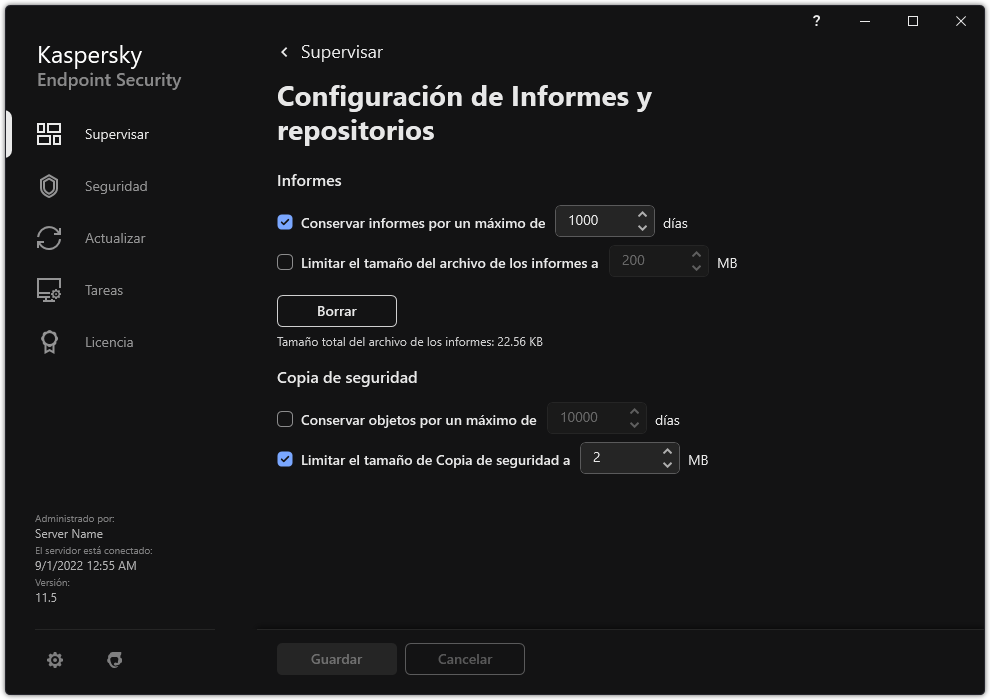

- Informes y repositorios

- Configuración de red

- Interfaz

- Administrar configuración

- Actualización de bases de datos y módulos de software de la aplicación

- Apéndice 2. Grupos de confianza de aplicaciones

- Apéndice 3. Extensiones de archivo para el análisis rápido de unidades extraíbles

- Apéndice 4. Tipos de archivo para el filtro de adjuntos de Protección contra amenazas de correo

- Apéndice 5. Configuración de red para la interacción con servicios externos

- Apéndice 6. Eventos de la aplicación

- Apéndice 1. Configuración de la aplicación

- Información acerca de código de terceros

- Avisos de marca registrada

Ayuda de Kaspersky Endpoint Security para Windows

Novedades en la versión 12.0

Novedades en la versión 12.0

- Se mejoró el funcionamiento de Kaspersky Endpoint Security en los servidores. Ahora, puede migrar de Kaspersky Security para Windows Server a Kaspersky Endpoint Security para Windows.

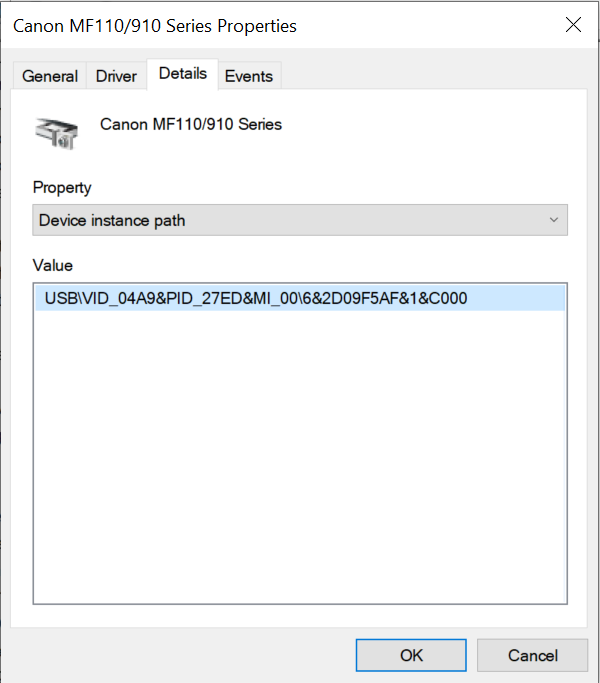

- Ahora, puede configurar los permisos de impresión de los usuarios para impresoras locales y de red en Control de dispositivos.

- Novedades de cada versión de Kaspersky Endpoint Security para Windows

Primeros pasos

Primeros pasos

- Despliegue de Kaspersky Endpoint Security para Windows

- Configuración inicial de Kaspersky Endpoint Security para Windows

- Licencias de Kaspersky Endpoint Security para Windows

Eliminación de amenazas

Eliminación de amenazas

- En estaciones de trabajo

- En servidores

- Reacción a la detección de un indicador de compromiso (Aislamiento de red → Cuarentena → Prevención de ejecución)

Uso de KES como parte de otras soluciones

Uso de KES como parte de otras soluciones

Suministro de datos

Suministro de datos

Novedades

Actualización 12.0

Kaspersky Endpoint Security 12.0 para Windows ofrece las siguientes características y mejoras:

- Se mejoró el funcionamiento de Kaspersky Endpoint Security en los servidores. Ahora puede migrar de Kaspersky Security for Windows Server a Kaspersky Endpoint Security para Windows y usar una única solución para proteger estaciones de trabajo y servidores. Para migrar la configuración de la aplicación, ejecute el Asistente de conversión por lotes de directivas y tareas. La clave de licencia de KSWS se puede usar para activar KES. Después de migrar a KES, no es necesario reiniciar el servidor. Para obtener más información sobre la migración a KES, consulte la Guía de migración.

- Se mejoró la licencia de la aplicación como parte de una imagen de máquina virtual paga en Amazon Machine Image (AMI). No es necesario activar la aplicación por separado. En este caso, Kaspersky Security Center usa la clave de licencia para el entorno de nube que ya se agregó a la aplicación.

- Se mejoró el control de dispositivos:

- En el caso de los dispositivos portátiles (MTP), puede configurar reglas de acceso (lectura/escritura), seleccionar usuarios o un grupo de usuarios que tengan acceso a los dispositivos, o configurar una programación de acceso a los dispositivos. Ahora puede crear reglas de acceso para dispositivos portátiles de la misma manera que para unidades extraíbles.

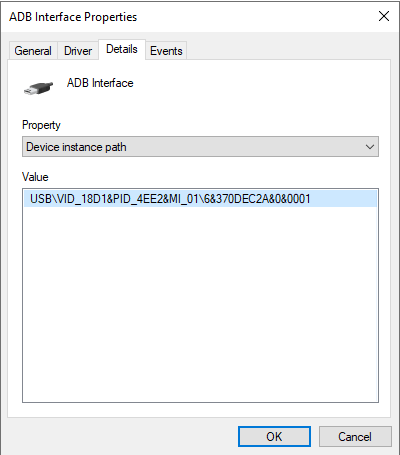

- Ahora puede configurar el acceso de los usuarios a los dispositivos móviles en Android Debug Bridge (ADB) o aplicaciones similares. En otras palabras, puede, por ejemplo, permitir que el dispositivo móvil se use solo en ADB y bloquear el uso del dispositivo móvil como una unidad extraíble.

- Puede conectar un dispositivo móvil al puerto USB del equipo para recargarlo, aunque el acceso al dispositivo móvil esté bloqueado.

- En el caso de las impresoras, puede configurar los permisos de impresión para los usuarios. Kaspersky Endpoint Security admite el control del acceso a impresoras locales y de red. Puede permitir o bloquear la impresión en impresoras locales o de red para usuarios individuales.

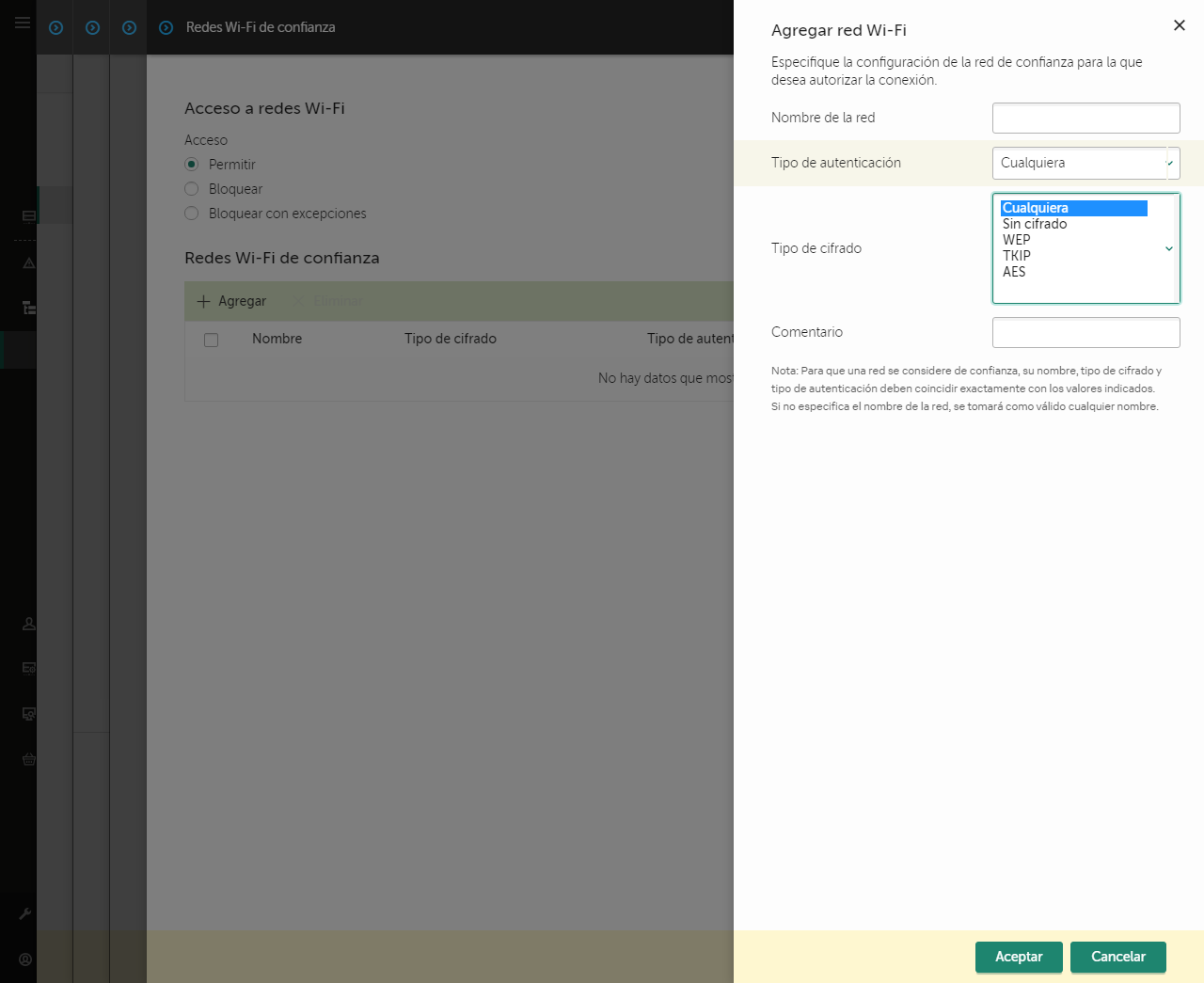

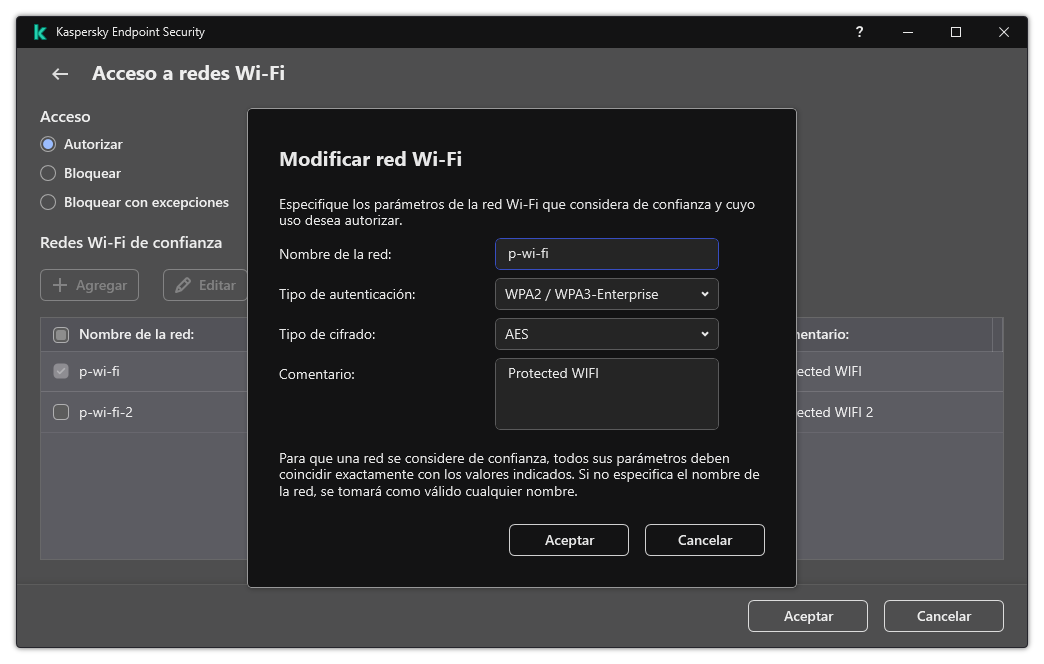

- Se agregó compatibilidad con el protocolo WPA3 para controlar las conexiones a redes Wi-Fi. Ahora puede seleccionar usar el protocolo WPA3 en la configuración de red Wi-Fi de confianza y denegar la conexión a la red usando un protocolo menos seguro.

Actualización 11.11.0

Kaspersky Endpoint Security 11.11.0 para Windows ofrece las siguientes características y mejoras:

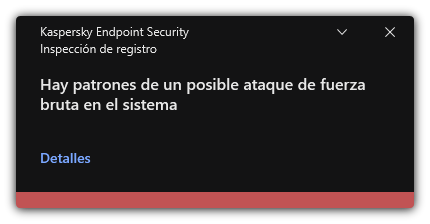

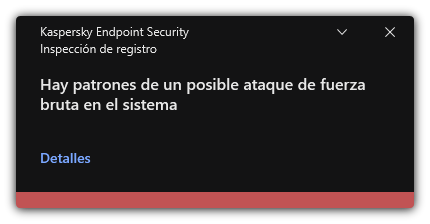

- Se agregó el componente Inspección de registro para servidores. Inspección de registro monitorea la integridad del entorno protegido en función de los resultados del análisis del registro de eventos de Windows. Cuando la aplicación detecta indicios de un comportamiento atípico en el sistema, informa al administrador, ya que este comportamiento puede indicar un intento de ciberataque.

- Se agregó el componente Monitor de integridad de archivos para servidores. Monitor de integridad de archivos detecta cambios en objetos (archivos y carpetas) en una determinada área de monitoreo. Estos cambios pueden indicar una filtración de seguridad informática. Cuando se detectan cambios en objetos, la aplicación informa al administrador.

- Se mejoró la interfaz de detalles de la alerta para Kaspersky Endpoint Detection and Response Optimum (EDR Optimum). Se alinearon los elementos de la cadena de desarrollo de la amenaza, ya no se superponen los vínculos entre los procesos de la cadena. Esto facilita el análisis de la evolución de la amenaza.

- Se mejoró el rendimiento de la aplicación. Para ello, se optimizó el procesamiento del tráfico de red del componente Protección contra amenazas de red.

- Se agregó la opción para actualizar Kaspersky Endpoint Security sin reiniciar el equipo. Esto permite garantizar el funcionamiento ininterrumpido de los servidores cuando se actualiza la aplicación. Puede actualizar la aplicación sin reiniciar el equipo a partir de la versión 11.10.0. También puede instalar parches sin reiniciar el equipo a partir de la versión 11.11.0.

- Se cambió el nombre de la tarea de Análisis antivirus en la consola de Kaspersky Security Center. Ahora se llama Análisis de malware.

Actualización 11.10.0

Kaspersky Endpoint Security 11.10.0 para Windows ofrece las siguientes características y mejoras:

- Se agregó compatibilidad con proveedores de credenciales de terceros para el inicio de sesión único con el Cifrado de disco completo de Kaspersky. Kaspersky Endpoint Security supervisa la contraseña del usuario para ADSelfService Plus y actualiza la información para el Agente de autenticación si, por ejemplo, el usuario cambia su contraseña.

- Se agregó la opción para habilitar la vista de amenazas detectadas con la tecnología de Cloud Sandbox. Esta tecnología está disponible para los usuarios de las soluciones de Endpoint Detection and Response (EDR Optimum o EDR Expert). Cloud Sandbox es una tecnología que le permite detectar amenazas avanzadas en un equipo. Kaspersky Endpoint Security reenvía automáticamente los archivos detectados a Cloud Sandbox para su análisis. Cloud Sandbox ejecuta estos archivos en un entorno aislado para identificar actividades maliciosas y decide sobre su reputación.

- Se agregó información adicional sobre archivos en los detalles de alerta para usuarios de EDR Optimum. Ahora los detalles de alerta incluyen información sobre el grupo de confianza, la firma digital y la distribución del archivo, además de otra información. También podrá pasar a la descripción de los detalles de alerta en el portal de Kaspersky Threat Intelligence (KL TIP) directamente desde los detalles de alerta.

- Se mejoró el rendimiento de la aplicación. Para ello, optimizamos la operación del análisis en segundo plano y agregamos la opción de poner las tareas de análisis en cola si el análisis ya se encuentra en ejecución.

Actualización 11.9.0

Kaspersky Endpoint Security 11.9.0 para Windows ofrece las siguientes características y mejoras:

- Ahora puede crear una cuenta del servicio del Agente de autenticación al utilizar el cifrado de disco de Kaspersky. La cuenta del servicio es necesaria para acceder al equipo (por ejemplo, cuando el usuario olvida la contraseña). También puede utilizar la cuenta del servicio como cuenta de reserva.

- El paquete de distribución de Kaspersky Endpoint Agent ya no forma parte del kit de distribución de aplicaciones. Para admitir soluciones de Detection and Response, puede utilizar el agente de Kaspersky Endpoint Security integrado. Si es necesario, puede descargar el paquete de distribución de Kaspersky Endpoint Agent desde el kit de distribución de Kaspersky Anti Targeted Attack Platform.

- Se mejoró la interfaz de detalles de la alerta para Kaspersky Endpoint Detection and Response Optimum (EDR Optimum). Las características de Respuesta ante amenazas ahora tienen información sobre herramientas. También se muestran instrucciones paso a paso para garantizar la seguridad de la infraestructura corporativa cuando se detectan indicadores de compromiso.

- Ahora puede activar Kaspersky Endpoint Security para Windows con una clave de licencia de Kaspersky Hybrid Cloud Security.

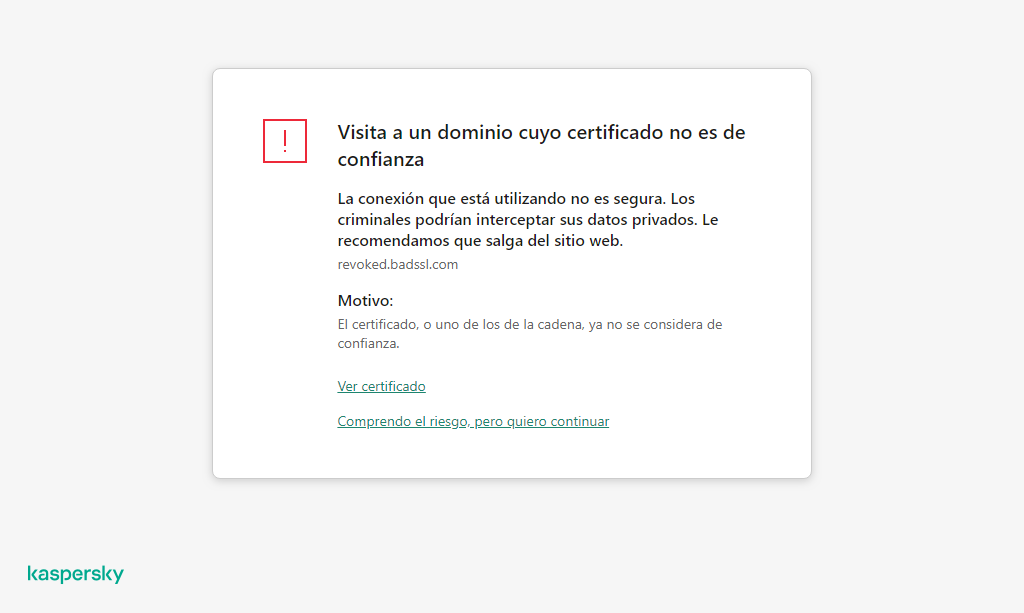

- Se agregaron nuevos eventos sobre establecer una conexión con dominios que tienen certificados no confiables y errores de análisis de conexiones cifradas.

Inicio de página

Preguntas frecuentes

Kaspersky Endpoint Security for Windows

Kaspersky Endpoint Security para Windows (en lo sucesivo, también denominado Kaspersky Endpoint Security) proporciona una protección integral del equipo contra diversos tipos de amenazas, ataques de red y de phishing.

La aplicación no está diseñada para utilizarse en procesos tecnológicos que involucren sistemas de control automatizados. Para proteger los dispositivos en dichos sistemas, se recomienda utilizar la aplicación Kaspersky Industrial CyberSecurity for Nodes.

La función de actualizaciones (incluido el suministro de actualizaciones de las firmas antivirus y de la base de código) y la función de KSN dejarán de estar disponibles en el software en el territorio de EE. UU. a partir de las 00:00 horas EDT (Hora de verano del este de EE. UU.) el 10 de septiembre de 2024, de conformidad con las medidas restrictivas.

Tecnologías de detección de amenazas

Kaspersky Endpoint Security utiliza un modelo basado en el aprendizaje automático. Los expertos de Kaspersky desarrollaron este modelo. Posteriormente, el modelo se alimenta continuamente con datos de amenazas de KSN (capacitación de modelos).

Kaspersky Endpoint Security recibe datos de amenazas de Kaspersky Security Network. Kaspersky Security Network (KSN) es una infraestructura de servicios en la nube que brinda acceso a la Base de conocimientos de Kaspersky, un recurso en línea que permite conocer la reputación de los archivos, los recursos web y el software.

Kaspersky Endpoint Security utiliza datos de amenazas agregados por los analistas de virus de Kaspersky. Los analistas de virus evalúan los objetos si la reputación de un objeto no se puede determinar automáticamente. |

Kaspersky Endpoint Security analiza la actividad de un objeto en tiempo real.

Kaspersky Endpoint Security recibe datos del sistema automático de análisis de objetos. El sistema procesa todos los objetos que se envían a Kaspersky. A continuación, el sistema determina la reputación del objeto y agrega los datos a las bases de datos antivirus. Si el sistema no puede determinar la reputación del objeto, consulta a los analistas de virus de Kaspersky.

Kaspersky Endpoint Security procesa el objeto en una máquina virtual. Kaspersky Sandbox analiza el comportamiento del objeto y decide sobre su reputación. Esta tecnología solo está disponible si usa la solución Kaspersky Sandbox.

Kaspersky Endpoint Security analiza objetos en un entorno aislado que brinda Kaspersky. La tecnología Cloud Sandbox está habilitada de forma permanente y está disponible para todos los usuarios de Kaspersky Security Network, independientemente del tipo de licencia que utilicen. Si ya implementó Endpoint Detection and Response Optimum, puede habilitar un contador independiente para las amenazas que detecte Cloud Sandbox. |

Árbol de selección

Cada tipo de amenaza es procesado por un componente exclusivo. Los componentes se pueden habilitar o deshabilitar de forma independiente y su configuración se puede configurar.

Árbol de selección

Sección |

Componente |

|---|---|

Protección básica contra amenazas

|

Protección contra archivos peligrosos El componente Protección contra archivos peligrosos le permite evitar la infección del sistema de archivos del equipo. De manera predeterminada, el componente se mantiene cargado en la RAM del equipo. Protección contra archivos peligrosos analiza los archivos de todas las unidades del equipo, incluidas las que se conectan al mismo. Para proteger el equipo, el componente se vale de la ayuda de las bases de datos antivirus, el análisis heurístico y el servicio de nube Kaspersky Security Network. Protección contra amenazas web El componente Protección contra amenazas web está diseñado para bloquear sitios web maliciosos y fraudulentos e impedir la descarga de archivos dañinos de Internet. Para proteger el equipo, el componente se vale de la ayuda de las bases de datos antivirus, el análisis heurístico y el servicio de nube Kaspersky Security Network. Protección contra amenazas de correo El componente Protección contra amenazas de correo analiza los archivos adjuntos a los mensajes de correo entrantes y salientes para detectar virus y otras amenazas. De manera predeterminada, el componente se mantiene cargado en la RAM del equipo y analiza todos los mensajes enviados o recibidos mediante los protocolos POP3, SMTP, IMAP y NNTP, o a través del cliente de correo Microsoft Office Outlook (MAPI). Para proteger el equipo, el componente se vale de la ayuda de las bases de datos antivirus, el análisis heurístico y el servicio de nube Kaspersky Security Network. Protección contra amenazas de red El componente Protección contra amenazas de red analiza el tráfico de red entrante en busca de actividad típica de ataques de red. Cuando Kaspersky Endpoint Security detecta un ataque de red contra el equipo del usuario, bloquea la conexión al equipo agresor. Las distintas clases de ataques de red sobre las que se tiene registro, así como las maneras de combatirlos, se describen en las bases de datos de Kaspersky Endpoint Security. La lista de ataques de red que detecta el componente Protección contra amenazas de red se actualiza durante las actualizaciones de las bases de datos y los módulos de la aplicación. Firewall El componente Firewall impide que se establezcan conexiones no autorizadas cuando el equipo está conectado a una red local o a Internet. Firewall también controla la actividad de red de las aplicaciones instaladas en el equipo. Ello ayuda a proteger la LAN corporativa contra ataques de robo de identidad y otras amenazas. Para proteger el equipo, el componente se vale de la ayuda de las bases de datos antivirus, el servicio de nube Kaspersky Security Network y las reglas de red predefinidas. Prevención de ataques BadUSB El componente Prevención de ataques BadUSB impide que los dispositivos USB infectados que emulan un teclado se conecten al equipo. Protección vía AMSI El componente Protección vía AMSI está diseñado para admitir la interfaz de análisis antimalware de Microsoft. La interfaz de análisis antimalware AMSI permite que las aplicaciones de terceros envíen a Kaspersky Endpoint Security aquellos objetos que precisan analizar (por ejemplo, scripts de PowerShell). Una vez que el análisis se completa, el resultado se devuelve a la aplicación que originó la solicitud. |

Protección avanzada contra amenazas

|

Kaspersky Security Network Kaspersky Security Network (KSN) es una infraestructura de servicios en la nube que brinda acceso a la Base de conocimientos de Kaspersky, un recurso en línea que permite conocer la reputación de los archivos, los recursos web y el software. El uso de los datos de Kaspersky Security Network garantiza respuestas más rápidas de Kaspersky Endpoint Security ante las amenazas nuevas, mejora el rendimiento de algunos componentes de protección y reduce la probabilidad de falsos positivos. Si participa en Kaspersky Security Network, Kaspersky Endpoint Security podrá utilizar los servicios de KSN para conocer la categoría y la reputación de los archivos analizados u obtener información sobre la reputación de las direcciones web que se analicen. Detección de comportamiento El componente Detección de comportamiento recibe datos sobre las acciones de las aplicaciones del equipo y transmite esta información a los demás componentes de protección para mejorar su rendimiento. El componente Detección de comportamiento utiliza firmas de patrones de comportamiento para aplicaciones. Si la actividad de la aplicación coincide con un patrón de actividad peligrosa, Kaspersky Endpoint Security realiza la acción de respuesta especificada. Las funcionalidades de Kaspersky Endpoint Security basadas en firmas de patrones de comportamiento proporcionan una defensa proactiva para el equipo. Prevención de exploits El componente Prevención de exploits detecta código de software diseñado para aprovechar vulnerabilidades en el equipo y, a través de estas, realizar acciones maliciosas o abusar de los privilegios de administración. Un exploit puede, por ejemplo, llevar a cabo un ataque de desbordamiento de búfer. Para ello, el exploit envía una gran cantidad de datos a una aplicación vulnerable. Al procesar estos datos, la aplicación vulnerable ejecuta código malintencionado. El ataque permite al exploit instalar malware sin autorización. Cuando se detecta que una aplicación vulnerable ha intentado iniciar un archivo ejecutable y se determina que la orden no provino del usuario, Kaspersky Endpoint Security bloquea la ejecución del archivo o le muestra una notificación al usuario. Prevención de intrusiones en el host El componente Prevención contra intrusos impide que las aplicaciones realicen acciones que puedan ser peligrosas para el sistema operativo y garantiza el control del acceso a los recursos del sistema operativo y a los datos personales. Para proteger el equipo, el componente se vale de la ayuda de las bases de datos antivirus y el servicio de nube Kaspersky Security Network. Motor de reparación El Motor de reparación permite a Kaspersky Endpoint Security deshacer acciones que han sido realizadas por el malware en el sistema operativo. |

Controles de seguridad

|

Control de aplicaciones El componente Control de aplicaciones se utiliza para gestionar la ejecución de aplicaciones en los equipos de los usuarios. Permite, con ello, implementar una directiva de seguridad corporativa que regule el uso de aplicaciones. Gracias a las restricciones de acceso, el componente también ayuda a reducir el riesgo de que los equipos se infecten. Control de dispositivos El Control de dispositivos administra el acceso de los usuarios a los dispositivos que se instalan o se conectan al equipo (por ejemplo, discos duros, cámaras o módulos Wi-Fi). Esto impide la infección del equipo cuando se conectan dichos dispositivos y evita las pérdidas o fugas de datos. Control web Control web permite regular el acceso de los usuarios a los recursos web. El componente ayuda a reducir tanto el volumen de tráfico como el tiempo que se malgasta en actividades no laborales. Cuando un usuario intente abrir un sitio web restringido por Control web, Kaspersky Endpoint Security bloquea el acceso y le muestra una advertencia. Control de anomalías adaptativo El componente Control de anomalías adaptativo detecta y bloquea acciones que no son típicas de los equipos conectados a una red corporativa. Para ello utiliza una serie de reglas, diseñadas para buscar comportamientos que no se consideran típicos (por ejemplo, la regla Inicio de Microsoft PowerShell desde una aplicación de ofimática). Los especialistas de Kaspersky crean estas reglas basándose en casos característicos de actividad maliciosa. La manera en que el Control de anomalías adaptativo responde ante cada regla es configurable; esto significa que, por ejemplo, es posible permitir la ejecución de scripts de PowerShell que se hayan creado para automatizar ciertos aspectos de un flujo de trabajo. Las reglas se actualizan junto con las bases de datos de Kaspersky Endpoint Security. Inspección de registro Inspección de registro monitorea la integridad del entorno protegido en función de los resultados del análisis del registro de eventos de Windows. Cuando la aplicación detecta indicios de un comportamiento atípico en el sistema, informa al administrador, ya que este comportamiento puede indicar un intento de ciberataque. Monitor de integridad de archivos Monitor de integridad de archivos detecta cambios en objetos (archivos y carpetas) en una determinada área de monitoreo. Estos cambios pueden indicar una filtración de seguridad informática. Cuando se detectan cambios en objetos, la aplicación informa al administrador. |

Tareas

|

Análisis de malware Kaspersky Endpoint Security analiza el equipo en busca de virus y otras amenazas. Análisis de malware ayuda a descartar la posibilidad de propagar malware que no detectaron los componentes de protección, por ejemplo, debido a un nivel bajo de seguridad. Actualización Kaspersky Endpoint Security descarga bases de datos y módulos de la aplicación actualizados. El proceso de actualización mantiene al equipo protegido contra los últimos virus y otras amenazas. La aplicación se actualiza automáticamente de forma predeterminada, pero, si es necesario, puede actualizar manualmente las bases de datos y los módulos de la aplicación. Reversión de la última actualización Kaspersky Endpoint Security revierte la última actualización de bases de datos y módulos. Esto le permite revertir las bases de datos y los módulos de la aplicación a sus versiones anteriores cuando sea necesario, por ejemplo, cuando la nueva versión de la base de datos contiene una firma no válida que hace que Kaspersky Endpoint Security bloquee una aplicación segura. Comprobación de integridad Kaspersky Endpoint Security verifica los módulos de la aplicación presentes en la carpeta de instalación de la aplicación en busca de fallas o modificaciones. Si un módulo de la aplicación tiene una firma digital incorrecta, el módulo se considera dañado. |

Cifrado de datos

|

Cifrado de archivos El componente permite crear reglas de cifrado de archivos. Puede seleccionar carpetas predefinidas para el cifrado, seleccionar una carpeta manualmente o seleccionar archivos individuales por extensión. Cifrado de disco completo El componente permite cifrar el disco duro mediante el uso de Cifrado de disco de Kaspersky o Cifrado de unidad BitLocker. Cifrado de unidades extraíbles El componente permite proteger datos en unidades extraíbles. Puede utilizar Cifrado de disco completo (FDE) o Cifrado de archivos (FLE). |

Detection and Response

|

Endpoint Detection and Response Optimum Agente integrado para la solución Kaspersky Endpoint Detection and Response Optimum (en lo sucesivo, también denominada "EDR Optimum"). Kaspersky Endpoint Detection and Response es una solución para proteger la infraestructura de TI corporativa contra amenazas cibernéticas avanzadas. Las características de la solución combinan la detección automática de las amenazas con la capacidad para reaccionar a estas amenazas para contrarrestar los ataques avanzados, incluidos nuevos exploits, ransomware, ataques sin archivos, así como métodos que utilizan herramientas legítimas del sistema. Para obtener más información sobre la solución, consulte la Ayuda de Kaspersky Endpoint Detection and Response Optimum. Endpoint Detection and Response Expert Agente integrado para la solución Kaspersky Endpoint Detection and Response Expert (en lo sucesivo, también denominada "EDR Expert"). EDR Expert ofrece más funcionalidades de supervisión y respuesta antes las amenazas que EDR Optimum. Para obtener más información sobre la solución, consulte la Ayuda de Kaspersky Endpoint Detection and Response Expert. Kaspersky Sandbox Agente integrado para la solución Kaspersky Sandbox. La solución Kaspersky Sandbox detecta y bloquea automáticamente las amenazas avanzadas en los equipos. Kaspersky Sandbox analiza el comportamiento de los objetos para detectar la actividad maliciosa y la actividad característica de los ataques dirigidos a la infraestructura de TI de la organización. Kaspersky Sandbox analiza los objetos en servidores especiales con imágenes virtuales implementadas de los sistemas operativos Microsoft Windows (servidores de Kaspersky Sandbox). Para obtener detalles sobre la solución, consulte la Ayuda de Kaspersky Sandbox. Managed Detection and Response Agente integrado para dar soporte a la operación de la solución Kaspersky Managed Detection and Response. La solución Kaspersky Managed Detection and Response (MDR) detecta y analiza automáticamente los incidentes de seguridad en su infraestructura. Para hacerlo, MDR usa datos de telemetría recibidos de puntos de conexión y aprendizaje automático. MDR envía los datos de los incidentes a los expertos de Kaspersky. A continuación, los expertos pueden procesar el incidente y, por ejemplo, agregar una nueva entrada a las bases de datos antivirus. Alternativamente, los expertos pueden emitir recomendaciones sobre el procesamiento del incidente y, por ejemplo, sugerir que se aísle el equipo de la red. Para obtener más detalles sobre el funcionamiento de la solución, consulte la Ayuda de Kaspersky Managed Detection and Response. |

Kit de distribución

El kit de distribución incluye los siguientes paquetes de distribución:

- Cifrado fuerte (AES256)

Este paquete de distribución contiene herramientas criptográficas que implementan el algoritmo de cifrado Estándar de Cifrado Avanzado (AES, Advanced Encryption Standard) con una eficaz longitud de clave de 256 bits.

- Cifrado ligero (AES56)

Este paquete de distribución contiene herramientas criptográficas que implementan el algoritmo de cifrado AES con una eficaz longitud de clave de 56 bits.

Cada paquete de distribución contiene los siguientes archivos:

|

Paquete de instalación de Kaspersky Endpoint Security. |

|

Los archivos necesarios para instalar la aplicación utilizando cualquiera de los métodos disponibles. |

|

Archivo para crear paquetes de instalación para Kaspersky Endpoint Security. |

|

Paquete de instalación del complemento de administración de Kaspersky Endpoint Security para Kaspersky Security Center. |

|

Archivos del paquete de actualización que se utilizan durante la instalación. |

|

Archivos para eliminar software incompatible. |

|

Archivo que contiene una lista de software incompatible. |

|

Archivo donde puede leer los términos de participación en Kaspersky Security Network. |

|

Archivo donde puede leer el Contrato de licencia de usuario final y la Política de privacidad. |

|

Archivo installer.ini que contiene las configuraciones internas del kit de distribución. |

|

Archivo que contiene los archivos necesarios para instalar el complemento web de Kaspersky Endpoint Security. |

No se recomienda cambiar los valores de esta configuración. Si quiere cambiar opciones de instalación, use el archivo setup.ini.

Principio de página

Requisitos de hardware y software

Para asegurarse de que Kaspersky Endpoint Security funcione correctamente, su equipo debe cumplir los siguientes requisitos:

Requisitos mínimos generales:

- 2 GB de espacio libre en disco en la unidad de disco duro;

- CPU:

- Estación de trabajo: 1 GHz;

- Servidor: 1.4 GHz;

- Compatibilidad con el conjunto de instrucciones SSE2.

- RAM:

- Estación de trabajo (x86): 1 GB;

- Estación de trabajo (x64): 2 GB;

- Servidor: 2 GB.

Estaciones de trabajo

Sistemas operativos admitidos en estaciones de trabajo:

- Windows 7 Home / Professional / Ultimate / Enterprise Service Pack 1 o versiones posteriores

- Windows 8 Professional/Enterprise

- Windows 8.1 Professional / Enterprise

- Windows 10 Home / Pro / Pro for Workstations / Education / Enterprise / Enterprise multisesión;

- Windows 11 Home/Pro/Pro for Workstations/Education/Enterprise.

Para más información sobre la compatibilidad con el sistema operativo Microsoft Windows 10, visite la Base de conocimientos del Servicio de soporte técnico.

Para más información sobre la compatibilidad con el sistema operativo Microsoft Windows 11, visite la Base de conocimientos del Servicio de soporte técnico.

Servidores

Kaspersky Endpoint Security admite los componentes principales de la aplicación en equipos con sistema operativo Windows para servidores. Puede utilizar Kaspersky Endpoint Security para Windows en lugar de Kaspersky Security para Windows Server en servidores y clústeres de su organización. La aplicación también es compatible con Core Mode (ver problemas conocidos).

Sistemas operativos admitidos en servidores:

- Windows Small Business Server 2011 Essentials / Standard (64 bits)

Microsoft Small Business Server 2011 Standard (64 bits) solo se admite si está instalado el Service Pack 1 para Microsoft Windows Server 2008 R2

- Windows MultiPoint Server 2011 (64 bits)

- Windows Server 2008 R2 Foundation / Standard / Enterprise / Datacenter Service Pack 1 o versiones posteriores

- Windows Web Server 2008 R2 Service Pack 1 o versiones posteriores;

- Windows Server 2012 Foundation / Essentials / Standard / Datacenter (se incluye Core Mode);

- Windows Server 2012 R2 Foundation / Essentials / Standard / Datacenter (se incluye Core Mode);

- Windows Server 2016 Essentials / Standard / Datacenter (se incluye Core Mode);

- Windows Server 2019 Essentials / Standard / Datacenter (se incluye Core Mode);

- Windows Server 2022 Standard/Datacenter/Datacenter: Azure Edition (se incluye Core Mode).

Para obtener más información sobre el soporte técnico de los sistemas operativos Microsoft Windows Server 2016 y Microsoft Windows Server 2019, consulte la Base de conocimientos del Servicio de soporte técnico.

Para más información sobre la compatibilidad con el sistema operativo Microsoft Windows Server 2022, visite la Base de conocimientos del Servicio de soporte técnico.

Sistemas operativos para servidores no compatibles:

- Windows Server 2003 Standard/Enterprise/Datacenter SP2 o versiones posteriores;

- Windows Server 2003 R2 Foundation/Standard/Enterprise/Datacenter SP2 o versiones posteriores;

- Windows Server 2008 Standard/Enterprise/Datacenter SP2 o versiones posteriores;

- Windows Server 2008 Core Standard/Enterprise/Datacenter SP2 o versiones posteriores;

- Microsoft Small Business Server 2008 Standard/Premium SP2 o versiones posteriores.

Plataformas virtuales

Plataformas virtuales admitidas:

- VMware Workstation 16.2.4;

- VMware ESXi 7.0 Update 3f;

- Microsoft Hyper-V Server 2019;

- Citrix Virtual Apps and Desktops 7 2203;

- Citrix Provisioning 2206;

- Citrix Hypervisor 8.2 LTSR (actualización acumulativa 1).

Servidores de terminales

Tipos de servidores de terminales compatibles:

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2008 R2 SP1;

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2012;

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2012 R2;

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2016;

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2019;

- Servicios de Escritorio remoto de Microsoft basados en Windows Server 2022.

Compatibilidad con Kaspersky Security Center

Kaspersky Endpoint Security es compatible con el funcionamiento de las siguientes versiones de Kaspersky Security Center:

- Kaspersky Security Center 11

- Kaspersky Security Center 12

- Kaspersky Security Center 13

- Kaspersky Security Center 13.1

- Kaspersky Security Center 13.2

- Kaspersky Security Center 13.2.2

- Kaspersky Security Center 14

- Kaspersky Security Center 14.1

- Kaspersky Security Center 14.2

- Kaspersky Security Center Linux 14.2

- Kaspersky Security Center Linux 15

- Kaspersky Security Center Linux 15.1

Comparación de las características disponibles de la aplicación según el tipo de sistema operativo

El conjunto de características disponibles en Kaspersky Endpoint Security depende de si el sistema operativo está diseñado para estaciones de trabajo o para servidores (consulte la siguiente tabla).

Comparación de las características de Kaspersky Endpoint Security

Característica |

Estaciones de trabajo |

Servidores |

|---|---|---|

Protección avanzada contra amenazas |

|

|

Kaspersky Security Network |

|

|

Detección de comportamiento |

|

|

Prevención de exploits |

|

|

Prevención de intrusiones en el host |

|

– |

Motor de reparación |

|

|

Protección básica contra amenazas |

|

|

Protección contra archivos peligrosos |

|

|

Protección contra amenazas web |

|

|

Protección contra amenazas de correo |

|

|

Firewall |

|

|

Protección contra amenazas de red |

|

|

Prevención de ataques BadUSB |

|

|

Protección vía AMSI |

|

|

Controles de seguridad |

|

|

Inspección de registros |

– |

|

Control de aplicaciones |

|

|

Control de dispositivos |

|

|

Control Web |

|

|

Control de anomalías adaptativo |

|

– |

Monitor de integridad de archivos |

– |

|

Cifrado de datos |

|

|

Cifrado de Disco de Kaspersky |

|

– |

Cifrado de Unidad BitLocker |

|

|

Cifrado de archivos |

|

– |

Cifrado de unidades extraíbles |

|

– |

Detection and Response |

|

|

Endpoint Detection and Response Optimum |

|

|

Endpoint Detection and Response Expert |

|

|

Kaspersky Sandbox |

|

|

Managed Detection and Response (MDR) |

|

|

Comparación: disponibilidad de características por herramienta de administración

El conjunto de características disponibles en Kaspersky Endpoint Security depende de la herramienta de administración (consulte la tabla de más abajo).

Para administrar la aplicación, se pueden usar las siguientes consolas de Kaspersky Security Center:

- Consola de administración. Complemento para Microsoft Management Console (MMC) que se instala en la estación de trabajo del administrador.

- Web Console. Componente de Kaspersky Security Center que se instala en el Servidor de administración. Para trabajar con Web Console, utilice el navegador de cualquier equipo que tenga acceso al Servidor de administración.

La aplicación también se puede administrar a través de Kaspersky Security Center Cloud Console. Kaspersky Security Center Cloud Console es la versión en la nube de Kaspersky Security Center. Ello significa que el Servidor de administración y los demás componentes de Kaspersky Security Center están instalados en la infraestructura de nube de Kaspersky. Para más detalles sobre cómo administrar la aplicación con Kaspersky Security Center Cloud Console, consulte la Ayuda de Kaspersky Security Center Cloud Console.

Comparación de las características de Kaspersky Endpoint Security

Característica |

Kaspersky Security Center |

Kaspersky Security Center |

|

|---|---|---|---|

|

Consola de administración |

Web Console |

Cloud Console |

Protección avanzada contra amenazas |

|

|

|

Kaspersky Security Network |

|

|

|

Kaspersky Private Security Network |

|

|

– |

Detección de comportamiento |

|

|

|

Prevención de exploits |

|

|

|

Prevención de intrusiones en el host |

|

|

|

Motor de reparación |

|

|

|

Protección básica contra amenazas |

|

|

|

Protección contra archivos peligrosos |

|

|

|

Protección contra amenazas web |

|

|

|

Protección contra amenazas de correo |

|

|

|

Firewall |

|

|

|

Protección contra amenazas de red |

|

|

|

Prevención de ataques BadUSB |

|

|

|

Protección vía AMSI |

|

|

|

Controles de seguridad |

|

|

|

Inspección de registros |

|

|

|

Control de aplicaciones |

|

|

|

Control de dispositivos |

|

|

|

Control Web |

|

|

|

Control de anomalías adaptativo |

|

|

|

Monitor de integridad de archivos |

|

|

|

Cifrado de datos |

|

|

|

Cifrado de Disco de Kaspersky |

|

|

– |

Cifrado de Unidad BitLocker |

|

|

|

Cifrado de archivos |

|

|

– |

Cifrado de unidades extraíbles |

|

|

– |

Detection and Response |

|

|

|

Endpoint Detection and Response Optimum |

– |

|

|

Endpoint Detection and Response Expert |

– |

– |

|

Kaspersky Sandbox |

– |

|

– |

Managed Detection and Response (MDR) |

|

|

|

Tareas |

|

|

|

Añadir clave |

|

|

|

Cambiar componentes de la aplicación |

|

|

|

Inventario |

|

|

|

Actualización |

|

|

|

Reversión de actualizaciones |

|

|

|

Análisis de malware |

|

|

|

Comprobación de integridad |

|

|

– |

Eliminación de datos |

|

|

|

Administrar cuentas del Agente de autenticación (Cifrado de Disco de Kaspersky) |

|

|

– |

Análisis de IOC (EDR) |

– |

|

|

Mover el archivo a cuarentena (EDR) |

– |

|

|

Obtener archivo (EDR) |

– |

|

|

Eliminar archivo (EDR) |

– |

|

|

Inicio de proceso (EDR) |

– |

|

|

Finalizar proceso (EDR) |

– |

|

|

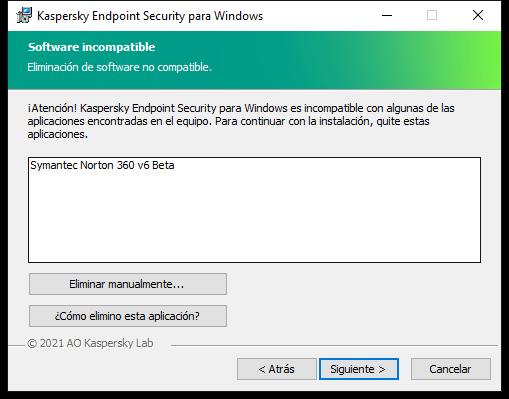

Compatibilidad con otras aplicaciones

Antes de la instalación, Kaspersky Endpoint Security comprueba el equipo para encontrar aplicaciones de Kaspersky. La aplicación también comprueba que no haya software no compatible en el equipo.

Compatibilidad con aplicaciones de terceros

La lista de software incompatible se encuentra en el archivo incompatible.txt, que forma parte del kit de distribución.

![]() DESCARGAR EL ARCHIVO INCOMPATIBLE.TXT

DESCARGAR EL ARCHIVO INCOMPATIBLE.TXT

Compatibilidad con aplicaciones de Kaspersky

Kaspersky Endpoint Security es incompatible con las siguientes aplicaciones de Kaspersky:

- Kaspersky Small Office Security.

- Kaspersky Internet Security.

- Kaspersky Anti-Virus.

- Kaspersky Total Security.

- Kaspersky Safe Kids.

- Kaspersky Free.

- Kaspersky Anti-Ransomware Tool.

- Kaspersky Anti Targeted Attack Platform (incluido el componente Sensor de Endpoint).

- Kaspersky Sandbox (incluida la aplicación Kaspersky Endpoint Agent).

- Kaspersky Endpoint Detection and Response (incluido el componente Sensor de Endpoint).

Si el componente Endpoint Agent se instaló en un equipo con las herramientas de despliegue de otras aplicaciones de Kaspersky, se lo eliminará automáticamente cuando instale Kaspersky Endpoint Security. Sensor de Endpoint y Kaspersky Endpoint Agent pueden instalarse como parte de Kaspersky Endpoint Security; para incluirlos en la instalación, seleccione Endpoint Agent en la lista de componentes de la aplicación.

- Kaspersky Security for Virtualization Light Agent.

- Kaspersky Fraud Prevention para Endpoint.

- Kaspersky Embedded Systems Security.

Si las aplicaciones de Kaspersky de esta lista están instaladas en el equipo, Kaspersky Endpoint Security elimina estas aplicaciones. Espere a que finalice este proceso antes de continuar con la instalación de Kaspersky Endpoint Security.

Omisión de la comprobación de software incompatible

Si Kaspersky Endpoint Security detecta software incompatible en el equipo, no se continuará con la instalación de la aplicación. Para continuar con la instalación, debe eliminar el software incompatible. Sin embargo, si el proveedor del software de terceros indica en su documentación que su software es compatible con plataformas de protección de endpoints (EPP), puede instalar Kaspersky Endpoint Security en un equipo que contenga una aplicación de este proveedor. Por ejemplo, un proveedor de la solución Endpoint Detection and Response (EDR) puede declarar su compatibilidad con sistemas EPP de terceros. Si este es el caso, debe iniciar la instalación de Kaspersky Endpoint Security sin ejecutar una verificación de software incompatible. Para hacerlo, pase los siguientes parámetros al instalador:

SKIPPRODUCTCHECK=1. Deshabilitar la búsqueda de software incompatible. La lista de software incompatible se encuentra en el archivo incompatible.txt, que forma parte del kit de distribución. Si no se fija un valor para este parámetro y se detectan aplicaciones incompatibles, la instalación de Kaspersky Endpoint Security se detendrá.SKIPPRODUCTUNINSTALL=1. Deshabilitar la eliminación automática del software incompatible que se detecte. Si no se fija un valor para este parámetro, Kaspersky Endpoint Security intentará eliminar las aplicaciones incompatibles.CLEANERSIGNCHECK=0. Deshabilitar la verificación de firma digital del software incompatible detectado. Si no se establece este parámetro, la verificación de firmas digitales se deshabilita al implementar la aplicación a través de Kaspersky Security Center. Cuando la aplicación se instala localmente, la verificación de firma digital está habilitada de manera predeterminada.

Puede pasar parámetros en la línea de comando al instalar la aplicación de forma local.

Ejemplo: C:\KES\setup_kes.exe /pEULA=1 /pPRIVACYPOLICY=1 /pKSN=0 /pSKIPPRODUCTCHECK=1 /pSKIPPRODUCTUNINSTALL=1 /p |

Para instalar Kaspersky Endpoint Security de forma remota, debe agregar los parámetros apropiados al archivo de generación del paquete de instalación llamado kes_win.kud en [Configuración] (detalles a continuación). El archivo kes_win.kud está incluido en el kit de distribución.

kes_win.kud

Instalación y eliminación de la aplicación

Kaspersky Endpoint Security se puede instalar en el equipo de varias maneras:

- de manera local, utilizando el Asistente de instalación;

- de manera local, utilizando la línea de comandos;

- de manera remota, a través de Kaspersky Security Center.

- de manera remota, utilizando el Editor de administración de directivas de grupo de Microsoft Windows (para más información, visite el sitio web de soporte técnico de Microsoft);

- de manera remota, utilizando System Center Configuration Manager.

Los parámetros de instalación del programa también pueden configurarse de más de una manera. Cuando se emplea más de un método, Kaspersky Endpoint Security utiliza los valores de configuración de mayor prioridad. El orden de prioridad es el siguiente:

- los valores recibidos del archivo setup.ini,

- los valores recibidos del archivo installer.ini,

- los valores recibidos de la línea de comandos.

Se recomienda cerrar todas las aplicaciones en ejecución antes de iniciar la instalación de Kaspersky Endpoint Security (incluida la instalación remota).

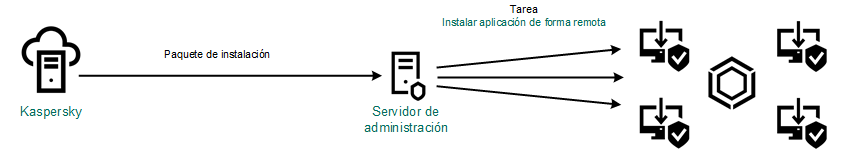

Despliegue mediante Kaspersky Security Center

Kaspersky Endpoint Security puede desplegarse en equipo dentro de una red corporativa de varias maneras. Puede elegir el escenario de despliegue más adecuado para su organización o combinar varios escenarios de despliegue al mismo tiempo. Los principales métodos de despliegue que admite Kaspersky Security Center son los siguientes:

- Instalación de la aplicación utilizando el Asistente de despliegue de protección.

El método de instalación estándar es conveniente si está satisfecho con la configuración predeterminada de Kaspersky Endpoint Security y su organización tiene una infraestructura simple que no requiere configuraciones especiales.

- Instalación de la aplicación mediante la tarea de instalación remota.

Método de instalación universal, que permite configurar los ajustes de Kaspersky Endpoint Security y administrar de manera flexible las tareas de instalación remota. La instalación de Kaspersky Endpoint Security consta de los siguientes pasos:

Kaspersky Security Center también admite otros métodos de instalación de Kaspersky Endpoint Security, como el despliegue dentro de una imagen del sistema operativo. Para obtener más información sobre otros métodos de despliegue, consulte la Ayuda de Kaspersky Security Center.

Instalación estándar de la aplicación

Kaspersky Security Center cuenta con un Asistente de despliegue de la protección, que puede usar para instalar la aplicación en los equipos de la empresa. El Asistente de despliegue de protección incluye las siguientes acciones principales:

- Selección del paquete de instalación de Kaspersky Endpoint Security.

Un paquete de instalación es un conjunto de archivos creados para la instalación remota de una aplicación de Kaspersky mediante Kaspersky Security Center. El paquete de instalación contiene una serie de configuraciones necesarias para instalar la aplicación y ponerla en ejecución inmediatamente después de la instalación. El paquete de instalación se crea utilizando archivos con las extensiones .kpd y .kud incluidas en el kit de distribución de la aplicación. El paquete de instalación de Kaspersky Endpoint Security es común para todas las versiones de Windows y los tipos de arquitectura de procesador compatibles.

- Creación de la tarea Instalar aplicación de forma remota del Servidor de administración de Kaspersky Security Center.

Implementación de Kaspersky Endpoint Security

Cómo ejecutar el Asistente de despliegue de la protección en la Consola de administración (MMC)

Cómo ejecutar el Asistente de despliegue de la protección en Web Console y Cloud Console

Inicio de página

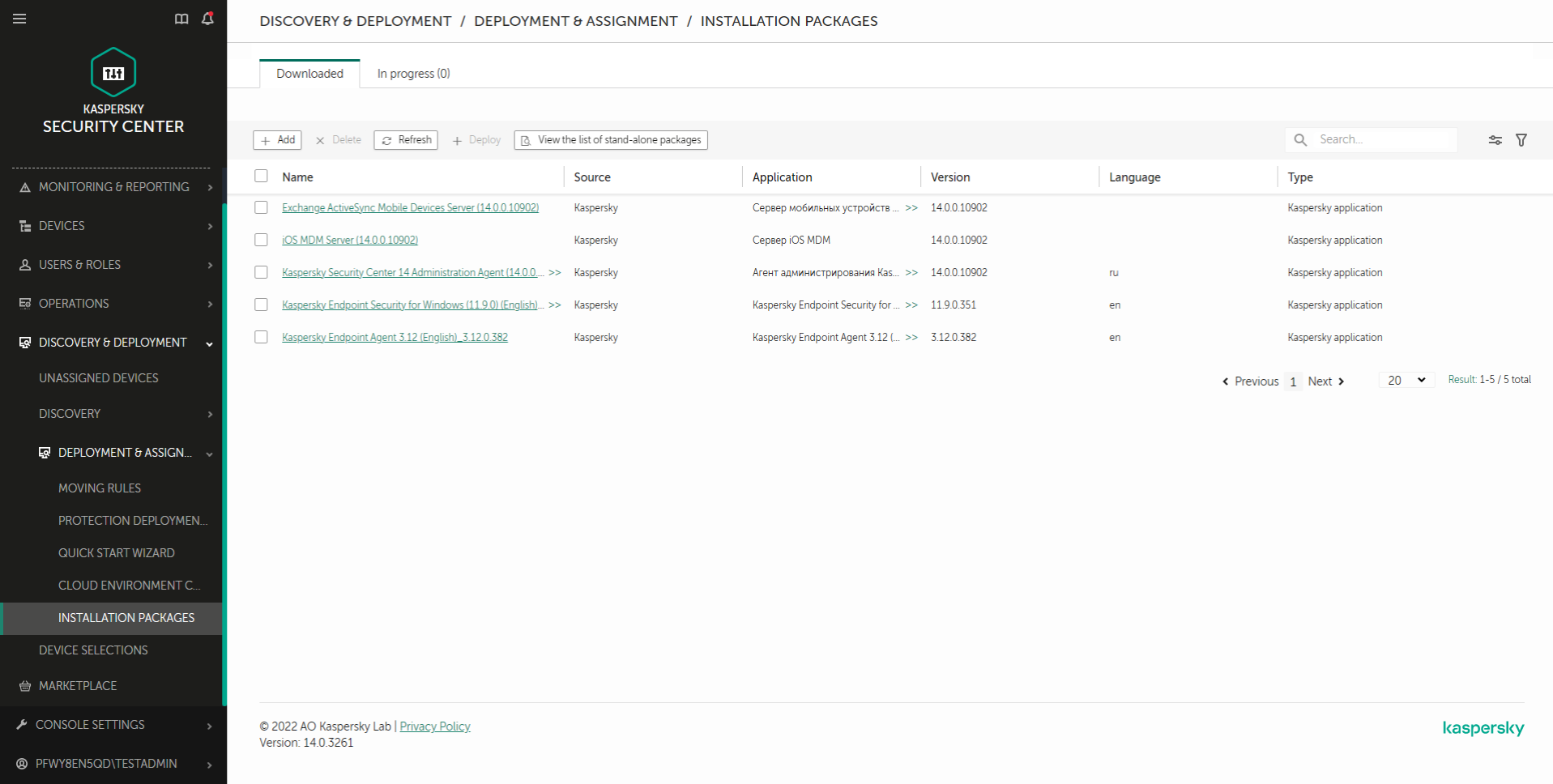

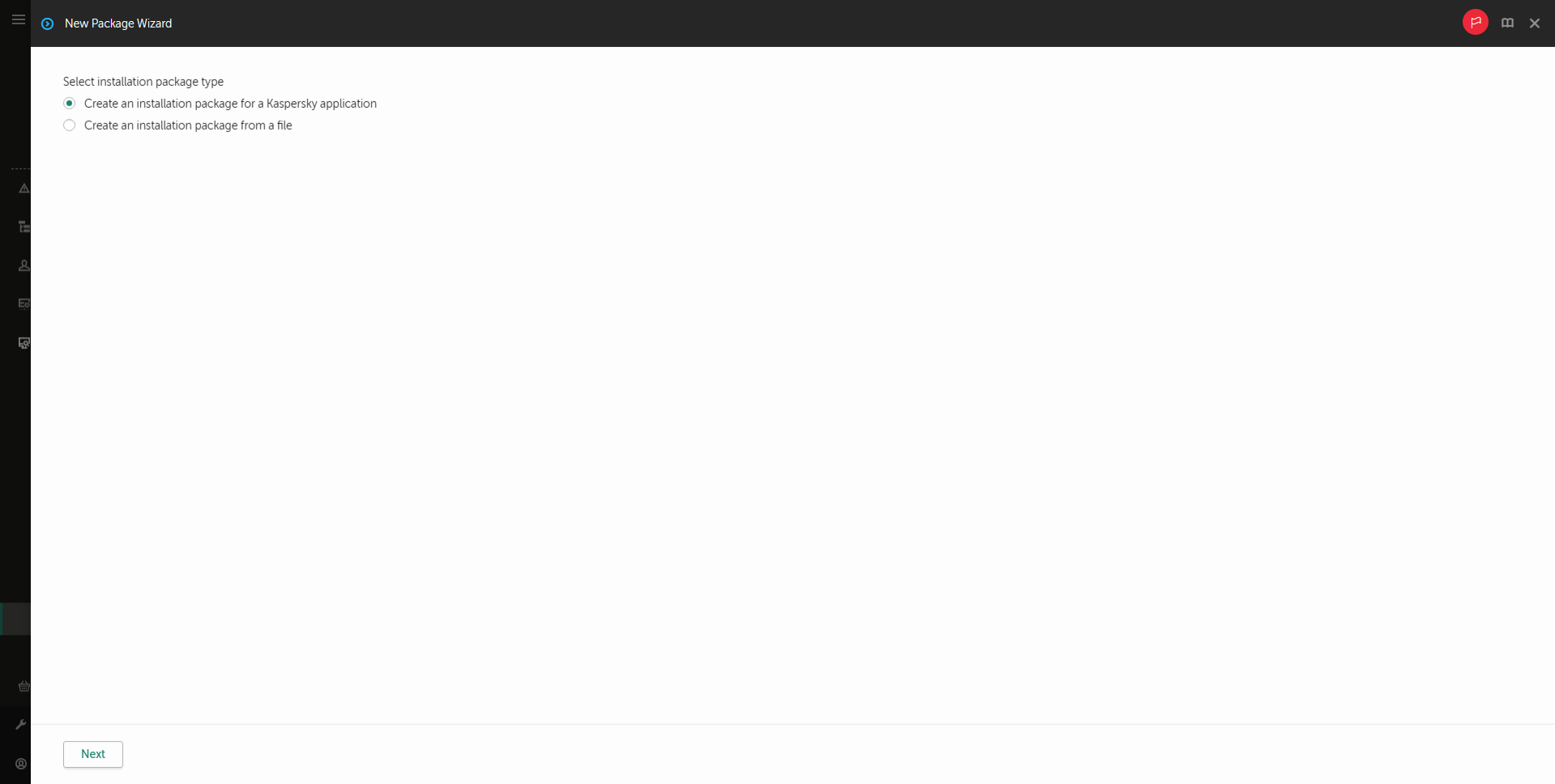

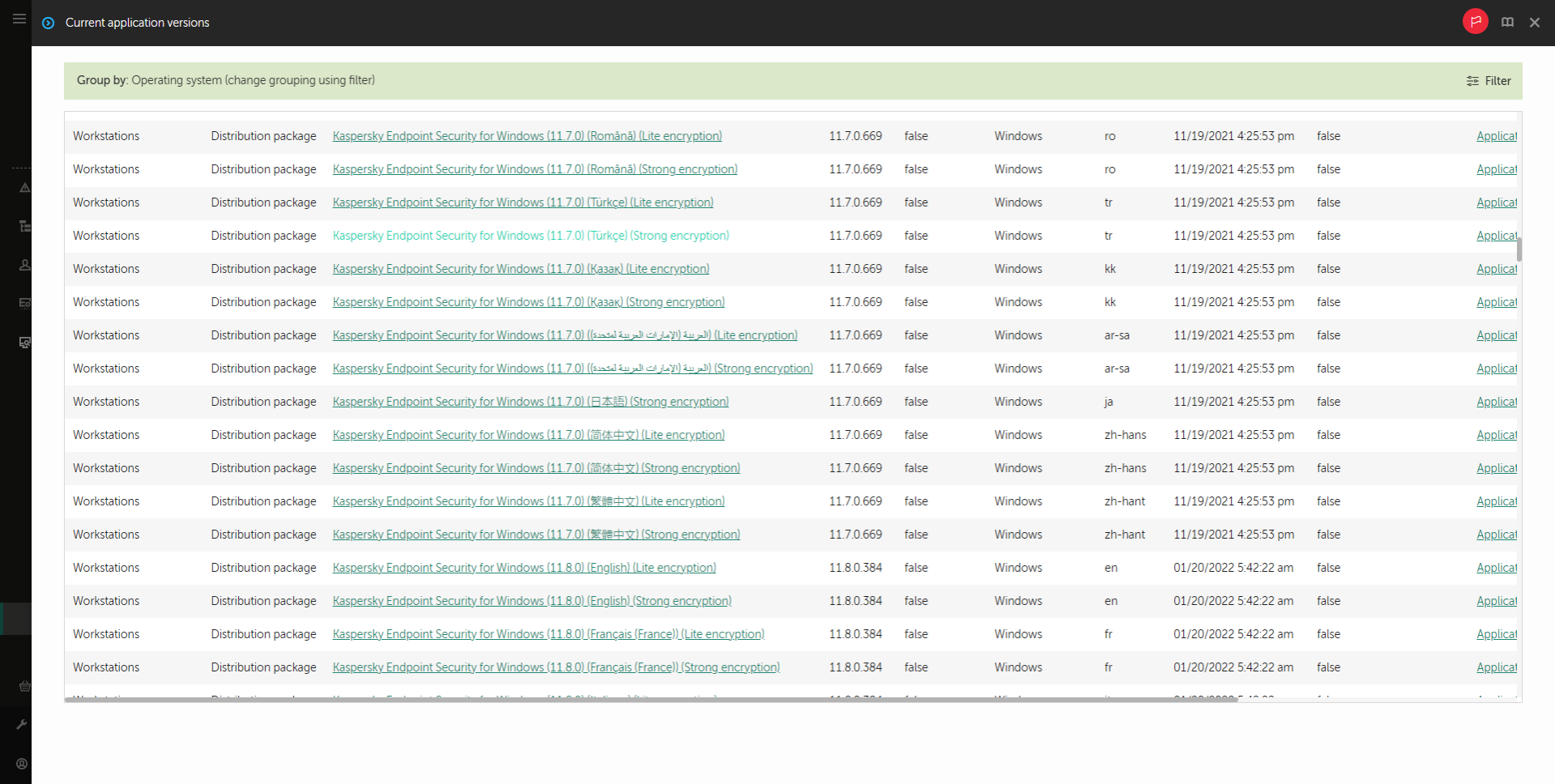

Creación de un paquete de instalación

Un paquete de instalación es un conjunto de archivos creados para la instalación remota de una aplicación de Kaspersky mediante Kaspersky Security Center. El paquete de instalación contiene una serie de configuraciones necesarias para instalar la aplicación y ponerla en ejecución inmediatamente después de la instalación. El paquete de instalación se crea utilizando archivos con las extensiones .kpd y .kud incluidas en el kit de distribución de la aplicación. El paquete de instalación de Kaspersky Endpoint Security es común para todas las versiones de Windows y los tipos de arquitectura de procesador compatibles.

Cómo crear un paquete de instalación en la Consola de administración (MMC)

Cómo crear un paquete de instalación en Web Console y Cloud Console

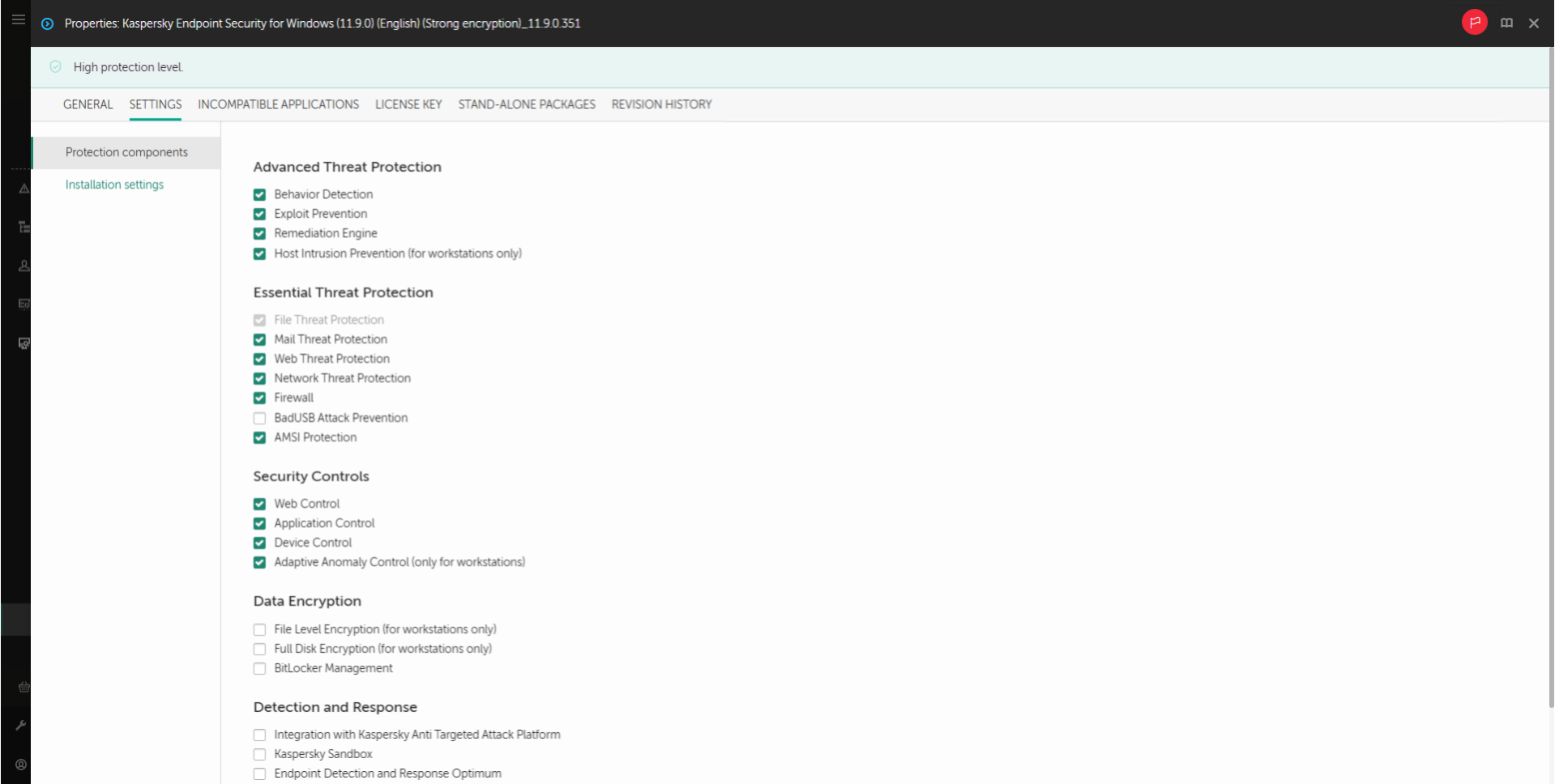

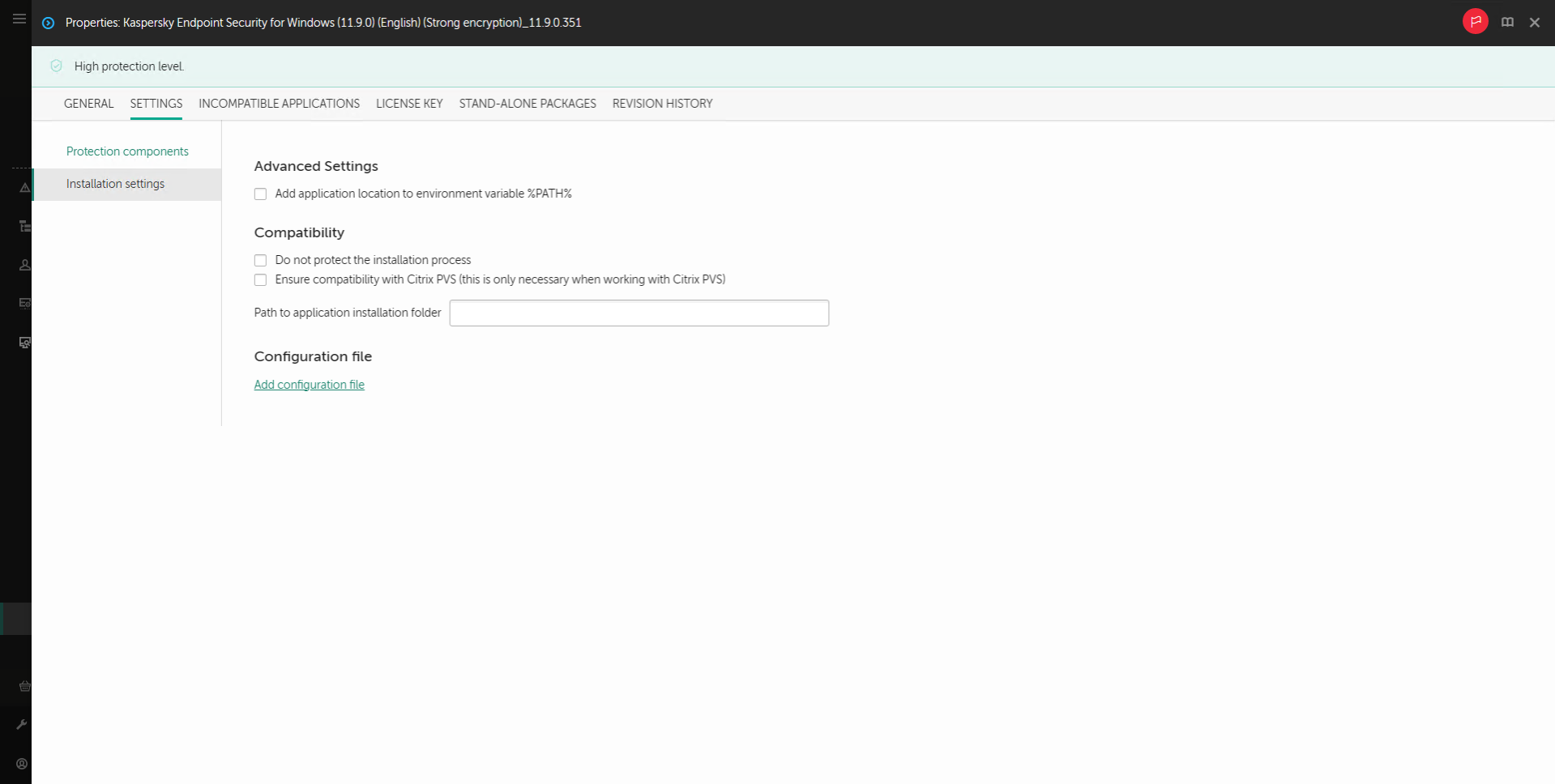

Configuraciones del paquete de instalación

Sección |

Descripción |

|---|---|

Componentes de protección |

En esta sección, puede seleccionar los componentes de la aplicación que estarán disponibles. El conjunto de componentes puede modificarse posteriormente a través de la tarea Cambiar componentes de la aplicación. El componente Prevención de ataques BadUSB, el componente Detection and Response y los componentes de cifrado de datos no se instalan de forma predeterminada. Si desea utilizar estos componentes, puede agregarlos en la configuración del paquete de instalación. Si necesita instalar los componentes de Detection and Response, Kaspersky Endpoint Security admite las siguientes configuraciones:

Kaspersky Endpoint Security verifica la selección de los componentes antes de instalar la aplicación. Si la configuración seleccionada de los componentes de Detection and Response no es compatible, no se puede instalar Kaspersky Endpoint Security. |

Clave de licencia |

En esta sección, puede activar la aplicación. Para activar la aplicación, debe seleccionar una clave de licencia. Antes de hacer eso, debe agregar la clave al Servidor de administración. Para obtener más información sobre cómo agregar una clave al Servidor de administración de Kaspersky Security Center, consulte la Ayuda de Kaspersky Security Center. |

Aplicaciones incompatibles |

Revise detenidamente la lista de aplicaciones incompatibles y permita que se las elimine. Si se instalan aplicaciones incompatibles en el equipo, la instalación de Kaspersky Endpoint Security finaliza con un error. |

Configuración de instalación |

Agregar la ruta del archivo avp.com a la variable del sistema %PATH%. Puede agregar la ruta de instalación a la variable %PATH% para facilitar el uso de la interfaz de línea de comandos. No proteger el proceso de instalación. El mecanismo de protección impide reemplazar el paquete de distribución con una aplicación maliciosa, bloquea el acceso a la carpeta de instalación de Kaspersky Endpoint Security e impide el acceso a la sección del Registro en la que se encuentran las claves de la aplicación. Sin embargo, si no se puede instalar la aplicación (por ejemplo, al realizar una instalación remota con la ayuda de Windows Remote Desktop), se recomienda que desactive la protección del proceso de instalación. Garantizar la compatibilidad con Citrix PVS (solo es necesario cuando se trabaja con Citrix PVS). Puede habilitar el soporte de Citrix Provisioning Services para instalar Kaspersky Endpoint Security en una máquina virtual. Ruta de la carpeta de instalación de la aplicación. Puede cambiar la ruta de instalación de Kaspersky Endpoint Security en un equipo cliente. De manera predeterminada, la aplicación se instala en la carpeta Archivo de configuración. Puede cargar un archivo que defina la configuración de Kaspersky Endpoint Security. Puede crear un archivo de configuración en la interfaz local de la aplicación. |

Actualización de las bases de datos incluidas en el paquete de instalación

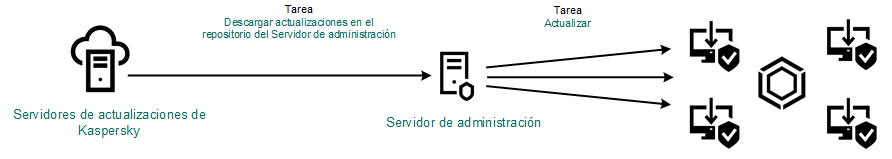

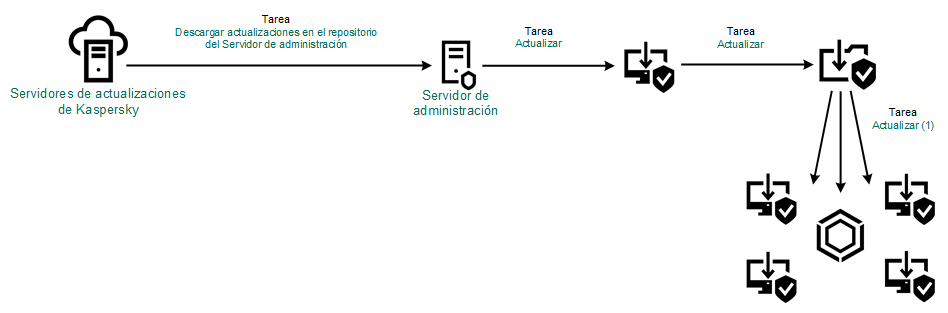

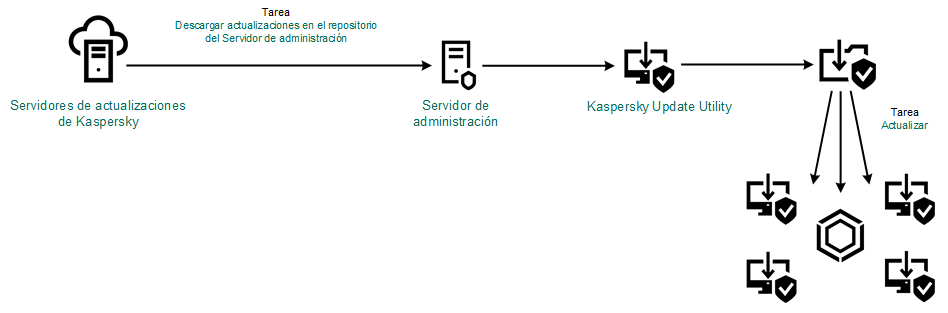

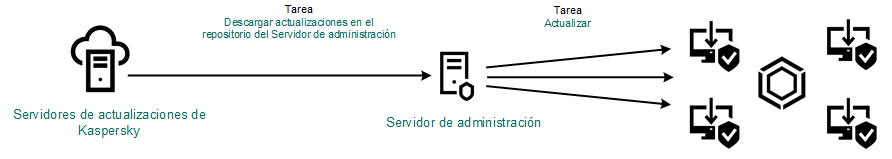

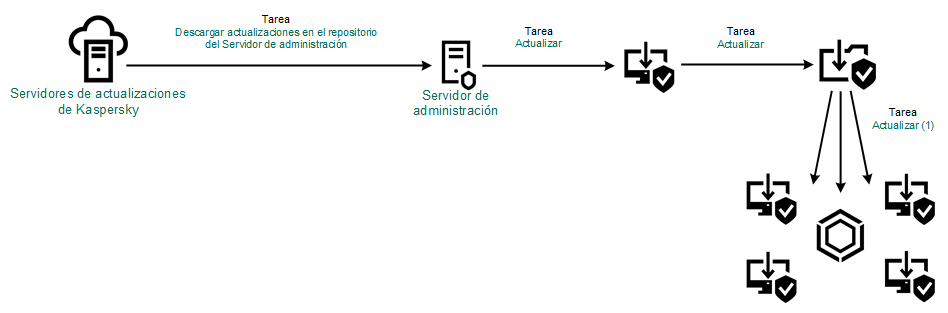

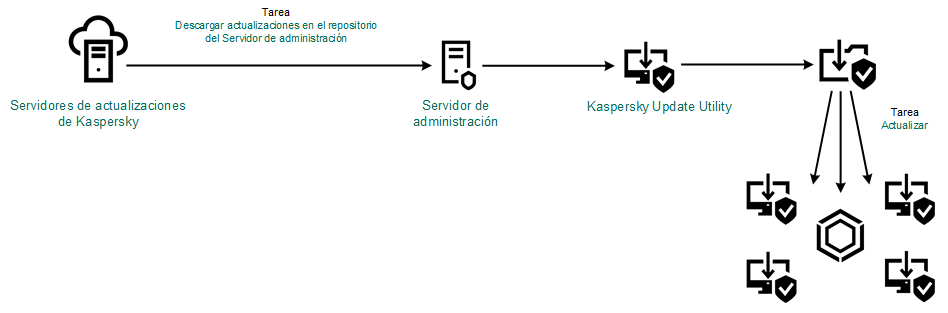

Las bases de datos antivirus incluidas en un paquete de instalación se toman del repositorio del Servidor de administración y son las últimas disponibles al momento de crearse el paquete. Si lo desea, después de crear un paquete de instalación, puede actualizar las bases de datos antivirus que este contiene. Ello ayudará a reducir el volumen de tráfico cuando se las deba actualizar al concluir la instalación de Kaspersky Endpoint Security.

Para actualizar las bases de datos antivirus del repositorio del Servidor de administración, se utiliza una tarea del Servidor de administración llamada Descargar actualizaciones en el repositorio del Servidor de administración. Si necesita más información para actualizar las bases de datos antivirus almacenadas en el repositorio del Servidor de administración, consulte la Ayuda de Kaspersky Security Center.

Para actualizar las bases de datos incluidas en el paquete de instalación, puede usar la Consola de administración o Kaspersky Security Center Web Console. No es posible usar Kaspersky Security Center Cloud Console para este fin.

Cómo actualizar las bases de datos antivirus del paquete de instalación mediante Web Console

Inicio de página

Creación de una tarea de instalación remota

La tarea Instalar aplicación de forma remota está diseñada para instalar Kaspersky Endpoint Security a distancia. Puede usar la tarea Instalar aplicación de forma remota para desplegar el paquete de instalación de la aplicación en todos los equipos de su organización. Antes de comenzar con el despliegue, puede modificar las propiedades del paquete para seleccionar los componentes que estarán disponibles en la aplicación. Puede también actualizar las bases de datos antivirus incluidas en el paquete.

Cómo crear una tarea de instalación remota en la Consola de administración (MMC)

Cómo crear una tarea de instalación remota en Web Console y Cloud Console

Inicio de página

Instalación local a través del Asistente

La interfaz del Asistente de instalación de la aplicación consiste en una secuencia de ventanas correspondiente a los pasos de instalación de la aplicación.

Para instalar la aplicación (o actualizar una versión anterior) con el Asistente de instalación:

- Copie la carpeta del kit de distribución en el equipo del usuario.

- Ejecute setup_kes.exe.

Se inicia el Asistente de instalación.

Preparativos para la instalación

Antes de instalar Kaspersky Endpoint Security en un equipo o actualizarlo desde una versión anterior, se verifican las siguientes condiciones:

- Si hay software incompatible instalado (la lista de software incompatible se encuentra en el archivo incompatible.txt, que forma parte del kit de distribución).

- Si se cumplen los requisitos de hardware y software.

- Si el usuario tiene los derechos necesarios para instalar el producto de software.

Si no se cumple alguno de los requisitos anteriores, se muestra una notificación pertinente en la pantalla. Por ejemplo, una notificación sobre software incompatible (consulte la imagen a continuación).

Eliminación de software incompatible

Si el equipo cumple los requisitos mencionados anteriormente, el Asistente de instalación busca las aplicaciones de Kaspersky que podrían generar conflictos de ejecutarse mientras se está instalando la aplicación. Si se encuentran estas aplicaciones, se le pregunta si desea eliminarlas manualmente.

Si las aplicaciones detectadas incluyen versiones anteriores de Kaspersky Endpoint Security, todos los datos que se pueden migrar (por ejemplo, los datos de activación y la configuración de la aplicación) se conservan y se usan durante la instalación de Kaspersky Endpoint Security 12.0 para Windows, y la versión anterior de la aplicación se elimina automáticamente. Esto se aplica a las siguientes versiones de la aplicación:

- Kaspersky Endpoint Security 11.3.0 para Windows (versión 11.3.0.773)

- Kaspersky Endpoint Security 11.4.0 para Windows (versión 11.4.0.233)

- Kaspersky Endpoint Security 11.5.0 para Windows (versión 11.5.0.590)

- Kaspersky Endpoint Security 11.6.0 para Windows (versión 11.6.0.394)

- Kaspersky Endpoint Security 11.7.0 para Windows (versión 11.7.0.669)

- Kaspersky Endpoint Security 11.8.0 para Windows (versión 11.8.0.384)

- Kaspersky Endpoint Security 11.9.0 para Windows (versión 11.9.0.351)

- Kaspersky Endpoint Security 11.10.0 para Windows (versión 11.10.0.399)

- Kaspersky Endpoint Security 11.11.0 para Windows (versión 11.11.0.452)

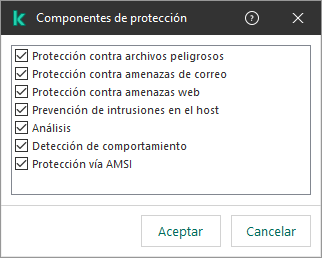

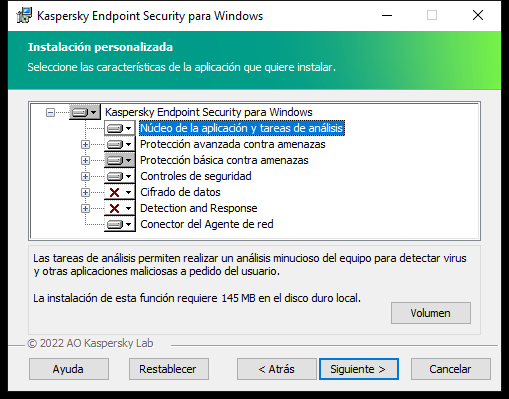

Componentes de Kaspersky Endpoint Security

Durante la instalación, puede seleccionar los componentes de Kaspersky Endpoint Security que desea instalar (consulte la figura a continuación). El componente Protección contra archivos peligrosos es un componente obligatorio que se debe instalar. No puede cancelar su instalación.

Selección de los componentes de la aplicación para instalar

De forma predeterminada, todos los componentes de la aplicación están seleccionados para su instalación, excepto los siguientes:

Una vez que haya instalado la aplicación, podrá modificar la selección de componentes disponibles. Para ello, deberá ejecutar el Asistente de instalación nuevamente y seleccionar la opción que permite cambiar los componentes disponibles.

Si necesita instalar los componentes de Detection and Response, Kaspersky Endpoint Security admite las siguientes configuraciones:

- Solo Endpoint Detection and Response Optimum

- Solo Endpoint Detection and Response Expert

- Solo Kaspersky Sandbox

- Endpoint Detection and Response Optimum y Kaspersky Sandbox

- Endpoint Detection and Response Expert y Kaspersky Sandbox

Kaspersky Endpoint Security verifica la selección de los componentes antes de instalar la aplicación. Si la configuración seleccionada de los componentes de Detection and Response no es compatible, no se puede instalar Kaspersky Endpoint Security.

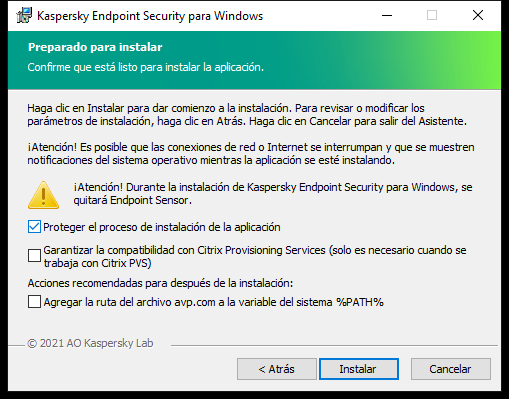

La configuración avanzada

Configuración avanzada de la instalación de la aplicación

Proteger el proceso de instalación de la aplicación. El mecanismo de protección impide reemplazar el paquete de distribución con una aplicación maliciosa, bloquea el acceso a la carpeta de instalación de Kaspersky Endpoint Security e impide el acceso a la sección del Registro en la que se encuentran las claves de la aplicación. Sin embargo, si no se puede instalar la aplicación (por ejemplo, al realizar una instalación remota con la ayuda de Windows Remote Desktop), se recomienda que desactive la protección del proceso de instalación.

Garantizar la compatibilidad con Citrix PVS (solo es necesario cuando se trabaja con Citrix PVS). Puede habilitar el soporte de Citrix Provisioning Services para instalar Kaspersky Endpoint Security en una máquina virtual.

Agregar la ruta del archivo avp.com a la variable del sistema %PATH%. Puede agregar la ruta de instalación a la variable %PATH% para facilitar el uso de la interfaz de línea de comandos.

Inicio de página

Instalación remota de la aplicación con System Center Configuration Manager

Estas instrucciones corresponden a System Center Configuration Manager 2012 R2.

Para instalar la aplicación en forma remota con System Center Configuration Manager:

- Abra la consola del Administrador de configuración.

- En la parte derecha de la consola, en el bloque Administración de aplicaciones, seleccione Paquetes.

- En la parte superior de la consola en el panel de control, haga clic en el botón Crear paquete.

Se iniciará el Asistente de nuevo paquete y aplicación.

- En el Asistente de nuevo paquete y aplicación:

- En la sección Paquete:

- En el campo Nombre, ingrese el nombre del paquete de instalación.

- En el campo Carpeta de origen, especifique la ruta a la carpeta que contiene el paquete de distribución de Kaspersky Endpoint Security.

- En la sección Tipo de aplicación, seleccione la opción Programa estándar.

- En la sección Programa estándar:

- En el campo Nombre, ingrese el nombre único correspondiente al paquete de instalación (por ejemplo: el nombre de la aplicación, incluida la versión).

- En el campo Línea de comandos, especifique las opciones de instalación de Kaspersky Endpoint Security desde la línea de comandos.

- Haga clic en el botón Examinar para especificar la ruta al archivo ejecutable de la aplicación.

- Asegúrese de que la lista Modo de ejecución tenga el elemento Ejecutar con derechos administrativos seleccionado.

- En la sección Requisitos:

- Seleccione la casilla Ejecutar otro programa primero si quiere que se inicie otra aplicación antes de instalar Kaspersky Endpoint Security.

Seleccione la aplicación en la lista desplegable Aplicación o especifique la ruta al archivo ejecutable de esta aplicación con el botón Examinar.

- Seleccione la opción Este programa solo puede ejecutarse en las plataformas especificadas en el bloque Requisitos de la plataforma si quiere que la aplicación se instale solo en los sistemas operativos especificados.

En la lista de abajo, seleccione las casillas que se encuentran frente a los sistema operativos en los que se instalará Kaspersky Endpoint Security.

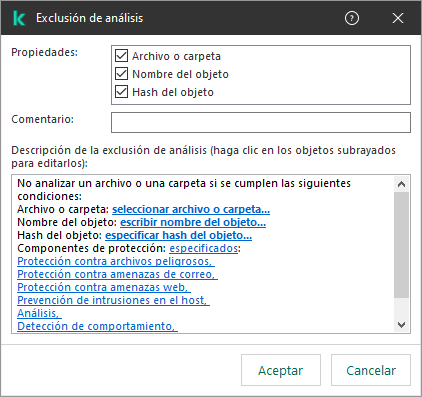

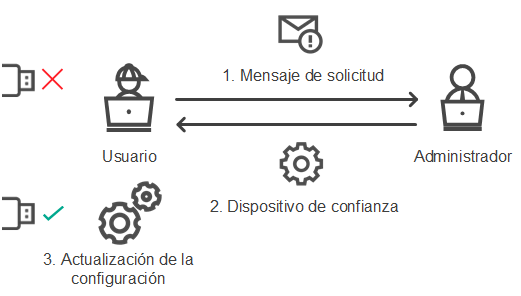

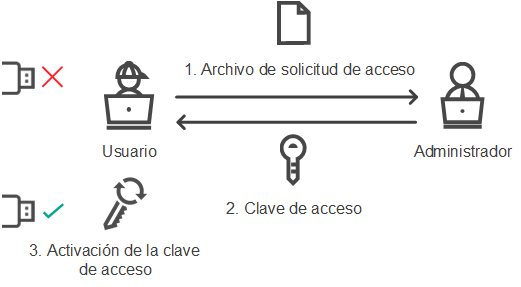

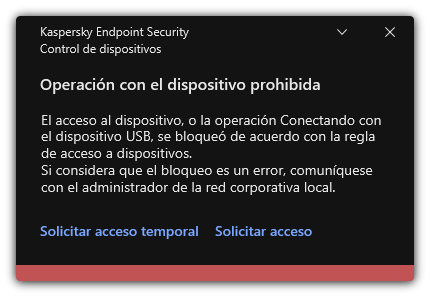

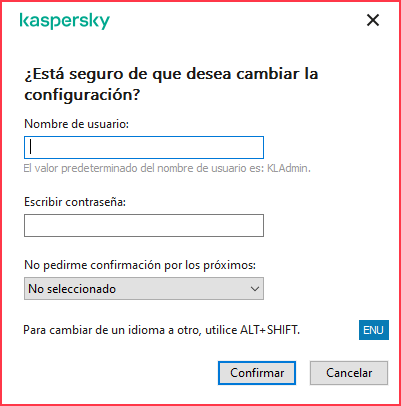

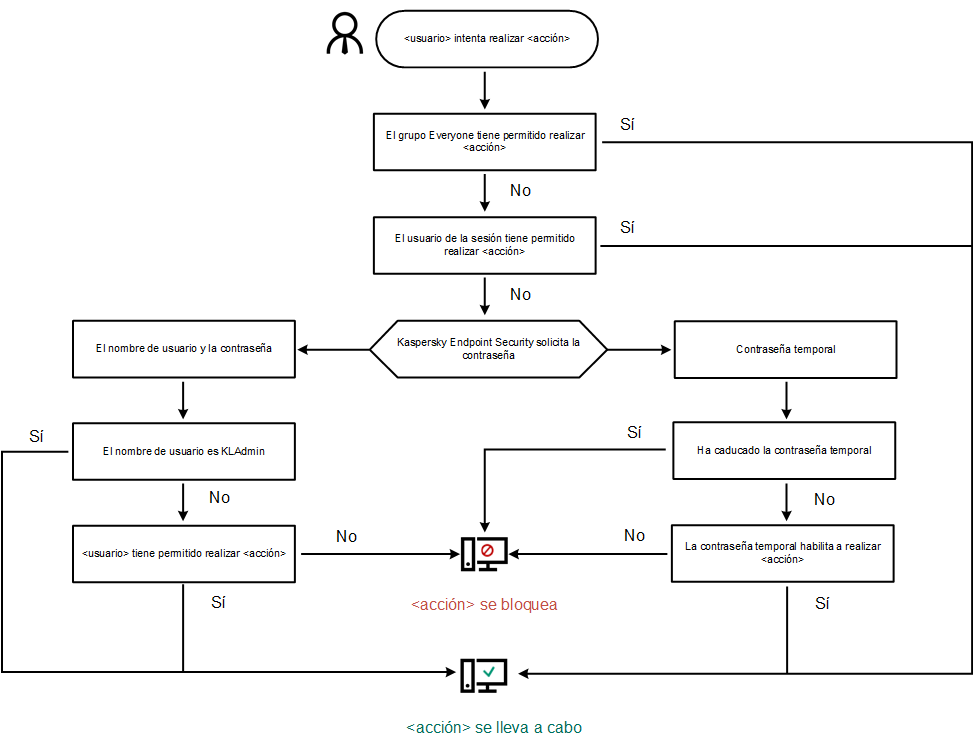

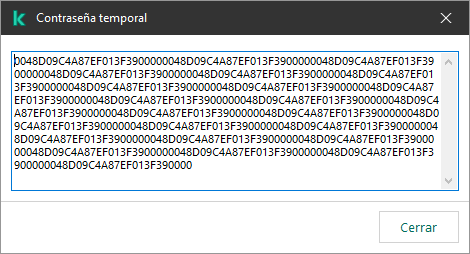

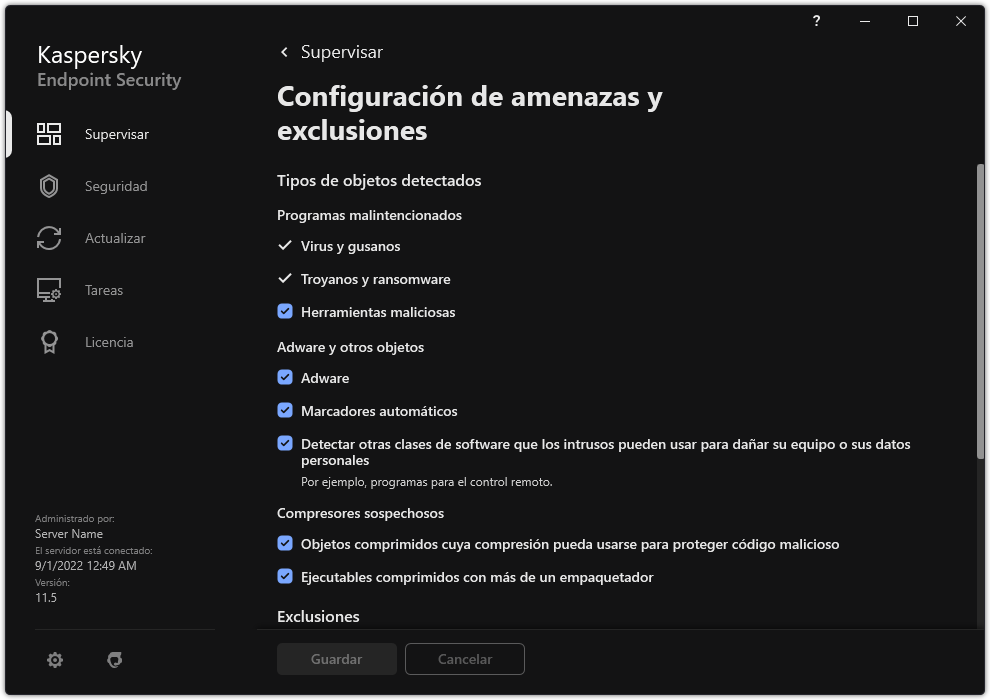

Este paso es opcional.