Índice

- Sobre o Kaspersky Endpoint Security 10 Service Pack 2 for Windows

- Instalar e remover o aplicativo

- Instalar o aplicativo

- Sobre as formas de instalação do aplicativo

- Instalar o aplicativo usando o Assistente de Instalação

- Etapa 1. Garantir que o computador atenda aos requisitos de instalação

- Etapa 2. Página de boas-vindas do procedimento de instalação

- Etapa 3. Visualizar o Contrato de Licença

- Etapa 4. Selecionar o tipo de instalação

- Etapa 5. Selecionar componentes do aplicativo a serem instalados

- Etapa 6. Selecionar a pasta de destino

- Etapa 7. Adicionar exclusões de verificação de vírus

- Etapa 8. Preparar a instalação do aplicativo

- Etapa 9. Instalação do aplicativo

- Instalar o aplicativo a partir da linha de comando

- Instalar remotamente o aplicativo usando o System Center Configuration Manager

- Descrição das configurações de instalação do arquivo setup.ini

- Assistente de Configuração Inicial

- Sobre as formas de atualização de uma versão antiga do aplicativo

- Remover o aplicativo

- Instalar o aplicativo

- Interface do aplicativo

- Licenciamento do aplicativo

- Sobre o Contrato de Licença do Usuário Final

- Sobre a licença

- Sobre o certificado de licença

- Sobre a assinatura

- Sobre o código de ativação

- Sobre a chave

- Sobre o arquivo de chave

- Sobre o fornecimento de dados

- Exibir informações da licença

- Comprar uma licença

- Renovar uma licença

- Renovar a assinatura

- Visitar o site do provedor de serviço

- Sobre os métodos de ativação do aplicativo

- Iniciar e interromper o aplicativo

- Proteger o sistema de arquivos do computador. Antivírus de Arquivos

- Sobre o Antivírus de Arquivos

- Ativar e desativar o Antivírus de Arquivos

- Pausar automaticamente Antivírus de Arquivos

- Configurar Antivírus de Arquivos

- Como alterar o nível de segurança

- Alterar a ação do Antivírus de Arquivos executada em arquivos infectados

- Editar o escopo de proteção do Antivírus de Arquivos.

- Usar o Analisador Heurístico com Antivírus de Arquivos

- Usar tecnologias de verificação na operação do Antivírus de Arquivos

- Otimizar a verificação do arquivo

- Verificar arquivos compostos

- Alterar o modo de verificação

- Proteção de e-mail. Antivírus de E-mail

- Proteção do computador na Internet. Antivírus da Web

- Proteção do tráfego do cliente de MI. Antivírus de MI

- Inspetor do Sistema

- Firewall

- Bloqueio de Ataque de Rede

- Prevenção contra ataque BadUSB

- Controle de Inicialização de Aplicativo

- Sobre o Controle de Inicialização de Aplicativo

- Ativar e desativar o Controle de Inicialização de Aplicativo

- Limitações de funcionalidade do Controle de Inicialização de Aplicativo

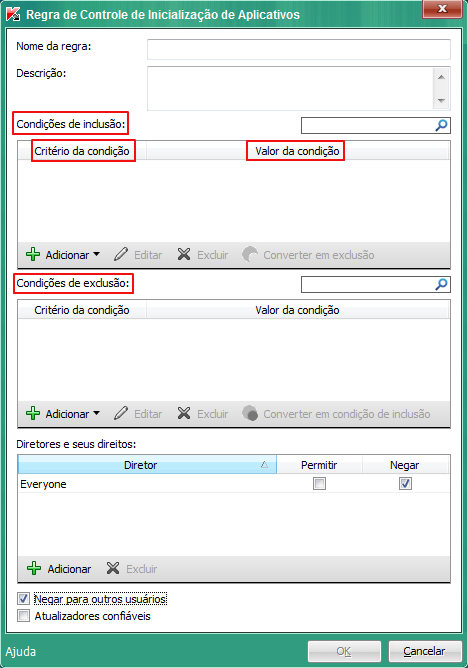

- Sobre as Regras de Controle de Inicialização de Aplicativos

- Gerenciar as Regras de Controle de Inicialização de Aplicativos

- Adicionar e editar uma regra de Controle de Inicialização de Aplicativos

- Adicionar uma condição de acionamento a uma regra de Controle de Inicialização de Aplicativos

- Alterar o status de uma Regra de Controle de Inicialização de Aplicativos

- Testando as Regras de Controle de Inicialização de Aplicativos

- Editar os modelos de mensagem do Controle de Inicialização de Aplicativo

- Sobre os modos de funcionamento do Controle de Inicialização de Aplicativo

- Selecionar o modo do Controle de Inicialização de Aplicativos

- Gerenciar as regras de Controle de Inicialização de Aplicativos usando o Kaspersky Security Center

- Coletar informações sobre aplicativos que estão instalados no computador de usuários

- Criar categorias do aplicativo

- Criar Regras de Controle de Inicialização de Aplicativos usando o Kaspersky Security Center

- Alterar o status de uma Regra de Controle de Inicialização de Aplicativos usando o Kaspersky Security Center

- Controle de Privilégios de Aplicativo

- Sobre o Controle de Privilégios de Aplicativo

- Limitações do controle de dispositivo de áudio e vídeo

- Ativar e desativar o Controle de Privilégios de Aplicativo

- Gerenciar grupos confiáveis de aplicativos

- Gerenciar as regras de controle de aplicativos

- Alterar regras de controle de aplicativos para grupos confiáveis e grupos de aplicativos

- Editar uma regra de controle de aplicativos

- Desativar downloads e atualizações de regras de controle de aplicativos no banco de dados do Kaspersky Security Network

- Desativar a herança de restrições do processo pai

- Excluir ações específicas do aplicativo das regras de controle de aplicativos

- Remover regras de controle de aplicativos desatualizadas

- Proteger os recursos e dados de identidade do sistema operacional

- Monitoramento de Vulnerabilidades

- Controle de Dispositivo

- Sobre o Controle de Dispositivo

- Ativar e desativar o Controle de Dispositivo

- Sobre as regras de acesso a dispositivos e barramento de conexão

- Sobre os dispositivos confiáveis

- Decisões padrão de acesso a dispositivos

- Editar uma regra de acesso de dispositivos

- Adicionar ou excluir registros de eventos

- Adicionar uma rede Wi-Fi à lista confiável

- Editar uma regra de acesso de barramento de conexão

- Ações com dispositivos confiáveis

- Adicionar um dispositivo à lista Confiável a partir da interface do aplicativo

- Adicionar dispositivos à lista Confiável com base no modelo ou ID do dispositivo

- Adicionar dispositivos à lista Confiável com base na máscara da ID do dispositivo

- Configurar acesso do usuário a um dispositivo confiável

- Remover um dispositivo da lista de dispositivos confiáveis

- Editar os modelos de mensagens do Controle de Dispositivo

- Obter acesso a um dispositivo bloqueado

- Criar uma chave para acessar um dispositivo bloqueado usando o Kaspersky Security Center

- Controle da Web

- Sobre o Controle da Web

- Ativar e desativar o Controle da Web

- Categorias de conteúdo de recurso da Web

- Sobre as regras de acesso de recurso da Web

- Ações com regras de acesso de recurso da Web

- Migrar regras de acesso a recursos da Web de versões anteriores do aplicativo

- Exportar e importar a lista de endereços de recurso da Web

- Editar máscaras de endereços de recurso da Web

- Editar modelos de mensagens do Controle da Web

- Sensor de endpoints da KATA

- Criptografia de dados

- Ativar a exibição das configurações de criptografia na política do Kaspersky Security Center

- Sobre a criptografia de dados

- Limitações de funcionalidades da criptografia

- Alterar o algoritmo de criptografia

- Ativar a tecnologia de login único (SSO)

- Considerações especiais da criptografia de arquivos

- Criptografia de arquivos em unidades de computadores locais

- Criptografia de arquivos em unidades de computadores locais

- Formar regras de acesso a arquivos criptografados para aplicativos

- Criptografar arquivos que são criados ou modificados por aplicativos específicos

- Gerar uma regra de descriptografia

- Descriptografar arquivos em unidades de computadores locais

- Criar pacotes criptografados

- Extrair pacotes criptografados

- Criptografia de unidades removíveis

- Criptografia de discos rígidos

- Sobre a criptografia de discos rígidos

- Criptografia de discos rígidos usando a tecnologia Kaspersky Disk Encryption

- Criptografia de discos rígidos usando a tecnologia Criptografia de Unidade de Disco BitLocker

- Criar uma lista de discos rígidos excluídos da criptografia

- Descriptografia de disco rígido

- Gerenciar o Agente de Autenticação

- Usar um token ou cartão inteligente com o Agente de Autenticação

- Editar as mensagens de ajuda do Agente de Autenticação

- O suporte limitado de caracteres nas mensagens de ajuda do Agente de Autenticação

- Selecionar o nível de rastreio do Agente de Autenticação

- Gerenciar contas do Agente de Autenticação

- Adicionar um comando para criar uma conta do Agente de Autenticação

- Adicionar um comando de edição de conta do Agente de Autenticação

- Adicionar um comando para excluir uma conta do Agente de Autenticação

- Restaurar credenciais da conta do Agente de Autenticação

- Responder a uma solicitação de usuário para restaurar credenciais de conta do Agente de Autenticação

- Exibir os detalhes da criptografia de dados

- Gerenciar arquivos criptografados com funcionalidade limitada de criptografia de arquivos

- Trabalhar com dispositivos criptografados quando não há acesso a eles

- Obter acesso a dispositivos criptografados pela interface de aplicativo

- Conceder acesso de usuário a dispositivos criptografados

- Fornecer a um usuário uma chave de recuperação de discos rígidos criptografados com BitLocker

- Criar o arquivo executável do Utilitário de Restauração

- Restaurando o acesso a dispositivos criptografados utilizando o Utilitário de Restauração

- Respondendo a uma solicitação de usuário para restaurar dados em dispositivos criptografados

- Restaurar o acesso a dados criptografados após falha no sistema operacional

- Criar um disco de recuperação do sistema operacional

- Proteção da rede

- Atualizar bancos de dados e módulos do software aplicativo

- Sobre as atualizações do banco de dados e do módulo do aplicativo

- Sobre as fontes de atualização

- Configurações de atualização

- Adicionar uma fonte de atualização

- Selecionar a região do servidor de atualização

- Configurar atualizações de uma pasta compartilhada

- Selecionar o modo de execução da tarefa de atualização

- Executar a tarefa de atualização usando os direitos de uma conta de usuário diferente

- Configurar as atualizações dos módulos do aplicativo

- Iniciar e interromper a tarefa de atualização

- Reverter a última atualização

- Definir as configurações do servidor proxy

- Verificar o computador

- Sobre as tarefas de verificação

- Iniciar ou interromper uma tarefa de verificação

- Definir as configurações da tarefa de verificação

- Como alterar o nível de segurança

- Alterar a ação a executar em arquivos infectados

- Gerar uma lista de objetos a verificar

- Selecionar o tipo de arquivos a verificar

- Otimizar a verificação do arquivo

- Verificar arquivos compostos

- Usar métodos de verificação

- Usar tecnologias de verificação

- Selecionar o modo de execução da tarefa de verificação

- Iniciar uma tarefa de verificação com uma conta de um usuário diferente

- Verificar unidades removíveis quando conectadas ao computador

- Administrar arquivos não processados

- Verificação de Vulnerabilidades

- Visualizar informações sobre as vulnerabilidades de aplicativos em execução

- Sobre a tarefa de Verificação de Vulnerabilidades

- Iniciar ou interromper a tarefa de Verificação de Vulnerabilidades

- Definir as configurações de Verificação de Vulnerabilidades

- Gerenciar a lista de vulnerabilidades

- Sobre a lista de vulnerabilidades

- Iniciar a tarefa de verificação de vulnerabilidades novamente

- Corrigir uma vulnerabilidade

- Ocultar entradas na lista de vulnerabilidades

- Filtrar a lista de vulnerabilidades por nível de gravidade

- Filtrar a lista de vulnerabilidades por valores de status Corrigido e Oculto

- Verificar a integridade dos módulos do aplicativo

- Gerenciar relatórios

- Serviço de notificações

- Gerenciar a Quarentena e Backup

- Configurações avançadas do aplicativo

- Criar e usar um arquivo de configuração

- Zona confiável

- Sobre a zona confiável

- Criar uma exclusão de verificação

- Modificar uma exclusão de verificação

- Excluir uma exclusão de verificação

- Ativar ou desativar uma exclusão de verificação

- Editar a lista de aplicativos confiáveis

- Ativar e desativar regras da zona confiável para um aplicativo na lista de aplicativos confiáveis

- Usar armazenamento de certificado de sistema confiável

- Autodefesa do Kaspersky Endpoint Security

- Desempenho do Kaspersky Endpoint Security e compatibilidade com outros aplicativos

- Sobre o Desempenho do Kaspersky Endpoint Security e a compatibilidade com outros aplicativos

- Selecionar tipos de objetos detectáveis

- Ativar ou desativar a tecnologia de desinfecção avançada para estações de trabalho

- Ativar ou desativar a tecnologia de desinfecção avançada para servidores de arquivo

- Ativar ou desativar o modo de economia de energia

- Ativar ou desativar a concessão de recursos a outros aplicativos

- Proteção por senha

- Sobre a restrição de acesso ao Kaspersky Endpoint Security

- Ativar e desativar a proteção por senha

- Modificar a senha de acesso do Kaspersky Endpoint Security

- Sobre a utilização de uma senha temporária

- Criar uma senha temporária usando o Console de Administração do Kaspersky Security Center

- Aplicar uma senha temporária na interface do Kaspersky Endpoint Security

- Administração remota do aplicativo através do Kaspersky Security Center

- Participar no Kaspersky Security Network

- Fontes de informação sobre o aplicativo

- Entrar em contato com o Suporte Técnico

- Glossário

- Agente de Autenticação

- Agente de Rede

- Alarme falso

- Análise de Assinaturas

- Análise Heurística

- Arquivo compactado

- Arquivo infectado

- Arquivo infectável

- Arquivo provavelmente infectado

- Assunto de certificado

- Atualização

- Backup

- Banco de dados de endereços da Web maliciosos

- Banco de dados dos endereços da web de phishing

- Bancos de dados do Antivírus

- Certificado

- Certificado de licença

- Chave adicional

- Chave ativa

- Conector do Agente de Rede

- Configurações da tarefa

- Configurações do aplicativo

- Correção

- Desinfecção

- Emissor de certificado

- Escopo da verificação

- Escopo de proteção

- Forma normal de endereço de um recurso da Web

- Gerenciador de Arquivos Portátil

- Grupo de administração

- Impressão digital do certificado

- Lista negra de endereços

- Máscara de arquivo

- Módulo de plataforma confiável

- Módulos do aplicativo

- Mover arquivos para a Quarentena

- Objeto OLE

- Phishing

- Programas maliciosos

- Quarentena

- Serviço de rede

- Servidor de Administração

- Tarefa

- Informações sobre o código de terceiros

- Notificações de marcas comercias

Sobre o Kaspersky Endpoint Security 10 Service Pack 2 for Windows

Esta seção descreve as funções, os componentes e o kit de distribuição do Kaspersky Endpoint Security, e fornece uma lista de requisitos de hardware e software do Kaspersky Endpoint Security.

Novidades

O Kaspersky Endpoint Security 10 Service Pack 2 for Windows oferece os seguintes recursos e melhorias:

- Controle de Inicialização de Aplicativo:

- Suporte a sistemas operacionais de servidor.

- Controle de downloads de módulos DLL e drivers.

- Gerencia a lista de objetos na tarefa de inventário (módulos de DLL e arquivos de script).

- Controle de objetos com base em um novo critério - por atributos de certificados de assinatura digital.

- Gera um relatório sobre inícios de teste de aplicativos bloqueados.

- Suporta dois modos operacionais para Controle de Inicialização de Aplicativo: “Lista negra” e “Lista branca”.

- Usa o hash SHA256 para controlar e inventariar objetos.

- Controla a execução de scripts do interpretador do PowerShell.

- Utiliza armazenamento de certificado de sistema confiável.

- A administração do Microsoft BitLocker ativa a criptografia dos discos rígidos com a ajuda da tecnologia BitLocker da Microsoft:

- Gerenciar remotamente a criptografia.

- Monitorar dispositivos criptografados.

- Criar relatórios de criptografia de dispositivos.

- Restaurar o acesso a dispositivos criptografados.

- Kaspersky Disk Encryption:

- Suporte para entrada das credenciais no ambiente de pré-inicialização do Agente de Autenticação usando um teclado virtual.

- O suporte do modo de criptografia para criptografia somente ocupou espaço em um dispositivo.

- Suporte para criptografia em tablets (MS Surface versões 3 e 4).

- Controle de Privilégios de Aplicativo:

- Controla o acesso de aplicativos para dispositivos de gravação de áudio e vídeo.

- Controle da Web:

- Configura regras de acesso a recursos da Web para categorias adicionais de recursos da Web.

- Controle de Dispositivo:

- Registra eventos associados a exclusão e salvamento de arquivos em dispositivos USB.

- Gera uma lista de redes Wi-Fi confiáveis com base nas seguintes configurações: nome, tipo de criptografia e tipo de autenticação.

- Gerencia direitos de acesso de usuário para operações de leitura e gravação de arquivo em discos CD/DVD.

- Antivírus de E-mail:

- Capaz de excluir e renomear tipos específicos de arquivos dentro de arquivos compactados para verificação pelo Antivírus de e-mail.

- Kaspersky Security Network:

- Exibe o KSN como um motivo de uma decisão quanto ao método de processamento de objeto em relatórios do Kaspersky Endpoint Security e do Kaspersky Security Center.

- Envia uma pergunta ao KSN quanto à reputação de um arquivo selecionado.

- Exibe o status da disponibilidade dos servidores KSN para computadores clientes com o Kaspersky Endpoint Security instalado.

Kit de distribuição

O kit de distribuição do Kaspersky Endpoint Security contém os seguintes arquivos:

- Os arquivos necessários para a instalação do aplicativo usando diversos métodos disponíveis.

- Atualizar arquivos de pacote usados durante a instalação do aplicativo.

- O arquivo klcfginst.msi para a instalação do plug-in de administração do Kaspersky Endpoint Security via Kaspersky Security Center.

- O arquivo ksn_<ID de idioma>.txt, com o qual você pode exibir os termos da participação no Kaspersky Security Network.

- O arquivo license.txt, com o qual você pode exibir o Contrato de Licença de Usuário Final.

- O arquivo incompatible.txt que contém uma lista de software incompatível.

- O arquivo installer.ini que contém as configurações internas do kit de distribuição.

Não se recomenda modificar os valores dessas configurações. Se desejar modificar as opções Instalação, use o arquivo setup.ini.

Você deve descompactar o kit de distribuição para acessar os arquivos.

Início da página

Organizar a proteção do computador

O Kaspersky Endpoint Security oferece proteção abrangente do computador contra vários tipos de ameaças, ataques de rede e de phishing.

Cada tipo de ameaça é processada por um componente exclusivo. É possível ativar e desativar os componentes, como também configurá-los, sem que haja dependência entre eles.

Embora os componentes do aplicativo ofereçam proteção em tempo real, é recomendável verificar o computador regularmente para detectar vírus e outras ameaças. Esta ação é necessária para eliminar a possibilidade de contaminação por malware que não é detectado pelos componentes de proteção devido à existência de um nível de segurança baixo ou por outros motivos.

Para manter o Kaspersky Endpoint Security atualizado, é necessário atualizar os bancos de dados e módulos do aplicativo. O aplicativo é atualizado automaticamente por padrão, mas também é possível atualizar os bancos de dados e módulos do aplicativo manualmente se preferir.

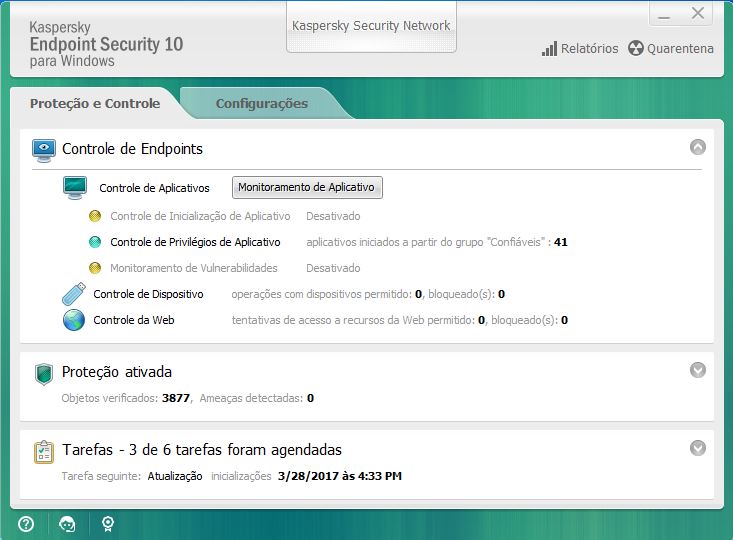

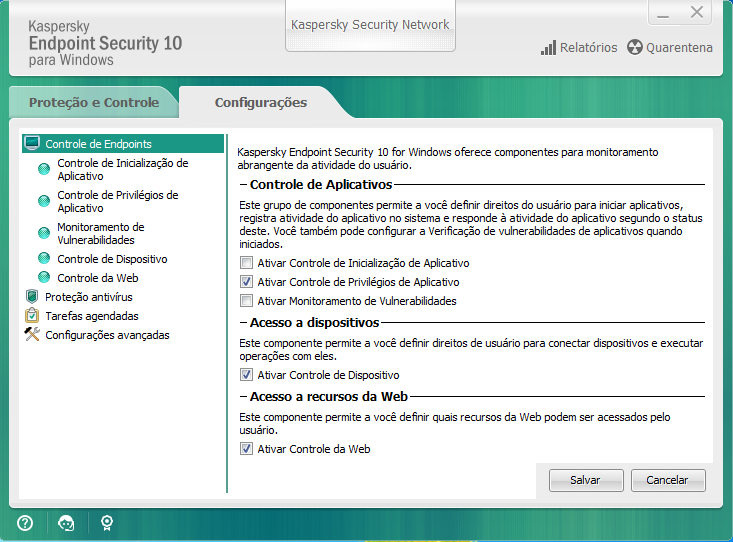

Os seguintes componentes do aplicativo são componentes de controle:

- Controle de Inicialização de Aplicativo. Este componente monitora as tentativas do usuário de iniciar aplicativos e controla a inicialização de aplicativos.

- Controle de Privilégios de Aplicativo. Este componente faz o registro das ações dos aplicativos no sistema operacional e controla a atividade do aplicativo de acordo com o grupo confiável de um aplicativo específico. É especificado um conjunto de regras para cada grupo de aplicativos. Estas regras controlam o acesso de aplicativos aos dados do usuário e aos recursos do sistema operacional. Estes dados incluem os arquivos do usuário (pasta Meus Documentos, cookies, informações sobre as ações do usuário) e arquivos, pastas e chaves de registro que contêm configurações e informações importantes dos aplicativos utilizados com mais frequência.

- Monitoramento de Vulnerabilidades. O componente Monitoramento de Vulnerabilidades executa a verificação de vulnerabilidades, em tempo real, de aplicativos que foram executados ou que estão em execução no computador do usuário.

- Controle de Dispositivo. Este componente permite definir restrições adaptáveis de acesso a dispositivos de armazenamento de dados (como discos rígidos, unidades removíveis, unidades de fita e discos CD e DVD), equipamento de transmissão de dados (como modens), equipamentos de leitura direta (como impressoras) ou interfaces de conexão de dispositivos a computadores (como USB, Bluetooth e Infravermelho).

- Controle da Web. Este componente permite a definição de restrições adaptáveis de acesso a recursos da Web para grupos de usuários diversos.

O processamento dos componentes de controle baseia-se nas seguintes regras:

- Controle de Inicialização de Aplicativo usa Regras de Controle de Inicialização de Aplicativos

- Controle de Privilégios de Aplicativo usa regras de Controle de Aplicativos.

- O Controle de Dispositivo usa regras de acesso a dispositivo e regras de acesso a barramento de conexão.

- O Controle da Web usa regras de acesso a recurso da Web.

A seguir estão os componentes do aplicativo de proteção:

- Antivírus de Arquivos. Este componente protege o sistema de arquivos do computador de infecções. O Antivírus de Arquivos inicia juntamente com o Kaspersky Endpoint Security, permanece ativo na memória do computador e verifica todos os arquivos que são abertos, salvos ou executados no computador, em todas as unidades ativas. O Antivírus de Arquivos intercepta todas as tentativas de acesso a arquivos e verifica o arquivo para detectar vírus e outras ameaças.

- Inspetor do Sistema. Este componente registra a atividade de aplicativos no computador e fornece essa informação a outros componentes, a fim de garantir proteção ideal ao computador.

- Antivírus de E-mail. Este componente verifica as mensagens de e-mail recebidas e enviadas para detectar vírus e outras ameaças.

- Antivírus da Web. Este componente verifica o tráfego que chega ao computador do usuário através dos protocolos HTTP e FTP, e verifica se os URLs estão listados como endereços da Web maliciosos ou de phishing.

- Antivírus de MI. Este componente verifica o tráfego que chega ao computador através dos protocolos de clientes de MI. O componente permite que você use com segurança muitos clientes de MI.

- Firewall. Esse componente protege os dados que estão armazenados no computador e bloqueia a maioria dos tipos de ameaças ao sistema operacional enquanto o computador está conectado à Internet ou a uma rede local. O componente filtra toda a atividade de rede segundo regras de dois tipos: regras de rede para aplicativos e regras de pacote de rede.

- Monitor de Rede. Este componente permite exibir a atividade de rede do computador em tempo real.

- Bloqueio de Ataque de Rede. Este componente examina o tráfego de rede de entrada para detectar atividades típicas de ataques de rede. Ao detectar uma tentativa de ataque de rede ao computador, o Kaspersky Endpoint Security bloqueia a atividade de rede do computador em ataque.

O Kaspersky Endpoint Security disponibiliza as seguintes tarefas:

- Verificação Completa. O Kaspersky Endpoint Security verifica o sistema operacional, incluindo a memória RAM, objetos carregados na inicialização, armazenamento de backup do sistema operacional e todos os discos rígidos e unidades removíveis.

- Verificação Personalizada. O Kaspersky Endpoint Security verifica os objetos que foram selecionados pelo usuário.

- Verificação de Áreas Críticas. O Kaspersky Endpoint Security verifica os objetos carregados na inicialização do sistema operacional, da RAM e de objetos que são alvos de rootkits.

- Atualização. O Kaspersky Endpoint Security baixa bancos de dados e módulos do aplicativo atualizados. A atualização mantém o computador protegido contra os últimos vírus e outras ameaças.

- Verificação de vulnerabilidades. O Kaspersky Endpoint Security verifica o sistema operacional e o software instalado para detectar vulnerabilidades. A verificação garante a detecção e eliminação de possíveis problemas, que invasores podem usar em seu benefício, em tempo hábil.

A funcionalidade de criptografia de arquivos permite que você criptografe arquivos e pastas que estão armazenados nas unidades do computador local. A funcionalidade de criptografia da unidade permite a criptografia de discos rígidos e de unidades removíveis.

Administração remota no Kaspersky Security Center

Com o Kaspersky Security Center, é possível iniciar e encerrar o Kaspersky Endpoint Security de forma remota no computador cliente, e gerenciar e definir remotamente as configurações do aplicativo.

Funções de serviço do aplicativo

O Kaspersky Endpoint Security inclui um número de funções de serviço. As funções do serviço destinam-se a manter o aplicativo atualizado, aumentar sua funcionalidade e ajudar o usuário a operá-lo.

- Relatórios. Durante sua execução, o aplicativo apresenta um relatório de todos seus componentes e tarefas. O relatório contém uma lista de eventos do Kaspersky Endpoint Security e de todas as operações do aplicativo. É possível enviar os relatórios à Kaspersky se houver algum evento, para que os especialistas do Suporte Técnico possam analisar o evento de forma aprofundada.

- Armazenamento de dados. Se o aplicativo detectar arquivos infectados ou provavelmente infectados durante a verificação do computador para detectar vírus e outras ameaças, ele bloqueará estes arquivos. O Kaspersky Endpoint Security coloca os arquivos provavelmente infectados em um local de armazenamento especial, a Quarentena. O Kaspersky Endpoint Security armazena as cópias de arquivos desinfectados e excluídos no Backup. O Kaspersky Endpoint Security move os arquivos que não foram processados por qualquer motivo para a lista de arquivos não processados. Você pode verificar arquivos, restaurar arquivos para as pastas de origem e esvaziar o armazenamento de dados.

- Serviço de notificações. O serviço de notificação mantém o usuário informado sobre o status de proteção atual do computador e da operação do Kaspersky Endpoint Security. As notificações podem ser exibidas na tela ou enviadas por e-mail.

- Kaspersky Security Network. A participação dos usuários no Kaspersky Security Network oferece maior proteção ao computador mediante a coleta de informações, em tempo real, sobre a reputação de arquivos, os recursos da Web e os programas de computador de usuários no mundo todo.

- Licença. A compra de uma licença desbloqueia as funcionalidades completas do aplicativo, fornece acesso às atualizações dos bancos de dados e dos módulos e ao suporte por telefone ou por e-mail em problemas relacionados à instalação, configuração e utilização do aplicativo.

- Suporte. Todos os usuários do Kaspersky Endpoint Security podem entrar em contato com os especialistas do Suporte Técnico para obter ajuda. Você pode enviar uma solicitação através da Minha Conta Kaspersky no site do Suporte Técnico ou receber ajuda da equipe do suporte por meio do telefone.

Se o aplicativo devolver um erro ou travar durante a operação, poderá ser reiniciado automaticamente.

Se o aplicativo encontrar erros recorrentes que fazem com que o aplicativo trave, o aplicativo executa as seguintes operações:

- Desativa as funções de controle e proteção (a funcionalidade de criptografia permanece ativada).

- Notifica o usuário de que as funções foram desativadas.

- Tenta restaurar o aplicativo para um estado funcional após atualizar os bancos de dados de antivírus ou aplicar atualizações do módulo do aplicativo.

O aplicativo recebe informações sobre erros recorrentes e o sistema suspende o uso de algoritmos de fins especiais definidos por peritos da Kaspersky.

Início da página

Requisitos de hardware e software

Para garantir o pleno funcionamento do Kaspersky Endpoint Security, o seu computador deve satisfazer os seguintes requisitos mínimos:

Requisitos gerais mínimos:

- 2 GB de espaço livre no disco rígido

- Processador com uma velocidade de relógio de 1 GHz (que dá suporte ao conjunto de instruções SSE2)

- RAM:

- 1 GB (para sistemas operacionais de 32 bits)

- 2 GB (para sistemas operacionais de 64 bits)

Sistemas operacionais compatíveis para computadores pessoais:

- Windows 7 Home / Professional / Ultimate / Enterprise Service Pack 1 ou posterior;

- Windows 8 Professional / Enterprise;

- Windows 8.1 Professional / Enterprise;

- Windows 10 Home / Pro / Education / Enterprise.

Para obter detalhes sobre o suporte do sistema operacional Microsoft Windows 10, consulte a Base de Conhecimento do Suporte Técnico.

Sistemas operacionais para servidores de arquivos com suporte:

- Windows Small Business Server 2008 Standard / Premium (64 bits);

- Windows Small Business Server 2011 Essentials / Standard (64 bits);

- Windows MultiPoint Server 2011 (64 bits);

- Windows Server 2008 Standard / Enterprise / Datacenter Service Pack 2 ou posterior;

- Windows Server 2008 R2 Foundation / Standard / Enterprise / Datacenter Service Pack 1 ou posterior;

- Windows Server 2012 Foundation / Essentials / Standard / Datacenter;

- Windows Server 2012 R2 Foundation / Essentials / Standard / Datacenter;

- Windows Server 2016 Essentials / Standard / Datacenter;

- Windows Server 2019 Essentials / Standard / Datacenter.

Para obter detalhes sobre o suporte dos sistemas operacionais Microsoft Windows Server 2016 e Microsoft Windows Server 2019, consulte a Base de Conhecimento do Suporte Técnico.

Início da página

Instalar e remover o aplicativo

Esta seção guia você durante a instalação do Kaspersky Endpoint Security em seu computador, a conclusão da configuração inicial, a atualização a partir de uma versão anterior do aplicativo e a desinstalação do aplicativo do computador.

Instalar o aplicativo

Esta seção descreve como instalar o Kaspersky Endpoint Security no computador e realizar a configuração inicial do aplicativo.

Sobre as formas de instalação do aplicativo

O Kaspersky Endpoint Security 10 for Windows pode ser instalado localmente (diretamente no computador do usuário) ou remotamente a partir da estação de trabalho do administrador.

A instalação local do Kaspersky Endpoint Security 10 for Windows pode ser realizada em um dos seguintes modos:

- Em modo interativo usando o Assistente de instalação de aplicativo.

O modo interativo requer o seu envolvimento no processo de instalação.

- No modo silencioso, por linha de comando.

Após a instalação ter iniciado no modo silencioso, o seu envolvimento no processo de instalação não é necessário.

O aplicativo pode ser instalado remotamente nos computadores em rede utilizando:

- Conjunto de software do Kaspersky Security Center (consultar o Guia de Implementação do Kaspersky Security Center).

- O Editor de Políticas do Grupo do Microsoft Windows (consulte os arquivos de ajuda do sistema operacional).

- System Center Configuration Manager.

Recomendamos fechar todos os aplicativos ativos antes de iniciar a instalação do Kaspersky Endpoint Security (incluindo instalação remota).

Início da página

Instalar o aplicativo usando o Assistente de Instalação

A interface do aplicativo Assistente de Instalação consiste em uma sequência de janelas que correspondem às etapas de instalação do aplicativo. Você pode navegar nas páginas do Assistente de Instalação usando os botões Voltar e Avançar. Para fechar o Assistente de Instalação depois de concluir a tarefa, clique no botão Encerrar. Para interromper o Assistente de Instalação em qualquer momento, clique no botão Cancelar.

Para instalar o aplicativo ou atualizar uma versão anterior usando o Assistente de Instalação:

- Execute o arquivo setup.exe incluído no kit de distribuição.

O Assistente de Instalação inicia.

- Siga as instruções do Assistente de Instalação.

Quando o arquivo setup.exe é iniciado, o Kaspersky Endpoint Security verifica o computador para ver se há algum software incompatível. Por padrão, ao detectar software incompatível, o processo de instalação é interrompido e a lista de aplicativos incompatíveis com o Kaspersky Endpoint Security aparece na tela. Para continuar a instalação, remova esses aplicativos do computador.

Etapa 1. Garantir que o computador atenda aos requisitos de instalação

Antes de instalar o Kaspersky Endpoint Security 10 for Windows em um computador, ou atualizar uma versão anterior do aplicativo, as seguintes condições são verificadas:

- Se o sistema operacional e o service pack atendem aos requisitos de software para instalação de produto.

- Se os requisitos de software foram atendidos.

- Se o usuário tem direitos para instalar o produto de software.

Caso um destes requisitos não seja cumprido, uma notificação é exibida na tela.

Se o computador cumprir os requisitos citados, o Assistente de Instalação busca os aplicativos da Kaspersky que poderiam acarretar conflitos quando executados no mesmo tempo em que o aplicativo é instalado. Caso sejam encontrados tais aplicativos, é solicitado ao usuário que os remova manualmente.

Se os aplicativos detectados incluírem versões anteriores do Kaspersky Endpoint Security, todos os dados que puderem ser migrados (como dados de ativação e configurações do aplicativo) serão conservados e usados durante a instalação do Kaspersky Endpoint Security 10 Service Pack 2 para o Windows, e a versão anterior do aplicativo é automaticamente removida. Isto se aplica às seguintes versões do aplicativo:

- Kaspersky Anti-Virus 6.0 para o Windows Workstations MP4 CF1 / MP4 CF2

- Kaspersky Anti-Virus 6.0 para o Windows Servers MP4 / MP4 CF2

- Kaspersky Endpoint Security 10 Service Pack 1 for Windows

- Kaspersky Endpoint Security 10 Service Pack 1 Versão de Manutenção 1 for Windows

- Kaspersky Endpoint Security 10 Service Pack 1 Versão de Manutenção 2 for Windows

- Kaspersky Endpoint Security 10 Service Pack 1 Versão de Manutenção 3 for Windows

Etapa 2. Página de boas-vindas do procedimento de instalação

Se todos os requisitos do aplicativo forem cumpridos, uma página de boas-vindas aparece após a inicialização do pacote de instalação. A página de boas-vindas anuncia o início a instalação no computador do Kaspersky Endpoint Security.

Para continuar com o Assistente de instalação, clique no botão Avançar.

Início da página

Etapa 3. Visualizar o Contrato de Licença

Nesta etapa, o usuário é aconselhado a visualizar o contrato de licença com a Kaspersky.

Leia com atenção o Contrato de Licença e, caso aceite os termos, marque a caixa de seleção Eu aceito os termos e condições do Contrato de Licença.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 4. Selecionar o tipo de instalação

Nesta etapa, é possível selecionar o tipo mais adequado de instalação do Kaspersky Endpoint Security:

- Instalação básica. Se você selecionar este tipo de instalação, os componentes de proteção, Controle de Privilégio de Aplicativo e o Monitoramento de Vulnerabilidades são instalados no computador com as configurações recomendadas por peritos da Kaspersky.

- Instalação padrão. Se você selecionar este tipo de instalação, os componentes de proteção e controle com configurações recomendadas pela Kaspersky serão instalados no computador.

- Instalação Personalizada. Se você selecionar este tipo da instalação, é instruído a selecionar os componentes para instalar e especificar a pasta de destino do aplicativo.

Este tipo da instalação permite instalar os componentes que não estão incluídos nas instalações básica e padrão.

A instalação padrão está marcada por padrão.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 5. Selecionar componentes do aplicativo a serem instalados

Esta etapa é executada caso você selecione Instalação personalizada do aplicativo.

Nesta etapa, é possível selecionar os componentes do Kaspersky Endpoint Security que você pretende instalar. O Antivírus de Arquivos é um componente obrigatório para instalação. Não é possível cancelar a sua instalação.

Por padrão, todos os componentes de aplicativo são selecionados para a instalação exceto os seguintes componentes:

- Prevenção contra ataque BadUSB.

- Criptografia de unidade.

- Criptografia de Arquivo.

- Gerenciador do Microsoft BitLocker.

- Sensor de endpoints da KATA.

O Gerenciador do Microsoft BitLocker executa as seguintes funções:

- Gerencia a criptografia de BitLocker construída em sistema operacional Windows.

- Configura as definições da política de criptografia e verifica a sua aplicabilidade para o computador gerenciado.

- Inicia a criptografia e os processos de descriptografia.

- Monitora o status da criptografia no computador gerenciado.

- Armazena centralmente as chaves de recuperação no Servidor de administração do Kaspersky Security Center.

O Sensor de endpoints da KATA é um componente do Kaspersky Anti Targeted Attack Platform. Esta solução é destinada para a detecção rápida de ameaças como ataques visados. O componente monitora continuamente processos, conexões da rede ativas e arquivos que são modificados, e retransmite essas informações a Kaspersky Anti Targeted Attack Platform.

Para selecionar um componente para instalar, clique no ícone ao lado do nome do componente para exibir o menu de contexto e selecione O recurso será instalado no disco rígido local. Para obter mais detalhes sobre as tarefas que são executadas pelo componente selecionado e sobre o tamanho em disco necessário para instalá-lo, consulte a parte final da página atual do Assistente de Instalação.

Para visualizar informações detalhadas sobre o espaço disponível nos discos rígidos locais, clique no botão Volume. As informações são exibidas na janela Espaço em disco disponível que é aberta.

Para cancelar a instalação do componente, selecione a opção O recurso não estará disponível no menu de contexto.

Para regressar à lista de componentes instalados por padrão, clique no botão Redefinir.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 6. Selecionar a pasta de destino

Esta etapa estará disponível se você selecionar a Instalação personalizada do aplicativo.

Nesta etapa, você poderá especificar o caminho para a pasta de destino onde será instalado o aplicativo. Para selecionar a pasta de destino do aplicativo, clique no botão Procurar.

Para consultar as informações sobre o espaço disponível nos discos rígidos locais, clique no botão Volume. As informações aparecem na janela Requisitos de espaço em disco exibida.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 7. Adicionar exclusões de verificação de vírus

Esta etapa estará disponível se você selecionar a Instalação personalizada do aplicativo.

Nesta etapa você pode especificar quais exclusões de verificação de vírus deseja adicionar às configurações do aplicativo.

As caixas de seleção Excluir áreas que são recomendadas pela Microsoft do escopo da verificação de vírus / Excluir áreas recomendadas pela Kaspersky do escopo da verificação de vírus excluem, respectivamente, as áreas que são recomendadas pela Microsoft ou Kaspersky da zona confiável ou as incluem nesta.

Se for selecionada alguma destas caixas de seleção, o Kaspersky Endpoint Security inclui, respectivamente, as áreas que o Microsoft ou a Kaspersky recomendam na zona confiável. O Kaspersky Endpoint Security não verifica estas áreas para detectar vírus e outras ameaças.

A caixa de seleção Excluir áreas que são recomendadas pela Microsoft do escopo da verificação de vírus está disponível quando o Kaspersky Endpoint Security está instalado em um computador que é executado no Microsoft Windows para servidores de arquivo.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 8. Preparar a instalação do aplicativo

Recomenda-se proteger o processo de instalação porque o seu computador pode ser infectado com programas maliciosos que podem interferir na instalação do Kaspersky Endpoint Security 10 for Windows.

Por padrão, a proteção do processo de instalação está ativa.

Caso não seja possível instalar o aplicativo (por exemplo, ao efetuar a instalação remota com ajuda do Windows Remote Desktop), é aconselhável desativar a proteção do processo de instalação. Se este é o caso, anule a instalação e inicie o aplicativo Assistente de instalação novamente. Na etapa “Preparar a instalação do aplicativo”, desmarque a caixa de seleção Proteger o processo de instalação.

A caixa de seleção Assegurar compatibilidade com Citrix PVS ativa/desativa a função que instala drivers no modo de compatibilidade do Citrix PVS.

Marque essa caixa de seleção somente se você estiver trabalhando com Citrix Provisioning Services.

A caixa de seleção Adicionar o caminho para o arquivo avp.com à variável do sistema %PATH% ativa/desativa a opção que adiciona o caminho para o arquivo avp.com para variável de sistema %PATH%.

Se a caixa de seleção estiver marcada, ao iniciar o Kaspersky Endpoint Security, ou alguma de suas tarefas, da linha de comando, não exige que seja inserido o caminho para o arquivo executável. É suficiente inserir o nome do arquivo executável e o comando para iniciar uma tarefa.

Para regressar à etapa anterior do Assistente de instalação, clique no botão Voltar. Para instalar o programa, clique no botão Instalar. Para interromper o Assistente de instalação, clique no botão Cancelar.

As conexões de rede atuais poderão ser interrompidas durante a instalação do aplicativo no computador. A maior parte das conexões da rede terminadas são restauradas depois que a instalação do aplicativo é concluída.

Início da página

Etapa 9. Instalação do aplicativo

A instalação do aplicativo poderá demorar algum tempo. Aguarde até que esteja concluída.

Se está atualizando uma versão anterior do aplicativo, esta etapa também inclui a migração e a remoção das configurações da versão anterior do aplicativo.

Depois de terminar a instalação do Kaspersky Endpoint Security, é iniciado o Assistente de Configuração Inicial.

Início da página

Instalar o aplicativo a partir da linha de comando

O Kaspersky Endpoint Security pode ser instalado a partir da linha de comando em um dos seguintes modos:

- Em modo interativo usando o Assistente de instalação de aplicativo.

- No modo silencioso. Após a instalação ter iniciado no modo silencioso, o seu envolvimento no processo de instalação não é necessário. Para instalar o aplicativo no modo silencioso, use as chaves

/se/qn.

Para instalar o aplicativo ou atualizar a versão do aplicativo:

- Execute o interpretador da linha de comando (cmd.exe) como um administrador.

- Vá até a pasta onde o pacote de distribuição do Kaspersky Endpoint Security está localizado.

- Execute o seguinte comando:

setup_kes.exe /pEULA=1 /pPRIVACYPOLICY=1 [/pKSN=1|0] [/pALLOWREBOOT=1|0] [/pADDLOCAL=<componente>] [/pSKIPPRODUCTCHECK=1|0] [/pSKIPPRODUCTUNINSTALL=1|0] [/pKLLOGIN=<c> /pKLPASSWD=<senha> /pKLPASSWDAREA=<escopo da senha>] [/pENABLETRACES=1|0 /pTRACESLEVEL=<nível de rastreamento>] /sou

msiexec /i <nome do kit de distribuição> EULA=1 PRIVACYPOLICY=1 [KSN=1|0] [ALLOWREBOOT=1|0] [ADDLOCAL=<componente>] [SKIPPRODUCTCHECK=1|0] [SKIPPRODUCTUNINSTALL=1|0] [KLLOGIN=<nível de rastreamento> KLPASSWD=<senha> KLPASSWDAREA=<escopo da senha>] [ENABLETRACES=1|0 TRACESLEVEL=<nível de rastreamento>] /qnEULAAceitação ou rejeição dos termos do Contrato de Licença de Usuário Final. Valores disponíveis:

1– aceitação dos termos do Contrato de Licença do Usuário Final.0– recusa dos termos do Contrato de Licença do Usuário Final.O texto do Contrato de Licença está incluído no kit de distribuição do Kaspersky Endpoint Security. A aceitação dos termos do Contrato de Licença de Usuário Final é necessária para instalar o aplicativo ou para atualizar uma versão do aplicativo.

PRIVACYPOLICYAceitação ou rejeição da Política de Privacidade. Valores disponíveis:

1– aceitação da Política de Privacidade.0– rejeição da Política de Privacidade.O texto da Política de Privacidade está incluído no kit de distribuição do Kaspersky Endpoint Security. Para instalar o aplicativo ou atualizar a versão do aplicativo, aceite a Política de Privacidade.

KSNAcordo ou recusa em participar da Kaspersky Security Network. Se nenhum valor for definido para este parâmetro, o Kaspersky Endpoint Security solicitará a confirmação do seu consentimento ou recusa em participar da KSN quando o Kaspersky Endpoint Security for iniciado pela primeira vez. Valores disponíveis:

1– concordo em participar da KSN.0– não aceito participar da KSN (valor padrão).O pacote de distribuição do Kaspersky Endpoint Security é otimizado para uso com a Kaspersky Security Network. Se você optar por não participar da Kaspersky Security Network, atualize o Kaspersky Endpoint Security assim que a instalação for concluída.

ALLOWREBOOT=1Reinício automático do computador, se necessário após a instalação ou atualização do aplicativo. Se nenhum valor for definido para esse parâmetro, a reinicialização automática do computador é bloqueada.

Não é necessário reiniciar ao instalar o Kaspersky Endpoint Security. A reinicialização será necessária apenas se você precisar remover aplicativos incompatíveis antes da instalação. A reinicialização também poderá ser necessária quando a versão do aplicativo for atualizada.

ADDLOCALSelecione componentes adicionais para instalação. Por padrão, todos os componentes de aplicativo são selecionados para a instalação exceto os seguintes componentes: Prevenção contra ataque BadUSB, Criptografia a Nível de Arquivo, Criptografia Completa do Disco, Gerenciamento do BitLocker e Sensor de Endpoints da KATA. Valores disponíveis:

MSBitLockerFeature. O componente Gerenciador do Microsoft BitLocker está instalado.AntiAPTFeature. O componente sensor de endpoints da KATA é instalado.

SKIPPRODUCTCHECK=1Desativando a verificação de software incompatível. A lista de softwares incompatíveis está disponível no arquivo incompatible.txt que está incluído no kit de distribuição. Se nenhum valor for definido para esse parâmetro e um software incompatível for detectado, a instalação do Kaspersky Endpoint Security será encerrada.

SKIPPRODUCTUNINSTALL=1Desative a remoção automática de software incompatível detectado. Se nenhum valor for definido para esse parâmetro, o Kaspersky Endpoint Security tentará remover o software incompatível.

KLLOGINDefina o nome de usuário para acessar os recursos e configurações do Kaspersky Endpoint Security (o componente Proteção por senha). O nome de usuário é definido junto com as configurações

KLPASSWDeKLPASSWDAREA. O nome do usuário padrão é KLAdmin.KLPASSWDEspecifique uma senha para acessar os recursos e as configurações do Kaspersky Endpoint Security (a senha é especificada em conjunto com os parâmetros de

KLLOGINeKLPASSWDAREA).Se você especificou uma senha mas não especificou um nome de usuário com o parâmetro

KLLOGIN, o nome de usuário KLAdmin é usado por padrão.KLPASSWDAREAEspecifique o escopo da senha para acessar os recursos e as configurações do Kaspersky Endpoint Security. Quando um usuário tenta executar uma ação incluída nesse escopo, o Kaspersky Endpoint Security solicita as credenciais da conta do usuário (parâmetros

KLLOGINeKLPASSWD). Use o caractere ";" para especificar vários valores. Valores disponíveis:SET– modificar as configurações do aplicativo.EXIT– sair do aplicativo.DESPORTEGER– desativar componentes de proteção e interromper tarefas de verificação.REMOVER POLÍTICA– desativar política do Kaspersky Security Center.UNINST– remova o aplicativo do computador.DISCTRL– desativar componentes de controle.REMOVELIC– remover a chave.REPORTS– visualizar relatórios.

ENABLETRACESAtivar ou desativar rastreamentos de aplicativos. Depois que o Kaspersky Endpoint Security inicia, ele salva os arquivos de rastreamento na pasta %ProgramData%/Kaspersky Lab. Valores disponíveis:

1– os rastros do aplicativo são ativados.0– os rastros do aplicativo são desativados (valor padrão).

TRACESLEVELNível de detalhe dos rastreamentos. Valores disponíveis:

100(crítico). Somente mensagens de erro críticas.200(alto). Mensagens sobre todos os erros, incluindo erros fatais.300(diagnóstico). Mensagens sobre todos os erros e uma seleção de mensagens contendo avisos.400(importante). Todos os avisos e mensagens sobre erros ordinários e críticos e uma seleção de mensagens que contêm informações adicionais.500(normal). Todos avisos e mensagens sobre erros comuns e críticos; e também mensagens com informações mais detalhadas sobre a operação do aplicativo em modo normal (valor padrão).600(baixo). Todas as mensagens possíveis.

Exemplo:

setup.exe /pEULA=1 /pPRIVACYPOLICY=1 /pKSN=1 /pALLOWREBOOT=1 /smsiexec /i kes_win.msi EULA=1 PRIVACYPOLICY=1 KSN=1 KLLOGIN=Admin KLPASSWD=Password KLPASSWDAREA=EXIT;DISPOLICY;UNINST /qnsetup.exe /pEULA=1 /pPRIVACYPOLICY=1 /pKSN=1 /pENABLETRACES=1 /pTRACESLEVEL=600 /s

Após a instalação do aplicativo, o Kaspersky Endpoint Security ativa a licença de avaliação, a menos que você indicou um código de ativação no arquivo setup.ini. Uma licença de avaliação geralmente tem um termo curto. Quando a licença de avaliação expira, todos os recursos do aplicativo do Kaspersky Endpoint Security são desativados. Para continuar a usar o aplicativo, é necessário ativar uma licença comercial.

Ao instalar o aplicativo ou ao fazer um upgrade da versão do aplicativo no modo silencioso, o uso dos seguintes arquivos é suportado:

- setup.ini – definições gerais de configuração do aplicativo;

- install.cfg – configurações locais do Kaspersky Endpoint Security;

- setup.reg – chaves do registro.

As chaves de registro do arquivo setup.reg serão gravadas no registro apenas se o valor

setup.regestiver definido para o parâmetroSetupRegno arquivo setup.ini. O arquivo setup.reg é gerado pelos especialistas da Kaspersky. Não é recomendado modificar os conteúdos desse arquivo.

Para aplicar configurações dos arquivos setup.ini, install.cfg e setup.reg, coloque esses arquivos na pasta que contém o pacote de distribuição do Kaspersky Endpoint Security.

Início da página

Instalar remotamente o aplicativo usando o System Center Configuration Manager

Estas instruções aplicam-se ao System Center Configuration Manager 2012 R2.

Para instalar remotamente um aplicativo usando o System Center Configuration Manager:

- Abra o console do Configuration Manager.

- Na parte direita do console, na seção Gerenciamento de aplicativos, selecione Pacotes.

- Na parte superior do console, no painel de comando, clique no botão Criar pacote.

Isto inicia o Novo Assistente de Aplicativos e Pacotes.

- No Novo Assistente de Aplicativos e Pacotes:

- Na seção Pacote:

- No campo Nome, insira o nome do pacote de instalação.

- No campo Pasta de origem, especifique o caminho para a pasta que contém o kit de distribuição do Kaspersky Endpoint Security.

- Na seção Tipo de aplicativo, selecione a opção Aplicativo padrão.

- Na seção Aplicativo padrão:

- No campo Nome, digite o nome exclusivo do pacote de instalação (por exemplo, o nome do aplicativo inclusive a versão).

- No campo Linha de comando, especifique as opções de instalação do Kaspersky Endpoint Security na linha de comando.

- Clique no botão Procurar para especificar o caminho para o arquivo executável do aplicativo.

- Certifique-se de que a lista Modo de execução tenha o item Executar com direitos de administrador selecionado.

- Na seção Requisitos:

- Marque a caixa de seleção Iniciar outro aplicativo primeiro se desejar que um aplicativo diferente seja iniciado antes de instalar o Kaspersky Endpoint Security.

Selecione o aplicativo na lista suspensa Aplicativo ou especifique o caminho para o arquivo executável desse aplicativo clicando no botão Procurar.

- Selecione a opção Este aplicativo pode ser iniciado somente nas plataformas especificadas na seção Requisitos da plataforma se você quiser que o aplicativo seja instalado somente nos sistemas operacionais especificados.

Na lista abaixo, selecione as caixas em frente dos sistemas operacionais nos quais o Kaspersky Endpoint Security será instalado.

Esta etapa é opcional.

- Marque a caixa de seleção Iniciar outro aplicativo primeiro se desejar que um aplicativo diferente seja iniciado antes de instalar o Kaspersky Endpoint Security.

- Na seção Resumo, verifique todos os valores inseridos das configurações e clique em Avançar.

O pacote de instalação criado aparecerá na seção Pacotes na lista de pacotes de instalação disponíveis.

- Na seção Pacote:

- No menu de contexto do pacote de instalação, selecione Implementar.

Isto inicia o Assistente de Implementação.

- No Assistente de Implementação:

- Na seção Geral:

- No campo Software, digite o nome exclusivo do pacote de instalação ou selecione o pacote de instalação na lista clicando no botão Procurar.

- No campo Coleção, digite o nome da coleção de computadores nos quais o aplicativo será instalado ou selecione a coleção clicando no botão Procurar.

- Na seção Contém, adicione pontos de distribuição (para a informação mais detalhada, consulte a documentação de ajuda do System Center Configuration Manager).

- Se necessário, especifique os valores das outras configurações no Assistente de Implementação. Estas configurações são opcionais para a instalação remota do Kaspersky Endpoint Security.

- Na seção Resumo, verifique todos os valores inseridos das configurações e clique em Avançar.

Depois que o Assistente de Implementação for concluído, uma tarefa será criada para a instalação remota do Kaspersky Endpoint Security.

- Na seção Geral:

Descrição das configurações de instalação do arquivo setup.ini

O arquivo setup.ini é usado durante a instalação do aplicativo através da linha de comando ou do Editor de Política de Grupo do Microsoft Windows. Para aplicar as configurações do arquivo setup.ini, coloque esse arquivo na pasta que contém o pacote de distribuição do Kaspersky Endpoint Security.

O arquivo setup.ini consiste nas seguintes seções:

[Instalação]– opções gerais de instalação do aplicativo.[Componentes]– seleção dos componentes do aplicativo a ser instalados. Se nenhum dos componentes for especificado, todos os componentes que estão disponíveis para o sistema operacional são instalados. O Antivírus de Arquivos é um componente obrigatório e é instalado no computador independentemente das configurações indicadas nesta seção.[Tarefas]– seleção de tarefas a serem incluídas na lista de tarefas do Kaspersky Endpoint Security. Se nenhuma tarefa for especificada, todas as tarefas serão incluídas na lista de tarefas do Kaspersky Endpoint Security.

Em alternativa ao valor 1, é possível usar os valores sim, ligado, ativar e ativado.

Em alternativa ao valor 0, é possível usar os valores não, desligado, desativar e desativado.

Configurações do arquivo setup.ini

Seção |

Parâmetro |

Descrição |

|---|---|---|

|

|

Caminho até a pasta de instalação do aplicativo. |

|

|

Código de ativação do Kaspersky Endpoint Security. |

|

|

Aceitação ou rejeição dos termos do Contrato de Licença de Usuário Final. Valores disponíveis:

|

|

|

Aceitação ou rejeição da Política de Privacidade. Valores disponíveis:

|

|

|

Acordo ou recusa em participar da Kaspersky Security Network. Se nenhum valor for definido para este parâmetro, o Kaspersky Endpoint Security solicitará a confirmação do seu consentimento ou recusa em participar da KSN quando o Kaspersky Endpoint Security for iniciado pela primeira vez. Valores disponíveis:

|

|

|

Defina o nome de usuário para acessar os recursos e configurações do Kaspersky Endpoint Security (o componente Proteção por senha). O nome de usuário é definido junto com as configurações |

|

|

Especifique uma senha para acessar os recursos e as configurações do Kaspersky Endpoint Security (a senha é especificada em conjunto com os parâmetros de Se você especificou uma senha mas não especificou um nome de usuário com o parâmetro |

|

|

Especifique o escopo da senha para acessar os recursos e as configurações do Kaspersky Endpoint Security. Quando um usuário tenta executar uma ação incluída nesse escopo, o Kaspersky Endpoint Security solicita as credenciais da conta do usuário (parâmetros

|

|

|

Ativar ou desativar o mecanismo de proteção da instalação do aplicativo. Valores disponíveis:

|

|

|

Reinício automático do computador, se necessário após a instalação ou atualização do aplicativo. Se nenhum valor for definido para esse parâmetro, a reinicialização automática do computador é bloqueada. Não é necessário reiniciar ao instalar o Kaspersky Endpoint Security. A reinicialização será necessária apenas se você precisar remover aplicativos incompatíveis antes da instalação. A reinicialização também poderá ser necessária quando a versão do aplicativo for atualizada. |

|

|

Complemente a variável de sistema %PATH% com o caminho para arquivos executáveis localizados na pasta de configuração do Kaspersky Endpoint Security. Valores disponíveis:

|

|

|

Ative ou desative a proteção do serviço Kaspersky Endpoint Security usando a tecnologia AM-PPL (Antimalware Protected Process Light). Valores disponíveis:

|

|

|

Ativa a gravação das chaves do registro do arquivo setup.reg para o registro. Valor do parâmetro |

|

|

Ativar ou desativar rastreamentos de instalação do aplicativo. O Kaspersky Endpoint Security salva os arquivos de rastreamento na pasta %ProgramData%/Kaspersky Lab. Valores disponíveis:

|

|

|

Nível de detalhe dos rastreamentos. Valores disponíveis:

|

|

|

Instale todos os componentes. Se o valor de parâmetro |

|

|

Antivírus de e-mail. |

|

|

Antivírus de mensagem instantânea. |

|

|

Antivírus da internet. |

|

|

Controle de privilégios do aplicativo. |

|

|

Inspetor do sistema. |

|

|

Firewall. |

|

|

Bloqueio de Ataque de Rede. |

|

|

Controle da Web. |

|

|

Controle de Dispositivo. |

|

|

Controle de Inicialização de Aplicativo. |

|

|

Bibliotecas de Criptografia a Nível de Arquivo. |

|

|

Bibliotecas de Criptografia Completa do Disco. |

|

|

Monitoramento de Vulnerabilidades. |

|

|

Prevenção contra ataque BadUSB. |

|

|

Sensor de endpoints da KATA |

|

|

Gerenciador do Microsoft BitLocker. |

|

|

Conector do Agente de Rede para a administração remota do aplicativo através do Kaspersky Security Center. Valores disponíveis:

|

|

|

Tarefa de Verificação Completa. Valores disponíveis:

|

|

|

Tarefa de Verificação de Áreas Críticas. Valores disponíveis:

|

|

|

Tarefa de atualização. Valores disponíveis:

|

Assistente de Configuração Inicial

O Assistente de Configuração Inicial do Kaspersky Endpoint Security é iniciado no final do procedimento de configuração do aplicativo. O Assistente de Configuração Inicial permite ativar o aplicativo e recolhe informações sobre os aplicativos incluídos no sistema operacional. Esses aplicativos são adicionados à lista de aplicativos confiáveis, cujas ações dentro do sistema operacional não estão sujeitas a nenhuma restrição.

A interface do Assistente de Configuração Inicial é constituída por uma sequência de páginas (etapas). É possível navegar nas janelas do Assistente de Configuração Inicial através dos botões Voltar e Avançar. Para concluir o procedimento do Assistente de Configuração Inicial, clique no botão Encerrar. Para interromper o procedimento do Assistente de Configuração Inicial em qualquer etapa, clique em Cancelar.

Se o Assistente de Configuração Inicial for interrompido por algum motivo, as configurações já especificadas não serão salvas. Na próxima tentativa de utilização do aplicativo, o Assistente de Configuração Inicial será iniciado novamente e você terá que definir as configurações a partir do zero.

Ativar o aplicativo

O aplicativo deve ser ativado em um computador com a data e hora do sistema atuais. Se a data e hora do sistema forem alteradas após a ativação do aplicativo, a chave fica inoperacional. O aplicativo muda para um modo de operação sem atualizações e o Kaspersky Security Network não está disponível. A chave pode ser tornada novamente operacional somente reinstalando o sistema operacional.

Nesta etapa, selecione uma das seguintes opções de ativação do Kaspersky Endpoint Security:

- Ativar com um código de ativação. Para ativar o aplicativo com um código de ativação, selecione esta opção e insira um código de ativação.

- Ativar com arquivo de chave. Selecione esta opção para ativar o aplicativo com um arquivo de chave.

- Ativar a versão de avaliação. Selecione esta opção para ativar a versão de avaliação do aplicativo. O usuário pode utilizar a versão totalmente funcional do aplicativo durante o prazo limitado pela licença da versão de avaliação do aplicativo. Após a expiração da licença, o funcionamento do aplicativo é bloqueado e não é possível ativar novamente a versão de avaliação.

- Ativar mais tarde. Selecione esta opção para ignorar a etapa de ativação do Kaspersky Endpoint Security. O usuário conseguirá usar somente os componentes Antivírus de Arquivos e Firewall. O usuário conseguirá atualizar os bancos de dados de antivírus e módulos do Kaspersky Endpoint Security uma única vez após a instalação. A opção Ativar mais tarde só está disponível na primeira vez que o Assistente de Configuração Inicial é usado, imediatamente após a instalação do aplicativo.

É necessário conexão à Internet para ativar a versão de avaliação do aplicativo ou para ativar o aplicativo com um código de ativação.

Para prosseguir com as etapas seguintes do Assistente de Configuração Inicial, selecione uma opção de ativação e clique no botão Seguinte. Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Início da página

Ativar com um código de ativação

Esta etapa só está disponível quando você ativa o aplicativo com um código de ativação. Esta etapa é ignorada ao ativar a versão de avaliação do aplicativo ou ao ativar o aplicativo com um arquivo de chave.

Nesta etapa, o Kaspersky Endpoint Security envia dados para o servidor de ativação, para verificar o código de ativação inserido:

- Se a verificação do código de ativação tiver êxito, o Assistente de Configuração Inicial avançará automaticamente para a próxima janela.

- Se a verificação do código de ativação falhar, a mensagem correspondente será exibida. Neste caso, você deverá entrar em contato com o fornecedor de software com quem adquiriu a licença do Kaspersky Endpoint Security.

- Se o número de ativações com o código de ativação for excedido, a notificação correspondente será exibida. O Assistente de Configuração Inicial é interrompido e o aplicativo sugere que entre em contato com o Suporte Técnico da Kaspersky.

Para regressar à etapa anterior do Assistente de Configuração Inicial, clique no botão Voltar. Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Início da página

Ativar com um arquivo de chave

Esta etapa só está disponível quando você ativa o aplicativo com um arquivo de chave.

Nesta etapa, especifique o caminho para o arquivo de chave. Para isso, clique no botão Procurar e selecione um arquivo de chave no formulário <ID do arquivo>.key.

Após selecionar o arquivo de chave, serão exibidas as seguintes informações na parte inferior da janela:

- Chave

- Tipo de licença (comercial ou de teste) e o número de computadores abrangidos pela licença

- Data da ativação do aplicativo no computador

- Data de validade da licença

- Funcionalidade do aplicativo disponível nos termos da licença

- Notificações sobre problemas com a chave, caso haja. Por exemplo, a Lista negra de chaves corrompidas.

Para regressar à etapa anterior do Assistente de Configuração Inicial, clique no botão Voltar. Para avançar com o Assistente de Configuração Inicial, clique no botão Avançar. Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Início da página

Selecionar as funções a serem ativadas

Esta etapa só está disponível quando você ativa a versão de avaliação do aplicativo.

Nesta etapa, você pode selecionar a funcionalidade que ficará disponível depois da ativação do aplicativo:

- Instalação básica. Se essa opção for selecionada, somente os componentes de proteção, o Controle de Privilégios de Aplicativo e o Monitoramento de Vulnerabilidades estarão disponíveis após a ativação do aplicativo.

- Instalação padrão. Se esta opção estiver selecionada, apenas componentes de proteção e controle do aplicativo estarão disponíveis após a ativação.

- Instalação completa. Se esta opção for selecionada, todos os componentes instalados, incluindo a funcionalidade de criptografia de dados, estarão disponíveis após a ativação do aplicativo.

Se você tiver selecionado mais componentes do que as licenças adquiridas durante a instalação, depois da ativação do aplicativo, os componentes que estão indisponíveis sob a licença serão instalados mas não estarão operacionais. Se a licença comprada permitir o uso de mais componentes do que os atualmente instalados, após o aplicativo ser ativado, os componentes que não foram instalados serão listados na seção Licenciamento.

A instalação padrão está marcada por padrão.

Para regressar à etapa anterior do Assistente de Configuração Inicial, clique no botão Voltar. Para avançar com o Assistente de Configuração Inicial, clique no botão Avançar. Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Concluir a ativação

Nesta etapa, o Assistente de Configuração Inicial informa sobre a ativação bem-sucedida do Kaspersky Endpoint Security. São fornecidas as seguintes informações sobre a licença:

- Tipo de licença (comercial ou de teste) e o número de computadores abrangidos pela licença

- Data de validade da licença

- Funcionalidade do aplicativo disponível nos termos da licença

Para avançar com o Assistente de Configuração Inicial, clique no botão Avançar. Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Início da página

Analisar o sistema operacional

Nesta etapa, são coletadas informações sobre os aplicativos que estão incluídos no sistema operacional. Esses aplicativos são adicionados à lista de aplicativos confiáveis, cujas ações dentro do sistema operacional não estão sujeitas a nenhuma restrição.

Os restantes aplicativos são analisados após serem iniciados pela primeira vez após a instalação do Kaspersky Endpoint Security.

Para interromper o Assistente de Configuração Inicial, clique no botão Cancelar.

Início da página

Concluir a configuração inicial do aplicativo

A janela do Assistente de Configuração Inicial contém informações sobre a conclusão do processo de instalação do Kaspersky Endpoint Security.

Se você pretender iniciar o Kaspersky Endpoint Security, clique no botão Concluir.

Se você pretender sair do Assistente de Configuração Inicial sem iniciar o Kaspersky Endpoint Security, desmarque a caixa de seleção Iniciar o Kaspersky Endpoint Security 10 for Windows e clique em Concluir.

Início da página

Declaração do Kaspersky Security Network

Nesta etapa, você é convidado a participar no Kaspersky Security Network.

Consulte a Declaração do Kaspersky Security Network:

- Se você aceitar todos dos seus termos, selecione a opção Eu aceito os termos da participação no Kaspersky Security Network na janela do Assistente de Configuração Inicial.

- Se você não aceitar os termos da participação no Kaspersky Security Network, selecione a opção Eu não aceito os termos da participação no Kaspersky Security Network na janela do Assistente de Configuração Inicial.

Para continuar com o Assistente de Configuração Inicial, clique em OK.

Início da página

Sobre as formas de atualização de uma versão antiga do aplicativo

Para atualizar uma versão anterior do aplicativo para o Kaspersky Endpoint Security 10 Service Pack 2 for Windows, descriptografe todos os discos rígidos criptografados.

É possível atualizar os seguintes aplicativos para o Kaspersky Endpoint Security 10 Service Pack 2 for Windows:

- Kaspersky Anti-Virus 6.0 for Windows Workstations MP4 CF1 (compilação 6.0.4.1424)/MP4 CF2 (compilação 6.0.4.1611)

- Kaspersky Anti-Virus 6.0 for Windows Servers MP4 (compilação 6.0.4.1424)/MP4 CF2 (compilação 6.0.4.1611)

- Kaspersky Endpoint Security 10 Service Pack 1 for Windows (compilação 10.2.2.10535)

- Kaspersky Endpoint Security 10 Service Pack 1 Maintenance Release 1 for Windows (compilação 10.2.2.10535(MR1))

- Kaspersky Endpoint Security 10 Service Pack 1 Maintenance Release 2 for Windows (compilação 10.2.4.674)

- Kaspersky Endpoint Security 10 Service Pack 1 Maintenance Release 3 for Windows (compilação 10.2.5.3201).

Quando um dos aplicativos listados anteriormente é atualizado para o Kaspersky Endpoint Security 10 Service Pack 2 for Windows, os conteúdos da Quarentena e Backup não são transferidos.

É possível atualizar a versão antiga do aplicativo da seguinte forma:

- Localmente, no modo interativo, usando o Assistente de instalação de aplicativo.

- Localmente, no modo não interativo, a partir da linha de comando

- Remotamente, com o conjunto de software do Kaspersky Security Center (consulte o Guia de Implementação do Kaspersky Security Center)

- Remotamente através do Editor de Políticas do Grupo do Microsoft Windows (consulte os arquivos de ajuda do sistema operacional)

Ao atualizar uma versão anterior do aplicativo para o Kaspersky Endpoint Security 10 Service Pack 2 for Windows, não é necessário remover a versão anterior do aplicativo. É recomendável fechar todos os aplicativos ativos antes de iniciar a atualização do aplicativo.

Início da página

Remover o aplicativo

Esta seção descreve como remover o Kaspersky Endpoint Security do computador.

Sobre os meios de remoção do aplicativo

A remoção do Kaspersky Endpoint Security deixará o computador e os dados do usuário sem proteção contra ameaças.

Kaspersky Endpoint Security pode ser removido do computador de vários modos:

- Localmente, no modo interativo, usando o Assistente de instalação

- Localmente, no modo não interativo, a partir da linha de comando

- Remotamente, com o conjunto de software do Kaspersky Security Center (consulte o Guia de Implementação do Kaspersky Security Center para mais detalhes)

- Remotamente através do Editor de Políticas do Grupo do Microsoft Windows (consulte os arquivos de ajuda do sistema operacional)

Remover o aplicativo por meio do Assistente de Instalação

Para remover o Kaspersky Endpoint Security usando o Assistente de Instalação:

- No menu Iniciar, selecione Aplicativos → Kaspersky Endpoint Security 10 for Windows → Modificar, Reparar ou Remover.

O Assistente de Instalação inicia.

- Na janela Modificar, Reparar ou Remover o aplicativo do Assistente de Instalação, clique no botão Remover.

- Siga as instruções do Assistente de Instalação.

Etapa 1. Salvar dados do aplicativo para uso futuro

Nesta etapa, você pode especificar quais dos dados usados pelo aplicativo você quer guardar para uso durante a instalação seguinte do aplicativo (por exemplo, instalar uma versão posterior). Se você não especificar nenhum dado, o aplicativo será completamente removido.

Para salvar os dados do aplicativo para uso futuro,

marque as caixas de seleção perto dos tipos de dados que você pretende salvar:

- Dados de ativação – dados que eliminam a necessidade de ativar o aplicativo que você instalar no futuro. O aplicativo é automaticamente ativado sob a licença atual, desde que a licença não tenha expirado no momento da instalação.

- Arquivos de Backup e Quarentena – arquivos que são verificados pelo aplicativo e colocados em Backup ou Quarentena.

Os arquivos de Backup e Quarentena que são salvos após a remoção do aplicativo podem ser acessados somente com a mesma versão do aplicativo usada para salvar esses arquivos.

Se desejar usar objetos de Backup e Quarentena depois de remover o aplicativo, será necessário restaurar estes objetos nos respectivos armazenamentos antes da remoção do aplicativo. Contudo, os especialistas da Kaspersky não recomendam restaurar arquivos do Backup e Quarentena, pois isso poderá danificar o computador.

- Configurações de operação do aplicativo – valores das configurações do aplicativo que são selecionados durante a configuração.

- Armazenamento local das chaves de criptografia – dados que fornecem acesso direto a arquivos e dispositivos que foram criptografados antes da remoção do aplicativo. Os arquivos e unidades criptografados podem ser acessados diretamente após a reinstalação do aplicativo com a funcionalidade de criptografia.

Esta caixa de seleção está selecionada por padrão.

Para continuar com o Assistente de instalação, clique no botão Avançar. Para interromper o Assistente de instalação, clique no botão Cancelar.

Início da página

Etapa 2. Confirmar a remoção do aplicativo

Uma vez que a remoção do aplicativo coloca em risco a segurança do computador, é solicitada a confirmação de que você pretende remover o aplicativo. Para fazê-lo, clique no botão Remover.

Para interromper a remoção do aplicativo em qualquer momento, você pode cancelar esta operação clicando no botão Cancelar.

Início da página

Etapa 3. Remover o aplicativo. Concluir a remoção

Nesta etapa, o Assistente de Instalação remove o aplicativo do computador. Aguarde até que a remoção do aplicativo esteja concluída.

Ao remover o aplicativo, poderá ser necessário reiniciar o sistema operacional. Se você decidir não reiniciar de imediato, a conclusão do procedimento de remoção do aplicativo é adiada até que o sistema operacional seja reiniciado ou até que o computador seja desligado e ligado novamente.

Início da página

Remover o aplicativo a partir da linha de comando

É possível iniciar o processo de desinstalação do aplicativo a partir da linha de comando. A desinstalação é realizada no modo interativo ou silencioso (sem iniciar o Assistente de Instalação do Aplicativo).

Para iniciar o processo de desinstalação do aplicativo no modo interativo,

na linha de comando, digite setup.exe /x ou msiexec.exe /x {7911E943-32CC-45D0-A29C-56E6EF762275}.

O Assistente de Instalação inicia. Siga as instruções do Assistente de Instalação.

Para iniciar o processo de desinstalação do aplicativo no modo silencioso,

na linha de comando, digite setup.exe /s /x ou msiexec.exe /x {7911E943-32CC-45D0-A29C-56E6EF762275} /qn.

Isso inicia o processo de desinstalação de aplicativo no modo silencioso (sem iniciar o Assistente de instalação).

Se a operação de desinstalação do aplicativo for protegida por senha, o nome de usuário e a senha correspondentes devem ser inseridos na linha de comando.

Para remover o aplicativo da linha de comando no modo interativo quando o nome e a senha de usuário para autenticação de remoção, modificação ou reparação do Kaspersky Endpoint Security estiverem definidos,

Na linha de comando, digite setup.exe /pKLLOGIN=<Nome de usuário> /pKLPASSWD=***** /x ou