Contrôle des périphériques

Ce module est disponible si Kaspersky Endpoint Security est installé sur un ordinateur tournant sous le système d'exploitation Windows pour postes de travail. Ce module n'est pas disponible si Kaspersky Endpoint Security a été installé sur un ordinateur tournant sous le système d'exploitation Windows pour serveurs.

Le Contrôle des périphériques gère l'accès des utilisateurs aux périphériques installés ou connectés à l'ordinateur (par exemple, disques durs, caméra ou module Wi-Fi). Cela permet de protéger l'ordinateur contre l'infection lors de la connexion de ces périphériques et de prévenir la perte ou la fuite de données.

Niveaux d'accès aux périphériques

Le Contrôle des périphériques gère l'accès aux niveaux suivants :

- Type de périphérique. Par exemple, imprimantes, disques amovibles, lecteurs CD/DVD.

Vous pouvez configurer l'accès des périphériques de la manière suivante :

- Autoriser :

.

. - Interdire :

.

. - Dépend du bus connexion (excepté Wi-Fi) :

.

. - Interdit, avec des exceptions (seulement Wi-Fi et périphériques portables (MTP)) -

.

.

- Autoriser :

- Bus de connexion. Un bus de connexion est une interface qui permet de connecter des appareils à l'ordinateur (USB, FireWire, etc.). Ainsi, vous pouvez limiter la connexion de tous les périphériques, par exemple, via USB.

Vous pouvez configurer l'accès des périphériques de la manière suivante :

- Autoriser :

.

. - Interdire :

.

.

- Autoriser :

- Périph. de confiance Les Périphériques de confiance sont les périphériques que les utilisateurs définis dans les paramètres du périphérique de confiance peuvent accéder librement à tout moment.

Vous pouvez ajouter des périphériques de confiance selon les données suivantes :

- Périphériques en fonction de l'identificateur. Chaque périphérique possède un identifiant unique (en anglais, Hardware ID - HWID). Vous pouvez consulter l'identificateur dans les propriétés du périphérique à l'aide des outils du système d'exploitation. Exemple d'identifiant de périphérique :

SCSI\CDROM&VEN_NECVMWAR&PROD_VMWARE_SATA_CD00\5&354AE4D7&0&000000. L'ajout d'un périphériques par identifiant est pratique si vous souhaitez ajouter plusieurs périphériques spécifiques. - Périphériques en fonction du modèle. Chaque périphérique possède un identifiant de fabricant (en anglais, Vendor ID - VID) et un identifiant de produit (en anglais, Product ID - PID). Vous pouvez consulter les identificateurs dans les propriétés du périphérique à l'aide des outils du système d'exploitation. Modèle de saisie du VID et du PID :

VID_1234&PID_5678. L'ajout de périphérique par modèle est pratique si vous utilisez des périphériques d'un certain modèle dans votre organisation. Ainsi, vous pouvez ajouter tous les périphériques de ce modèle. - Périphériques en fonction du masque de l'identifiant. Si vous utilisez plusieurs périphériques avec des identifiants similaires, vous pouvez les ajouter à la liste des périphériques de confiance à l'aide de masques. Le caractère

*remplace n'importe quelle combinaison de caractères. Kaspersky Endpoint Security ne prend pas en charge le caractère?dans la saisie d'un masque. Par exemple,WDC_C*. - Appareils selon le masque du modèle. Si vous utilisez plusieurs périphériques avec des VID ou PID similaires (par exemples, périphériques d'un même fabricant), vous pouvez les ajouter à la liste des périphériques de confiance à l'aide de masques. Le caractère

*remplace n'importe quelle combinaison de caractères. Kaspersky Endpoint Security ne prend pas en charge le caractère?dans la saisie d'un masque. Par exemple,VID_05AC & PID_ *.

- Périphériques en fonction de l'identificateur. Chaque périphérique possède un identifiant unique (en anglais, Hardware ID - HWID). Vous pouvez consulter l'identificateur dans les propriétés du périphérique à l'aide des outils du système d'exploitation. Exemple d'identifiant de périphérique :

Le Contrôle des périphériques gère l'accès des utilisateurs aux périphériques à l'aide de règles d'accès. Le Contrôle des périphériques permet également d'enregistrer les événements de connexion/déconnexion des périphériques. Pour enregistrer les événements, vous devez configurer l'envoi des événements dans la stratégie.

Si l’accès à l’appareil dépend du bus de connexion (état ![]() ), Kaspersky Endpoint Security n’enregistre pas l’événement de connexion/de déconnexion de l’appareil. Pour que l’application Kaspersky Endpoint Security enregistre les événements de connexion/de déconnexion de l’appareil, autorisez l’accès au type d’appareil correspondant (état

), Kaspersky Endpoint Security n’enregistre pas l’événement de connexion/de déconnexion de l’appareil. Pour que l’application Kaspersky Endpoint Security enregistre les événements de connexion/de déconnexion de l’appareil, autorisez l’accès au type d’appareil correspondant (état ![]() ) ou ajoutez l’appareil à la liste des appareils de confiance.

) ou ajoutez l’appareil à la liste des appareils de confiance.

Quand le périphérique se connecte à un ordinateur auquel l'accès est interdit par le Contrôle des périphériques, Kaspersky Endpoint Security bloque l'accès et affiche une notification (cf. ill. ci-dessous).

Notification du Contrôle des périphériques

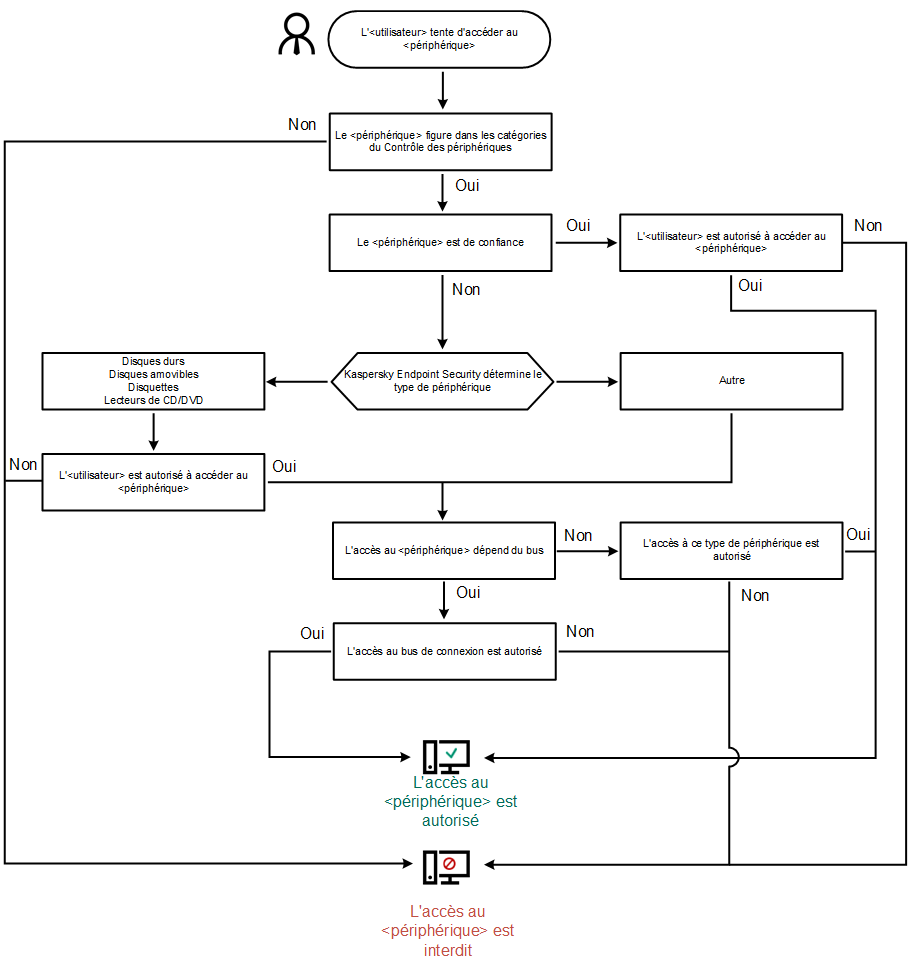

Algorithme de fonctionnement du Contrôle des périphériques

Une fois que l'utilisateur a connecté un périphérique à l'ordinateur, Kaspersky Endpoint Security prend la décision sur l'accès à ce périphérique (cf. ill. ci-après).

Algorithme de fonctionnement du Contrôle des périphériques

Si l'appareil est connecté et que l'accès est autorisé, vous pouvez modifier la règle d'accès et refuser l'accès. Dans ce cas, lors du prochain accès à l'appareil (consultation de l'arborescence de dossiers, lecture, écriture), Kaspersky Endpoint Security en bloque l'accès. Le blocage du périphérique sans système de fichiers aura lieu uniquement lors de la connexion suivante du périphérique.

Si l'utilisateur de l'ordinateur doté de Kaspersky Endpoint Security doit demander l'accès à un appareil qui, d'après lui, a été bloqué par erreur, transmettez lui l'instruction de demande d'accès.

Paramètres du module Contrôle des périphériques

Paramètre |

Description |

|---|---|

Autoriser la demande d'accès temporaire |

Si la case est cochée, alors le bouton Demander l'accès dans l'interface locale de Kaspersky Endpoint Security est accessible. Cliquez sur ce bouton pour ouvrir la fenêtre Demande d'accès au périphérique. Cette fenêtre permet à l'utilisateur de demander un accès temporaire au périphérique bloqué. |

Règles d'accès pour les périphériques et les réseaux Wi-Fi |

Tableau reprenant tous les types possibles de périphériques selon la classification du module Contrôle des périphériques, ainsi que l'état d'accès à ceux-ci. |

Interdire la connexion de périphériques portables (MTP) en mode ADB et iTunes |

Les paramètres de contrôle de l'accès aux appareils mobiles fonctionnant sous Android et iOS sont liés aux paramètres des périphériques portables (MTP). Lorsqu'un périphérique portable se connecte à un ordinateur, le système d'exploitation en détermine le type. Si Android Debug Bridge (ADB), iTunes ou leurs équivalents sont installés sur l'ordinateur, le système d'exploitation identifie les appareils mobiles en tant qu'appareils ADB ou iTunes. Dans les autres cas, le système d'exploitation peut déterminer le type d'appareil mobile en tant que périphérique portable (MTP) pour transférer des fichiers, en tant que périphérique PTP (appareil photo) pour transférer des images ou en tant qu'autre appareil. Le type de périphérique dépend du modèle de l'appareil mobile. Si cette case est cochée, Kaspersky Endpoint Security interdit l'accès à l'appareil mobile via ADB et iTunes. L'utilisateur peut toutefois charger la batterie de l'appareil mobile. L'accès à un appareil mobile en tant que périphérique portable (MTP) ou PTP (appareil photo) est régi par la règle d'accès pour ce type de périphérique. Si la case n'est pas cochée, Kaspersky Endpoint Security réglemente l'accès aux appareils mobiles avec ADB et iTunes à l'aide des règles d'accès pour les périphériques portables (MTP) et les périphériques PTP (appareil photo). Dans ce cas, même si l'accès aux périphériques portables (MTP) est interdit, l'utilisateur peut charger la batterie de l'appareil mobile. |

Bus de connexion |

Liste de tous les types possibles de bus de connexion selon la classification du module Contrôle des périphériques, ainsi que l'état d'accès à ces types de bus. |

Périph. de confiance |

Liste des périphériques de confiance et des utilisateurs autorisés à accéder à ceux-ci. |

Anti-Bridging |

L'Anti-Bridging empêche la création de ponts réseau, ce qui élimine la possibilité d'établir simultanément plusieurs connexions réseau pour un ordinateur. Il offre une protection du réseau de l'entreprise contre les attaques via des réseaux non sécurisés et non autorisés. Anti-Bridging bloque l'établissement de plusieurs connexions en fonction des priorités de l'appareil. Plus l'appareil est haut dans la liste, plus sa priorité est élevée. Si les connexions actives et nouvelles sont du même type (Wi-Fi, par exemple), Kaspersky Endpoint Security bloque la connexion active et permet l'établissement d'une nouvelle connexion. Si les connexions actives et nouvelles sont de types différents (par exemple, adaptateur réseau et Wi-Fi), Kaspersky Endpoint Security bloque la connexion dont la priorité est inférieure et autorise la connexion avec une priorité supérieure. Anti-Bridging est compatible avec les types de périphérique suivants : carte réseau, Wi-Fi et modem. |

Modèles de messages |

|