Contrôle Internet

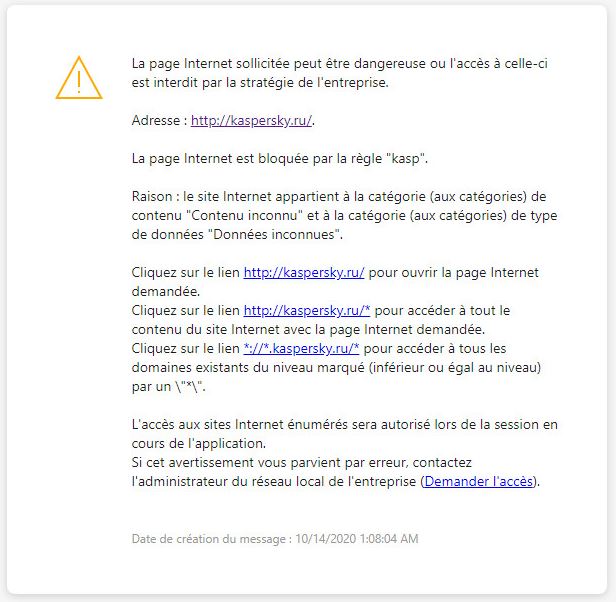

Le Contrôle Internet contrôle l'accès des utilisateurs aux ressources Internet. Il permet de réduire la consommation de données et de réduire l'utilisation inappropriée du temps de travail. Lorsqu'un utilisateur essaie d'ouvrir un site Internet dont l'accès est limité par Contrôle Internet, Kaspersky Endpoint Security bloque l'accès ou affiche un avertissement (cf. illustration ci-dessous).

Kaspersky Endpoint Security contrôle uniquement le trafic HTTP et HTTPS.

Pour contrôler le trafic HTTPS, vous devez activer l'analyse des connexions sécurisées.

Outils d'administration de l'accès aux sites Internet

Contrôle Internet permet de configurer l'accès aux sites Internet des manières suivantes :

- Catégorie du site Internet La catégorisation des sites Internet est assurée par le service cloud Kaspersky Security Network, l'analyse heuristique ainsi qu'à l'aide d'une base de données de sites Internet connus (incluse dans les bases de données d'application). Par exemple, vous pouvez restreindre l'accès des utilisateurs à la catégorie Réseaux sociaux ou à d'autres catégories.

- Types de données Vous pouvez restreindre l'accès des utilisateurs aux données d'un site Internet et, par exemple, masquer les images. Kaspersky Endpoint Security détermine le type de données selon le format du fichier et non pas selon son extension.

Kaspersky Endpoint Security n'analyse pas les fichiers de tous les types au sein des archives. Par exemple, si des fichiers image figurent dans l'archive, Kaspersky Endpoint Security optera pour le type de données Archives au lieu de Fichiers graphiques.

- Adresse distincte. Vous pouvez saisir une adresse Internet ou utiliser des masques.

Vous pouvez utiliser plusieurs modes de contrôle de l'accès aux sites Internet en même temps. Par exemple, vous pouvez limiter l'accès au type de données "Fichiers Office" uniquement pour la catégorie de sites Emails en ligne.

Règles d'accès aux ressources Internet

Le Contrôle Internet contrôle l'accès des utilisateurs aux sites Internet à l'aide de règles d'accès. Vous pouvez configurer les paramètres complémentaires suivants pour une règle d'accès à un site Internet :

- Utilisateurs qui seront soumis à la règle.

Par exemple, vous pouvez limiter l'accès à Internet via un navigateur pour tous les utilisateurs de l'entreprise, à l'exception du service informatique.

- Planification de l'application de la règle.

Par exemple, vous pouvez limiter l'accès à Internet via un navigateur uniquement pendant les heures ouvrables.

Priorités de règle d'accès

Chaque règle a une priorité. Plus haut se situe une règle dans la liste, plus haute est sa priorité. Si un site Internet est ajouté à plusieurs règles, Contrôle Internet utilise la règle dont la priorité est la plus élevée. Par exemple, Kaspersky Endpoint Security peut définir le portail de l'entreprise en tant que réseau social. Pour limiter l'accès aux réseaux sociaux et octroyer un accès au portail de l'entreprise, créez deux règles : une règle d'interdiction pour la catégorie de sites Réseaux sociaux et une règle d'autorisation pour le portail de l'entreprise. La priorité de la règle d'accès au portail de l'entreprise doit être supérieure à celle de la règle d'accès aux réseaux sociaux.

Notifications du Contrôle Internet

Paramètres du module Contrôle Internet

Paramètre | Description |

|---|---|

Règles d'accès aux sites | Liste des règles d'accès aux sites Internet. Chaque règle a une priorité. Plus haut se situe une règle dans la liste, plus haute est sa priorité. Si un site Internet est ajouté à plusieurs règles, Contrôle Internet utilise la règle dont la priorité est la plus élevée. |

Règle par défaut | La règle par défaut est une règle d'accès aux sites Internet qui ne figurent dans aucune des règles. Les options suivantes existent :

|

Modèles | Avertissement ; Le champ de saisie contient un modèle de message qui s'affiche lorsque la règle qui avertit de la tentative d'accès au site Internet déconseillé est appliquée. Message sur le blocage ; Le champ de saisie contient un modèle de message qui s'affiche lorsque la règle qui bloque l'accès au site Internet est appliquée. Message à l'administrateur ; Le modèle du message à envoyer à l'administrateur du réseau local d'entreprise si l'utilisateur croit que le blocage de l'accès au site Internet est intervenu par erreur. Après que l'utilisateur a demandé l'autorisation d'accès, Kaspersky Endpoint Security envoie un événement à Kaspersky Security Center : Message envoyé à l'administrateur sur l'interdiction de l'accès à la page Internet. La description de l'événement contient un message adressé à l'administrateur avec des variables substituées. Vous pouvez consulter ces événements dans la console de Kaspersky Security Center à l'aide de la sélection d'événements prédéfinie Requêtes des utilisateurs. Si votre organisation n'a pas déployé Kaspersky Security Center ou s'il n'y a pas de connexion au Serveur d'administration, l'application enverra un message à l'administrateur à l'adresse email indiquée. |

Enregistrer les données relatives aux visites des pages autorisées dans le journal | Kaspersky Endpoint Security enregistre les données relatives aux visites de tous les sites Internet, y compris les sites autorisés. Kaspersky Endpoint Security envoie les événements à Kaspersky Security Center, au journal local de Kaspersky Endpoint Security et au journal des événements Windows. Pour surveiller l'activité des utilisateurs sur Internet, il faut configurer les paramètres d'enregistrement des événements. Navigateurs prenant en charge la fonction de surveillance : Microsoft Edge, Microsoft Internet Explorer, Google Chrome, Yandex Browser, Mozilla Firefox. La surveillance de l'activité des utilisateurs ne fonctionne pas dans les autres navigateurs. Il se peut que la surveillance de l'activité des utilisateurs sur Internet requiert davantage de ressources informatiques lors du déchiffrement du trafic HTTPS. |