Contenu

- Aide de Kaspersky Managed Detection and Response

- Nouveautés

- À propos de Kaspersky Managed Detection and Response

- Configuration matérielle et logicielle requise

- Architecture de Kaspersky Managed Detection and Response

- Interfaces de Kaspersky Managed Detection and Response

- Section MDR dans Kaspersky Security Center

- Configuration du plug-in MDR dans Kaspersky Security Center

- Configuration du plug-in MDR

- Configuration des droits d’accès dans Kaspersky Security Center

- Consultation et modification des paramètres MDR dans Kaspersky Security Center

- Utilisation des fonctions du plug-in MDR sur un Serveur d’Administration virtuel

- Utilisation des fonctions MDR de Kaspersky Security Center via un serveur proxy

- Modification des certificats pour l’utilisation des fonctions MDR dans Kaspersky Security Center grâce à un serveur proxy ou un logiciel antivirus

- Masquer et afficher les fonctionnalités MDR dans Kaspersky Security Center

- Configuration du plug-in MDR dans Kaspersky Security Center

- Console MDR en ligne

- Changement de la langue de l’interface dans Kaspersky Security Center

- Changement de langue pour les notifications et les rapports dans Kaspersky Security Center

- Changement de langue de l’interface dans la Console MDR en ligne

- Section MDR dans Kaspersky Security Center

- Activation de Kaspersky Managed Detection and Response

- Désactivation de Kaspersky Managed Detection and Response

- Déploiement de Kaspersky Managed Detection and Response

- À propos du fichier de configuration MDR

- Licence

- Comparatif des niveaux de licence commerciale

- À propos de la licence

- À propos du code d'activation

- Entrez un nouveau code d’activation

- À propos de l'Accord MDR

- À propos de l’Accord sur le traitement des données

- Révocation de votre consentement avec les conditions d’utilisation de la solution MDR

- Gestion des licences dans Kaspersky Security Center

- Collecte des données

- À propos de Kaspersky Security Network

- Tableaux de bord de surveillance dans de la Console MDR en ligne

- Réception d’informations récapitulatives

- Réception de notifications

- Administration des utilisateurs

- Invitation de nouveaux utilisateurs dans la Console MDR en ligne

- Modification des rôles des utilisateurs dans la Console MDR en ligne

- Modification des modes de notification des utilisateurs dans la Console MDR en ligne

- Modification de l’accès des utilisateurs aux clients dans la Console MDR en ligne

- Gestion des éléments

- Administration des incidents

- À propos des incidents

- Visualisation et recherche des incidents dans la Console MDR en ligne

- Filtrage des incidents dans la Console MDR en ligne

- Création d’incidents personnalisés dans la Console MDR en ligne

- Affichage d’informations détaillées concernant les incidents dans la Console MDR en ligne

- Types de réponse

- Traitement des réponses aux incidents dans la Console MDR en ligne

- Acceptation automatique des réponses dans la Console MDR en ligne

- Acceptation automatique des réponses dans Kaspersky Security Center

- Clôture des incidents dans la Console MDR en ligne

- Utilisation des fonctionnalités de Kaspersky Endpoint Detection and Response Optimum

- Multilocation

- Gestion des locataires dans Kaspersky Security Center

- Affichage des clients dans Kaspersky Security Center

- Affichage des paramètres des locataires dans Kaspersky Security Center

- Modification des paramètres des locataires dans Kaspersky Security Center

- Ajout de nouveaux locataires dans Kaspersky Security Center

- Suppression des locataires dans Kaspersky Security Center

- Déplacement de ressources entre locataires

- Gestion des locataires dans la Console MDR en ligne

- Affichage des locataires dans la Console MDR en ligne

- Affichage des paramètres des locataires dans la Console MDR en ligne

- Modification des paramètres des locataires dans la Console MDR en ligne

- Ajout de nouveaux locataires dans la Console MDR en ligne

- Suppression des locataires dans la Console MDR en ligne

- Gestion des locataires dans Kaspersky Security Center

- Gestion de la solution via l’API REST

- Scénario : effectuer une autorisation basée sur des jetons

- Création d’une connexion API dans Kaspersky Security Center

- Création d’une connexion API dans la Console MDR en ligne

- Modification d’une connexion API dans Kaspersky Security Center

- Modification d’une connexion API dans la Console MDR en ligne

- Création d’un jeton d’accès à Kaspersky Security Center

- Création d’un jeton d’accès dans la Console MDR en ligne

- Utilisation de l’API REST

- Révocation du jeton d’actualisation dans Kaspersky Security Center

- Suppression d’une connexion API dans Kaspersky Security Center

- Suppression d’une connexion API dans la Console MDR en ligne

- Problèmes connus

- Contacter le Support Technique

- Sources d’informations à propos de la solution

- Glossaire

- Informations sur le code tiers

- Avis de marques commerciales

Aide de Kaspersky Managed Detection and Response

Nouvelles fonctions

Nouvelles fonctions

Configurations logicielle et matérielle

Configurations logicielle et matérielle

Comparaison des fonctionnalités

Comparaison des fonctionnalités

Prise en main

Prise en main

- Déploiement sur site

- Déploiement basé sur le cloud

- Activation de Kaspersky Managed Detection and Response

Suivi et rapports

Suivi et rapports

- Réception de notifications

- Réception de notifications détaillées

- Réception d’informations récapitulatives

- Tableaux de bord de suivi

Collecte de données / Protection des données personnelles

Collecte de données / Protection des données personnelles

Nouveautés

Kaspersky Managed Detection and Response présente différentes nouvelles fonctionnalités et améliorations.

24/02/2025

- La Console MDR en ligne comporte désormais la section Licences. On y retrouve les fonctionnalités suivantes :

- Affichage des licences MDR en cours, inutilisées et expirées.

- Affichage du nombre total de ressources et de leur limite pour chaque licence.

- Téléchargement du fichier de configuration MDR pour le locataire racine.

Utilisation de la section Locataires afin de créer et de télécharger des fichiers de configuration MDR pour d’autres locataires.

- Saisie d’un nouveau code d’activation.

Si votre organisation dispose de plusieurs licences, vous ne pouvez les gérer que dans le plug-in MDR pour Kaspersky Security Center. La section Licences de la Console MDR en ligne passe en lecture seule.

- Le plug-in MDR pour Kaspersky Security Center prend désormais en charge l’utilisation de plusieurs licences dans votre organisation. On y retrouve les fonctionnalités suivantes :

- Affichage des licences MDR en cours, inutilisées et expirées.

- Résiliation d’une licence MDR actuelle.

- Saisie d’un nouveau code d’activation.

- Téléchargement du fichier de configuration MDR du locataire racine pour une licence.

- Choix d’une licence pour un fichier de configuration MDR lors de la création ou de la modification d’un locataire dans la section locataires.

12/31/2024

- Activation simplifiée de Kaspersky Managed Detection and Response sur les appareils Kaspersky Endpoint Security for Windows (à partir de la version 12.4). Tout ce dont vous avez besoin est une licence standard pour l’activation de la solution Kaspersky MDR.

Notez que vous devrez toujours utiliser le fichier de configuration MDR (BLOB) dans l’un des scénarios suivants :

- Vous avez plusieurs locataires.

- Vous utilisez la solution MDR conjointement avec Kaspersky Endpoint Detection and Response Optimum.

- Ajout de la prise en charge de la gestion de la solution MDR dans Kaspersky Security Center Linux Web Consolex (à partir de la version 15.1).

- Des renseignements détaillés sur les exigences en matière de canaux de communication ont été ajoutés dans l’aide.

29/10/2024

Lancement du plug-in MDR pour Kaspersky Security Center version 2.4.1 Elle contient les améliorations suivantes :

- La possibilité de configurer l’acceptation automatique des actions d’intervention pour certains locataires a été ajoutée dans le plug-in MDR pour Kaspersky Security Center.

- Amélioration des fonctionnalités et de l’interface utilisateur de la section indiquant la liste des ressources inactives. Ces ressources ont été ajoutées à Kaspersky Security Center, ont le module MDR installé, mais n’ont jamais transmis de données télémétriques à Kaspersky Managed Detection and Response. Vous pouvez filtrer les ressources selon leur état dans la solution MDR, consulter les informations détaillées de chaque ressource et exporter la liste des ressources dans un fichier au format CSV.

Cette fonctionnalité fonctionne correctement dans Kaspersky Security Center 15.1 Windows et versions ultérieures, Kaspersky Security Center 15.1 Linux et versions ultérieures, et Kaspersky Security Center Cloud Console.

- La tâche de remise régulière d’un rapport sur les incidents ouverts ne peut être créée que dans la Console MDR en ligne. Cette fonctionnalité a été supprimée de la section MDR de Kaspersky Security Center.

19/07/2024

La Console MDR en ligne permet désormais de paramétrer l’acceptation automatique des actions d’intervention pour les locataires sélectionnés.

06/24/2024

- De nouvelles actions de réponse sont désormais disponibles :

- Mettre le fichier en quarantaine

- Restaurer le fichier depuis la quarantaine

- Exécuter un script sur une ressource

- Mise à jour de la documentation de l’API REST, notamment de nouveaux exemples de script.

- Rapports entièrement repensés :

- Mappage MITRE ATT&CK pour une analyse approfondie des menaces.

- Liste des ordinateurs les plus ciblés par les cybercriminels pour permettre aux clients de se concentrer sur les risques critiques.

- Prise en charge de plusieurs locataires :

- Générez des rapports et configurez un calendrier de rapports généraux pour des locataires particuliers.

- Basculez facilement des widgets aux statistiques d’un locataire dans le tableau de bord de surveillance.

- Configurez la confirmation automatique de l’exécution de la tâche de réponse pour des locataires particuliers.

- API MDR améliorée pour la gestion des locataires.

18/18/2023

- La Console MDR en ligne contient à présent le tableau de bord Statistiques de télémétrie, qui affiche le nombre d’événements de télémétrie, d’événements de sécurité et d’incidents.

- Kaspersky Managed Detection and Response prend désormais en charge Kaspersky Endpoint Security for Windows dans la configuration de Endpoint Detection and Response Agent (EDR Agent) (avec les restrictions).

29/11/2023

- Amélioration de l’affichage des états des ressources dans la Console MDR en ligne et dans le plug-in MDR pour Kaspersky Security Center : l’ état de la ressource affiche désormais l’opérabilité des modules d’application EPP de la ressource, l’état de mise à jour de la base antivirus et l’état de la transmission des données télémétriques.

- L’état de la ressource affiche désormais la présence de pertes de données télémétriques de celle-ci, ce qui vous permet d’identifier les ressources présentant des problèmes d’envoi des données télémétriques. Cette fonctionnalité est activée par défaut pour les nouveaux clients et sera activée progressivement pour les clients existants.

10/26/2023

La région de résidence du client Arabie Saoudite est ajoutée. Pour ces clients, les données télémétriques sont stockées au Royaume d’Arabie Saoudite.

9/11/2023

Lancement du plug-in MDR pour Kaspersky Security Center version 2.3.1. Dans cette version, les fonctions de gestion des incidents de la section MDR de Kaspersky Security Center ont été supprimées. Vous pouvez également gérer les incidents dans la Console MDR en ligne.

20/07/2023

Lancement du plug-in MDR pour Kaspersky Security Center version 2.3.0. Elle contient les améliorations suivantes :

- Vous pouvez désormais configurer des notifications détaillées dans le plug-in MDR.

- Vous pouvez désormais utiliser les fonctions MDR dans Kaspersky Security Center doté du plug-in MDR au moyen d’un serveur proxy.

- Vous pouvez désormais modifier les certificats pour utiliser les fonctions MDR de Kaspersky Security Center avec un serveur proxy ou un logiciel antivirus.

7/27/2022

Publication de la version 2.1.17 du plug-in MDR. Cette version du plug-in est compatible avec Kaspersky Security Center version 14 et ultérieure.

5/31/2022

Améliorations générales :

- La région de résidence du client États-Unis/Canada a été ajoutée. Pour ces clients, leurs données de télémétrie sont stockées en Europe du Nord.

- Modification de la description du processus de déploiement de MDR dans l’aide.

Améliorations du plug-in MDR :

- Dans la section Paramètres, vous pouvez désormais modifier la langue des notifications envoyées dans Telegram et par e-mail ainsi que pour la communication dans le chat concernant les incidents.

- Interface améliorée pour travailler avec des images et des tableaux dans les cartes d’incidents.

- MDR Expert. Dans la section Utilisation du service, vous pouvez vérifier combien d’incidents peuvent être créés selon l’accord de niveau de service.

Corrections de bugs et autres améliorations :

- La recherche dans les listes d’incidents et d’appareils est désormais effectuée par une occurrence complète de la sous-chaîne recherchée n’importe où dans la chaîne.

- Dans Kaspersky Endpoint Security for Mac 11.2 et les versions ultérieures, après avoir ajouté le code d’activation MDR et le fichier de configuration KPSN, vous n’avez plus besoin de redémarrer votre Mac pour lancer un transfert de télémétrie.

- Lors du calcul des licences des machines virtuelles avec Kaspersky Security for Virtualization 5.2 Light Agent et toute version ultérieure, les ressources qui n’ont pas transféré de télémétrie depuis plus de 24 heures ne sont pas pris en compte.

5/20/2022

Les utilisateurs de MDR Optimum peuvent désormais chatter avec les analystes de Kaspersky SOC au sujet d’un incident (avec la limitation suivante : les demandes ne sont traitées que pour un incident particulier et aucun accord de niveau de service n’est appliqué).

10/18/2021

- Le plug-in Kaspersky Managed Detection and Response pour Kaspersky Security Center Web Console et Cloud Console a été mis à jour avec la fonctionnalité améliorée Santé MDR :

- Amélioration de l’interface de l’onglet Santé MDR.

- La liste des ressources affiche toutes les ressources de tous les états qui étaient auparavant disponibles uniquement dans la Console MDR en ligne.

- Ajout d’options de filtrage et de tri pour la liste des ressources.

7/21/2021

- Prise en charge de Kaspersky Managed Detection and Response dans Kaspersky Security Center Cloud Console, qui permet de gérer la solution dans la console d’administration unique de Kaspersky Security Center. Les fonctionnalités suivantes sont disponibles pour la solution Kaspersky Managed Detection and Response :

- Gestion des incidents :

- Visualiser, créer et commenter des incidents

- Contacter Kaspersky Security Operation Center à propos d’un incident, accepter ou rejeter les réponses suggérées par les analystes SOC

- Répondre à un incident à l’aide de Kaspersky Endpoint Detection and Response

Les fonctionnalités suivantes sont disponibles :

- Application de l’isolation réseau des appareils

- Créer des règles de blocage par hash

- Créer des tâches de suppression, de mise en quarantaine, de fin de processus et de recherche par indicateurs de compromission (IoC), liés à un incident

- Surveillance des événements de Kaspersky Managed Detection and Response sur les tableaux de bord dans la console de surveillance de Kaspersky Security Center Web Console

- Configuration des notifications sur les événements de Kaspersky Managed Detection and Response par e-mail et via Telegram

- Paramétrage du planning de résumé des performances du MDR envoyé par e-mail

- Affichage des appareils sur lesquels il y a des problèmes de performances MDR

- Nouvel assistant d’activation, qui permet de connecter MDR dans la console unique de Kaspersky Security Center

- Configuration automatique de KSN privé, qui ne nécessite plus le téléchargement et le chargement manuels du fichier de configuration dans les paramètres de Kaspersky Security Center

- Gestion des connexions à l’API publique MDR : visualisation, création, modification et suppression des jetons

- Gestion des locataires de l’organisation, y compris leur création

- Obtenir des informations sur le nombre d’incidents disponibles pour l’enregistrement du côté de l’utilisateur, et qui sont éligibles pour le traitement selon les conditions du contrat de niveau de service (SLA)

Ces fonctionnalités sont également disponibles dans Kaspersky Security Center Web Console.

- Gestion des incidents :

- La gestion de plusieurs comptes Administrateur MDR a été ajoutée dans la Console MDR en ligne : création des comptes et gestion des privilèges de compte

- Les nouvelles versions des applications compatibles ne nécessitent plus l’installation supplémentaire de Kaspersky Endpoint Agent. La fonctionnalité intégrée de Kaspersky Managed Detection and Response est compatible avec les applications EPP suivantes :

- Kaspersky Endpoint Security for Windows 11.6 et versions ultérieures

- Kaspersky Endpoint Security for Mac 11.2

- Kaspersky Endpoint Security for Linux 11.2

- Kaspersky Security for Virtualization 5.2 Light Agent

Pour plus de détails sur les différents scénarios de déploiement, consultez Déploiement de Kaspersky Managed Detection and Response.

- Le filtrage par type d’événement a été ajouté pour Kaspersky Endpoint Security for Windows et Linux avec la fonctionnalité Kaspersky Managed Detection and Response intégrée, qui permet de réduire la charge sur les canaux et la consommation de trafic lors de l’envoi de données par télémétrie

- Prise en charge des types de réponse suivants : obtenir un fichier à partir de l’appareil, désactiver l’isolation de l’appareil, supprimer la clé de registre, terminer le processus.

Ces actions sont possibles après confirmation de l’utilisateur disposant du rôle Administrateur MDR.

- Prise en charge des nouvelles localisations suivantes dans le plug-in Web pour Kaspersky Security Center Web Console et Cloud Console : français, allemand, italien et espagnol.

3/31/2021

Un nouveau plug-in Web pour Kaspersky Security Center Web Console permet d’utiliser les fonctionnalités suivantes de Kaspersky Managed Detection and Response :

- Affichage d’incidents

- Création d’incidents

- Ajout de commentaires aux incidents

- Contact de Kaspersky Security Operation Center à propos d’un incident

- Acceptation ou refus des réponses suggérées par les analystes du SOC

- Possibilité de réponse indépendante à un incident :

- Isoler des ressources du réseau

- Créer des règles de blocage par hachage

- Créer des tâches de suppression, de mise en quarantaine, de fin de processus et de recherche par indicateurs de compromission (IoC), liés à un incident

- Surveillance des événements de Kaspersky Managed Detection and Response sur les tableaux de bord dans la console de surveillance de Kaspersky Security Center Web Console

- Configuration des notifications par e-mail et par Telegram à propos des événements de Kaspersky Managed Detection and Response

- Paramétrage du planning de résumé des incidents envoyé par e-mail

À propos de Kaspersky Managed Detection and Response

Kaspersky Managed Detection and Response est une solution qui détecte et analyse automatiquement les incidents de sécurité dans votre infrastructure à l’aide de technologies de télémétrie et d’apprentissage automatique avancées, puis transfère les informations concernant l’incident aux experts de Kaspersky. Les experts peuvent alors soit traiter l’incident eux-mêmes, soit donner des recommandations sur la manière de le traiter.

Kaspersky Managed Detection and Response (également appelé MDR) offre une protection 24 heures sur 24 contre le volume croissant de menaces qui contournent les barrières de sécurité automatisées aux organisations qui ont des difficultés à trouver l’expertise et le personnel, ou à celles dont les ressources internes sont limitées. Contrairement à des offres similaires sur le marché, cette solution s’appuie sur une expérience éprouvée de recherche efficace sur les attaques ciblées pour assurer une défense continue contre les menaces les plus complexes. La solution permet d’améliorer la résilience de votre entreprise aux cybermenaces, tout en libérant vos ressources existantes pour que vous puissiez vous concentrer sur d’autres tâches.

La solution Kaspersky Managed Detection and Response (MDR) n’est pas disponible aux États-Unis ni pour les ressortissants américains. L’utilisation de la solution MDR sur le territoire indiqué ou par des personnes résidant aux États-Unis constitue une violation des conditions d’utilisation de la solution MDR. Pour éviter la violation des conditions d’utilisation de la solution MDR, il est nécessaire de mettre fin définitivement à l’utilisation de la solution MDR sur toutes les ressources situées dans le territoire indiqué ou par des personnes résidant aux États-Unis. Lorsque des personnes non américaines se trouvent temporairement aux États-Unis, elles sont tenues suspendre l’utilisation de la solution MDR sur leurs ressources.

Principe de fonctionnement de Kaspersky Managed Detection and Response

Kaspersky Managed Detection and Response analyse les données de télémétrie des applications EPP et génère des événements de sécurité qui peuvent être classés comme incidents par la technologie de détection.

La Console MDR en ligne sert à traiter les incidents. Vous pouvez également intégrer Kaspersky Managed Detection and Response à une solution tierce, comme décrit dans l’article Gestion de la solution via l’API REST.

La solution Kaspersky Managed Detection and Response peut résoudre un incident automatiquement ou demander une réponse de l’utilisateur à une menace pour la sécurité. Consultez l’article Types de réponse pour plus de détails. Pour garantir une réponse rapide aux éventuelles menaces pour la sécurité, la solution Kaspersky Managed Detection and Response peut vous demander des précisions concernant un événement suspect. Vous devez traiter ces demandes à temps.

L’enquête détaillée sur l’incident (comme l’établissement des événements précédents, des circonstances et du mécanisme détaillé de l’attaque mené par le pirate informatique) est gérée par le composant Kaspersky Incident Response. Il n’est pas inclus dans Kaspersky Managed Detection and Response et doit être acheté séparément.

L’utilisation de Kaspersky Managed Detection and Response implique que vous traitiez les incidents avec l’aide des experts de Kaspersky. Reportez-vous à la rubrique suivante pour plus de détails : Domaines de responsabilité.

Haut de page

À propos des sources de données

Kaspersky Managed Detection and Response reçoit les données des applications EPP qui prennent en charge MDR, traite les données et les envoie via les flux Kaspersky Security Network à Kaspersky Managed Detection and Response. Pour la liste des données traitées, reportez-vous à la section Collecte des données. Les applications EPP sont installées sur des ressources au sein de l’infrastructure informatique de votre organisation (par exemple, des ressources mobiles, des ordinateurs ou des ordinateurs portables). Kaspersky Endpoint Security for Windows est un exemple d’application EPP.

Vous pouvez également intégrer Kaspersky Managed Detection and Response à d’autres solutions Kaspersky : Kaspersky Managed Detection and Response vous permet d’analyser et de surveiller les données de la plateforme Kaspersky Anti-Targeted Attack (KATA). Pour configurer l’intégration entre Kaspersky Managed Detection and Response et Kaspersky Anti-Targeted Attack Platform, vous devez d’abord recevoir un fichier de configuration MDR. Pour plus d’informations sur la configuration de l’intégration, reportez-vous à l’aide en ligne de Kaspersky Anti-Targeted Attack Platform.

Kaspersky Anti-Targeted Attack Platform ne fait pas partie de Kaspersky Managed Detection and Response. Si vous souhaitez utiliser Kaspersky Anti-Targeted Attack Platform, vous devez l’acheter séparément. L’intégration de Kaspersky Anti-Targeted Attack Platform n’est pas compatible avec l’utilisation d’un code d’activation destiné à la région Arabie Saoudite.

Si vous rencontrez des problèmes lors de l’utilisation du programme d’installation des applications EPP ou de la configuration de l’intégration MDR avec d’autres solutions Kaspersky, contactez le support technique.

Haut de page

Domaines de responsabilité

L’utilisation de Kaspersky Managed Detection and Response implique que les utilisateurs traitent les incidents avec l’aide des experts de Kaspersky. De plus, le Support technique de Kaspersky gère les problèmes liés à la solution.

Le tableau ci-dessous indique les domaines de responsabilité des utilisateurs, des experts de Kaspersky et du Support technique de Kaspersky.

Tâche |

Experts Kaspersky |

Support technique de Kaspersky |

Utilisateurs MDR |

Activation de MDR, déploiement de MDR, gestion des ressources, configuration des notifications, gestion des utilisateurs, résiliation de l’utilisation de MDR |

- |

Consultation |

Effectuer la tâche |

Utilisation de la Console MDR en ligne pour gérer les incidents |

- |

Consultation |

Effectuer la tâche |

Détection, enquête et émission de recommandations de réponse aux incidents en fonction des données télémétriques |

Effectuer la tâche |

- |

Recevoir des informations |

Clarification des détails lors de l’enquête, réponses aux questions des experts de Kaspersky pour des recommandations de réponse améliorées |

Recevoir des informations |

- |

Effectuer la tâche |

Création de demandes d’utilisation des outils et des fonctionnalités de la solution MDR pour gérer les incidents. |

Effectuer la tâche |

- |

Recevoir des informations |

Coordination des demandes d’utilisation des outils et des fonctionnalités de la solution MDR pour gérer les incidents. |

Recevoir des informations |

- |

Effectuer la tâche |

Exécution de tâches en dehors des capacités fonctionnelles de MDR |

Consultation |

- |

Effectuer la tâche |

Création manuelle d’un incident (il est important de choisir une ressource MDR et de décrire l’incident en détail) |

Recevoir des informations |

- |

Effectuer la tâche |

Gestion des problèmes liés aux composants de l’infrastructure Kaspersky qui affectent la solution MDR |

Recevoir des informations |

Consultation |

Effectuer la tâche |

Gestion des règles de détection |

Effectuer la tâche |

- |

- |

Configuration matérielle et logicielle requise

Applications EPP requises et configurations prises en charge

Pour pouvoir utiliser Kaspersky Managed Detection and Response, au moins une des applications EPP suivantes doit être déployée dans votre infrastructure :

- Kaspersky Endpoint Security for Windows

- Kaspersky Endpoint Security for Linux

- Kaspersky Endpoint Security for Mac

- Kaspersky Security for Windows Server avec Kaspersky Endpoint Agent for Windows

Pour utiliser la fonctionnalité MDR sur vos serveurs Windows, nous vous recommandons d’utiliser Kaspersky Endpoint Security for Windows sur ces serveurs au lieu de Kaspersky Security for Windows Server doté de Kaspersky Endpoint Agent :

- Kaspersky Security for Virtualization 5.2 Light Agent

Systèmes d’exploitation

Kaspersky Managed Detection and Response est compatible avec les mêmes systèmes d’exploitation que les applications EPP répertoriées ci-dessous. Pour plus de détails, reportez-vous à la section Configuration matérielle et logicielle requise dans la documentation des applications EPP compatibles répertoriées dans le tableau ci-dessous.

Applications et solutions Kaspersky compatibles

Kaspersky Managed Detection and Response est compatible avec les versions des applications et des solutions Kaspersky répertoriées dans le tableau ci-dessous.

Application Kaspersky |

Versions recommandées |

Versions compatibles |

Remarques |

|---|---|---|---|

Kaspersky Endpoint Security for Windows |

|

||

|

|||

Kaspersky Endpoint Security for Linux |

Si vous utilisez Kaspersky Endpoint Security for Linux et que vous n’avez pas installé le paquet Linux Audit Daemon (également appelés auditd), les événements d’audit système sont consignés dans le journal du noyau |

||

Kaspersky Endpoint Security for Mac |

|

||

Kaspersky Security for Virtualization Light Agent |

Kaspersky Security for Virtualization Light Agent version 5.2 n’est pas pris en charge si vous utilisez Kaspersky Security Center Linux. |

||

Kaspersky Endpoint Agent |

Kaspersky Endpoint Agent est requis uniquement si vous utilisez Kaspersky Security for Windows Server.

Veuillez noter que la solution Kaspersky Managed Detection and Response est compatible avec les versions 3.9, 3.10 et 3.11 de Kaspersky Endpoint Agent, mais que la période de support technique pour ces versions est terminée. Si vous utilisez Kaspersky Endpoint Agent versions 3.9, 3.10 et 3.11 en tant qu’agent pour la solution Kaspersky Managed Detection and Response, Kaspersky vous recommande de mettre à jour Kaspersky Endpoint Agent vers la version 3.15. L’utilisation de Kaspersky Security Center Cloud Console n’est disponible que pour Kaspersky Endpoint Agent for Windows 3.12 ou versions ultérieures. |

||

Kaspersky Security for Windows Server |

Nous vous recommandons d’utiliser Kaspersky Endpoint Security for Windows 12 ou une version ultérieure |

Pour utiliser la fonctionnalité MDR sur vos serveurs Windows, nous vous recommandons d’utiliser Kaspersky Endpoint Security for Windows sur ces serveurs au lieu de Kaspersky Security for Windows Server doté de Kaspersky Endpoint Agent :

|

|

Kaspersky Security Center Windows |

|||

Kaspersky Security Center Linux |

|||

Kaspersky Security Center Cloud Console |

n/a |

n/a |

La dernière version est toujours utilisée dans le cloud. |

Plug-in MDR pour Kaspersky Security Center |

Dernière version |

Dernière version |

Le plug-in MDR 2.1.15 et ses versions ultérieures sont disponibles uniquement dans Kaspersky Security Center 15.1 Windows ou version ultérieure et Kaspersky Security Center 15.1 Linux ou version ultérieure.

|

Agent d’administration de Kaspersky Security Center |

La version fournie avec Kaspersky Security Center Windows installé |

Lorsque vous mettez à jour Kaspersky Security Center, vous devez également mettre à jour l’Agent d’administration de Kaspersky Security Center vers la version correspondante. |

|

Kaspersky Anti Targeted Attack Platform + Kaspersky Endpoint Detection and Response |

Veuillez noter que la solution cloud Kaspersky Endpoint Detection and Response Expert n’est pas prise en charge. |

||

Kaspersky Endpoint Detection and Response Optimum |

Si vous utilisez Kaspersky Endpoint Security for Windows 11.7 ou une version ultérieure, EDR Optimum doit être utilisé sans Kaspersky Endpoint Agent.

Pour activer les fonctions de Kaspersky Endpoint Detection and Response Optimum, vous devez ajouter l’un des codes d’activation suivants sur vos ressources via le Kaspersky Security Center :

|

Pour en savoir plus sur les versions prises en charge des applications et des solutions Kaspersky, consultez la page Internet du cycle de vie de l’assistance produit.

Console MDR en ligne

La Console MDR en ligne requiert la configuration matérielle et logicielle suivante :

- Moniteur prenant en charge une résolution d’affichage de 1 024 x 768 ou supérieure

- L’un des navigateurs suivants :

- Apple Safari — 15 sur macOS

- Google Chrome : 100.0.4896.88 ou version ultérieure (build officiel)

- Microsoft Edge : 100 ou version ultérieure

- Mozilla Firefox : 91.8.0 ou version ultérieure

Canal réseau

Le tableau suivant affiche le débit du canal du réseau calculé à partir de nos données statistiques.

Système opérateur |

Bande passante estimée pour 1 000 ressources |

Windows |

4,3 Mbit/s |

Windows Server |

5,2 Mbit/s |

Linux (moyenne pour les hôtes et les serveurs) |

14,7 Mbit/s |

macOS |

8,5 Mbit/s |

Ces valeurs de bande passante sont approximatives, car la bande passante nécessaire dépend fortement du type de charge d’actif générant des événements de télémétrie. Le débit maximal peut être nettement plus élevé. Une bande passante réseau plus élevée sera nécessaire si votre infrastructure fonctionne régulièrement à un débit maximal. Diverses conditions peuvent supposer que la charge est plus élevée. Par exemple :

- compilation du code du programme par les développeurs

- analyse complète du système

- serveurs à charge élevée (par exemple, DNS et contrôleurs de domaine)

- connexions réseau multiples

Architecture de Kaspersky Managed Detection and Response

Le schéma ci-dessous montre les composants de Kaspersky Managed Detection and Response et leur interaction.

Architecture de Kaspersky Managed Detection and Response

Description des composants de Kaspersky Managed Detection and Response :

- désigne l’appareil d’une organisation qui est protégé par les solutions Kaspersky.

- L’application EPP est une application Kaspersky qui protège les ressources et les données qui y sont stockées contre les applications malveillantes et les autres menaces.

- Kaspersky Endpoint Agent est un composant de programme installé sur les postes de travail et les serveurs de l’infrastructure informatique de l’entreprise. Kaspersky Endpoint Agent surveille en permanence les processus exécutés sur ces ordinateurs, les connexions réseau actives et les fichiers modifiés. Dans les versions récentes des applications EPP, il a été remplacé par la fonctionnalité intégrée.

- L’Agent d’administration de Kaspersky est un composant de Kaspersky Security Center qui permet l’interaction entre le serveur d’administration et les applications Kaspersky installées sur un nœud de réseau spécifique (poste de travail ou serveur). Ce composant est commun à toutes les applications de l’entreprise pour Microsoft Windows. Des versions distinctes de l’Agent d’administration existent pour les applications Kaspersky développées pour les systèmes d’exploitation de type Unix et macOS.

- Kaspersky Security Center est une application destinée aux administrateurs de réseau d’entreprise et aux employés responsables de la protection des ressources dans un large éventail d’organisations.

- Kaspersky Security Network est une infrastructure de services cloud qui permet d’accéder à la base de connaissances en ligne de Kaspersky, qui contient des informations sur la réputation des fichiers, des ressources Internet et des logiciels. L’utilisation des données de Kaspersky Security Network garantit des réponses plus rapides des applications Kaspersky aux menaces, améliore les performances de certains composants de protection et réduit la probabilité de fausses alarmes.

- Le service Kaspersky Managed Detection and Response (également appelé MDR) est une solution qui offre une protection gérée en continu, permettant aux entreprises de détecter automatiquement les menaces évasives, tout en permettant aux équipes de sécurité informatique de se concentrer sur ces tâches critiques qui requièrent leur attention.

- La Console MDR en ligne fournit une interface Web pour la gestion et la maintenance du système de protection du réseau d’une organisation cliente géré par Kaspersky Managed Detection and Response. En plus de la Console MDR en ligne, le plug-in Web de Kaspersky Security Center a été ajouté pour permettre la gestion de Kaspersky Managed Detection and Response au sein d’une console d’administration unique.

- L’API MDR est l’interface de programmation d’applications permettant de gérer et de prendre en charge le système de protection du réseau d’une organisation cliente gérée par Kaspersky Managed Detection and Response.

Interfaces de Kaspersky Managed Detection and Response

Cette section fournit des informations sur les interfaces utilisateurs de Kaspersky Managed Detection and Response.

Vous pouvez utiliser Kaspersky Managed Detection and Response en utilisant les interfaces suivantes :

- Portail Kaspersky Managed Detection and Response (ci-après également appelée Console MDR en ligne).

La Console MDR en ligne est disponible à l’adresse https://mdr.kaspersky.com/ une fois que vous vous êtes connecté. Pour vous connecter, utilisez l’adresse e-mail et le mot de passe du compte du site Internet de Kaspersky créé lors de l’activation de Kaspersky Managed Detection and Response.

- Section MDR dans Kaspersky Security Center Web Console ou dans Kaspersky Security Center Cloud Console.

Afin d’utiliser Kaspersky Security Center Web Console avec Kaspersky Managed Detection and Response, vous devez télécharger et configurer le plug-in MDR dans Kaspersky Security Center Web Console. Dans Kaspersky Security Center Cloud Console, le plug-in MDR est préinstallé.

Pour accéder aux fonctions de Kaspersky Managed Detection and Response, dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, cliquez sur Suivi et rapports → MDR.

Les capacités et les fonctions disponibles dans ces interfaces sont fondamentalement les mêmes, mais nous vous recommandons d’effectuer certaines tâches dans l’une des interfaces, car elle met à disposition un plus grand ensemble de fonctions ou de données. L’interface recommandée est indiquée dans la description des tâches et des scénarios d’utilisation.

L’interface de Kaspersky Security Center est principalement conçue pour accomplir les tâches suivantes :

- Activation de la solution Kaspersky Managed Detection and Response

- Vérification de l’état des ressources

L’interface de la Console MDR en ligne est principalement conçue pour accomplir les tâches suivantes :

- Tâches du responsable de la sécurité : gestion des incidents

- Tâches de l’administrateur : administration des utilisateurs MDR

- Consultation et gestion des ressources

Section MDR dans Kaspersky Security Center

Vous pouvez utiliser Kaspersky Managed Detection and Response via la section MDR de Kaspersky Security Center Web Console ou de Kaspersky Security Center Cloud Console. Pour accéder aux fonctions de Kaspersky Managed Detection and Response, dans Kaspersky Security Center, cliquez sur Suivi et rapports → MDR.

La section MDR de l’interface Web de Kaspersky Security Center contient les onglets suivants :

- Incidents. Contient le lien vers la Web Console de MDR où vous pouvez gérer vos incidents.

- Rapports. Contient la liste des tâches de remise des rapports et les fonctions permettant de modifier et de supprimer une tâche, ainsi que d’en créer une nouvelle.

- Configuration. Permet d’activer les notifications détaillées et de modifier de langue pour les données d’incident, les notifications et les rapports.

- Notifications. Permet d’activer les notifications par e-mail et par Telegram.

- API. Contient la liste des connexions API et les fonctions permettant de les gérer.

- Locataires. Contient la liste des locataires et les fonctions pour les gérer.

- Santé MDR. Contient les listes des ressources défectueuses et de toutes les ressources vues.

- Premiers pas (Getting Started). Contient les instructions de configuration de la solution MDR.

- Utilisation de MDR. Contient les informations sur l’état d’activation de la solution, la licence, la région de stockage de la télémétrie, le fichier de configuration KSN et l’état d’acceptation des Conditions d’utilisation.

Vous pouvez aussi ajouter le widget Ressources MDR par état dans le volet Suivi et rapports → Tableau de bord de Kaspersky Security Center.

Haut de page

Configuration du plug-in MDR dans Kaspersky Security Center

Cette section contient des informations sur la configuration initiale du plug-in MDR dans Kaspersky Security Center pour l’utilisation de Kaspersky Managed Detection and Response.

Configuration du plug-in MDR

Pour utiliser Kaspersky Managed Detection and Response via le plug-in MDR, vous devez configurer le plug-in MDR dans l’une des applications suivantes :

- Kaspersky Security Center Web Console de Kaspersky Security Center Windows

- Kaspersky Security Center Web Console de Kaspersky Security Center Linux

- Kaspersky Security Center Cloud Console

Conditions préalables

Assurez-vous d’avoir accès à Kaspersky Security Center Web Console ou à Kaspersky Security Center Cloud Console avec les droits d’accès minimums suivants :

- L’accès en lecture est accordé pour les fonctionnalités générales : domaine fonctionnel d’intégration d’applications de Kaspersky Security Center.

- Autoriser le droit d’accès pour le domaine fonctionnel d’ accès aux incidents de Kaspersky Managed Detection and Response.

Étapes

La configuration se déroule par étapes :

- Téléchargement du plug-in MDR

Ignorez cette étape si vous utilisez Kaspersky Security Center Cloud Console, car le plug-in MDR est préinstallé dans Kaspersky Security Center Cloud Console.

Dans Kaspersky Security Center Web Console, téléchargez le plug-in MDR en sélectionnant Kaspersky Managed Detection and Response dans la liste des plug-ins disponibles. Pour savoir comment obtenir les plug-ins Web, consultez l’aide de Kaspersky Security Center Windows ou l’aide de Kaspersky Security Center Linux.

- Paramétrage des droits d’accès

Définissez les droits d’accès manuellement pour chaque utilisateur pour lequel vous souhaitez utiliser le plug-in MDR ou créez automatiquement les rôles MDR avec des droits d’accès prédéfinis en cliquant sur le lien de la première étape de l’onglet Mise en route (Getting Started) du plug-in MDR.

Résultats

Une fois ce scénario terminé, le plug-in MDR est configuré pour fonctionner avec Kaspersky Managed Detection and Response.

Haut de page

Configuration des droits d’accès dans Kaspersky Security Center

Vous devez définir des droits d’accès pour chaque utilisateur de Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console qui utilisera les fonctions MDR de Kaspersky Security Center. Les droits d’accès dépendent des actions que vous souhaitez que les utilisateurs puissent effectuer.

Vous pouvez créer automatiquement les rôles MDR avec des droits d’accès prédéfinis en cliquant sur le lien dans la première étape de l’onglet Mise en route (Getting Started) de la section MDR de Kaspersky Security Center.

Pour définir les droits d’accès, procédez comme suit :

- Dans Kaspersky Security Center, accédez à la section Utilisateurs et rôles → Rôles, puis créez un nouveau rôle. Pour savoir comment créer des rôles, consultez l’aide Kaspersky Security Center Windows, l’aide de Kaspersky Security Center Linux, ou l’aide de Kaspersky Security Center Cloud Console.

- Dans l’onglet Droits d’accès d’un nouveau rôle, définissez le droit d’accès Autoriser pour les domaines fonctionnels :

- Intégration d’applications

Permet aux utilisateurs de configurer l’interaction entre Kaspersky Security Center et une autre application ou solution Kaspersky.

Il est nécessaire de définir le droit d’accès Autoriser pour le domaine fonctionnel Intégration d’applications pour les utilisateurs qui gèrent le plug-in MDR. Ce droit d’accès accorde aux utilisateurs le droit d’activer, de configurer, d’utiliser et de mettre fin à l’utilisation de Kaspersky Managed Detection and Response.

- Accès aux incidents

Il est nécessaire de définir le droit d’accès Autoriser pour le domaine fonctionnel Accès aux incidents pour que les utilisateurs aient accès à la section MDR de Kaspersky Security Center. Si le domaine fonctionnel Accès aux incidents dispose du droit d’accès Refuser, les utilisateurs ne peuvent voir que l’onglet Mise en route (Getting Started) de la section MDR de Kaspersky Security Center.

- Gestion des locataires

Permet aux utilisateurs de créer, d’afficher et de modifier des locataires.

- Accès à l’API REST

Permet aux utilisateurs d’administrer Kaspersky Managed Detection and Response via l’API REST.

Le tableau suivant montre l’ensemble minimum de droits d’accès.

Ensemble minimal de droits d’accès

Domaine fonctionnel

Autoriser

Refuser

Intégration d’applications

Accès aux incidents

Paramètres d’auto-acceptation

Gestion des réponses

Gestion des locataires

Programmation du résumé des incidents

Accès à l’API REST

- Intégration d’applications

- Attribuez le rôle créé à tous les utilisateurs qui utiliseront les fonctions MDR de Kaspersky Security Center.

Les droits d’accès sont définis.

Haut de page

Consultation et modification des paramètres MDR dans Kaspersky Security Center

Vous pouvez consulter et modifier les paramètres du plug-in MDR installé dans Kaspersky Security Center.

Pour afficher et modifier les paramètres, procédez comme suit :

- Dans la section MDR de Kaspersky Security Center, cliquez sur l’onglet Paramètres.

- Si vous souhaitez recevoir des notifications détaillées par e-mail, activez l’option Activer les notifications détaillées par e-mail et cochez la case pour confirmer que vous avez lu et compris les conditions d’envoi des notifications détaillées.

- Vous pouvez utiliser le paramètre Langue afin de sélectionner l’anglais ou le russe pour l’affichage des rapports et des notifications.

- Cliquez sur le bouton Enregistrer dans la partie inférieure de la fenêtre pour enregistrer les paramètres.

Le bouton Enregistrer ne devient actif que si vous avez modifié les paramètres.

Utilisation des fonctions du plug-in MDR sur un Serveur d’Administration virtuel

Pour utiliser les fonctions MDR de Kaspersky Security Center sur le Serveur d’Administration virtuel, procédez comme suit :

- Si vous utilisez Kaspersky Security Center pour Windows :

- Téléchargez le fichier de configuration MDR dans Kaspersky Security Center Web Console ou dans la Console MDR en ligne.

- Dans Kaspersky Security Center Web Console, sélectionnez le Serveur d’Administration principal (physique) dans lequel se trouve votre Serveur d’administration virtuel.

- Activez le commutateur Kaspersky Private Security Network dans les propriétés du Serveur d’administration principal (physique).

- Cliquez sur le bouton Sélectionner le fichier avec les paramètres du proxy KSN et sélectionnez le fichier de configuration MDR que vous avez téléchargé.

- Si vous utilisez Kaspersky Security Center Cloud Console :

- Activez Kaspersky Managed Detection and Response sur le Serveur d’administration principal (physique).

- Sur le Serveur d’administration principal (physique), cliquez sur Suivi et rapports → MDR, ouvrez l’onglet Utilisation des MDR et assurez-vous que la section KPSN contient l’état et la version correspondant au fichier de configuration de KPSN. Exemple d’état et de version correspondants :

La version {{version}} du fichier de configuration de KPSN est utilisée pour envoyer les données télémétriques à l’infrastructure de Kaspersky MDRSi l’état ou la version du fichier ne correspond pas, veuillez contacter le Support technique.

Utilisation des fonctions MDR de Kaspersky Security Center via un serveur proxy

Si un serveur proxy est utilisé au sein du réseau utilisé Kaspersky Security Center, vous devez configurer deux variables d’environnement avec les paramètres du serveur proxy selon le protocoles HTTP et HTTPS pour que les fonctions MDR de Kaspersky Security Center fonctionnent. Ces variables d’environnement doivent être définies sur l’hôte sur lequel Kaspersky Security Center Web Console est installée.

Les variables d’environnement prennent le format suivant :

HTTP_PROXY=<protocol>://<proxy_user_name>:<proxy_user_password>@<host>:<port>

où :

<protocol>correspond au format http ou https.<proxy_user_name>est le nom d’utilisateur pour l’autorisation sur le serveur proxy.<proxy_user_password>est le mot de passe pour l’autorisation sur le serveur proxy.<host>:<port>sont le nom ou l’adresse IP du serveur proxy, et son numéro de port.Exemple de variables d’environnement :

HTTP_PROXY=http://proxy_user_name:proxy_user_password@proxy.domain.com:8080HTTPS_PROXY=https://proxy_user_name:proxy_user_password@proxy.domain.com:443

Il existe deux manières de définir les variables d’environnement :

- Si vous voulez appliquer les paramètres du proxy à toutes les applications sur l’hôte où Kaspersky Security Center Web Console est installée, ajoutez ces variables d’environnement à l’aide du module Modifier les variables d’environnement système du système d’exploitation Windows. Pour en savoir plus sur l’utilisation de ce module, consultez la documentation de la version du système d’exploitation que vous utilisez.

- Si vous voulez appliquer ces paramètres du proxy uniquement à Kaspersky Security Center Web Console, ajoutez ces variables d’environnement dans le fichier.env situé dans le dossier d’installation de Kaspersky Security Center Web Console (par défaut, C:\Program Files\ Kaspersky Lab\ Kaspersky Security Center Web Console\). Si le fichier.env manque dans le dossier d’installation, créez-le.

Après avoir défini les variables d’environnement, il faut redémarrer l’hôte sur lequel Kaspersky Security Center Web Console est installée pour que les modifications soient appliquées.

Haut de page

Modification des certificats pour l’utilisation des fonctions MDR dans Kaspersky Security Center grâce à un serveur proxy ou un logiciel antivirus

Vous devez redéfinir la chaîne de certificats pour la connexion entre Kaspersky Security Center Web Console dotée du plug-in MDR et l’infrastructure de la solution MDR dans les situations suivantes :

- Le serveur proxy disposant d’une connexion TLS est utilisé dans le réseau au sein duquel Kaspersky Security Center s’exécute.

- Un logiciel antivirus avec chiffrement du trafic TLS est exécuté sur l’hôte sur lequel Kaspersky Security Center Web Console est installée.

Pour redéfinir la chaîne de certificats, procédez comme suit :

- Enregistrez les certificats nécessaires sous forme de fichiers sur votre ordinateur.

- Pour enregistrer le fichier de certificat du logiciel de chiffrement du trafic, sur l’hôte sur lequel est installée Kaspersky Security Center Web Console, accédez à https://mdr-ksc.kaspersky.com/ dans le navigateur Chrome, cliquez sur l’icône en forme de cadenas dans la barre d’adresses, cliquez sur La connexion est sécurisée, puis sur Le certificat est valide, accédez à l’onglet Détails puis cliquez sur le bouton Exporter. Pour obtenir les instructions relatives aux autres navigateurs, consultez la documentation correspondante.

- Pour obtenir le certificat de connexion au serveur proxy, contactez votre administrateur réseau.

- Ajoutez les certificats enregistrés dans le fichier avec l’extension.PEM (par exemple, KL_Root.pem).

- Placez le fichier.PEM créé dans le dossier d’installation de Kaspersky Security Center Web Console (par défaut, C:\Program Files\ Kaspersky Lab\ Kaspersky Security Center Web Console\).

- Ajoutez la variable d’environnement NODE_EXTRA_CA_CERTS au fichier.env situé dans le dossier d’installation de Kaspersky Security Center Web Console. Si le fichier.env manque dans le dossier d’installation, créez-le.

Exemple de la variable :

NODE_EXTRA_CA_CERTS="C:\Program Files\ Kaspersky Lab\ Kaspersky Security Center Web Console\KL_Root.pem"

Pour appliquer les modifications apportées après la définition de la variable d’environnement, redémarrez l’hôte sur lequel Kaspersky Security Center Web Console est installé.

Haut de page

Masquer et afficher les fonctionnalités MDR dans Kaspersky Security Center

Par défaut, les éléments d’interface liés à Kaspersky Managed Detection and Response s’affichent dans l’interface de Kaspersky Security Center. Si vous n’utilisez pas Kaspersky Managed Detection and Response, vous pouvez masquer ses fonctionnalités dans l’interface. Plus tard, vous pouvez modifier les paramètres de l’interface pour afficher à nouveau les éléments cachés.

Pour masquer les fonctionnalités MDR dans Kaspersky Security Center Cloud Console :

- Dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, passez le pointeur de la souris sur votre nom d’utilisateur situé dans le panneau gauche en bas. Le menu des paramètres d’interface apparaît.

- Cliquez sur Options d’interface.

- Activez ou désactivez les Afficher les fonctionnalités MDR.

- Cliquez sur le bouton Enregistrer.

Kaspersky Security Center enregistre la valeur de cette option uniquement pour votre compte utilisateur. D’autres utilisateurs peuvent définir une valeur différente.

La section MDR est masquée ou affichée.

Console MDR en ligne

Vous pouvez Kaspersky Managed Detection and Response dans l’interface Web Console MDR en ligne.

La fenêtre de la Console MDR en ligne contient les éléments suivants :

- Menu principal dans le volet gauche de la fenêtre

- Espace de travail dans le volet droit de la fenêtre

Menu principal

Le menu principal contient les sections suivantes :

- Surveillance. Contient des widgets qui fournissent des informations synthétiques sur les incidents ressources, les ressources et les réponses.

- Incidents. Contient des informations détaillées sur vos incidents et les outils pour les gérer.

- Éléments. Contient des informations détaillées sur les ressources et les outils pour les utiliser.

- Configuration. Contient les onglets pour gérer les comptes utilisateurs, les notifications, les paramètres d’incident, les rapports de synthèse, l’API, les locataires et les paramètres généraux.

- À propos de. Contient les informations sur la solution, les liens vers l’accord MDR, l’Accord de traitement des données (DPA), la présente aide en ligne et le site Web du Support technique.

Dans la partie inférieure du volet gauche, le contrôle des Paramètres du compte vous permet d’accéder au guide de Mise en route (Getting Started), de modifier la langue de l’interface, d’accéder à la page de votre profil d’utilisateur et de sortir de la Console MDR en ligne.

Espace de travail

L’espace de travail reprend les informations que vous souhaitez consulter dans la Console MDR en ligne. L’espace de travail contient également les éléments de contrôle que vous pouvez utiliser pour configurer le mode d’affichage des informations.

Haut de page

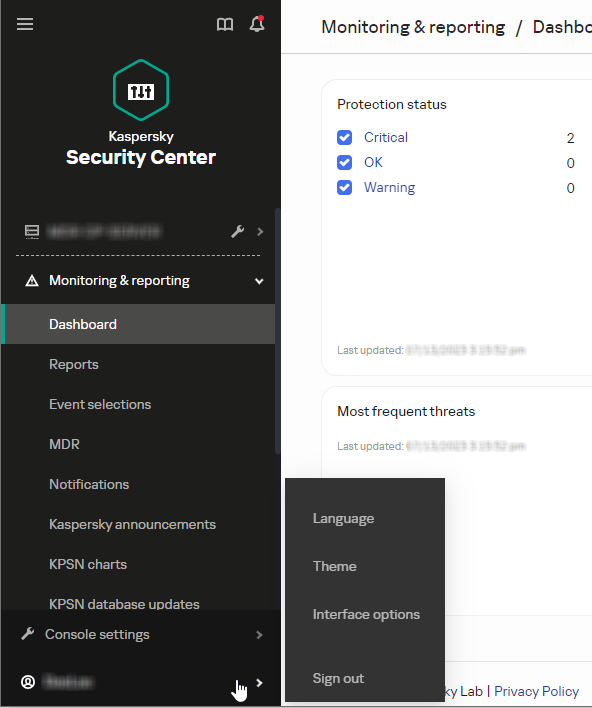

Changement de la langue de l’interface dans Kaspersky Security Center

L’interface MDR de Kaspersky Security Center est disponible dans les langues suivantes :

- Anglais

- Russe

- Allemand

- Espagnol

- Français

- Italien

Pour modifier la langue de l’interface dans Kaspersky Security Center :

- Dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, passez le pointeur de la souris sur votre nom d’utilisateur situé dans le panneau gauche en bas.

Le menu des paramètres d’interface apparaît.

Changement de la langue de l’interface dans Kaspersky Security Center

- Cliquez sur Langue.

Le bloc Paramètres du locataire s’affiche.

- Sous l’onglet Langue, sélectionnez la langue que vous souhaitez appliquer à l’interface MDR de Kaspersky Security Center.

La langue est modifiée.

Vous pouvez choisir une autre langue à tout moment.

Haut de page

Changement de langue pour les notifications et les rapports dans Kaspersky Security Center

Dans Kaspersky Security Center, vous pouvez sélectionner l’anglais ou le russe pour afficher les données sur les incidents, les notifications et les rapports.

Pour changer la langue des données d’incident, des notifications et des rapports dans Kaspersky Security Center, procédez comme suit :

- Dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, cliquez sur MDR → Paramètres.

- Dans la zone Langue, sélectionnez Russe ou Anglais.

- Cliquez sur le bouton Enregistrer.

La langue est modifiée.

Vous pouvez choisir une autre langue à tout moment.

Changement de langue de l’interface dans la Console MDR en ligne

La Console MDR en ligne est disponible dans les langues suivantes :

- Anglais

- Russe

Pour modifier la langue de l’interface de la Console MDR en ligne, procédez comme suit :

- Dans la fenêtre de la Console MDR en ligne, accédez à la section Paramètres du compte située dans le panneau inférieur gauche. Cette section contient la zone Langue.

- Dans la zone Langue, cliquez sur la langue que vous souhaitez appliquer à l’interface de la Console MDR.

La langue est modifiée. Vous pouvez choisir une autre langue à tout moment.

Activation de Kaspersky Managed Detection and Response

Nous vous recommandons d’activer Kaspersky Managed Detection and Response dans les Kaspersky Security Center avec le plug-in MDR installé, comme décrit dans la présente section.

Activation de Kaspersky Managed Detection and Response dans Kaspersky Security Center

L’activation de Kaspersky Managed Detection and Response n’est pas disponible dans l’espace de travail de la version d’évaluation de Kaspersky Security Center Cloud Console.

Pour activer Kaspersky Managed Detection and Response, procédez comme suit :

- Assurez-vous que le plug-in MDR est installé et configuré dans Kaspersky Security Center.

- Dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, cliquez sur Suivi et rapports → MDR.

- Cliquez sur le bouton Activer la solution.

- Kaspersky Managed Detection and Response vérifie si la connexion en arrière-plan entre Kaspersky Security Center Web Console et le Serveur d’administration est activée et invite à l’activer, si nécessaire.

- Si vous n’avez pas encore créé de compte Kaspersky Account, créez-le et assurez-vous de le confirmer à l’aide du lien de confirmation envoyé à votre adresse e-mail.

Si le compte Kaspersky Account créé précédemment (c’est-à-dire votre adresse e-mail) a déjà été utilisé pour accéder à Kaspersky Managed Detection and Response, il peut être associé aux données MDR d’une autre organisation et ne pas être disponible pour utiliser un nouveau code d’activation. Pour utiliser votre compte Kaspersky Account existant en vue d’une nouvelle activation, contactez le Support Technique.

Remarque : lorsque le Support Technique supprime l’association de votre compte Kaspersky Account existant avec les données d’une autre organisation la solution MDR, celui-ci ne peut plus être utilisé pour accéder aux données de l’autre organisation pour lesquelles il était auparavant utilisé. - Une fois votre compte Kaspersky Account activé, utilisez-le pour vous ouvrir une session dans la section MDR de Kaspersky Security Center.

- Kaspersky Managed Detection and Response vérifie si le compte dispose d’une licence en cours de validité pour Kaspersky Managed Detection and Response :

- Si aucune licence en cours de validité n’est trouvée, saisissez le code d’activation reçu de Kaspersky, sélectionnez votre région, puis cliquez sur le bouton Activer.

La région que vous sélectionnez affecte le choix de la langue qui sera utilisée pour vous fournir le service (russe ou anglais) et l’emplacement de stockage de vos données de télémétrie. Si vous sélectionnez la région Europe ou Canada, vos données télémétriques sont stockées en Europe du Nord. Si vous sélectionnez Arabie saoudite, vos données télémétriques sont stockées au Royaume d’Arabie saoudite. Si vous sélectionnez Russie ou d’autres régions, vos données télémétriques sont stockées en Russie.

- Si une licence en cours de validité est trouvée et que vous avez déjà des locataires, sélectionnez les locataires auxquels les utilisateurs de ce Serveur d’administration auront accès.

Une connexion en arrière-plan activée est requise pour les performances de Kaspersky Managed Detection and Response.

- Si aucune licence en cours de validité n’est trouvée, saisissez le code d’activation reçu de Kaspersky, sélectionnez votre région, puis cliquez sur le bouton Activer.

- Lisez et acceptez les accords applicables à la région que vous avez sélectionnée en cliquant sur le bouton Accepter.

Si vous n’acceptez pas les conditions des accords applicables, vous ne pourrez pas utiliser Kaspersky Managed Detection and Response.

- Lisez et acceptez la Déclaration KSN, activez l’utilisation de KSN et appliquez le fichier de configuration KSN pour votre organisation.

Si vous n’acceptez pas les conditions de la Déclaration KSN, vous ne pourrez pas utiliser Kaspersky Managed Detection and Response.

L’activation est terminée.

Pour mettre fin à l’utilisation de Kaspersky Managed Detection and Response, reportez-vous à la section Mettre fin à l’utilisation de Kaspersky Managed Detection and Response ou contactez le Support technique.

Haut de page

Activation de Kaspersky Managed Detection and Response dans la Console MDR en ligne

Pour activer Kaspersky Managed Detection and Response, procédez comme suit :

- Si vous n’avez pas encore créé de compte Kaspersky Account, créez-le et assurez-vous de le confirmer à l’aide du lien de confirmation envoyé à votre adresse e-mail.

Si le compte Kaspersky Account créé précédemment (c’est-à-dire votre adresse e-mail) a déjà été utilisé pour accéder à Kaspersky Managed Detection and Response, il peut être associé aux données MDR d’une autre organisation et ne pas être disponible pour utiliser un nouveau code d’activation. Pour utiliser votre compte Kaspersky Account existant en vue d’une nouvelle activation, contactez le Support Technique.

Remarque : lorsque le Support Technique supprime l’association de votre compte Kaspersky Account existant avec les données d’une autre organisation la solution MDR, celui-ci ne peut plus être utilisé pour accéder aux données de l’autre organisation pour lesquelles il était auparavant utilisé. - Une fois votre compte Kaspersky Account activé, utilisez-le pour ouvrir une session sur la Console MDR en ligne.

- Pour utiliser la Console MDR en ligne, saisissez le code d’activation que vous avez reçu de Kaspersky dans le champ correspondant de la page.

- Lisez et acceptez les accords applicables à votre région en cliquant sur le bouton Confirmer.

Si vous n’acceptez pas les accords applicables, vous ne pourrez pas utiliser Kaspersky Managed Detection and Response.

L’activation est terminée.

Pour arrêter d’utiliser Kaspersky Managed Detection and Response, consultez cet article ou contactez le Support Technique.

Haut de page

Désactivation de Kaspersky Managed Detection and Response

Si vous souhaitez cesser d’utiliser Kaspersky Managed Detection and Response, vous pouvez soit mettre fin à son utilisation de manière permanente, soit la suspendre temporairement sur certaines ressources.

Arrêt de l’utilisation de Kaspersky Managed Detection and Response

Vous pouvez arrêter l’utilisation de Kaspersky Managed Detection and Response manuellement si vous le souhaitez.

Lorsque vous mettez fin à l’utilisation de Kaspersky Managed Detection and Response, la solution cesse d’envoyer des données télémétriques à partir de vos ressources. Pour supprimer les données concernant votre organisation de l’infrastructure de Kaspersky Managed Detection and Response, veuillez contacter le Support Technique.

Pour mettre fin à l’utilisation de Kaspersky Managed Detection and Response :

- Dans Kaspersky Security Center Web Console ou Kaspersky Security Center Cloud Console, accédez à la section Appareils → Stratégies et profils si vous utilisez les applications EPP qui prennent en charge les stratégies.

Si vous utilisez une application EPP qui ne prend pas en charge les politiques, accédez à la section Appareils → Tâches.

La liste des stratégies (ou la liste des tâches) s’ouvre.

- Cliquez sur une politique ou une tâche que vous avez créée lors du déploiement de Kaspersky Managed Detection and Response pour configurer l’intégration entre une application EPP et Kaspersky Managed Detection and Response.

La fenêtre des paramètres de stratégie (ou la fenêtre des paramètres de tâche) s’ouvre.

- Dans l’onglet Paramètres de l’application dans le volet de gauche, sélectionnez Détection et réponse, puis dans le volet de droite, sélectionnez Détection et réponse gérées.

Le volet des paramètres de Managed Detection and Response.

- Désactivez l’option Détection et réponse gérées activées.

Le nom de l’option devient Managed Detection and Response désactivée.

- Enregistrez les modifications apportées à la stratégie ou à la tâche.

- Révoquez de votre consentement avec les conditions d’utilisation de la solution MDR.

- Si vous utilisez Kaspersky Security Center Web Console pour travailler avec Kaspersky MDR, il est en outre recommandé de supprimer le fichier de configuration de Kaspersky Security Network Kaspersky Security Center du Serveur d’Administration de Kaspersky Security Center.

L’utilisation de Kaspersky Managed Detection and Response s’arrête.

Haut de page

Suspension de l’utilisation de Kaspersky Managed Detection and Response

Pour se conformer aux conditions d’utilisation de la solution MDR, il est nécessaire de suspendre l’utilisation de la solution sur les ressources si ces dernières se trouvent temporairement sur le territoire des États-Unis (par exemple, à l’occasion d’un déplacement professionnel).

Pour suspendre temporairement l’utilisation de la solution MDR sur certaines ressources, procédez comme suit :

- Dans Kaspersky Security Center, créez un nouveau groupe d’administration pour gérer les ressources sur lesquelles vous souhaitez suspendre l’utilisation de la solution MDR. Vous pourrez modifier la liste des ressources de ce groupe ultérieurement.

- Pour ce groupe d’administration, créez les nouvelles stratégies des applications EPP utilisées pour transmettre la télémétrie MDR depuis des ressources, puis désactivez l’utilisation de la solution MDR et de Kaspersky Security Network dans les paramètres de la stratégie.

Pour en savoir plus sur la configuration des stratégies, consultez les articles d’aide d’une application EPP en particulier. Par exemple, l’aide de Kaspersky Endpoint Security for Windows contient des instructions sur l’administration des stratégies et de configuration de l’intégration à la solution MDR.

- Déplacez les ressources pour lesquelles vous souhaitez suspendre l’utilisation de la solution MDR au groupe d’administration créé.

La nouvelle stratégie, qui désactive l’utilisation de la solution MDR et de Kaspersky Security Network, sera appliquée aux ressources après la synchronisation. Vous pouvez aussi forcer la synchronisation manuellement.

Pour reprendre l’utilisation de Kaspersky Managed Detection and Response après la suspension, procédez comme suit :

- Excluez la ressource du groupe d’administration utilisé pour la suspension.

- Appliquez une stratégie standard selon laquelle l’utilisation de la solution MDR est activée et configurée pour cette ressource.

Les ressources ne seront pas surveillées par la solution MDR tant qu’une stratégie selon laquelle l’utilisation de la solution MDR est activée et configurée leur est appliquée.

Déploiement de Kaspersky Managed Detection and Response

Cette section contient des informations sur le déploiement de Kaspersky Managed Detection and Response. Les scénarios de déploiement diffèrent selon les applications Kaspersky utilisées dans votre infrastructure.

Tout d’abord, vous devez effectuer les prérequis, qui diffèrent selon l’application que vous utilisez pour la gestion centralisée de la sécurité de votre réseau :

- Les applications sur site sont Kaspersky Security Center (Console d’administration basée sur Microsoft Management Console) et Kaspersky Security Center Web Console.

- La solution basée sur le cloud est Kaspersky Security Center Cloud Console.

Les étapes ultérieure du déploiement de Kaspersky Managed Detection and Response dépendent des

spécifiques qui sont installées sur vos ressources.Tant que la Déclaration de Kaspersky Security Network n’est pas acceptée, KSN est désactivé. De plus, les états des ressources peuvent être Critiques dans Kaspersky Security Center, et l’événement Les serveurs KSN sont indisponibles s’affichera. L’utilisation de KSN est activée après l’application de la stratégie dans laquelle l’administrateur accepte les conditions d’utilisation de KSN.

Déploiement sur site

Cette section contient les scénarios de déploiement de Kaspersky Managed Detection and Response utilisant les applications sur site : Kaspersky Security Center (Console d’administration basée sur Microsoft Management Console) et Kaspersky Security Center Web Console.

Déploiement à l’aide de Kaspersky Security Center

Tout développer | Tout réduire

Conditions préalables

- Votre infrastructure informatique doit répondre aux exigences matérielles et logicielles de Kaspersky Managed Detection and Response.

- Pour les ports 443 et 1443 sur chaque ressource que vous souhaitez protéger, le trafic non SSL sortant est autorisé et l’inspection du trafic est désactivée. Ces ports sont utilisés pour transférer les données de télémétrie des ressources vers les serveurs Kaspersky suivants :

- *.ksn.kaspersky-labs.com

- ksn-*.kaspersky-labs.com

- ds.kaspersky.com

Le déploiement de Kaspersky Managed Detection and Response à l’aide de Kaspersky Security Center s’effectue en étapes :

- Activation de la solution

Activez la solution Kaspersky Managed Detection and Response à l’aide de votre licence.

- Installation des applications EPP

Assurez-vous d’avoir installé les applications EPP prenant en charge la fonctionnalité Kaspersky Managed Detection and Response sur vos ressources.

- Téléchargement du fichier de configuration MDR

Téléchargez le fichier de configuration MDR pour votre organisation ou téléchargez des archives distinctes pour chaque locataire à partir de la section Locataires de la Console MDR en ligne.

À partir de Kaspersky Endpoint Security for Windows 12.6, si vous avez uniquement un locataire racine et si vous n’utilisez pas la solution MDR avec Kaspersky Endpoint Detection and Response Optimum, vous n’avez pas besoin de télécharger le fichier de configuration MDR. Reportez-vous aux instructions fournie à l’étape 5 pour Kaspersky Endpoint Security pour Windows.

- Configuration de Kaspersky Private Security Network (KPSN)

Configurez KPSN sur vos ressources en utilisant votre fichier de configuration KSN à partir du fichier de configuration MDR.

Cette étape garantit que la télémétrie est envoyée aux serveurs dédiés conformes au RGPD. Si vous ne configurez pas le KSN privé, votre télémétrie n’est pas transmise et le service Kaspersky Managed Detection and Response n’est alors pas assuré.

- Intégration avec les applications EPP

Réalisez les scénarios de déploiement spécifiques aux applications pour toutes les applications Kaspersky installées sur vos ressources :

- Kaspersky Endpoint Security for Windows

- Kaspersky Endpoint Security for Linux

- Kaspersky Endpoint Security for Mac

- Kaspersky Security for Windows Server

- Kaspersky Security for Virtualization 5.2 Light Agent

- Kaspersky Anti-Targeted Attack Platform

Si plusieurs applications Kaspersky sont installées sur votre infrastructure, vous pouvez réaliser les scénarios propres à l’application dans n’importe quel ordre.

Vous pouvez vérifier l’état de vos ressources à l’aide de la fonctionnalité Santé MDR.

Déploiement à l’aide de Kaspersky Security Center Web Console

Tout développer | Tout réduire

Conditions préalables

- Votre infrastructure informatique répond aux exigences matérielles et logicielles de Kaspersky Managed Detection and Response.

- Pour les ports 443 et 1443 sur chaque ressource que vous souhaitez protéger, le trafic non SSL sortant est autorisé et l’inspection du trafic est désactivée. Ces ports sont utilisés pour transférer les données de télémétrie des ressources vers les serveurs Kaspersky suivants :

- *.ksn.kaspersky-labs.com

- ksn-*.kaspersky-labs.com

- ds.kaspersky.com

Le déploiement de Kaspersky Managed Detection and Response à l’aide de Kaspersky Security Center Web Console s’effectue en étapes :

- Installation du plug-in MDR

Téléchargez et configurez le plug-in MDR pour gérer la solution dans Kaspersky Security Center Web Console.

- Activation de la solution

Activez la solution Kaspersky Managed Detection and Response à l’aide de votre licence.

- Téléchargement du fichier de configuration MDR

Téléchargez le fichier de configuration MDR pour votre organisation ou téléchargez des archives séparées pour chaque locataire à partir de la section Locataires de la Console MDR en ligne ou en utilisant le plug-in MDR dans Kaspersky Security Center Web Console.

À partir de Kaspersky Endpoint Security pour Windows 12.6, si vous avez uniquement un locataire racine et si vous n’utilisez pas la solution MDR avec Kaspersky Endpoint Detection and Response Optimum, vous n’avez pas besoin de télécharger le fichier de configuration MDR. Reportez-vous aux instructions fournie à l’étape 5 pour Kaspersky Endpoint Security pour Windows.

- Installation des applications EPP

Assurez-vous d’avoir installé les applications EPP prenant en charge la fonctionnalité Kaspersky Managed Detection and Response sur vos ressources.

- Intégration avec les applications EPP

Réalisez les scénarios de déploiement spécifiques aux applications pour toutes les applications Kaspersky installées sur vos ressources :

- Kaspersky Endpoint Security for Windows

- Kaspersky Endpoint Security for Linux

- Kaspersky Endpoint Security for Mac

- Kaspersky Security for Windows Server

- Kaspersky Security for Virtualization 5.2 Light Agent

- Kaspersky Anti-Targeted Attack Platform

Si plusieurs applications Kaspersky sont installées sur votre infrastructure, vous pouvez réaliser les scénarios propres à l’application dans n’importe quel ordre.

Si vous n’utilisez pas le plug-in MDR, configurez manuellement KSN privé sur vos ressources en utilisant votre fichier de configuration KSN à partir du fichier de configuration MDR. Cette étape garantit que la télémétrie est envoyée aux serveurs dédiés conformes à la réglementation RGPD. Si vous ne configurez pas KSN privé et n’utilisez pas le plug-in MDR pour le déploiement initial de Kaspersky Managed Detection and Response, vos données télémétriques ne sont pas transmises et le service de Kaspersky Managed Detection and Response n’est pas assuré.

Vous pouvez vérifier l’état de vos ressources à l’aide de la fonctionnalité Santé MDR.

Haut de page

Déploiement basé sur le cloud

Tout développer | Tout réduire

Le déploiement de Kaspersky Managed Detection and Response à l’aide de Kaspersky Security Center Cloud Console s’effectue en étapes :

- Activation de la solution

Activez la solution Kaspersky Managed Detection and Response à l’aide de votre licence.

- Installation des applications EPP

Assurez-vous d’avoir installé les applications EPP prenant en charge la fonctionnalité Kaspersky Managed Detection and Response sur vos ressources.

- Téléchargement du fichier de configuration MDR

Téléchargez le fichier de configuration MDR pour votre organisation ou téléchargez des archives séparées pour chaque locataire à partir de la section Locataires de la Console MDR en ligne ou en utilisant le plug-in MDR dans Kaspersky Security Center Cloud Console.

À partir de Kaspersky Endpoint Security for Windows 12.6, si vous avez uniquement un locataire racine et si vous n’utilisez pas la solution MDR avec Kaspersky Endpoint Detection and Response Optimum, vous n’avez pas besoin de télécharger le fichier de configuration MDR. Reportez-vous aux instructions fournie à l’étape 4 pour Kaspersky Endpoint Security pour Windows.

- Intégration avec les applications EPP

Réalisez les scénarios de déploiement spécifiques aux applications pour toutes les applications Kaspersky installées sur vos ressources :

- Kaspersky Endpoint Security for Windows

- Kaspersky Endpoint Security for Linux

- Kaspersky Endpoint Security for Mac

- Kaspersky Security for Windows Server

- Kaspersky Anti-Targeted Attack Platform

Si plusieurs applications Kaspersky sont installées sur votre infrastructure, vous pouvez réaliser les scénarios propres à l’application dans n’importe quel ordre.

- Création du point de distribution

Effectuez les actions suivantes :