Kaspersky Endpoint Security para Windows 11.7.0

- English

- Čeština (Česká republika)

- Deutsch

- Español (México)

- Français

- Italiano

- Magyar (Magyarország)

- Nederlands (Nederland)

- Polski (Polska)

- Português (Brasil)

- Português (Portugal)

- Română (România)

- Tiếng Việt (Việt Nam)

- Türkçe (Türkiye)

- Русский

- العربية (الإمارات العربية المتحدة)

- 한국어 (대한민국)

- 简体中文

- 繁體中文

- 日本語(日本)

- English

- Čeština (Česká republika)

- Deutsch

- Español (México)

- Français

- Italiano

- Magyar (Magyarország)

- Nederlands (Nederland)

- Polski (Polska)

- Português (Brasil)

- Português (Portugal)

- Română (România)

- Tiếng Việt (Việt Nam)

- Türkçe (Türkiye)

- Русский

- العربية (الإمارات العربية المتحدة)

- 한국어 (대한민국)

- 简体中文

- 繁體中文

- 日本語(日本)

- Preguntas frecuentes

- Novedades

- Kaspersky Endpoint Security para Windows

- Instalación y eliminación de la aplicación

- Despliegue a través de Kaspersky Security Center

- Instalación de la aplicación de manera local mediante el Asistente de instalación

- Instalando remotamente la aplicación usando System Center Configuration Manager

- Descripción de la configuración de instalación del archivo setup.ini

- Cambiar componentes de la aplicación

- Actualización de una versión anterior de la aplicación

- Eliminar la aplicación

- Licencias de la aplicación

- Acerca del Contrato de licencia de usuario final

- Acerca de la licencia

- Acerca del certificado de la licencia

- Acerca de la suscripción

- Sobre una clave de licencia

- Acerca del código de activación

- Acerca del archivo clave

- Activación de la aplicación

- Visualización de información de la licencia

- Compra de una licencia

- Renovación de suscripciones

- Provisión de datos

- Primeros pasos

- Acerca del Complemento de administración de Kaspersky Endpoint Security para Windows

- Consideraciones especiales cuando se trabaja con distintas versiones de complementos de administración

- Consideraciones especiales al utilizar protocolos cifrados para interactuar con servicios externos

- Interfaz de la aplicación

- Primeros pasos

- Gestión de directivas

- Gestión de tareas

- Configuración de los ajustes locales de la aplicación

- Inicio y detención de Kaspersky Endpoint Security

- Suspensión y reanudación de Protección y control del equipo

- Análisis antivirus del equipo

- Análisis del equipo

- Análisis de unidades extraíbles cuando se conectan al equipo

- Análisis en segundo plano

- Analizar desde el menú contextual

- Comprobación de la integridad de la aplicación

- Edición de la cobertura del análisis

- Análisis programado en ejecución

- Ejecutar un análisis como un usuario diferente

- Optimización del análisis

- Actualización de las bases de datos y módulos de la aplicación

- Escenarios de actualización de las bases de datos y los módulos de la aplicación

- Inicio y parada de una tarea de actualización

- Inicio de una tarea de actualización con los permisos de una cuenta de usuario distinta

- Selección del modo de ejecución de la tarea de actualización

- Adición de un origen de actualizaciones

- Configuración de actualización desde una carpeta compartida

- Actualización de los módulos de la aplicación

- Actualización mediante un servidor proxy

- Reversión de la última actualización

- Trabajar con amenazas activas

- Protección del equipo

- Protección frente a amenazas en archivos

- Activación y desactivación de Protección frente a amenazas en archivos

- Suspensión automática de Protección frente a amenazas en archivos

- Modificación de las acciones tomadas en archivos infectados por parte del componente Protección frente a amenazas en archivos

- Formación la cobertura de protección del componente Protección frente a amenazas en archivos

- Uso de métodos de análisis

- Utilización de las tecnologías de análisis en el funcionamiento del componente Protección frente a amenazas en archivos

- Optimización del análisis de archivos

- Análisis de archivos compuestos

- Modificación del modo de análisis

- Protección frente a amenazas web

- Activación y desactivación de Protección frente a amenazas web

- Modificación de las acciones que se van a realizar en objetos maliciosos del tráfico web

- Análisis de URL contra bases de datos de phishing y direcciones web maliciosas

- Utilización del análisis heurístico en el funcionamiento del componente Protección frente a amenazas web

- Creación de la lista de direcciones web de confianza

- Exportación e importación de la lista de direcciones web de confianza

- Protección frente a amenazas en el correo

- Activación y desactivación de Protección frente a amenazas en el correo

- Modificación de las acciones que se van a realizar en mensajes de correo electrónico infectados

- Formación la cobertura de protección del componente de Protección frente a amenazas en el correo

- Analizar archivos compuestos adjuntos a mensajes de correo electrónico

- Filtro de archivos adjuntos de mensajes de correo electrónico

- Exportación e importación de extensiones para filtrado de adjuntos

- Análisis de correos electrónicos en Microsoft Office Outlook

- Protección frente a amenazas en la red

- Firewall

- Prevención de ataques de BadUSB

- Protección AMSI

- Prevención de exploits

- Detección de comportamiento

- Activar y desactivar Detección de comportamiento

- Selección de la acción que se debe tomar al detectar actividad de malware

- Protección de carpetas compartidas frente a cifrado externo

- Activación y desactivación de la protección de carpetas compartidas frente al cifrado externo

- Selección de la acción que se debe tomar al detectar el cifrado externo de carpetas compartidas

- Creación de una exclusión para la protección de carpetas compartidas frente a cifrado externo

- Configuración de exclusión de direcciones en Protección de carpetas compartidas frente a cifrado externo.

- Exportar e importar una lista de exclusiones a la protección de carpetas compartidas frente a cifrado externo

- Prevención de intrusiones en el host

- Activación y desactivación de Prevención de intrusiones en el host

- Gestionar grupos de confianza de aplicaciones

- Cambiar el grupo de confianza de una aplicación

- Configuración de derechos del grupo de confianza

- Seleccionar un grupo de confianza para aplicaciones iniciadas antes que Kaspersky Endpoint Security

- Selección de un grupo de confianza para aplicaciones desconocidas

- Seleccionar un grupo de confianza para aplicaciones firmadas digitalmente

- Administración de los derechos de las aplicaciones

- Protección de recursos del sistema operativo y de datos personales

- Eliminación de información sobre aplicaciones sin uso

- Control de prevención de intrusiones en el host

- Protección del acceso a audio y vídeo

- Motor de reparación

- Kaspersky Security Network

- Análisis de conexiones cifradas

- Protección frente a amenazas en archivos

- Control del equipo

- Control Web

- Activación y desactivación de Control Web

- Acciones con reglas de acceso a recursos web

- Exportación e importación de la lista de direcciones de recursos web

- Supervisión de las actividades de los usuarios en Internet

- Edición de plantillas de mensajes de Control Web

- Edición de máscaras para direcciones de recursos web

- Migración de reglas de acceso a recursos web de las versiones previas de la aplicación

- Control de dispositivos

- Activación y desactivación del Control de dispositivos

- Sobre las reglas de acceso

- Edición de una regla de acceso a dispositivos

- Edición de una regla de acceso a bus de conexión

- Añadir una red wifi a la lista de confianza

- Seguimiento del uso de unidades extraíbles

- Cambiar la duración del almacenamiento en caché

- Acciones con dispositivos de confianza

- Obtención de acceso a un dispositivo bloqueado

- Edición de plantillas de mensajes de Control de dispositivos

- Anti-Bridging

- Control de anomalías adaptativo

- Activación y desactivación del Control de anomalías adaptativo

- Activación y desactivación de una regla del Control de anomalías adaptativo

- Cambio de la acción que se realiza al activarse una regla del Control de anomalías adaptativo

- Crear una exclusión de una regla del Control de anomalías adaptativo

- Importar e importar exclusiones para las reglas del Control de anomalías adaptativo

- Actualización de las reglas del Control de anomalías adaptativo

- Modificación de las plantillas de mensajes del Control de anomalías adaptativo

- Visualización de informes del Control de anomalías adaptable

- Control de aplicaciones

- Limitaciones de funcionalidad de Control de aplicaciones

- Activación y desactivación de Control de aplicaciones

- Seleccionar el modo de Control de aplicaciones

- Trabajar con reglas de Control de aplicaciones en la interfaz de la aplicación

- Administrar las reglas de Control de aplicaciones en Kaspersky Security Center

- Recepción de información sobre las aplicaciones que se instalan en equipos de usuarios

- Creación de categorías de aplicaciones

- Añadir archivos ejecutables desde la carpeta Archivos ejecutables a la categoría de aplicación

- Añadir archivos ejecutables relacionados con eventos a la categoría de aplicación

- Añadir y modificar una regla de Control de aplicaciones con Kaspersky Security Center

- Cambiar el estado de una regla de Control de aplicaciones mediante Kaspersky Security Center

- Exportación e importación de reglas de Control de aplicaciones

- Comprobación de las reglas de Control de aplicaciones con Kaspersky Security Center

- Ver eventos resultantes de la comprobación del funcionamiento del componente Control de aplicaciones

- Ver un informe sobre las aplicaciones bloqueadas en el modo de prueba

- Ver eventos resultantes del funcionamiento del componente Control de aplicaciones

- Ver un informe sobre aplicaciones bloqueadas

- Probar reglas de Control de aplicaciones

- Supervisión de la actividad de aplicaciones

- Reglas para crear máscaras de nombre para archivos o carpetas

- Edición de plantillas de mensajes de Control de aplicaciones

- Mejores prácticas para implementar una lista de aplicaciones permitidas

- Supervisión de puertos de red

- Control Web

- Eliminación de datos

- Protección con contraseña

- Zona de confianza

- Creación de una exclusión del análisis

- Activación y desactivación de una exclusión del análisis

- Edición de la lista de aplicaciones de confianza

- Activación y desactivación de reglas de la zona de confianza para una aplicación en la lista de aplicaciones de confianza

- Uso del almacén de certificados de confianza del sistema

- Gestión de Copia de seguridad

- Servicio de notificaciones

- Gestión de informes

- Autoprotección de Kaspersky Endpoint Security

- Rendimiento de Kaspersky Endpoint Security y compatibilidad con otras aplicaciones

- Crear y utilizar un archivo de configuración

- Restaurar las configuración predeterminada de la aplicación

- Mensajes entre los usuarios y el administrador

- Cifrado de datos

- Limitaciones de funcionalidad del cifrado

- Cómo cambiar la longitud de la clave de cifrado (AES56 o AES256)

- Cifrado de disco de Kaspersky

- Características especiales del cifrado de unidades SSD

- Cifrado de disco completo con la tecnología Cifrado de disco de Kaspersky

- Creación de una lista de discos duros excluidos del cifrado

- Exportar e importar una lista de discos duros excluidos del cifrado

- Activación de la tecnología de inicio de sesión único (SSO)

- Administración de cuentas del Agente de autenticación

- Utilizar una tarjeta inteligente y un token con el Agente de autenticación

- Descifrado de discos duros

- Restauración del acceso a una unidad protegida por la tecnología Cifrado de disco de Kaspersky

- Actualización del sistema operativo

- Eliminación de errores al actualizar la función de cifrado

- Seleccionar el nivel de rastreo del Agente de autenticación

- Editar los textos de ayuda del Agente de autenticación

- Eliminar los objetos y datos restantes después de probar el Agente de autenticación

- Administración de BitLocker

- Cifrado de archivos en unidades locales del equipo

- Cifrado de los archivos de las unidades del equipo local

- Creación de reglas de acceso a archivos cifrados para aplicaciones

- Cifrar archivos creados o modificados por aplicaciones específicas

- Generación de una regla de descifrado

- Descifrado de archivos de las unidades del equipo local

- Creación de paquetes cifrados

- Restauración del acceso a los archivos cifrados

- Restauración del acceso a los datos cifrados después del error del sistema operativo

- Modificación de plantillas de mensajes de acceso a archivos cifrados

- Cifrado de unidades extraíbles

- Visualización de los detalles del cifrado de datos

- Trabajar con dispositivos cifrados cuando no hay acceso a estos

- Detection and Response

- Administración de la aplicación desde la línea de comandos

- Instalación de la aplicación

- Activación de la aplicación

- Eliminar la aplicación

- Comandos AVP

- SCAN. Análisis antivirus

- UPDATE. Actualización de las bases de datos y módulos de la aplicación

- ROLLBACK. Reversión de la última actualización

- TRACES. Rastreo

- START. Iniciar un perfil

- STOP. Detener un perfil

- STATUS. Estado del perfil

- STATISTICS. Estadísticas sobre el funcionamiento de los perfiles

- RESTORE. Restauración de archivos de Copia de seguridad

- EXPORT. Exportar ajustes de la aplicación

- IMPORT. Importar configuración de la aplicación

- ADDKEY. Aplicar un archivo clave.

- LICENSE. Administración de licencias

- RENEW. Compra de una licencia

- PBATESTRESET. Restablecer los resultados de la comprobación de disco antes de cifrar el disco

- EXIT. Salir de la aplicación

- EXITPOLICY. Desactivar una directiva

- STARTPOLICY. Activar una directiva

- DISABLE. Desactivar la protección

- SPYWARE. Detección de spyware

- KSN. Transición de KSN global/privada

- Comandos KESCLI

- Scan. Análisis antivirus

- GetScanState. Estado de finalización del análisis

- GetLastScanTime. Especificación del tiempo para completar el análisis

- GetThreats. Obtención de datos sobre amenazas detectadas

- UpdateDefinitions. Actualización de las bases de datos y módulos de la aplicación

- GetDefinitionState. Especificación del tiempo para completar la actualización

- EnableRTP. Activación de la protección

- GetRealTimeProtectionState. Estado de la Protección frente a amenazas en archivos

- Version. Identificación de la versión de la aplicación

- Comandos de administración de Detection and Response

- Códigos de error

- Apéndice. Perfiles de la aplicación

- Administrar la aplicación a través de la API REST

- Fuentes de información de la aplicación

- Cómo ponerse en contacto con el Soporte técnico

- Limitaciones y advertencias

- Glosario

- Administrador de archivos portátil

- Agente de autenticación

- Agente de red

- Archivador

- Archivo de IOC

- Archivo infectable

- Archivo infectado

- Base de datos de direcciones web maliciosas

- Base de datos de direcciones web phishing

- Bases de datos antivirus

- Certificado de licencia

- Clave activa

- Clave adicional

- Cobertura de protección

- Cobertura del análisis

- Desinfección

- Emisor del certificado

- Falsa alarma

- Forma normalizada de la dirección de un recurso web

- Grupo de administración

- IOC

- Máscara

- Módulo de plataforma segura

- Objeto OLE

- OpenIOC

- Tarea

- Apéndices

- Apéndice 1. Configuración de la aplicación

- Protección frente a amenazas en archivos

- Protección frente a amenazas web

- Protección frente a amenazas en el correo

- Protección frente a amenazas en la red

- Firewall

- Prevención de ataques de BadUSB

- Protección AMSI

- Prevención de exploits

- Detección de comportamiento

- Prevención de intrusiones en el host

- Motor de reparación

- Kaspersky Security Network

- Control Web

- Control de dispositivos

- Control de aplicaciones

- Control de anomalías adaptativo

- Sensor de Endpoint

- Kaspersky Sandbox

- Endpoint Detection and Response

- Cifrado de disco completo

- Cifrado de archivos

- Cifrado de unidades extraíbles

- Plantillas (cifrado de datos)

- Exclusiones

- Configuración de la aplicación

- Informes y almacenamiento

- Configuración de red

- Interfaz

- Administrar configuración

- Actualización de las bases de datos y módulos de la aplicación

- Apéndice 2. Grupos de confianza de aplicaciones

- Apéndice 3. Extensiones de archivo para el análisis rápido de unidades extraíbles

- Apéndice 4. Tipos de archivo para el filtrado de adjuntos Protección frente a amenazas en el correo

- Apéndice 5. Configuración de red para la interacción con servicios externos

- Apéndice 6. Eventos de la aplicación en el Registro de eventos de Windows

- Apéndice 7. Eventos de la aplicación en el registro de eventos de Kaspersky Security Center

- Apéndice 8. Extensiones de archivos compatibles con la Prevención de ejecución

- Apéndice 9. Intérpretes de scripts compatibles

- Apéndice 10. Cobertura de análisis de IOC en el registro (RegistryItem)

- Apéndice 11. Requisitos de los archivos de IOC

- Apéndice 1. Configuración de la aplicación

- Información sobre el código de terceros

- Información de marcas registradas

Control de anomalías adaptativo

Este componente está disponible solo para Kaspersky Endpoint Security for Business Advanced y Kaspersky Total Security for Business. Para obtener más información sobre Kaspersky Endpoint Security for Business, visite el sitio web de Kaspersky.

Este componente está disponible si Kaspersky Endpoint Security se instala en un equipo con Windows para estaciones de trabajo. Este componente no está disponible si Kaspersky Endpoint Security está instalado en un equipo con Windows para servidores.

El componente Control de anomalías adaptativo detecta y bloquea acciones que no son típicas de los equipos en una red de la empresa. El Control de anomalías adaptativo utiliza un conjunto de reglas para supervisar el comportamiento inusual (por ejemplo, la regla Inicio de Microsoft PowerShell desde la aplicación Office). Los especialistas de Kaspersky crean las reglas sobre la base de los escenarios habituales de actividad maliciosa. Puede configurar el modo en que el Control de anomalías adaptativo gestiona cada regla y, por ejemplo, permitir la ejecución de scripts de PowerShell que automatizan determinadas tareas de flujo de trabajo. Kaspersky Endpoint Security actualiza el conjunto de reglas junto con las bases de datos de la aplicación. Las actualizaciones de los conjuntos de reglas deben confirmarse manualmente.

Parámetros del Control de anomalías adaptativo

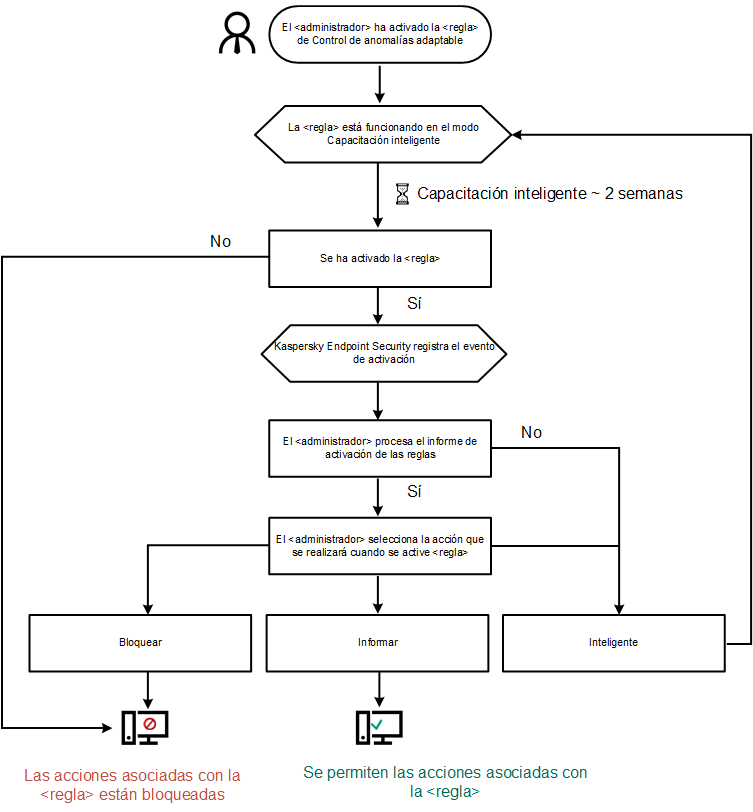

Para configurar el Control de anomalías adaptativo se tienen que realizar los pasos siguientes:

- Autoaprendizaje del Control de anomalías adaptativo.

Después de habilitar el Control de anomalías adaptativo, sus reglas funcionan en el modo de autoaprendizaje. Durante el aprendizaje, el Control de anomalías adaptativo supervisa la activación de reglas y envía eventos de activación a Kaspersky Security Center. Cada regla tiene su propia duración del modo de autoaprendizaje. La duración del modo de autoaprendizaje es establecida por los expertos de Kaspersky. Por lo general, el modo de autoaprendizaje está activo durante dos semanas.

Si una regla no se ha activado nunca durante el autoaprendizaje, el Control de anomalías adaptativo considerará las acciones asociadas a esta regla como no típicas. Kaspersky Endpoint Security bloqueará todas las acciones asociadas a esa regla.

Si se activó una regla durante el autoaprendizaje, Kaspersky Endpoint Security registra los eventos en el informe de activación de las reglas y en el repositorio de Activación de reglas en el estado Aprendizaje inteligente.

- Analizar el informe de activación de las reglas.

El administrador analiza el informe de activación de las reglas o los contenidos del repositorio de Activación de reglas en el estado Aprendizaje inteligente. A continuación, el administrador puede seleccionar el comportamiento del Control de anomalías adaptativo cuando se active la regla para bloquearlo o permitirlo. El administrador también puede seguir supervisando el funcionamiento de la regla y ampliar su duración durante el modo de autoaprendizaje. Si el administrador no realiza ninguna acción, la aplicación también seguirá funcionando en el modo de autoaprendizaje. El plazo de aprendizaje se reiniciará.

El Control de anomalías adaptativo se configura en tiempo real. El Control de anomalías adaptativo se configura a través de los siguientes canales:

- El Control de anomalías adaptativo empieza a bloquear automáticamente las acciones asociadas con las reglas que no se activaron nunca en el modo de autoaprendizaje.

- Kaspersky Endpoint Security añade nuevas reglas o elimina las obsoletas.

- El administrador configura el funcionamiento del Control de anomalías adaptativo tras revisar el informe de activación de las reglas o los contenidos del repositorio de Activación de reglas en el estado Aprendizaje inteligente. Se recomienda comprobar el informe de activación de las reglas o los contenidos del repositorio de Activación de reglas en el estado Aprendizaje inteligente.

Cuando una aplicación maliciosa intenta realizar una acción, Kaspersky Endpoint Security bloqueará dicha acción y mostrará una notificación (vea la figura a continuación).

Notificación del Control de anomalías adaptativo

Algoritmo de funcionamiento del Control de anomalías adaptativo

Kaspersky Endpoint Security decide si se autoriza o se bloquea una acción que esté asociada con una regla de acuerdo al siguiente algoritmo (consulte la siguiente figura).

Algoritmo de funcionamiento del Control de anomalías adaptativo