Contenido

- Ayuda de Kaspersky Endpoint Security Cloud

- Novedades

- Acerca de Kaspersky Endpoint Security Cloud

- Funciones clave de Kaspersky Endpoint Security Cloud

- Acerca de la licencia por usuario

- Comparación de las ediciones de Kaspersky Endpoint Security Cloud

- La comparación de las funciones de Kaspersky Endpoint Security Cloud según el tipo de sistema operativo Windows

- Requisitos de hardware y software

- Puertos de red utilizados por Kaspersky Endpoint Security Cloud

- Acerca de las licencias compradas antes de abril de 2019

- Guía de inicio rápido

- Primeros pasos con Kaspersky Endpoint Security Cloud

- Consola de administración de Kaspersky Endpoint Security Cloud

- Configuración inicial de Kaspersky Endpoint Security Cloud

- Interfaz de la Consola de administración de Kaspersky Endpoint Security Cloud

- Despliegue de aplicaciones de seguridad

- Pasar a una versión superior de Kaspersky Endpoint Security Cloud

- Administrar cuentas de usuario

- Administrar dispositivos

- Ver la lista de dispositivos

- Acerca de los estados del dispositivo

- Ver las propiedades de un dispositivo

- Conectar dispositivos Windows y dispositivos Mac

- Preparar el paquete de distribución de una aplicación de seguridad

- Descargar un paquete de distribución de una aplicación de seguridad

- Copia de un enlace a un paquete de distribución

- Añadir dispositivos Windows y dispositivos Mac sin usuarios

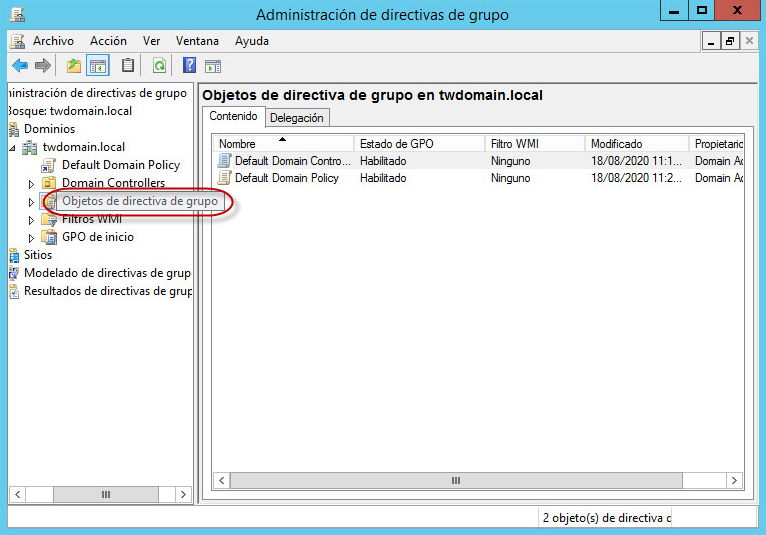

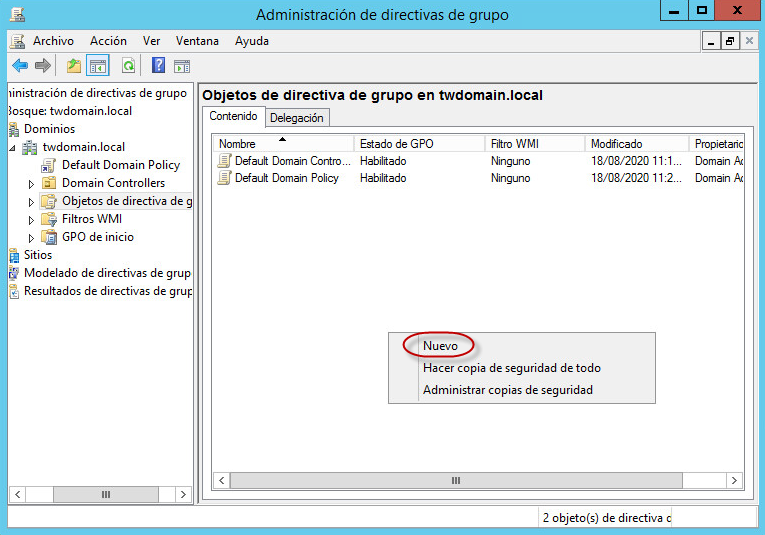

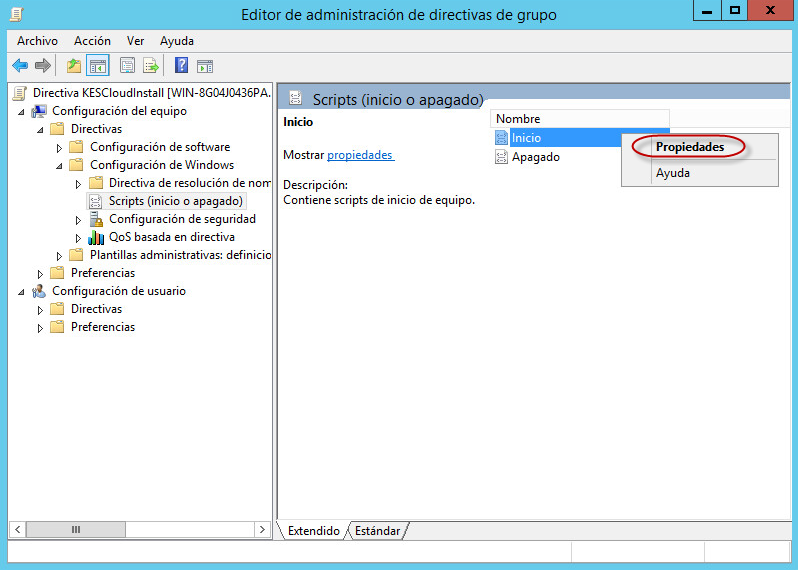

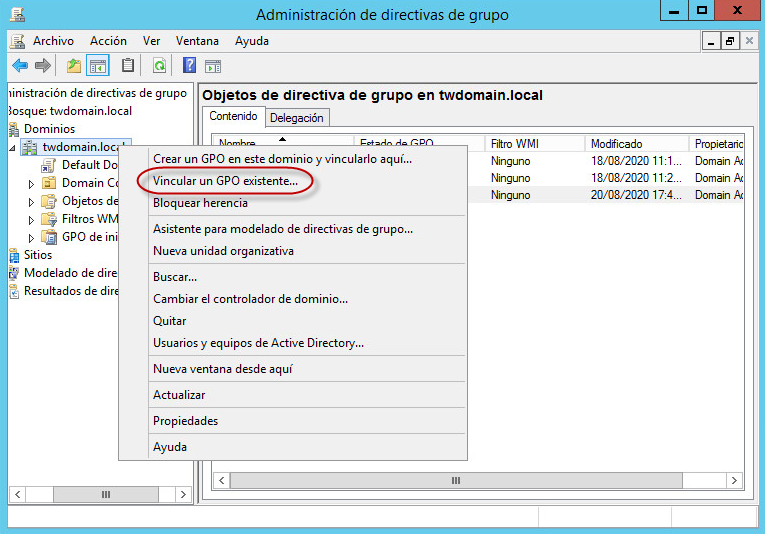

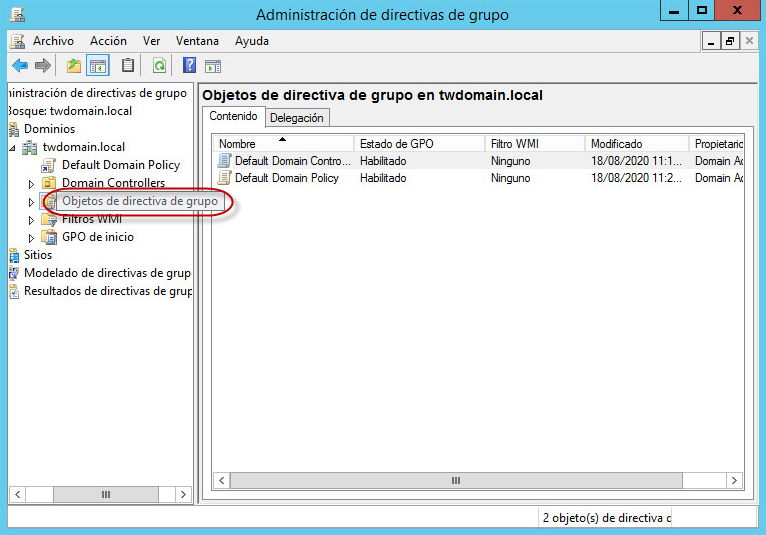

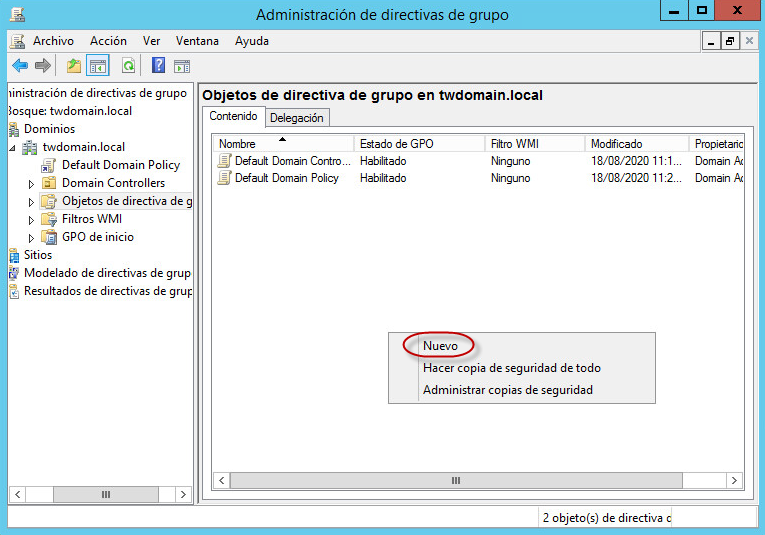

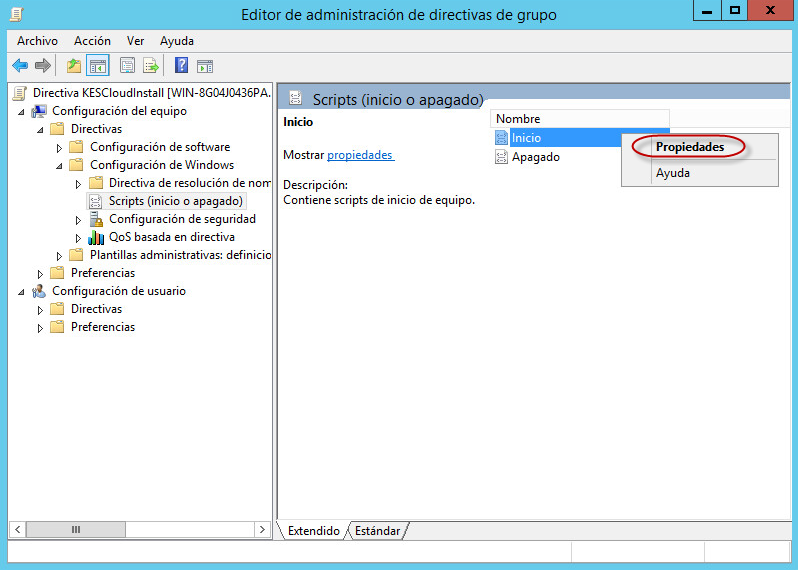

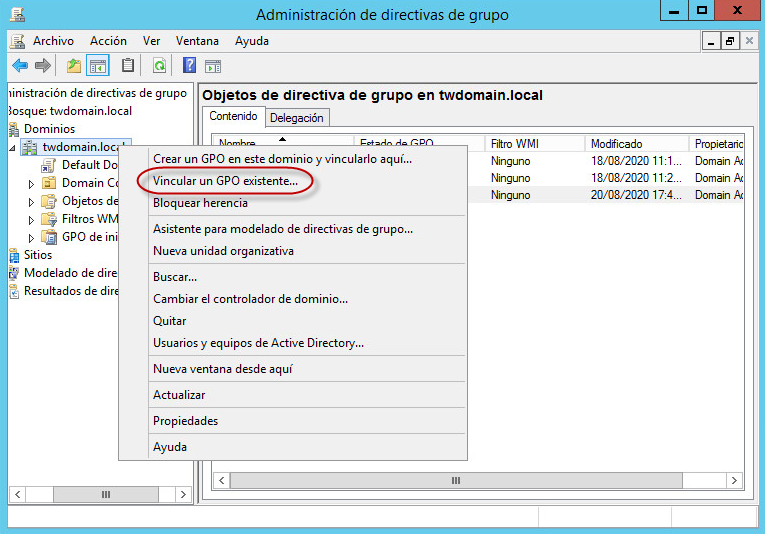

- Implementación de aplicaciones de seguridad mediante Active Directory

- Cambiar el nombre de dispositivos

- Asignar un propietario a un dispositivo Windows o Mac

- Escenario: crear, renovar y enviar un certificado de APNs

- Conectar dispositivos móviles

- Enviar comandos a dispositivos de los usuarios

- Eliminar dispositivos de la lista de dispositivos

- Marcar dispositivos para su eliminación

- Ver la lista de dispositivos marcados para su eliminación

- Desinstalar aplicaciones de seguridad de dispositivos

- Configurar la desinstalación automática de aplicaciones de seguridad

- Eliminar de forma permanente los dispositivos que están marcados para su eliminación

- Iniciar y detener actualizaciones de las bases de datos antimalware y análisis antimalware

- Actualizar la aplicación de seguridad en los dispositivos que usan Windows y macOS

- Activar y desactivar las actualizaciones de la aplicación de seguridad en los dispositivos que ejecutan Windows

- Administrar perfiles de seguridad

- Acerca de los perfiles de seguridad

- Ver la lista de perfiles de seguridad

- Crear un perfil de seguridad

- Editar un perfil de seguridad

- Asignar perfil de seguridad a un usuario o a un grupo de usuarios

- Copiar un perfil de seguridad

- Exportar e importar perfiles de seguridad

- Restablecer un perfil de seguridad

- Eliminar un perfil de seguridad

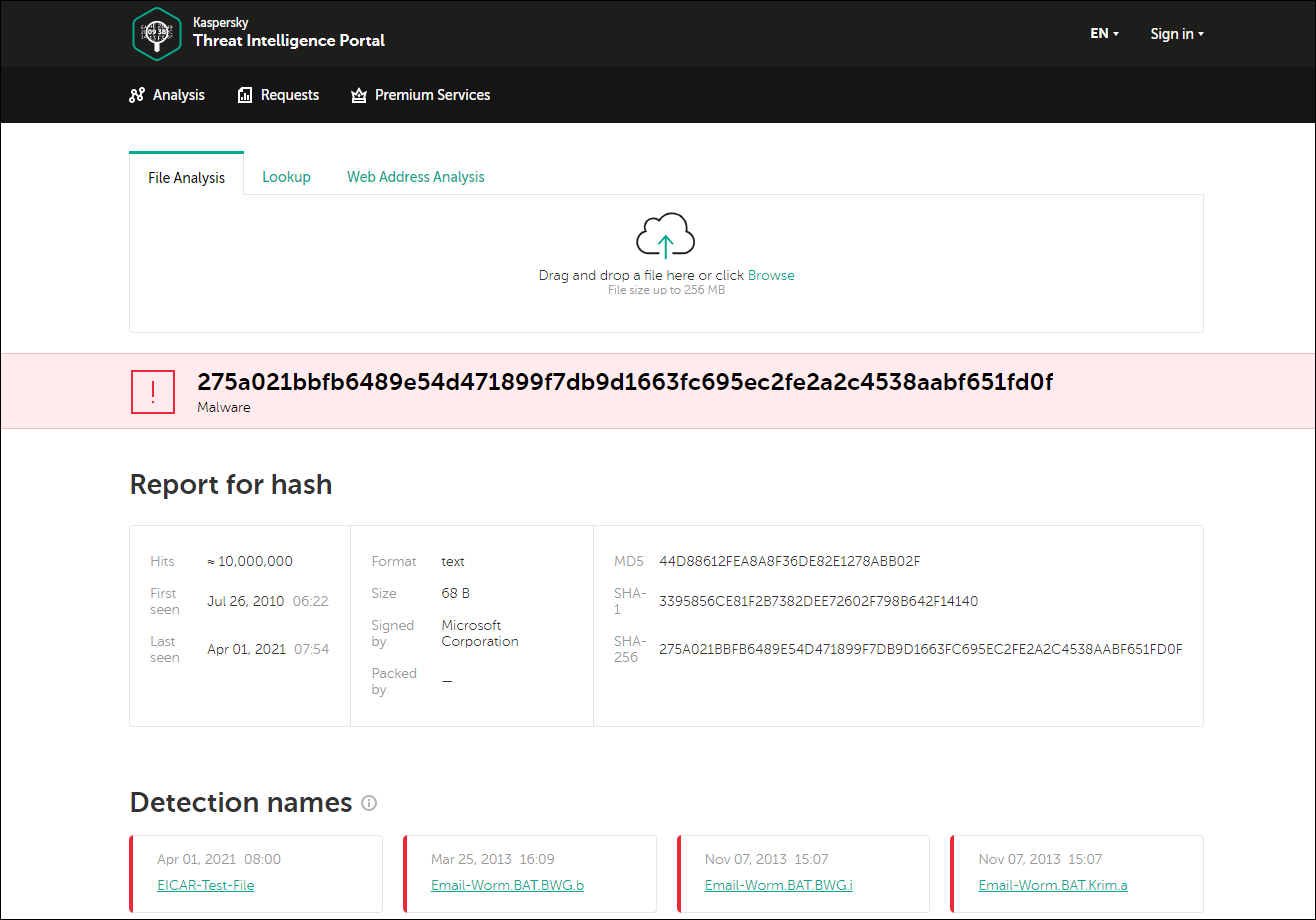

- Endpoint Detection and Response

- Acerca de Endpoint Detection and Response

- Acerca de los indicadores de vulneración

- Comenzar a usar Endpoint Detection and Response

- Escenario: configuración y uso de Endpoint Detection and Response

- Configuración de análisis de IOC en busca de amenazas potenciales

- Configurar la prevención de ejecución

- Ver información sobre las alertas de Endpoint Detection and Response

- Tomar medidas de respuesta manual

- Cancelar el aislamiento de red de un dispositivo Windows

- Exportar información sobre las alertas de Endpoint Detection and Response

- Desactivar Endpoint Detection and Response

- Análisis de causas raíz

- Control de anomalías adaptativo

- Acerca del Control de anomalías adaptativo

- Configurar el Control de anomalías adaptativo

- Cambiar de exclusiones a reglas de Control de anomalías adaptativo

- Escenario: Configuración de reglas de Control de anomalías adaptativo en el modo Inteligente

- Procesar detecciones de Control de anomalías adaptativo

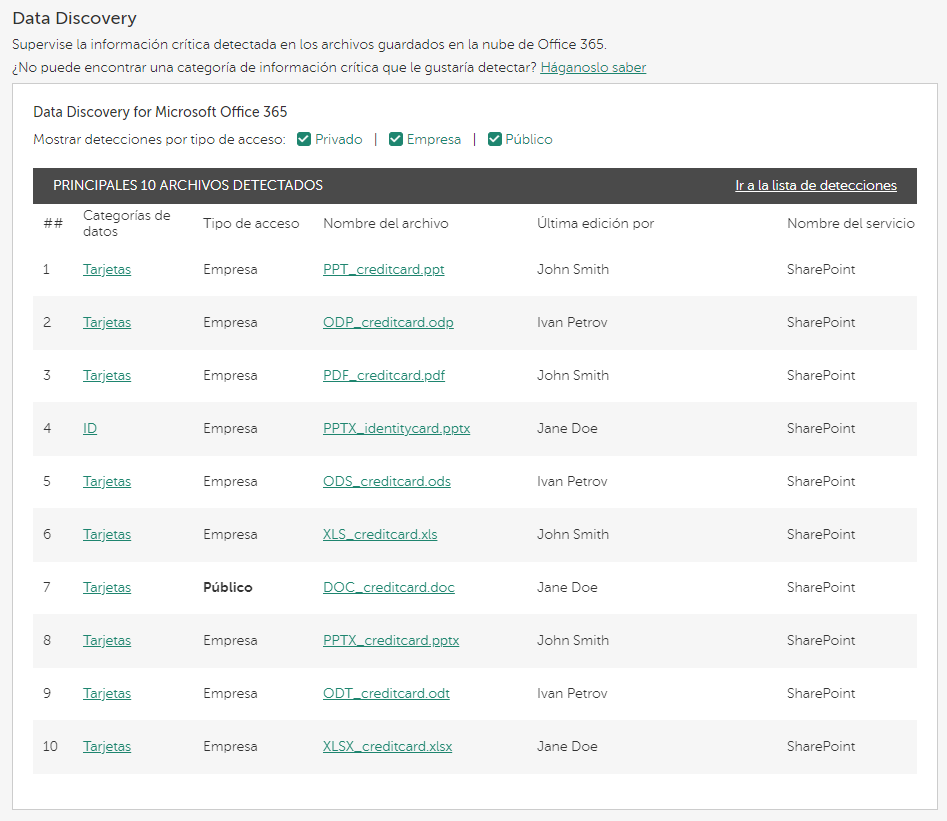

- Data Discovery

- Acerca de Data Discovery

- Categorías de información detectadas por Data Discovery

- Inicio del uso de Data Discovery

- Conexión de una organización en Office 365 con su espacio de trabajo

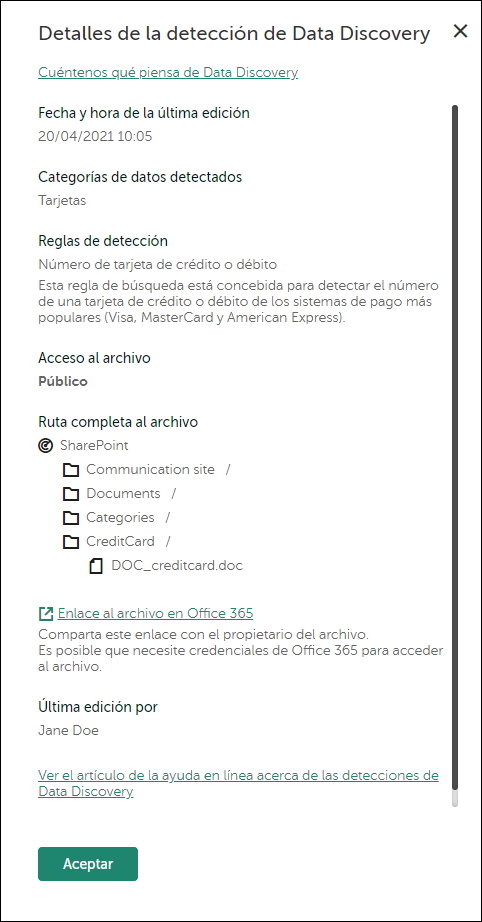

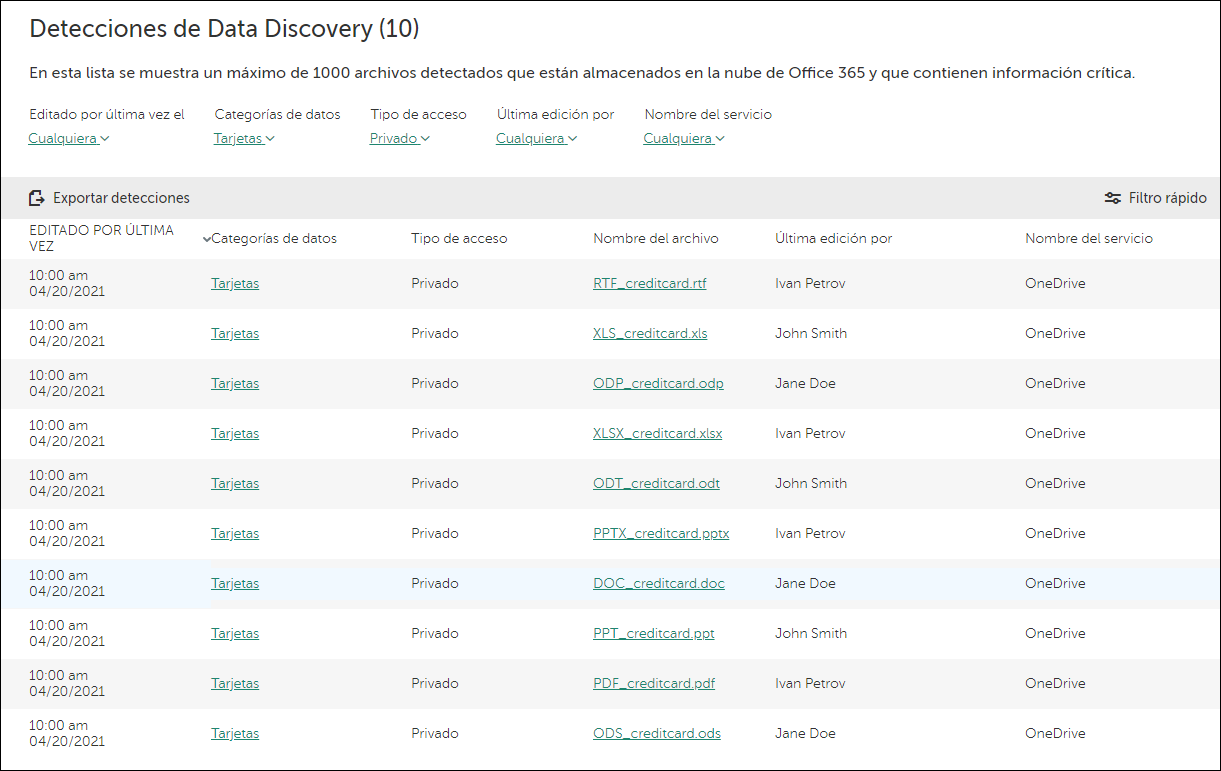

- Visualización de la información sobre las detecciones de Data Discovery

- Ejemplo de análisis de una detección de Data Discovery

- Exportar información sobre las detecciones de Data Discovery

- Desactivación de Data Discovery

- Cloud Discovery

- Acerca de Cloud Discovery

- Comenzar a usar Cloud Discovery

- Cómo activar y desactivar Cloud Discovery en los perfiles de seguridad

- Ver información sobre el uso de servicios de nube

- Nivel de riesgo de un servicio de nube

- Bloquear el acceso a servicios en la nube no deseados

- Activar y desactivar la supervisión de conexiones de Internet en dispositivos Windows

- Evaluación de vulnerabilidades y administración de parches

- Administración de cifrado

- Ejecutar tareas típicas

- Cerrar sesión en la Consola de administración

- Ver widgets

- Configurar la protección

- Configurar los componentes de protección en dispositivos Windows

- Seleccionar los tipos de objetos detectables en dispositivos Windows

- Configurar el componente Protección frente a amenazas en archivos en dispositivos Windows

- Configurar el análisis de unidades extraíbles cuando están conectadas a un equipo

- Configurar el componente Protección frente a amenazas en el correo en dispositivos Windows

- Configurar el componente Protección frente a amenazas web en dispositivos Windows

- Configurar los componentes Detección de comportamiento, Prevención de exploits y Motor de reparación en dispositivos Windows

- Activar y desactivar la Protección AMSI

- Configurar el componente Prevención de ataques de BadUSB

- Configurar el componente Protección contra amenazas de red en dispositivos Windows

- Configuración de las exclusiones de los puertos de red

- Activar y desactivar la desinfección avanzada

- Configurar los componentes de protección en dispositivos Mac

- Seleccionar los tipos de objetos detectables en dispositivos Mac

- Configurar el componente Protección frente a amenazas en archivos en dispositivos Mac

- Configuración del componente Protección frente a amenazas web en dispositivos Mac

- Configurar el componente Protección contra a amenazas en la red en dispositivos Mac

- Zona de confianza

- Configurar la protección antimalware en dispositivos Android

- Configurar los componentes de protección en dispositivos Windows

- Configurar el componente Prevención de intrusiones en el host en dispositivos Windows

- Definir la configuración del servidor proxy

- Gestionar el inicio de aplicaciones en los dispositivos de los usuarios

- Control de cumplimiento de los requisitos de seguridad corporativos de los dispositivos Android

- Configurar el acceso de un usuario a las funciones del dispositivo

- Controlar los dispositivos de red y de almacenamiento en dispositivos Windows

- Generar una lista de dispositivos de red y de almacenamiento de confianza en dispositivos Windows

- Configurar la interacción de Kaspersky Endpoint Security para Windows con los usuarios finales

- Configurar la interacción de Kaspersky Endpoint Security for Mac con los usuarios finales

- Controlar el acceso del usuario a las funciones de los dispositivos Android

- Controlar el acceso del usuario a las funciones de los dispositivos iOS

- Detección de piratería en dispositivos (acceso a la raíz)

- Configurar la protección con contraseña de los dispositivos de Windows

- Configurar la contraseña de desbloqueo en dispositivos móviles

- Configurar el firewall en dispositivos Windows

- Configurar el acceso de un usuario a los sitios web

- Configurar un servidor proxy

- Configurar una conexión a Internet

- Configuración de correo electrónico en dispositivos iOS y iPadOS

- Configuración de CalDAV en dispositivos iOS y iPadOS

- Proteger contra la eliminación de Kaspersky Endpoint Security for Android

- Configurar notificaciones de Kaspersky Endpoint Security for Android

- Activar y desactivar las funciones de rendimiento de Kaspersky Endpoint Security para Windows

- Configurar las funciones de rendimiento de Kaspersky Endpoint Security for Mac

- Activar y desactivar la transmisión de archivos de volcado y rastreo a Kaspersky para su análisis

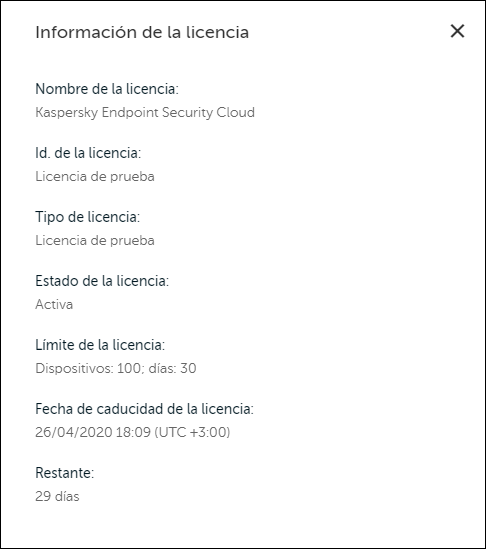

- Ver los datos de la licencia e introducir un código de activación

- Dejar comentarios

- Informes sobre la protección de dispositivos

- Lista de informes sobre la protección de dispositivos

- Informe de Estado de la protección

- Informe de Amenazas

- Informe de Estado de las actualizaciones de las bases de datos antimalware

- Informe de Ataques de red

- Informe de Vulnerabilidades

- Informes de Cloud Discovery

- Informes de Control de anomalías adaptativo

- Informe de Detecciones realizadas por el componente Control de dispositivos

- Informe de Detecciones realizadas por el componente Control Web

- Informe de Estado del cifrado de los dispositivos

- Informe de Versiones de aplicaciones de Kaspersky

- Trabajar con informes

- Configuración de entregas regulares de informes por correo electrónico

- Lista de informes sobre la protección de dispositivos

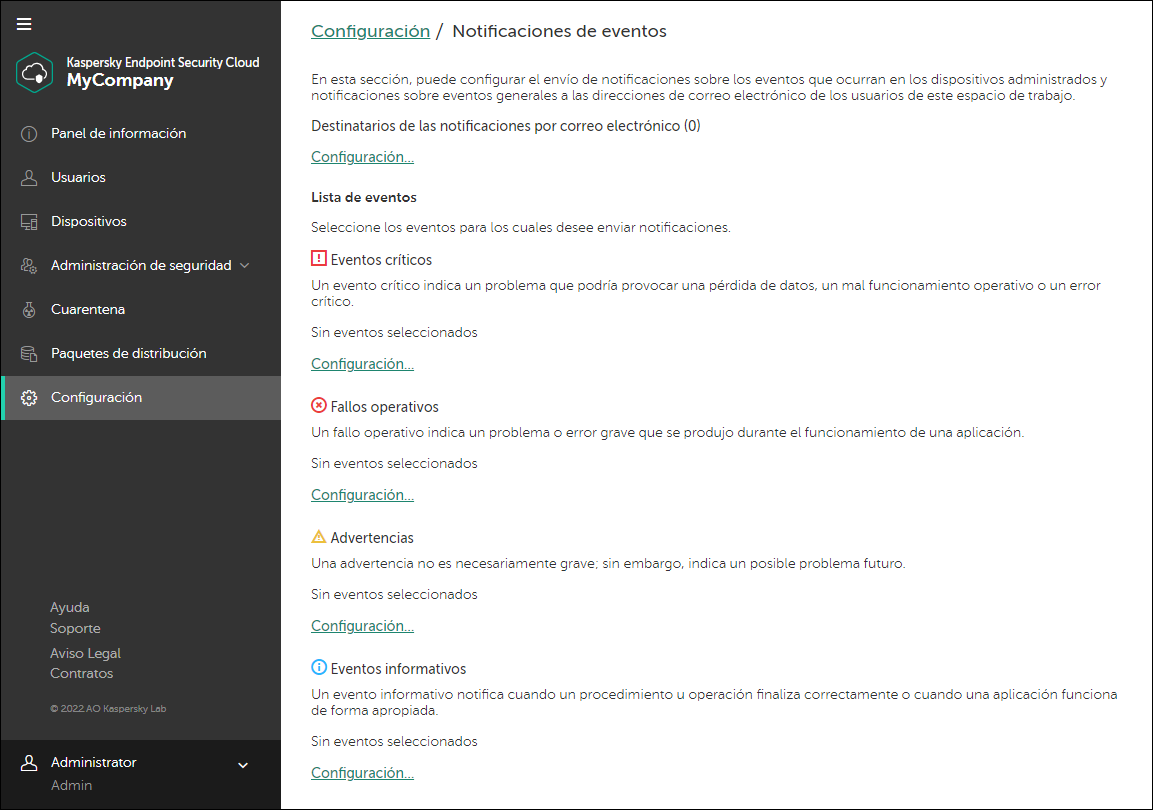

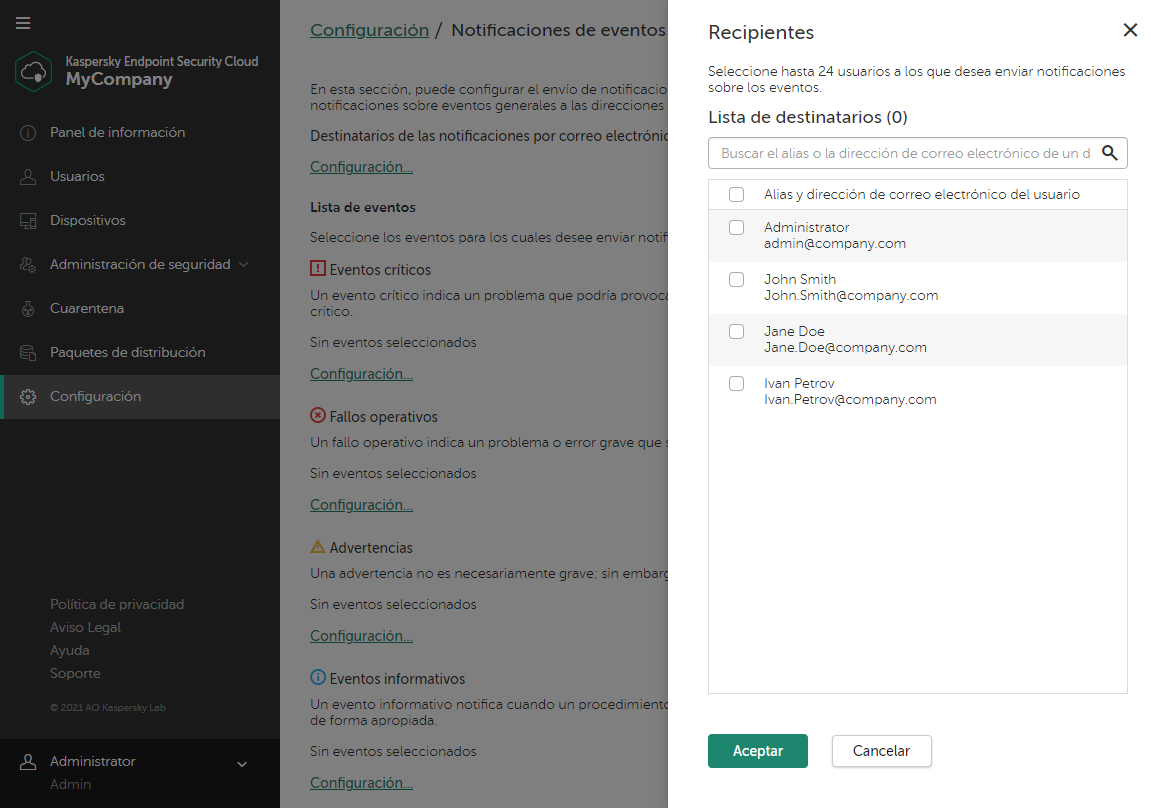

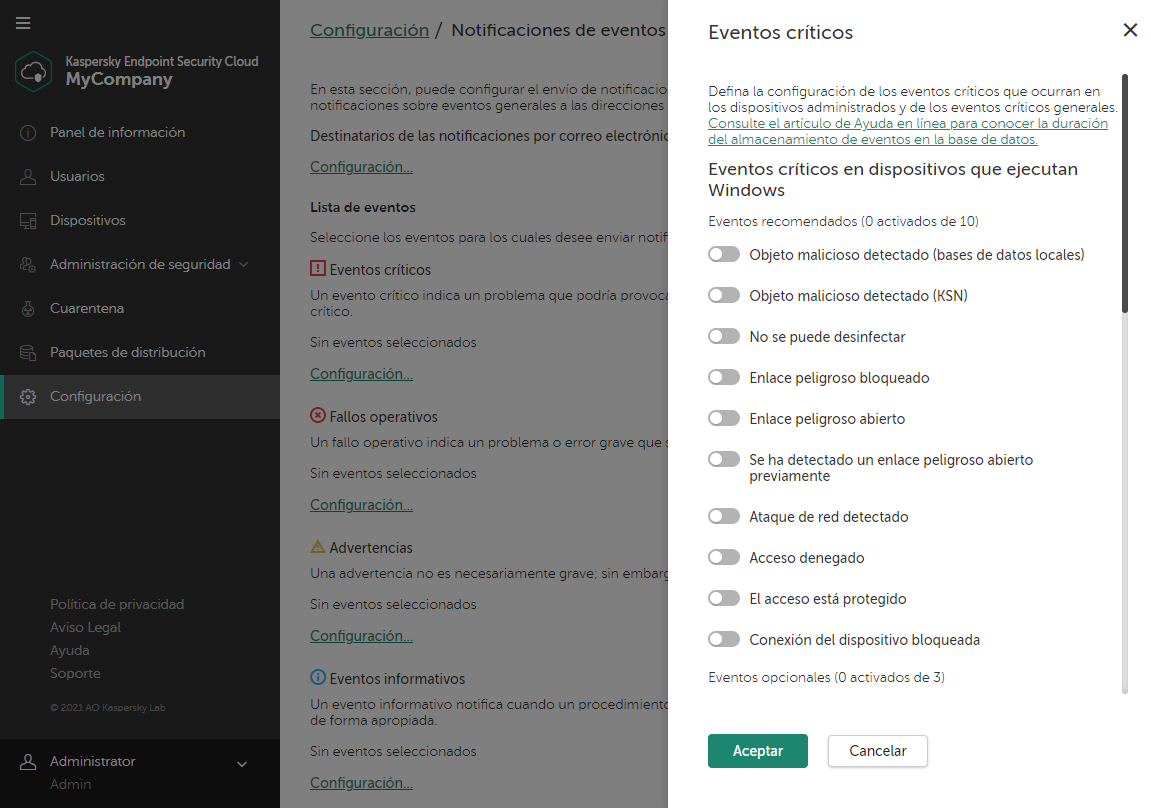

- Ver el registro de eventos y configurar las notificaciones de eventos

- Ajustar la configuración general de Kaspersky Endpoint Security Cloud

- Administrar objetos en Cuarentena

- Kaspersky Security Network

- Kaspersky Business Hub

- Acerca de Kaspersky Business Hub

- Administrar la lista de empresas en Kaspersky Business Hub

- Visualización de la lista de empresas en Kaspersky Business Hub

- Visualización de estadísticas de protección agregadas

- Adición de una empresa nueva a Kaspersky Business Hub

- Adición de otro espacio de trabajo para una empresa registrada en Kaspersky Business Hub

- Edición de la información de la empresa

- Eliminar el espacio de trabajo de una empresa

- Cancelar la eliminación del espacio de trabajo de una empresa

- Visualización de noticias y envío de comentarios

- Administrar la lista de licencias en Kaspersky Business Hub

- Realización de una capacitación sobre seguridad cibernética

- Selección de los centros de datos usados para guardar información de Kaspersky Endpoint Security Cloud

- Restablecimiento de la contraseña

- Edición de la configuración de una cuenta en Kaspersky Business Hub

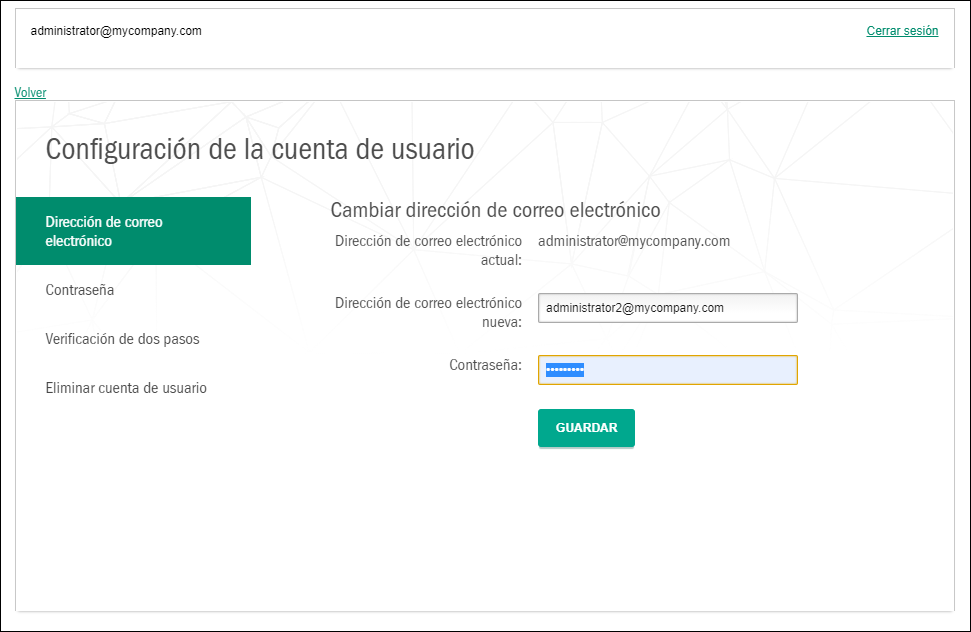

- Cambiar una dirección de correo electrónico

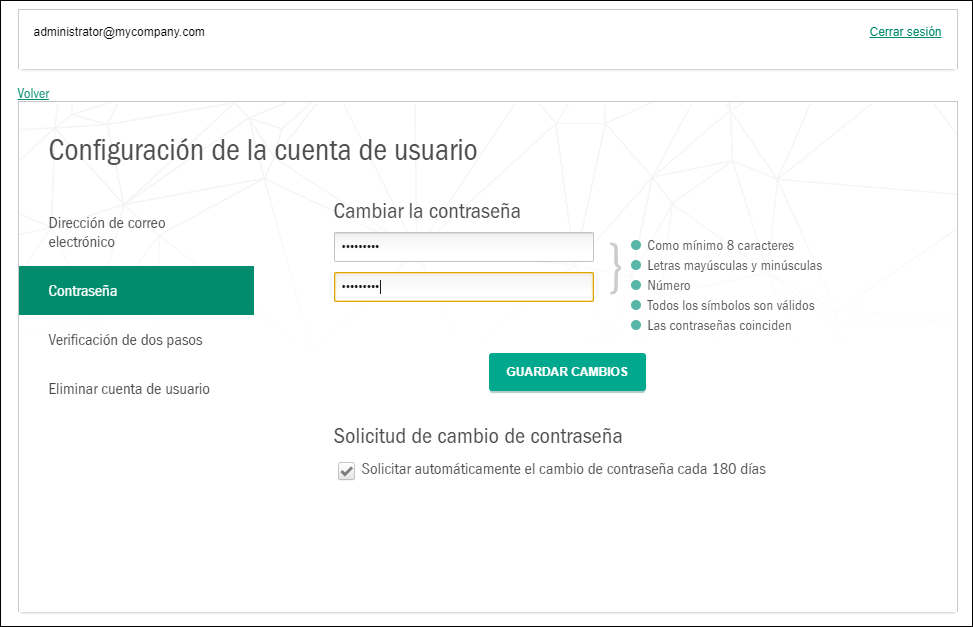

- Cambiar una contraseña

- Uso de la verificación de dos pasos

- Acerca de la verificación de dos pasos

- Escenario: configuración de la verificación de dos pasos

- Configuración de la verificación de dos pasos por SMS

- Configurar la verificación en dos pasos a través de una aplicación de autenticación

- Cambio de su número de teléfono

- Desactivación de la verificación de dos pasos

- Eliminar una cuenta en Kaspersky Business Hub

- Guía de inicio rápido para proveedores de servicios administrados (MSP)

- Conceder licencias de Kaspersky Endpoint Security Cloud

- Ponerse en contacto con el Soporte técnico

- Fuentes de información sobre la aplicación

- Glosario

- Agente de red

- Alias de usuario

- Análisis en segundo plano

- Aplicación de seguridad

- Bases de datos antimalware

- Certificado del servicio de notificaciones push de Apple (APN)

- Consola de administración de Kaspersky Endpoint Security Cloud

- Control de cumplimiento

- Cuarentena

- Cuenta en Kaspersky Business Hub

- Direcciones web maliciosas

- Dispositivo administrado

- Dispositivo de confianza

- Dispositivo supervisado

- Espacio de trabajo

- Kaspersky Business Hub

- Kaspersky Security Network (KSN)

- Módulo de plataforma fiable (TPM, por sus siglas en inglés)

- Nivel de gravedad de la vulnerabilidad

- Nivel de importancia de las actualizaciones

- Nombre del dispositivo Windows

- Parche

- Perfil de seguridad

- Phishing (suplantación de identidad)

- Prevención de intrusiones en el host (Control de Actividad de Aplicaciones)

- Propietario del dispositivo

- Protección frente a amenazas en archivos

- Protección frente a amenazas en el correo

- Protección frente a amenazas en la red

- Protección frente a amenazas web

- Servidor de administración

- Servidor proxy

- Software malicioso

- Solicitud de firma de certificado

- Vulnerabilidad

- Zona de confianza

- Información sobre el código de terceros

- Avisos de marcas registradas

Ayuda de Kaspersky Endpoint Security Cloud

Funciones nuevas

Funciones nuevas

Comparación de funciones

Comparación de funciones

- Comparación de funciones de Kaspersky Endpoint Security Cloud en distintas ediciones

- Comparación de las funciones de Kaspersky Endpoint Security Cloud para los distintos tipos de Windows

Primeros pasos

Primeros pasos

- Primeros pasos con Kaspersky Endpoint Security Cloud

- Configuración inicial de Kaspersky Endpoint Security Cloud

- Implementación de Kaspersky Endpoint Security Cloud

Monitoreo y generación de informes

Monitoreo y generación de informes

Funciones avanzadas

Funciones avanzadas

Inicio de página

Novedades

Esta sección contiene información sobre las nuevas funciones y mejoras de todas las versiones de Kaspersky Endpoint Security Cloud y Kaspersky Business Hub.

La función de actualizaciones (incluido el suministro de actualizaciones de las firmas antimalware y de la base de código) y la función de KSN pueden dejar de estar disponibles en el software en el territorio de EE. UU.

Actualización 24.11

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 12.8 para Windows.

Algún tiempo después de que el paquete de distribución de la nueva versión esté listo, la aplicación de seguridad se actualizará automáticamente en los dispositivos administrados. En cuanto se inicie la actualización automática, se mostrará una notificación en la sección "Panel de información". Además, la sección "Paquetes de distribución" mostrará el estado de la actualización automática.

- Nuevo idioma disponible

La Consola de administración de Kaspersky Endpoint Security Cloud ya está disponible en chino simplificado.

Actualización 24.10

- Ahora se admiten nuevas versiones de aplicaciones de seguridad

Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 12.7 para Windows y Kaspersky Endpoint Security 12.1 parche B para Mac.

Puede actualizar la aplicación de seguridad en los dispositivos Windows de sus usuarios a la nueva versión desde Kaspersky Endpoint Security Cloud.

La nueva versión de Kaspersky Endpoint Security para Mac le permite administrar los dispositivos de sus usuarios que ejecutan macOS Sequoia 15. Puede preparar el paquete de distribución de la nueva versión desde la consola de Kaspersky Endpoint Security Cloud y, a continuación, descargar y entregar este paquete a sus usuarios de macOS. A continuación, los usuarios pueden instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos.

- Mejora de las notificaciones de actualización automática de Kaspersky Endpoint Security para Windows

Ahora Kaspersky Endpoint Security Cloud muestra el estado de la actualización automática de la aplicación de seguridad en los dispositivos de sus usuarios, ya sea que la actualización esté esperando la preparación del paquete de distribución, en curso o completada.

- Ahora se admiten nuevas versiones de sistemas operativos móviles

Ahora Kaspersky Endpoint Security Cloud es compatible con Android 15, iOS 18 y iPadOS 18.

Actualización 24.9.2

- Ya no se admiten varias versiones de navegador anteriores (Chrome anterior a la versión 128, Edge anterior a la versión 128, Firefox ESR anterior a la versión 115, Safari anterior a la versión 17.6).

- Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.9.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.9

- Ordenar widgets en la pestaña "Panel de información" → "Supervisión"

Ponga en la parte superior los widgets que utilice con más frecuencia y oculte los que no use, utilizando los nuevos grupos para ordenar y ocultar widgets.

- Gestione fácilmente el cifrado de dispositivos mediante una herramienta de terceros

Configuración de cifrado más flexible con la capacidad de activar o desactivar el módulo de cifrado sin enviar el comando real para cifrar o descifrar los dispositivos de sus usuarios.

- Mejoras en Diagnóstico de vulnerabilidades

Hemos mejorado la visualización de la información sobre la corrección de vulnerabilidades en dispositivos.

Actualización 24.8.4.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.8.4

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.6 desde Kaspersky Endpoint Security Cloud.

- Mejoras en los perfiles de seguridad para dispositivos Windows.

Nueva opción de rendimiento: Posponer las tareas programadas mientras el equipo funciona con batería. Activar esta opción ayuda a reducir el consumo de energía de los ordenadores portátiles.

Nueva opción de Detección de comportamiento: Protección de la memoria de los procesos del sistema. Esta opción mejora la protección de los dispositivos.

Actualización 24.8.3.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.8.3

Ahora se admite la nueva versión de Kaspersky Endpoint Security for Mac

Puede preparar el paquete de distribución de la versión 12.1 desde la consola de Kaspersky Endpoint Security Cloud y, a continuación, descargar y enviar este paquete a sus usuarios de macOS. A continuación, los usuarios pueden instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos.

Actualización 24.8.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.8.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.8

- Aspecto y comportamiento mejorados al añadir usuarios

Para rediseñar el procedimiento de añadir usuarios, hicimos que se parezca más a un asistente y sea más sencillo de usar.

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.5 desde Kaspersky Endpoint Security Cloud.

- Esté al tanto de cuándo es momento de renovar el certificado de APNs

Ahora puede recibir notificaciones por correo electrónico cuando el certificado de APNs de su espacio de trabajo esté por caducar o ya haya caducado. En este caso, puede renovar el certificado antes de que caduque para continuar administrando los dispositivos que funcionan con iOS y iPadOS.

- Actualización en el informe Estado de la protección

Para cada uno de los dispositivos, en el informe ahora se muestra el grupo de su propietario. Esto resulta útil en especial si usted es un proveedor de servicios gestionados (MSP) que usa grupos para diferenciar a los clientes en un único espacio de trabajo.

Actualización 24.7.1

- Hemos actualizado el texto del Contrato de Kaspersky Endpoint Security Cloud.

- Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.7

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.4 desde Kaspersky Endpoint Security Cloud.

- ¿No le satisface el funcionamiento de un perfil de seguridad editado? Soluciónelo fácilmente.

Restablezca un perfil de seguridad a la configuración recomendada por Kaspersky con un solo clic.

- Nuevo idioma disponible

La interfaz de usuario de Kaspersky Endpoint Security Cloud ahora está disponible en chino tradicional.

Actualización 24.6.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.6.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.6

- Instale parches y actualizaciones en dispositivos específicos

Ahora puede elegir los dispositivos en los que desea instalar parches y actualizaciones.

Esto le permitirá probar la instalación de actualizaciones en un número reducido de dispositivos o excluir determinados dispositivos del alcance de la instalación.

- Ahora se admite la nueva versión de Kaspersky Endpoint Security for Mac

Puede preparar el paquete de distribución de la versión 12.0 desde la consola de Kaspersky Endpoint Security Cloud y, a continuación, descargar y enviar este paquete a sus usuarios de macOS. A continuación, los usuarios pueden instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos.

- Detecte más tipos de datos confidenciales con Data Discovery

Puede detectar el intercambio de información crítica o personal de los ciudadanos de Chile.

Actualización 24.5.1

- Algunas versiones antiguas de navegadores ya no son compatibles (Firefox ESR anterior a la versión 102).

- Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.5

- Ahora se admiten nuevas versiones de aplicaciones de seguridad

Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 12.3 para Windows y Kaspersky Endpoint Security 11.3 parche C for Mac.

Puede actualizar la aplicación de seguridad en los dispositivos con Windows de sus usuarios a la nueva versión desde Kaspersky Endpoint Security Cloud.

La nueva versión de Kaspersky Endpoint Security for Mac le permite administrar los dispositivos de sus usuarios que ejecutan macOS Sonoma 14. Puede preparar el paquete de distribución de la nueva versión desde la consola de Kaspersky Endpoint Security Cloud y, a continuación, descargar y entregar este paquete a sus usuarios de macOS. A continuación, los usuarios pueden instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos.

- Fácil recuperación de un dispositivo macOS cifrado

Ahora puede ver las claves de recuperación para dispositivos cifrados que ejecutan macOS, directamente en la Consola de administración de Kaspersky Endpoint Security Cloud, en las propiedades del dispositivo. Esto facilita prestar ayuda a un usuario que haya olvidado una contraseña, para que pueda acceder a un dispositivo cifrado por FileVault.

- Actualización en el informe Estado de la protección

Para cada uno de los dispositivos con Windows y macOS, el informe muestra ahora el alias y la dirección de correo electrónico de su propietario. Esto le ayudará a encontrar fácilmente a la persona con la que debe ponerse en contacto en caso de problemas con un dispositivo.

- Mejora de las exclusiones del análisis antimalware

Ahora puede excluir todos los componentes de protección al configurar un análisis antimalware en los dispositivos con Windows de sus usuarios.

- Mejor comunicación con sus usuarios

Kaspersky Endpoint Security Cloud permite editar la plantilla del mensaje que se muestra en un dispositivo con Windows cuando el propietario del dispositivo intente acceder a un sitio web bloqueado.

Actualización 24.4.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.4.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.4

- Ejecutar el análisis antimalware en un solo dispositivo

Desde las propiedades de un dispositivo, puede ejecutar un análisis antimalware de ese dispositivo específico. El estado del análisis también se muestra en las propiedades del dispositivo.

- Ahora se admiten nuevas versiones de sistemas operativos móviles

Ahora Kaspersky Endpoint Security Cloud es compatible con Android 14, iOS 17 y iPadOS 17.

- Detecte más tipos de datos confidenciales con Data Discovery

Puede detectar el intercambio de información crítica o personal de los ciudadanos de Colombia y México.

- Elimine cuentas de usuarios incluso si tienen dispositivos asignados

Si elimina cuentas de usuarios que tengan dispositivos que ejecutan Windows y macOS, se cancela la asignación de estos dispositivos.

Además, ahora puede eliminar grupos que incluyan cuentas de usuario, ya sea que elimine las cuentas de usuario o las mueva a otro grupo.

Actualización 24.3.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.3.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.3

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.2 desde Kaspersky Endpoint Security Cloud.

- Detecte más tipos de datos confidenciales con Data Discovery

Puede detectar el intercambio de información crítica o personal de los ciudadanos de Brasil y Portugal.

- Supervise el uso de más de 3100 servicios en la nube con Cloud Discovery

Los servicios en la nube recientemente incorporados incluyen herramientas impulsadas por IA generativa y sistemas de pago populares.

- Comparta fácilmente con los usuarios los paquetes de distribución de Kaspersky Endpoint Security para Windows y Kaspersky Endpoint Security for Mac.

Ahora puede copiar un enlace para descargar paquetes de distribución de Kaspersky Endpoint Security Cloud y enviárselos a sus usuarios de la forma que más le convenga.

- Nueva actualización para Evaluación de vulnerabilidades y Administración de parches

Ahora es más fácil acceder al informe de vulnerabilidades. Puede abrirlo directamente en la sección VA&PM.

Actualización 24.2.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.2

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.1 desde Kaspersky Endpoint Security Cloud.

- Actualización a pedido de la información de licencia de suscripción

Al ver la información acerca de la licencia de suscripción que usa en el espacio de trabajo, puede actualizar los datos que se muestran. Esto es especialmente útil si es administrador de proveedores de servicios.

- Mejoras en la configuración de desinstalación de la aplicación de seguridad

Si la eliminación de Kaspersky Endpoint Security para Windows o Agente de red está protegida por diferentes contraseñas, ahora puede especificar ambas al configurar la desinstalación.

Actualización 24.1.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.1.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 24.1

Ahora se admite la nueva versión de Kaspersky Endpoint Security for Mac

Puede preparar el paquete de distribución de la versión 11.3 desde la consola de Kaspersky Endpoint Security Cloud y, a continuación, descargar y enviar este paquete a sus usuarios de macOS. A continuación, los usuarios pueden instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos.

Actualización 24.0.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

ACTUALIZACIÓN 24.0

- Supervise el uso de más de 2700 servicios en la nube con Cloud Discovery

Ahora puede supervisar más de 2700 servicios en la nube.

También hemos mejorado el cálculo de los niveles de riesgo de los servicios de nube. A partir de este momento, tiene en cuenta nuevos factores como, la capacidad de almacenar información de pago. Por lo tanto, el nivel de riesgo de algunos servicios puede cambiar. - Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Puede actualizar Kaspersky Endpoint Security para Windows en los dispositivos de los usuarios a la versión 12.0 desde Kaspersky Endpoint Security Cloud.

Actualización 23.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 23.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

ACTUALIZACIÓN 23.0

- Nuevas actualizaciones para la Evaluación de vulnerabilidades y administración de parches

Tenga una visión panorámica de la VA&PM en la nueva sección. Vea el número de vulnerabilidades de software, los parches para solucionarlas y las actualizaciones de las aplicaciones instaladas en un solo lugar.

También puede ejecutar la instalación de todas las actualizaciones planificadas fuera de horario. - ¿No tiene tiempo para configurar la Consola de administración después de una actualización? No hay problema.

Puede revisar las novedades sobre la actualización reciente y actualizar la configuración necesaria en cualquier momento.

- Configure la zona de confianza de la empresa de forma más flexible

Excluya el tráfico de red iniciado por una aplicación a través de direcciones IP y puertos específicos.

- Detecte más tipos de datos confidenciales con Data Discovery

Puede detectar el intercambio de información crítica o personal de los ciudadanos de España.

Actualización 22.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

ACTUALIZACIÓN 22.0

- Pruebe las funciones revisadas Evaluación de Vulnerabilidades y Administración de parches

Ahora puede administrar las actualizaciones de las aplicaciones instaladas en los dispositivos de los usuarios, además de los parches que solucionan las vulnerabilidades detectadas en los dispositivos. Asimismo, la consola de administración ahora muestra el progreso de la instalación de las actualizaciones y de la solución de vulnerabilidades.

- Hemos mejorado la administración de usuarios y dispositivos

Aproveche las recomendaciones de los expertos de Kaspersky y solucione los problemas con facilidad y sin poner en riesgo a los usuarios y a los dispositivos. Puede encontrar estas recomendaciones en los datos del dispositivo y del usuario.

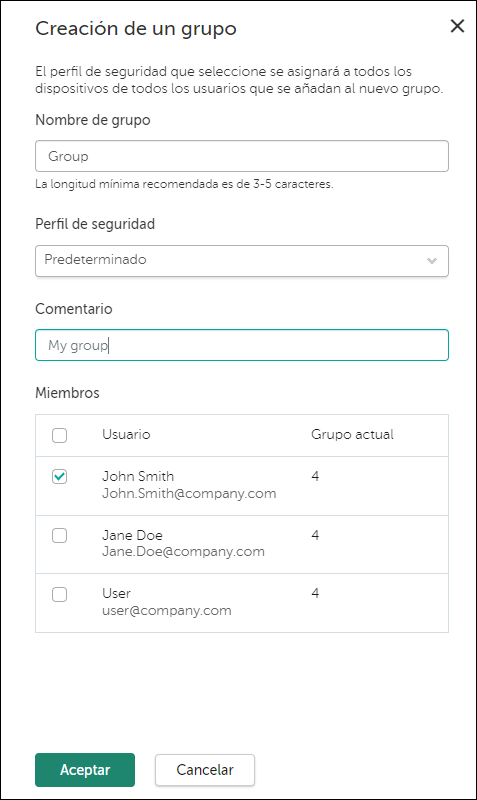

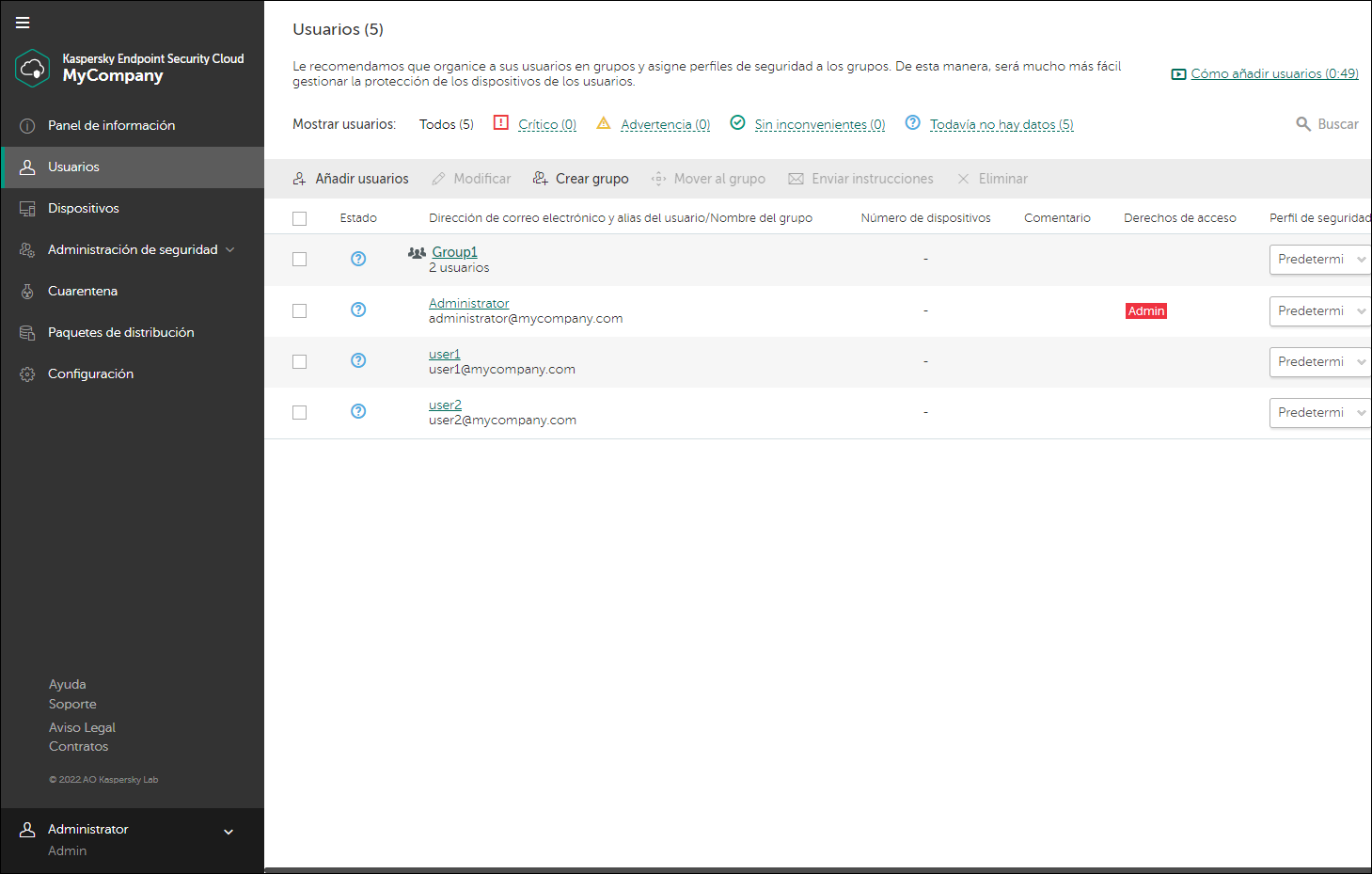

Además, se ha aumentado el límite de usuarios y grupos. Ahora puede crear 50 grupos de usuarios y asignar un perfil de seguridad a 50 usuarios o grupos. - Evite que disminuya el nivel de protección de los dispositivos de sus usuarios

Ahora puede activar la protección con contraseña del Agente de red para evitar su eliminación accidental en los dispositivos.

- Detecte más tipos de datos confidenciales con Data Discovery

Ahora puede detectar información crítica o personal de ciudadanos del Reino Unido.

- Ahora se admite la nueva versión de Kaspersky Endpoint Security for Mac

Kaspersky Endpoint Security Cloud ahora es compatible con el parche D para Kaspersky Endpoint Security 11.2 for Mac. Como resultado, puede administrar los dispositivos de sus usuarios que usan macOS Ventura 13.

- Ahora se admiten nuevas versiones de Android

Kaspersky Endpoint Security Cloud ahora es compatible con Android 12L y 13.

Actualización 21.3

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 21.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 21.1

Se han mejorado el rendimiento y la estabilidad de Kaspersky Endpoint Security Cloud.

ACTUALIZACIÓN 21.0

- Supervise el uso de más de 2400 servicios en la nube con Cloud Discovery

Ahora puede supervisar más de 2400 servicios de nube. También hemos rediseñado la página de Cloud Discovery en la consola para ofrecer una experiencia rápida y fluida con esta gran cantidad de servicios.

- Hemos mejorado la administración del acceso de los usuarios a los servicios de nube

Ahora puede permitir el acceso a un servicio en la nube que pertenece a una categoría bloqueada.

- Detecte más tipos de datos confidenciales con Data Discovery

Ahora puede detectar información crítica o personal de los ciudadanos de Francia.

- Hemos mejorado la administración de parches

Ahora puede aprobar la instalación o aceptar los contratos de licencia de un grupo de parches en un par de clics y definir la zona horaria en la programación de la instalación de parches. Además, se han realizado varias mejoras de experiencia de usuario.

Pruebe la función actualizada con una licencia de Kaspersky Endpoint Security Cloud Plus o Pro.

- Ahora se admite la nueva versión de Kaspersky Endpoint Security para Windows

Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.10 para Windows.

Actualización 20.4

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 20.3

Hemos actualizado el texto del Contrato y Contrato de procesamiento de datos de Kaspersky Endpoint Security Cloud.

Actualización 20.2

- Compruebe fácilmente dónde ocurrió un evento

La notificación por correo electrónico acerca de eventos que ocurren en el dispositivo de un usuario contiene el nombre y el enlace al espacio de trabajo, así como el alias y la dirección de correo electrónico del propietario del dispositivo.

- Ahora se admite la nueva versión de Kaspersky Endpoint Security for Mac

Puede administrar los dispositivos de los usuarios que utilizan macOS Monterey 12.3 y Kaspersky Endpoint Security 11.2 Patch C for Mac.

- Hemos mejorado Endpoint Detection and Response

Ahora puede comprobar direcciones IP y URL remotas en Kaspersky Threat Intelligence Portal. Además, se han realizado varias mejoras de experiencia de usuario.

Actualización 20.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

ACTUALIZACIÓN 20.0

- Le damos la bienvenida a la nueva edición, Kaspersky Endpoint Security Cloud Pro

Incluye una serie de funciones:

- Endpoint Detection and Response proporciona respuestas automatizadas y manuales a las amenazas detectadas.

- Con la formación en ciberseguridad, se convertirá en un profesional de la seguridad informática.

- El Control de aplicaciones administra el inicio de las aplicaciones en los dispositivos de los usuarios.

Además, ahora tiene acceso a Control de anomalías adaptativo, borrado remoto de datos desde dispositivos Windows y Prevención de ataques de BadUSB.

Para probar Kaspersky Endpoint Security Cloud Pro, solo necesita crear un nuevo espacio de trabajo de prueba.

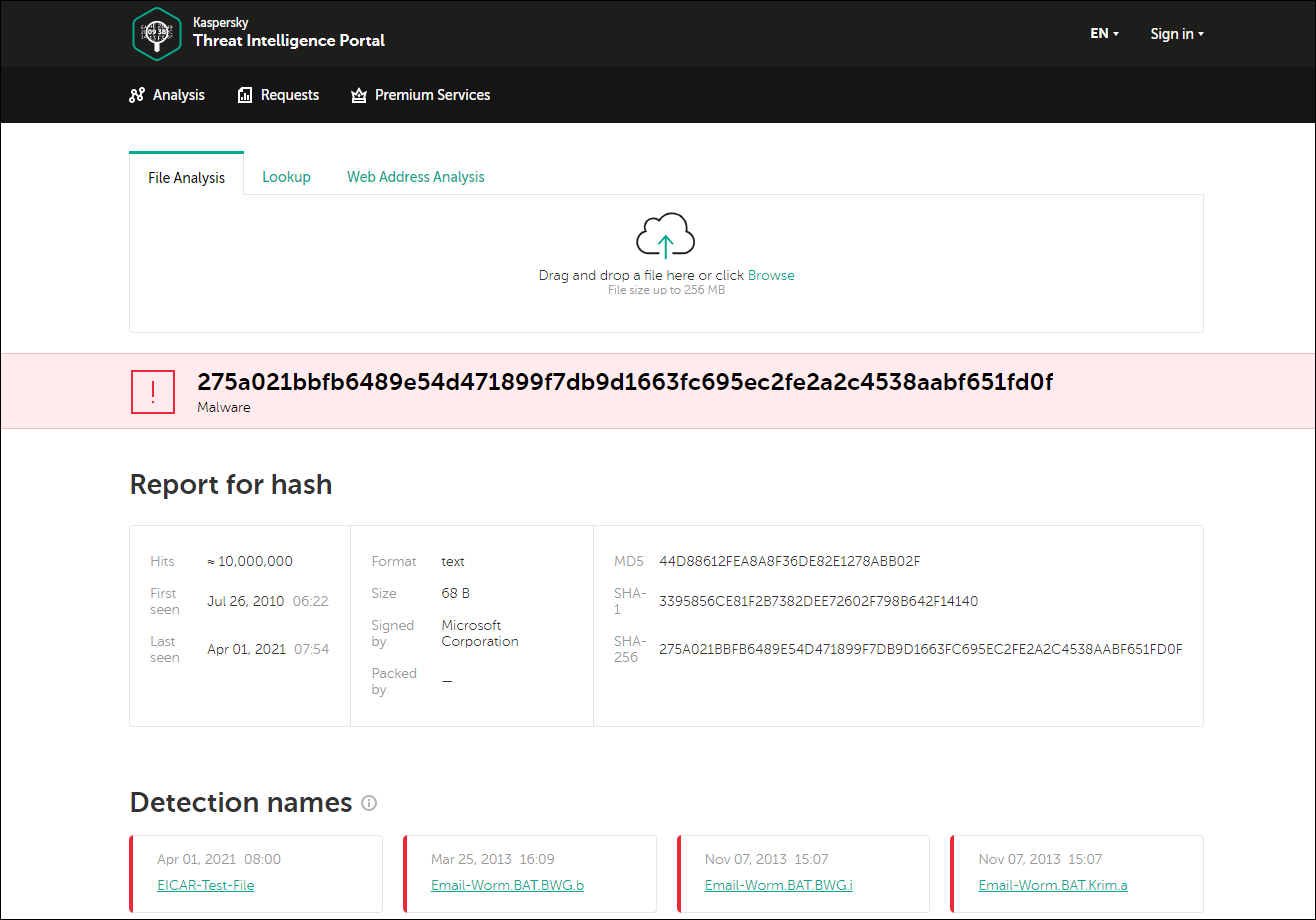

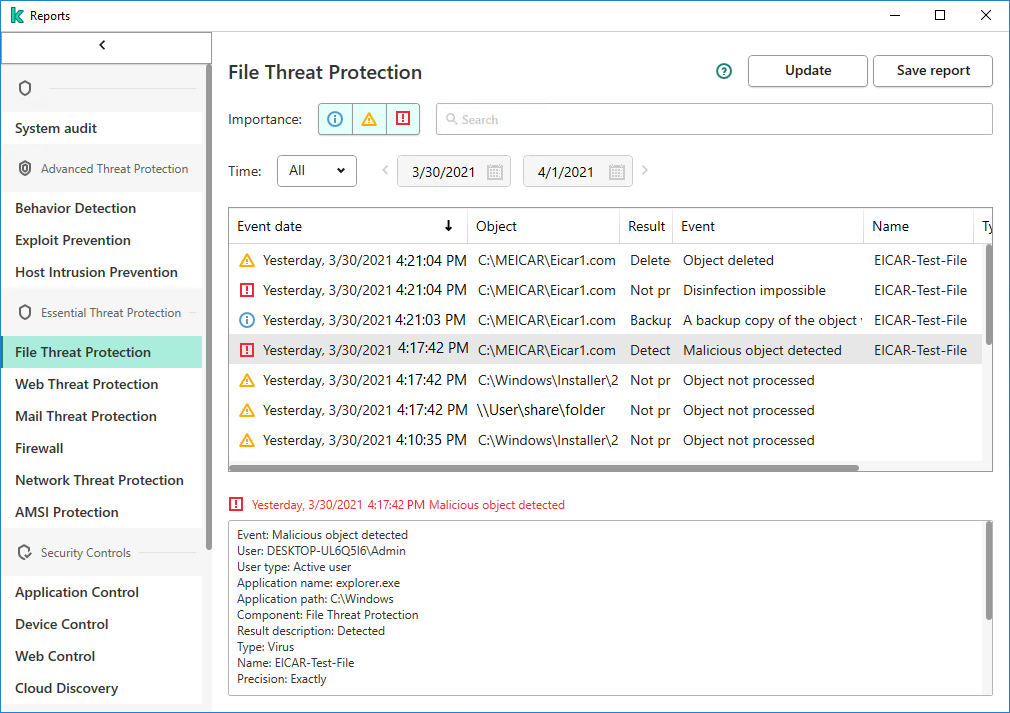

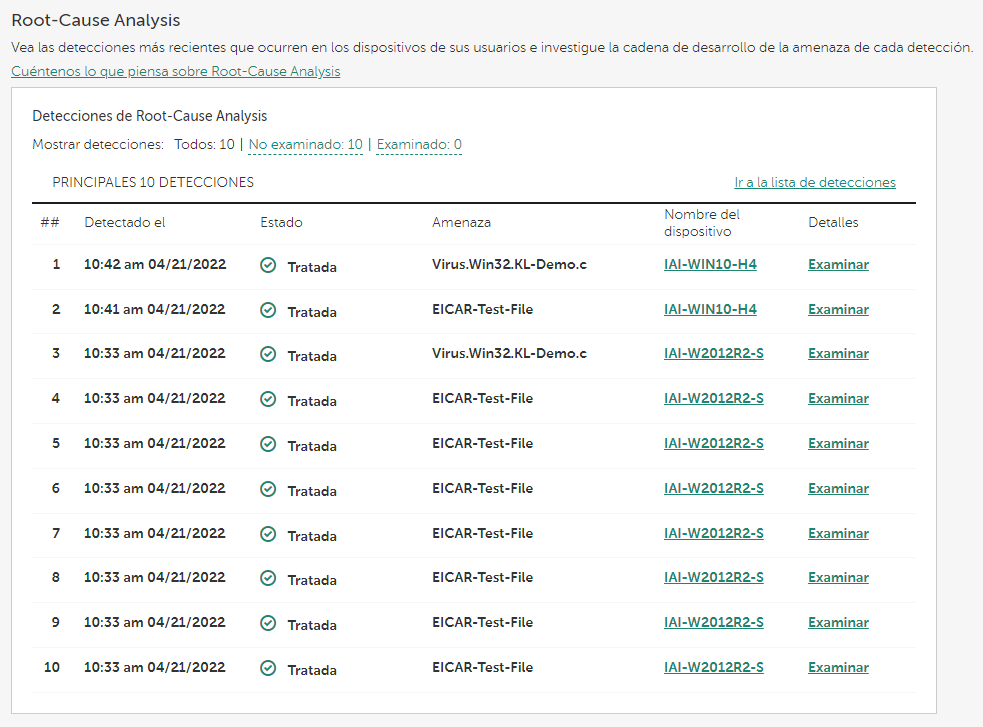

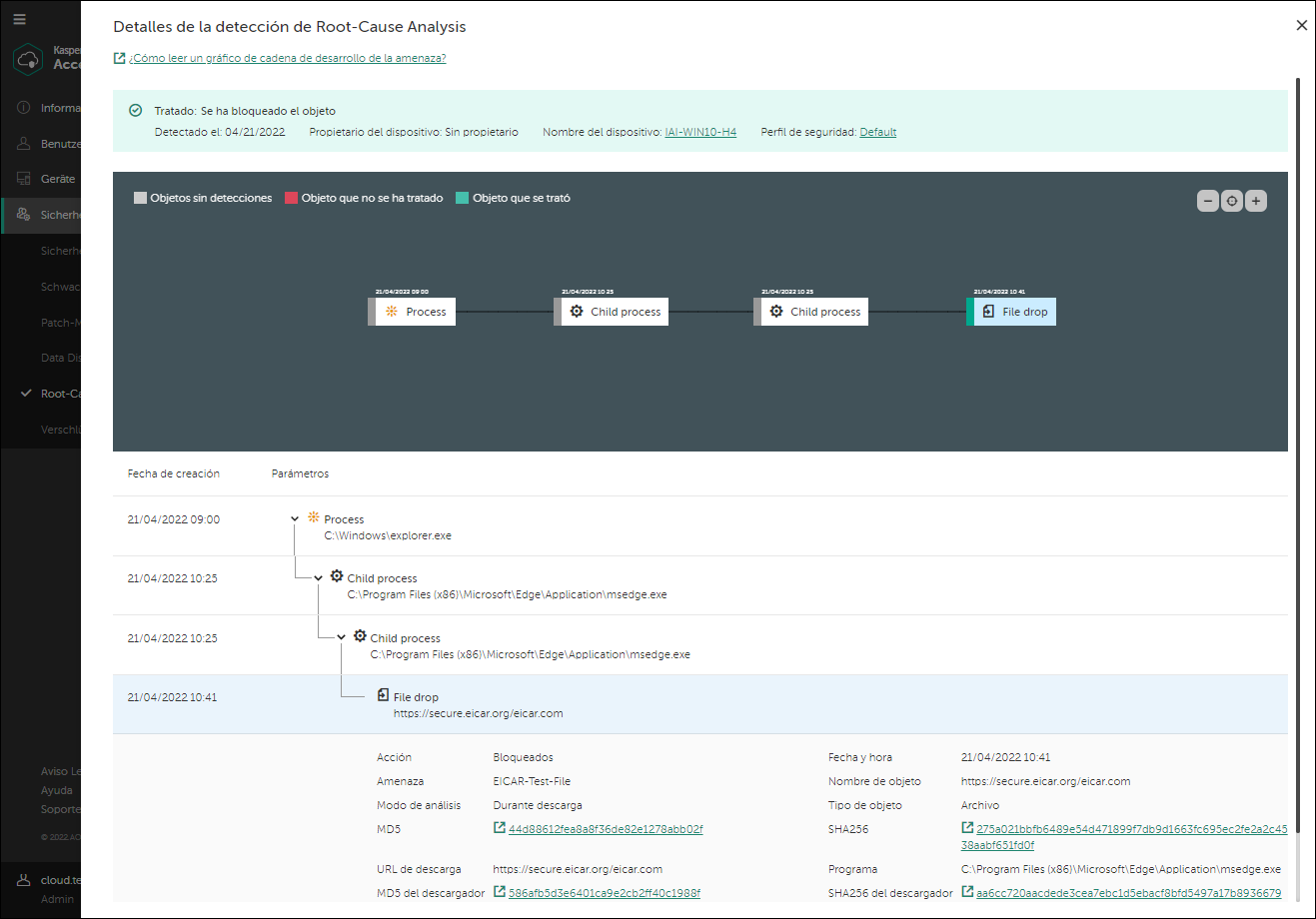

- Endpoint Detection and Response Preview ahora es Análisis de causas raíz

El período de evaluación de Endpoint Detection and Response Preview ha finalizado. La función ahora es comercial y lleva un nuevo nombre.

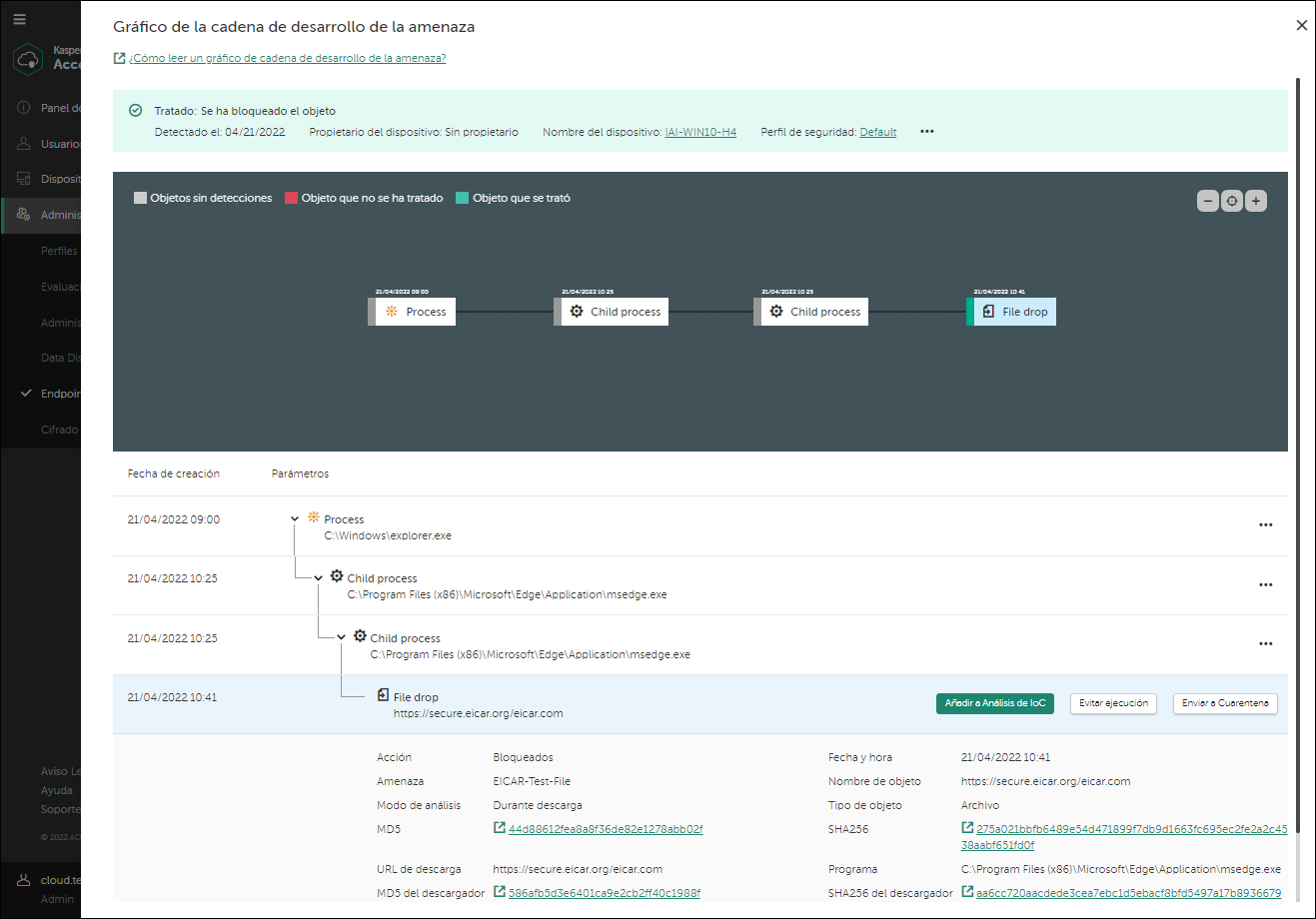

Con Root-Cause Analysis, puede detectar y descubrir ataques avanzados, llevar a cabo análisis de causa raíz con un gráfico visual de la cadena de desarrollo de la amenaza y examinar la información para obtener análisis más exhaustivos.

Esta función solo está disponible en Kaspersky Endpoint Security Cloud Plus. En Kaspersky Endpoint Security Cloud Pro, Análisis de causas raíz forma parte de Endpoint Detection and Response.

Actualización 19.2

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.8 para Windows.

Actualización 18.1

- Supervise el uso de más de 1000 servicios en la nube con Cloud Discovery

Ahora puede supervisar más de 1000 servicios de nube. También hemos rediseñado la página de Cloud Discovery en la consola para ofrecer una experiencia rápida y fluida con esta gran cantidad de servicios.

- Detecte más tipos de datos confidenciales con Data Discovery

Ahora puede detectar información crítica o personal de ciudadanos de Italia y Estados Unidos. La información confidencial ahora se detecta no solo en documentos, sino también en imágenes.

- Administre sus perfiles de seguridad entre espacios de trabajo

Ahora puede transferir su configuración de seguridad entre espacios de trabajo mediante la exportación de un perfil de seguridad a un archivo y, luego, importar ese archivo a otro espacio de trabajo, todo con unos pocos clics.

- Siga rastreando los ataques avanzados en los dispositivos de sus usuarios

Hemos extendido el período de evaluación de la función Endpoint Detection and Response Preview hasta el 1 de abril de 2022.

ACTUALIZACIÓN 18.0

- Continúe supervisando los datos confidenciales con Data Discovery con una licencia de Kaspersky Endpoint Security Cloud Plus

La prueba beta de Data Discovery está por terminar. Si desea continuar con la supervisión de documentos que contengan información crítica o personal ubicados en almacenamientos en la nube de Office 365, active Kaspersky Endpoint Security Cloud bajo una licencia Plus después de la fecha de finalización de la prueba beta (15 de noviembre de 2021).

- Ahora se admiten nuevas versiones de aplicaciones de seguridad

Kaspersky Endpoint Security Cloud ahora admite Kaspersky Endpoint Security 11.7 para Windows y Kaspersky Endpoint Security 11.2 for Mac.

Proteja su dispositivo Mac en el chip M1 de Apple con la versión nueva de Kaspersky Endpoint Security for Mac. - Verifique el nivel de riesgo de los servicios de nube de su empresa

En el widget de Cloud Discovery, añadimos un nivel de riesgo a cada servicio en la nube. Puede bloquear los que no se adapten a sus requerimientos de seguridad desde el widget, si cuenta con una licencia Plus.

- Ahora se admiten nuevas versiones de sistemas operativos móviles

Kaspersky Endpoint Security Cloud ahora admite iOS 15, iPadOS 15 y Android 12.

Actualización 17.2

- Ahora puede descargar un informe de licencia desde Kaspersky Business Hub. Este informe contiene información sobre todas las licencias que utilizan las empresas registradas en su cuenta.

Actualización 17.1

- El reCAPTCHA más conveniente y moderno ahora se muestra en escenarios de administración de cuentas en lugar de un captcha de Kaspersky.

ACTUALIZACIÓN 17.0

- Para cada servicio en la nube, el widget Cloud Discovery ahora le permite ver si el servicio está permitido o bloqueado en los perfiles de seguridad. También puede permitir un servicio bloqueado.

- Hemos mejorado y simplificado las siguientes funciones:

Esperamos que disfrute su uso y le agrade su apariencia.

- Próximamente, dejaremos de brindar soporte a las versiones 10.x de Kaspersky Endpoint Security para Windows en Kaspersky Endpoint Security Cloud. Si aún usa estas versiones, le recomendamos que actualice Kaspersky Endpoint Security para Windows a la última versión.

Actualización 16.2

Actualización 16.1

- La prueba beta de la función Data Discovery está en proceso.

Estamos encantados de que le guste la función. Por lo tanto, hemos extendido el período de prueba beta hasta el 30 de septiembre de 2021.

- Mejoras en Endpoint Detection and Response Preview:

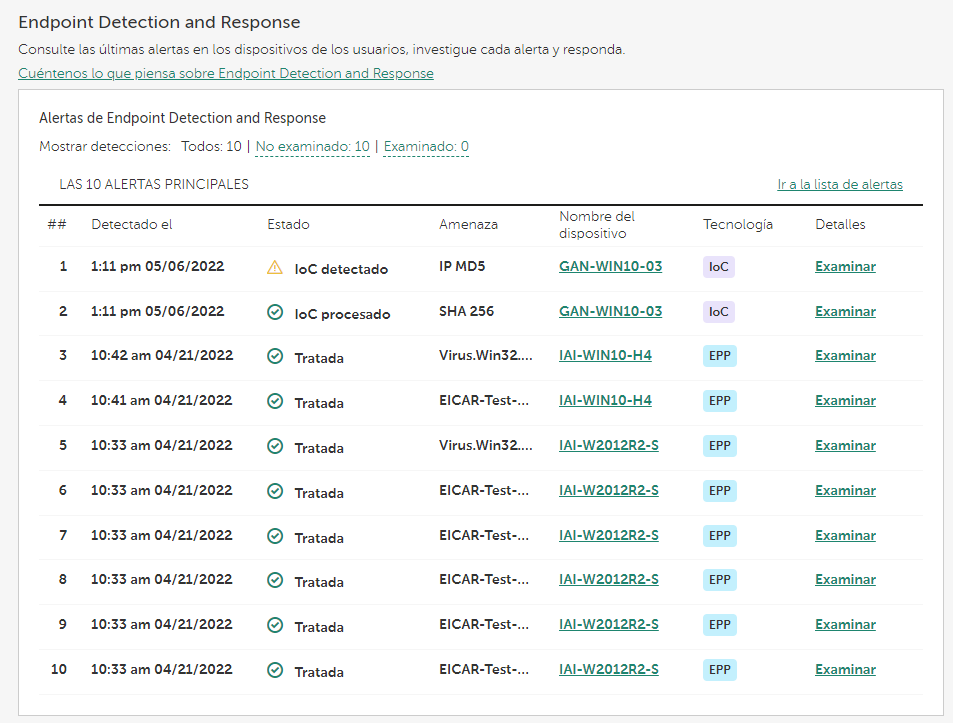

El widget de Endpoint Detection and Response Preview ahora muestra las detecciones para las que aún no ha examinado un gráfico de cadena de desarrollo de la amenaza.

También hemos añadido una sección independiente, donde puede ver todas las últimas detecciones en un gráfico de cadena de desarrollo de la amenaza.

En particular, desde esta nueva sección puede exportar información sobre todas las detecciones actuales a un archivo CSV para preparar un informe para sus jefes. - Mejoras en Data Discovery:

La ventana con información sobre una detección ahora contiene la ruta completa al archivo detectado, lo que le ayudará a resolver los problemas que surjan al compartir información personal confidencial. Puede compartir el enlace a un archivo con el propietario del archivo y pedirle que lo elimine o que cambie la lista de personas con las que lo comparte.

Además, ahora puede exportar información sobre todos los datos confidenciales que actualmente se encuentran en los almacenamientos en la nube de Office 365 a un archivo CSV, para preparar un informe para sus jefes.

ACTUALIZACIÓN 16.0

- Hemos introducido una nueva función: Endpoint Detection and Response Preview. Esta función le permite detectar y eliminar de raíz ataques avanzados, realizar un análisis de causas raíz con un gráfico de cadena de desarrollo de la amenaza y profundizar en los detalles para su posterior revisión.

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.6 para Windows.

Actualización 15.2

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 15.1

• Hemos realizado una serie de mejoras internas en Kaspersky Endpoint Security Cloud y Kaspersky Business Hub.

ACTUALIZACIÓN 15.0

- Presentamos la versión beta de una nueva función: Data Discovery. Esta función detecta información crítica de los archivos que se encuentran en los almacenamientos en la nube de Office 365. Puede ver la información sobre cada archivo detectado: su nombre, el tipo de uso compartido (privado, dentro o fuera de la empresa) y quién lo ha editado por última vez.

- Ahora puede configurar las exclusiones para proteger los dispositivos que ejecutan Windows:

- Las direcciones IP se excluirán del alcance de Protección frente a amenazas en la red.

- Ya sea para excluir las unidades de red del análisis de Protección frente a amenazas en archivos.

- Los puertos de red que no desea que supervisen los componentes Control web, Protección frente a amenazas en el correo y Protección frente a amenazas web.

- Se actualizó la Política de privacidad de productos y servicios de Kaspersky Lab.

ACTUALIZACIÓN 14.0

- Ahora puede ver las claves de recuperación para dispositivos cifrados que ejecutan Windows, directamente en la Consola de administración de Kaspersky Endpoint Security Cloud, en las propiedades del dispositivo. Esto facilitará prestar ayuda a un usuario que haya olvidado una contraseña, para que pueda acceder a un dispositivo cifrado por BitLocker.

- Las interfaces de usuario de Kaspersky Business Hub y Kaspersky Endpoint Security Cloud ahora están disponibles en japonés.

- Ahora puede administrar la lista de exclusiones del componente de Protección frente a amenazas web en los dispositivos Windows.

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.5 para Windows y Kaspersky Endpoint Security 11.1 for Mac.

Actualización 13.1

Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

ACTUALIZACIÓN 13.0

- Ahora puede realizar la formación sobre software malicioso en la aplicación en modo beta.

La formación sobre software malicioso comienza con un poco de teoría, y luego le dará asignaciones interactivas en un entorno de Windows simulado para que aprenda habilidades de respuesta a incidentes de primer nivel. Puede comenzar la formación desde la nueva pestaña exclusiva de Kaspersky Business Hub en cualquier momento.

- Ahora puede controlar el poder de su perfil de seguridad y maximizarlo en un solo clic. El poder del perfil de seguridad muestra qué tan bien protege el perfil los dispositivos de sus usuarios.

- Hemos añadido la posibilidad de programar la entrega de los informes por correo electrónico. Por lo que usted puede recibir notificaciones regulares acerca de la protección de los dispositivos de sus usuarios.

- No más problemas para diferenciar dispositivos con nombres idénticos. Ahora puede cambiar el nombre de los dispositivos que están conectados a Kaspersky Endpoint Security Cloud.

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.4 para Windows.

- Kaspersky Endpoint Security Cloud ahora es compatible con Android 11.

- Ahora puede ver instrucciones en vídeo en la Consola de administración de Kaspersky Endpoint Security Cloud. Estas pueden ayudarle a comenzar a usar el producto.

- Hemos simplificado la configuración de la protección con contraseña de dispositivos Windows.

- Hemos mejorado la conexión de dispositivos móviles a Kaspersky Endpoint Security Cloud. Si el dispositivo del usuario no puede conectarse a Kaspersky Endpoint Security Cloud durante la configuración inicial de Kaspersky Endpoint Security for Android, el usuario puede copiar el enlace de descarga desde el mensaje de correo electrónico con las instrucciones, y luego, pegarlo en Kaspersky Endpoint Security for Android.

- Hemos añadido la posibilidad de ocultar notificaciones y elementos emergentes de Kaspersky Endpoint Security for Android cuando la aplicación está en modo de segundo plano. Puede hacer esto si no desea que los usuarios de dispositivos móviles se distraigan con la aplicación.

Actualización 12.3

- Hemos presentado la verificación en dos pasos, que le ayuda a mejorar la seguridad de su cuenta en Kaspersky Business Hub.

- Hemos realizado una serie de mejoras internas en Kaspersky Business Hub.

Actualización 12.2

Hemos actualizado la visualización de widgets y anuncios que le proporcionan estadísticas de protección consolidadas en todos sus espacios de trabajo.

ACTUALIZACIÓN 12.0

- Hemos extendido el período de prueba beta de Cloud Discovery hasta el 31 de marzo de 2020. Después de la actualización de Kaspersky Endpoint Security Cloud, Cloud Discovery está disponible solo con las licencias que se han adquirido después de abril de 2019.

Cloud Discovery le permite supervisar el uso de servicios en la nube en dispositivos administrados que ejecutan Windows y bloquear el acceso a servicios en la nube que considere no deseados. La función de bloqueo solo está disponible con una licencia de Kaspersky Endpoint Security Cloud Plus.

- Si compró una licencia de Kaspersky Endpoint Security Cloud Plus, ahora puede activar Kaspersky Security for Microsoft Office 365 con la misma licencia.

Kaspersky Security for Microsoft Office 365 protege los servicios corporativos de correo electrónico, uso compartido de archivos, comunicación y colaboración de Office 365 contra software malicioso, phishing, spam y otras amenazas.

Para proteger su Office 365, cree un espacio de trabajo para Kaspersky Security for Microsoft Office 365. Después de crear un espacio de trabajo, puede introducir el código de activación para la licencia de Kaspersky Endpoint Security Cloud Plus. El código de activación se encuentra en el mensaje de correo electrónico que recibió después de la compra de la licencia.

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.3 para Windows.

- Mediante el uso de widgets y anuncios especiales en Kaspersky Business Hub, los administradores de los proveedores de servicios administrados (MSP) tienen ahora una visión panorámica de los principales indicadores de salud en todos sus espacios de trabajo.

Actualización 11.2

Considerando que gente de todo el mundo está adoptando el trabajo remoto y el aprendizaje a distancia, le ofrecemos una prueba gratuita extendida de 180 días de Kaspersky Security for Microsoft Office 365 para proteger sus equipos de Microsoft y otras aplicaciones de Office 365.

Actualización 11.1

Hemos mejorado la estabilidad y la disponibilidad de Kaspersky Business Hub.

ACTUALIZACIÓN 11.0

- La prueba beta de la función Cloud Discovery está en curso. Estamos encantados de que le guste la función. Por lo tanto, hemos extendido el período de prueba beta hasta el 31 de marzo de 2020.

- La función Cloud Discovery ahora le permite bloquear el acceso a los servicios en la nube que considera no deseados.

Esta función solo está disponible si la versión de Kaspersky Endpoint Security para Windows es la 11.2 o una posterior. Si su espacio de trabajo tiene una versión anterior de Kaspersky Endpoint Security para Windows. Le recomendamos que prepare el paquete de distribución de la versión 11.2. Una vez preparado el paquete de distribución, Kaspersky Endpoint Security para Windows se actualizará automáticamente en los dispositivos administrados.

- Ahora puede configurar la función Análisis de conexiones cifradas.

Esta función potencia los componentes Cloud Discovery, Protección frente a amenazas web y Control web al mejorar el control de acceso a servicios de nube, la detección de amenazas web y el control de acceso a sitios web, respectivamente.

- Ahora puede desinstalar de forma remota aplicaciones de seguridad de dispositivos administrados que ejecutan Windows y macOS.

Esta función le permite liberar licencias de aplicaciones de seguridad utilizadas en los dispositivos si ya no desea administrarlos. En el futuro podrá utilizar estas licencias para otros dispositivos.

- Kaspersky Endpoint Security Cloud ahora es compatible con Kaspersky Endpoint Security 11.2 para Windows.

- Hemos actualizado la lista de datos que Kaspersky Endpoint Security Cloud puede recibir, almacenar y procesar.

Actualización 10.3

Hemos ajustado las reglas internas para eliminar los dispositivos inactivos de Kaspersky Endpoint Security Cloud en función de los comentarios de los clientes. Ahora, los dispositivos siguen visibles, incluso después de 60 días de inactividad, hasta que los elimine concretamente.

Actualización 10.1

Kaspersky Business Hub ahora es compatible con la protección de SharePoint Online mediante Kaspersky Security for Microsoft Office 365.

ACTUALIZACIÓN 10.0

- Kaspersky Endpoint Security Cloud ahora es compatible con iOS 13, iPadOS 13 y macOS 10.15.

Kaspersky Endpoint Security 10 for Mac no es compatible con macOS 10.15 Catalina.

Después de la actualización de macOS a la versión mencionada anteriormente, finaliza la protección de los dispositivos de sus usuarios por parte de Kaspersky Endpoint Security 10 for Mac.

Para reanudar la protección de los dispositivos, debe descargar el paquete de distribución de Kaspersky Endpoint Security 11 for Mac y, luego, entregarlo a sus usuarios de macOS. Los usuarios deben instalar la nueva versión de Kaspersky Endpoint Security for Mac en sus dispositivos. ¿Cómo descargar paquetes de distribución? - Hemos reemplazado el nombre de Kaspersky Lab en la interfaz de usuario de Kaspersky Endpoint Security Cloud por Kaspersky, de acuerdo con el cambio de marca de la empresa.

Actualización 9.3

- Se reemplazó el nombre de Kaspersky Lab en la interfaz de usuario de Kaspersky Business Hub por Kaspersky, de acuerdo con el cambio de marca de la empresa.

- Ahora se realizan las tareas de mantenimiento fuera de las horas laborales.

- Se han realizado varias mejoras internas en Kaspersky Security for Microsoft Office 365.

Actualización 9.2

- Ahora puede crear una copia del perfil de seguridad Predeterminado.

- Ahora puede exportar informes a archivos CSV.

- La sección Dispositivos ahora ofrece enlaces para filtrar los dispositivos por estado.

- Las propiedades de un dispositivo Windows sin propietario ahora proporcionan información sobre la última persona que inició sesión en dicho dispositivo.

- Se ha añadido compatibilidad con Android Q.

Actualización 9.1

- Se ha actualizado la Política de privacidad de productos y servicios de Kaspersky Lab.

- Se han realizado varias mejoras internas.

ACTUALIZACIÓN 9.0

- Se ha lanzado la versión beta de Cloud Discovery.

- La información de supervisión y estadística se presenta ahora en forma de widgets.

Actualización 8.5

- Se ha añadido el nuevo logotipo de Kaspersky Lab.

- Se ha mejorado el rendimiento y la estabilidad de Kaspersky Business Hub.

Actualización 8.4

- La información sobre las versiones de Kaspersky Endpoint Security para Windows y Kaspersky Endpoint Security for Mac se ha organizado y detallado mejor en la configuración de Kaspersky Security Network.

- Se ha rediseñado la visualización de la versión de Kaspersky Endpoint Security Cloud en la Consola de administración.

- Se han mejorado el rendimiento y la estabilidad de Kaspersky Endpoint Security Cloud.

Actualización 8.3

- La pestaña Empresas se ha rediseñado.

- La clasificación de la lista de empresas ahora está disponible en la pestaña Empresas.

- Se ha corregido el texto de la página de inicio de Kaspersky Business Hub.

- En los idiomas con signos diacríticos, los caracteres ahora se muestran correctamente en la pestaña Comentarios.

Actualización 8.2

- Al cambiar la licencia, podrá ver información detallada sobre las funciones disponibles en Kaspersky Endpoint Security Cloud. Las funciones disponibles varían según el tipo de licencia.

- Se ha añadido un enlace a la comunidad web de Kaspersky Lab. La comunidad es un portal donde los clientes pueden hacer preguntas sobre los productos de Kaspersky Lab y contestar otras.

- Se implementaron otras mejoras para brindar una mejor calidad y estabilidad de Kaspersky Endpoint Security Cloud.

Actualización 8.1

- La página de inicio de Kaspersky Business Hub ahora describe las ediciones recién lanzadas de Kaspersky Endpoint Security Cloud.

- Se ha realizado un conjunto adicional de mejoras internas para una supervisión más eficiente del rendimiento.

ACTUALIZACIÓN 8.0

Cambios en Kaspersky Endpoint Security Cloud:

- Kaspersky Endpoint Security Cloud tiene dos ediciones: Kaspersky Endpoint Security Cloud y Kaspersky Endpoint Security Cloud Plus.

- Nuevo modelo de licencias por usuario.

- Funciones nuevas:

- Compatibilidad con Kaspersky Endpoint Security 11.1 para Windows.

- Kaspersky Endpoint Security 11 for Mac.

Cambios en Kaspersky Business Hub:

- Se ha mejorado la interfaz de usuario de Kaspersky Business Hub:

- Se han rediseñado las pestañas "Empresas" y "Licencias".

- Ya no se admiten varias versiones de navegador anteriores (Chrome anterior a la versión 65.0, Firefox anterior a la versión 45).

- Se han realizado mejoras adicionales para el funcionamiento ininterrumpido de Kaspersky Security for Microsoft Office 365.

Actualización 7.5

- Se ha mejorado la comprobación de contraseñas poco seguras durante el registro de usuarios. Si un usuario introduce una contraseña poco segura durante el registro, se muestra un mensaje de error.

- Se han implementado varias mejoras internas.

Actualización 7.4

Se ha solucionado un problema que ocurría al guardar las reglas de Control Web.

Actualización 7.3

- Se ha mejorado el diseño de la página de inicio de sesión.

- Ahora, los usuarios de Brasil, Dinamarca, Noruega y Suecia pueden utilizar Kaspersky Business Hub para adquirir licencias de Kaspersky Endpoint Security Cloud y Kaspersky Security for Microsoft Office 365. ¿Cómo se compran las licencias?

- Se han implementado varias mejoras internas para mejorar el rendimiento y la estabilidad del software.

Actualización 7.2

- Cuando se otorgan derechos de administrador a los usuarios de Kaspersky Security for Microsoft Office 365, estos usuarios se convierten en administradores de Kaspersky Endpoint Security Cloud, incluso si no tienen cuentas en Kaspersky Business Hub. Los usuarios existentes de Kaspersky Endpoint Security Cloud se promueven a administradores. Una vez creadas las cuentas en Kaspersky Business Hub, los nuevos administradores obtienen acceso inmediato a los espacios de trabajo de Kaspersky Endpoint Security Cloud.

- Cuando se revocan los derechos de administrador a los usuarios de Kaspersky Security for Microsoft Office 365, estos usuarios administradores pasan a ser usuarios comunes en Kaspersky Endpoint Security Cloud.

- La sección de Noticias y comentario aparece mucho más rápido en la pantalla.

- Se han implementado varias mejoras internas.

Actualización 7.1

La sección Noticias y comentario se ha introducido. Ahora puede ver datos cronológicos sobre cómo Kaspersky Endpoint Security Cloud se ha ido actualizando con el tiempo y puede enviar comentarios al equipo de desarrollo de la aplicación.

ACTUALIZACIÓN 7

- La sección Informes se ha añadido. Ahora puede ejecutar informes sobre el estado de protección del dispositivo, versiones de las aplicaciones y muchos otros aspectos de la solución.

- Rediseño completo de la consola: con más espacio en la pantalla para administrar usuarios, dispositivos y configuraciones de seguridad.

- El nuevo diseño del perfil de seguridad permite una navegación más rápida a una sección dedicada en el perfil.

Actualización 6.7

Se han implementado varias mejoras internas.

Actualización 6.6

- Nuevo diseño de formularios de registro y autenticación de cuentas.

- Más mejoras técnicas internas para Kaspersky Security Integrations for MSP.

Actualización 6.5

- Se ha optimizado la experiencia del usuario con la eliminación de pantallas adicionales durante el primer inicio de la aplicación.

- La fecha de caducidad exacta se muestra ahora para todos los tipos de licencia en la lista de la empresa y en la lista de la licencia.

Actualización 6.4

Optimización interna de Kaspersky Security for Microsoft Office 365 y Kaspersky Security Integrations for MSP. Este cambio interno no afecta la actividad del usuario.

Actualización 6.3

Actualización del Contrato de Procesamiento de datos de Kaspersky Security for Microsoft Office 365; corrección de errores.

Actualización 6.2

- El conjunto de mensajes de correo electrónico que se envían al administrador para administrar la funcionalidad portal se ha actualizado. Ahora, el correo electrónico proporciona pautas más claras e incluye información sobre las soluciones de software disponibles en Kaspersky Business Hub.

- Se especifican los datos proporcionados por el usuario, de conformidad con la cláusula relativa al procesamiento de datos para fines de comercialización.

Actualización 6.1

Se incluyen las mejoras de calidad de la solución de software.

ACTUALIZACIÓN 6

- Está disponible una nueva versión de Kaspersky Endpoint Security 11 para Windows. La actualización a la nueva versión de Kaspersky Endpoint Security 11 para Windows se puede instalar de forma automática mediante la tarea de actualización.

- La Detección de comportamiento, el Motor de reparación y el componente Prevención de exploits están ahora disponibles para sistemas operativos de servidor. Esta funcionalidad protege sistemas frente al ransomware.

- En la sección Dispositivos, el administrador puede ver el grupo al cual el propietario del dispositivo pertenece. Se han realizado varios ajustes para que la solución cumpla con los requisitos del Reglamento General de Protección de Datos (RGPD).

Actualización 5.2

- Se ha añadido una opción para eliminar un espacio de trabajo en Kaspersky Business Hub. De forma predeterminada, el espacio de trabajo cambia al estado En espera de eliminación y finalmente se elimina al término de siete días. También es posible forzar la eliminación del espacio de trabajo en el mismo momento en que el espacio de trabajo se marca para la eliminación.

- Se han realizado varios ajustes para que la solución cumpla con los requisitos del RGPD.

Actualización 5.1

- Se ha añadido la pestaña independiente Licencias a la ventana que contiene la lista de espacios de trabajo. Si se utiliza una licencia en varios espacios de trabajo, puede ver el uso total de la licencia en la ficha Licencias.

- Se han añadido más localizaciones de las Condiciones de uso para Kaspersky Security for Microsoft Office 365.

ACTUALIZACIÓN 5

- Presentamos Kaspersky Business Hub: un portal en el que el administrador puede crear y administrar espacios de trabajo para Kaspersky Endpoint Security Cloud y Kaspersky Security for Microsoft Office 365.

- Se ha añadido la fecha y hora de vencimiento de cada suscripción.

- Para garantizar la transición de la versión beta a la versión de prueba o comercial, se han añadido varias notificaciones por correo electrónico para Kaspersky Security for Microsoft Office 365.

Actualización 4.1

- Se han actualizado, para los usuarios nuevos, las Condiciones de uso de Kaspersky Security for Microsoft Office 365.

- En el portal de Kaspersky Endpoint Security Cloud, se ha actualizado el mecanismo para contar dispositivos administrados.

ACTUALIZACIÓN 4

- Ahora, está disponible la versión beta de Kaspersky Security for Microsoft Office 365.

- Una gran actualización en la navegación: se ha añadido la búsqueda a las secciones Usuarios y Dispositivos.

- Se simplificó el proceso para obtener un certificado de APNs: ahora, el certificado firmado se puede descargar inmediatamente desde la consola de Kaspersky Endpoint Security Cloud.

- Se han añadido nuevas categorías de control web a Kaspersky Endpoint Security para Windows ("Software, audio y vídeo", "Tiendas en línea, bancos, sistemas de pago" y "Comunicación por Internet").

- Se han implementado varios cambios para dispositivos de Android: Cuando el comando Localizar se ejecuta, el dispositivo ya no se bloquea. También es posible bloquear la eliminación de Kaspersky Endpoint Security for Android del dispositivo móvil.

- Ahora, puede copiar perfiles dentro de un espacio de trabajo.

Actualización 3.1

- Ahora, durante el mantenimiento, se muestra al administrador la fecha y hora de mantenimiento programada.

- Se han implementado varias mejoras internas.

ACTUALIZACIÓN 3

- Se ha añadido Kaspersky Endpoint Security 10 for Mac con la funcionalidad siguiente: Antivirus de archivos, Web Antivirus y Bloqueador de ataques de red.

- Ahora, está activado el Control de Actividad de Aplicaciones para Kaspersky Endpoint Security for Windows en espacios de trabajo nuevos.

- Se ha añadido un comando para ejecutar análisis y tareas de actualización desde la pestaña Tareas.

Actualización 2.2

- Se ha actualizado el flujo de prueba: ahora proporcionamos una licencia de prueba única para cada cliente.

- Se han realizado otras mejoras en la solución de software.

Actualización 2.1

Se han resuelto varios problemas, entre ellos, la incongruencia en los cambios de idioma en la consola de Kaspersky Endpoint Security Cloud y en el portal de Kaspersky Endpoint Security Cloud.

ACTUALIZACIÓN 2

- Se han implementado varias mejoras en Kaspersky Endpoint Security para Windows.

- El Control de Actividad de Aplicaciones para una mayor protección de endpoint, la capacidad adicional para configurar una regla de control web para una dirección específica, renombramiento de la sección Copia de seguridad a Cuarentena. Para la sección Firewall, en las reglas de paquetes, se ha añadido la configuración tipo ICMPV6.

- Para dispositivos de iOS, ahora es posible ajustar la configuración para CalDav, calendario y correo electrónico.

- Apariencia nueva y funcionalidad de la lista de espacios de trabajo: se ha añadido información detallada sobre el espacio de trabajo y la modificación del nombre de un espacio de trabajo.

Actualización 1.5

Un problema se ha resuelto: cuando se utilizaba una contraseña demasiado débil y no se generaba ningún mensaje de error para explicar por qué no se podía crear una cuenta con esta contraseña.

Actualización 1.4

- Ahora el producto es compatible con nuevos idiomas: se han añadido portugués para Brasil y español para América Latina.

- Se han añadido nuevas notificaciones de caducidad de licencia.

Actualización 1.3

Actualización del documento Condiciones de uso; corrección de errores.

Actualización 1.2

Actualización menor de textos.

Actualización 1.1

Actualización menor de la página de destino de Kaspersky Endpoint Security Cloud.

VERSIÓN 1

Kaspersky Endpoint Security Cloud es una solución de software diseñada para la administración centralizada de aplicaciones específicas mediante una consola basada en la nube.

Con Kaspersky Endpoint Security Cloud, puede hacer lo siguiente: instalar y actualizar las aplicaciones Kaspersky Lab en modo centralizado en ordenadores, servidores y dispositivos móviles administrados a través de Kaspersky Endpoint Security Cloud; administrar la configuración del dispositivo y la configuración de seguridad a través de perfiles de seguridad; administrar y modificar las propiedades de los usuarios, crear grupos de usuarios y otorgar varios derechos a los usuarios.

Kaspersky Endpoint Security Cloud está desplegado en el lado de Kaspersky Lab. Para usar Kaspersky Endpoint Security Cloud, debe usar un dispositivo que esté conectado a Internet y que tenga un navegador admitido instalado.

Características claves para dispositivos basados en Windows: Antivirus de archivos, Web Antivirus, Antivirus de correo electrónico, Bloqueador de ataques de red, System Watcher, Firewall, Control de dispositivos y Control web.

Funciones clave de protección de dispositivos móviles: Protección web, Contraseña configurable, Antivirus de archivos, Control de SIM, Filtro de llamadas y mensajes de texto, y Control de aplicación y cumplimiento para Android, Conexión de red Wi-Fi configurable y Administración de las características de iOS incorporadas.

Inicio de página

Acerca de Kaspersky Endpoint Security Cloud

Kaspersky Endpoint Security Cloud es una solución de software desarrollada especialmente para pequeñas y medianas empresas. Le permite administrar la seguridad de múltiples endpoints, dispositivos móviles y servidores de archivos de forma remota mediante una consola basada en la nube.

Con Kaspersky Endpoint Security Cloud, puede hacer lo siguiente:

- Instalar y actualizar las aplicaciones de Kaspersky de forma centralizada en los equipos y dispositivos móviles de los empleados de su empresa que hayan estado conectados a Kaspersky Endpoint Security Cloud.

- Administrar la configuración y protección de dispositivos mediante perfiles de seguridad.

- Administrar y modificar propiedades de las cuentas de usuarios, crear grupos de usuarios y conceder diferentes derechos a usuarios.

Kaspersky Endpoint Security Cloud está alojado y mantenido por Kaspersky. No es necesario instalar Kaspersky Endpoint Security Cloud en su equipo. Para utilizar Kaspersky Endpoint Security Cloud solo necesita un navegador y acceso a Internet.

Funciones clave de Kaspersky Endpoint Security Cloud

Los beneficios de Kaspersky Endpoint Security Cloud se dividen en tres secciones principales.

Facilidad de uso

Consola basada en la nube sencilla e intuitiva

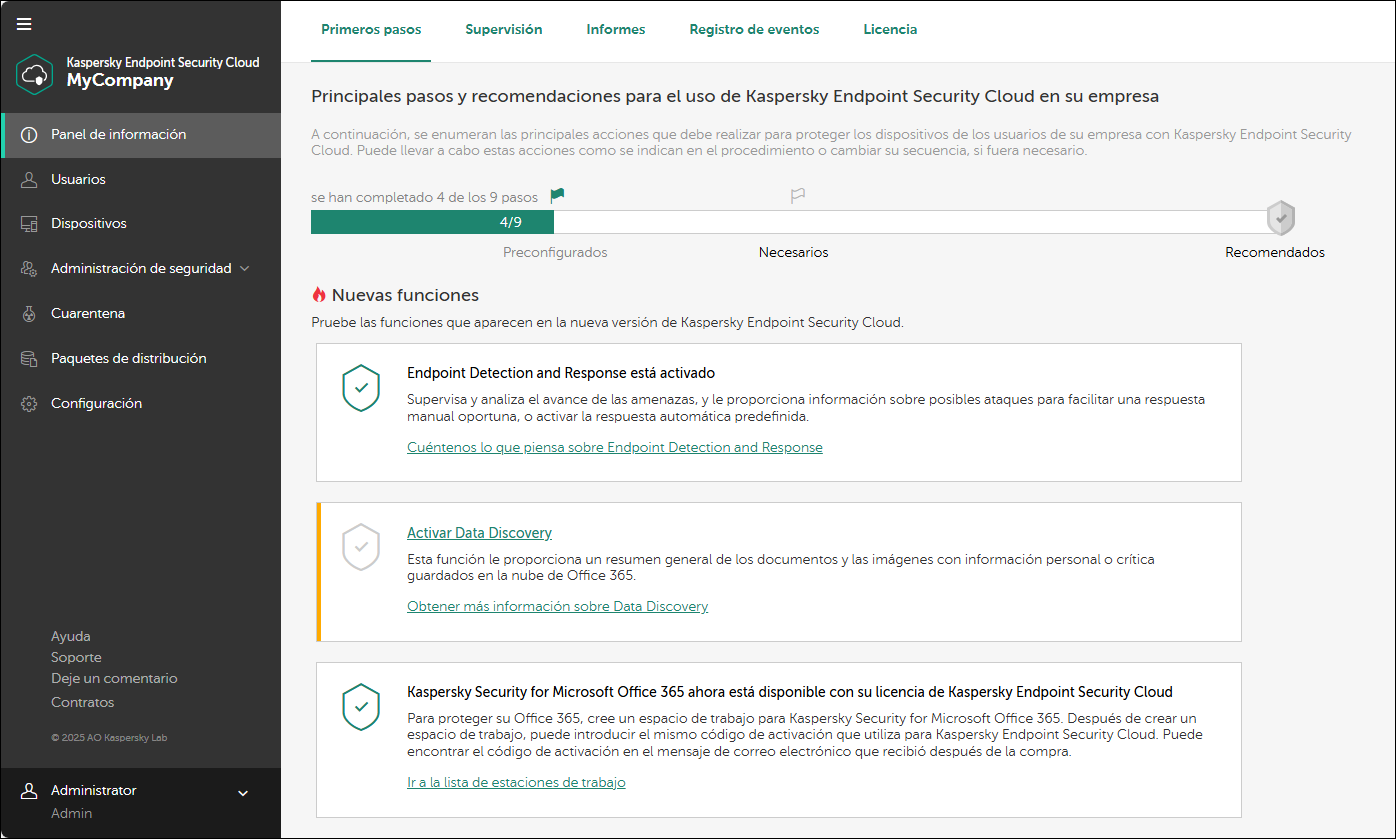

Kaspersky Endpoint Security Cloud se administra desde una consola sencilla basada en la nube. Está disponible en cualquier momento, desde cualquier ubicación y no requiere que el dispositivo de un administrador esté ubicado en la misma red que los dispositivos administrados. Cuando el administrador inicia sesión en la consola, una página dedicada de Primeros pasos proporciona pasos sencillos para proteger los dispositivos de la empresa. Esta página también indica si la configuración de seguridad ha alcanzado el nivel Necesarios, que es adecuado la mayor parte del tiempo, y cómo alcanzar el nivel Recomendados.

Después de abrir un

tres veces, aparece la página Panel de información → Supervisión cuando se inicia la consola, en lugar de aparecer la página Panel de información → Primeros pasos.Perfil de seguridad preconfigurado de forma predeterminada

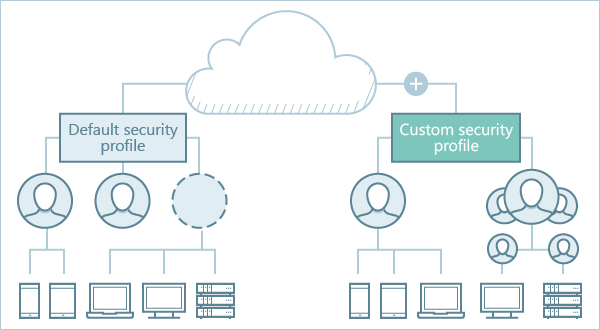

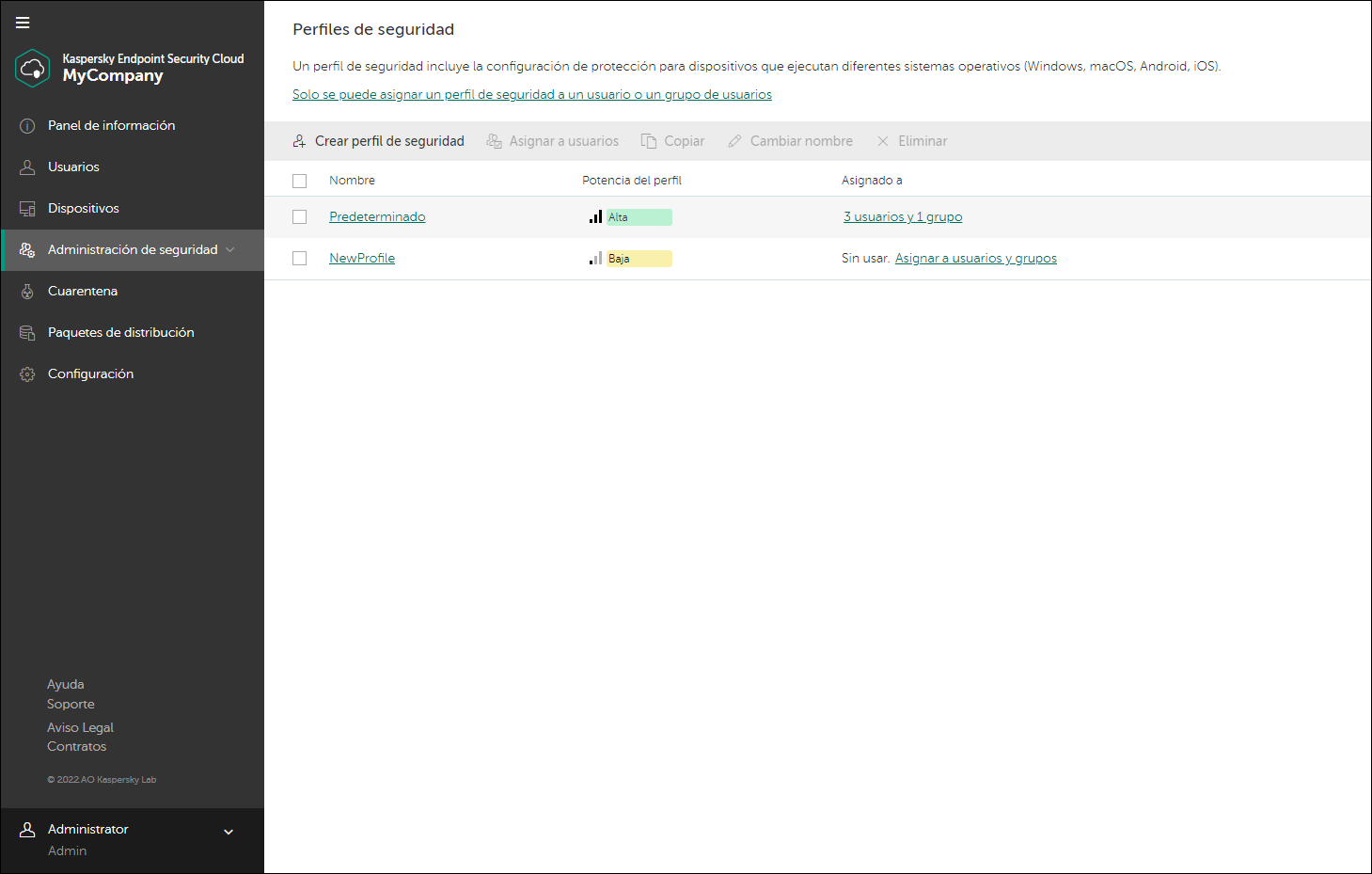

Para ahorrar tiempo al configurar la seguridad, cada espacio de trabajo de Kaspersky Endpoint Security Cloud contiene un perfil de seguridad predeterminado (ver figura a continuación). Un espacio de trabajo está configurado para proporcionar una protección eficiente para un entorno típico. El perfil de seguridad predeterminado se aplica automáticamente en cada dispositivo después de que se conecta al componente de la Consola de administración de Kaspersky Endpoint Security Cloud. Este diseño le permite ahorrar tiempo en la configuración de seguridad y brinda protección inmediata, incluso sin la participación de un administrador.

Perfiles de seguridad predeterminados y personalizados

Un perfil de seguridad para todos los dispositivos

Cada perfil de seguridad contiene configuraciones de seguridad para dispositivos con Windows de Microsoft, macOS, iOS y iPadOS de Apple, y Android de Google. Esta disposición le permite configurar y mantener un solo perfil de seguridad en lugar de cuatro, asignar el perfil a los usuarios o grupos de usuarios y mantener la configuración de seguridad consistente para los usuarios.

Despliegue sencillo

Debido a que Kaspersky Endpoint Security Cloud se administra a través de un navegador, la única implementación requerida es la de las aplicaciones de seguridad en dispositivos corporativos. Este proceso consta de cuatro sencillos pasos:

- Introduzca los correos electrónicos de empleados en Kaspersky Endpoint Security Cloud.

- Envíe a los empleados un mensaje de correo electrónico con instrucciones para instalar aplicaciones de seguridad en los dispositivos de los usuarios. El mensaje contiene enlaces para descargar las aplicaciones.

- Asegúrese de que los empleados instalen aplicaciones en sus dispositivos.

- Dispositivos coincidentes con los usuarios, que aparecen en la sección Dispositivos de la Consola de administración de Kaspersky Endpoint Security Cloud, con usuarios.

El mensaje de correo electrónico que Kaspersky Endpoint Security Cloud genera y envía a los empleados contiene solo un enlace de instalación. Cuando un empleado abre este enlace en un dispositivo, Kaspersky Endpoint Security Cloud identifica el sistema operativo y comienza a descargar el paquete de instalación correcto. Esto minimiza posibles errores por parte del personal.

Funciones de seguridad avanzadas

Algunas de las funciones mencionadas en esta sección están disponibles solo si ha activado Kaspersky Endpoint Security Cloud con una licencia de Kaspersky Endpoint Security Cloud Plus o Pro (para obtener detalles, consulte la comparación de funciones).

Conjunto completo de características de protección de punto final

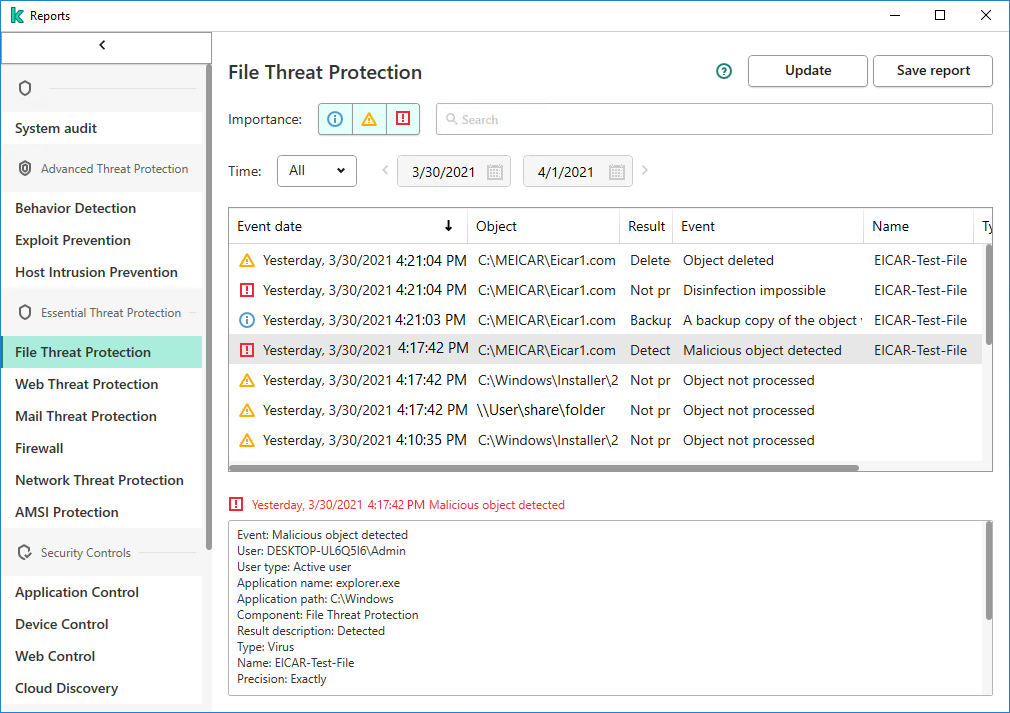

Los componentes de Kaspersky Endpoint Security (Protección frente a amenazas en archivos, Protección frente a amenazas en el correo, Protección de amenazas de red y Protección frente a amenazas web) incluyen tecnologías que protegen a los usuarios contra software malicioso, phishing y otros tipos de amenazas.

Un firewall administra la actividad de la red y le permite bloquear conexiones potencialmente peligrosas, como las conexiones de escritorio remoto.

Protección contra ransomware

Kaspersky Endpoint Security para Windows brinda protección contra ransomware para estaciones de trabajo con sistemas operativos Windows y, a partir de la versión 11, también ofrece protección contra ransomware para servidores de archivos que ejecuten sistemas operativos Windows. Los componentes detección de comportamiento, prevención de exploits y motor de reparación de Kaspersky Endpoint Security supervisan la actividad de las aplicaciones en los dispositivos y bloquean las acciones maliciosas.

Protección de dispositivos móviles

En el entorno corporativo, los dispositivos móviles se están volviendo tan importantes como los equipos con cables: los empleados leen el correo electrónico corporativo, se comunican con los clientes y manejan otra información importante. Kaspersky Endpoint Security Cloud proporciona todas las funciones principales para la protección y administración de dispositivos móviles, que incluyen las siguientes:

- Protección con contraseña: protege a los dispositivos móviles contra accesos no autorizados.

- Protección antirrobo para dispositivos Android, iOS y iPadOS: protege un dispositivo contra el acceso no autorizado. Si el dispositivo se pierde o es robado, se puede bloquear de forma remota o se pueden borrar todos los datos.

- Protección antimalware para Android: protege un dispositivo contra infecciones en tiempo real.

- Control de funciones y control web: ayuda a garantizar que los dispositivos móviles se utilicen para trabajo corporativo y no personal.

Evaluación de vulnerabilidades y administración de parches

Evaluación de vulnerabilidades le permite detectar

de software en dispositivos de usuarios que ejecutan Windows. Las Vulnerabilidades se detectan en el sistema operativo y en las aplicaciones que desarrollaron Microsoft y otros proveedores.La Administración de parches le permite administrar las actualizaciones de las aplicaciones instaladas en los dispositivos de sus usuarios que ejecutan Windows, incluidos los

que corrigen las vulnerabilidades de software detectadas en los dispositivos.Funciones de seguridad en la nube

Algunas de las funciones mencionadas en esta sección están disponibles solo si ha activado Kaspersky Endpoint Security Cloud con una licencia de Kaspersky Endpoint Security Cloud Plus o Pro (para obtener detalles, consulte la comparación de funciones).

Cloud Discovery

Cloud Discovery le permite supervisar el uso de servicios en la nube en dispositivos administrados que ejecutan Windows y bloquear el acceso a servicios en la nube que considere no deseados. Cloud Discovery rastrea los intentos de los usuarios de acceder a estos servicios a través de navegadores y aplicaciones de equipos de escritorio. Esta función le ayuda a detectar y detener el uso de los servicios en la nube por parte de TI en la sombra.

Data Discovery

Data Discovery detecta información crítica de los archivos que se encuentran en los almacenamientos en la nube de Office 365. Puede ver la información sobre cada archivo detectado: su nombre, el tipo de uso compartido (privado, dentro o fuera de la empresa) y quién lo ha editado por última vez.

Protección de Microsoft Office 365

Puede utilizar su licencia de Kaspersky Endpoint Security Cloud Plus o Pro para activar Kaspersky Security for Microsoft Office 365.

Kaspersky Security for Microsoft Office 365 protege los servicios corporativos de correo electrónico, uso compartido de archivos, comunicación y colaboración de Office 365 contra software malicioso, phishing, spam y otras amenazas. El número de buzones de correo disponibles que puede proteger es 1.5 veces mayor que el número de usuarios en su límite de la licencia (redondeado al entero más próximo).

Para obtener información sobre cómo trabajar con Kaspersky Security for Microsoft Office 365, consulte la Ayuda de Kaspersky Security for Microsoft Office 365.

Capacidades de administración

Algunas de las funciones mencionadas en esta sección están disponibles solo si ha activado Kaspersky Endpoint Security Cloud con una licencia de Kaspersky Endpoint Security Cloud Plus o Pro (para obtener detalles, consulte la comparación de funciones).

Control Web

Control web le permite administrar las acciones de los usuarios en Internet, lo que mejora la productividad de los empleados al restringir o bloquear el acceso a recursos web específicos.

Control de dispositivos

El control de dispositivos garantiza la seguridad de los datos confidenciales al restringir el acceso de los usuarios a dispositivos que podrían estar conectados al equipo.

Administración de cifrado

La Administración de cifrado le permite configurar el cifrado de dispositivos administrados que ejecutan Windows y macOS. El cifrado evita que otros usuarios accedan sin autorización a datos almacenados en el dispositivo del usuario.

Los dispositivos que ejecutan Windows se cifran con el cifrado de unidad BitLocker. Los dispositivos que ejecutan macOS se cifran con la función de cifrado del disco de FileVault.

Análisis de causas raíz

Análisis de causas raíz le permite detectar y eliminar de raíz ataques avanzados, realizar un análisis de causas raíz con un gráfico de cadena de desarrollo de la amenaza y profundizar en los detalles para su posterior revisión.

Endpoint Detection and Response

Endpoint Detection and Response supervisa y analiza el progreso de las amenazas y le proporciona información sobre posibles ataques para facilitar una respuesta manual oportuna, o bien realiza la respuesta automática predefinida.

Inicio de página

Acerca de la licencia por usuario

Kaspersky Endpoint Security Cloud utiliza licencias por usuario. Para cada usuario, Kaspersky Endpoint Security Cloud puede proteger un equipo de escritorio, portátil o servidor de archivos y dos dispositivos móviles Android, iOS o iPadOS.

Un usuario considerado como una unidad de licencia no es igual que un usuario añadido a la Consola de administración. Un usuario real puede poseer más que el número de dispositivos que se mencionó anteriormente, o puede haber dispositivos sin propietarios asignados. En cualquier caso, estos dispositivos se protegerán.

La cantidad de usuarios que utilizan Kaspersky Endpoint Security Cloud según una licencia se calcula por la cantidad de dispositivos protegidos. La cantidad de usuarios es la cantidad total de equipos de escritorio, portátiles y servidores de archivos protegidos, o la mitad de los dispositivos móviles Android, iOS o iPadOS, la que sea mayor.

Ejemplos: